شهد سوق العملات المشفرة ككل نموًا هائلاً بعد عقد من الزمان ، مما جعل العديد من المستثمرين المحظوظين أثرياء من خلال الابتكارات المختلفة ، من ارتفاع الأسعار إلى NFT. ومع ذلك ، فإن هذا النمو لم يخلو من التحديات.

لا يزال الأمان مصدر قلق كبير حيث يجد المحتالون طرقًا جديدة لاختراق البورصات ومحافظ المستخدمين. ما يجعل محافظ العملات المشفرة نقطة ساخنة للمتسللين مقارنة باستهداف المستخدمين الفرديين هو أن هذه التبادلات تجلب لهم الكثير من الأموال لكل هجوم ناجح.

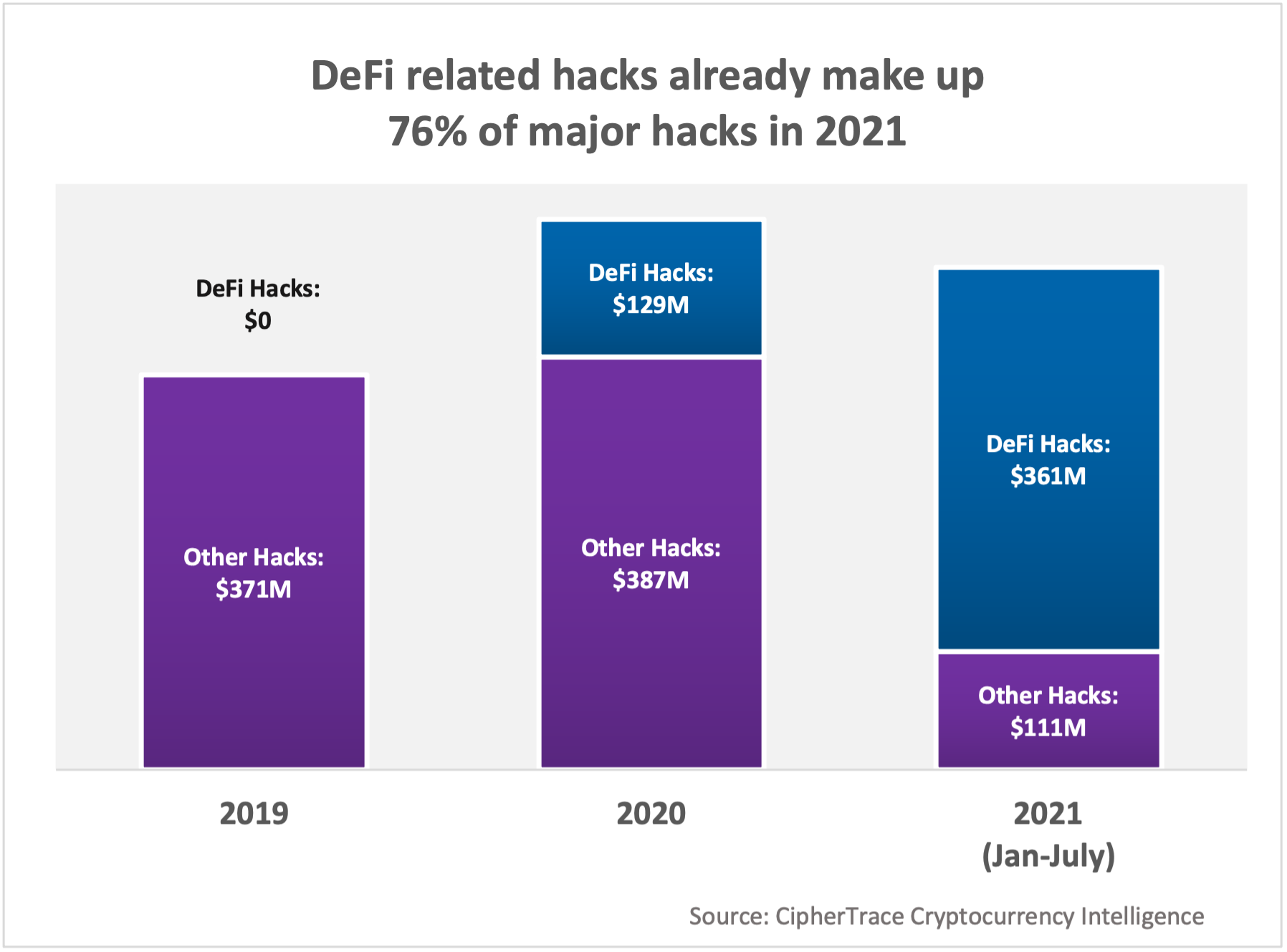

منذ إنشاء أول عملة مشفرة ، Bitcoin ، شهد سوق العملات المشفرة ارتفاعًا في الشخصيات الاحتيالية التي خرجت عن طريقها لسرقة أصول التشفير من المستخدمين وعمليات تبادل العملات المشفرة. في عام 2021 ، تم الإبلاغ عن أكثر من 32 حالة من حالات الاختراق والاحتيال ، مما أدى إلى خسارة أكثر من 2.99 مليار دولار للقراصنة. بالإضافة إلى ذلك ، سرق هؤلاء المجرمون الإلكترونيون أكثر من 19.2 مليار دولار من أكثر من 60 اختراقًا رئيسيًا للعملات المشفرة في السنوات العشر الماضية.

بينما تم استرداد بعض هذه الأصول ، لا يزال الكثير منها مفقودًا أمام المتسللين. في الآونة الأخيرة ، بدأت BitMart ، وهي بورصة عملات رقمية ، في تعويض مستخدميها باتباع ما يسميه الكثيرون الآن "واحدة من أكبر عمليات السطو في السوق". تمكن المتسللون من سرقة مفاتيحه الخاصة خلال الحدث ، حيث حصلوا على أصول بقيمة 200 مليون دولار.

كيف يقوم مجرمو الإنترنت باختراق تبادل التشفير

تقع مسؤولية الحفاظ على أمان أصول التشفير على عاتق مبادل العملة المشفرة والمستخدم وأصحاب المصلحة الآخرين في السوق. ومع ذلك ، يجب على المستخدمين اتخاذ الخطوات المناسبة لضمان أن تظل أصولهم المشفرة آمنة أثناء تواجدهم في أيدي مبادل العملات المشفرة.

لا تزال الطبيعة المجهولة لـ blockchain التي تسمح للمستخدمين بالتداول بأسماء مستعارة وأسماء مستخدمين تمثل تحديًا أساسيًا لتبادل العملات المشفرة. نتيجة لذلك ، تضطر هذه التبادلات إلى الموازنة بعناية بين كونها غازية للغاية ومتطلبة عند اتخاذ إجراءات التحقق المناسبة.

من المعروف أن مجرمي الإنترنت يستخدمون طرقًا مختلفة ، بما في ذلك التصيد ، وهجمات ClickJacking ، والبرامج الضارة ، و keyloggers ، وهجمات DDoS (رفض الخدمة الموزعة) ، وهجمات حفرة المياه ، وهجمات التنصت والمزيد. تستهدف هذه الأساليب بشكل خاص الأنظمة الضعيفة في البورصة.

ما هي إجراءات الأمان الخمسة التي يجب التحقق منها في بورصة العملات المشفرة؟

قبل القفز إلى الإجراءات ، يجب أن تكون الخطوة الأولى هي التحقق من سمعة البورصة المعنية. من الضروري التحقق مما إذا كانت بورصة العملات المشفرة بها أي حوادث أمنية أم لا وأفضل طريقة للتعامل مع الهجوم.

استخدام المحافظ الباردة للتخزين: التعلم من حادثة Coincheck ، التي أدت إلى خسارة ما قيمته 534 مليون دولار من الرموز المميزة NEM ، فإن العديد من البورصات تجمع الآن بين المحافظ الساخنة والباردة للتخزين. توفر المحافظ الباردة أفضل حماية ضد الهجمات لأنها غير متصلة بالإنترنت بشكل مباشر. بالإضافة إلى ذلك ، تسمح هذه المحافظ للبورصات بتخزين جزء كبير من أصول المستخدم بأمان ، مما يسمح للمستخدمين بالوصول إلى مجمعات السيولة داخل المحافظ الساخنة.

يجب أن تستخدم البورصة محافظًا ساخنة وباردة لتحقيق التوازن بين السيولة والأمان. لسوء الحظ ، لا تأخذ جميع البورصات في الاعتبار المخاطر التي تنطوي عليها أثناء نقل الأصول بين المحافظ الباردة والساخنة. ومع ذلك ، فإن بعض البورصات تعرف المخاطر المعلقة وقد اختارت تقديم تدابير متعددة التوقيع عند نقل الأصول.

يجب أن يقرأ: هل SocialFi الكلمة الطنانة التالية لعصر Web3.0؟

مصادقة متعددة العوامل: تقليديا ، العديد من التبادلات لها مصادقة ثنائية. ومع ذلك ، تستخدم بعض التبادلات الآن ثلاث طبقات أو أكثر من المصادقة. تتطلب المصادقة متعددة العوامل من المستخدمين توفير عاملي تحقق أو أكثر للوصول إلى حساباتهم. تعمل هذه العملية كطبقة أمان إضافية على نظام كلمة المرور القديم. على الرغم من أن كلمات المرور أثبتت أنها مفيدة جدًا في منع الأفراد غير المرغوب فيهم من الوصول إلى الحسابات. ومع ذلك ، فإن فعاليتها محدودة في جزء أكثر أهمية.

إجراءات KYC و AML: يجب أن تمتثل البورصة لقواعد اعرف عميلك (KYC) ومكافحة غسيل الأموال (AML). كما ذكرنا سابقًا ، فإن الطبيعة المجهولة للعملات المشفرة تجعل من الصعب على البورصات تحديد الشخصيات الاحتيالية. ومع ذلك ، يمكن لهذه التبادلات استخدام إجراءات KYC و AML للقضاء على هذه الكيانات المشكوك فيها.

وفقًا لبيانات البحث التي أجرتها Coinfirm ، فإن حوالي 69٪ من 26 عملية تبادل تشفير في الدراسة لا تتمتع بإجراءات شفافة لمعرفة عميلك (KYC). وأظهرت دراسة أخرى أجرتها CipherTrace أن ثلثي البورصات الكبرى تفتقر إلى عمليات "اعرف عميلك" بينما الثلث المتبقي لديها إجراءات ضعيفة "اعرف عميلك". نظرًا لعدم وجود إرشادات ولوائح مناسبة في سوق العملات المشفرة ، تقطع عمليات AML و KYC شوطًا طويلاً في إدارة سوق تبادل العملات المشفرة بشكل عام.

صندوق التأمين: على الرغم من اتخاذ جميع الاحتياطات اللازمة ، فإن بعض الهجمات لا مفر منها. أفضل ممارسة أمنية هي دائمًا استخدام التبادل مع نظام تمويل احتياطي تم إنشاؤه لتعويض المستخدمين. يمكن تنفيذ صندوق التأمين بطريقتين. الخيار الأول هو استخدام شركة تأمين خارجية ، بينما الخيار الثاني هو استخدام سياسة داخلية.

تدقيقات الأمن: تساعد عمليات تدقيق الأمان في الحفاظ على التبادلات تحت المراقبة من خلال التأكد من أن أكوادها وعملياتها الإجمالية تصل إلى المعايير. قبل اختيار أي بورصة ، يجب على المستخدم التحقق مما إذا كانت البورصة قد خضعت للتدقيق أم لا ، وعدد المرات التي تجري فيها عمليات تدقيق الأمان. بالإضافة إلى تسليط الضوء على العيوب الأمنية ، يتم استخدام عمليات التدقيق في العديد من الولايات القضائية للمساعدة في الإطار التنظيمي. نظرًا لأن سوق العملات المشفرة يتطور باستمرار ، لا يمكن التأكيد على أهمية إجراء عمليات تدقيق مستمرة.

وفي الختام

في ضوء حوادث القرصنة المتزايدة فيما يتعلق بتبادلات العملات المشفرة ، من المهم التأكد بشكل مضاعف من أن نظام الأمان المستخدم من قبلهم يعمل بالفعل. طرق مثل تنفيذ KYC و AML ، والمصادقة متعددة العوامل ، وصندوق التأمين ، التدقيق، والمحافظ الباردة تعزز الطبقة الأمنية للتبادل وتمكن المستخدمين من النوم بسلام.

تواصل مع QuillAudits

QuillAudits هي عبارة عن منصة ذكية آمنة لتدقيق العقود تم تصميمها بواسطة ريشة

التقنيات.

إنها منصة تدقيق تقوم بتحليل العقود الذكية والتحقق منها بدقة للتحقق من نقاط الضعف الأمنية من خلال المراجعة اليدوية الفعالة باستخدام أدوات التحليل الثابتة والديناميكية ، وأجهزة تحليل الغاز وكذلك أجهزة الاستيعاب. علاوة على ذلك ، تتضمن عملية التدقيق أيضًا اختبارًا شاملاً للوحدة بالإضافة إلى التحليل الهيكلي.

نقوم بإجراء كل من عمليات تدقيق العقود الذكية واختبارات الاختراق للعثور على الإمكانات

الثغرات الأمنية التي قد تضر بسلامة النظام الأساسي.

إذا كنت بحاجة إلى أي مساعدة في تدقيق العقود الذكية ، فلا تتردد في التواصل مع خبرائنا هنا!

لتكون على اطلاع دائم بعملنا ، انضم إلى مجتمعنا: -

تويتر | لينكدين: | فيسبوك | تیلیجرام

وظيفة 5 طرق لضمان أمن تبادل التشفير الخاص بك ظهرت للمرة الأولى على مدونة Quillhash.

المصدر: https://blog.quillhash.com/2021/12/31/5-ways-to-ensure-the-security-of-your-crypto-exchange/

- "

- الوصول

- إضافي

- الكل

- السماح

- AML

- تحليل

- ممتلكات

- التدقيق

- التحقّق من المُستخدم

- دعم

- أفضل

- أكبر

- مليار

- إلى البيتكوين

- سلسلة كتلة

- الحالات

- تحدى

- CipherTrace

- مجتمع

- حول الشركة

- عقد

- التشفير

- تبادل التشفير

- تبادل تشفير

- العملات الرقمية

- العملات المشفرة

- سوق كريبتوكيرنسي

- مجرمو الإنترنت

- البيانات

- دوس

- الحدث/الفعالية

- تبادل

- الاستبدال

- فيسبوك

- الاسم الأول

- العيوب

- الإطار

- احتيال

- مجانًا

- صندوق

- التمويل

- أموال

- GAS

- متزايد

- التسويق

- المبادئ التوجيهية

- الإختراق

- قراصنة

- القرصنة

- الخارقة

- كيفية

- HTTPS

- بما فيه

- التأمين

- Internet

- المستثمرين

- المشاركة

- IT

- الانضمام

- حفظ

- مفاتيح

- تعرف عميلك

- KYC

- إجراءات KYC

- كبير

- تعلم

- ليد

- ضوء

- محدود

- خط

- لينكدين:

- سيولة

- طويل

- رائد

- القيام ب

- البرمجيات الخبيثة

- تجارة

- السوق

- مليون

- مال

- غسل الأموال

- NEM

- NFTS

- عمليات

- خيار

- أخرى

- كلمة المرور

- كلمات السر

- التصيد

- المنصة

- سياسة

- حمامات

- منع

- السعر

- خاص

- مفاتيح خاصة

- الحماية

- قوانين

- المنظمين

- بحث

- مراجعة

- المخاطرة

- أمن

- النوم

- سمارت

- عقد الذكية

- بقعة

- مسروق

- تخزين

- متجر

- دراسة

- ناجح

- نظام

- أنظمة

- الهدف

- اختبارات

- الرموز

- نغمة

- أدوات

- تيشرت

- تجارة

- المستخدمين

- التحقق

- نقاط الضعف

- محافظ

- Web3

- في غضون

- للعمل

- قيمة

- سنوات