لطالما كانت هناك مقايضة في تكنولوجيا المعلومات بين شحن الميزات والوظائف الجديدة مقابل سداد الديون التقنية ، والتي تشمل أشياء مثل الموثوقية والأداء والاختبار ... ونعم ، الأمان.

في عصر "الشحن السريع وكسر الأشياء" ، يعد تراكم الديون الأمنية قرارًا تتخذه المنظمات طواعية. كل مؤسسة لديها مهام أمنية محشوة في Jira المتراكمة الخاصة بهم "يومًا ما" - أشياء مثل نشر تصحيحات الأمان وتشغيل أحدث الإصدارات وأكثرها استقرارًا من لغات البرمجة وأطر العمل. يستغرق القيام بالشيء الصحيح وقتًا ، وتؤجل الفرق هذه المهام عن عمد لأنها تعطي الأولوية للميزات الجديدة. يتمثل جزء كبير من وظيفة CISO في التعرف على تلك اللحظات التي يجب فيها سداد ديون الضمان.

شيء واحد جعل استغلال Log4j كان الأمر المثير للقلق بالنسبة لـ CISOs هو إدراك وجود هذا الدين الضخم المتراكم الذي لم يكن حتى على رادارهم. لقد كشفت عن فئة مخفية من فجوات الأمان بين المشاريع مفتوحة المصدر والأنظمة البيئية للمبدعين والمشرفين على الصيانة ومديري الحزم والمنظمات التي تستخدمها.

يعد أمان سلسلة التوريد للبرامج عنصرًا فريدًا في الميزانية العمومية للديون الأمنية ، ولكن يمكن لمديري أمن المعلومات وضع خطة متماسكة لسدادها.

فئة جديدة من الضعف

لقد نجحت معظم الشركات حقًا في تأمين أمان شبكاتها. ولكن هناك فئة كاملة من عمليات استغلال الثغرات المحتملة لأن أنظمة بناء المطورين والتحف البرمجية التي يستفيدون منها لكتابة التطبيقات لا تحتوي على آلية ثقة أو سلسلة عهدة آمنة.

اليوم ، يعرف أي شخص لديه الفطرة السليمة عدم التقاط محرك أقراص إبهام عشوائي وتوصيله بجهاز الكمبيوتر الخاص به بسبب المخاطر الأمنية. لكن لعقود من الزمن ، كان المطورون يقومون بالتنزيل حزم مفتوحة المصدر مع عدم وجود طريقة للتحقق من أنها آمنة.

يستفيد الفاعلون السيئون من متجه الهجوم هذا لأنه يمثل الفاكهة الجديدة المنخفضة السقوط. إنهم يدركون أنه يمكنهم الوصول من خلال هذه الثقوب ، وبمجرد دخولهم ، قم بالتركيز على جميع الأنظمة الأخرى التي لها تبعيات على أي قطعة أثرية غير آمنة استخدموها للدخول.

توقف عن الحفر بإغلاق أنظمة البناء

نقطة البداية الأساسية لـ CISOs ، المعتمدة في مواد مثل دليل المطور "تأمين سلسلة توريد البرامج، "هو البدء في استخدام أطر عمل مفتوحة المصدر مثل NIST's Secure Software Development Framework (SSDF) و OpenSSF's مستويات سلسلة التوريد لأدوات البرمجيات (SLSA). هذه خطوات إلزامية في الأساس لإغلاق سلسلة التوريد الخاصة بك. المستوى 1 من SLSA هو استخدام نظام بناء. المستوى 2 هو تصدير بعض السجلات والبيانات الوصفية (حتى تتمكن لاحقًا من البحث عن الأشياء والقيام بالاستجابة للحوادث). المستوى 3 هو اتباع سلسلة من أفضل الممارسات. المستوى 4 هو استخدام نظام بناء آمن حقًا. باتباع هذه الخطوات الأولى ، يمكن لـ CISOs إنشاء أساس قوي لبناء سلسلة توريد برمجيات آمنة بشكل افتراضي.

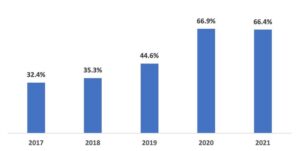

تصبح الأمور أكثر دقة عندما يفكر CISOs في السياسات المتعلقة بكيفية حصول فرق المطورين على برامج مفتوحة المصدر في المقام الأول. كيف يعرف المطورون ما هي سياسات شركتهم لما يعتبر "آمنًا"؟ وكيف يعرفون أن المصدر المفتوح الذي يكتسبونه (والذي يشكل ملف الغالبية العظمى من بين جميع البرامج المستخدمة من قبل المطورين هذه الأيام) هل حقا لا يعبث بها؟

من خلال قفل أنظمة الإنشاء وإنشاء طريقة قابلة للتكرار للتحقق من مصدر عناصر البرامج قبل إدخالها إلى البيئة ، يمكن لـ CISOs بشكل فعال التوقف عن حفر حفرة أعمق لمنظمتهم في الديون الأمنية.

ماذا عن سداد الديون الأمنية لسلسلة توريد البرمجيات القديمة؟

بعد أن توقفت عن الحفر عن طريق تأمين صورك الأساسية وبيئات البناء ، تحتاج الآن إلى تحديث برنامجك وتصحيح نقاط الضعف لديك ، بما في ذلك إصدارات الصور الأساسية.

يعد تحديث البرامج وتصحيح CVEs أمرًا شاقًا للغاية. إنه ممل ، ويستغرق وقتًا طويلاً ، إنه عمل روتيني - إنه عمل. إنه "أكل الخضار" للأمن السيبراني. يتطلب سداد هذا الدين تعاونًا عميقًا بين CISOs وفرق التطوير. إنها أيضًا فرصة لكلا الفريقين للاتفاق على أدوات وعمليات أكثر أمانًا وإنتاجية يمكن أن تساعد في تأمين سلسلة توريد برامج المؤسسة بشكل افتراضي.

تمامًا مثلما لا يحب بعض الأشخاص التغيير ، لا تحب بعض فرق البرامج تحديث صور قاعدة الحاوية الخاصة بهم. الصورة الأساسية هي الطبقة الأولى من التطبيقات البرمجية المستندة إلى الحاوية. يمكن أن يؤدي تحديث صورة أساسية إلى إصدار جديد في بعض الأحيان إلى تعطيل تطبيق البرنامج ، خاصة إذا كانت تغطية الاختبار غير كافية. لذلك ، تفضل بعض فرق البرامج الوضع الراهن ، حيث تتسكع بشكل أساسي إلى أجل غير مسمى على إصدار صورة أساسي يعمل من المحتمل أن يؤدي إلى تراكم CVEs يوميًا.

لتجنب تراكم الثغرات الأمنية ، يجب على فرق البرامج تحديث الصور بشكل متكرر بتغييرات صغيرة واستخدام ممارسات "الاختبار في الإنتاج" مثل إصدارات الكناري. استخدام صور الحاوية التي تم تقويتها ، والحد الأدنى من حجمها ، ومُصممة باستخدام بيانات تعريف أمان لسلسلة إمداد البرامج المهمة ، مثل فواتير مواد البرمجيات (SBOMs)، والمصدر ، والتوقيعات ، يمكن أن تساعد في تخفيف الآلام التي تستغرق وقتًا طويلاً لإدارة الثغرات الأمنية في الصور الأساسية. تحقق هذه التقنيات التوازن الصحيح بين البقاء آمنًا والتأكد من عدم انخفاض الإنتاج.

ابدأ بالدفع كما تذهب

الأمر المزعج بشكل فريد بشأن ديون الضمان هو أنه عندما تستمر في تقديمه بعيدًا عن "يومًا ما" ، فإنه عادةً ما يرفع رأسه عندما تكون أكثر ضعفاً وأقل قدرة على دفعه. ضربت الثغرة الأمنية Log4j مباشرة قبل دورة التجارة الإلكترونية المزدحمة أثناء العطلة وشلت العديد من فرق الهندسة والأمن في العام التالي. لا يريد أي CISO إخفاء مفاجآت أمنية كامنة.

يجب أن يستثمر كل CISO الحد الأدنى من الاستثمار في أنظمة إنشاء أكثر أمانًا ، وطرق توقيع البرامج لتحديد مصدر البرنامج قبل أن يقوم المطورون بإدخاله إلى البيئة ، وصور قاعدتها الحد الأدنى من الحاوية التي تقلل من سطح الهجوم عند أساس البرامج والتطبيقات .

في عمق هذا الدين الضخم لسلسلة توريد البرمجيات ، يواجه CISOs معضلة تتعلق بالمبلغ الذي يرغبون في دفعه لمطوريهم كما يذهبون (من خلال التحديث المستمر للصور الأساسية والبرامج ذات الثغرات الأمنية) مقابل تأجيل هذا الدين وتحقيق مستوى مقبول من وهن.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://www.darkreading.com/vulnerabilities-threats/ciso-guide-paying-down-software-supply-chain-security-debt

- :لديها

- :يكون

- :ليس

- $ UP

- 1

- 7

- a

- من نحن

- مقبول

- الوصول

- متراكم

- تراكم

- تحقيق

- كسب

- كسب

- الجهات الفاعلة

- الكل

- تخفيف

- أيضا

- دائما

- an

- و

- أي شخص

- تطبيق

- التطبيقات

- هي

- AS

- At

- مهاجمة

- تجنب

- بعيدا

- الرصيد

- ورقة التوازن

- قاعدة

- في الأساس

- BE

- لان

- كان

- قبل

- أفضل

- أفضل الممارسات

- ما بين

- كبير

- فواتير

- ممل

- على حد سواء

- استراحة

- جلب

- وبذلك

- نساعدك في بناء

- ابني

- بنيت

- مشغول

- لكن

- by

- CAN

- الاستفادة

- سلسلة

- تغيير

- التغييرات

- CISO

- فئة

- متماسك

- للاتعاون

- مشترك

- الشركات

- حول الشركة

- الكمبيوتر

- نظرت

- وعاء

- باستمرار

- لغز

- تغطية

- خلق

- خلق

- المبدعين

- حرج

- حبس

- الأمن السيبراني

- دورة

- يوميا

- أيام

- دين

- عقود

- القرار

- عميق

- أعمق

- الترتيب

- نشر

- المطور

- المطورين

- التطوير التجاري

- do

- لا توجد الآن

- فعل

- دون

- إلى أسفل

- قيادة

- اثنان

- التجارة الإلكترونية

- أكل

- النظم البيئية

- على نحو فعال

- الهندسة

- دخول

- البيئة

- البيئات

- عصر

- خاصة

- أساسيا

- إنشاء

- حتى

- كل

- مآثر

- تصدير

- مكشوف

- الوجه

- FAST

- المميزات

- إيداع

- الاسم الأول

- الخطوات الأولى

- اتباع

- متابعيك

- في حالة

- دورة تأسيسية

- الإطار

- الأطر

- كثيرا

- وظيفة

- أساسي

- ربح

- الفجوات

- دولار فقط واحصل على خصم XNUMX% على جميع

- Go

- خير

- توجيه

- يملك

- رئيس

- مساعدة

- مخفي

- حفرة

- ثقوب

- عطلات

- كيفية

- HTTPS

- ضخم

- if

- صورة

- صور

- in

- حادث

- استجابة الحادث

- يشمل

- بما فيه

- غير آمن

- في الداخل

- إلى

- استثمار

- IT

- انها

- وظيفة

- م

- احتفظ

- علم

- اللغات

- الى وقت لاحق

- طبقة

- الأقل

- مستوى

- ومستوياتها

- الرافعة المالية

- مثل

- على الأرجح

- خط

- log4j

- بحث

- صنع

- جعل

- القيام ب

- إدارة

- المدراء

- كثير

- هائل

- المواد

- آلية

- البيانات الوصفية

- طريقة

- طرق

- أدنى

- الحد الأدنى

- لحظات

- الأكثر من ذلك

- أكثر

- كثيرا

- يجب

- حاجة

- شبكة

- شبكة الأمن

- جديد

- مزايا جديدة

- الأحدث

- نيست

- لا

- الآن

- of

- قديم

- on

- مرة

- جاكيت

- المصدر المفتوح

- الفرصة

- or

- منظمة

- المنظمات

- أخرى

- على مدى

- صفقة

- مدفوع

- الم

- جزء

- بقعة

- بقع

- الترقيع

- دفع

- مجتمع

- أداء

- اختيار

- محور

- المكان

- خطة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- قابس

- البوينت

- سياسات الخصوصية والبيع

- ممكن

- الممارسات

- تفضل

- ترتيب الاولويات

- العمليات

- الإنتــاج

- مثمر

- برمجة وتطوير

- لغات البرمجة

- مشروع ناجح

- مصدر

- وضع

- رادار

- عشوائية

- RE

- تحقيق

- أدرك

- في الحقيقة

- يميز

- تخفيض

- النشرات

- الموثوقية

- تكرار

- يتطلب

- استجابة

- حق

- المخاطر

- تشغيل

- s

- خزنة

- تأمين

- أمن

- المخاطر الأمنية

- إحساس

- مسلسلات

- ورقة

- سفينة

- الشحن

- ينبغي

- التوقيعات

- التوقيع

- المقاس

- صغير

- So

- تطبيقات الكمبيوتر

- تطوير البرمجيات

- بعض

- في يوم ما

- مصدر

- مستقر

- بداية

- ابتداء

- الحالة

- خطوات

- قلة النوم

- توقف

- ضرب

- قوي

- فائق

- تزويد

- سلسلة التوريد

- بالتأكيد

- المساحة

- مفاجآت

- نظام

- أنظمة

- يأخذ

- المهام

- فريق

- تقني

- تقنيات

- تجربه بالعربي

- الاختبار

- أن

- •

- من مشاركة

- منهم

- هناك.

- تشبه

- هم

- شيء

- الأشياء

- اعتقد

- هؤلاء

- عبر

- الوقت

- استهلاك الوقت

- إلى

- سويا

- الثقة

- عادة

- فريد من نوعه

- فريد

- تحديث

- تحديث

- تستخدم

- مستعمل

- استخدام

- Ve

- تحقق من

- الإصدار

- مقابل

- طوعا

- نقاط الضعف

- الضعف

- الضعيفة

- يريد

- وكان

- لم يكن

- طريق..

- حسن

- ابحث عن

- أيا كان

- متى

- التي

- من الذى

- كامل

- مستعد

- مع

- للعمل

- عامل

- اكتب

- عام

- نعم فعلا

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت