وقت القراءة: 2 دقائق

وقت القراءة: 2 دقائق

يمثل كل جهاز كمبيوتر وجهاز كمبيوتر محمول وجهاز لوحي وهاتف محمول متصل بشبكتك نقطة نهاية ضعيفة للفيروسات والديدان وبرامج التجسس والجذور الخفية وأحصنة طروادة والبرامج الضارة الأخرى - وكلها مصممة إما لتعطيل عملياتك أو الوصول إلى البيانات والمعلومات الخاصة .

تقرير عام 2012 يضع متوسط التكلفة العالمية لخروقات أمان الكمبيوتر في أعلى مستوياته على الإطلاق عند 136 دولارًا لكل سجل. تتضمن أمثلة المعلومات المسروقة معاملات الدفع ، وسجلات الموظفين ، وأرقام الضمان الاجتماعي ، البيانات المالية والبحث المملوك. أضف إلى ذلك فقدان السمعة لدى العملاء والعملاء المحتملين وشركاء الأعمال ، ومن السهل معرفة سبب عدم تحول أمان نقطة النهاية إلى خيار بل أولوية في الخط الأمامي.

تستخدم أنظمة مكافحة الفيروسات ملفًا يسمى "القائمة السوداء" لمنع مثل هذه الهجمات من خلال تحديد البرامج الآمنة للتشغيل. تكمن المشكلة في أن القائمة السوداء تتطلب تحديد تهديد بالفعل وتشخيصه وتحديث ملف القائمة السوداء لنظام مكافحة الفيروسات. نظرًا للطبيعة غير المحددة لهجمات البرامج الضارة ، من المستحيل أن تكون القائمة السوداء محدثة 100٪ من الوقت بالنسبة لـ 100٪ من التهديدات.

هذا يعني أنه لا يمكن أن تكتمل الحماية ما لم تعالج المنطقة الرمادية حيث لا يوجد برنامج في القائمة السوداء كتهديد معروف و أيضًا ليس في القائمة البيضاء على أنها آمنة مؤكدة.

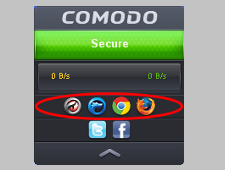

يعالج وضع الحماية هذه المنطقة الرمادية من خلال تمكينك من تشغيل البرامج المشتبه فيها بأمان في بيئة افتراضية. من خلال وضع الحماية على أحد البرامج ، فإنك تمنعه من إجراء أي تغييرات دائمة على ملفاتك أو نظامك. إذا تبين أن البرنامج ضار ، فلا ضرر.

بالإضافة إلى القوائم السوداء ، تتضمن أنظمة الأمان التي تستخدم صناديق الرمل فحص مكافحة الفيروسات لرصد التهديدات المحتملة. Antivirus عمليات المسح الاستدلالية ، وهي عملية تحلل سلوك البرنامج بالإضافة إلى أوجه التشابه مع الفيروسات المعروفة. إذا تم اعتبار البرنامج خطيرًا ، فسيتم فصله وتشغيله بأمان في وضع الحماية.

يعمل الاستدلال بشكل جيد ولكنه لا يزال غير قادر على ضمان الحماية الكاملة. مثل القائمة السوداء ، يجب عليهم أولاً اكتشاف تهديد للتعامل معه - وستكون هناك دائمًا بعض النسبة المئوية للتهديدات التي لا يمكن التعرف عليها بواسطة الماسح الضوئي.

الطريقة الوحيدة للتأكد من أن وضع الحماية يوفر لك حماية كاملة ومضمونة هي دمج إستراتيجية الرفض الافتراضي.

رفض رفض الافتراضي من جميع إذن الملفات للتثبيت أو التنفيذ خارج وضع الحماية إلا عندما يسمح المستخدم بذلك تحديدًا أو عندما يظهر الملف في قائمة بيضاء محددة تحدد الثنائيات المعروفة بأنها آمنة.

تتمثل ميزة الرفض الافتراضي في أنه يغلق الثقب الذي تتركه أنظمة مكافحة الفيروسات الأخرى مفتوحة. حيث أخرى حلول مكافحة الفيروسات تقتصر على حمايتك من الملفات التي يمكنهم التعرف عليها على أنها خطيرة ، الافتراضي الافتراضي هو فقط الاستراتيجية التي تحميك ضد أي وقت لم يتم تأكيد الملف بالكامل على أنه آمن. يقوم الخيار Deny الافتراضي بمصادقة كل ملف تنفيذي ومعالجة قيد التشغيل على جهاز الكمبيوتر الخاص بك ويمنعهم من اتخاذ إجراءات قد تضر بملفاتك.

بنفس القدر من الأهمية ، تمكّنك استراتيجية الرفض الافتراضي من الوصول إلى الملفات والعمل عليها أثناء تنفيذها ضمن بيئة وضع الحماية الافتراضية. والنتيجة هي حماية كاملة مضمونة دون فقدان الوقت أو المال أو الإنتاجية.

بدء محاكمة حرة احصل على بطاقة نقاط الأمان الفورية الخاصة بك مجانًا

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- تشارت بريم. ارفع مستوى لعبة التداول الخاصة بك مع ChartPrime. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://blog.comodo.com/pc-security/cyber-crime-and-the-case-for-auto-sandboxing/

- :لديها

- :يكون

- :ليس

- :أين

- 2012

- 225

- a

- ماهرون

- الوصول

- الإجراءات

- تضيف

- إضافة

- عناوين

- ضد

- الكل

- سمح

- سابقا

- أيضا

- دائما

- an

- تحليل

- و

- الحماية من الفيروسات

- أي وقت

- يبدو

- هي

- المنطقة

- AS

- At

- الهجمات

- يصادق

- السيارات

- AV

- المتوسط

- لوحة الاعلان

- BE

- أصبح

- كان

- سلوك

- يجري

- تستفيد

- المدونة

- الملابس السفلية

- مخالفات

- الأعمال

- لكن

- by

- تسمى

- CAN

- لا تستطيع

- حقيبة

- التغييرات

- انقر

- إغلاق

- إكمال

- الكمبيوتر

- حماية الحاسوب

- تم تأكيد

- متصل

- نظرت

- التكلفة

- استطاع

- نسبة الجريمة

- العملاء

- الانترنت

- الجريمة الإلكترونية

- خطير

- البيانات

- صفقة

- الترتيب

- تصميم

- بكشف أو

- تحديد

- تعطيل

- فعل

- بإمكانك تحميله

- سهل

- إما

- موظف

- تمكن

- تمكين

- نقطة النهاية

- أمن نقطة النهاية

- ضمان

- البيئة

- أنشئ

- الحدث/الفعالية

- كل

- أمثلة

- إلا

- تنفيذ

- فال

- قم بتقديم

- ملفات

- الاسم الأول

- في حالة

- مجانًا

- تبدأ من

- تماما

- ربح

- دولار فقط واحصل على خصم XNUMX% على جميع

- معطى

- العالمية

- اللون الرمادي

- منطقة رمادية

- ضمان

- مضمون

- ضرر

- مرتفع

- حفرة

- HTTPS

- محدد

- يحدد

- if

- أهمية

- مستحيل

- in

- تتضمن

- دمج

- معلومات

- تثبيت

- لحظة

- IT

- JPG

- معروف

- كمبيوتر محمول

- يترك

- الرافعة المالية

- مثل

- محدود

- يعد

- خسارة

- القيام ب

- البرمجيات الخبيثة

- يعني

- الجوال

- الهاتف المحمول

- مال

- يجب

- الطبيعة

- شبكة

- لا

- nt

- أرقام

- of

- on

- فقط

- جاكيت

- عمليات

- خيار

- or

- طلب

- أخرى

- خارج

- في الخارج

- شركاء

- وسائل الدفع

- معاملات الدفع

- إلى

- نسبة مئوية

- دائم

- إذن

- للهواتف

- PHP

- وجهات

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- محتمل

- منع

- يمنع

- الأولوية

- المشكلة

- عملية المعالجة

- المنتج

- إنتاجية

- البرنامج

- البرامج

- الملكية

- آفاق

- حماية

- الحماية

- توفير

- الاعتراف

- سجل

- تسجيل

- تقرير

- يمثل

- سمعة

- يتطلب

- بحث

- نتيجة

- يجري

- تشغيل

- خزنة

- بسلام

- رمل

- ملاعب من الرمل لل

- سجل الأداء

- أمن

- اختراقات أمنية

- انظر تعريف

- الفصل بين الجنسين

- إرسال

- قصير

- التشابه

- العدالة

- تطبيقات الكمبيوتر

- بعض

- على وجه التحديد

- بقعة

- برامج التجسس

- لا يزال

- مسروق

- الإستراتيجيات

- هذه

- نظام

- أنظمة

- الأجهزه اللوحيه

- مع الأخذ

- أن

- •

- الصندوق الرمل

- منهم

- هناك.

- هم

- التهديد

- التهديدات

- الوقت

- إلى

- الإجمالي

- المعاملات

- حصان طروادة

- يتحول

- حديث جديد

- تحديث

- تستخدم

- مستخدم

- الاستفادة من

- افتراضي

- الفيروسات

- الضعيفة

- طريق..

- حسن

- متى

- التي

- القائمة البيضاء

- لماذا

- سوف

- نوافذ

- مع

- في غضون

- بدون

- للعمل

- ديدان

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت