أطلقت مجموعات غير معروفة تحقيقات ضد ثغرة يوم الصفر التي تم تحديدها في إطار تخطيط موارد المؤسسة OfBiz (ERP) الخاص بشركة Apache - وهي استراتيجية شائعة بشكل متزايد لتحليل التصحيحات بحثًا عن طرق لتجاوز إصلاحات البرامج.

ثغرة أمنية لمدة 0 يوم (CVE-2023-51467) في Apache OFBiz، الذي تم الكشف عنه في 26 ديسمبر، يسمح للمهاجم بالوصول إلى المعلومات الحساسة وتنفيذ التعليمات البرمجية عن بعد ضد التطبيقات باستخدام إطار عمل ERP، وفقًا لتحليل أجرته شركة الأمن السيبراني SonicWall. أصدرت مؤسسة Apache Software Foundation في الأصل تصحيحًا لمشكلة ذات صلة، CVE-2023-49070، لكن الإصلاح فشل في الحماية من الأشكال الأخرى للهجوم.

يسلط الحادث الضوء على استراتيجية المهاجمين المتمثلة في فحص أي تصحيحات تم إصدارها لنقاط الضعف عالية القيمة، وهي الجهود التي غالبًا ما تؤدي إلى إيجاد طرق للالتفاف حول إصلاحات البرامج، كما يقول دوجلاس ماكي، المدير التنفيذي لأبحاث التهديدات في شركة SonicWall.

"بمجرد قيام شخص ما بالعمل الشاق بالقول، "أوه، توجد ثغرة أمنية هنا،" الآن يمكن لمجموعة كاملة من الباحثين أو الجهات الفاعلة في مجال التهديد النظر إلى تلك النقطة الضيقة، وتكون قد فتحت نفسك نوعًا ما لمزيد من التدقيق ،" هو يقول. "لقد لفتت الانتباه إلى هذا المجال من التعليمات البرمجية، وإذا لم يكن التصحيح الخاص بك قويًا جدًا أو تم تفويت شيء ما، فمن المرجح أن يتم العثور عليه لأنه لديك عيون إضافية عليه."

قام حسيب فهورا، الباحث في SonicWall، بتحليل تصحيح 5 ديسمبر واكتشف طرقًا إضافية لاستغلال المشكلة، والتي أبلغتها الشركة إلى مؤسسة Apache Software Foundation في 14 ديسمبر.

"لقد أثار اهتمامنا أسلوب التخفيف الذي تم اختياره عند تحليل التصحيح لـ CVE-2023-49070 واشتبهنا في أن تجاوز المصادقة الحقيقي سيظل موجودًا نظرًا لأن التصحيح قام ببساطة بإزالة كود XML RPC من التطبيق،" Vhora جاء في تحليل المسألة. "ونتيجة لذلك، قررنا البحث في الكود لمعرفة السبب الجذري لمشكلة تجاوز المصادقة."

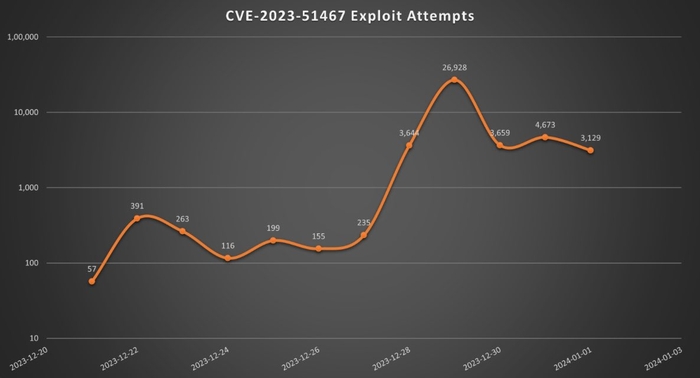

استهدفت الهجمات ثغرة Apache OfBiz قبل الكشف عنها في 26 ديسمبر. المصدر: سونيك وول

وبحلول 21 ديسمبر، أي قبل خمسة أيام من نشر المشكلة، كانت شركة SonicWall قد حددت بالفعل محاولات استغلال لهذه المشكلة.

التصحيح غير كامل

أباتشي ليس وحده الذي أطلق التصحيح الذي تمكن المهاجمون من تجاوزه. في عام 2020، كانت ستة من أصل 24 نقطة ضعف (25%) تمت مهاجمتها باستخدام برمجيات استغلال يوم الصفر عبارة عن أشكال مختلفة من المشكلات الأمنية التي تم تصحيحها مسبقًا، وفقًا لـ البيانات الصادرة عن مجموعة تحليل التهديدات (TAG) من Google. بحلول عام 2022، ستكون 17 من أصل 41 نقطة ضعف تمت مهاجمتها بواسطة عمليات استغلال يوم الصفر (41%) عبارة عن متغيرات من المشكلات التي تم تصحيحها مسبقًا، وفقًا لشركة Google جاء في تحليل محدث.

إن الأسباب التي تجعل الشركات تفشل في تصحيح مشكلة ما عديدة عديدة، بدءًا من عدم فهم السبب الجذري للمشكلة إلى التعامل مع التراكمات الضخمة من نقاط الضعف في البرامج إلى إعطاء الأولوية للتصحيح الفوري على الإصلاح الشامل، كما يقول جاريد سيمرو، أحد كبار المديرين في Google Mandiant. مجموعة الضعف والاستغلال

ويقول: "لا توجد إجابة بسيطة ووحيدة عن سبب حدوث ذلك". "هناك العديد من العوامل التي يمكن أن تساهم في [تصحيح غير مكتمل]، ولكن [باحثي SonicWall] على حق تمامًا - في كثير من الأحيان تقوم الشركات فقط بتصحيح ناقل الهجوم المعروف."

وتتوقع جوجل أن تظل حصة عمليات استغلال يوم الصفر التي تستهدف الثغرات الأمنية التي تم تصحيحها بشكل غير كامل عاملاً مهمًا. من وجهة نظر المهاجم، يعد العثور على نقاط الضعف في أحد التطبيقات أمرًا صعبًا لأن الباحثين والجهات الفاعلة في مجال التهديد يتعين عليهم البحث في 100,000 أو ملايين الأسطر من التعليمات البرمجية. من خلال التركيز على نقاط الضعف الواعدة التي ربما لم يتم تصحيحها بشكل صحيح، يمكن للمهاجمين الاستمرار في مهاجمة نقطة ضعف معروفة بدلاً من البدء من الصفر.

طريقة حول OfBiz Fix

من نواحٍ عديدة، هذا ما حدث مع ثغرة Apache OfBiz. وصف التقرير الأصلي مشكلتين: خلل RCE الذي يتطلب الوصول إلى واجهة XML-RPC (CVE-2023-49070) ومشكلة تجاوز المصادقة التي توفر للمهاجمين غير الموثوق بهم هذا الوصول. تعتقد مؤسسة Apache Software Foundation أن إزالة نقطة نهاية XML-RPC ستمنع استغلال كلتا المشكلتين، حسبما قال فريق الاستجابة الأمنية ASF ردًا على أسئلة Dark Reading.

وقال الفريق: "لسوء الحظ، فقد فاتنا أن نفس تجاوز المصادقة أثر أيضًا على نقاط النهاية الأخرى، وليس فقط نقطة XML-RPC". "وبمجرد إعلامنا بذلك، تم إصدار التصحيح الثاني في غضون ساعات."

الثغرة الأمنية، التي تتبعها Apache باسم OFBIZ-12873، "تسمح للمهاجمين بتجاوز المصادقة لتحقيق تزوير طلب بسيط من جانب الخادم (SSRF)،" كما قال ديباك ديكسيت، عضو في مؤسسة Apache Software Foundation، مذكور في القائمة البريدية لـ Openwall. ونسب الفضل إلى باحث التهديدات في SonicWall Hasib Vhora وباحثين آخرين – Gao Tian وL0ne1y – في اكتشاف المشكلة.

نظرًا لأن OfBiz عبارة عن إطار عمل، وبالتالي جزء من سلسلة توريد البرامج، فقد يكون تأثير الثغرة الأمنية واسع النطاق. على سبيل المثال، يستخدم مشروع Atlassian Jira الشهير وبرنامج تتبع المشكلات مكتبة OfBiz، ولكن ما إذا كان يمكن تنفيذ الاستغلال بنجاح على النظام الأساسي لا يزال غير معروف، كما يقول McKee من Sonicwall.

ويقول: "سيعتمد الأمر على الطريقة التي تصمم بها كل شركة شبكتها، والطريقة التي تقوم بها بتكوين البرنامج". "أود أن أقول إن البنية التحتية النموذجية لن تتمتع بهذه المواجهة للإنترنت، وأنها ستتطلب نوعًا ما من VPN أو الوصول الداخلي."

على أية حال، يجب على الشركات اتخاذ خطوات وتصحيح أي تطبيقات معروفة باستخدام OfBiz إلى الإصدار الأحدث، حسبما قال فريق الاستجابة الأمنية ASF.

"إن توصيتنا للشركات التي تستخدم Apache OFBiz هي اتباع أفضل الممارسات الأمنية، بما في ذلك منح الوصول إلى الأنظمة فقط للمستخدمين الذين يحتاجون إليها، والتأكد من تحديث برامجك بانتظام، والتأكد من أنك مجهز جيدًا للاستجابة عند حدوث خلل أمني. قالوا: تم نشر الاستشارة.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.darkreading.com/vulnerabilities-threats/apache-erp-0day-underscores-dangers-of-incomplete-patches

- :يكون

- :ليس

- $ UP

- 100

- 14

- 17

- 2020

- 2022

- 24

- 26%

- 41

- 7

- a

- إطلاقا

- الوصول

- وفقا

- التأهيل

- الجهات الفاعلة

- إضافي

- استشاري

- تتأثر

- ضد

- يسمح

- وحده

- سابقا

- أيضا

- an

- تحليل

- حلل

- تحليل

- و

- إجابة

- أي وقت

- أباتشي

- تطبيق

- التطبيقات

- المهندسين المعماريين

- هي

- المنطقة

- حول

- AS

- ASF

- At

- مهاجمة

- محاولات

- اهتمام

- التحقّق من المُستخدم

- علم

- BE

- لان

- كان

- قبل

- يجري

- يعتقد

- أفضل

- أفضل الممارسات

- على حد سواء

- باقة

- لكن

- by

- تجنب

- CAN

- سبب

- سلسلة

- رسم

- اختيار

- الكود

- الشركات

- حول الشركة

- شامل

- استمر

- المساهمة

- استطاع

- الأمن السيبراني

- الأخطار

- غامق

- قراءة مظلمة

- أيام

- تعامل

- ديسمبر

- قررت

- ديباك

- تعتمد

- وصف

- صعبة

- DIG

- مدير المدارس

- إفشاء

- اكتشف

- فعل

- دوغلاس

- تعادل

- كل

- جهود

- نقطة النهاية

- مشروع

- ERP

- الحدث/الفعالية

- مثال

- تنفيذ

- تنفيذي

- المدير التنفيذي

- موجود

- تتوقع

- استغلال

- استغلال

- استغلال

- مآثر

- احتفل على

- العيون

- عامل

- العوامل

- يفشلون

- فشل

- الشكل

- العثور على

- شركة

- خمسة

- حل

- إصلاحات

- عيب

- التركيز

- اتباع

- في حالة

- تزوير

- وجدت

- دورة تأسيسية

- الإطار

- تبدأ من

- تماما

- غاو

- إعطاء

- الذهاب

- شراء مراجعات جوجل

- تجمع

- مجموعات

- كان

- حدث

- يحدث

- الثابت

- العمل الشاق

- يملك

- he

- هنا

- ويبرز

- ساعات العمل

- HTML

- HTTPS

- ضخم

- i

- محدد

- if

- صورة

- فوري

- التأثير

- in

- حادث

- بما فيه

- على نحو متزايد

- معلومات

- البنية التحتية

- السطح البيني

- داخلي

- إلى

- يسن

- قضية

- نشر

- مسائل

- IT

- انها

- JPG

- م

- نوع

- معروف

- آخر

- أطلقت

- المكتبة

- على الأرجح

- خطوط

- بحث

- الكثير

- صنع

- البريدية

- القيام ب

- تمكن

- مدير

- كثير

- مايو..

- عضو

- ملايين

- افتقد

- تخفيف

- الأكثر من ذلك

- ضيق

- حاجة

- شبكة

- لا

- الآن

- كثير

- of

- غالبا

- oh

- on

- مرة

- ONE

- فقط

- افتتح

- or

- أصلي

- في الأصل

- أخرى

- لنا

- خارج

- على مدى

- جزء

- بقعة

- بقع

- الترقيع

- منظور

- تخطيط

- المنصة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- البوينت

- الرائج

- الممارسات

- يقدم

- منع

- سابقا

- قبل

- ترتيب الاولويات

- المشكلة

- مشاكل

- تنفيذ المشاريع

- واعد

- بصورة صحيحة

- حماية

- المقدمة

- جمهور

- نشرت

- الأسئلة المتكررة

- بدلا

- نادي القراءة

- حقيقي

- الأسباب

- توصية مجاناً

- بانتظام

- ذات صلة

- صدر

- إطلاق

- لا تزال

- بعد

- إزالة

- إزالة

- تقرير

- وذكرت

- طلب

- تطلب

- مطلوب

- بحث

- الباحث

- الباحثين

- مورد

- الرد

- استجابة

- نتيجة

- حق

- صخرة

- جذر

- s

- قال

- نفسه

- قول

- قول

- يقول

- خدش

- فحص دقيق

- الثاني

- أمن

- كبير

- حساس

- عدة

- مشاركة

- ينبغي

- هام

- الاشارات

- ببساطة

- منذ

- عزباء

- SIX

- تطبيقات الكمبيوتر

- سلسلة توريد البرمجيات

- الصلبة

- بعض

- شخص ما

- شيء

- مصدر

- بقعة

- بداية

- خطوات

- لا يزال

- الإستراتيجيات

- بنجاح

- تزويد

- سلسلة التوريد

- بالتأكيد

- أنظمة

- TAG

- أخذ

- الهدف

- المستهدفة

- فريق

- من

- أن

- •

- من مشاركة

- هناك.

- هم

- هؤلاء

- التهديد

- الجهات التهديد

- عبر

- وهكذا

- مرات

- إلى

- اثنان

- نوع

- نموذجي

- يؤكد

- فهم

- لسوء الحظ

- غير معروف

- تحديث

- تحديث

- تستخدم

- المستخدمين

- يستخدم

- استخدام

- Ve

- الإصدار

- VPN

- نقاط الضعف

- الضعف

- وكان

- طريق..

- طرق

- we

- ضعيف

- كان

- ابحث عن

- متى

- سواء

- التي

- كامل

- لماذا

- واسع الانتشار

- مع

- في غضون

- للعمل

- سوف

- XML

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- نفسك

- زفيرنت