وقت القراءة: 3 دقائق

وقت القراءة: 3 دقائق

نبذة

واحدة من الأوقات الأولى التي شهدها الجمهور وأول مرة أدركت قوة برامج الفدية عندما اندلعت WannaCry في عام 2017. وتعرضت الحكومة والتعليم والمستشفيات والطاقة والاتصالات والتصنيع والعديد من قطاعات البنية التحتية الأساسية للمعلومات الأخرى لخسائر غير مسبوقة. ، كما كان هناك منذ ذلك الحين العديد من الإصدارات ، مثل SimpleLocker و SamSam و WannaDecryptor على سبيل المثال.

تلقت مختبرات أبحاث التهديدات في Comodo أخبارًا تفيد بأن برنامج الفدية "Black Rose Lucy" يحتوي على متغيرات جديدة تهاجم AndroidOS.

لم تكن برامج Black Rose Lucy الخبيثة تمتلك قدرات برامج الفدية وقت اكتشافها بواسطة Check Point مرة أخرى في سبتمبر 2018 ، في ذلك الوقت ، كانت Lucy عبارة عن الروبوتات Malware-a-a-Service (Maas) وقطارة لأجهزة Android. الآن ، عاد مع إمكانات برامج الفدية الجديدة التي تسمح له بالتحكم في الأجهزة المصابة لتعديل وتثبيت تطبيقات البرامج الضارة الجديدة.

عند التنزيل ، يقوم لوسي بتشفير الجهاز المصاب وظهور رسالة فدية في المتصفح ، مدعيا أنها رسالة من مكتب التحقيقات الفيدرالي الأمريكي (FBI) بسبب المحتوى الإباحي الموجود على الجهاز ، ويتم توجيه الضحية إلى دفع غرامة قدرها 500 دولار عن طريق إدخال معلومات بطاقة الائتمان ، بدلاً من طريقة البيتكوين الأكثر شيوعًا.

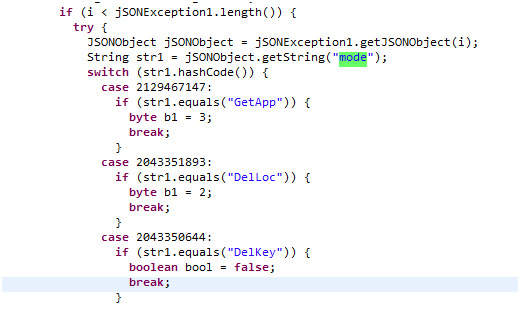

الشكل 1. استخدام لوسي رانسومواري صور الموارد.

تحليل الأداء

جمع مركز أبحاث تهديد كومودو عينات وأجرى تحليلاً عندما أدركنا أن بلاك روز لوسي عادت.

انتقال

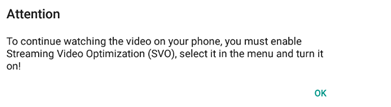

تم إخفاءه كتطبيق عادي لمشغل الفيديو ، عبر روابط مشاركة الوسائط ، يتم تثبيته بصمت عندما ينقر المستخدم. يعرض أمان Android رسالة تطلب من المستخدم تمكين بث الفيديو المحسن (SVO). بالنقر على "موافق" ، ستحصل البرامج الضارة على إذن خدمة إمكانية الوصول. بمجرد أن يحدث ذلك ، يمكن لوسي تشفير البيانات الموجودة على جهاز الضحية.

الرقم 2 الشكل XNUMX. رسالة الغش المنبثقة لوسي

حمل

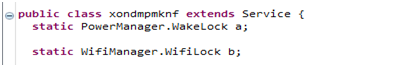

داخل الوحدة النمطية MainActivity ، يقوم التطبيق بتشغيل الخدمة الضارة ، والتي تقوم بعد ذلك بتسجيل BroadcastReceiver الذي يتم استدعاؤه بواسطة إجراء الأمر. SCREEN_ON ثم استدعاء نفسه.

يستخدم هذا للحصول على خدمة "WakeLock" و "WifiLock":

WakeLock: الذي يحافظ على تشغيل شاشة الجهاز ؛

WifiLock: الذي يحافظ على تشغيل wifi.

الرقم 3.

سي أند سي

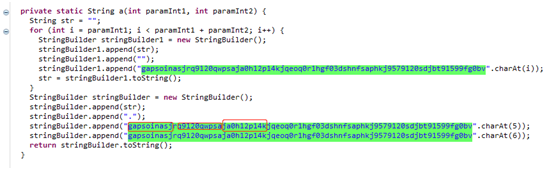

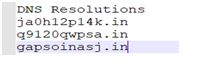

على عكس الإصدارات السابقة من البرامج الضارة ، فإن TheC & Cservers عبارة عن مجال وليس عنوان IP ، حتى إذا تم حظر الخادم ، فيمكنه بسهولة حل عنوان IP الجديد.

الشكل 4. خوادم القيادة والتحكم

الشكل 5. تستخدم لوسي خوادم القيادة والتحكم

الشكل 6: القيادة والسيطرة لوسي

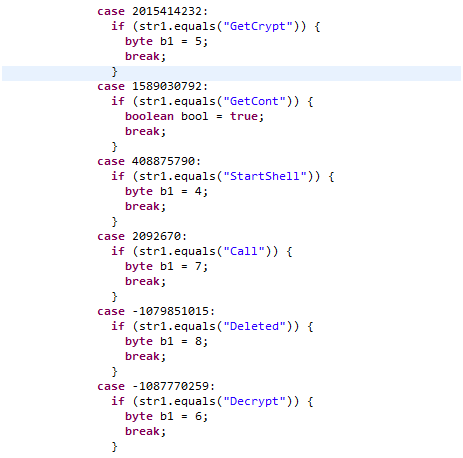

التشفير فك التشفير

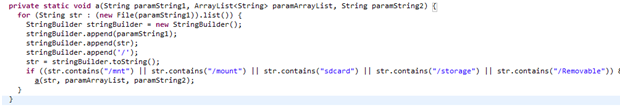

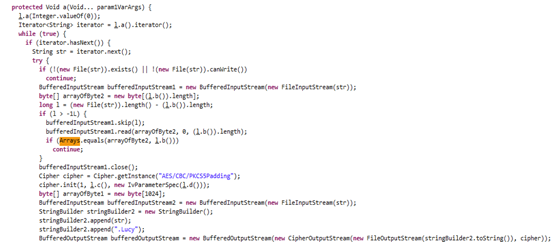

الشكل 7: دليل جهاز Git

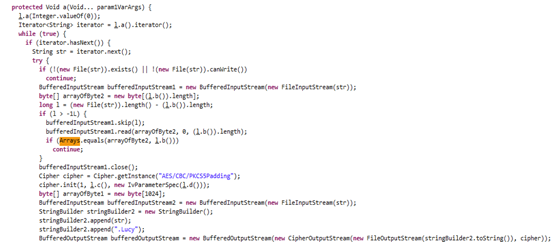

الشكل 8: وظيفة تشفير / فك تشفير لوسي

فدية

بمجرد تشفير لوسي الجهاز المصاب ، تظهر رسالة فدية في المتصفح ، تدعي أن الرسالة من مكتب التحقيقات الفيدرالي الأمريكي (FBI) ، بسبب المحتوى الإباحي الموجود على الجهاز ، ويتم توجيه الضحية إلى دفع غرامة قدرها 500 دولار عن طريق الدخول معلومات بطاقة الائتمان ، بدلاً من طريقة Bitcoin الأكثر شيوعًا.

نبذة عامة

لقد تطورت الفيروسات الخبيثة. إنهم أكثر تنوعًا وفعالية من أي وقت مضى ، عاجلاً أم آجلاً ، سيكون mobilewill منصة هجوم هائلة من برامج الفدية.

نصائح للوقاية

1- قم بتنزيل وتثبيت التطبيقات الموثوقة فقط

2. لا تنقر على أي تطبيق من أصل غير معروف ،

3- عمل نسخ احتياطية منتظمة وغير محلية للملفات المهمة ،

4. تثبيت برنامج مكافحة الفيروسات

الموارد ذات الصلة

إزالة البرامج الضارة من موقع الويب

بدء محاكمة حرة احصل على بطاقة نقاط الأمان الفورية الخاصة بك مجانًا

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://blog.comodo.com/malware/black-rose-lucy-back/

- :لديها

- :يكون

- :ليس

- $ UP

- 1

- 2017

- 455

- 7

- 700

- 8

- a

- كسب

- اكشن

- العنوان

- السماح

- an

- تحليل

- و

- الروبوت

- أي وقت

- تطبيق

- التطبيقات

- هي

- AS

- At

- مهاجمة

- مهاجمة

- الى الخلف

- النسخ الاحتياطي

- BE

- كان

- البداية

- إلى البيتكوين

- اسود

- سدت

- المدونة

- الروبوتات

- حطم

- المتصفح

- مكتب

- by

- تسمى

- دعوات

- CAN

- قدرات

- فيزا وماستركارد

- مركز

- غش

- التحقق

- ادعاء

- انقر

- مشترك

- مجال الاتصالات

- أجرت

- محتوى

- مراقبة

- ائتمان

- بطاقة إئتمان

- البيانات

- جهاز

- الأجهزة

- فعل

- دليل

- اكتشاف

- عدة

- نطاق

- لا

- بإمكانك تحميله

- اثنان

- بسهولة

- التعليم

- فعال

- تمكين

- التشفير

- طاقة

- الدخول

- حتى

- الحدث/الفعالية

- EVER

- المتطورة

- مثال

- مكتب التحقيقات الفدرالي

- اتحادي

- مكتب التحقيقات الفدرالي

- الشكل

- ملفات

- نهاية

- في حالة

- وجدت

- مجانًا

- تبدأ من

- وظيفة

- ربح

- دولار فقط واحصل على خصم XNUMX% على جميع

- بوابة

- حكومة

- يحدث

- يملك

- المستشفيات

- HTTPS

- if

- صور

- أهمية

- in

- إصابة

- معلومات

- البنية التحتية

- تثبيت

- لحظة

- بدلًا من ذلك

- تحقيق

- IP

- عنوان IP

- IT

- انها

- نفسها

- JPG

- م

- يحتفظ

- القفل

- مختبرات

- الى وقت لاحق

- وصلات

- أبحث

- خسائر

- حظ

- جعل

- خبيث

- البرمجيات الخبيثة

- تصنيع

- كثير

- هائل

- ماكس العرض

- الوسائط

- الرسالة

- طريقة

- تعديل

- وحدة

- الأكثر من ذلك

- جديد

- أخبار

- عادي

- الآن

- nt

- of

- on

- مرة

- التحسين

- or

- الأصل

- أخرى

- خارج

- إذن

- المنصة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- لاعب

- البوينت

- الملوثات العضوية الثابتة

- قوة

- سابق

- جمهور

- فدية

- الفدية

- رانسومواري الهجوم

- أدركت

- تلقى

- سجلات

- منتظم

- طلب

- بحث

- حل

- مورد

- ROSE

- سجل الأداء

- شاشة

- قطاعات

- أمن

- إرسال

- الخادم

- الخدمة

- مشاركة

- منذ

- متدفق

- هذه

- عانى

- أخذ

- من

- أن

- •

- then

- هناك.

- هم

- التهديد

- الوقت

- مرات

- إلى

- افضل

- غير مسبوق

- us

- الفيدرالية الأمريكية

- تستخدم

- مستعمل

- مستخدم

- الإصدارات

- بواسطة

- ضحية

- فيديو

- الفيروسات

- وكان

- we

- متى

- التي

- واي فاي (WIFI)

- سوف

- مع

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت