هذا هو الرأي الافتتاحي من قبل Wartime Microchad ، مساهم في مجلة Bitcoin.

المُقدّمة

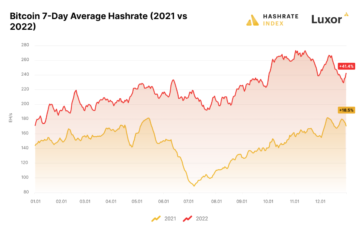

منذ تقديم اقتراح تحسين Bitcoin (BIP) 39 ، كان لدى Bitcoiners خيار حفظ المعلومات اللازمة لاستعادة أموال Bitcoin المخزنة على السلسلة باستخدام كلمات نصية بسيطة. لكن الحفظ - ثم التذكر بشكل موثوق في وقت لاحق - 12 أو 24 كلمة غير مترابطة وغير متصلة ليس بالأمر السهل ، مما يعني أن معظم الناس ينشئون ويخزنون نسخًا احتياطية مادية من هذه الكلمات بدلاً من إلزامها بالذاكرة.

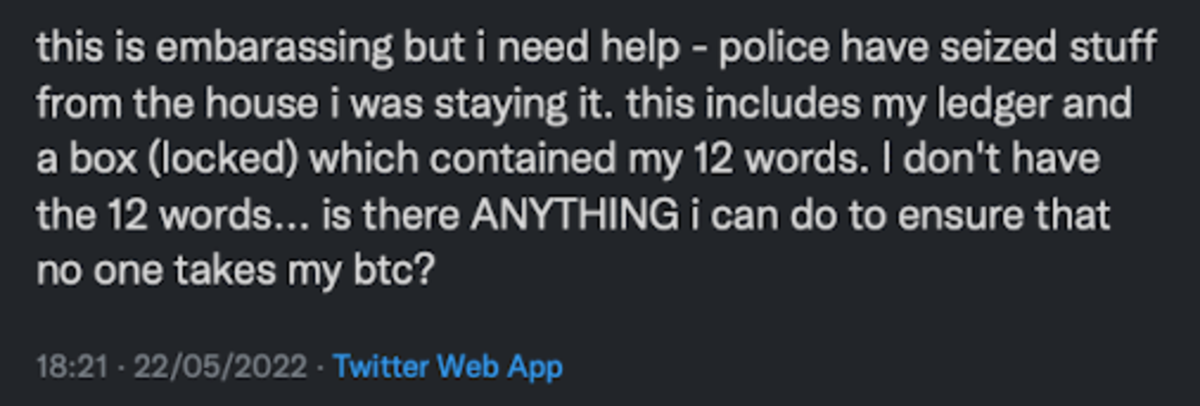

في حين أن هذا النهج الراسخ جيد لأولئك الذين يثقون في إعداد الأمان المادي الخاص بهم ، إلا أنه يمكن أن يمثل تحديًا كبيرًا للآخرين ، على سبيل المثال ، الأشخاص الذين ليس لديهم مكان إقامة ثابت ؛ أولئك الذين يحتاجون إلى السفر أو الذين يعيشون في مناطق الصراع / مناطق الحرب ؛ أو أولئك الذين يعيشون في أماكن أخرى حيث قد يتعرض تخزين عبارات البذور المادية لمخاطر الأمان أو الفقد أو التلف أو المصادرة.

تشغيل الارقام

لوضع حجم هذه المشكلة في بعض السياق:

- بحسب وكالة اللاجئين التابعة للأمم المتحدة المفوضية السامية للأمم المتحدة لشؤون اللاجئينبحلول نهاية عام 2021 ، تم إجبار 89.3 مليون شخص على النزوح قسراً في جميع أنحاء العالم. بالنسبة لعدد كبير من هؤلاء الأشخاص الذين فروا من منازلهم ، كان بإمكانهم أخذ ما يزيد قليلاً عن الملابس التي على ظهورهم وأي متعلقات شخصية يمكنهم حملها. قد يكون نقل أي ثروة مع المتعلقات الشخصية تحديًا مستحيلًا ومحفوفًا بالمخاطر.

- وفقًا سفارة البدو، ما يقرب من 5 ملايين أمريكي يُعرفون بأنهم من الرحل الرقميين و 17 مليونًا آخرين يطمحون إلى أسلوب الحياة هذا. هذا هو 6.5 ٪ من سكان الولايات المتحدة الذين إما يريدون حاليًا أو يريدون العيش بأسلوب حياة متنقل. يمكن أن تؤدي المعابر الحدودية المتكررة والحياة في مساكن مستأجرة إلى صعوبة حماية المفاتيح الخاصة.

- An مقدر 35٪ من الأمريكيين يستأجرون مساكنهم ، وتتزايد مشاركة المنازل مع انهيار ملكية المنازل ، خاصة بين الأجيال الشابة. ليس من غير المألوف أن تختفي المتعلقات الشخصية في أماكن الإقامة المشتركة.

لذلك أردنا إيجاد طريقة لعملاء البيتكوين الذين يواجهون هذه الصعوبات لنقل عملاتهم عبر الحدود بسهولة وموثوقية أكبر. قمنا بتسمية الحل محافظ الحدود.

أنماط مقابل الكلمات

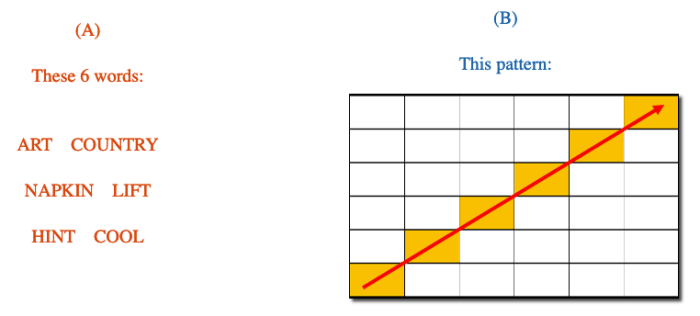

تخيل أن لديك خمس ثوانٍ لحفظ إما (أ) أو (ب) من الخيارات أدناه.

العلم (™)

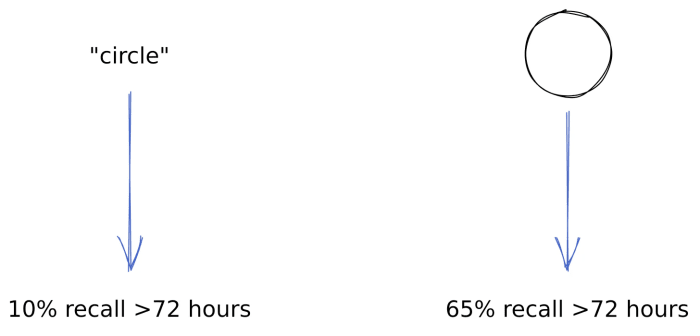

بعض أجرى سابقا دراسات أظهرنا أننا أكثر قدرة على تذكر الأنماط مقابل الكلمات بعد فترات طويلة من الوقت.

بعد عرض مجموعة عشوائية من الكلمات والأشكال ، كان لدى المشاركين مستويات أعلى بكثير من تذكر الأشكال مقارنة بالكلمات.

القدرة على التعرف على الأشكال بسهولة أكبر من الكلمات التي تحملها القصص المتناقلة أيضًا - نميل إلى تذكر الوجوه بسهولة أكبر من الأسماء (وهذا أمر منطقي ، نظرًا لأن قدراتنا على البصر والتعرف على الوجه تسبق استخدامنا للغة).

تُعرف هذه الظاهرة باسم "تأثير تفوق الصورة".

اختبار عباد الشمس

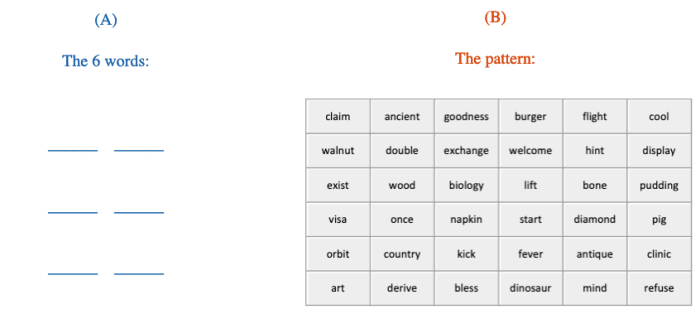

دعونا نرى إذا كان هذا يعمل.

في المساحات المتوفرة ، حاول تذكر الكلمات المفقودة والنمط المفقود من المثال الذي عرضناه أعلاه. دون غش!

الحفظ باستخدام محافظ الحدود وشبكات الانتروبيا

توفر محافظ الحدود طريقة لحفظ العبارات الأولية باستخدام ثلاثة مكونات:

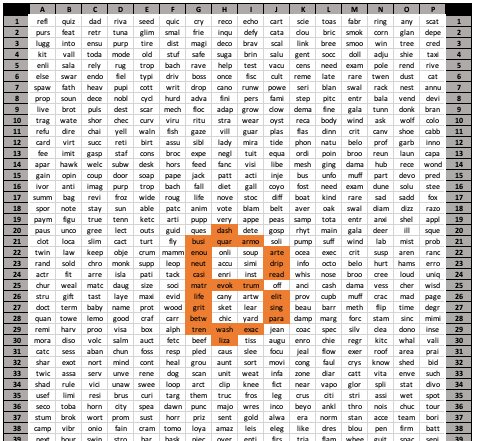

- شبكة إنتروبيا: شبكة عشوائية من جميع الكلمات الأولية البالغ عددها 2048 كلمة.

- النمط: النمط (الأنماط) أو إحداثيات الخلية التي ينشئها المستخدم.

- الكلمة النهائية "رقم": الكلمة الأولية (المجموع الاختباري).

تشكل هذه المكونات الثلاثة مجتمعة محفظة الحدود الخاصة بك.

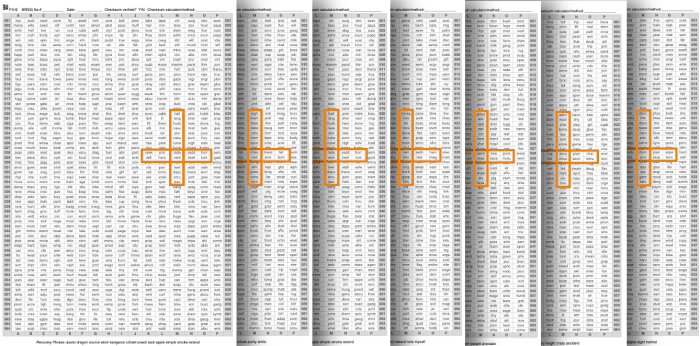

مولد شبكة الانتروبيا

باستخدام مولد شبكة الأنتروبيا المستندة إلى المستعرض (EGG) دون اتصال بالإنترنت ، يمكن للمستخدمين إنشاء شبكتهم العشوائية المؤمنة إنتروبيا لجميع الكلمات الأولية المتوافقة مع 2048 BIP39 ، ثم تطبيق نمط لا يُنسى أو مجموعة من إحداثيات الخلية عليها - والتي فقط يعرفون - من أجل إنشاء محفظة.

بينما يعتمد EGG على المستعرض ، فهو مصمم للعمل في وضع عدم الاتصال على جهاز كمبيوتر شخصي أو Mac أو Linux (أو حتى باستخدام Tails) ويعمل محليًا في المتصفح. لاستخدامه ، يقوم المستخدمون بتنزيله ونقله إلى الجهاز الذي يختارونه والبدء في إنشاء شبكات إنتروبيا.

مثال على نمط من 23 خلية لا يُنسى مطبق على شبكة إنتروبيا لإنشاء Border Wallet. يمكن حساب الكلمة 24 / الأخيرة ("المجموع الاختباري") أو رقم الكلمة الأخيرة محليًا داخل EGG.

نظرًا لأن كل شبكة إنتروبيا فريدة تحتوي على قائمة كاملة بجميع كلمات BIP39 الأولية بتنسيق عشوائي ، وأن أنماط المستخدمين موجودة فقط في رؤوسهم ، سيقوم المستخدمون بتخزين شبكة الانتروبيا الخاصة بهم (أو عبارة الاسترداد الخاصة بها) ماديًا أو رقميًا. نظرًا لأن شبكات الانتروبيا تضم جميع الكلمات الأولية لـ Bitcoin 2048 بتنسيق عشوائي ، فإن أي هجمات خادمة شريرة تواجه تعديلًا صعوديًا للصعوبة يكون أعلى بكثير مما لو تم اكتشاف النسخ الاحتياطية للعبارات الأولية. يمكنك التفكير في الأمر على أنه جدار حماية بين كلماتك الأولية وأي مهاجمين محتملين.

ميزات أخرى

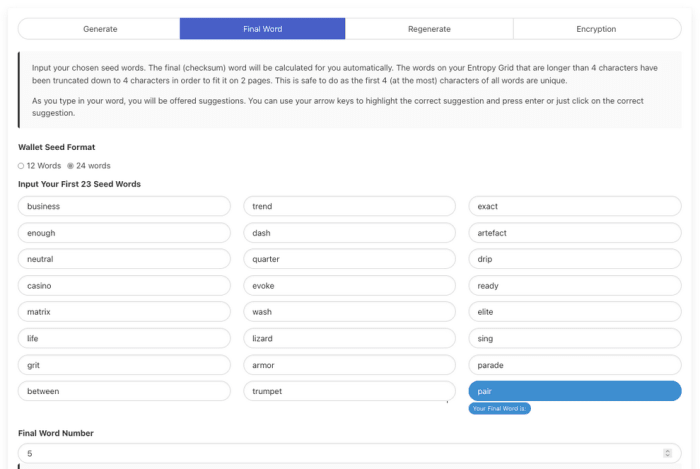

آلة حاسبة الكلمات النهائية والكلمة الأخيرة "رقم"

يسمح EGG للمستخدمين باستيراد 11 أو 23 كلمة ذات صلة من شبكة الإنتروبيا الخاصة بهم من أجل حساب كلمة المجموع الاختباري النهائية. بالإضافة إلى نمط المستخدم ، فإن المجموع الاختباري هو الشيء الوحيد الذي يجب حفظه.

ومع ذلك ، من أجل تسهيل ذلك ، يتضمن EGG ميزة "رقم الكلمة الأخيرة" الفريدة. باستخدام هذا ، بدلاً من الحاجة إلى تذكر كلمة "زوج" ، يمكن للمستخدمين فقط تذكر الرقم "5" - يمكنهم حتى كتابة هذا الرقم على شبكة إنتروبيا الخاصة بهم لأنه ، بمفرده ، لا معنى له ولا يقدم أي أدلة حول الكلمة الأخيرة دون معرفة الكلمات الأخرى.

يمكن للمستخدمين أيضًا تغيير رقم الكلمة الأخيرة إلى شيء أكثر أهمية بالنسبة لهم ، على الرغم من أن هذا يغير أيضًا الكلمة الأخيرة نفسها. لذلك ، إذا قام المستخدمون بتغيير الرقم ، فيجب استخدام المجموع الاختباري الجديد الموضح لإعداد Border Wallet. لا ننصح المستخدمين بتغيير الرقم (نظرًا لأنه يتم إنشاؤه باستخدام الانتروبيا بواسطة الأداة) ، ولكن الخيار موجود إذا رغبت في ذلك.

توفر ميزة "الكلمة الأخيرة" الخاصة بـ EGG الحساب التلقائي للمجموع الاختباري. هذا المجموع الاختباري ، أو "رقم الكلمة الأخيرة" المرتبط به - وهي ميزة فريدة داخل الأداة - هي الكلمة الوحيدة التي يجب تذكرها لإعادة إنشاء Border Wallet.

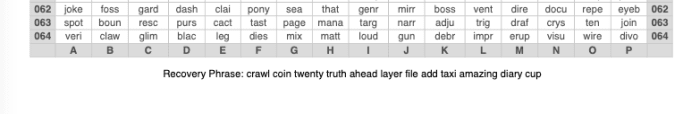

تجديد الشبكة الحتمية

عند إنشاء شبكة إنتروبيا ، يوفر EGG الخيار لاختيار إنتروبيا حتمية. باستخدام 128 بتًا من الانتروبيا في إنشاء هذه الشبكات ، لدينا القدرة على إنشاء عبارات استرداد مكونة من 12 كلمة في نفس الوقت والتي توفر نسخة احتياطية من النص العادي. تتم إضافة عبارات الاسترداد تلقائيًا إلى أسفل شبكات الانتروبيا الحتمية أثناء التوليد.

مثال على عبارة استرداد شبكة مكونة من 12 كلمة يتم تقديمها عند إنشاء شبكة إنتروبيا حتمية. يوفر هذا خيارًا لحفظ شبكات الكون بتنسيق نص عادي. إنها تبدو وتتصرف مثل محفظة بيتكوين عادية ، وبالتالي يمكن استخدامها كشراك / كناري.

قد يبدو توفير عبارة استعادة مكونة من 12 كلمة للوهلة الأولى أمرًا غير بديهي لمفهوم محافظ الحدود - بعد كل شيء ، نحن نمنح المستخدمين القدرة على حفظ الكلمات الأولية ، وليس إيجاد طرق جديدة لكتابة كلمات جديدة! ومع ذلك ، قد يجد بعض المستخدمين قيمة في امتلاك خيار عمل نسخ مكتوبة بخط اليد أو نسخ رقمية من كلمات التجديد في بعض الظروف: على سبيل المثال ، إذا كانوا يريدون تخزين نسخة من شبكة إنتروبيا مع طرف ثالث (الأخ أو الوالد أو الطفل ، إلخ. .) لحفظها في مكان آمن.

نظرًا لأن جميع عبارات الاسترداد المكونة من 12 كلمة هي عبارات BIP39 صالحة للذاكرة ، فإن هذا يوفر خيارات إضافية لنشر أموال شرك على المحفظة الناتجة أو لمجرد عدم وجود أي شيء عليها على الإطلاق. في الحالة الأخيرة ، قد ينفق المهاجم الأموال والموارد في محاولة لفرض عبارة مرور على عبارة أولية تبدو وكأنها يجب أن تحتوي على أموال ، ولكنها لا تفتح سوى شبكة إنتروبيا.

Gridception وفن التشويش

نظرًا لوجود تكلفة صفرية لتوليد شبكات إنتروبيا ، فقد يختار المستخدمون إنشاء العشرات (أو حتى المئات) من الشبكات المرقمة بشكل فردي ، وتخزين الشبكة المفضلة لديهم بين "ضوضاء" كبيرة. تخيل وجود 100 شبكة إنتروبيا فريدة ومرقمة بشكل فردي ، ويكون المستخدم هو الشخص الوحيد الذي يعرف الشبكة (الشبكات) التي ربما تم استخدامها لإنشاء محفظة الحدود.

يوفر Gridception للمستخدمين القدرة على استخدام كلمات من Entropy Grid لإنشاء شبكات جديدة - مما يزيد بشكل كبير من صعوبة الهجوم!

في الواقع ، لا يوجد سبب يمنع المستخدم من إنشاء أنماط متعددة - أو حتى شبكات إنتروبيا متعددة - لإنشاء محفظة متعددة الصفحات يمكنه حملها في رؤوسهم. تفتح الشبكات الحتمية أيضًا القدرة على تقديم حلول متعددة الشبكات حيث يتم تشفير شبكة إنتروبيا أولية داخل شبكات إنتروبيا أخرى. نسمي هذا التصور الشبكي.

للقيام بذلك ، يقوم المستخدمون بإنشاء شبكة ثم إنشاء نمط مكون من 12 كلمة لتطبيقه على تلك الشبكة. ثم يأخذون هذه الكلمات الـ 12 ويدخلونها في علامة التبويب "تجديد الشبكة" داخل EGG ، مما ينتج شبكة ثانية. يمكن بعد ذلك تكرار ذلك لإنشاء شبكات جديدة إلى ما لا نهاية.

التشفير

بالنسبة لشبكات الانتروبيا المخزنة رقميًا ، على سبيل المثال ، على الكمبيوتر الشخصي للفرد أو محرك أقراص USB أو التخزين السحابي الآمن عبر الإنترنت ، يتميز EGG بخيار للمستخدمين لتشفير وفك تشفير شبكات الكون الخاصة بهم داخل واجهة الأداة. بمجرد قيام المستخدمين بإنشاء كلمة مرور آمنة ، يقومون بسحب وإسقاط شبكة إنتروبيا الخاصة بهم في أداة التشفير ، مما ينتج عنه ملف .json مشفر يمكنهم بعد ذلك تخزينه بأمان أكبر في تنسيق رقمي. لفك التشفير ، يتم استيراد ملف .json مرة أخرى إلى الأداة وإلغاء تأمينه باستخدام نفس كلمة المرور الآمنة.

التعامل مع عشوائية كلمة البذور

بالنسبة لشبكات الانتروبيا "القصوى" - التي تستخدم إنتروبيا كونية حقيقية تبلغ 19,580 بتًا - يستخدم EGG فيشر ييتس المراوغة الخوارزمية والمتصفح مولد رقم عشوائي زائف قوي مشفر مصنفة بقيم عشوائية حقيقية لتوليد تبديل عشوائي لجميع الكلمات الأولية لـ BIP39.

خيار إعادة إنتاج شبكات إنتروبيا حتمية باستخدام 12 كلمة - تم إنشاؤها باستخدام 128 بت من الانتروبيا - يستخدم Gibson Research Corporation مولد رقم عشوائي زائف إنتروبيا عالي جدًا.

تطبيقات بيتكوين وما بعدها

بالنسبة إلى Bitcoin ، توفر محافظ الحدود وشبكات الإنتروبيا تطبيقات وحلولًا جديدة للتخزين البارد للبيتكوين والنقل ، والتخطيط القديم ، والإهداء ، ومساعدة الوصاية من طرف ثالث ، بالإضافة إلى المعابر الحدودية الأكثر وضوحًا.

ومع ذلك ، إذا نظرنا إلى ما هو أبعد من Bitcoin ، فإننا نتصور أن تكون الفكرة قابلة للتطبيق على البروتوكولات اللامركزية الأخرى حيث يتم استخدام الكلمات الأولية للنسخ الاحتياطي لحساب المستخدم ، مثل Nostr و Web5 وأنظمة أخرى من نوع المعرف اللامركزي.

هذا منشور ضيف بواسطة Wartime Microchad. الآراء المعبر عنها خاصة بها تمامًا ولا تعكس بالضرورة آراء BTC Inc. أو Bitcoin Magazine.

- إلى البيتكوين

- بيتكوين مجلة

- سلسلة كتلة

- الامتثال blockchain

- بلوكشين المؤتمر

- coinbase

- عملة عبقرية

- إجماع

- مؤتمر تشفير

- والتشفير التعدين

- العملات المشفرة

- اللامركزية

- الصدمة

- الأصول الرقمية

- ethereum

- آلة التعلم

- رمز غير قابل للاستبدال

- مراجعة

- أفلاطون

- أفلاطون ع

- الذكاء افلاطون البيانات

- أفلاطون داتا

- بلاتوغمينغ

- المضلع

- إثبات للخطر

- بذور الانتعاش

- استعادة بذور النسخ الاحتياطي

- عبارة أولية

- تقني

- W3

- زفيرنت