قامت Google للتو بإصلاح ثامن متصفح Chrome حفرة يوم الصفر من العام حتى الآن.

أيام الصفر هي أخطاء لم يكن من الممكن فيها تحديثها بشكل استباقي ...

... لأن مجرمي الإنترنت لم يكتشفوا الخطأ أولاً فحسب ، بل اكتشفوا أيضًا كيفية استغلاله لأغراض شائنة قبل إعداد التصحيح ونشره.

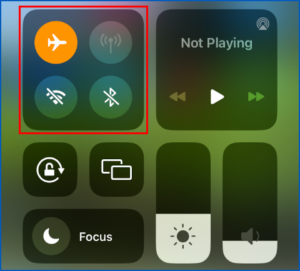

إذن ، الإصدار السريع من هذه المقالة هو: انتقل إلى Chrome قائمة من ثلاث نقاط (⋮) ، اختر المساعدة > حول كروم، وتحقق من أن لديك الإصدار 107.0.5304.121 او فيما بعد.

كشف أيام الصفر

منذ عقدين من الزمن ، غالبًا ما أصبحت أيام الصفر معروفة على نطاق واسع بسرعة كبيرة ، عادةً لسبب واحد (أو كليهما) لسببين:

- تم إطلاق فيروس أو دودة تنتشر ذاتيًا لاستغلال الخطأ. لم يقتصر ذلك على لفت الانتباه إلى الثقب الأمني وكيف يتم إساءة استخدامه ، ولكن أيضًا لضمان أن نسخ الشفرة الخبيثة المستقلة والعاملة قد تم تفجيرها على نطاق واسع حتى يتمكن الباحثون من تحليلها.

- صائد الحشرات الذي لم يكن مدفوعًا بجني الأموال ، أطلق عينة من التعليمات البرمجية وتفاخر بها. ومن المفارقات ، أن هذا قد أضر في الوقت نفسه بالأمن من خلال تسليم "هدية مجانية" لمجرمي الإنترنت لاستخدامها في الهجمات على الفور ، وساعد الأمن من خلال جذب الباحثين والموردين لإصلاحه ، أو التوصل إلى حل سريع.

في هذه الأيام ، تختلف لعبة Zero-Day إلى حد ما ، لأن الدفاعات المعاصرة تجعل من الصعب استغلال ثغرات البرامج.

تشمل الطبقات الدفاعية اليوم ما يلي: الحماية الإضافية المضمنة في أنظمة التشغيل نفسها ؛ أدوات تطوير برمجيات أكثر أمانًا ؛ لغات برمجة وأنماط تشفير أكثر أمانًا ؛ وأدوات أكثر قوة لمنع التهديدات الإلكترونية.

في أوائل القرن الحادي والعشرين ، على سبيل المثال - عصر الفيروسات فائقة السرعة مثل رمز أحمر و SQL Slammer - يمكن تحويل أي فائض في المخزن المؤقت للمكدس تقريبًا ، والعديد إن لم يكن معظم تدفقات المخزن المؤقت ، من الثغرات النظرية إلى ثغرات عملية بترتيب سريع.

بعبارة أخرى ، كان العثور على برمجيات إكسبلويت و "انخفاض" أيام 0 في بعض الأحيان بنفس سهولة العثور على الخطأ الأساسي في المقام الأول.

ومع العديد من المستخدمين الذين يعملون مع Administrator الامتيازات طوال الوقت ، سواء في العمل أو في المنزل ، نادرًا ما يحتاج المهاجمون إلى إيجاد طرق لربط عمليات الاستغلال معًا للسيطرة على جهاز كمبيوتر مصاب بالكامل.

ولكن في عشرينيات القرن الحادي والعشرين ، سيكون هذا عمليًا مآثر تنفيذ التعليمات البرمجية عن بعد - الأخطاء (أو سلاسل الأخطاء) التي يمكن للمهاجم استخدامها بشكل موثوق لزرع برامج ضارة على جهاز الكمبيوتر الخاص بك فقط عن طريق إغرائك لعرض صفحة واحدة على موقع ويب مفخخ ، على سبيل المثال - يصعب العثور عليها بشكل عام ، وتستحق الكثير المزيد من الأموال في الفضاء السيبراني نتيجة لذلك.

ببساطة ، أولئك الذين يحصلون على ثغرات يوم الصفر هذه الأيام يميلون إلى عدم التباهي بها بعد الآن.

كما أنهم يميلون إلى عدم استخدامها في الهجمات التي من شأنها أن تجعل "كيف ولماذا" التطفل واضحين ، أو التي من شأنها أن تؤدي إلى أن تصبح عينات العمل من كود الاستغلال متاحة بسهولة للتحليل والبحث.

نتيجة لذلك ، غالبًا ما يتم ملاحظة عدم وجود أيام في هذه الأيام إلا بعد استدعاء فريق الاستجابة للتهديد للتحقيق في هجوم نجح بالفعل ، ولكن حيث لا يبدو أن أساليب التطفل الشائعة (مثل كلمات المرور المخادعة أو التصحيحات المفقودة أو الخوادم المنسية) كان السبب.

يتعرض تجاوز المخزن المؤقت

في هذه الحالة ، تم تعيينه رسميًا الآن CVE-2022-4135، الحشرة وأفيد بواسطة مجموعة تحليل التهديدات الخاصة بـ Google ، ولكن لم يتم العثور عليها بشكل استباقي ، نظرًا لأن Google تعترف بذلك "على علم بوجود استغلال [...] في البرية."

تم إعطاء الضعف أ مرتفع شدة ، ويتم وصفها ببساطة على النحو التالي: تجاوز سعة المخزن المؤقت في وحدة معالجة الرسومات.

تعني تدفقات المخزن المؤقت عمومًا أن الكود من جزء واحد من البرنامج يكتب خارج كتل الذاكرة المخصصة رسميًا له ، ويدوس على البيانات التي سيتم الاعتماد عليها لاحقًا (وبالتالي سيتم الوثوق بها ضمنيًا) من قبل جزء آخر من البرنامج.

كما يمكنك أن تتخيل ، هناك الكثير مما يمكن أن يحدث بشكل خاطئ إذا كان من الممكن تشغيل تجاوز سعة المخزن المؤقت بطريقة ملتوية تتجنب حدوث تعطل فوري للبرنامج.

يمكن استخدام الفائض ، على سبيل المثال ، لتسميم اسم ملف يوشك جزء آخر من البرنامج على استخدامه ، مما يجعله يكتب البيانات حيث لا ينبغي ؛ أو لتغيير وجهة اتصال الشبكة ؛ أو حتى لتغيير الموقع في الذاكرة الذي سينفذ منه البرنامج الكود بعد ذلك.

لا تذكر Google صراحةً كيف يمكن استغلال هذا الخطأ (أو تم استغلاله) ، ولكن من الحكمة أن نفترض أن نوعًا ما من تنفيذ التعليمات البرمجية عن بُعد ، والذي يعد مرادفًا إلى حد كبير لـ "الزرع الخفي للبرامج الضارة" ، أمر ممكن ، نظرًا لأن الخطأ ينطوي على سوء إدارة الذاكرة.

ماذا ستفعلين.. إذًا؟

يتم تحديث Chrome و Chromium إلى 107.0.5304.121 على نظامي التشغيل Mac و Linux ، وإلى 107.0.5304.121 or 107.0.5304.122 على Windows (لا ، لا نعرف سبب وجود نسختين مختلفتين) ، لذا تأكد من التحقق من أن لديك أرقام إصدارات مساوية أو أحدث منها.

للتحقق من إصدار Chrome ، وفرض تحديث إذا كنت متأخرًا ، انتقل إلى قائمة من ثلاث نقاط (⋮) واختر المساعدة > حول كروم.

Microsoft Edge ، كما تعلم على الأرجح ، يستند إلى رمز Chromium (جوهر Chrome مفتوح المصدر) ، ولكن لم يكن لديه تحديث رسمي منذ اليوم السابق لباحثي تهديد Google بتسجيل هذا الخطأ (ولم يكن لديهم تحديث التي تسرد صراحةً أي إصلاحات أمنية منذ 2022-11-10).

لذلك ، لا يمكننا إخبارك ما إذا كان Edge قد تأثر ، أو ما إذا كان يجب أن تتوقع تحديثًا لهذا الخطأ ، لكننا نوصي بمراقبة Microsoft ملاحظات الإصدار الرسمي فقط في حالة.

- سلسلة كتلة

- الكروم

- عملة عبقرية

- محافظ cryptocurrency

- cryptoexchange

- الأمن الإلكتروني

- مجرمو الإنترنت

- الأمن السيبراني

- وزارة الأمن الداخلي

- محافظ رقمية

- حافة

- جدار الحماية

- شراء مراجعات جوجل

- جوجل كروم

- Kaspersky

- البرمجيات الخبيثة

- مكافي

- مايكروسوفت الحافة

- الأمن عارية

- NexBLOC

- أفلاطون

- أفلاطون ع

- الذكاء افلاطون البيانات

- لعبة أفلاطون

- أفلاطون داتا

- بلاتوغمينغ

- VPN

- الضعف

- أمن الانترنت

- زفيرنت

- يوم الصفر

![الموسم 3 الحلقة 97: هل أصبح جهاز iPhone الخاص بك مخدوعًا؟ كيف تعرف؟ [صوت + نص] الموسم 3 الحلقة 97: هل أصبح جهاز iPhone الخاص بك مخدوعًا؟ كيف تعرف؟ [صوت + نص] ذكاء بيانات PlatoBlockchain. البحث العمودي. عاي.](https://platoblockchain.com/wp-content/uploads/2022/08/iph-1200-300x156.png)

![S3 الحلقة 90: Chrome 0-day مرة أخرى ، True Cybercrime وتجاوز 2FA [Podcast + Transcript] S3 Ep90: Chrome 0-day مرة أخرى ، True Cybercrime ، وتجاوز 2FA [Podcast + Transcript] PlatoBlockchain Data Intelligence. البحث العمودي. عاي.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-1200-logo-podcast-300x157.png)