وقت القراءة: 3 دقائق

وقت القراءة: 3 دقائق

هل تستخدم خدمات الرسائل المالية من SWIFT؟ الملايين من الناس حول العالم يفعلون ذلك. يربط هذا النظام أكثر من 11,000 مؤسسة مصرفية وأمنية ، وبنى تحتية للسوق وعملاء من الشركات في أكثر من 200 دولة وإقليم. يستخدمه مجرمو الإنترنت أيضًا ، ولكن بطرق خاصة ملتوية. اكتشف خبراء من Comodo Threat Research Lab مؤخرًا هذا الهجوم المعقد الجديد ، حيث استخدم الجناة SWIFT لتمويه اختراق البرامج الضارة في شبكات مؤسسات متعددة.

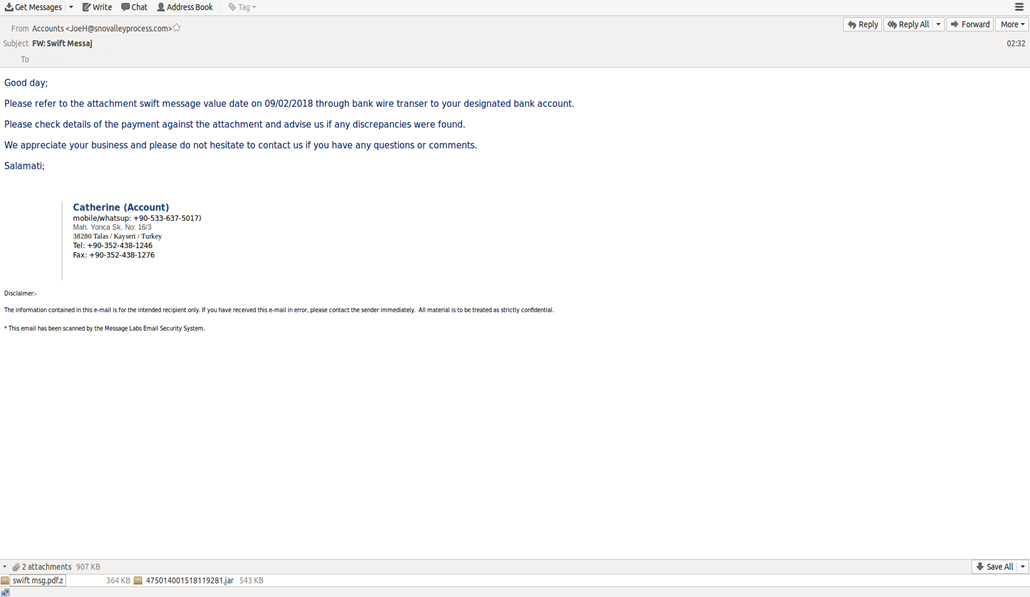

تم إسقاط هذا البريد الإلكتروني في صناديق البريد الوارد للمؤسسات:

كما ترى ، فإنها تُعلم المستلم برسالة SWIFT على "تحويل مصرفي بنكي إلى حسابك المصرفي المعين" وتوصي بالحصول على التفاصيل من المرفق.

في الواقع ، مثل Comodo مختبر أبحاث التهديدات اكتشف المحللون أن "الرسالة السريعة" ليست سوى برامج ضارة - Trojan.JAVA.AdwindRAT. بمجرد اختراقه لنظام المستخدم ، فإنه يعدل السجل ، ويولد العديد من العمليات ، ويتحقق من ملف الحماية من الفيروسات التثبيت ويحاول قتل عمليته. بالإضافة إلى ذلك ، تتحقق البرامج الضارة من وجود أدوات جنائية أو مراقبة أو أدوات مكافحة برامج الإعلانات المتسللة ، ثم تقوم بإسقاط هذه الملفات الضارة القابلة للتنفيذ وإجراء اتصال مع مجال في شبكة Tor المخفية. تحاول البرامج الضارة أيضًا تعطيل خيار استعادة Windows وإيقاف تشغيل ميزة التحكم في حساب المستخدم ، والتي تمنع تثبيت البرنامج دون علم المستخدم الفعلي.

ما هو الغرض من هذه الهجمات الخبيثة؟ يقول خبراء Comodo Threat Research Lab إنها على الأرجح محاولة للتجسس أو "الاستطلاع". يرسل المهاجمون "التجسس الإلكتروني" لجمع المعلومات حول الهجوم شبكة المؤسسة ونقاط النهاية، وبذلك تستعد للمرحلة الثانية من الهجوم السيبراني بمزيد من أنواع البرامج الضارة. من خلال الحصول على معلومات دقيقة حول المؤسسة ، يمكن لهؤلاء المهاجمين الإلكترونيين إنشاء برامج ضارة تم تعديلها خصيصًا لتلائم البيئة المستهدفة لتجاوز جميع الآليات الدفاعية للمؤسسة وضرب قلب الهدف.

الأمر الأكثر إثارة للاهتمام هو جانب الهندسة الاجتماعية لهذا الهجوم. كما اكتشف الخبراء في المعمل ، استخدمت بعض هجمات البريد الإلكتروني للتصيد الاحتيالي مؤخرًا رسائل SWIFT الوهمية للتمويه.

قد يتساءل المرء ، فلماذا يختار مجرمو الإنترنت SWIFT للتمويه؟

السبب متجذر في علم النفس البشري وراء ذلك. أولاً ، عندما يتعلق الأمر بالمال وخاصة شؤون حسابات البنوك ، يشعر كل شخص بالإثارة العاطفية. على النقيض من ذلك ، فإن أي إثارة عاطفية تؤدي إلى تقليل التفكير النقدي - وتزداد فرص أن ينقر الهدف على الطُعم الضار بشكل كبير. عندما يتعلق الأمر بالحسابات المالية للمؤسسة ، فإن العواطف ترتفع أكثر. إذا تلقى الموظف بريدًا إلكترونيًا ، فسيخشى عدم فتحه. ماذا لو تركوا شيئًا مهمًا جدًا للمؤسسة؟ هل يمكن معاقبتهم لعدم النظر في هذا البريد الإلكتروني؟ وبالتالي ، تزداد فرص قيام الضحية المحتملة بالنقر فوق الملف المصاب.

إليك خريطة الحرارة وعناوين IP المستخدمة في هذا الهجوم.

| الدولة | عنوان IP للمرسل |

| CY | 93.89.226.172 |

| NL | 37.48.104.197 |

| TR | 46.235.11.71 |

كما ترى ، قدم المجرمون الإلكترونيون الهجوم من عناوين IP مقرها هولندا وقبرص وتركيا. استخدم المهاجمون البريد الإلكتروني JoeH@snovalleyprocess.com الذي لا يوجد فيه المجال بالفعل. بدأ الهجوم في 9 فبراير في الساعة 00:00 بالتوقيت العالمي المنسق وانتهى في الساعة 08:56 بالتوقيت العالمي.

قال فاتح أورهان ، رئيس مختبر Comodo Threat Research Lab: "كما نرى ، غالبًا ما يستخدم مجرمو الإنترنت الموضوعات المتعلقة بالتمويل كطعم لجعل المستخدمين ينزلون برامج ضارة ويصيبون شبكة مؤسسة". "إنهم يجمعون بين الأنماط التقنية والبشرية كمزيج متفجر لكسر الباب للسماح للبرامج الضارة بالدخول. لكنها تعمل فقط إذا كانت الشركة مهملة بشأن الدفاع الصحيح عن ذلك الباب. لم تتضرر الشركات الخاضعة لحماية Comodo لأن "رسالة SWIFT" الخبيثة أوقفتها شركة Comodo مكافحة البريد التطفلي مرشحات ومن ثم التعرف عليها وتحييدها من قبل خبراء من Comodo Threat Research Lab ".

عش بأمان مع Comodo!

بدء محاكمة حرة احصل على بطاقة نقاط الأمان الفورية الخاصة بك مجانًا

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://blog.comodo.com/comodo-news/comodo-threat-research-lab-reveals-new-vicious-trick/

- 000

- 11

- 9

- a

- من نحن

- حسابي

- الحسابات

- اكشن

- في الواقع

- إضافي

- وبالإضافة إلى ذلك

- تعديل

- الكل

- المحللين

- و

- حول

- جانب

- مهاجمة

- الهجمات

- طعم

- مصرف

- التحويل المصرفي

- البنوك والمصارف

- لان

- وراء

- يجري

- المدونة

- كسر

- الأسباب

- فرص

- الشيكات

- اختار

- جمع

- COM

- مجموعة

- دمج

- حول الشركة

- صلة

- يربط

- بناء على ذلك

- تباين

- مراقبة

- منظمة

- استطاع

- دولة

- خلق

- حرج

- العملاء

- هجوم الانترنت

- مجرمو الإنترنت

- قبرص

- الدفاع

- دفاعي

- تفاصيل

- اكتشف

- نطاق

- منتجات الأبواب

- إلى أسفل

- بإمكانك تحميله

- إسقاط

- قطرات

- البريد الإلكتروني

- العواطف

- موظف

- نقطة النهاية

- الهندسة

- مشروع

- الشركات

- البيئة

- خاصة

- حتى

- الحدث/الفعالية

- كل

- خبرائنا

- زائف

- الميزات

- قليل

- قم بتقديم

- ملفات

- مرشحات

- مالي

- الاسم الأول

- الطب الشرعي

- وجدت

- مجانا

- تبدأ من

- دولار فقط واحصل على خصم XNUMX% على جميع

- الحصول على

- النمو

- وجود

- رئيس

- قلب

- مخفي

- ضرب

- HTTPS

- الانسان

- أهمية

- in

- معلومات

- البنية التحتية

- تركيب

- لحظة

- وكتابة مواضيع مثيرة للاهتمام

- IT

- جافا

- قتل

- مختبر

- على الأرجح

- أبحث

- جعل

- يصنع

- البرمجيات الخبيثة

- هجوم البرمجيات الخبيثة

- كثير

- رسم خريطة

- تجارة

- ماكس العرض

- الرسالة

- رسائل

- الرسائل

- ملايين

- مال

- مراقبة

- الأكثر من ذلك

- أكثر

- متعدد

- هولندا

- شبكة

- الشبكات

- جديد

- جاكيت

- خيار

- المنظمات

- أنماط

- مجتمع

- شخص

- مرحلة جديدة

- التصيد

- PHP

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- محتمل

- حاجة

- إعداد

- وجود

- عملية المعالجة

- العمليات

- البرنامج

- الحماية

- المقدمة

- السيكولوجيا

- غرض

- واقع

- سبب

- يتلقى

- الأخيرة

- مؤخرا

- المعترف بها

- توصي

- سجل

- بحث

- يكشف

- ارتفاع

- يرتفع

- قال

- سجل الأداء

- الثاني

- تأمين

- أمن

- خدماتنا

- بشكل ملحوظ

- So

- العدالة

- هندسة اجتماعية

- شيء

- متطور

- تختص

- على وجه التحديد

- تجسس

- بدأت

- توقف

- سويفت

- نظام

- الهدف

- تقني

- •

- هولندا

- العالم

- من مشاركة

- تفكير

- التهديد

- الوقت

- إلى

- جدا

- أدوات

- المواضيع

- تور

- تحويل

- حصان طروادة

- مع

- تستخدم

- مستخدم

- المستخدمين

- بالتوقيت العالمي

- ضحية

- طرق

- ابحث عن

- التي

- سوف

- نوافذ

- بدون

- أعمال

- العالم

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت