يشير غبار العملات المشفرة إلى كمية صغيرة من العملات المشفرة التي يتم إرسالها إلى العديد من عناوين المحفظة، مع نوايا يمكن أن تكون مفيدة أو ضارة. عادةً، يتم تعريف الغبار على أنه مبلغ من العملة المشفرة يساوي أو يقل عن رسوم المعاملة. على سبيل المثال، تتمتع Bitcoin بحد غبار تم تعيينه بواسطة Bitcoin Core، وهو البرنامج الذي يشغل سلسلة Bitcoin blockchain، والذي يبلغ حوالي 546 ساتوشي - الوحدة الأصغر من Bitcoin (BTC). قد يتم رفض المعاملات التي تساوي أو تقل عن هذا الحد بواسطة عقد المحفظة التي تفرضه.

علاوة على ذلك، يمكن أن يشير الغبار أيضًا إلى كمية صغيرة من العملة المشفرة التي تبقى بعد التداول بسبب رسوم المعاملات أو أخطاء التقريب. مع مرور الوقت، يمكن أن تتراكم هذه البقايا. على الرغم من أنه لا يمكن تداول هذا المبلغ المتبقي، إلا أنه يمكن تحويله إلى الرمز الأصلي للبورصة.

على الرغم من أن غبار التشفير قد تم استخدامه في المقام الأول لأغراض مشروعة بدلاً من الأغراض الضارة، إلا أنه لا يزال من الضروري للمستخدمين فهم المفهوم وتوخي الحذر في حالة حدوث هجوم غبار. يمكن استخدام عملية إزالة الغبار كشكل بديل من أشكال الإعلانات، على غرار رسائل البريد التقليدية، من خلال استهداف حاملي المحافظ. قد تتضمن هذه المعاملات الصغيرة رسائل ترويجية، مما يجعلها بديلاً مفيدًا لرسائل البريد. على الرغم من أن غبار العملات المشفرة لا يشكل تهديدًا كبيرًا، فمن الضروري لمستخدمي العملات المشفرة فهم المخاطر المرتبطة واتخاذ التدابير المناسبة لحماية أنفسهم.

غبار التشفير الهجوم: ما هو؟

أدرك المهاجمون الخبيثون أن مستخدمي العملات المشفرة لا يهتمون كثيرًا بالمبالغ الصغيرة التي تظهر في عناوين محفظتهم المشفرة. لذلك بدأوا في إزالة الغبار عن عدد كبير من العناوين عن طريق إرسال عدد صغير من الساتوشي إليهم. بعد إزالة الغبار من العناوين المميزة، تتضمن الخطوة التالية من هجوم الغبار تحليلًا مشتركًا لتلك العناوين في محاولة للعثور على العناوين التي تنتمي إلى نفس محفظة العملات المشفرة. الهدف هو ربط العناوين والمحافظ في النهاية بالحدث الخاص بها مع Litecoin وBNB والعملات المشفرة الأخرى.

عندما يقوم المهاجمون بنقل كميات صغيرة من الغبار إلى المحافظ، فإن هدفهم هو المساس بخصوصية أصحاب المحفظة من خلال تتبع أموالهم أثناء نقلها بين عناوين مختلفة. هدف المهاجمين ليس سرقة العملات الرقمية بشكل مباشر، حيث أن عملية إزالة الغبار وحدها لا تمكن من حدوث مثل هذه السرقة. وبدلاً من ذلك، فإن هدفهم هو ربط العنوان المستهدف بعناوين أخرى، مما قد يؤدي إلى كشف هوية الضحية من خلال أنشطة القرصنة خارج نطاق البلوكشين.

بريما فيليسيتاس هو اسم معروف في السوق، يخدم المستهلكين في جميع أنحاء العالم من خلال تقديم المشاريع القائمة على تقنيات الويب 3.0 مثل الذكاء الاصطناعي والتعلم الآلي وإنترنت الأشياء وسلسلة الكتل. سيقوم فريق الخبراء لدينا بخدمتك من خلال تحويل أفكارك الرائعة إلى حلول مبتكرة.

كيف أ غبار التشفير عمل الهجوم؟

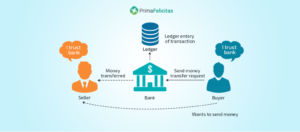

يستغل المهاجمون الخبيثون حقيقة أن مستخدمي العملات المشفرة غالبًا ما يتجاهلون تلقي كميات صغيرة من العملات المشفرة في عناوين محفظتهم. نظرًا لإمكانية التتبع والشفافية التي تتميز بها تقنية blockchain، فمن الممكن تتبع حركات المعاملات وربما تحديد مالكي المحفظة. لكي يكون غبار العملات الرقمية فعالاً، يجب دمجه مع أموال أخرى في المحفظة واستخدامه في معاملات إضافية من قبل مالك المحفظة.

ومن خلال تضمين كمية صغيرة من العملة المشفرة في معاملات أخرى، يقوم الهدف بنقل معلومات الغبار عن غير قصد ودون قصد إلى منظمة مركزية خارج نطاق سلسلة الكتل. وبما أن هذه المنصات المركزية مطالبة بالامتثال للوائح "اعرف عميلك" (KYC)، فإنها تقوم بتخزين المعلومات الشخصية للضحية. وهذا يمكن أن يجعل الضحية عرضة لهجمات التصيد الاحتيالي، وتهديدات الابتزاز عبر الإنترنت، والابتزاز، وغيرها من عمليات الاختراق المستهدفة خارج نطاق سلسلة الكتل والتي تهدف إلى سرقة البيانات الحساسة.

تعد عناوين العملات المشفرة المستندة إلى UTXO والمستخدمة في سلاسل الكتل المختلفة، وخاصة Bitcoin وDash وLitecoin، أكثر عرضة لهجمات الغبار. وذلك لأن سلاسل الكتل هذه تنشئ عنوانًا جديدًا لكل تغيير متبقي من المعاملات. UTXO (مخرجات المعاملات غير المنفقة) هي آلية تمنع الإنفاق المزدوج، حيث تمثل المخرجات المتبقية للمعاملة التي يمكن استخدامها كمدخل للمعاملات اللاحقة.

يمكن غبار التشفير هجوم سرقة التشفير؟

لا، لا يمكن استخدام هجوم الغبار التقليدي للوصول إلى أموال المستخدمين وسرقة أصولهم المشفرة. ومع ذلك، باستخدام أدوات متقدمة بشكل تدريجي، يمكن للمتسللين خداع أصحاب المحفظة لزيارة مواقع التصيد الاحتيالي، مما يؤدي إلى استنزاف أموالهم.

الغرض من هجوم الغبار التقليدي هو التعرف على الأفراد أو المجموعات المرتبطة بالمحافظ، وتقويض هويتهم، وتعريض خصوصيتهم وهويتهم للخطر. لا تقوم هذه الأنشطة بسرقة العملات المشفرة بشكل مباشر ولكنها تهدف إلى الكشف عن الأنشطة الاجتماعية للضحايا من خلال تتبع مجموعة العناوين المختلفة. الهدف النهائي هو استخدام هذه المعلومات لأغراض، مثل الابتزاز.

مع مرور الوقت وظهور تطبيقات جديدة للتكنولوجيا، مثل الرموز غير القابلة للاستبدال (NFTs) والتمويل اللامركزي (DeFi)، أصبح المهاجمون أكثر تطوراً. لقد طوروا القدرة على إخفاء الرموز المميزة للاحتيال على شكل إسقاطات جوية مجانية للعملات المشفرة. ينجذب أصحاب المحفظة إلى المطالبة بهذه الرموز المميزة الجذابة من مشاريع NFT المعروفة على مواقع التصيد الاحتيالي التي أنشأها المتسللون، والتي تم تصميمها لتبدو شرعية. تشبه هذه المواقع الخادعة المواقع الأصلية إلى حد كبير، مما يجعل من الصعب على المتحمسين العاديين للعملات المشفرة التمييز بين المواقع الحقيقية والمخادعة.

تقنع مواقع التصيد الاحتيالي الضحايا بربط محافظهم، مما يمنحهم إمكانية الوصول لنقل الأموال وأصول NFT، وفي النهاية سرقة العملات المشفرة عبر تعليمات برمجية ضارة في العقود الذكية. تنتشر هجمات الغبار بشكل متزايد على المحافظ المستندة إلى المتصفح مثل MetaMask وTrust Wallet، والتي تُستخدم عادةً للتطبيقات اللامركزية (DApps) وخدمات Web3. تعد هذه المحافظ أكثر عرضة لهجمات الغبار نظرًا لإمكانية الوصول إليها على نطاق أوسع وقابليتها للاستهداف من قبل المتسللين والمحتالين.

الماضي غبار التشفير مهاجمة

في عام 2019، حدثت إحدى الحالات البارزة لهجوم غبار العملات المشفرة على شبكة Litecoin، حيث تمت ملاحظة العديد من معاملات الغبار. وسرعان ما تم تعقب مصدر الهجوم إلى مجموعة كانت تروج لمجمع تعدين Litecoin الخاص بها. وعلى الرغم من عدم وقوع أي ضرر، إلا أنه أثار مخاوف بشأن النوايا الخبيثة المحتملة وراء مثل هذه الهجمات.

وقع هجوم غبار مماثل على شبكة بيتكوين في عام 2018، حيث تمت إضافة 888 ساتوشي إلى آلاف المحافظ. تم الكشف لاحقًا أن المنصة التي تعلن عن الهجوم كانت BestMixed، وهي منصة لمزج العملات المشفرة.

حدث مثال آخر لهجوم الغبار على إيثريوم، حيث تم حظر الحسابات من استخدام تطبيقات DeFi بسبب تلقي ETH التي تم نقلها من خلال منصة خاضعة للرقابة الأمريكية تسمى Tornado Cash. تم تنفيذ هجوم الغبار هذا باعتباره هجوم DOS (رفض الخدمة) وليس لأغراض سرقة الهوية أو المطاردة عبر الإنترنت.

وسلطت هذه الحوادث الضوء على النتائج السلبية لهجمات الغبار وشددت على ضرورة معالجتها. ومع ذلك، هناك استراتيجيات متاحة للتخفيف من مثل هذه الهجمات. ومن خلال تنفيذ هذه الأساليب، يمكن للمستخدمين حماية أنفسهم بشكل فعال من هذه الهجمات أو على الأقل تقليل تأثيرها.

كيفية التعرف على غبار التشفير هجوم؟

المؤشر الواضح لهجوم الغبار هو الظهور المفاجئ لكمية صغيرة من العملات المشفرة الإضافية غير المناسبة للسحب أو الإنفاق في المحفظة. يمكن رؤية معاملة هجوم الغبار في سجل معاملات المحفظة مما يسهل التحقق من حدوث إيداع الغبار الضار أم لا. فيما يتعلق بكيفية عمل بورصات العملات المشفرة والامتثال لمعايير اعرف عميلك (KYC) ومكافحة غسيل الأموال (AML)، فسوف يقومون بتخزين معلومات مستخدميهم، مما يجعلهم ضحية محتملة لعمليات احتيال العملات المشفرة. وبعد أن قام الضحية بدمج الغبار مع أموال أخرى وإرسالها، حصلوا على تأكيد للمعاملة يحتوي على رابط ضار. يحتوي هذا الرابط على عرض مصمم لخداع الضحية للنقر عليه، مما يؤدي إلى اختراقه غير المقصود.

الوقاية ل غبار التشفير مهاجمة

- اختر عنوانًا فريدًا لكل معاملة: يمكن أن يؤدي استخدام عنوان مميز لكل معاملة إلى إنشاء عقبات أمام المهاجمين الذين يحاولون ربط هويتك بعناوينك. يتيح استخدام أداة محفظة العملة المشفرة إمكانية إنشاء عناوين جديدة لكل معاملة.

- استخدم محفظة الأجهزة: تقوم محفظة الأجهزة، وهي جهاز فعلي، بتخزين عملتك المشفرة بشكل آمن دون الاتصال بالإنترنت، مما يعيق بشكل كبير قدرة المهاجمين على الوصول إلى أموالك.

- اختر عملة مشفرة موجهة نحو الخصوصية: بعض العملات المشفرة، مثل Monero، تعطي الأولوية للخصوصية وعدم الكشف عن هويتها أكثر من غيرها. يمكن أن يؤدي اختيار هذه العملات المشفرة إلى تعقيد جهود المهاجمين لتتبع معاملاتك وإقامة اتصالات بهويتك.

- استخدم أدوات تعزيز الخصوصية: تتوفر أدوات متنوعة لتعزيز خصوصيتك عند التعامل مع العملات المشفرة. تشمل الأمثلة المحافظ التي تركز على الخصوصية وخلاطات العملات، والتي تحجب أصل معاملات العملة المشفرة الخاصة بك.

- مراقبة المعاملات وتحليلها بشكل مستمر: من المهم أن تظل متيقظًا من خلال المراقبة المستمرة لمعاملات العملة المشفرة الخاصة بك. استخدم مستكشفات blockchain أو الأدوات المخصصة لفحص سجلات المعاملات المرتبطة بعناوينك. من خلال المراقبة النشطة لمعاملاتك، يمكنك تحديد أي نشاط مشبوه أو معاملات واردة غير مهمة.

- حافظ على تحديث الإجراءات الأمنية: تأكد من وضع تدابير أمنية قوية لمحافظ وأجهزة العملة المشفرة الخاصة بك. حافظ على تحديث محافظك وبرامجك بأحدث تصحيحات الأمان، واستخدم كلمات مرور قوية وفريدة من نوعها. بالإضافة إلى ذلك، قم بتنشيط المصادقة الثنائية (2FA) لإضافة طبقة إضافية من الحماية ضد الوصول غير المصرح به.

أفكار المستقبل

تشير هجمات غبار العملات المشفرة إلى هجوم إلكتروني يميل إلى تعريض خصوصية المستخدم للخطر. ومع ذلك، من خلال اتخاذ الاحتياطات اللازمة، يمكن للمستخدمين تقليل مخاطر مثل هذه الهجمات. كن حذرًا دائمًا أثناء التفاعل مع المعاملات غير المعروفة واستخدام عملات الخصوصية لتأمين هوية المستخدم.

بريما فيليسيتاس بمثابة الطليعة في العالم الديناميكي للعملات المشفرة و خدمات الويب 3. توفر منصتنا التحديثات والتحليلات الشاملة وآراء الخبراء، مما يضمن أن يكون المستخدمون في طليعة أحدث الاتجاهات والتطورات في عالم العملات المشفرة.

المشاهدات بعد: 12

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.primafelicitas.com/crypto/crypto-dusting-attacks/?utm_source=rss&utm_medium=rss&utm_campaign=crypto-dusting-attacks

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 1100

- 2018

- 2019

- 2FA

- 7

- 9

- a

- القدرة

- من نحن

- الوصول

- إمكانية الوصول

- الحسابات

- جمع

- عمل

- بنشاط

- أنشطة

- نشاط

- تضيف

- إضافي

- وبالإضافة إلى ذلك

- العنوان

- عناوين

- متقدم

- دعاية

- بعد

- ضد

- AI

- هدف

- تهدف

- إنزال جوي

- ملاحظه

- وحده

- أيضا

- البديل

- بالرغم ان

- دائما

- AML

- كمية

- المبالغ

- an

- تحليل

- تحليل

- تحليل

- و

- الغفلية

- مكافحة غسل الاموال

- أي وقت

- تظهر

- التطبيقات

- التطبيقات (DApps)

- مناسب

- ما يقرب من

- التطبيقات

- هي

- AS

- ممتلكات

- محام

- أسوشيتد

- At

- مهاجمة

- الهجمات

- محاولة

- محاولة

- اهتمام

- ينجذب

- زيادة

- الأصالة

- التحقّق من المُستخدم

- متاح

- المتوسط

- الى الخلف

- على أساس

- BE

- لان

- كان

- وراء

- يجري

- مفيد

- ما بين

- إلى البيتكوين

- بيتكوين Blockchain

- بيتكوين الأساسية

- شبكة بيتكوين

- ابتزاز تهديدي

- سلسلة كتلة

- بلوكشين التكنولوجيا

- blockchains

- سدت

- BNB

- BTC

- لكن

- by

- تسمى

- CAN

- لا تستطيع

- النقد

- تسبب

- الحذر

- حذر

- مركزية

- معين

- تحدي

- تغيير

- مطالبة

- واضح

- عن كثب

- الكود

- عملة

- عملات معدنية

- مجموعة

- الجمع بين

- عادة

- الامتثال

- فهم

- شامل

- حل وسط

- مفهوم

- حول

- اهتمامات

- تأكيد

- التواصل

- التواصل

- النتائج

- باتساق

- المستهلكين

- الواردة

- عقود

- تحويلها

- جوهر

- خلق

- خلق

- حاسم

- التشفير

- خلاط التشفير

- مستخدمي التشفير

- محفظة تشفير

- الأصول التشفير

- العملات الرقمية

- العملات المشفرة

- تبادل كريبتوكيرنسي

- الحيل Cryptocurrency

- محفظة العملة المشفرة

- محافظ cryptocurrency

- زبون

- الانترنت

- DApps

- اندفاع

- البيانات

- اللامركزية

- التطبيقات اللامركزية

- التمويل اللامركزي

- التمويل اللامركزي (DeFi)

- مخصصة

- الصدمة

- تطبيقات Defi

- تعريف

- تقديم

- يسلم

- الايداع

- تصميم

- المتقدمة

- التطورات

- جهاز

- الأجهزة

- مختلف

- مباشرة

- تبين

- خامد

- do

- هل

- لا

- DOS

- إنفاق مزدوج

- تصريف المياه

- اثنان

- غبار

- هجمات الغبار

- ديناميكي

- كل

- أسهل

- الطُرق الفعّالة

- على نحو فعال

- جهود

- إما

- ظهرت

- وأكد

- يعمل

- توظيف

- تمكين

- تمكن

- فرض

- جذاب

- ضمان

- متحمس

- جذاب

- متساو

- أخطاء

- أساسي

- إنشاء

- ETH

- ethereum

- الحدث/الفعالية

- في النهاية

- كل

- بحث

- مثال

- أمثلة

- تبادل

- الاستبدال

- أعدم

- ممارسة

- خبير

- استغلال

- المستكشفون

- ابتزاز

- احتفل على

- حقيقة

- رسوم

- الرسوم الدراسية

- تمويل

- في حالة

- طليعة

- النموذج المرفق

- محتال

- مجانا

- جديد

- تبدأ من

- أموال

- ربح

- توليد

- جيل

- حقيقي

- هدف

- منح

- عظيم

- تجمع

- مجموعات

- نابعة

- قراصنة

- القرصنة

- الخارقة

- كان

- حدث

- أجهزة التبخير

- محفظة الأجهزة

- ضرر

- الضارة

- يملك

- سلط الضوء

- تاريخ

- أصحاب

- كيفية

- لكن

- HTTPS

- الأفكار

- تحديد

- هوية

- if

- التأثير

- تحقيق

- أهمية

- in

- في أخرى

- دون قصد

- عاجز

- تتضمن

- يشمل

- بما فيه

- الوارد

- على نحو متزايد

- إشارة

- الأفراد

- معلومات

- مبتكرة

- إدخال

- رؤى

- تافه

- مثل

- بدلًا من ذلك

- نية

- نية

- النوايا

- التفاعل

- إلى

- قام المحفل

- IT

- احتفظ

- علم

- تعرف عميلك

- KYC

- كبير

- الى وقت لاحق

- آخر

- غسيل

- طبقة

- قيادة

- تعلم

- الأقل

- بقايا

- شرعي

- أقل

- مثل

- مما سيحدث

- LINK

- مرتبط

- لايتكوين

- خفض

- آلة

- آلة التعلم

- جعل

- القيام ب

- تجارة

- ماكس العرض

- مايو..

- الإجراءات

- آلية

- رسائل

- MetaMask

- طرق

- تعدين

- تجمع التعدين

- تخفيف

- خلاط

- خلاطات

- Monero

- مراقبة

- مراقبة

- الأكثر من ذلك

- أكثر

- خطوة

- انتقل

- الحركات

- كثيرا

- الاسم

- محلي

- رمز أصلي

- قائمة الإختيارات

- حاجة

- إحتياجات

- سلبي

- شبكة

- جديد

- التالي

- NFT

- أصول NFT

- مشاريع NFT

- NFTS

- لا

- العقد

- غير قابلة للاستبدال

- الرموز غير قابلة للاستبدال

- الرموز غير القابلة للفصل (NFTS)

- جدير بالذكر

- عدد

- كثير

- موضوعي

- العقبات

- حدث

- of

- عرض

- حاليا

- غالبا

- on

- ONE

- منها

- آراء

- or

- منظمة

- الأصل

- أخرى

- أخرى

- لنا

- الناتج

- على مدى

- كاتوا ديلز

- أصحاب

- خاصة

- مرت

- كلمات السر

- بقع

- إلى

- الشخصية

- التصيد

- هجمات التصيد

- مادي

- المكان

- المنصة

- منصات التداول

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- تجمع

- ممكن

- المنشورات

- محتمل

- يحتمل

- توفير الطاقة

- سائد

- الوقاية

- يمنع

- بريما فيليسيتاس

- في المقام الأول

- أولويات

- خصوصية

- عملات الخصوصية

- تدريجيا

- مشروع ناجح

- تعزيز

- الترويجية

- حماية

- الحماية

- غرض

- أغراض

- كمية

- بسرعة

- رفع

- بدلا

- أدركت

- مملكة

- تلقى

- يستلم

- الأخيرة

- تسجيل

- تخفيض

- الرجوع

- يشير

- قوانين

- مرفوض..

- لا تزال

- المتبقية

- بقايا

- يمثل

- مطلوب

- هؤلاء

- أظهرت

- المخاطرة

- المخاطر

- التقريب

- نفسه

- satoshis

- احتيال

- المحتالين

- الحيل

- تأمين

- آمن

- أمن

- التدابير الأمنية

- رأيت

- حساس

- أرسلت

- خدمة

- يخدم

- خدماتنا

- خدمة

- طقم

- هام

- بشكل ملحوظ

- مماثل

- المواقع

- صغير

- الأصغر

- سمارت

- العقود الذكية

- So

- العدالة

- تطبيقات الكمبيوتر

- الحلول

- متطور

- مصدر

- الإنفاق

- بدأت

- خطوة

- لا يزال

- متجر

- فروعنا

- استراتيجيات

- قوي

- لاحق

- هذه

- مفاجئ

- بالتأكيد

- قابلية

- عرضة

- مشكوك فيه

- التكتيكات

- أخذ

- مع الأخذ

- الهدف

- المستهدفة

- استهداف

- فريق

- التكنولوجيا

- تكنولوجيا

- يميل

- من

- أن

- •

- المصدر

- سرقة

- من مشاركة

- منهم

- أنفسهم

- هناك.

- تشبه

- هم

- هؤلاء

- الآلاف

- التهديد

- التهديدات

- عبر

- الوقت

- إلى

- رمز

- الرموز

- استغرق

- أداة

- أدوات

- إعصار

- تورنادو كاش

- أثر

- التتبع

- البحث عن المفقودين

- تتبع الشحنة

- تجارة

- تداول

- تقليدي

- صفقة

- رسوم التحويل

- المعاملات

- تحويل

- نقل

- التحويلات

- الشفافية

- جديد الموضة

- الثقة

- الثقة في المحفظة

- تحول

- عادة

- نهائي

- في النهاية

- غير مصرح

- كشف

- تقويض

- فهم

- فريد من نوعه

- وحدة

- غير معروف

- تحديث

- آخر التحديثات

- تستخدم

- مستعمل

- مستخدم

- المستخدمين

- استخدام

- الاستفادة من

- تستخدم

- استخدام

- مقدمة

- مختلف

- تحقق من

- بواسطة

- ضحية

- ضحايا

- الرؤى

- الضعيفة

- محفظة

- محافظ

- وكان

- Web3

- خدمات Web3

- المواقع

- معروف

- كان

- ابحث عن

- ما هي تفاصيل

- متى

- التي

- في حين

- على نطاق أوسع

- سوف

- مع

- سحب

- للعمل

- العالم

- في جميع أنحاء العالم

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت