وقت القراءة: 3 دقائق

وقت القراءة: 3 دقائق

ما هو الأسوأ ، اختراق شبكتك بواسطة مخترق أو اختراق شبكتك بواسطة مخترق وعدم معرفة ذلك؟

التهديدات المستمرة المتقدمة و هجمات اليوم صفر يمكن أن تمر دون أن يلاحظها أحد لأيام وأسابيع ، حتى على شبكات الشركات التي استثمرت بشكل كبير في برامج الأمان ، مما يشكل تهديدًا كارثيًا لبيانات الموظفين الحساسة وأنظمة المعلومات المهمة للأعمال.

يواجه مسؤولو الشبكات اليوم مهمة لا تحسد عليها وهي التأكد من الحفاظ على أمان الموظفين ضد المد المتصاعد من البرامج الضارة وهجمات القرصنة والهندسة الاجتماعية والتصيّد الاحتيالي. إنها بيئة سامة لا يمكن التنبؤ بها والتي تواجه حتى أفضل الإداريين المستعدين لتحدي فريد على أساس يومي.

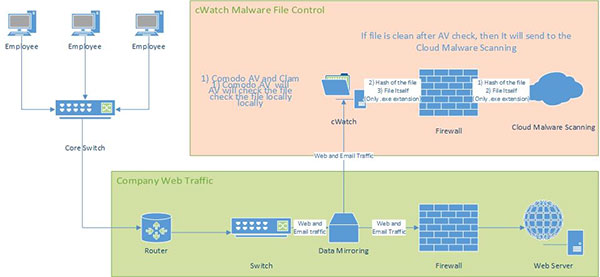

تفي Comodo cWatch بهذا التحدي من خلال تقديم إخطار فوري وإمكانية رؤية تفشي البرامج الضارة عبر كل حركة مرور الشبكة والبريد. بعد تثبيت التطبيق وتكوينه على خادم محلي ، يستخدم cWatch مجموعة خاصة من السحابة والمحلية عمليات فحص الفيروساتوتحليل السلوك في الوقت الحقيقي والبحث التلقائي عن الملفات وفحوصات متعددة على القائمة السوداء لتحديد بسرعة ودقائق معروفة و تهديدات مجهولة.

بمجرد التكوين ، سيتم فحص جميع حركة مرور الشبكة من خلال تقنيات cWatch التالية:

خدمة البحث عن الملفات المستندة إلى مجموعة النظراء - خدمة سمعة الملف التي تتحقق على الفور من توقيع الملفات مقابل أحدث قاعدة بيانات للتأكد مما إذا كانت موثوقة أو ضارة أو غير معروفة.

كومودو الآلي تحليل البرامج الضارة (كاماس) - أ تحليل السلوك القائم على السحابة الخدمة التي تعمل على تحسين اكتشاف تهديدات يوم الصفر من خلال اختبار إجراءات وقت التشغيل للملفات غير المعروفة بدقة

كلاماف - تم تصميم ClamAV لفحص بوابات البريد بحثًا عن الملفات الضارة ويوفر طبقة أخرى من الحماية أعلى Comodo Antivirus

فحص القائمة السوداء - عمليات تحقق في الوقت الفعلي لمعرفة ما إذا تم وضع علامة على النطاقات وعناوين URL وعناوين IP التي زارها المستخدمون على أنها ضارة من قبل خدمات القوائم السوداء الرئيسية.

cWatch هو حل مبتكر ومُحسَّن بالكامل يوفر تحليلًا شبه فوري لحركة المرور مع عدم فقدان سرعة الشبكة للمستخدمين النهائيين. يحلل cWatch مرآة لحركة مرور الشبكة ويعزز تقنيات المراقبة المستندة إلى السحابة التي يتم تحديثها باستمرار والتي تستخدم جزءًا صغيرًا من الموارد والنطاق الترددي للماسحات الضوئية التقليدية المستندة إلى المضيف.

افترض أن أحد الموظفين يتصل بصفحة ويب ويحاول تنزيل ملف تنفيذي

- يقوم cWatch بتنزيل الملف القابل للتنفيذ إلى خادم cWatch ويقوم بإجراء فحص في الوقت الحقيقي على خادم بحث الملفات (FLS) الخاص بنا للتأكد من موثوقية الملف.

- إذا كان الملف موجودًا في القائمة البيضاء (معروف جيدًا) ، يُسمح بمواصلة التنزيل

- إذا كان الملف في القائمة السوداء (سيئ معروف) ، فسيظهر على المستخدم تحذير ويتم حظر التنزيل

- إذا كان الملف غير معروف ، فإن cWatch يلف الملف القابل للتنفيذ بتقنية الاحتواء الخاصة بنا ويقدم هذا الإصدار المعدل للمستخدم النهائي

من هذه النقطة ، سيتم تشغيل الملف التنفيذي على نقطة النهاية داخل الحاوية / صندوق الحماية الخاص به. سيتم تشغيله في بيئة معزولة لا يمكنه من خلالها تعديل العمليات الأخرى التي تعمل على نقطة النهاية أو الوصول إلى بيانات المستخدم. وهذا يضمن أن التنزيل آمن لأنه لا يمكن للملف أن يصيب نقطة النهاية ، حتى لو كان ضارًا.

في نفس الوقت ، سيتم تحميل الملف إلى مختبرات Comodo حيث سيخضع لسلسلة من الاختبارات الآلية واليدوية. وتشمل هذه عمليات فحص الفيروساتوالتحليل السلوكي والتحليل الإرشادي والتفتيش اليدوي.

للمزيد من المعلومات اتصل بـ Comodo على enterpriseolutions@comodo.com

موارد ذات الصلة:

صفر الثقة

ما هو برنامج Zero Day Malware؟

تحليل البرامج الضارة

بدء محاكمة حرة احصل على بطاقة نقاط الأمان الفورية الخاصة بك مجانًا

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- أفلاطونايستريم. ذكاء بيانات Web3. تضخيم المعرفة. الوصول هنا.

- سك المستقبل مع أدرين أشلي. الوصول هنا.

- شراء وبيع الأسهم في شركات ما قبل الاكتتاب مع PREIPO®. الوصول هنا.

- المصدر https://blog.comodo.com/it-security/cwatch-delivers-umatched-awareness-zero-day-threats-malware/

- :لديها

- :يكون

- :ليس

- :أين

- a

- من نحن

- حوله

- الوصول

- بدقة

- الإجراءات

- عناوين

- الإداريين

- بعد

- ضد

- الكل

- an

- تحليل

- تحليل

- و

- آخر

- تطبيق

- هي

- AS

- At

- الهجمات

- محاولات

- الآلي

- أوتوماتيك

- وعي

- سيئة

- عرض النطاق الترددي

- على أساس

- أساس

- BE

- لان

- كان

- أفضل

- المدونة

- by

- CAN

- لا تستطيع

- كارثية

- تحدى

- التحقق

- الشيكات

- انقر

- سحابة

- مجموعة

- أخبار كومودو

- الشركات

- تسوية

- يربط

- باستمرار

- الاحتواء

- بشكل متواصل

- يوميا

- البيانات

- قاعدة البيانات

- يوم

- أيام

- يسلم

- جدير بالثقة

- تصميم

- كشف

- المجالات

- بإمكانك تحميله

- التنزيلات

- موظف

- الموظفين

- النهاية

- نقطة النهاية

- الهندسة

- يضمن

- البيئة

- حتى

- الحدث/الفعالية

- الوجه

- قم بتقديم

- ملفات

- مرصوف

- متابعيك

- في حالة

- جزء

- مجانا

- تبدأ من

- دولار فقط واحصل على خصم XNUMX% على جميع

- Go

- خير

- القراصنة

- القرصنة

- يملك

- وجود

- بشكل كبير

- HTTP

- HTTPS

- تحديد

- if

- فوري

- in

- تتضمن

- معلومات

- نظم المعلومات

- مبتكرة

- تثبيت

- لحظة

- فورا

- Internet

- الإنترنت الأمن

- استثمرت

- IP

- عناوين الانترنت بروتوكول

- معزول

- IT

- انها

- JPG

- أبقى

- معرفة

- معروف

- مختبرات

- آخر

- طبقة

- روافع

- محلي

- بحث

- خسارة

- رائد

- القيام ب

- البرمجيات الخبيثة

- كتيب

- يجتمع

- مرآة

- تم التعديل

- تعديل

- مراقبة

- الأكثر من ذلك

- متعدد

- شبكة

- ازدحام انترنت

- الشبكات

- أخبار

- لا

- إعلام

- of

- on

- or

- أخرى

- لنا

- على مدى

- الخاصة

- التصيد

- PHP

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- البوينت

- ممكن

- أعدت

- العمليات

- الملكية

- الحماية

- ويوفر

- توفير

- بسرعة

- حقيقي

- في الوقت الحقيقي

- سمعة

- الموارد

- يجري

- تشغيل

- تفحص

- سجل الأداء

- تأمين

- أمن

- إرسال

- حساس

- مسلسلات

- الخدمة

- خدماتنا

- أظهرت

- العدالة

- هندسة اجتماعية

- تطبيقات الكمبيوتر

- حل

- الحلول

- سرعة

- أنظمة

- مهمة

- التكنولوجيا

- تكنولوجيا

- الاختبار

- اختبارات

- عيد الشكر

- أن

- •

- then

- تشبه

- التهديد

- التهديدات

- مد و جزر

- الوقت

- إلى

- تيشرت

- تقليدي

- حركة المرور

- افضل

- فريد من نوعه

- غير معروف

- لا يمكن التنبؤ به

- تحديث

- تم التحميل

- تستخدم

- مستخدم

- المستخدمين

- يستخدم

- الإصدار

- جدا

- رؤية

- وزار

- تحذير

- أسابيع

- سواء

- التي

- القائمة البيضاء

- سوف

- مع

- أسوأ

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت

- صفر

- يوم الصفر