تتبنى العديد من مشاريع web3 التصويت بدون إذن باستخدام رمز محلي قابل للتبديل والتداول. يمكن أن يوفر التصويت بدون إذن العديد من الفوائد ، من تقليل الحواجز إلى الدخول إلى المنافسة المتزايدة. يمكن لحاملي الرموز المميزة استخدام الرموز المميزة الخاصة بهم للتصويت على مجموعة من المشكلات - من تعديلات المعلمات البسيطة إلى إصلاح عملية الحوكمة نفسها. (لمراجعة إدارة DAO ، انظر "لايت سبيد الديمقراطية".) لكن التصويت غير المرخص هو عرضة ل هجمات الحكم، حيث يكتسب المهاجم سلطة التصويت من خلال الوسائل المشروعة (على سبيل المثال ، شراء الرموز المميزة في السوق المفتوحة) ولكنه يستخدم قوة التصويت تلك للتلاعب بالبروتوكول لصالح المهاجم. هذه الهجمات "داخل البروتوكول" بحتة ، مما يعني أنه لا يمكن معالجتها من خلال التشفير. في حين أن، منع تتطلب تصميم آلية مدروس. لتحقيق هذه الغاية ، قمنا بتطوير إطار عمل لمساعدة DAOs على تقييم التهديد وربما التصدي لمثل هذه الهجمات.

هجمات الحوكمة في الممارسة العملية

مشكلة هجمات الحوكمة ليست نظرية فقط. ليسوا فقط يمكن يحدث في العالم الحقيقي ، لكنهم فعلوا بالفعل وسيستمرون في ذلك.

In أحد الأمثلة البارزة، Steemit ، وهي شركة ناشئة تبني شبكة اجتماعية لامركزية على blockchain الخاصة بها ، Steem ، كان لديها نظام إدارة على السلسلة يتحكم فيه 20 شاهدًا. استخدم الناخبون رموز STEEM (العملة الأصلية للمنصة) لاختيار الشهود. بينما كان Steemit و Steem يكتسبان زخمًا ، وضع Justin Sun خططًا لدمج Steem في Tron ، وهو بروتوكول blockchain كان قد أسسه في عام 2018. للحصول على قوة التصويت للقيام بذلك ، اتصل صن بأحد مؤسسي Steem واشترى رموزًا مكافئة لـ 30 في المائة من إجمالي العرض. بمجرد اكتشاف شهود Steem الحاليين لشرائه ، قاموا بتجميد الرموز المميزة لـ Sun. ما تلا ذلك كان ذهابًا وإيابًا بين Sun و Steem للتحكم في عدد كافٍ من الرموز لتثبيت القائمة المفضلة لديهم من أفضل 20 شاهدًا. بعد إشراك التبادلات الرئيسية وإنفاق مئات الآلاف من الدولارات على الرموز ، انتصر صن في النهاية وكان له سيطرة حرة على الشبكة.

In مثال آخر، Beanstalk ، وهو بروتوكول عملة مستقرة ، وجد نفسه عرضة لهجوم الحوكمة عبر flashloan. حصل مهاجم على قرض للحصول على ما يكفي من رمز حوكمة Beanstalk لتمرير اقتراح خبيث على الفور سمح له بالاستيلاء على 182 مليون دولار من احتياطيات Beanstalk. على عكس هجوم Steem ، حدث هذا في نطاق كتلة واحدة ، مما يعني أنه انتهى قبل أن يتمكن أي شخص من الرد.

بينما حدث هذان الهجومان في العلن وتحت أعين الجمهور ، يمكن أيضًا تنفيذ هجمات الحكم خلسة على مدى فترة طويلة من الزمن. قد ينشئ المهاجم العديد من الحسابات المجهولة ويجمع ببطء رموز الحوكمة ، بينما يتصرف تمامًا مثل أي مالك آخر لتجنب الشك. في الواقع ، نظرًا لمدى انخفاض مشاركة الناخبين في العديد من DAOs ، يمكن أن تظل هذه الحسابات خاملة لفترة طويلة من الوقت دون إثارة الشكوك. من منظور DAO ، يمكن أن تساهم حسابات المهاجم المجهولة في ظهور مستوى صحي من قوة التصويت اللامركزية. لكن في النهاية يمكن للمهاجم أن يصل إلى عتبة حيث تتمتع محافظ sybil هذه بالقدرة على التحكم في الحكم من جانب واحد دون أن يتمكن المجتمع من الرد. وبالمثل ، قد تحصل الجهات الفاعلة الخبيثة على قوة تصويت كافية للتحكم في الحوكمة عندما يكون الإقبال منخفضًا بدرجة كافية ، ثم تحاول تمرير مقترحات ضارة عندما يكون العديد من حاملي الرموز الآخرين غير نشطين.

وعلى الرغم من أننا قد نعتقد أن جميع إجراءات الحوكمة هي مجرد نتيجة لقوى السوق في العمل ، إلا أنه من الناحية العملية ، يمكن للحوكمة في بعض الأحيان أن تؤدي إلى نتائج غير فعالة نتيجة لإخفاقات الحوافز أو نقاط الضعف الأخرى في تصميم البروتوكول. مثلما يمكن أن تصبح عملية صنع السياسات الحكومية مسيطر عليها من قبل مجموعات المصالح أو حتى الجمود البسيط ، يمكن أن تؤدي حوكمة DAO إلى نتائج أقل جودة إذا لم يتم تنظيمها بشكل صحيح.

إذن كيف يمكننا معالجة مثل هذه الهجمات من خلال تصميم الآلية؟

التحدي الأساسي: عدم التمييز

تفشل آليات السوق الخاصة بتخصيص الرمز المميز في التمييز بين المستخدمين الذين يرغبون في القيام بذلك قيم المساهمات في مشروع والمهاجمين الذين يولون قيمة عالية لتعطيله أو السيطرة عليه. في عالم يمكن فيه شراء الرموز المميزة أو بيعها في سوق عامة ، لا يمكن تمييز هاتين المجموعتين من منظور السوق من الناحية السلوكية: كلاهما على استعداد لشراء كميات كبيرة من الرموز المميزة بأسعار مرتفعة بشكل متزايد.

مشكلة عدم القدرة على التمييز هذه تعني أن الحوكمة اللامركزية لا تأتي مجانًا. بدلاً من ذلك ، يواجه مصممو البروتوكول مقايضات أساسية بين اللامركزية المفتوحة للحوكمة وتأمين أنظمتهم ضد المهاجمين الذين يسعون إلى استغلال آليات الحوكمة. كلما زاد عدد أعضاء المجتمع الذين يتمتعون بحرية الحصول على سلطة الحوكمة والتأثير على البروتوكول ، كان من الأسهل على المهاجمين استخدام نفس الآلية لإجراء تغييرات ضارة.

مشكلة عدم القدرة على التمييز هذه مألوفة من تصميم شبكات blockchain Proof of Stake. هناك أيضا ، أ سوق عالي السيولة في الرمز المميز يجعل من السهل على المهاجمين الحصول على حصة كافية لتسوية ضمانات أمان الشبكة. ومع ذلك ، فإن مزيجًا من الحوافز الرمزية وتصميم السيولة يجعل شبكات إثبات الحصة ممكنة. يمكن أن تساعد الاستراتيجيات المماثلة في تأمين بروتوكولات DAO.

إطار لتقييم ومعالجة الضعف

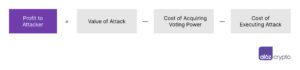

لتحليل الثغرة الأمنية التي تواجهها المشاريع المختلفة ، نستخدم إطار عمل تم التقاطه بواسطة المعادلة التالية:

لكي يتم اعتبار البروتوكول آمنًا ضد هجمات الحوكمة ، يجب أن تكون أرباح المهاجم سالبة. عند تصميم قواعد الحوكمة لمشروع ما ، يمكن استخدام هذه المعادلة كدليل إرشادي لتقييم تأثير خيارات التصميم المختلفة. لتقليل الحوافز لاستغلال البروتوكول ، تتضمن المعادلة ثلاثة خيارات واضحة: تقليل قيمة الهجمات, زيادة تكلفة الحصول على القوة التصويتيةو زيادة تكلفة تنفيذ الهجمات.

تقليل قيمة الهجمات

قد يكون تحديد قيمة الهجوم أمرًا صعبًا لأنه كلما زاد نجاح المشروع ، زادت قيمة الهجوم الناجح. من الواضح أن المشروع لا ينبغي أن يخرب نجاحه عن قصد فقط لتقليل قيمة الهجوم.

ومع ذلك ، يمكن للمصممين أن يحدوا من قيمة الهجمات عن طريق الحد من نطاق ما يمكن أن تفعله الحوكمة. إذا كانت الحوكمة تتضمن فقط القدرة على تغيير معايير معينة في المشروع (على سبيل المثال ، أسعار الفائدة على بروتوكول الإقراض) ، فإن نطاق الهجمات المحتملة يكون أضيق بكثير مما هو عليه عندما تسمح الحوكمة بالتحكم العام الكامل في العقد الذكي الحاكم.

يمكن أن يكون نطاق الحوكمة دالة في مرحلة المشروع. في وقت مبكر من حياته ، قد يكون للمشروع حوكمة أكثر اتساعًا حيث يجد أساسه ، ولكن من الناحية العملية ، قد يتم التحكم بشدة في الحوكمة من قبل الفريق المؤسس والمجتمع. مع نضوج المشروع وإضفاء اللامركزية على الرقابة ، قد يكون من المنطقي إدخال درجة معينة من الاحتكاك في الحوكمة - على الأقل ، يتطلب نصابًا كبيرًا لاتخاذ القرارات الأكثر أهمية.

زيادة تكلفة الحصول على القوة التصويتية

يمكن أن يتخذ المشروع أيضًا خطوات تجعل من الصعب الحصول على قوة التصويت اللازمة للهجوم. كلما زادت السيولة في الرمز المميز ، كان من الأسهل طلب قوة التصويت تلك - ومن المفارقات تقريبًا أن المشاريع قد ترغب في تقليل السيولة من أجل حماية الحوكمة. يمكن للمرء أن يحاول تقليل قابلية تداول الرموز على المدى القصير مباشرةً ، ولكن قد يكون ذلك غير عملي من الناحية الفنية.

لتقليل السيولة بشكل غير مباشر ، يمكن للمشاريع أن تقدم حوافز تجعل حاملي التوكنات الفردية أقل رغبة في البيع. يمكن القيام بذلك عن طريق تحفيز الـ Staking ، أو من خلال إعطاء الرموز المميزة قيمة قائمة بذاتها تتجاوز الحوكمة البحتة. كلما زادت القيمة المتراكمة لمالكي الرموز ، كلما أصبحوا أكثر انسجامًا مع نجاح المشروع.

قد تشمل مزايا الرمز المميز المستقل الوصول إلى الأحداث الشخصية أو التجارب الاجتماعية. بشكل حاسم ، تعتبر مثل هذه الفوائد عالية القيمة للأفراد المتوافقين مع المشروع ولكنها غير مجدية للمهاجم. يؤدي توفير هذه الأنواع من الفوائد إلى رفع السعر الفعال الذي يواجهه المهاجم عند الحصول على الرموز المميزة: سيكون الحائزون الحاليون أقل رغبة في البيع بسبب الفوائد المستقلة ، والتي يجب أن تزيد من سعر السوق ؛ ومع ذلك ، بينما يتعين على المهاجم دفع سعر أعلى ، فإن وجود الميزات المستقلة لا يرفع قيمة المهاجم من الحصول على الرمز المميز.

زيادة تكلفة تنفيذ الهجمات

بالإضافة إلى زيادة تكلفة قوة التصويت ، من الممكن إدخال احتكاكات تجعل من الصعب على المهاجم ممارسة القوة التصويتية حتى بعد حصوله على الرموز المميزة. على سبيل المثال ، قد يطلب المصممون نوعًا من مصادقة المستخدم للمشاركة في الأصوات ، مثل فحص KYC (اعرف عميلك) أو حد درجة السمعة. يمكن للمرء حتى أن يحد من قدرة الفاعل غير المصدق على الحصول على رموز التصويت في المقام الأول ، وربما يتطلب مجموعة من المدققين الحاليين لإثبات شرعية الأحزاب الجديدة.

بمعنى ما ، هذه هي بالضبط الطريقة التي توزع بها العديد من المشاريع رموزها الأولية ، مع التأكد من سيطرة الأطراف الموثوقة على جزء كبير من قوة التصويت. (تستخدم العديد من حلول إثبات الحصة تقنيات مماثلة للدفاع عن أمنها - التحكم بإحكام في من يمكنه الوصول إلى الحصة المبكرة ، ثم تطبيق اللامركزية تدريجياً من هناك.)

بدلاً من ذلك ، يمكن للمشاريع أن تجعلها حتى إذا كان المهاجم يتحكم في قدر كبير من قوة التصويت ، فإنه لا يزال يواجه صعوبات في تمرير المقترحات الخبيثة. على سبيل المثال ، تحتوي بعض المشاريع على أقفال زمنية بحيث لا يمكن استخدام عملة معدنية للتصويت لبعض الوقت بعد استبدالها. وبالتالي ، فإن المهاجم الذي يسعى إلى شراء أو اقتراض كمية كبيرة من الرموز سيواجه تكاليف إضافية من الانتظار قبل أن يتمكن من التصويت فعليًا - بالإضافة إلى خطر أن يلاحظ الأعضاء المصوتون هجومهم المحتمل وإحباطه في غضون ذلك. وفد يمكن أن يكون مفيدًا أيضًا هنا. من خلال منح المشاركين النشطين ، ولكن غير المؤذيين ، الحق في التصويت نيابة عنهم ، يمكن للأفراد الذين لا يرغبون في القيام بدور نشط بشكل خاص في الحوكمة المساهمة في قوتهم التصويتية نحو حماية النظام.

تستخدم بعض المشاريع حق النقض (الفيتو) الذي يسمح بتأجيل التصويت لبعض الوقت لتنبيه الناخبين غير النشطين بشأن اقتراح يحتمل أن يكون خطيرًا. بموجب مثل هذا المخطط ، حتى لو قدم المهاجم عرضًا خبيثًا ، فإن الناخبين لديهم القدرة على الرد وإغلاقه. الفكرة من وراء هذه التصاميم وما شابهها هي منع المهاجم من التسلل إلى عرض خبيث من خلاله وتوفير الوقت لمجتمع المشروع لصياغة رد. من الناحية المثالية ، لن تضطر المقترحات التي تتماشى بوضوح مع مصلحة البروتوكول إلى مواجهة هذه العقبات.

At الأسماء DAOعلى سبيل المثال ، تحتفظ مؤسسة Nouns بحق النقض (الفيتو) حتى DAO نفسها جاهز لتنفيذ مخطط بديل. كما كتبوا على موقع الويب الخاص بهم ، "ستستخدم مؤسسة Nouns حق النقض ضد المقترحات التي تقدم مخاطر قانونية أو وجودية غير تافهة إلى Nouns DAO أو مؤسسة Nouns."

* * *

يجب أن تحقق المشاريع توازنًا للسماح بمستوى معين من الانفتاح على التغييرات المجتمعية (التي قد لا تحظى بشعبية في بعض الأحيان) ، مع عدم السماح للمقترحات الخبيثة بالتسلل عبر الفجوات. غالبًا ما يتطلب الأمر اقتراحًا خبيثًا واحدًا لإسقاط البروتوكول ، لذا فإن وجود فهم واضح لمقايضة المخاطر بقبول المقترحات مقابل رفضها أمر بالغ الأهمية. وبالطبع توجد مقايضة عالية المستوى بين ضمان أمن الحوكمة وجعل الحوكمة ممكنة - وأي آلية تقدم احتكاكًا لمنع مهاجم محتمل أيضًا تجعل بالطبع عملية الحوكمة أكثر صعوبة في الاستخدام.

تقع الحلول التي رسمناها هنا على نطاق بين الحكم اللامركزي الكامل والتضحية جزئيًا ببعض مُثُل اللامركزية من أجل الصحة العامة للبروتوكول. يسلط إطار العمل الخاص بنا الضوء على المسارات المختلفة التي يمكن للمشروعات اختيارها أثناء سعيها للتأكد من أن هجمات الحوكمة لن تكون مربحة. نأمل أن يستخدم المجتمع إطار العمل لمواصلة تطوير هذه الآليات من خلال التجارب الخاصة بهم لجعل DAOs أكثر أمانًا في المستقبل.

***

براناف غاريميدي طالب صاعد في جامعة كولومبيا ومتدرب بحثي صيفي في تشفير a16z.

سكوت ديوك كومينرز هو أستاذ إدارة الأعمال في كلية هارفارد للأعمال ، وهو عضو هيئة تدريس في قسم الاقتصاد بجامعة هارفارد ، وشريك باحث في تشفير a16z.

تيم روغاردن هو أستاذ علوم الكمبيوتر وعضو في معهد علوم البيانات في جامعة كولومبيا ، ورئيس الأبحاث في تشفير a16z.

***

شكر وتقدير: نحن نقدر التعليقات والاقتراحات المفيدة من قاعة اندي. شكر خاص أيضًا لمحررنا ، تيم سوليفان.

***

الإفصاحات: تمتلك Kominers عددًا من الرموز المميزة وهي جزء من العديد من مجتمعات NFT ؛ يقدم المشورة للعديد من شركات السوق والشركات الناشئة ومشاريع التشفير ؛ وهو يعمل أيضًا كخبير في الأمور المتعلقة بـ NFT.

الآراء المعبر عنها هنا هي آراء أفراد AH Capital Management، LLC ("a16z") المقتبس منهم وليست آراء a16z أو الشركات التابعة لها. تم الحصول على بعض المعلومات الواردة هنا من مصادر خارجية ، بما في ذلك من شركات محافظ الصناديق التي تديرها a16z. على الرغم من أنه مأخوذ من مصادر يُعتقد أنها موثوقة ، لم تتحقق a16z بشكل مستقل من هذه المعلومات ولا تقدم أي تعهدات حول الدقة الدائمة للمعلومات أو ملاءمتها لموقف معين. بالإضافة إلى ذلك ، قد يتضمن هذا المحتوى إعلانات جهات خارجية ؛ لم تقم a16z بمراجعة مثل هذه الإعلانات ولا تصادق على أي محتوى إعلاني وارد فيها.

يتم توفير هذا المحتوى لأغراض إعلامية فقط ، ولا ينبغي الاعتماد عليه كمشورة قانونية أو تجارية أو استثمارية أو ضريبية. يجب عليك استشارة مستشاريك بخصوص هذه الأمور. الإشارات إلى أي أوراق مالية أو أصول رقمية هي لأغراض توضيحية فقط ، ولا تشكل توصية استثمارية أو عرضًا لتقديم خدمات استشارية استثمارية. علاوة على ذلك ، هذا المحتوى غير موجه أو مخصص للاستخدام من قبل أي مستثمرين أو مستثمرين محتملين ، ولا يجوز الاعتماد عليه تحت أي ظرف من الظروف عند اتخاذ قرار بالاستثمار في أي صندوق تديره a16z. (سيتم تقديم عرض للاستثمار في صندوق a16z فقط من خلال مذكرة الاكتتاب الخاص واتفاقية الاشتراك والوثائق الأخرى ذات الصلة لأي صندوق من هذا القبيل ويجب قراءتها بالكامل.) أي استثمارات أو شركات محفظة مذكورة ، يشار إليها ، أو الموصوفة لا تمثل جميع الاستثمارات في السيارات التي تديرها a16z ، ولا يمكن أن يكون هناك ضمان بأن الاستثمارات ستكون مربحة أو أن الاستثمارات الأخرى التي تتم في المستقبل سيكون لها خصائص أو نتائج مماثلة. قائمة الاستثمارات التي أجرتها الصناديق التي يديرها Andreessen Horowitz (باستثناء الاستثمارات التي لم يمنحها المُصدر إذنًا لـ a16z للإفصاح علنًا عن الاستثمارات غير المعلنة في الأصول الرقمية المتداولة علنًا) على https://a16z.com/investments /.

الرسوم البيانية والرسوم البيانية المقدمة في الداخل هي لأغراض إعلامية فقط ولا ينبغي الاعتماد عليها عند اتخاذ أي قرار استثماري. الأداء السابق ليس مؤشرا على النتائج المستقبلية. المحتوى يتحدث فقط اعتبارًا من التاريخ المشار إليه. أي توقعات وتقديرات وتنبؤات وأهداف وآفاق و / أو آراء معبر عنها في هذه المواد عرضة للتغيير دون إشعار وقد تختلف أو تتعارض مع الآراء التي يعبر عنها الآخرون. يرجى الاطلاع على https://a16z.com/disclosures للحصول على معلومات إضافية مهمة.

- تشفير a16z

- أندرسن هورويتز

- إلى البيتكوين

- سلسلة كتلة

- الامتثال blockchain

- بلوكشين المؤتمر

- coinbase

- عملة عبقرية

- إجماع

- التشفير والويب 3

- مؤتمر تشفير

- والتشفير التعدين

- العملات المشفرة

- اللامركزية

- الصدمة

- الأصول الرقمية

- ethereum

- آلة التعلم

- رمز غير قابل للاستبدال

- مجتمعات الانترنت

- أفلاطون

- أفلاطون ع

- الذكاء افلاطون البيانات

- بلاتوبلوكشين

- أفلاطون داتا

- بلاتوغمينغ

- المضلع

- إثبات للخطر

- W3

- زفيرنت