وقت القراءة: 6 دقائق يكشف فريق Comodo Cyber Security عن العوامل الداخلية لأحدث سلالة من هذا التهديد المستمر

يبحث فريق Comodo Cyber Security باستمرار عن أحدث برامج الفدية للمساعدة في حماية مستخدمينا بشكل أفضل ومشاركة نتائجنا مع مجتمعات netsec ومكافحة الفيروسات الأوسع. نود اليوم أن نخبرك عن الإصدار الأحدث من الفدية تسمى دارما الإصدار 2.0.

ظهرت البرامج الضارة لأول مرة في عام 2016 تحت اسم CrySIS. استهدف أنظمة Windows ويقوم بتشفير ملفات الضحايا باستخدام خوارزميات AES-256 و RSA-1024 قوية ، قبل المطالبة بفدية في عملات البيتكوين. كما هو الحال مع جميع سلالات برامج الفدية تقريبًا ، لا يمكن استرداد الملفات تمامًا بدون مفتاح فك التشفير ، ويجب على الضحية دفع فدية للحصول على المفتاح.

يتم تسليم حصان طروادة Dharma عن طريق فرض كلمات مرور ضعيفة على اتصالات RDP ، أو عن طريق جعل الضحية تفتح مرفق بريد إلكتروني ضار. تتضمن الطريقة الأولى قيام المهاجم بفحص المنفذ 3389 للاتصالات التي تستخدم بروتوكول RDP. بمجرد العثور على هدف ، يحاول المهاجم تسجيل الدخول إلى الاتصال عن طريق تجربة كلمات مرور مختلفة تلقائيًا من مكتبة ضخمة من كلمات المرور المعروفة ، حتى تعمل إحداها. من هناك ، يتمتع المهاجم بالسيطرة الكاملة على الجهاز المستهدف ويقوم بتشغيل رانسومواري دارما يدويًا على ملفات المستخدم.

الطريقة الأخيرة هي هجوم بريد إلكتروني كلاسيكي. يتلقى الضحية بريدًا إلكترونيًا يبدو كما لو أنه يأتي من مزود مكافحة الفيروسات الواقعي. يحتوي على تحذير حول البرامج الضارة على أجهزتهم ويوجههم لتثبيت ملف مكافحة الفيروسات المرفق لإزالة التهديد. بالطبع ، المرفق ليس برنامجًا مضادًا للفيروسات ، إنه Dharma 2.0 ، الذي يشرع بعد ذلك في تشفير ملفات المستخدم والمطالبة بفدية لإلغاء تأمينها.

في فبراير 2020 ، و Comodo Cyber Security اكتشف الفريق أحدث تطور لهذا البرامج الضارة ، دارما 2.0. يحتوي هذا الإصدار على وظيفة التشفير الأساسية للإصدارات السابقة ، ولكنه يحتوي أيضًا على باب خلفي إضافي يمنح إمكانيات المسؤول عن بُعد. دعونا نلقي نظرة فاحصة على تفاصيل Dharma 2.0 ، بمساعدة فريق Comodo Cyber Security.

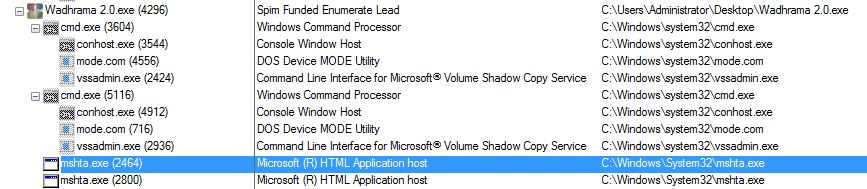

التسلسل الهرمي لتنفيذ العملية لـ Dharma 2.0

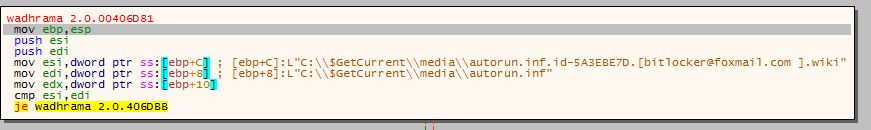

تظهر شجرة تنفيذ البرنامج الضار في لقطة الشاشة أدناه ، مع "Wadhrama 2.0.exe" في رأس القائمة:

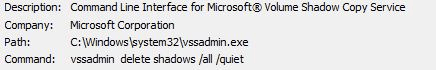

يستخدم البرنامج الضار الأداة المساعدة لوضع الجهاز DOS لجمع بعض المعلومات حول لوحة مفاتيح الضحية وحذف أي نسخ احتياطية من ملفاتهم. يُستخدم الأمر 'vssadmin delete shadows / all / quiet' بشكل شائع في برامج الفدية لحذف نقاط استعادة Windows الحالية ، مما يسرق المستخدم من نسخة احتياطية من ملفاته:

مع اختفاء النسخ الاحتياطية ، لا يمكن للمستخدمين استعادة ملفاتهم ما لم يكن لديهم نسخة احتياطية خارجية من جهة خارجية. العديد من الشركات لديها مثل هذه النسخ الاحتياطية ، لكن الرقم المثير للقلق ليس كذلك.

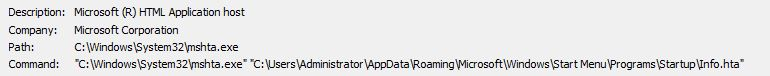

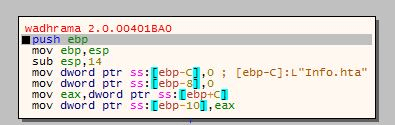

بعد تشفير جميع الملفات الموجودة على الكمبيوتر ، يحتاج المهاجم الآن إلى طريقة لإيصال تعليماته للضحية. يقوم بذلك باستخدام "mshta.exe" لفتح "Info.hta" كتشغيل تلقائي باستخدام الأمر

"C: UsersAdministratorAppDataRoamingMicrosoftWindowsStartMenuProgramsStartupInfo.hta".

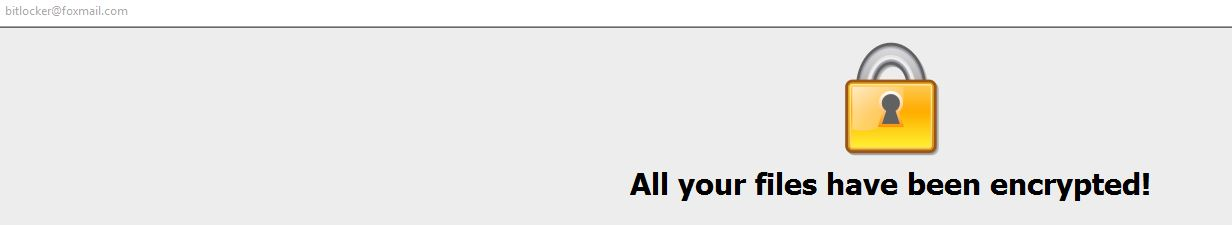

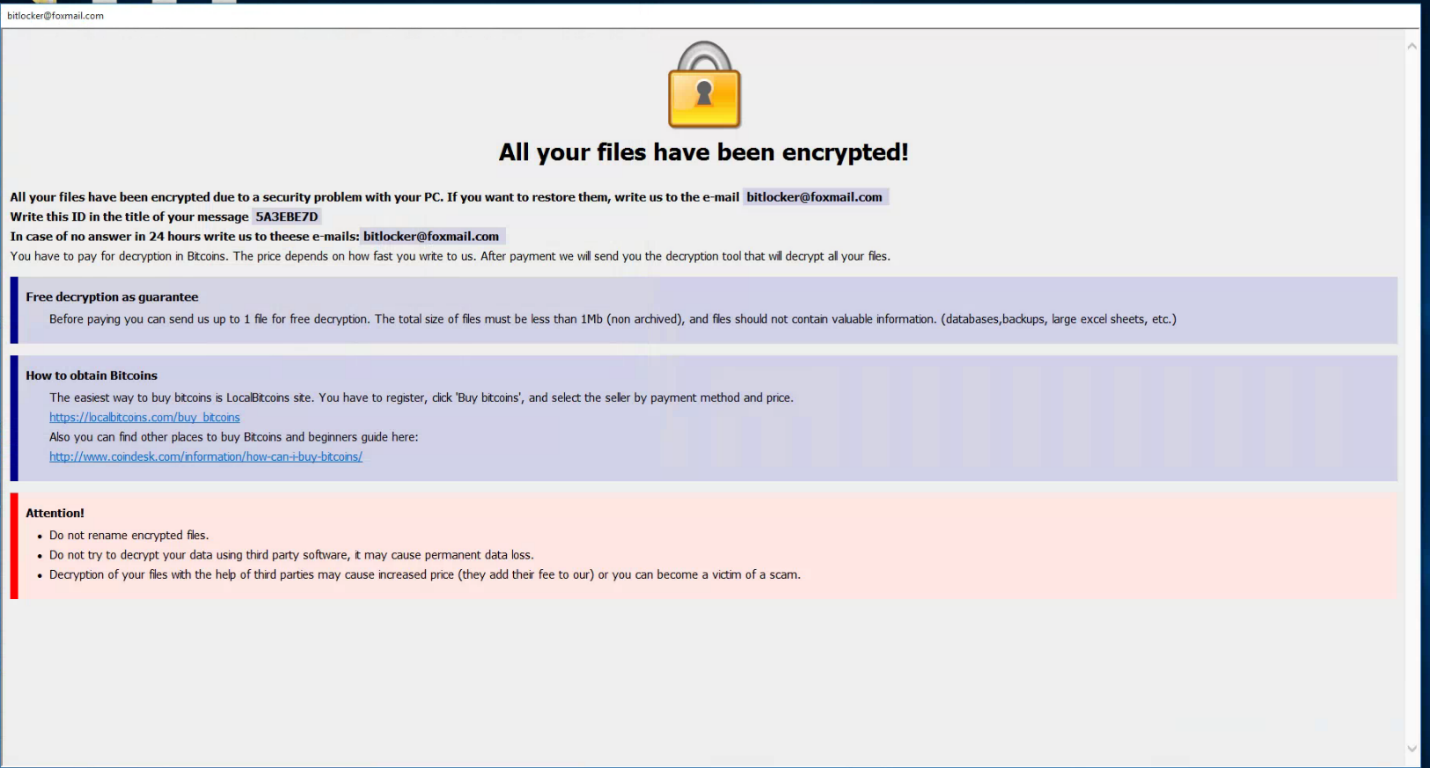

"Info.hta" هو الملف الذي يحتوي على ملاحظة الفدية:

"تم تشفير جميع ملفاتك!"

التحليل الديناميكي لـ Dharma 2.0

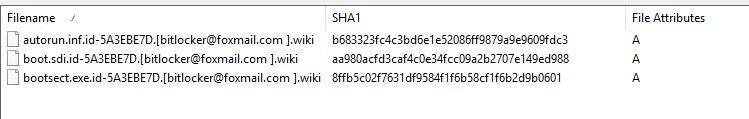

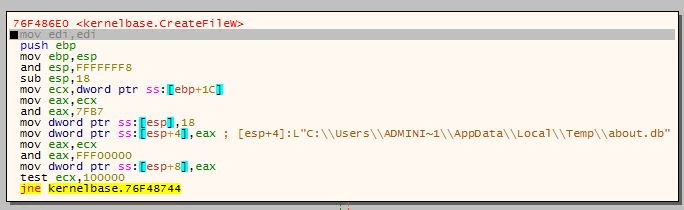

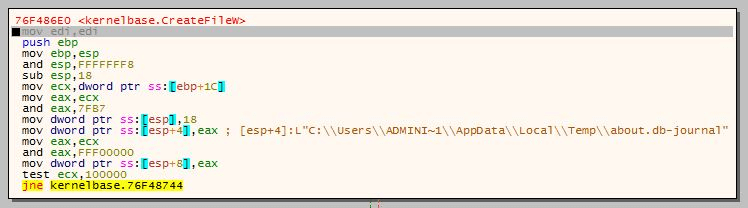

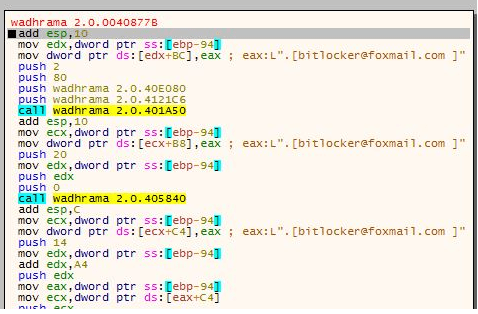

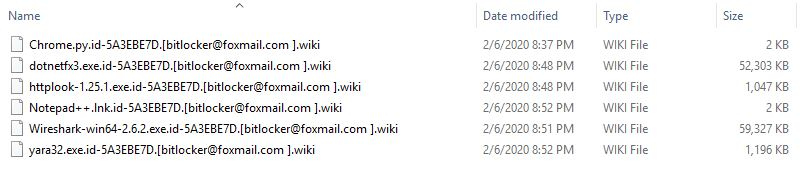

يقوم Wadhrama 2.0.exe بإنشاء ملفي sql ، "about.db" و "about.db-journal" في <٪ usersadministratorappdatalocaltemp٪>. يقوم بإنشاء نسخة من نفسه في <٪ system32٪> ، <٪ startup٪> ، ويضيف الامتداد "[bitlocker@foxmail.com] .wiki" في نهاية جميع الملفات المشفرة:

ج: usersad المسؤولappdatalocaltempabout.db

ج: المستخدمينappdatalocaltempabout.db-journal

ج: windowssystem32Wadhrama 2.0.exe

ج: المستخدمون المسؤول التطبيقالتجوال MicrosoftWindowsstart menuprogramsstartupWadhrama 2.0.exe

ج: programdatamicrosoftwindowsstart menuprogramsstartupWadhrama 2.0.exe

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500desktop.ini.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c: bootbootstat.dat.id-5A3EBE7D. [bitlocker@foxmail.com] .wiki

c: bootsect.bak.id-5A3EBE7D. [bitlocker@foxmail.com] .wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-coffice64ww.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c: config.sys.id-5A3EBE7D. [bitlocker@foxmail.com]. wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-csetup.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c: autoexec.bat.id-5A3EBE7D. [bitlocker@foxmail.com] .wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$r1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$i1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

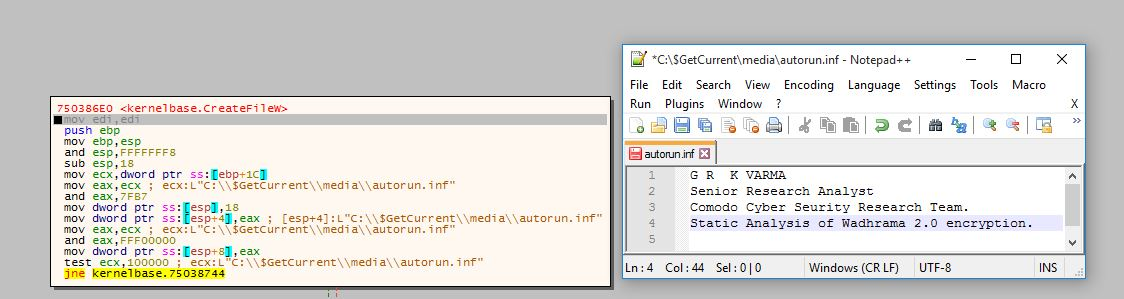

التحليل الساكن لـ Dharma 2.0

اختبر فريق الأمن السيبراني تعقيد التشفير لـ Dharma 2.0 من خلال إنشاء ثلاثة ملفات نصية متطابقة من 5 أسطر بالمحتوى التالي:

قمنا بتسمية الملفات الثلاثة باسم "autorun.inf" و "boot.sdi" و "bootsect.exe" ونقلنا كل منها إلى موقع مختلف. نظرًا لأن الملفات جميعها من نفس النوع والحجم ولها نفس المحتوى ، فإنها تشترك جميعها في نفس توقيع SHA1 - 9ea0e7343beea0d319bc03e27feb6029dde0bd96.

هذه لقطة شاشة للملفات قبل التشفير بواسطة Dharma:

بعد التشفير ، لكل منها حجم وتوقيع مختلف للملف:

حمولة دارما 2.0

- ينشئ Dharma 2.0 ملفي قاعدة بيانات يسمى "about.db" و "about.db-journal" في "<٪ AppData٪> \ local \ temp". الملفات هي ملفات SQLite وتحتوي على ما يلي

الجداول - "الإعداد" و "خريطة المفاتيح". تسمح قواعد البيانات بأوامر المسؤول عن بُعد مثل / eject / eject ، / روناس / روناس ، / syserr / syserr ، / url / url و

/ runscreensaver / runscreensaverd ، / shutdisplay / shutdisplayd ، / edithost / edithostsd ،

/ إعادة التشغيل / restard، / shutdown / shutdownd / logoff / logoffd، / lock / lockd، / quit / quitd، / config / configd

/ حول / aboutd.

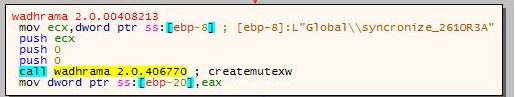

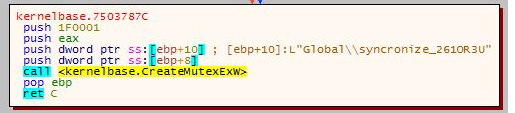

• ينشئ Dharma 2.0 كائنين من نوع mutex يسمى "Global \ syncronize_261OR3A" و "Global \ syncronize_261OR3U". كائنات كائن المزامنة (Mutex) تحد من مقدار العمليات التي يمكنها الوصول إلى جزء معين من البيانات. يؤدي هذا إلى تأمين البيانات من العمليات الأخرى بشكل فعال بحيث يمكن للتشفير المضي قدمًا دون انقطاع.

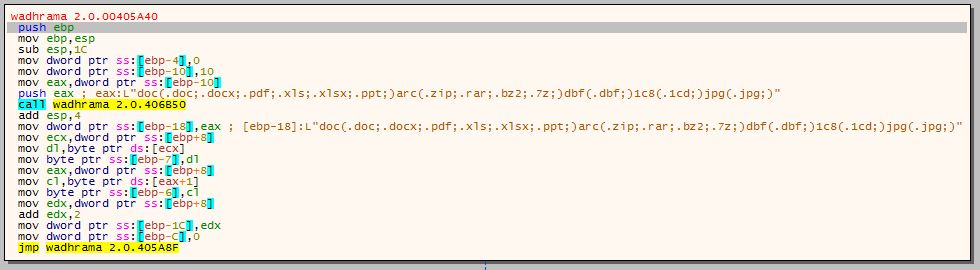

• يبحث Dharma 2.0 عن امتدادات الملفات التالية لتشفيرها:

◦ تنسيقات ملفات المستندات الشخصية: 'doc (.doc؛ .docx، .pdf؛ .xls؛ .xlss؛ .ppt؛)'

◦ تنسيق ملفات الأرشيف: "arc (.zip؛ .rar؛ .bz2؛ .7z؛)"

◦ تنسيق ملفات قاعدة البيانات: "dbf (.dbf ؛)"

◦ تنسيق ملف تشفير SafeDis: "1c8 (.1cd ؛)"

◦ تنسيق ملف الصورة: "jpg (.jpg؛)"

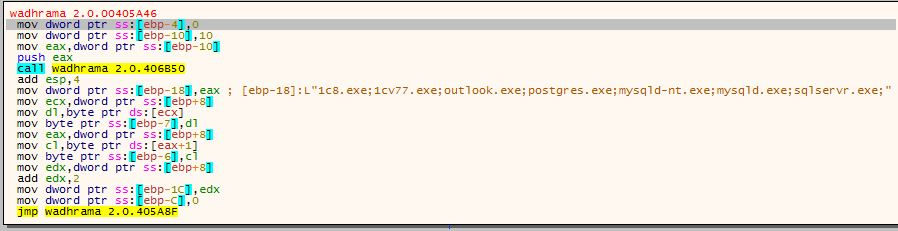

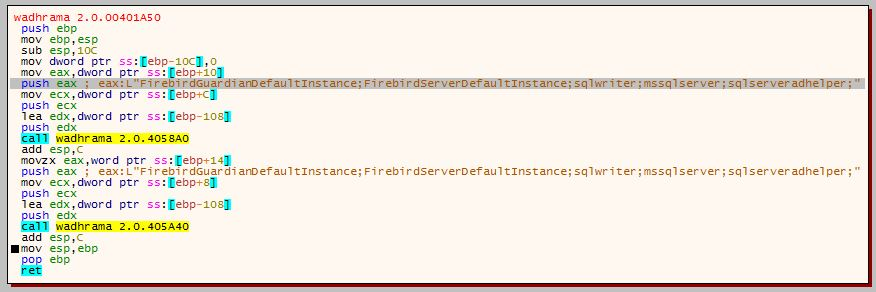

• يبحث أيضًا عن برامج قواعد البيانات والبريد والخادم المعروفة:

◦'1c8.exe؛ 1cv77.exe؛ outlook.exe؛ postgres.exe؛ mysqld-nt.exe؛ mysqld.exe؛ sqlservr.exe؛ '

◦ 'FirebirdGuardianDefaultInstance؛ FirebirdServerDefaultInstance؛ sqlwriter؛ mssqlserver؛ Sqlserveradhelper؛'

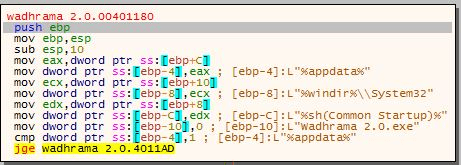

• Dhama 2.0 ينسخ نفسه في ثلاثة مواقع مختلفة

◦ '٪ appdata٪'

◦ '٪ windir٪ \ system32'

◦ '٪ sh (بدء التشغيل)٪'

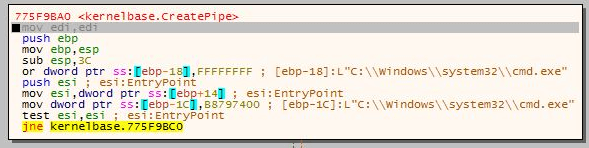

• يقوم بإنشاء أنبوب ، "٪ comspec٪" ، باستخدام الأمر "C: \ windows \ system32 \ cmd.exe":

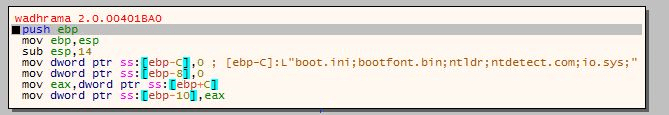

• يجمع تفاصيل حول ملفات التمهيد مثل "boot.ini" و "bootfont.bin" وغيرها:

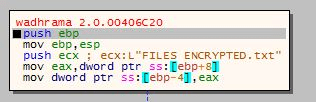

• يتم حفظ نص مذكرة الفدية في ملف يسمى "FILES ENCRYPTED.txt":

• "Info.hta" لعرض رسالة الفدية للضحية:

• تم سحب امتداد التشفير من المخزن المؤقت ". [bitlocker@foxmail.com]"

• يقوم Dharma بعد ذلك بإنشاء نسخة مشفرة من الملف الأصلي بالامتداد الجديد:

• يقوم بعد ذلك بحذف الملف الأصلي ويكرر الحلقة حتى يتم تشفير كل محرك أقراص وملف. تبدو الملفات النهائية المشفرة كما يلي:

• هذه هي رسالة الفدية التي تظهر للضحية عند تشغيل جهاز الكمبيوتر في المرة التالية:

الموارد ذات الصلة

وظيفة تستمر Dharma 2.0 Ransomware في إحداث فوضى مع متغير جديد ظهرت للمرة الأولى على أخبار كومودو ومعلومات أمن الإنترنت.

- "

- 2016

- 2020

- 70

- a

- من نحن

- الوصول

- إضافي

- مشرف

- قدما

- خوارزميات

- الكل

- كمية

- تحليل

- الحماية من الفيروسات

- أرشيف

- تلقائيا

- الباب الخلفي

- دعم

- النسخ الاحتياطي

- BAT

- لان

- قبل

- أقل من

- حظر

- الأعمال

- قدرات

- كلاسيكي

- التواصل

- المجتمعات

- إكمال

- تماما

- الكمبيوتر

- صلة

- التواصل

- باستمرار

- يحتوي

- محتوى

- تواصل

- مراقبة

- جوهر

- يخلق

- خلق

- الانترنت

- الأمن الإلكتروني

- الأمن السيبراني

- البيانات

- قاعدة البيانات

- قواعد البيانات

- تم التوصيل

- الطلب

- تفاصيل

- جهاز

- دارما

- مختلف

- اكتشف

- العرض

- يعرض

- قيادة

- كل

- على نحو فعال

- البريد الإلكتروني

- التشفير

- تطور

- القائمة

- اضافات المتصفح

- ٣١ يناير

- الاسم الأول

- متابعيك

- متابعات

- شكل

- وجدت

- تبدأ من

- وظيفة

- الحصول على

- منح

- رئيس

- مساعدة

- تسلسل

- HTTPS

- ضخم

- صورة

- معلومات

- تثبيت

- Internet

- الإنترنت الأمن

- IT

- نفسها

- القفل

- معروف

- آخر

- المكتبة

- مما سيحدث

- خط

- قائمة

- موقع

- أقفال

- بحث

- آلة

- البرمجيات الخبيثة

- يدويا

- إحتياجات

- أخبار

- التالي

- عدد

- جاكيت

- أخرى

- بريد اوتلوك

- حفلة

- كلمات السر

- الشخصية

- قطعة

- أنبوب

- نقاط

- سابق

- العائدات

- العمليات

- البرنامج

- حماية

- الحماية

- بروتوكول

- مزود

- فدية

- الفدية

- عن بعد

- يكشف

- السلامة

- نفسه

- مسح

- أمن

- شادو

- مشاركة

- أظهرت

- مقاس

- So

- تطبيقات الكمبيوتر

- بعض

- محدد

- بدء التشغيل

- سلالات

- قوي

- بعد ذلك

- أنظمة

- الهدف

- المستهدفة

- فريق

- •

- ثلاثة

- الوقت

- اليوم

- حصان طروادة

- مع

- فتح

- تستخدم

- المستخدمين

- سهل حياتك

- الإصدار

- الموقع الإلكتروني

- على نطاق أوسع

- نوافذ

- بدون

- أعمال

- XML

- حل متجر العقارات الشامل الخاص بك في جورجيا

![Ransomware Defense: كيفية تجنب الوقوع ضحية لـ "WannaCry" التالي [الويبينار] Ransomware Defense: كيفية تجنب الوقوع ضحية لـ "WannaCry" التالي [الويبينار]](https://platoblockchain.com/wp-content/uploads/2023/03/ransomware-defense-how-to-avoid-falling-victim-to-the-next-wannacry-webinar.jpg)