أبحاث إسيت

إن إغلاق ناقلات التسلل يجبر مجرمي الإنترنت على إعادة النظر في طرق الهجوم القديمة، ولكن أيضًا على البحث عن طرق جديدة لمهاجمة ضحاياهم.

12 سبتمبر 2023

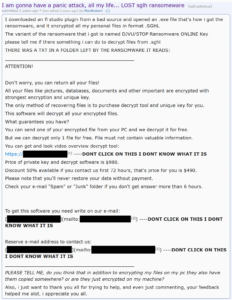

شهدت رسائل البريد الإلكتروني الخاصة بالابتزاز الجنسي والتهديدات النصية الأخرى زيادة هائلة في النصف الأول من عام 1 ويبقى السؤال لماذا. هل المجرمون مجرد كسالى؟ هل يحاولون كسب المال بسهولة خلال أيام إجازتهم؟ أم أن هذا جزء من شيء أكبر، من المحتمل أن يتضمن الذكاء الاصطناعي التوليدي؟

وهذا مجرد خدش سطح الاتجاهات التي لوحظت في أحدث تقرير عن تهديدات ESET، محور هذه الحلقة. ومن ناقلات التطفل الأخرى التي شهدت اهتمامًا متزايدًا من مجرمي الإنترنت هي خوادم MS SQL التي كان عليها أن تتحمل الزيادة المتجددة في هجمات القوة الغاشمة.

ودعونا لا ننسى ممارسة الربا الإجرامية، والتي تظهر على شكل تطبيقات أندرويد ضارة. أثناء البحث عن الضحايا في البلدان الواقعة حول خط الاستواء وفي نصف الكرة الجنوبي، يحاول مجرمو الإنترنت الضغط على الضحايا وتهديدهم لدفع أسعار فائدة باهظة على القروض قصيرة الأجل - والتي لا يقدمونها في بعض الأحيان.

ومع ذلك، لم يكن الأمر سيئًا بالكامل في النصف الأول من عام 1. إحدى الأخبار الجيدة هي أن شبكة الروبوتات Emotet سيئة السمعة أظهرت القليل من النشاط، حيث لم تقم إلا بتشغيل عدد قليل من حملات البريد العشوائي البسيطة وغير الفعالة بشكل مدهش في مارس. وبعد أن انتهى كل ذلك، صمت. ما لفت انتباه الباحثين هو وظيفة جديدة تشبه مخرجات تصحيح الأخطاء. وهذا يغذي الشائعات التي تفيد بأن Emotet قد تم بيعه – على الأقل جزئيًا – إلى مجموعة تهديد أخرى غير متأكدة من كيفية عمل الأشياء.

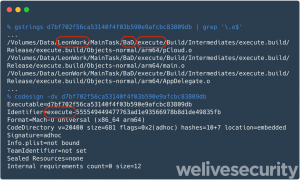

جاءت قصة إيجابية أخرى بخصوص سارق Redline. تم تعطيل هذه البرامج الضارة سيئة السمعة كخدمة (MaaS) التي يستخدمها المجرمون لسرقة معلومات الضحية وتقديم برامج ضارة أخرى بواسطة باحثي ESET وأصدقائهم في أنظمة Flare. أدى التعطيل إلى تدمير سلسلة من مستودعات GitHub اللازمة لتشغيل لوحات تحكم RedLine للشركات التابعة. نظرًا لعدم وجود قناة احتياطية، سيتعين على مشغلي MaaS إيجاد طريق مختلف لتشغيل "الخدمة" الخاصة بهم.

بالنسبة لجميع هذه المواضيع والمزيد من تقرير تهديدات ESET، استمع إلى أحدث حلقة من بودكاست أبحاث ESET، الذي يستضيفه آرييه جوريتسكي. ووجه هذه المرة أسئلته إلى أحد مؤلفي التقرير، أخصائي التوعية الأمنية أوندريج كوبوفي.č.

للحصول على التقرير الكامل عن النصف الأول من عام 1، بما في ذلك موضوعات أخرى مثل التغييرات في تهديدات العملات المشفرة، أو ملفات OneNote الضارة، أو أول هجوم مزدوج على سلسلة التوريد - من مجموعة Lazarus - أو آخر التطورات في مشهد برامج الفدية، انقر هنا.

ناقش:

- الابتزاز الجنسي والتهديدات النصية 1:46

- هجمات القوة الغاشمة على خوادم MS SQL 7:10

- الربا على تطبيقات الأندرويد 9:20

- نشاط إيموتيت 13:25

- تعطيل RedLine Stealer 16:45

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- تشارت بريم. ارفع مستوى لعبة التداول الخاصة بك مع ChartPrime. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://www.welivesecurity.com/en/podcasts/eset-research-podcast-sextortion-digital-usury-sql-brute-force/

- :لديها

- :يكون

- :ليس

- 1

- 13

- 16

- 2023

- 32

- 7

- 77

- 9

- a

- نشاط

- الشركات التابعة

- بعد

- AI

- الكل

- أيضا

- و

- الروبوت

- آخر

- الظهور

- التطبيقات

- هي

- حول

- AS

- At

- مهاجمة

- الهجمات

- اهتمام

- الكتاب

- السبل

- وعي

- دعم

- سيئة

- كان

- وراء

- أكبر

- الروبوتات

- القوة الغاشمة

- لكن

- by

- أتى

- الحملات

- الفئة

- اشتعلت

- سلسلة

- التغييرات

- قناة

- مراقبة

- دولة

- مجرم

- المجرمين

- العملات المشفرة

- مجرمو الإنترنت

- أيام

- نقل

- التطورات

- مختلف

- رقمي

- توجه

- تعطلت

- تشويش

- لا

- مضاعفة

- إلى أسفل

- أثناء

- كسب

- سهل

- رسائل البريد الإلكتروني

- حلقة

- أبحاث إسيت

- حتى

- قليل

- ملفات

- الاسم الأول

- توهج

- تركز

- في حالة

- القوة

- النموذج المرفق

- الاصدقاء

- تبدأ من

- بالإضافة إلى

- التقرير الكامل

- وظيفة

- توليدي

- الذكاء الاصطناعي التوليدي

- GitHub جيثب:

- خير

- تجمع

- كان

- يملك

- he

- له

- استضافت

- كيفية

- HTTPS

- صيد

- in

- بما فيه

- القيمة الاسمية

- زيادة

- معلومات

- مصلحة

- أسعار الفائدة

- إلى

- تنطوي

- IT

- م

- آخر

- آخر التطورات

- لازاروس

- مجموعة لازاروس

- الأقل

- القليل

- القروض

- بحث

- البرمجيات الخبيثة

- البرامج الضارة كخدمة (MaaS)

- مارس

- هائل

- ماكس العرض

- قاصر

- مال

- الأكثر من ذلك

- MS

- ضروري

- جديد

- أخبار

- لا

- سيئة السمعة

- of

- خصم

- قديم

- on

- ONE

- فقط

- مشغلي

- or

- أخرى

- الناتج

- على مدى

- لوحات

- جزء

- دفع

- قطعة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- بودكاست

- إيجابي

- يحتمل

- ممارسة

- الضغط

- تزود

- سؤال

- الأسئلة المتكررة

- الفدية

- الأجور

- بخصوص

- بقايا

- متجدد

- تقرير

- بحث

- الباحثين

- تشبه

- طريق

- الشائعات

- يجري

- تشغيل

- مشهد

- أمن

- الوعي الأمني

- رأيت

- خوادم

- المدى القصير

- أظهرت

- باعت

- شيء

- جنوبي

- البريد المزعج

- متخصص

- قصتنا

- هذه

- المساحة

- أنظمة

- أن

- •

- من مشاركة

- هناك.

- هم

- الأشياء

- هؤلاء

- التهديد

- تقرير التهديد

- هدد

- التهديدات

- الوقت

- إلى

- استغرق

- المواضيع

- جديد الموضة

- محاولة

- يحاول

- مستعمل

- ضحايا

- وكان

- طرق

- ذهب

- كان

- ابحث عن

- التي

- لماذا

- سوف

- للعمل

- زفيرنت