الأمن الرقمي

لن تقوم أبدًا بإعطاء هويتك الشخصية لغرباء عشوائيين، أليس كذلك؟ فلماذا تقديم معرف جهاز الكمبيوتر الخاص بك؟ احذر المستخدمين المطمئنين، لا يطلب ملتقطو IP الإذن منك.

22 فبراير 2024 • , 6 دقيقة. اقرأ

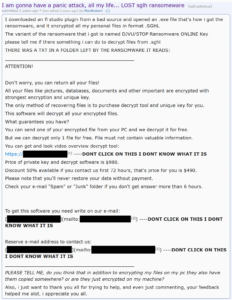

إحدى الرسائل الشائعة التي قد يراها أي مستخدم لمنصة اجتماعية مثل Discord أحيانًا هي تحذيرات بشأن تضمين أدوات الاستيلاء على IP كروابط في الرسائل على خوادم مختلفة. بالنسبة لشخص ربما لم يسمع من قبل عن أدوات الاستيلاء على عناوين IP من قبل، فربما لن يفكر كثيرًا في الأمر، ولكن الاسم نفسه يجب أن يكون بمثابة دليل واضح على هدفهم - أي "الاستيلاء" على عنوان IP الخاص بالشخص أو الحصول عليه.

في حين أن هذا قد يبدو غير ضار في البداية، إلا أن عناوين IP يمكن أن تكون ذات قيمة كبيرة، سواء بالنسبة للشركات المشروعة لمنع الاحتيال، ولكن أيضًا بالنسبة لبعض المحتالين. ومع ذلك، لفهم الآثار المترتبة على ذلك، دعونا نناقش ما يمثله عنوان IP حقًا.

عنوان IP هو معرف الكمبيوتر عبر الإنترنت

كما يوحي العنوان، أ عنوان بروتوكول الإنترنت (عنوان IP باختصار) يؤدي وظيفة مشابهة جدًا لبطاقة هوية الشخص؛ إنها سلسلة فريدة من الأحرف التي تحدد جهاز الكمبيوتر الموجود على الشبكة. كل عنوان IP فريد من نوعه ويمثل بعض المعلومات المثيرة للاهتمام، مثل الموقع العام لجهاز الكمبيوتر (ولكن ليس بدقة).

وذلك لأنه لكي يتمكن الكمبيوتر من الاتصال عبر الإنترنت، يجب أن يكون قابلاً للتعريف، حتى تتمكن العديد من أجهزة الكمبيوتر من التعرف على بعضها البعض على الشبكة. تخيل الإنترنت كغرفة دردشة، حيث يستخدم جميع المستخدمين ألقابًا فريدة لمراسلة بعضهم البعض - وهذه هي الطريقة التي تعمل بها بالضبط.

ومع ذلك، بالمقارنة مع المعرف الذي يحتوي على الكثير من البيانات الشخصية، لا يبدو الأمر وكأن جهاز الكمبيوتر الخاص بك بالكامل قد تم الكشف عنه لأي شخص يحصل على عنوان IP الخاص بك. على سبيل المثال، عندما تتصل عدة أجهزة بالإنترنت باستخدام جهاز توجيه واحد، يكون لكل منها عناوين IP الفريدة الخاصة بها؛ ومع ذلك، لا يزال الاتصال يستخدم فقط IP لجهاز التوجيه نفسه. لكن مثل هذه المعلومات لا تزال ذات قيمة بالنسبة لمجموعة متنوعة من الجهات الفاعلة، وقد لا تكون نواياهم بالضرورة للأفضل.

جزء من بصمة فريدة

كما هو مكتوب في مدونة WeLiveSecurity السابقة على بصمة المتصفح، يتم تضمين عنوان IP كمعرف فريد، من بين تفاصيل الجهاز الأخرى ذات الصلة. لذلك، عندما تتصل بموقع ويب من أي مكان، يمكن لموقع الويب المذكور معرفة ما إذا كنت أنت حقًا، أو ما إذا كان هناك تناقض في نشاط الوصول الخاص بك - ولهذا السبب تقوم العديد من المواقع بتسجيل خروجك وتطلب منك إعادة المصادقة على نفسك عند التوقيع من مكان مختلف عن المعتاد

يستخدم العديد من الأشخاص المتمرسين بالإنترنت الشبكات الخاصة الافتراضية (VPN) لإخفاء عنوان IP الخاص بهم، حيث تتم إعادة توجيه اتصالهم عبر خوادم في عدة بلدان مختلفة، من أجل صعوبة التتبع. يعد هذا مفيدًا جدًا حتى للمستخدمين الأساسيين، حيث يمكن للشبكات الافتراضية الخاصة (VPN) أن تؤدي وظيفة أمنية، مما يجعل من الصعب على المجرمين استهداف حركة المرور على جهاز الكمبيوتر الخاص بك. ومع ذلك، يتم تسجيل بقية بصمة الإصبع، ما لم يتخذ المستخدم إجراءً آخر.

ما هو ملتقط IP؟

الآن، على الأشياء المثيرة. نظرًا لأننا نعرف ما هو عنوان IP ونوع البيانات التي يمكن أن يمثلها، فقد حان الوقت للحديث عن ملتقطي عناوين IP أنفسهم.

عادةً ما يكون ملتقط IP عبارة عن رابط يسجل عنوان IP الخاص بك ويخزنه عند النقر عليه. ما يمكن أن يتبع ذلك هو أنه يمكن لشخص ما استخدام أداة أخرى لتتبع عنوان IP هذا عبر الويب، مع ملاحظة تفاعلاته مع صفحات الويب المختلفة حول الشبكة.

وهذا مشابه لكيفية عمل التتبع على الهواتف، كما أنه يستدعي ملفات تعريف الارتباط الخاصة بالطرف الثالث؛ ومع ذلك، هناك بعض الاختلافات الأكبر بين هذه الطرق، وأهمها هو أن أدوات التقاط IP لا تسجل أكثر من عنوان IP الخاص بك. وهو أمر رائع، ولكن من الناحية النظرية، فإن معرفة عنوان IP المذكور قد تكون كافية للقيام ببعض الخداع، كما يقولون.

الجانبين من الاستيلاء على IP

كما ذكرنا من قبل، هناك عدة أسباب وراء رغبة شخص ما في تسجيل عنوان IP. أولاً وقبل كل شيء، قد تجد بعض المتاجر عبر الإنترنت أنه من الأسهل استهداف ضيوفها بالإعلانات، نظرًا لأن عنوان IP يوفر موقعًا عامًا، يمكن للمحلات التجارية تخصيص الإعلانات لتكون أكثر شخصية. يتم ذلك أيضًا عن طريق مواقع التواصل الاجتماعي لتسجيل اهتماماتك عند النقر فوق رابط تابع.

علاوة على ذلك، فهو يساعد أيضًا في منع الاحتيال عن طريق مطالبة المستخدمين بذلك إعادة المصادقة عندما يبدو اتصالهم غير عادي، مثل إذا كان شخص ما يحاول إجراء اتصال من عنوان IP أجنبي في تايلاند، بدلاً من عنوان منزله المعتاد في لوس أنجلوس. لا يعد هذا من الناحية الفنية الاستيلاء على IP، ولكنها فكرة مماثلة، حيث أنها تسجل الاتصال وتتحقق منه.

ومع ذلك، مثلما يمكن لمتجر أو موقع ويب أن يحصل على عنوان IP الخاص بك، كذلك يمكن للجهات الفاعلة الأخرى. لكن لماذا يفعلون ذلك؟ إن الحصول على فكرة حول موقعك العام لن يساعد كثيرًا إذا لم يكن مرتبطًا بأشكال أخرى من المعلومات الشخصية (راجع بصمة المتصفح مثال).

هناك عدة أسباب لذلك:

- الاستهداف والتتبع – يمكن لعنوان IP المقترن بمعلومات أخرى أن يسهل الأمر عند استهداف شخص أو شركة لأسباب ضارة نظرًا لأن عنوان IP يكشف عن الموقع الجغرافي التقريبي للشخص. بالإضافة إلى ذلك، إذا كان متصلاً بشبكة Wi-Fi عامة مخترقة، على سبيل المثال، فيمكن للمحتال تتبع نشاط المستخدم عبر الإنترنت باستخدامها.

- هجمات DDOS - من خلال الحصول على عنوان IP الخاص بفرد أو شركة، يمكن أن يستخدمه أحد الجهات الضارة لتجاوز اتصال المالك بالإنترنت، مما يؤدي إلى فشله.

- الهندسة الاجتماعية – يمكن للمحتال سريع البديهة استخدام الملكية الفكرية كوسيلة للحصول على مزيد من المعلومات من فرد أو حتى شركة. ومن المحتمل أن يتبع ذلك أو يصاحبه شكل آخر من أشكال التصيد الاحتيالي، والذي قد يتحول إلى هجوم إلكتروني أكبر.

- إساءة استخدام الملكية الفكرية - يمكن للمجرم الذكي أن يسيء استخدام عنوان IP الخاص بك عن طريق انتحال شخصية اتصالك وارتكاب أنشطة غير مشروعة دون موافقتك. في جوهر الأمر، يبدو الأمر كما لو أن المحتال استخدم عنوان IP الخاص بك مثل VPN، إخفاء اتصالهم الخاص معك.

كيفية الحماية من الاستيلاء على الملكية الفكرية

الآن بعد أن فهمت ما هو عنوان IP، وما يفعله المنتزعون، وكيف يمكن إساءة استخدامه، فقد حان الوقت لاستكشاف بعض الطرق التي يمكنك من خلالها حماية نفسك.

- لا تنقر أبدًا على الروابط العشوائية عبر الإنترنت - غالبًا ما يلزم تكرار هذا الأمر، ولكن الأمر يستحق القيام بذلك، نظرًا لأن الرابط الذي تنقر عليه قد لا يكون ملتقط IP، بل قد يكون شكلاً آخر من الارتباطات الضارة، مما يؤدي إلى الإصابة بالبرامج الضارة.

- استخدام VPN - ربما تكون أفضل طريقة لحماية نفسك هي استخدام VPN مميز خدمة تخفي عنوانك الخاص عن طريق توجيه حركة المرور الخاصة بك عبر العقد الأخرى، مما يؤدي إلى تشويش عنوان IP الخاص بك وموقعك.

- تأمين جدار الحماية الخاص بك – قم بتعيين كلمات مرور قوية لجهاز التوجيه الخاص بك والأجهزة الأخرى، بالإضافة إلى استخدام الحلول التي يمكنها ذلك تعزيز جدار الحماية الخاص بك الحماية لإنشاء حاجز وقائي بينك وبين الإنترنت.

بالطبع، هناك المزيد من الطرق لحماية نفسك، لكن هذه يجب أن تكون كافية لإنشاء شكل أساسي من الحماية على الأقل.

توصي WLS أيضًا القراء ابتعد عن خدمات VPN المجانية، لأنها محفوفة بالمخاطر نظرًا لاحتمال احتوائها على برامج ضارة، أو تعرضها لاختراق أمني بسبب ضعف الحماية الأمنية، أو امتلاكها تسجيل البيانات وبيعها لمعلنين خارجيين يقوضون خصوصية الشخص.

البقاء في أمان

على الرغم من كمية المعلومات المنخفضة إلى حد ما التي يمكن أن يقدمها عنوان IP، إلا أنها لا تزال جزءًا من البيانات التي يمكن تحديدها، والتي يمكن استخدامها لأغراض غير مشروعة، إذا خصص المرء الوقت والموارد للقيام بذلك.

ومع ذلك، من خلال الانتباه إلى التهديدات عبر الإنترنت، حتى تلك التي قد تبدو مثل مستخدمين أبرياء يرسلون إليك روابط عشوائية، يمكنك البقاء متقدمًا بخطوة على المهاجمين. وهذا، فيما يتعلق بجدار الحماية القوي والمجهز بشكل جيد، يمكن للحل الأمني، مع شبكة VPN في الأعلى، أن يجعل تواجد أي شخص عبر الإنترنت أكثر أمانًا.

قبل ان تذهب: ما تحتاج لمعرفته حول iCloud Private Relay

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.welivesecurity.com/en/cybersecurity/everything-you-need-to-know-about-ip-grabbers/

- :لديها

- :يكون

- :ليس

- $ UP

- 1

- 36

- 8

- a

- من نحن

- حوله

- الوصول

- مصحوبة

- تستحوذ على

- كسب

- في

- اكشن

- أنشطة

- نشاط

- الجهات الفاعلة

- العنوان

- عناوين

- المعلنين

- دعاية

- التابعة

- ضد

- قدما

- الكل

- أيضا

- من بين

- كمية

- an

- و

- لوس

- آخر

- أي وقت

- أي شخص

- تقريبي

- هي

- حول

- AS

- تطلب

- يسأل

- At

- تحقيق

- بعيدا

- حاجز

- الأساسية

- BE

- لان

- قبل

- يجري

- أفضل

- ما بين

- احترس

- أكبر

- قطعة

- المدونة

- على حد سواء

- الأعمال

- لكن

- by

- CAN

- فيزا وماستركارد

- الفئة

- مما تسبب في

- الأحرف

- رئيس

- انقر

- CNET

- CO

- يرتكب جريمة

- مشترك

- التواصل

- حول الشركة

- مقارنة

- حل وسط

- تسوية

- الكمبيوتر

- أجهزة الكمبيوتر

- التواصل

- متصل

- صلة

- موافقة

- ملفات تعريف الارتباط ( الكوكيز )

- استطاع

- دولة

- إلى جانب

- الدورة

- خلق

- مجرم

- المجرمين

- تصميم

- البيانات

- ميت

- تفاصيل

- جهاز

- الأجهزة

- الخلافات

- مختلف

- خلاف

- تناقض

- بحث

- do

- فعل

- فعل

- اثنان

- كل

- أسهل

- كاف

- جوهر

- حتى

- كل شىء

- بالضبط

- مثال

- اكتشف

- يفشلون

- فبراير

- قليل

- بصمة

- جدار الحماية

- الاسم الأول

- اتباع

- يتبع

- في حالة

- أجنبي

- قبل كل شيء

- النموذج المرفق

- أشكال

- احتيال

- المحتالين

- مجانًا

- تبدأ من

- وظيفة

- إضافي

- كسب

- العلاجات العامة

- جغرافي

- يحصل

- منح

- الهبة

- يعطي

- Go

- عظيم

- زوار

- كان

- أصعب

- يملك

- وجود

- سمعت

- مساعدة

- يساعد

- الصفحة الرئيسية

- كيفية

- لكن

- HTML

- HTTPS

- ID

- فكرة

- التعرف عليها

- هوية

- معرف

- يحدد

- if

- غير مشروع

- تخيل

- آثار

- in

- شامل

- التخفي

- فرد

- معلومات

- الأبرياء

- بدلًا من ذلك

- النوايا

- التفاعلات

- وكتابة مواضيع مثيرة للاهتمام

- السريرية

- Internet

- اتصال الانترنت

- إلى

- IP

- عنوان IP

- عناوين الانترنت بروتوكول

- IT

- انها

- نفسها

- JPG

- م

- علم

- معرفة

- أكبر

- الأقل

- شرعي

- مثل

- LINK

- وصلات

- موقع

- سجل

- تسجيل الدخول

- ال

- لوس أنجلوس

- الكثير

- منخفض

- جعل

- القيام ب

- خبيث

- البرمجيات الخبيثة

- كثير

- قناع

- ماسكات

- ماكس العرض

- يعني

- الوسائط

- الرسالة

- رسائل

- طرق

- ربما

- دقيقة

- مانع

- سوء استخدام

- الأكثر من ذلك

- كثيرا

- الاسم

- بالضرورة

- حاجة

- إحتياجات

- صاف

- شبكة

- الشبكات

- أبدا

- العقد

- وأشار

- ملاحظة

- الحصول على

- of

- غالبا

- on

- ONE

- online

- فقط

- على

- افتتاح

- or

- أخرى

- خارج

- الخاصة

- صفحات

- كلمات السر

- مجتمع

- إذن

- شخص

- الشخصية

- البيانات الشخصية

- التصيد

- الهواتف

- قطعة

- المنصة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- المزيد

- إمكانية

- ربما

- يحتمل

- قوي

- على وجه التحديد

- وجود

- منع

- سابق

- خصوصية

- خاص

- المحتمل

- حماية

- الحماية

- الحماية والوقاية

- بروتوكول

- تزود

- جمهور

- أغراض

- عشوائية

- بدلا

- القراء

- في الحقيقة

- الأسباب

- الاعتراف

- توصي

- سجل

- مسجل

- تسجيل

- ذات الصلة

- متكرر

- مثل

- يمثل

- الموارد

- REST

- مما أدى

- أظهرت

- حق

- محفوف بالمخاطر

- جهاز التوجيه

- التوجيه

- s

- قال

- قول

- تأمين

- أمن

- انظر تعريف

- بدا

- يبدو

- إرسال

- خدمة

- خوادم

- يخدم

- الخدمة

- طقم

- عدة

- تسوق

- المحلات التجارية

- قصير

- ينبغي

- أصناف جانبية

- التوقيع

- مماثل

- منذ

- المواقع

- سمارت

- So

- العدالة

- وسائل التواصل الاجتماعي

- حل

- الحلول

- بعض

- شخص ما

- أحيانا

- إقامة

- البقاء

- خطوة

- لا يزال

- فروعنا

- خيط

- قوي

- هذه

- وتقترح

- يأخذ

- حديث

- الهدف

- استهداف

- فنيا

- اقول

- تايلاند

- من

- أن

- •

- من مشاركة

- أنفسهم

- then

- هناك.

- تشبه

- هم

- اعتقد

- طرف ثالث

- هؤلاء

- على الرغم من؟

- التهديدات

- عبر

- الوقت

- إلى

- أداة

- تيشرت

- مسار

- تتبع الشحنة

- حركة المرور

- يحاول

- اثنان

- فهم

- فريد من نوعه

- ما لم

- بناء على

- تستخدم

- مستعمل

- مفيد

- مستخدم

- المستخدمين

- يستخدم

- استخدام

- معتاد

- عادة

- القيمة

- تشكيلة

- مختلف

- جدا

- افتراضي

- VPN

- الشبكات الخاصة الإفتراضية

- تريد

- طريق..

- طرق

- we

- ضعيف

- الويب

- الموقع الإلكتروني

- المواقع

- حسن

- ابحث عن

- متى

- كلما

- سواء

- التي

- من الذى

- كامل

- لماذا

- واي فاي

- مع

- بدون

- أعمال

- قيمة

- سوف

- مكتوب

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- لك

- نفسك

- زفيرنت