إذا كنت بهدوء مطاردة أخطاء التشفير في نظام راديو شرطة مملوك منذ عام 2021 ، ولكن كان عليك الانتظار حتى النصف الثاني من عام 2023 لتعلن عن بحثك ، كيف ستتعامل مع الكشف؟

من المحتمل أن تفعل ما يفعله الباحثون في شركة استشارات الأمن السيبراني الهولندية أزرق منتصف الليل فعل: اصطف في جولة عالمية لظهور المؤتمرات في الولايات المتحدة وألمانيا والدنمارك (Black Hat و Usenix و DEF CON و CCC و ISC) ، وقم بتحويل نتائجك إلى BWAIN.

إن كلمة BWAIN ، إذا لم تكن قد رأيتها من قبل ، هي اختصار لنا المختصر علة مع اسم مثير للإعجاب، عادةً بشعارها الخاص وموقعها الإلكتروني الصديق للعلاقات العامة واسم المجال المخصص.

(سميت BWAIN سيئة السمعة على اسم آلة موسيقية أسطورية ، قيثارة أورفيوس، حتى أنه كان له لحن موضوعي ، وإن كان يعزف على القيثارة.)

نقدم لكم TETRA: BURST

هذا البحث مدبلج تترا: انفجار، مع الحرف "A" بأسلوب منمق ليبدو وكأنه صاري إرسال لاسلكي ممزق.

تترا ، إذا لم تكن أبدًا سمعت عنها من قبل، هو اختصار ل راديو ترونكيد الأرضي، أصلا راديو جذع عبر أوروبا، ويستخدم على نطاق واسع (خارج أمريكا الشمالية ، على الأقل) من قبل أجهزة إنفاذ القانون وخدمات الطوارئ وبعض المنظمات التجارية.

ظهرت TETRA على Naked Security من قبل ، عندما تلقى طالب سلوفيني إدانة جنائية لاختراق شبكة TETRA في بلده بعد أن قرر أن تقارير نقاط الضعف الخاصة به لم تؤخذ على محمل الجد بما فيه الكفاية:

يحتاج الراديو المترابط إلى عدد أقل من المحطات الأساسية وله مدى أطول من شبكات الهاتف المحمول ، مما يساعد في المناطق النائية ، ويدعم الاتصالات من نقطة إلى نقطة والبث ، وهو أمر مرغوب فيه عند تنسيق إنفاذ القانون أو جهود الإنقاذ.

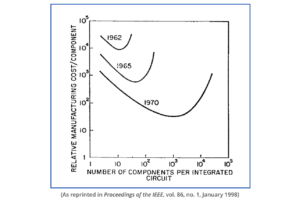

في الواقع ، تم توحيد نظام TETRA في عام 1995 ، عندما كان عالم التشفير مختلفًا تمامًا.

في ذلك الوقت ، كانت أدوات التشفير ، بما في ذلك الأصفار DES و RC4 ، وخوارزمية ملخص الرسائل MD5 ، لا تزال قيد الاستخدام على نطاق واسع ، على الرغم من أنها تعتبر الآن غير آمنة بشكل خطير.

تم استبدال DES في بداية العقد الأول من القرن الحادي والعشرين لأنه يستخدم مفاتيح تشفير بطول 2000 بت فقط.

أجهزة الكمبيوتر الحديثة سريعة ورخيصة بما فيه الكفاية بحيث يمكن للمفرقعات المشفرة أن تجرب بسهولة إلى حد ما كل ما هو ممكن 256 مفاتيح مختلفة (ما يعرف ب هجوم القوة الغاشمة، لأسباب واضحة) ضد الرسائل التي تم اعتراضها.

تم العثور على RC4 ، الذي من المفترض أن يحول بيانات الإدخال بأنماط يمكن التعرف عليها (حتى سلسلة نصية من نفس الحرف تتكرر مرارًا وتكرارًا) إلى ملفوف رقمي عشوائي تمزيقه ، به عيوب كبيرة.

يمكن استخدام هذه لإلغاء إدخال نص عادي عن طريق الأداء تحليل احصائي من إخراج النص المشفر.

MD5 ، والتي من المفترض أن تنتج 16 بايت عشوائية زائفة ملخص الرسالة من أي ملف إدخال ، وبالتالي إنشاء بصمات أصابع غير قابلة للتزوير لملفات من أي حجم ، تبين أنها معيبة أيضًا.

يمكن للمهاجمين بسهولة خداع الخوارزمية لإخراج نفس بصمة الإصبع لملفين مختلفين ، مما يلغي قيمتها كأداة للكشف عن التلاعب.

تشفير شامل للمعاملات الفردية عبر الإنترنت ، والذي نعتبره الآن أمرًا مفروغًا منه على الويب بفضل HTTP الآمن (HTTPS ، استنادًا إلى TLS ، باختصار أمن طبقة النقل) ، كان جديدًا وغير عادي في عام 1995.

اعتمدت الحماية المستندة إلى المعاملات على بروتوكول مستوى الشبكة الجديد تمامًا والمعروف باسم SSL (طبقة المقابس الآمنة) ، يُعتبر الآن غير آمن بدرجة كافية وستجد صعوبة في العثور عليه قيد الاستخدام في أي مكان عبر الإنترنت.

حفلة مثل 1995

على عكس DES و RC4 و MD5 و SSL والأصدقاء ، لا يزال تشفير حقبة 1995 من TETRA قيد الاستخدام على نطاق واسع حتى يومنا هذا ، لكنه لم يحظ بالكثير من الاهتمام البحثي ، على ما يبدو لسببين رئيسيين.

أولاً ، على الرغم من استخدامها في جميع أنحاء العالم ، إلا أنها ليست خدمة يومية تظهر في جميع حياتنا بالطريقة التي تعمل بها الهواتف المحمولة وتجارة الويب.

ثانيًا ، خوارزميات التشفير الأساسية هي خوارزميات ملكية ، ومحمية كأسرار تجارية بموجب اتفاقيات عدم إفشاء صارمة (NDAs) ، لذلك فهي ببساطة لم تتمتع بمستويات التدقيق الرياضي العام كخوارزميات تشفير مفتوحة المصدر غير مسجلة ببراءة اختراع.

في المقابل ، أنظمة التشفير مثل AES (التي حلت محل DES) ، SHA-256 (التي حلت محل MD5) ، ChaCha20 (التي حلت محل RC4) ، والتكرارات المختلفة لـ TLS (التي حلت محل SSL) تم تحليلها وتشريحها ومناقشتها واختراقها ، مهاجمته وانتقاده في الأماكن العامة لسنوات ، بعد ما يعرف في التجارة باسم مبدأ كيركهوف.

كان أوغست كيركهوف لغويًا هولنديًا انتهى به المطاف كأستاذ للغة الألمانية في باريس.

نشر زوجًا من الأوراق الأساسية في ثمانينيات القرن التاسع عشر تحت العنوان التشفير العسكري، حيث اقترح أنه لا ينبغي لأي نظام تشفير أن يعتمد على ما نشير إليه الآن الأمن من خلال الغموض.

ببساطة ، إذا كنت بحاجة إلى الحفاظ على سرية الخوارزمية ، وكذلك مفتاح فك التشفير لكل رسالة ، فأنت في مشكلة كبيرة ..

سوف يحصل أعداؤك في النهاية ، وبشكل حتمي ، على تلك الخوارزمية ...

... وعلى عكس مفاتيح فك التشفير ، التي يمكن تغييرها حسب الرغبة ، فأنت عالق في الخوارزمية التي تستخدم تلك المفاتيح.

استخدم NDAs للتجارة وليس للتشفير

اتفاقيات عدم الإفشاء التجارية عديمة الهدف بشكل خاص للحفاظ على أسرار التشفير ، خاصة بالنسبة للمنتجات الناجحة التي ينتهي بها الأمر مع المزيد من الشركاء المسجلين بموجب اتفاقية عدم الإفشاء.

هناك أربع مشاكل واضحة هنا ، وهي:

- يحصل المزيد والمزيد من الأشخاص رسميًا على فرصة اكتشاف الأخطاء التي يمكن استغلالها ، والتي لن يفصحوا عنها أبدًا إذا التزموا بروح اتفاقية عدم الإفصاح الخاصة بهم.

- يحصل المزيد والمزيد من البائعين على فرصة لتسريب الخوارزميات على أي حال ، إذا خالف أي منهم اتفاقية عدم الإفشاء الخاصة بهم ، سواء عن طريق الصدفة أو عن قصد. كما قال بنجامين فرانكلين ، أحد أشهر العلماء الأمريكيين المشهورين ، من المفترض أن يكون قد قال ، "ثلاثة أشخاص قد يخفون سرًا ، إذا مات اثنان منهم"..

- عاجلاً أم آجلاً ، سيرى شخص ما الخوارزمية قانونيًا بدون اتفاقية عدم إفشاء ملزمة. عندئذٍ يكون هذا الشخص حرًا في الكشف عنه دون كسر نصوص اتفاقية عدم الإفشاء ، ودون أن يدوس على روحه إذا صادف اتفاقه مع مبدأ كيركهوف.

- شخص ما ليس خاضعًا لاتفاقية عدم الإفشاء سيكتشف في النهاية الخوارزمية من خلال الملاحظة. من المضحك ، إذا كانت هذه هي الكلمة الصحيحة ، فيمكن لمهندسي عكس التشفير التأكد تمامًا من صحة تحليلهم من خلال مقارنة سلوك التنفيذ المزعوم مع الشيء الحقيقي. حتى التناقضات الصغيرة من المحتمل أن تؤدي إلى مخرجات تشفير مختلفة إلى حد كبير ، إذا كانت الخوارزمية تخلط ، وتفقد ، وتقطع ، وتنشر وتخلط مدخلاتها بطريقة شبه عشوائية بما فيه الكفاية.

اتخذ الباحثون الهولنديون في هذه القصة النهج الأخير ، حيث حصلوا بشكل قانوني على مجموعة من أجهزة TETRA المتوافقة واكتشفوا كيفية عملها دون استخدام أي معلومات تغطيها NDA.

على ما يبدو ، اكتشفوا خمس نقاط ضعف انتهت بأرقام مكافحة التطرف العنيف ، والتي يعود تاريخها إلى عام 2022 بسبب الوقت الذي استغرقه الاتصال مع بائعي TETRA حول كيفية إصلاح المشكلات: CVE-2022-24400 إلى CVE-2022-24404 شامل.

من الواضح أنهم الآن متمسكون بالتفاصيل الكاملة لتحقيق أقصى تأثير للعلاقات العامة ، مع أول ورقة عامة لهم المقرر لعام 2023-08-09 في مؤتمر بلاك هات 2023 في لاس فيغاس ، الولايات المتحدة الأمريكية.

ماذا ستفعلين.. إذًا؟

المعلومات المسبقة التي قدمها الباحثون كافية لتذكيرنا بثلاث قواعد تشفير يجب اتباعها على الفور:

- لا تنتهك مبدأ كيركهوف. استخدم اتفاقيات عدم الإفشاء أو غيرها من الأدوات القانونية إذا كنت ترغب في حماية ملكيتك الفكرية أو محاولة زيادة رسوم الترخيص الخاصة بك. لكن لا تستخدم أبدًا "السرية التجارية" على أمل تحسين أمان التشفير. التزم بالخوارزميات الموثوقة أكثر مما نجت بالفعل من التدقيق العام الجاد.

- لا تعتمد على البيانات التي لا يمكنك التحقق منها. تتعلق CVE-2022-24401 بكيفية اتفاق محطات TETRA الأساسية والهواتف المحمولة على كيفية تشفير كل عملية إرسال بحيث يتم تشفير كل دفعة من البيانات بشكل فريد. هذا يعني أنه لا يمكنك العمل على المفاتيح لفك رموز البيانات القديمة ، حتى لو كنت قد اعترضتها بالفعل ، أو توقع مفاتيح البيانات المستقبلية للتطفل عليها لاحقًا في الوقت الفعلي. يبدو أن TETRA تقوم بإعداد مفتاحها بناءً على الطوابع الزمنية التي ترسلها المحطة الأساسية ، لذلك يجب ألا تكرر المحطة الأساسية المبرمجة بشكل صحيح مفاتيح التشفير السابقة مطلقًا. ولكن لا توجد عملية مصادقة للبيانات لمنع محطة أساسية خادعة من إرسال طوابع زمنية زائفة وبالتالي خداع الهاتف المستهدف إما لإعادة استخدام بيانات تدفق المفاتيح من الأمس ، أو التسريب مقدمًا لتدفق المفاتيح الذي ستستخدمه غدًا.

- لا تُدمج في الأبواب الخلفية أو غيرها من نقاط الضعف المتعمدة. يغطي CVE-2022-24402 خدعة متعمدة لخفض مستوى الأمان يمكن تشغيلها في أجهزة TETRA باستخدام رمز التشفير على المستوى التجاري (يبدو أن هذا لا ينطبق على الأجهزة التي تم شراؤها رسميًا لتطبيق القانون أو استخدام المستجيب الأول). يُزعم أن هذا الاستغلال يحول تشفير 80 بت ، حيث يحتاج المتلصصون إلى تجربة 280 مفاتيح مختلفة لفك التشفير في هجوم القوة الغاشمة ، إلى 32 بت التشفير. بالنظر إلى أن DES تم استبعاده منذ أكثر من 20 عامًا لاستخدامه تشفير 56 بت ، يمكنك التأكد من أن 32 بتًا من المفاتيح صغيرة جدًا لعام 2023.

لحسن الحظ ، يبدو كما لو أن CVE-2022-24401 قد تم إلغاؤه بالفعل بتحديثات البرامج الثابتة (بافتراض أن المستخدمين قاموا بتطبيقها).

أما بالنسبة لبقية نقاط الضعف ...

…سيتعين علينا الانتظار حتى تبدأ جولة TETRA:BURST للحصول على التفاصيل الكاملة وعمليات التخفيف.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://nakedsecurity.sophos.com/2023/07/24/hacking-police-radios-30-year-old-crypto-flaws-in-the-spotlight/

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 1

- 15%

- 20

- 20 سنة

- 2021

- 2022

- 2023

- 25

- 32

- 700

- a

- مطلق

- حادث

- كسب

- تقدم

- AES

- بعد

- ضد

- منذ

- اتفاقيات

- خوارزمية

- خوارزميات

- الكل

- مزعوم

- مزعوم

- سابقا

- أمريكا

- an

- تحليل

- و

- أي وقت

- في أى مكان

- مباراة

- تطبيقي

- التقديم

- نهج

- هي

- المناطق

- حول

- AS

- At

- مهاجمة

- اهتمام

- التحقّق من المُستخدم

- المؤلفة

- السيارات

- بعيدا

- الى الخلف

- خلفي

- خلفية الصورة

- قاعدة

- على أساس

- BE

- لان

- كان

- قبل

- البلسمينة

- ربط

- اسود

- قبعة سوداء

- قبعة سوداء

- الحدود

- على حد سواء

- الملابس السفلية

- اشترى

- كسر

- بث

- البق

- بنيت

- باقة

- لكن

- by

- CAN

- مجلس التعاون الجمركي

- مركز

- فرصة

- غير

- حرف

- رخيص

- الكود

- اللون

- تجارة

- تجاري

- مجال الاتصالات

- مقارنة

- متوافقة

- أجهزة الكمبيوتر

- مؤتمر

- نظرت

- الاستشارات

- تباين

- تصحيح

- استطاع

- البلد

- بهيكل

- مغطى

- يغطي

- انتقد

- التشفير

- التشفير

- على

- CVE

- الأمن السيبراني

- البيانات

- التعارف

- يوم

- ميت

- صفقة

- اتخاذ القرار

- عميق

- الدنمارك

- تصميم

- تفاصيل

- مصمم

- الأجهزة

- فعل

- مختلف

- استوعب

- رقمي

- كشف

- اكتشف

- ناقش

- العرض

- do

- هل

- لا

- نطاق

- اسم نطاق

- الإنحدار

- يطلق عليها اسم

- الهولندية

- كل

- بسهولة

- تأثير

- جهود

- إما

- حالة طوارئ

- مشفرة

- التشفير

- النهاية

- أعداء

- تطبيق

- المهندسين

- كاف

- خاصة

- حتى

- في النهاية

- EVER

- كل يوم

- استغلال

- بإنصاف

- بعيدا

- FAST

- عقار مميز

- الرسوم الدراسية

- أقل

- الشكل

- قم بتقديم

- ملفات

- النتائج

- بصمة

- الاسم الأول

- حل

- معيب

- العيوب

- متابعيك

- في حالة

- وجدت

- أربعة

- فرانكلين

- مجانا

- الاصدقاء

- تبدأ من

- بالإضافة إلى

- مستقبل

- توليد

- الألمانيّة

- ألمانيا

- دولار فقط واحصل على خصم XNUMX% على جميع

- معطى

- Go

- منح

- اخترق

- القرصنة

- كان

- نصفي

- يحدث

- قبعة

- يملك

- he

- ارتفاع

- يساعد

- هنا

- له

- عقد

- عقد

- أمل

- تحوم

- كيفية

- كيفية

- HTTP

- HTTPS

- if

- التنفيذ

- مثير للإعجاب

- تحسين

- in

- بما فيه

- شامل

- في الواقع

- فرد

- لا محالة

- معلومات

- إدخال

- غير آمن

- صك

- الصكوك

- فكري

- الملكية الفكرية

- إلى

- المشاركة

- مسائل

- IT

- التكرارات

- انها

- م

- احتفظ

- حفظ

- القفل

- مفاتيح

- الركلات

- معروف

- لغة

- LAS

- لاس فيغاس

- اسم العائلة

- الى وقت لاحق

- القانون

- تطبيق القانون

- طبقة

- تسرب

- الأقل

- اليسار

- شروط وأحكام

- قانونيا

- أسطوري

- خطاب

- ومستوياتها

- الترخيص

- مثل

- على الأرجح

- خط

- حياة

- شعار

- طويل

- يعد

- بحث

- يبدو مثل

- تبدو

- الرئيسية

- هامش

- رياضي

- ماكس العرض

- أقصى

- مايو..

- MD5

- يعني

- الرسالة

- رسائل

- يمزج

- الجوال

- الهاتف المحمول

- الأكثر من ذلك

- كثيرا

- موسيقي

- الأمن عارية

- الاسم

- عين

- أي

- حاجة

- إحتياجات

- شبكة

- الشبكات

- أبدا

- جديد

- لا

- عادي

- شمال

- امريكا الشمالية

- سيئة السمعة

- الآن

- أرقام

- واضح

- of

- خصم

- رسميا

- قديم

- on

- ONE

- online

- المصدر المفتوح

- الفرصة

- or

- منظمات

- في الأصل

- أخرى

- لنا

- خارج

- الناتج

- في الخارج

- على مدى

- الخاصة

- زوج

- ورق

- أوراق

- باريس

- شركاء

- أنماط

- بول

- مجتمع

- أداء

- شخص

- للهواتف

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- لعبت

- Police

- الملوثات العضوية الثابتة

- ان يرتفع المركز

- ممكن

- المنشورات

- pr

- تنبأ

- جميل

- منع

- سابق

- مبدأ

- المحتمل

- مشاكل

- عملية المعالجة

- إنتاج

- المنتجات

- البروفيسور

- المبرمجة

- بصورة صحيحة

- الملكية

- المقترح

- الملكية

- حماية

- الحماية

- بروتوكول

- المقدمة

- جمهور

- نشرت

- وضع

- بهدوء

- راديو

- عشوائية

- نطاق

- حقيقي

- في الوقت الحقيقي

- الأسباب

- تلقى

- التعرف

- نسبي

- اعتمد

- بقايا

- عن بعد

- كرر

- متكرر

- استبدال

- التقارير

- إنقاذ

- بحث

- الباحثين

- REST

- نتيجة

- كشف

- عكس

- حق

- القواعد

- قال

- نفسه

- العلماء

- فحص دقيق

- الثاني

- سيكريت

- تأمين

- أمن

- انظر تعريف

- رأيت

- إرسال

- جدي

- بشكل جاد

- الخدمة

- خدماتنا

- الإعداد

- قصير

- ينبغي

- وقعت

- ببساطة

- منذ

- المقاس

- سلوفيني

- صغير

- تجسس

- So

- الصلبة

- بعض

- شخص ما

- روح

- ابحث

- SSL

- بداية

- محطة

- محطات

- لا يزال

- قصتنا

- صارم

- خيط

- النضال

- طالب

- ناجح

- هذه

- الدعم

- مفترض

- بالتأكيد

- نجا

- SVG

- نظام

- أخذ

- اتخذت

- المستهدفة

- من

- شكر

- أن

- •

- العالم

- من مشاركة

- منهم

- موضوع

- then

- وبالتالي

- هم

- شيء

- هؤلاء

- على الرغم من؟

- ثلاثة

- عبر

- وهكذا

- الوقت

- عنوان

- إلى

- غدا

- جدا

- استغرق

- أداة

- أدوات

- تيشرت

- رحلات سياحية

- تجارة

- المعاملات

- انتقال

- شفاف

- أثار

- مشكلة

- افضل

- محاولة

- منعطف أو دور

- تحول

- يتحول

- اثنان

- عادة

- في النهاية

- مع

- التي تقوم عليها

- فريد

- مختلف

- حتى

- آخر التحديثات

- URL

- us

- الولايات المتحدة الأميركية

- تستخدم

- مستعمل

- المستخدمين

- يستخدم

- استخدام

- قيمنا

- مختلف

- VEGAS

- الباعة

- تحقق من

- جدا

- نقاط الضعف

- الضعف

- انتظر

- تريد

- وكان

- طريق..

- we

- الويب

- الموقع الإلكتروني

- حسن

- كان

- ابحث عن

- متى

- سواء

- التي

- من الذى

- على نحو واسع

- واسع الانتشار

- عرض

- سوف

- مع

- بدون

- كلمة

- للعمل

- اكتشف - حل

- عمل

- العالم

- سوف

- سنوات

- أمس

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت

![S3 Ep125: عندما تحتوي أجهزة الأمان على ثغرات أمنية [صوت + نص] S3 Ep125: عندما تحتوي أجهزة الأمان على ثغرات أمنية [صوت + نص]](https://platoblockchain.com/wp-content/uploads/2023/03/s3-ep125-when-security-hardware-has-security-holes-audio-text-300x156.png)

![S3 Ep120: عندما لا يتم التخلي عن التشفير الفاشل ببساطة [صوت + نص] S3 Ep120: عندما لا يتم التخلي عن التشفير الفاشل ببساطة [صوت + نص]](https://platoblockchain.com/wp-content/uploads/2023/02/s3-ep120-when-dud-crypto-simply-wont-let-go-audio-text-300x157.png)

![الموسم 3 الحلقة 110: تسليط الضوء على التهديدات الإلكترونية - خبير يتحدث [صوت + نص] S3 Ep110: تسليط الضوء على التهديدات السيبرانية - خبير يتحدث [صوت + نص] PlatoBlockchain Data Intelligence. البحث العمودي. منظمة العفو الدولية.](https://platoblockchain.com/wp-content/uploads/2022/11/tr-readnow-640-360x169.png)