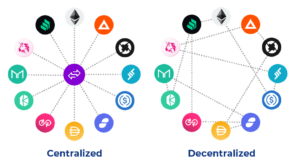

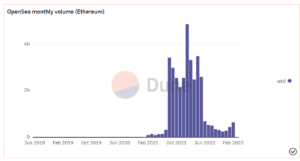

سرق المتسللون المزيد من العملات المشفرة من منصات التمويل اللامركزي (DeFi) أكثر من أي وقت مضى في عام 2022. تم تحديد ما يقرب من 98 ٪ من جميع الرموز التي تم إطلاقها على DEX Uniswap من DeFi على أنها عمليات سحب البساط.

الأحدث ، Defrost Finance ، أتى ككابوس عيد الميلاد بالنسبة لمستثمري العملات المشفرة ، حيث قضوا على 12 مليون دولار من أموالهم.

تحدث معظم الاختراقات على منصات DeFi من خلال الاختراقات الأمنية واستغلال التعليمات البرمجية. تحتوي المشاريع التي ينتهي بها الأمر إلى عمليات احتيال لسحب البساط على مشكلات أمنية خطيرة تم السماح لها بالانزلاق، أو ربما لم يتم اكتشافها عن قصد. لمنع مخاطر مماثلة، تعد عمليات تدقيق أمان DeFi أمرًا بالغ الأهمية.

سنكتشف هنا المزيد حول عمليات التدقيق هذه، وكيفية إجرائها، وما إذا كان من الممكن إجراء تدقيق DeFi بنفسك.

ما هو التدقيق الأمني DeFi؟

يتم تنفيذ مشاريع DeFi كعقود ذكية معقدة ذاتية التنفيذ، وغالبًا ما تكون شفافة ومفتوحة المصدر. أنها بمثابة اتفاقيات قانونية بين طرفين. وبما أنه لا يوجد كيان مركزي يقف وراءها، فإن أي خطأ صغير في العقود الذكية قد يؤدي إلى عواقب لا رجعة فيها.

هذا يعني أنه يجب ألا يكون هناك مجال للأخطاء في العقود الذكية. تهدف عمليات تدقيق أمان العقد الذكي من DeFi إلى ضمان ذلك.

تقوم عمليات التدقيق الأمني بفحص مدونة العقود الذكية وكيفية تأسيس شروط وأحكام العقود. يبحث التحليل التفصيلي عن العيوب الأمنية والانتهاكات وأخطاء النظام المحتملة في التعليمات البرمجية، لذلك لا يمكن استغلالها.

تعد عمليات التدقيق الأمني، التي تجريها عادةً أطراف ثالثة، أمرًا حيويًا لضمان أمان ومصداقية المشاريع والحفاظ على نظام بيئي صحي للتمويل اللامركزي.

كيف يستغل المحتالون العقود الذكية لسحب البساط؟

سحب السجادة هو نوع من عمليات احتيال الخروج التي تعمل في نموذج بسيط: يقوم المطورون بإنشاء بروتوكول DeFi ذو مظهر شرعي، وتشغيله والترويج له حتى يجذب المشروع سيولة كافية، ثم يسحبون الأموال ويختفيون.

حسنا، ليس دائما. في بعض الأحيان، يلقي المحتالون اللوم على المتسللين لسرقة السيولة ويبقون في العمل حتى المرة القادمة.

لتنفيذ هجوم ، يقوم المحتالون بتضمين تعليمات برمجية ضارة في العقود الذكية. قاموا بتعديلها لمنع المستثمرين من البيع: تعيين الحد الأقصى لرسوم البيع (100٪) ، ومالكي الرموز في القائمة السوداء ، وقفل أموال المستخدمين في عقد.

تتضمن بعض العقود الذكية تشفير "باب خلفي" خبيث فيها ، مما يسمح للمطورين بسحب السيولة.

في معظم الأحيان ، لا يتم التحقق من العقود الذكية المعدلة من قبل مدققي الأمن ويتم إخفاؤها عن أعين الجمهور. نظرًا لأن معظم العقود على السلسلة متاحة للجمهور ، فإن هناك نقصًا في الشفافية بشأن GitHub جيثب: قد تكون علامة حمراء.

كيفية التحقق مما إذا كان عقد DeFi الذكي آمنًا

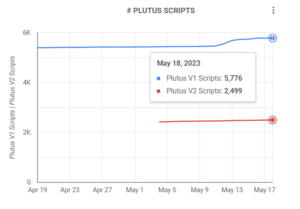

لا تزال صناعة blockchain والعقود الذكية حديثة العهد نسبيًا ، وكذلك قطاع تدقيق العقود الذكية. تتخصص العديد من الشركات في عمليات تدقيق أمن العقود الذكية ، وتقوم بتطوير أدواتها وتشكيل معرفتها.

تتطور معايير صناعة أمن العقود الذكية وأفضل الممارسات. على الرغم من ذلك ، يتم استخدام بعض أساليب التدقيق القياسية من قبل مشغلي صناعة التدقيق في DeFi.

عادةً ما تبدأ تحقيقاتهم بتقييم العقد الذكي. يقوم المدقق بتحليل الورقة البيضاء ومنطق العمل والمواصفات الفنية لبروتوكول DeFi لتقدير المخاطر المحتملة وميزات الأمان.

ثم يوجهون انتباههم إلى رمز العقد الذكي. هذا هو الوقت الذي تبدأ فيه مراجعة الكود وتحليله.

يقوم المدققون بفحص التعليمات البرمجية سطرًا تلو الآخر، بحثًا عن نقاط الضعف على مستويات مختلفة: تلك الحرجة التي يمكن أن تؤدي إلى تسرب السيولة؛ المستوى المتوسط، والذي قد يلحق الضرر جزئيًا بالعقد الذكي؛ والقضايا ذات المستوى المنخفض، والتي تؤثر على أمان العقد بشكل أقل.

يقومون بنشر عدد من تقنيات التدقيق ، بما في ذلك التحليل الآلي واليدوي. لكل منهما عيوبه ومميزاته.

ويعني التدقيق الأمني الآلي فحص الكود باستخدام برنامج التحليل الآلي، الذي يبحث عن الأخطاء في قاعدة بيانات الثغرات المعروفة ويحدد موقعها الدقيق في الكود.

عادةً ما يتم إجراء التدقيق القائم على البرامج قبل التحليل اليدوي لاكتشاف الأخطاء التي قد يغفل عنها البشر. إنه أسرع وأقل استهلاكًا للوقت، ولكن في الوقت نفسه، قد لا يكون دائمًا على دراية بالسياق وبالتالي يفتقد بعض نقاط الضعف.

يعد التحليل اليدوي للكود هو الملك في تدقيق العقود الذكية وهو الجزء الأكثر أهمية في التدقيق الأمني الشامل والدقيق للكود الذكي. يتم إجراؤها بواسطة خبيرين منفصلين على الأقل لفحص الكود سطرًا تلو الآخر.

الهدف هو التحقق من أن كل التفاصيل الواردة في مواصفات المشروع يتم تنفيذها في العقد الذكي وأنه لا يوجد شيء ينتهك السلوك المقصود أصلاً.

يقوم المدققون بفحص الكود بحثًا عن السلوك غير المقصود وغير المتوقع، والمشكلات الأمنية الحاسمة، ونقاط الضعف مثل إعادة الدخول، ومعالجة البيانات، والقروض السريعة، وغيرها من عمليات التلاعب التي قد يتم تنفيذها أثناء تفاعل العقد الذكي مع الآخرين.

بالإضافة إلى ذلك، تقوم عمليات التدقيق اليدوية بإجراء عمليات محاكاة لتقييم مدى استجابة العقد الذكي لمشروع DeFi للتهديدات غير المحددة ومدى قدرته على الدفاع عن نفسه ضدها.

في الجزء الأخير من تحليل الكود اليدوي ، يقارن المدقق منطق العقد الذكي مع وصفه في الورقة البيضاء للمشروع.

بمجرد تحديد جميع الثغرات الأمنية وإصلاحها ، يقوم المدققون بإجراء عملية تحقق مزدوج لضمان تشغيل الكود الذكي كما هو متوقع.

أخيرًا ، بعد اكتمال التدقيق الأمني ، يقوم المدققون بإعداد تقرير شامل. هذا هو المكان الذي يقدمون فيه ملاحظات مفصلة حول ما اكتشفوه. عادةً ما يأتي تقريرهم مصحوبًا بتوصيات حول كيفية إصلاح نقاط الضعف في التعليمات البرمجية المكتشفة للتخفيف من أمان المشروع.

ما الذي يضمن أن تكون عملية تدقيق العقود الذكية احترافية؟

العقود الذكية هي ابتكار جديد نسبيًا. وتتطور معاييرهم الأمنية وفقًا لذلك. وهذا يعني أنه لا توجد قاعدة ذهبية تضمن السلامة الكاملة للعقود الذكية.

علاوة على ذلك ، ليست كل شركات تدقيق العقود الذكية هي نفسها ، ولا تضمن جميع عمليات التدقيق السلامة. قد يكون لدى المدققين مستويات مختلفة من المهارة وأهداف مختلفة وتكاليف مختلفة.

ناهيك عن حقيقة أن السوق مليء بالمطورين غير الواضحين الذين يقومون بعمليات التدقيق وما زالوا يستفيدون من اسم شركة محترمة. هذا ما حدث لشركة Peckshield، وهي شركة متخصصة في أمن البيانات وتحليل البيانات، منذ أكثر من عام.

مثل هذه المواقف شائعة جدًا في مجال العملات المشفرة. يأخذون اسم مدقق شرعي ومحترم ويضعونه في أوراقهم البيضاء ، قائلين إن بروتوكولهم قد تم تدقيقه.

الطريقة الوحيدة لتجنب مثل هذه الحالات هي التحقق من التأكيد على القنوات الأصلية للمدقق. إذا لم يكن هناك أي شيء، فمن المحتمل أن يكون اسم المدقق قد سُرق.

تحقق دائمًا من محفظة عملائها لتقييم ما إذا كان المدقق قويًا وذو سمعة طيبة. ابحث في Google عن الحالات للتحقق من سجلات تجربتها، وتحقق مما إذا كان أي من المشاريع التي تم تدقيقها قد تعرض لسحب البساط أو هجمات أخرى.

هل يمكنك إجراء تدقيق التعليمات البرمجية بنفسك؟

مع وجود الكثير من الاختراقات والخدع في مجال العملات المشفرة، فمن السذاجة أن نتخيل أن مشاريع التمويل اللامركزي DeFi آمنة دون النظر إليها بمزيد من التفصيل. توفر عمليات تدقيق العقود الذكية طبقة مهمة من الأمان.

ومع ذلك، حتى الأكثر احترافية لا يضمنون أن مشروع DeFi خالي تمامًا من الأخطاء. العقود الذكية معقدة. إنها تتطلب تحليلاً مفصلاً وشاملاً، وخبرة، وأدوات، والأهم من ذلك، أكثر من زوج من العيون.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://dailycoin.com/how-auditors-detect-defi-rug-pull-scam/

- 11

- 2022

- a

- من نحن

- إطلاقا

- وفقا لذلك

- دقيق

- عمل

- إضافة

- تؤثر

- بعد

- ضد

- اتفاقيات

- الكل

- يسمح

- دائما

- تحليل

- تحليلات

- تحليل

- و

- مهاجمة

- الهجمات

- اهتمام

- يجذب

- التدقيق

- دققنا

- التدقيق

- شركات التدقيق

- المدققين

- التدقيق

- الآلي

- متاح

- قبل

- وراء

- يجري

- تستفيد

- أفضل

- أفضل الممارسات

- ما بين

- سلسلة كتلة

- أمان blockchain

- مخالفات

- علة

- البق

- الأعمال

- لا تستطيع

- قادر على

- الحالات

- مركزية

- معين

- فرص

- قنوات

- التحقق

- عيد الميلاد

- زبون

- الكود

- مراجعة التعليمات البرمجية

- البرمجة

- مشترك

- حول الشركة

- الطلب مكتمل

- مجمع

- شامل

- الشروط

- إدارة

- سلبيات

- النتائج

- سياق الكلام

- عقد

- عقود

- التكاليف

- استطاع

- خلق

- المصداقية

- حرج

- حاسم

- التشفير

- المستثمرين تشفير

- تشفير الفضاء

- العملات المشفرة

- البيانات

- تحليلات البيانات

- قاعدة البيانات

- اللامركزية

- التمويل اللامركزي

- التمويل اللامركزي (DeFi)

- الدفاع

- الصدمة

- منصات التحدي

- مشاريع الدفاع

- بروتوكول DEFI

- الأمن DeFi

- نشر

- وصف

- على الرغم من

- التفاصيل

- مفصلة

- الكشف عن

- تطوير

- المطورين

- التنفيذ المباشر

- مختلف

- اختفى

- اكتشف

- النظام الإيكولوجي

- كاف

- ضمان

- يضمن

- ضمان

- كيان

- أخطاء

- تقدير

- تقييم

- تقييم

- حتى

- EVER

- المتطورة

- خروج

- احتيال الخروج

- متوقع

- الخبره في مجال الغطس

- خبرة

- خبرائنا

- استغلال

- استغلال

- مآثر

- خارجي

- عين

- العيون

- أسرع

- المميزات

- رسوم

- ردود الفعل

- نهائي

- تمويل

- الشركات

- ثابت

- Flash

- قروض فلاش

- العيوب

- تبدأ من

- بالإضافة إلى

- أموال

- هدف

- الأهداف

- الذهبية

- شراء مراجعات جوجل

- ضمان

- ضمانات

- قراصنة

- الخارقة

- يحدث

- حدث

- صحي

- مخفي

- كيفية

- HTTPS

- البشر

- محدد

- يحدد

- تنفيذ

- نفذت

- in

- بما فيه

- العالمية

- معايير الصناعة

- الابتكار

- يتفاعل

- التحقيقات

- المستثمرين

- تنطوي

- مسائل

- IT

- نفسها

- ملك

- معروف

- نقص

- آخر

- أطلقت

- طبقة

- قيادة

- تسرب

- شروط وأحكام

- شرعي

- ومستوياتها

- خط

- سيولة

- القروض

- موقع

- أبحث

- كتيب

- كثير

- تجارة

- ماكس

- يعني

- طرق

- ربما

- مليون

- تخفيف

- نموذج

- تم التعديل

- مال

- الأكثر من ذلك

- أكثر

- الاسم

- تقريبا

- جديد

- التالي

- عدد

- كثير

- على السلسلة

- ONE

- المصدر المفتوح

- تعمل

- أصلي

- في الأصل

- أخرى

- أخرى

- أصحاب

- جزء

- الأحزاب

- بيك شيلد

- منصات التداول

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- لاعبين

- محفظة

- ممكن

- محتمل

- الممارسات

- إعداد

- جميل

- منع

- عملية المعالجة

- محترف

- تنفيذ المشاريع

- مشروع ناجح

- تعزيز

- الإيجابيات

- بروتوكول

- تزود

- جمهور

- علانية

- تسحب

- غرض

- وضع

- ساندي خ. ميليك

- تسجيل

- أحمر

- نسبيا

- تقرير

- حسن السمعة

- تطلب

- محترم

- نتيجة

- مراجعة

- المخاطر

- غرفة

- سحب البساط

- حيل سحب البساط

- تسحب البساط

- قاعدة

- يجري

- خزنة

- السلامة

- نفسه

- احتيال

- المحتالين

- الحيل

- مسح

- القطاع

- أمن

- التدقيق الأمني

- تدقيقات الأمن

- اختراقات أمنية

- بيع

- جدي

- طقم

- الشكل

- نقل

- ينبغي

- مماثل

- الاشارات

- منذ

- مهارة

- slide

- صغير

- سمارت

- عقد الذكية

- مراجعة العقود الذكية

- أمن العقود الذكية

- العقود الذكية

- So

- تطبيقات الكمبيوتر

- الصلبة

- بعض

- الفضاء

- متخصصون

- مواصفة

- معيار

- المعايير

- بداية

- إقامة

- لا يزال

- نهب

- مسروق

- نظام

- أخذ

- تقني

- تقنيات

- سياسة الحجب وتقييد الوصول

- الشروط والأحكام

- •

- من مشاركة

- الثالث

- طرف ثالث

- التهديدات

- عبر

- الوقت

- استهلاك الوقت

- إلى

- رمز

- الرموز

- أدوات

- الإجمالي

- الشفافية

- شفاف

- عادة

- غير متوقع

- Uniswap

- عادة

- التحقق

- تحقق من

- انتهاكات

- حيوي

- نقاط الضعف

- ابحث عن

- سواء

- التي

- في حين

- منهجنا

- مسح

- سحب

- بدون

- عام

- أنت

- شاب

- نفسك

- زفيرنت