توفر أجهزة الصراف الآلي للبيتكوين طريقة مريحة وودية للمستهلكين لشراء العملات المشفرة. يمكن أن تأتي سهولة الاستخدام في بعض الأحيان على حساب الأمن.

كشفت Kraken Security Labs عن العديد من نقاط الضعف في الأجهزة والبرامج في أجهزة الصراف الآلي المشفرة شائعة الاستخدام: The General Bytes BATMtwo (GBBATM2). تم العثور على نواقل هجوم متعددة من خلال رمز الاستجابة السريعة الإداري الافتراضي ، وبرنامج التشغيل Android ، ونظام إدارة أجهزة الصراف الآلي ، وحتى حالة الأجهزة في الجهاز.

وجد فريقنا أن عددًا كبيرًا من أجهزة الصراف الآلي تم تكوينها بنفس رمز الاستجابة السريعة الافتراضي الخاص بالمسؤول ، مما يسمح لأي شخص لديه رمز الاستجابة السريعة هذا بالسير إلى ماكينة الصراف الآلي وتعريضها للخطر. وجد فريقنا أيضًا نقصًا في آليات التمهيد الآمنة ، فضلاً عن نقاط الضعف الحرجة في نظام إدارة ATM.

لدى Kraken Security Labs هدفان عندما نكتشف ثغرات أمنية في أجهزة التشفير: خلق وعي للمستخدمين حول العيوب الأمنية المحتملة وتنبيه مصنعي المنتجات حتى يتمكنوا من معالجة المشكلة. أبلغت شركة Kraken Security Labs عن وجود ثغرات أمنية في General Bytes في 20 أبريل 2021 ، وأصدرت تصحيحات لنظامها الخلفي (CAS) ونبهت عملائها ، لكن الإصلاحات الكاملة لبعض المشكلات قد لا تزال تتطلب مراجعات الأجهزة.

في الفيديو أدناه ، نوضح بإيجاز كيف يمكن للمهاجمين الخبثاء استغلال الثغرات الأمنية في جهاز الصراف الآلي للعملات المشفرة General Bytes BATMtwo.

من خلال القراءة ، تحدد Kraken Security Labs الطبيعة الدقيقة لمخاطر الأمان هذه لمساعدتك على فهم أفضل لسبب وجوب توخي الحذر قبل استخدام هذه الأجهزة.

قبل استخدام أجهزة الصراف الآلي للعملات المشفرة

- استخدم فقط أجهزة الصراف الآلي المشفرة في المواقع والمتاجر التي تثق بها.

- تأكد من أن أجهزة الصراف الآلي لديها وسائل حماية محيطية ، مثل كاميرات المراقبة ، وأن الوصول غير المكتشف إلى أجهزة الصراف الآلي أمر غير محتمل.

إذا كنت تمتلك أو تدير أجهزة صراف آلي

- قم بتغيير رمز مسؤول QR الافتراضي إذا لم تقم بذلك أثناء الإعداد الأولي.

- قم بتحديث خادم CAS واتبع أفضل ممارسات General Bytes.

- ضع أجهزة الصراف الآلي في مواقع بها ضوابط أمنية ، مثل كاميرات المراقبة.

رمز QR واحد للحكم عليهم جميعًا

100vw, 730px”><figcaption id=) مسح رمز الاستجابة السريعة هو كل ما يتطلبه الأمر لتولي الكثير من BATMs.

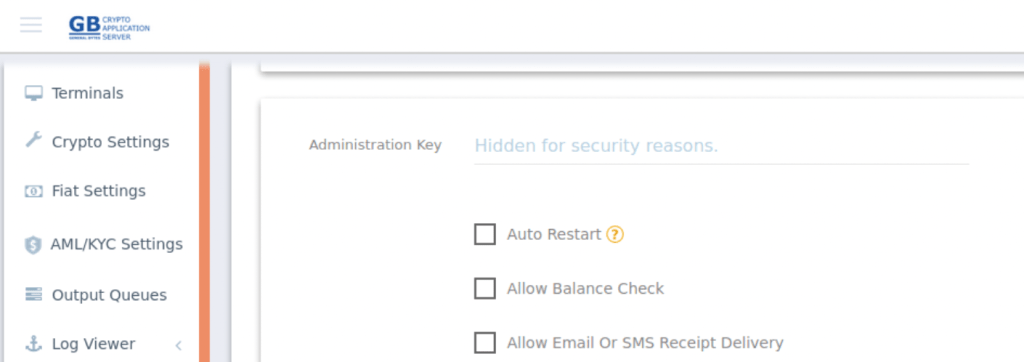

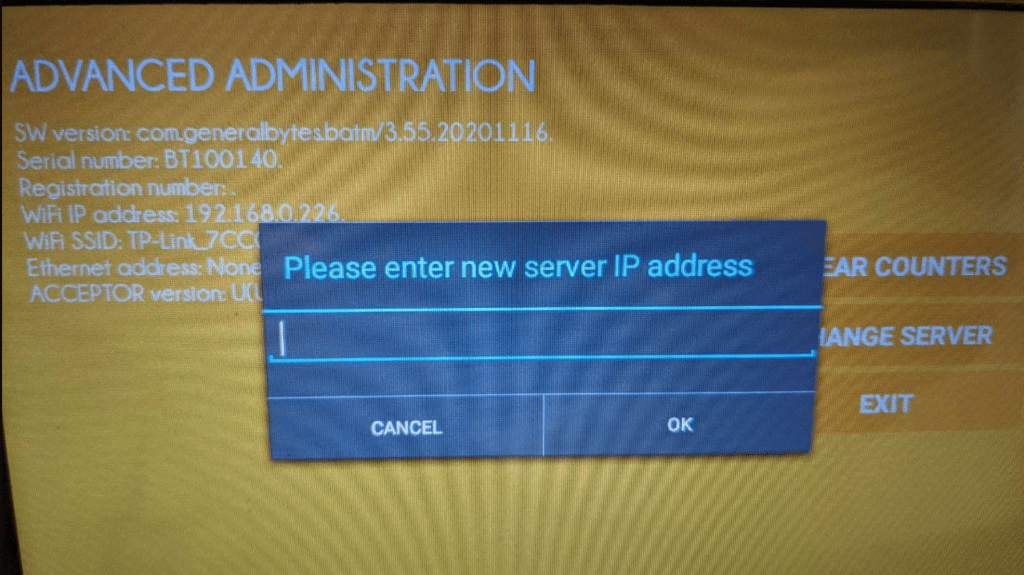

مسح رمز الاستجابة السريعة هو كل ما يتطلبه الأمر لتولي الكثير من BATMs.عندما يتلقى المالك GBBATM2 ، يتم توجيهه لإعداد ماكينة الصراف الآلي باستخدام رمز QR "مفتاح الإدارة" الذي يجب مسحه ضوئيًا على جهاز الصراف الآلي. يجب تعيين رمز الاستجابة السريعة الذي يحتوي على كلمة مرور بشكل منفصل لكل ماكينة صراف آلي في نظام الواجهة الخلفية:

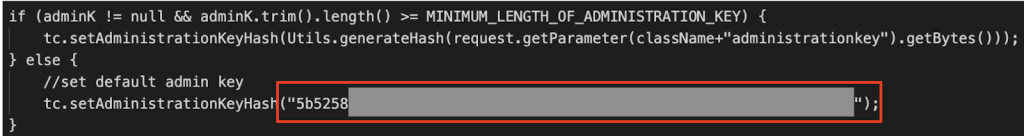

ومع ذلك ، عند مراجعة الكود الموجود خلف واجهة المسؤول ، وجدنا أنه يحتوي على تجزئة لمفتاح إدارة إعداد المصنع الافتراضي. اشترينا عدة أجهزة صراف آلي مستخدمة من مصادر مختلفة وكشف تحقيقنا أن كل منها لديه نفس تكوين المفتاح الافتراضي.

هذا يعني أن عددًا كبيرًا من مالكي GBBATM2 لم يغيروا رمز الاستجابة السريعة الافتراضي للمسؤول. في وقت الاختبار ، لم تكن هناك إدارة أسطول لمفتاح الإدارة ، مما يعني أنه يجب تغيير كل رمز QR يدويًا.

لذلك ، يمكن لأي شخص تولي إدارة أجهزة الصراف الآلي من خلال واجهة الإدارة ببساطة عن طريق تغيير عنوان خادم إدارة أجهزة الصراف الآلي.

الأجهزة

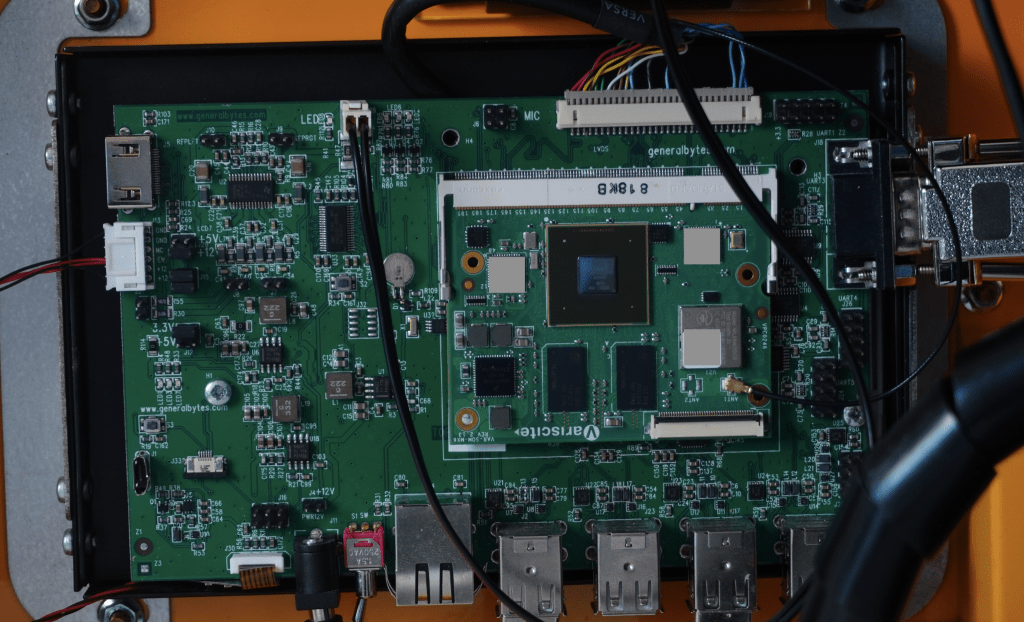

لا يوجد تجزئة وكشف العبث

يحتوي GBBATM2 فقط على حجرة واحدة محمية بقفل أنبوبي واحد. يوفر تجاوزه وصولاً مباشرًا إلى الأجزاء الداخلية الكاملة للجهاز. يضع هذا أيضًا ثقة إضافية كبيرة في الشخص الذي يحل محل صندوق النقود ، حيث يسهل عليهم فتح باب خلفي للجهاز.

لا يحتوي الجهاز على إنذار محلي أو من جانب الخادم لتنبيه الآخرين بأن المكونات الداخلية مكشوفة. في هذه المرحلة ، يمكن للمهاجم المحتمل اختراق الصندوق النقدي والكمبيوتر المضمن وكاميرا الويب وقارئ بصمات الأصابع.

البرنامج

تأمين غير كاف لنظام تشغيل Android

يفتقر نظام التشغيل Android الخاص بـ BATMtwo إلى العديد من ميزات الأمان الشائعة أيضًا. وجدنا أنه من خلال إرفاق لوحة مفاتيح USB بجهاز BATM ، يكون الوصول المباشر إلى واجهة مستخدم Android الكاملة أمرًا ممكنًا - مما يسمح لأي شخص بتثبيت التطبيقات أو نسخ الملفات أو إجراء أنشطة ضارة أخرى (مثل إرسال مفاتيح خاصة إلى المهاجم). يدعم Android "وضع Kiosk" الذي يقفل واجهة المستخدم في تطبيق واحد - مما قد يمنع أي شخص من الوصول إلى مناطق أخرى من البرنامج ، ولكن لم يتم تمكين هذا على أجهزة الصراف الآلي.

لا يوجد برنامج ثابت / التحقق من البرامج

يحتوي BATMtwo على كمبيوتر مضمن يستند إلى NXP i.MX6. وجد فريقنا أن BATMtwo لا يستفيد من وظيفة التمهيد الآمن للمعالج ، وأنه يمكن إعادة برمجته ببساطة عن طريق توصيل كبل USB بمنفذ على لوحة الناقل وتشغيل الكمبيوتر أثناء الضغط باستمرار على زر.

بالإضافة إلى ذلك ، وجدنا أن أداة تحميل التشغيل الخاصة بالجهاز غير مقفلة: يكفي توصيل محول تسلسلي بمنفذ UART على الجهاز للحصول على امتياز الوصول إلى أداة تحميل التشغيل.

وتجدر الإشارة إلى أن عملية التمهيد الآمن للعديد من معالجات i.MX6 هي الضعيفة للهجوم ، ولكن المعالجات الأحدث مع تصحيح الثغرات الأمنية موجودة في السوق (على الرغم من أنها قد تفتقر إلى التوافر نظرًا لنقص الرقائق العالمي).

لا توجد إجراءات حماية ضد التزوير عبر الموقع في الواجهة الخلفية لأجهزة الصراف الآلي

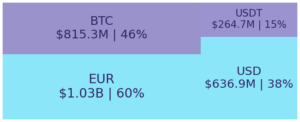

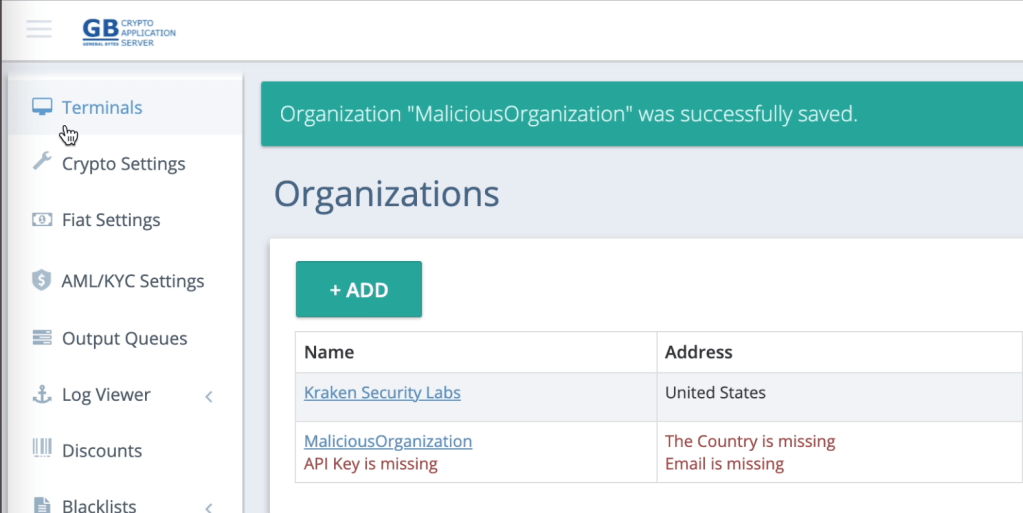

تتم إدارة أجهزة الصراف الآلي BATM باستخدام "خادم تطبيق التشفير" - وهو برنامج إدارة يمكن استضافته بواسطة المشغل أو ترخيصه كـ SaaS.

وجد فريقنا أن CAS لا تنفذ أيًا منها طلب تزوير عبر الموقع الحماية ، مما يتيح للمهاجم إمكانية إنشاء طلبات مصادق عليها إلى CAS. في حين أن معظم نقاط النهاية محمية إلى حد ما بواسطة معرفات يصعب تخمينها ، فقد تمكنا من تحديد نواقل CSRF متعددة يمكنها اختراق CAS بنجاح.

توخي الحذر واستكشف البدائل

أثبتت أجهزة الصراف الآلي الخاصة بـ BATM أنها بديل سهل للأشخاص لشراء الأصول الرقمية. ومع ذلك ، لا يزال أمان هذه الأجهزة موضع تساؤل بسبب الثغرات المعروفة في كل من أجهزتها وبرامجها.

توصي شركة Kraken Security Labs بأن تستخدم BATMtwo فقط في مكان تثق به.

إتمام عملية الشراء دليل الأمان عبر الإنترنت لمعرفة المزيد حول كيفية حماية نفسك عند إجراء معاملات التشفير.

- "

- 7

- الوصول

- أنشطة

- إضافي

- مشرف

- الكل

- السماح

- الروبوت

- تطبيق

- التطبيقات

- ابريل

- حول

- ممتلكات

- ماكينة الصراف الآلي

- توفر

- الباب الخلفي

- أفضل

- أفضل الممارسات

- مشروع قانون

- إلى البيتكوين

- بيتكوين أتم

- مجلس

- صندوق

- كاميرات

- النقد

- الكود

- مشترك

- المستهلكين

- محتوى

- التشفير

- Crypto ATM

- العملات الرقمية

- العملات المشفرة

- العملاء

- رقمي

- الأصول الرقمية

- ممارسة

- استغلال

- مصنع

- المميزات

- بصمة

- العيوب

- سريع

- اتباع

- للمستهلكين

- بالإضافة إلى

- العلاجات العامة

- العالمية

- الأهداف

- أجهزة التبخير

- مزيج

- كيفية

- كيفية

- HTTPS

- تحديد

- تحقيق

- مسائل

- IT

- القفل

- مفاتيح

- كراكن

- مختبرات

- كبير

- تعلم

- محلي

- موقع

- تأمين

- الآلات

- القيام ب

- إدارة

- تجارة

- مایکروسافت

- عرض

- online

- تعمل

- نظام التشغيل

- أخرى

- كاتوا ديلز

- أصحاب

- كلمة المرور

- بقع

- مجتمع

- خاص

- مفاتيح خاصة

- منتج

- حماية

- شراء

- رمز الاستجابة السريعة

- قارئ

- نادي القراءة

- أمن

- طقم

- ضبط

- So

- تطبيقات الكمبيوتر

- فروعنا

- الدعم

- المراقبة

- نظام

- الاختبار

- الوقت

- المعاملات

- الثقة

- ui

- كشف

- USB

- المستخدمين

- فيديو

- نقاط الضعف

- الضعف

- ويكيبيديا

- موقع YouTube