بروتوكول عبر سلسلة يرفض المطالبات

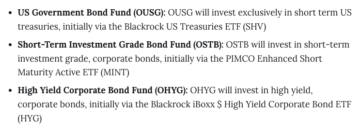

LayerZero ، وهو بروتوكول يتيح المراسلة عبر blockchain ويستخدمه التطبيقات الموكلة بمئات الملايين من الدولارات ، قد خضع للتدقيق في 5 يناير بحثًا عن عيب أمني مزعوم.

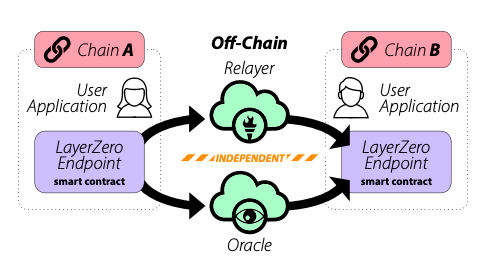

A بريد.. اعلاني بواسطة Krzysztof Urbański من L2BEAT ، وهو موقع ويب للتحليلات والبحث يركز على طبقة 2s والجسور ، كيف يمكن إعادة تكوين تطبيق عبر السلسلة تم نشره على LayerZero بسهولة نسبيًا لسرقة أصول المستخدمين. يحدث التكوين عندما يتم التحكم في مكونين ، يسمى Oracle و Relayer ، من قبل نفس الطرف.

تُستخدم تقنية LayerZero المتقاطعة من قبل بعض أكبر بروتوكولات DeFi ، بما في ذلك التبادلات اللامركزية مثل سوشي سواب و PancakeSwap ، بالإضافة إلى blockchain مثل Aptos.

لا يتفق Urbański مع LayerZero's المستند التقني، مما يشير إلى أن تصميم البروتوكول يضمن أن Relayer لا يمكن أن يتواطأ مع Oracle.

"[مؤلفو الورقة] يذكرون بشكل مباشر أنه لكي تعمل ميكانيكاهم ، يجب أن تكون Oracle و Relayer مستقلين وغير متواطئين ،" قال Urbański لـ The Defiant. "ولكن الأمر متروك لمطوري التطبيقات لاختيار من يعمل مثل Oracle و Relayer ، لذا فهم أحرار في إعداده بطريقة يعتمدون فيها على أنفسهم ويتواطئون."

أثار التقرير الدهشة لأن LayerZero تسمي نفسها بروتوكول "غير موثوق به" في ورقتها البيضاء. عدم الثقة هو مبدأ أساسي من بروتوكولات التشفيروالتي تعمل على تطوير آليات سواء كانت اقتصادية أو فنية تقضي على الحاجة للتدخل البشري.

علاوة على ذلك ، غالبًا ما تنقل المشروعات التي تستخدم LayerZero الأصول عبر البلوكشين وكانت هذه الأنواع من التطبيقات عبر السلسلة ، والتي تسمى الجسور ، واحدة من الأكثر ضعفا القطاعات الفرعية للعملات المشفرة في عام 2022 ، مع خسارة أكثر من 1 مليار دولار بسبب عمليات الاستغلال.

سجل 760 مليون دولار مسروقة في مآثر خلال "Hacktober"

شهر سيء بسبب برنامج DeFi Security يسلط الضوء على عيوب ممارسات حرية الحركة

طبقة صفرية تستجيب

لا يعتقد الفريق في LayerZero Labs ، الشركة التي تقف وراء بروتوكول LayerZero ، أن Urbański كان يكشف أي شيء لم يكن بالفعل معلومات عامة.

قال ريان زريك ، المؤسس المشارك والمدير التقني في LayerZero Labs ، لـ The Defiant: "بروتوكول LayerZero هو مجرد بروتوكول". يمكنك بناء أشياء جيدة وسيئة فوقها. مثلما يمكنك بناء أشياء جيدة وسيئة على الإنترنت و blockchains ".

يمكن استخدام LayerZero في مجموعة واسعة من حالات الاستخدام - يستخدم SushiSwap البروتوكول لتسهيل الصفقات عبر سلاسل الكتل. يسمى مجمع العائد عبر السلاسل انسجام قيد التطوير. وتم إطلاق مشروع يسمى Gh0stly Gh0sts مع NFTs والذي يمكنه عبور blockchains من get-go باستخدام LayerZero في أبريل.

سيكون فتح المعاملات الأكثر أمانًا بين blockchain بمثابة نعمة كبيرة لصناعة التشفير ، التي تعاني من أوجه القصور في الأصول والمعلومات المنعزلة في سلاسل الكتل الفردية.

LayerZero هي واحدة من أكثر المشاريع شهرة لتسهيل الاتصال بين blockchain - جمعت LayerZero Labs تمويلًا بقيمة 213 مليون دولار ، وفقًا لـ Crunchbase.

في هذا السياق ، يعد منشور Urbański تحذيرًا مهمًا لأي شخص لديه انطباع بأن التطبيقات المبنية على LayerZero آمنة تمامًا - لا يزال هناك مجال للخطأ.

دافع خفي

يرى زريك من LayerZero Labs دافعًا خفيًا وراء التقرير.

"المشكلة الرئيسية في L2BEAT هي أنها لا تستطيع بسهولة مراقبة جميع التطبيقات التي تدعم LayerZero عالميًا من خلال النظر في مجموعة واحدة من العقود ،" قال لـ The Defiant.

"نظرًا لأن التطبيقات عبر السلاسل أصبحت أكثر تعقيدًا ، فإن L2Beat مطلوب منها كتابة أدوات مراقبة مخصصة ومعقدة لمراقبة أمان هذه التطبيقات بشكل صحيح" ، تابع زاريك. "من الأسهل بكثير وضع علامة على جميع التطبيقات الممكّنة لـ LayerZero على أنها غير آمنة وتشويه سمعتها بدلاً من قضاء الوقت في القيام بالعمل الفعلي في تقييم كل تطبيق."

أخبر Urbański The Defiant أنه لا ينوي استبعاد أي بروتوكول. "لا نريد أن تركز هذه المناقشة على LayerZero فقط ، لقد استخدمناها كمثال ، ولكن الهدف الرئيسي هو تسليط الضوء على مشكلات الأمان وإثارة المناقشة."

من الآن فصاعدًا ، يمتلك برايان بيليغرون ، الرئيس التنفيذي لشركة LayerZero Labs ، و Urbański متفق عليه لمناقشة الأمر بشكل أكبر على Twitter Space. قال Urbański: "النتيجة المثالية بالنسبة لنا هي أن نتوصل إلى بعض الاستنتاجات التي ستجعل كلاً من LayerZero والنظام البيئي بأكمله أكثر أمانًا".

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://thedefiant.io/l2beat-layerzero-security/

- 2022

- 7

- a

- وفقا

- في

- في الواقع

- مجمع

- الكل

- سابقا

- تحليلات

- و

- أي شخص

- التطبيق

- تطبيق

- التطبيقات

- التطبيقات

- ابريل

- أبتوس

- ممتلكات

- الكتاب

- سيئة

- لان

- أصبح

- وراء

- اعتقد

- أكبر

- blockchains

- الجسور

- واسع

- بريان

- نساعدك في بناء

- بنيت

- تسمى

- دعوات

- لا تستطيع

- الحالات

- الرئيس التنفيذي

- اختار

- المؤسس المشارك

- تأتي

- حول الشركة

- تماما

- مجمع

- معقد

- مكونات

- الاعداد

- الإتصال

- سياق الكلام

- واصل

- عقود

- ذو شاهد

- جوهر

- استطاع

- عبر

- عبر سلسلة

- CrunchBase

- التشفير

- صناعة تشفير

- CTO

- البيانات

- مناقشة

- اللامركزية

- التبادلات اللامركزية

- الصدمة

- الأمن DeFi

- تابع

- نشر

- تصميم

- تطوير

- المطورين

- التطوير التجاري

- مباشرة

- مناقشة

- لا

- دولار

- لا

- أثناء

- كل

- أسهل

- بسهولة

- اقتصادي

- النظام الإيكولوجي

- القضاء

- تمكن

- يضمن

- مؤتمن

- خطأ

- حتى

- مثال

- الاستبدال

- مآثر

- تسهيل

- عيب

- تركز

- ويركز

- إلى الأمام

- مجانًا

- تبدأ من

- التمويل

- إضافي

- هدف

- خير

- يحدث

- مرتفع

- تسليط الضوء

- ويبرز

- كيفية

- HTTPS

- الانسان

- مئات

- مئات الملايين

- المثالي

- أهمية

- in

- بما فيه

- مستقل

- يشير

- العالمية

- معلومات

- Internet

- تدخل

- قضية

- مسائل

- IT

- نفسها

- يناير

- مختبرات

- أطلقت

- لايرزيرو

- مستوى

- أبحث

- الرئيسية

- جعل

- علامة

- أمر

- علم الميكانيكا

- الرسائل

- ملايين

- نموذج

- مراقبة

- مراقبة

- شهر

- الأكثر من ذلك

- خطوة

- حاجة

- NFTS

- ONE

- أوراكل

- طلب

- فطيرة

- حفلة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- منشور

- تنفيذ المشاريع

- مشروع ناجح

- بصورة صحيحة

- بروتوكول

- البروتوكولات

- جمهور

- رفع

- نطاق

- نسبيا

- تقرير

- مطلوب

- بحث

- استجابة

- غرفة

- ريان

- أكثر أمانا

- قال

- نفسه

- تأمين

- أمن

- عيب أمني

- يرى

- خدمة

- طقم

- هام

- عزباء

- So

- بعض

- الفضاء

- شرارة

- أنفق

- الولايه او المحافظه

- لا يزال

- مسروق

- السعي

- يعاني

- سوشي

- سوشيسواب

- يأخذ

- فريق

- تقني

- تكنولوجيا

- •

- المتحدي

- من مشاركة

- الأشياء

- الوقت

- إلى

- أدوات

- تيشرت

- الصفقات

- المعاملات

- أو تويتر

- مساحة Twitter

- أنواع

- مع

- us

- تستخدم

- الموقع الإلكتروني

- سواء

- التي

- منهجنا

- من الذى

- سوف

- للعمل

- سوف

- اكتب

- التوزيعات للسهم الواحد

- أنت

- موقع YouTube

- زفيرنت