يضاعف المهاجمون السيبرانيون هجماتهم ضد مكاتب المحاماة والإدارات القانونية للشركات، متجاوزين نشاطهم التاريخي المتمثل في القرصنة وتسريب الأسرار لاستهداف القطاع بهجمات مالية، مثل برامج الفدية وتسوية البريد الإلكتروني التجاري (BEC).

وفي 24 تشرين الثاني (نوفمبر)، اعترف مزود الخدمة المدارة CTS، الذي يقدم خدمات تكنولوجيا المعلومات لشركات المحاماة، بأن الشركة قد تعرضت لانتهاكلكنه لم يذكر تفاصيل عن مصدر الهجوم. الحادث قد يقال إن الخدمات تأثرت إلى العشرات من مكاتب المحاماة، وخاصة في قطاع العقارات. ويأتي الهجوم في أعقاب مزاعم مجموعة LockBit بأنها اخترقت شركة المحاماة Allen & Overy ومقرها لندن، وأدرجت الشركة بين الضحايا على موقع تسرب البيانات الخاص بها وطالبت بفدية. شركة أكد الانتهاك، لكنها لم تعترف بهجوم برنامج الفدية.

وهذه الهجمات هي الأحدث التي تستهدف مكاتب المحاماة والإدارات القانونية. استهدفت مجموعة هجوم واحدة على الأقل شركات المحاماة على وجه التحديد، حيث قامت بزرع المواقع المخترقة باستخدام المصطلحات القانونية لجعل المواقع ترتفع في تصنيفات البحث ومن ثم تقديم سلسلة هجمات برامج الفدية للزائرين، كما يقول كيجان كيبلينغر، وهو باحث أمني كبير في شركة الكشف والاستجابة المُدارة eSentire. .

ويقول: "عندما لا يكون [الاستهداف] منظمة قانونية، فإنه غالبًا ما يكون الإدارة القانونية أو المستخدم القانوني - مساعد قانوني أو مستشار قانوني - في منظمة ما". "لقد رأينا مستشفى يتعرض للهجوم مرة واحدة، لكن المستخدم القانوني في ذلك المستشفى هو الذي قام بتنزيل [البرامج الضارة]".

وقد ركز برنامج GootLoader، الذي يؤدي إلى برنامج Blackcat Ransomware، بشكل كبير على شركات المحاماة. المصدر: إي سنترير

ولطالما فضل المتسللون شركات المحاماة كوسيلة لسرقة الأسرار والفرار بالمعلومات الشخصية لسائقي أوبر من شركة المحاماة Genova Burns LLC في يناير؛ سرقة بيانات العقود ورسائل البريد الإلكتروني الشخصية من 200 من المشاهير البارزين - بما في ذلك ليدي غاغا ومادونا ورود ستيوارت – من شركة المحاماة Grubman Shire Meiselas & Sacks في نيويورك في عام 2020؛ و اتهامات بتسريب "أوراق بنما" - 11.5 مليون وثيقة عن المتهربين من الضرائب الأثرياء - من شركة المحاماة موساك فونسيكا ومقرها بنما.

تقليديا، لم يكن المال هو ما يجذب المهاجمين عبر الإنترنت، كما يقول إيليا كولوتشينكو، كبير المهندسين في شركة أمن التطبيقات ImmuniWeb.

ويقول: "إن شركات المحاماة بعيدة كل البعد عن كونها ضحايا جذابة لمجرمي الإنترنت". "ومع ذلك، فإن عملائهم - أي أسرار عملائهم - يجعلون من شركات المحاماة نقطة جذب لجميع أنواع مجرمي الإنترنت."

Clickbait يتحول إلى تسمم تحسين محركات البحث

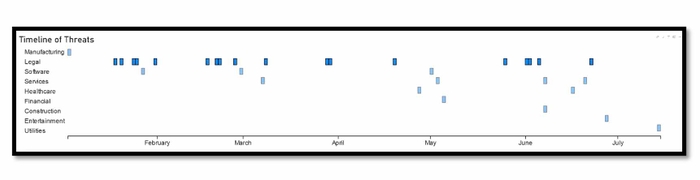

لقد تغير ذلك مع تزايد مجرمي الإنترنت التركيز على مكاتب المحاماة كوسيلة للاستفادة منها مع برامج الفدية وهجمات BEC. عانت أكثر من ربع مكاتب المحاماة (27%) من اختراقات أمنية في عام 2022، ارتفاعًا من 25% في عام 2021، وفقًا لتقرير التقرير السنوي للأمن السيبراني الصادر عن نقابة المحامين الأمريكية، والذي يؤكد على أن الاختراق الأمني ليس تصنيفًا خطيرًا مثل خرق البيانات. يعد القطاع القانوني رابع أكثر القطاعات استهدافًا من قبل مجرمي الإنترنت - بعد الخدمات والتصنيع والشركات المالية، وفقًا لبيانات eSentire.

قد يكون التهديد الأكثر أهمية لشركات المحاماة هو GootLoader، وهو تهديد قائم على المتصفح يتم تسليمه من خلال تسميم تحسين محركات البحث (SEO). قامت المجموعة التي تقف وراء GootLoader بزرع محتوى ضار وإعلانات ضارة مرتبطة بـ 3.5 مليون مصطلح بحث، نسبة عالية منها مصطلحات قانونية. ونتيجة لذلك، قد يجد المحامي أو المساعد القانوني الذي يبحث عن محتوى معين أعلى نتيجة بحث تؤدي إلى ملف مصاب بـ GootLoader. سيؤدي تنزيل الملف وفتحه إلى تنفيذ البرنامج، وهو ما يؤدي دائمًا إلى انتزاع الفدية BlackCatيقول جو ستيوارت، الباحث الأمني الرئيسي في eSentire.

ويقول: "هذا هو ما أسميه نهج الألغام الأرضية". "إنهم يقومون فقط بالتنقيب في الويب بأكمله باستخدام كلمات البحث الرئيسية هذه وينتظرون شخصًا ما في مهنة المحاماة، أو شخصًا يحتاج إلى هذه الوثيقة القانونية، ليعثر عليها ويفتحها، ويقول: "ما هذا؟" أوه، سأقوم بالنقر على جافا سكريبت هذه. لا مشكلة.'"

لا تعتبر برامج الفدية مصدر القلق الوحيد لشركات المحاماة. يستهدف عدد من مجموعات التهديد أيضًا شركات المحاماة من خلال عمليات احتيال BEC. يقول دان كابلين، مدير الأمن السيبراني والاستجابة للحوادث في شركة S-RM الاستشارية للأمن السيبراني، إن شركات المحاماة هي الضحية المثالية لمثل هذه المخططات.

يقول: "أولاً، يقومون بالكثير من الأعمال عبر رسائل البريد الإلكتروني، وثانيًا، غالبًا ما تحتل شركات المحاماة موقعًا متميزًا في المواقف التي يتم فيها تبادل تعليمات الدفع والتفاصيل - ومرة أخرى، يتم هذا في الغالب عبر البريد الإلكتروني". "وهذا يجعل الاستيلاء على حساب البريد الإلكتروني، واعتراض سلسلة رسائل حول دفعة مشروعة، وتحويل الأموال إلى حساب مصرفي احتيالي، أسلوبًا فعالاً حقًا."

سوف تسوء قبل أن تتحسن

يقول كولوتشينكو من شركة ImmuniWeb، إن شركات المحاماة تميل إلى أن تكون أصغر حجمًا، وغالبًا ما تضم شخصًا أو شخصين فقط، وغالبًا ما تكون المعرفة بالأمن السيبراني غير متوفرة.

ويقول: "عادة ما يتمتع الممارسون الفرديون وشركات المحاماة الصغيرة بحماية سيئة، ولديهم ميزانيات متواضعة للغاية للأمن السيبراني". "ومع ذلك، تنفق شركات المحاماة الكبرى بشكل متزايد على الأمن السيبراني والدفاع السيبراني، [ولكن معظم الشركات] تعاني من مشاكل مماثلة مثل جميع الصناعات الأخرى بما في ذلك تكنولوجيا المعلومات الظلية، والعمل من المنزل، [و] الأطراف الثالثة التي لا تتمتع بالحماية الكافية."

لسوء الحظ، غالبًا ما يتم تكليف شركات المحاماة بدور الوصي على معلومات حساسة للغاية، مما يجعل أي خرق مشكلة ويجعل الشركة أكثر عرضة لدفع فدية. لا عجب أن GootLoader استهدف الصناعة، كما يقول Keplinger من eSentire.

ويقول: "لأسباب مختلفة، تتخلف شركات المحاماة قليلا عن المنحنى فيما يتعلق بالأمن". "فيما يتعلق ببرامج الفدية - وخاصة الضربة المزدوجة (سرقة البيانات وتشفيرها) - تعد الشركات القانونية منظمة واضحة من شأنها أن تكون عرضة لذلك - وخاصة تلك التي قد تهتم بنشر بياناتها."

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.darkreading.com/cyberattacks-data-breaches/law-firms-face-a-more-dangerous-threat-landscape

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 11

- 200

- 2020

- 2021

- 2022

- 24

- 7

- 9

- a

- من نحن

- وفقا

- حسابي

- نقر

- واعترف

- نشاط

- تتأثر

- مرة أخرى

- ضد

- الكل

- allen

- تقريبا

- أيضا

- دائما

- من بين

- an

- و

- سنوي

- أي وقت

- تطبيق

- أمان التطبيق

- نهج

- هي

- AS

- جمعية

- At

- مهاجمة

- الهجمات

- جاذبية

- جذاب

- مصرف

- حساب البنك

- شريط

- بي بي سي

- BE

- BEC

- كان

- قبل

- وراء

- يجري

- Beyond

- قطعة

- على حد سواء

- خرق

- الميزانيات

- الحروق

- الأعمال

- حل وسط البريد الإلكتروني للأعمال

- لكن

- by

- دعوة

- يهمني

- النقد

- مشاهير

- سلسلة

- غير

- رئيس

- مطالبات

- تصنيف

- انقر

- عميل

- CO

- حل وسط

- تسوية

- الاستشارات

- consultants

- محتوى

- عقود

- منظمة

- منحنى

- وصي

- الانترنت

- هجمات الكترونية

- مجرمو الإنترنت

- الأمن السيبراني

- البيانات

- البيانات الاختراق

- الدفاع

- نقل

- تم التوصيل

- يطالب

- القسم

- الإدارات

- تفاصيل

- كشف

- فعل

- مدير المدارس

- do

- وثيقة

- وثائق

- فعل

- مضاعفة

- مضاعفة

- إلى أسفل

- تحميل

- عشرات

- السائقين

- الطُرق الفعّالة

- البريد الإلكتروني

- رسائل البريد الإلكتروني

- محرك

- كامل

- خاصة

- عزبة

- تبادل

- تنفيذ

- جدا

- بعيدا

- قم بتقديم

- مالي

- شركة

- الشركات

- ركز

- متابعات

- في حالة

- رابع

- محتال

- تبدأ من

- أموال

- أبله

- دولار فقط واحصل على خصم XNUMX% على جميع

- منح

- تجمع

- مجموعات

- القرصنة

- يملك

- وجود

- he

- بشكل كبير

- مرتفع

- رقيقة

- تاريخي

- ضرب

- الصفحة الرئيسية

- مستشفى

- لكن

- HTTPS

- i

- صورة

- in

- حادث

- استجابة الحادث

- بما فيه

- على نحو متزايد

- الصناعات

- العالمية

- معلومات

- تعليمات

- IT

- انها

- يناير

- رطانة

- جافا سكريبت

- جو

- JPG

- م

- واحد فقط

- الكلمات المفتاحية

- نوع

- المعرفة

- نسائي

- ليدي غاغا

- كبير

- آخر

- القانون

- محاماة

- مؤسسات قانونية

- محامي

- قيادة

- يؤدي

- الأقل

- شروط وأحكام

- شرعي

- على الأرجح

- مرتبط

- قائمة

- القليل

- طويل

- الكثير

- جعل

- يصنع

- القيام ب

- البرمجيات الخبيثة

- تمكن

- تصنيع

- مايو..

- مليون

- تعدين

- متواضع

- مال

- الأكثر من ذلك

- أكثر

- خاصة

- يتحرك

- أي

- إحتياجات

- جديد

- نيويورك

- لا

- نوفمبر

- عدد

- واضح

- of

- غالبا

- oh

- on

- مرة

- ONE

- online

- فقط

- جاكيت

- افتتاح

- التحسين

- or

- منظمة

- أخرى

- خارج

- على مدى

- بنما

- أوراق

- خاصة

- الأحزاب

- وسائل الدفع

- مجتمع

- نسبة مئوية

- الشخصية

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- ان يرتفع المركز

- جميل

- رئيسي

- متميز

- المشكلة

- مشاكل

- مهنة

- البرنامج

- محمي

- مزود

- ويوفر

- نشر

- ربع

- فدية

- الفدية

- رانسومواري الهجوم

- RE

- حقيقي

- العقارات

- القطاع العقاري

- في الحقيقة

- الأسباب

- الباحث

- استجابة

- نتيجة

- ارتفاع

- s

- رأى

- قول

- يقول

- الحيل

- مخططات

- بحث

- محرك البحث

- البحث

- أسرار

- القطاع

- أمن

- كبير

- حساس

- SEO

- الخدمة

- مقدم الخدمة

- خدماتنا

- حاد

- شادو

- هام

- مماثل

- الموقع

- المواقع

- حالات

- صغير

- الأصغر

- فقط

- مصدر

- محدد

- على وجه التحديد

- أنفق

- ستيوارت

- هذه

- عانى

- استيلاء

- الهدف

- المستهدفة

- استهداف

- ضريبة

- تميل

- سياسة الحجب وتقييد الوصول

- من

- أن

- •

- المصدر

- من مشاركة

- then

- تشبه

- هم

- الثالث

- طرف ثالث

- التهديد

- عبر

- الوقت

- إلى

- تيشرت

- يتحول

- اثنان

- اوبر

- مستخدم

- عادة

- تشكيلة

- جدا

- ضحايا

- الزوار

- الضعيفة

- انتظار

- وكان

- طريق..

- we

- ثري

- الويب

- ابحث عن

- متى

- التي

- من الذى

- سوف

- مع

- عجب

- عامل

- العمل من المنزل

- قلق

- أسوأ

- سوف

- نيويورك

- زفيرنت