تؤكد أوجه التشابه مع برامج Linux الضارة المكتشفة حديثًا والمستخدمة في عملية DreamJob النظرية القائلة بأن المجموعة الشائنة المتحالفة مع كوريا الشمالية وراء هجوم سلسلة التوريد 3CX

اكتشف باحثو ESET حملة Lazarus Operation DreamJob جديدة تستهدف مستخدمي Linux. عملية DreamJob هو اسم لسلسلة من الحملات حيث تستخدم المجموعة تقنيات الهندسة الاجتماعية للتنازل عن أهدافها ، مع عروض عمل مزيفة كإغراء. في هذه الحالة ، تمكنا من إعادة بناء السلسلة الكاملة ، من ملف ZIP الذي يقدم عرض عمل وهمي من HSBC كشرك ، حتى الحمولة النهائية: باب SimplexTea Linux الخلفي الموزع من خلال OpenDrive حساب التخزين السحابي. على حد علمنا ، هذا هو أول ذكر علني لممثل التهديد الرئيسي المتحالف مع كوريا الشمالية باستخدام برامج Linux الضارة كجزء من هذه العملية.

بالإضافة إلى ذلك ، ساعدنا هذا الاكتشاف في التأكيد بمستوى عالٍ من الثقة أن هجوم سلسلة التوريد 3CX الأخير تم تنفيذه في الواقع بواسطة Lazarus - وهو الرابط الذي تم الاشتباه به منذ البداية والذي أظهره العديد من الباحثين الأمنيين منذ ذلك الحين. في هذا المنشور ، أكدنا هذه النتائج وقدمنا أدلة إضافية حول العلاقة بين Lazarus وهجوم سلسلة التوريد 3CX.

هجوم سلسلة التوريد 3CX

3CX هو مطور وموزع دولي لبرامج VoIP يوفر خدمات نظام الهاتف للعديد من المؤسسات. وفقًا لموقعها على الويب ، لدى 3CX أكثر من 600,000 عميل و 12,000,000 مليون مستخدم في مختلف القطاعات بما في ذلك الطيران والرعاية الصحية والضيافة. يوفر برنامج عميل لاستخدام أنظمته عبر مستعرض ويب أو تطبيق جوال أو تطبيق سطح مكتب. في أواخر مارس 2023 ، تم اكتشاف أن تطبيق سطح المكتب لكل من Windows و macOS يحتوي على تعليمات برمجية ضارة مكنت مجموعة من المهاجمين من تنزيل وتشغيل تعليمات برمجية عشوائية على جميع الأجهزة التي تم تثبيت التطبيق عليها. سريعًا ، تم تحديد أن هذه الشفرة الخبيثة ليست شيئًا أضافته شركة 3CX ، ولكن تم اختراق 3CX وأن برنامجها قد تم استخدامه في هجوم على سلسلة التوريد مدفوعًا بالجهات الفاعلة الخارجية لتوزيع برامج ضارة إضافية على عملاء 3CX محددين.

تصدرت هذه الحادثة الإلكترونية عناوين الصحف في الأيام الأخيرة. تم الإبلاغ عنها مبدئيًا في 29 مارسth، 2023 في رديت موضوع بواسطة مهندس CrowdStrike ، متبوعًا بتقرير رسمي بواسطة حشد سترايك، مشيرًا بثقة عالية إلى أن LABIRINTH CHOLLIMA ، الاسم الرمزي للشركة لشركة Lazarus ، كان وراء الهجوم (ولكن تم حذف أي دليل يدعم الادعاء). ونظراً لخطورة الحادث ، بدأت العديد من الشركات الأمنية بالمساهمة في ملخصاتها للأحداث ، وهي سوفوس, نقطة تفتيش, بروأدكم, تريند مايكرو، وأكثر من ذلك.

علاوة على ذلك ، تمت تغطية جزء الهجوم الذي يؤثر على الأنظمة التي تعمل بنظام macOS بالتفصيل في ملف تويتر موضوع و مشاركة مدونة بواسطة باتريك واردل.

الجدول الزمني للأحداث

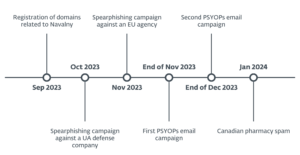

يُظهر الجدول الزمني أن الجناة خططوا للهجمات قبل وقت طويل من تنفيذها ؛ في وقت مبكر من ديسمبر 2022. هذا يشير إلى أن لديهم بالفعل موطئ قدم داخل شبكة 3CX في أواخر العام الماضي.

بينما يُظهر تطبيق macOS 3CX بأحصنة طروادة أنه تم توقيعه في أواخر يناير ، لم نشاهد التطبيق السيئ في نظام التتبع عن بُعد الخاص بنا حتى 14 فبرايرth، 2023. ليس من الواضح ما إذا كان التحديث الضار لنظام macOS قد تم توزيعه قبل ذلك التاريخ.

على الرغم من أن القياس عن بعد ESET يُظهر وجود حمولة المرحلة الثانية من macOS في وقت مبكر من فبراير ، لم يكن لدينا العينة نفسها ، ولا البيانات الوصفية لإعلامنا بضرورتها. نقوم بتضمين هذه المعلومات لمساعدة المدافعين على تحديد مدى إمكانية اختراق الأنظمة الخلفية.

قبل عدة أيام من الكشف عن الهجوم علنًا ، تم تقديم برنامج تنزيل Linux غامض إلى VirusTotal. يقوم بتنزيل حمولة Lazarus ضارة جديدة لنظام Linux ونوضح علاقتها بالهجوم لاحقًا في النص.

نسب هجوم سلسلة التوريد 3CX إلى لازاروس

ما تم نشره بالفعل

هناك مجال واحد يلعب دورًا مهمًا في منطق الإسناد لدينا: جريدة [.] org. تم ذكره في بعض تقارير البائعين المرتبطة أعلاه ، ولكن لم يتم توضيح وجوده مطلقًا. ومن المثير للاهتمام أن المقالات التي كتبها الحارس واحد و الهدف انظر لا تذكر هذا المجال. لا بلوق وظيفة من قبل Volexityالذي امتنع حتى عن الإسناد ، بذكر "لا يمكن لـ Volexity حاليًا تعيين النشاط الذي تم الكشف عنه لأي جهة تهديد". كان محللوها من بين أول من حققوا في الهجوم بعمق وأنشأوا أداة لاستخراج قائمة بخوادم القيادة والتحكم من الرموز المشفرة على GitHub. هذه الأداة مفيدة ، حيث لم يقم المهاجمون بتضمين خوادم القيادة والتحكم مباشرة في المراحل الوسيطة ، بل استخدموا GitHub كمحلل إسقاط ميت. المراحل الوسيطة هي أدوات التنزيل لنظامي التشغيل Windows و macOS والتي نشير إليها باسم IconicLoaders ، والحمولات التي تحصل عليها هي IconicStealer و UpdateAgent ، على التوالي.

في مارس شنومكسth، جو ديسيمون ، باحث أمني من أمان مرن، من بين أول من قدم ، في تويتر الخيط ، أدلة جوهرية على أن التنازلات التي تحركها 3CX من المحتمل أن تكون مرتبطة بـ Lazarus. ولاحظ أن أبتر كود القشرة مقدم مسبقًا إلى الحمولة من d3dcompiler_47.dll يشبه بذرة محمل AppleJeus المنسوبة إلى Lazarus بواسطة CISA مرة أخرى في أبريل 2021.

في مارس شنومكسst كان يجري وذكرت أن 3CX قد احتفظت بـ Mandiant لتقديم خدمات الاستجابة للحوادث المتعلقة بهجوم سلسلة التوريد.

على 3 أبريلrd, Kaspersky، من خلال القياس عن بعد ، أظهر علاقة مباشرة بين ضحايا سلسلة التوريد 3CX ونشر باب خلفي يُدعى Gopuram ، وكلاهما يتضمن حمولات تحمل اسمًا شائعًا ، Guard64.dll. تُظهر بيانات Kaspersky أن Gopuram متصل بـ Lazarus لأنه تعايش على الأجهزة الضحية جنبًا إلى جنب AppleJeus، البرامج الضارة التي كانت تُنسب بالفعل إلى لعازر. تمت ملاحظة كل من Gopuram و AppleJeus في هجمات ضد شركة cryptocurrency.

ثم في 11 أبريلth، لخص CISO لـ 3CX النتائج المؤقتة لمانديانت في a مشاركة مدونة. وفقًا لهذا التقرير ، فإن عيّنتين من البرامج الضارة لنظام التشغيل Windows ، وهما أداة تحميل كود قشرة تسمى TAXHAUL وأداة تنزيل معقدة تسمى COLDCAT ، كانت متورطة في حل وسط 3CX. لم يتم توفير أي تجزئات ، ولكن قاعدة Mandiant's YARA ، المسماة TAXHAUL ، يتم تشغيلها أيضًا على عينات أخرى موجودة بالفعل على VirusTotal:

- SHA-1: 2ACC6F1D4656978F4D503929B8C804530D7E7CF6 (ualapi.dll),

- SHA-1: DCEF83D8EE080B54DC54759C59F955E73D67AA65 (wlbsctrl.dll)

تتطابق أسماء الملفات ، وليس MD5 ، لهذه العينات مع تلك الموجودة في مدونة Kaspersky. ومع ذلك ، تنص 3CX صراحة على أن COLDCAT يختلف عن Gopuram.

يحتوي القسم التالي على وصف تقني لحمولة Lazarus الخبيثة الجديدة التي قمنا بتحليلها مؤخرًا ، بالإضافة إلى كيفية مساعدتنا في تقوية الرابط الحالي بين Lazarus وحل وسط 3CX.

عملية DreamJob مع حمولة Linux

تتضمن عملية DreamJob التابعة لمجموعة Lazarus الاقتراب من الأهداف من خلال LinkedIn وإغرائهم بعروض عمل من قادة الصناعة. صاغ الاسم ClearSky في ملف ورقة نشرت في أغسطس 2020. تصف هذه الورقة حملة لازاروس للتجسس الإلكتروني التي تستهدف شركات الدفاع والفضاء. يتداخل النشاط مع ما نطلق عليه عملية الاستقبال في (ثالثًا) ، وهي سلسلة من هجمات التجسس الإلكتروني التي استمرت منذ ذلك الحين على الأقل. سبتمبر ٢٠٢٠. إنه يستهدف شركات الطيران والجيش والدفاع ويستخدم أدوات خبيثة محددة ، في البداية تعمل بنظام Windows فقط. خلال شهري يوليو وأغسطس 2022 ، وجدنا مثيلين لعملية In (ter) ception التي تستهدف macOS. تم إرسال عينة واحدة من البرامج الضارة إلى فايروس توتال من البرازيل ، واستهدف هجوم آخر مستخدم ESET في الأرجنتين. قبل بضعة أسابيع ، تم العثور على حمولة Linux أصلية على VirusTotal باستخدام إغراء PDF على شكل HSBC. هذا يكمل قدرة Lazarus على استهداف جميع أنظمة تشغيل سطح المكتب الرئيسية.

في مارس شنومكسth، قدم مستخدم في دولة جورجيا إلى VirusTotal أرشيف مضغوط يسمى عرض عمل HSBC.pdf.zip. نظرًا لحملات DreamJob الأخرى التي قام بها Lazarus ، فمن المحتمل أن يتم توزيع هذه الحمولة من خلال Spearphishing أو الرسائل المباشرة على LinkedIn. يحتوي الأرشيف على ملف واحد: ثنائي Intel Linux أصلي 64 بت مكتوب في Go ويسمى عرض عمل HSBC․pdf.

ومن المثير للاهتمام أن امتداد الملف ليس كذلك قوات الدفاع الشعبي. هذا لأن الحرف النقطي الظاهر في اسم الملف هو زعيم نقطة يمثلها حرف U + 2024 Unicode. ربما كان استخدام النقطة الرئيسية في اسم الملف محاولة لخداع مدير الملفات للتعامل مع الملف كملف تنفيذي بدلاً من ملف PDF. قد يتسبب هذا في تشغيل الملف عند النقر فوقه نقرًا مزدوجًا بدلاً من فتحه باستخدام عارض PDF. عند التنفيذ ، يتم عرض ملف PDF خادع للمستخدم باستخدام ملفات XDG فتح، والذي سيفتح المستند باستخدام عارض PDF المفضل لدى المستخدم (انظر الشكل 3). قررنا تسمية برنامج تنزيل ELF OdicLoader هذا ، لأنه يلعب دورًا مشابهًا لـ IconicLoaders على الأنظمة الأساسية الأخرى ويتم جلب الحمولة من OpenDrive.

يقوم OdicLoader بإسقاط مستند ملف PDF ، ويعرضه باستخدام عارض PDF الافتراضي للنظام (انظر الشكل 2) ، ثم يقوم بتنزيل باب خلفي للمرحلة الثانية من OpenDrive الخدمات السحابية. يتم تخزين الملف الذي تم تنزيله بتنسيق ~ / .config / guiconfigd (شا -1: 0CA1723AFE261CD85B05C9EF424FC50290DCE7DF). نسمي هذا الباب الخلفي من المرحلة الثانية SimplexTea.

كخطوة أخيرة في تنفيذه ، يعدل OdicLoader ~ / .bash_profile، لذلك تم إطلاق SimplexTea مع Bash وكتم صوت إخراجها (~ / .config / guiconfigd> / dev / null 2> & 1).

SimplexTea هو باب خلفي لينكس مكتوب بلغة C ++. كما هو موضح في الجدول 1 ، فإن أسماء الفئات الخاصة به تشبه إلى حد بعيد أسماء الوظائف الموجودة في عينة ، مع اسم الملف com.sysnetd، تم إرساله إلى VirusTotal من رومانيا (SHA-1: F6760FB1F8B019AF2304EA6410001B63A1809F1D). بسبب أوجه التشابه في أسماء الفئات وأسماء الوظائف بين SimplexTea و com.sysnetd، نعتقد أن SimplexTea هو إصدار محدث ، أعيد كتابته من C إلى C ++.

الجدول 1. مقارنة بين أسماء الرموز الأصلية من بابين خلفيين على Linux تم إرسالهما إلى VirusTotal

|

Guiconfigd |

com.sysnetd |

| Cرسالةأمرد:: بداية (باطلة) | MSG_Cmd |

| Cجي اسآمنةال:: بداية (باطلة) | MSG_Del |

| Cرسالة:: بداية (باطلة) | MSG_Dir |

| Cرسالة أسفل:: بداية (باطلة) | MSG_Down |

| CMsgExit:: بداية (باطلة) | MSG_Exit |

| Cرسالة التكوين:: بداية (باطلة) | MSG_ReadConfig |

| CMsgRun:: بداية (باطلة) | MSG_Run |

| CMsgSetPath:: بداية (باطلة) | MSG_SetPath |

| CMsg النوم:: بداية (باطلة) | MSG_Sleep |

| CMsgTest:: بداية (باطلة) | MSG_Test |

| Cرسالة إلى الأعلى:: بداية (باطلة) | MSG_Up |

| CMsgWriteConfig:: بداية (باطلة) | MSG_WriteConfig |

| MSG_GetComInfo | |

| CMsgHibernate :: بدء (باطل) | |

| CMsgKeepCon :: البداية (باطل) | |

| CMsgZipDown :: البداية (باطل) | |

| CMsgZip :: StartZip (باطل *) | |

| CMsgZip :: بدء (باطل) | |

| CHttpWrapper :: RecvData (uchar * &، uint *، uint، حرف موقّع) | |

| ريكفمسج | |

| غلاف الفصل:إرسال(_MSG_STRUCT *) | إرسال |

| CHttpWrapper :: SendData (uchar * ، uint ، uint) | |

| CHttpWrapper :: SendMsg (uint ، uint ، uchar * ، uint ، uint) | |

| CHttpWrapper :: SendLoginData (uchar * ، uint ، uchar * & ، uint *) |

كيف هو com.sysnetd ذات صلة بلعازر؟ يوضح القسم التالي أوجه التشابه مع الباب الخلفي لنظام Windows الخاص بـ Lazarus المسمى BADCALL.

BADCALL لنظام التشغيل Linux

ننسب com.sysnetd إلى Lazarus بسبب تشابهه مع الملفين التاليين (ونحن نعتقد ذلك com.sysnetd هو متغير Linux من الباب الخلفي للمجموعة لنظام Windows يسمى BADCALL):

- P2P_DLL.dll (شا -1: 65122E5129FC74D6B5EBAFCC3376ABAE0145BC14) ، والذي يُظهر أوجه التشابه في التعليمات البرمجية مع com.sysnetd في شكل المجالات المستخدمة كواجهة لاتصال TLS وهمية (انظر الشكل 4). نسبت إلى لعازر من قبل CISA في ديسمبر ٢٠٢٠. من سبتمبر ٢٠٢٠، بدأت CISA في استدعاء أحدث إصدارات هذا البرنامج الضار BADCALL (SHA-1: D288766FA268BC2534F85FD06A5D52264E646C47).

الشكل 4. أوجه التشابه بين متغير Windows و Linux من BADCALL (قائمة المجالات المستخدمة كواجهة لاتصال TLS مزيف)

- com.prtspool (شا -1: 58B0516D28BD7218B1908FB266B8FE7582E22A5F) ، والذي يُظهر أوجه التشابه في التعليمات البرمجية مع com.sysnetd (انظر الشكل 5). كان ينسب إلى لعازر من قبل CISA في فبراير 2021. لاحظ أيضًا أن SIMPLESEA ، وهو باب خلفي لنظام التشغيل macOS تم العثور عليه أثناء الاستجابة لحادث 3CX ، يقوم بتنفيذ A5 / 1 تيار الشفرات.

نسخة Linux هذه من BADCALL backdoor ، com.sysnetd، يقوم بتحميل التكوين الخاص به من ملف يسمى / tmp / vgauthsvclog. نظرًا لأن مشغلي Lazarus قد قاموا سابقًا بإخفاء حمولاتهم ، فإن استخدام هذا الاسم ، الذي تستخدمه خدمة VMware Guest Authentication ، يشير إلى أن النظام المستهدف قد يكون جهازًا ظاهريًا لنظام Linux VMware. ومن المثير للاهتمام أن مفتاح XOR في هذه الحالة هو نفس المفتاح المستخدم في SIMPLESEA من تحقيق 3CX.

إلقاء نظرة على الأعداد الصحيحة الثلاثة 32 بت ، 0xC2B45678, 0x90ABCDEFو 0xFE268455 من الشكل 5 ، الذي يمثل مفتاحًا للتنفيذ المخصص للتشفير A5 / 1 ، أدركنا أنه تم استخدام نفس الخوارزمية والمفاتيح المتطابقة في برامج Windows الضارة التي يعود تاريخها إلى نهاية عام 2014 وكانت متورطة في واحدة من أكثرها قضايا Lazarus الشهيرة: التخريب الإلكتروني لشركة Sony Pictures Entertainment (SHA-1: 1C66E67A8531E3FF1C64AE57E6EDFDE7BEF2352D).

الشكل 7. روتين فك التشفير المشترك بين BADCALL for Linux والبرامج الضارة المستهدفة المدمرة لنظام Windows من 2014

نقاط بيانات إحالة إضافية

لتلخيص ما قمنا بتغطيته حتى الآن ، ننسب هجوم سلسلة التوريد 3CX إلى مجموعة Lazarus بمستوى عالٍ من الثقة. هذا يعتمد على العوامل التالية:

- البرمجيات الخبيثة (مجموعة التطفل):

- اللودر الأيقوني (samcli.dll) يستخدم نفس النوع من التشفير القوي - AES-GCM - مثل SimplexTea (الذي تم تحديد نسبته إلى Lazarus عبر التشابه مع BALLCALL لنظام Linux) ؛ فقط المفاتيح ونواقل التهيئة تختلف.

- استنادًا إلى رؤوس PE الغنية ، فإن كلا من IconicLoader (samcli.dll) و IconicStealer (ملف sechost.dll) هي مشاريع من نفس الحجم وتم تجميعها في نفس بيئة Visual Studio مثل الملفات التنفيذية ملف iertutil.dll (شا -1: 5B03294B72C0CAA5FB20E7817002C600645EB475) و ملف iertutil.dll (شا -1: 7491BD61ED15298CE5EE5FFD01C8C82A2CDB40EC) ذكرت في حملات Lazarus cryptocurrency بواسطة Volexity و مایکروسافت. نحن ندرج أدناه قاعدة YARA RichHeaders_Lazarus_NukeSped_IconicPayloads_3CX_Q12023، والتي تحدد جميع هذه العينات ، ولا توجد ملفات ضارة أو نظيفة غير مرتبطة ، كما تم اختباره في قواعد بيانات ESET الحالية وعمليات إرسال VirusTotal الحديثة.

- تقوم خدمة SimplexTea بتحميل تكوينها بطريقة مشابهة جدًا للبرامج الضارة SIMPLESEA من الاستجابة الرسمية للحوادث 3CX. مفتاح XOR يختلف (0x5E مقابل 0x7E) ، لكن التكوين يحمل نفس الاسم: apdl.cf (انظر الشكل 8).

- البنية التحتية:

- هناك بنية تحتية للشبكة مشتركة مع SimplexTea ، كما تستخدم https://journalide[.]org/djour.php كما هو C & C ، الذي تم الإبلاغ عن مجاله في النتائج الرسمية من الاستجابة لحادث تسوية 3CX من قبل Mandiant.

وفي الختام

لقد حظي حل 3CX باهتمام كبير من مجتمع الأمن منذ الكشف عنه في 29 مارسth. يمكن أن يكون لهذا البرنامج المخترق ، الذي تم نشره على العديد من البنى التحتية لتكنولوجيا المعلومات ، والذي يسمح بتنزيل أي نوع من الحمولة وتنفيذها ، تأثيرات مدمرة. لسوء الحظ ، لا يوجد ناشر برامج محصن ضد التعرض للاختراق وتوزيع إصدارات أحصنة طروادة من تطبيقاته عن غير قصد.

يجعل سر هجوم سلسلة التوريد طريقة توزيع البرامج الضارة هذه جذابة للغاية من منظور المهاجم. لقد استخدم لعازر بالفعل هذه التقنية في الماضي ، كان استهداف مستخدمي برنامج WIZVERA VeraPort في كوريا الجنوبية في عام 2020. تشير أوجه التشابه مع البرامج الضارة الموجودة من مجموعة أدوات Lazarus ومع التقنيات النموذجية للمجموعة بقوة إلى أن حل 3CX الأخير هو عمل Lazarus أيضًا.

من المثير للاهتمام أيضًا ملاحظة أن Lazarus يمكنه إنتاج برامج ضارة واستخدامها لجميع أنظمة تشغيل سطح المكتب الرئيسية: Windows و macOS و Linux. تم استهداف كل من أنظمة Windows و macOS خلال حادثة 3CX ، حيث تم تحويل برنامج VoIP الخاص بـ 3CX لكلا نظامي التشغيل إلى حصان طروادة لتضمين تعليمات برمجية ضارة لجلب الحمولات التعسفية. في حالة 3CX ، توجد إصدارات المرحلة الثانية من البرامج الضارة لنظامي التشغيل Windows و macOS. توضح هذه المقالة وجود باب خلفي على نظام Linux والذي ربما يتوافق مع البرامج الضارة SIMPLESEA macOS التي شوهدت في حادثة 3CX. أطلقنا على مكون Linux هذا اسم SimplexTea وأظهرنا أنه جزء من عملية DreamJob ، حملة Lazarus الرئيسية التي تستخدم عروض العمل لجذب الضحايا غير المرتابين وإيقاع الضرر بهم.

تقدم ESET Research تقارير استخباراتية خاصة لـ APT وموجزات بيانات. لأية استفسارات حول هذه الخدمة ، قم بزيارة استخبارات التهديدات من إسيت .

شركات النفط العالمية

ملفات

| SHA-1 | اسم الملف | اسم اكتشاف ESET | الوصف |

|---|---|---|---|

| 0CA1723AFE261CD85B05C9EF424FC50290DCE7DF | Guiconfigd | لينكس / نوكسبيد إي | SimplexTea لنظام التشغيل Linux. |

| 3A63477A078CE10E53DFB5639E35D74F93CEFA81 | HSBC_job_offer․pdf | لينكس / نوكسبيد إي | OdicLoader ، أداة تنزيل 64 بت لنظام التشغيل Linux ، ومكتوبة في Go. |

| 9D8BADE2030C93D0A010AA57B90915EB7D99EC82 | HSBC_job_offer.pdf.zip | لينكس / نوكسبيد إي | أرشيف ZIP مع حمولة Linux ، من VirusTotal. |

| F6760FB1F8B019AF2304EA6410001B63A1809F1D | com.sysnetd | Linux / NukeSped.G | BADCALL لنظام التشغيل Linux. |

| الروية الأولى | 2023-03-20 12:00:35 |

|---|---|

| MD5 | CEDB9CDBAD254F60CFB215B9BFF84FB9 |

| SHA-1 | 0CA1723AFE261CD85B05C9EF424FC50290DCE7DF |

| SHA-256 | EEBB01932DE0B5605DD460CC82844D8693C00EA8AB5FFDF8DBEDE6528C1C18FD |

| اسم الملف | Guiconfigd |

| الوصف | SimplexTea لنظام التشغيل Linux. |

| سي أند سي | https://journalide[.]org/djour.php |

| تم تحميلها من | https://od[.]lk/d/NTJfMzg4MDE1NzJf/vxmedia |

| كشف | لينكس / نوكسبيد إي |

| الطابع الزمني لتجميع PE | N / A |

| الروية الأولى | 2023-03-16 07:44:18 |

|---|---|

| MD5 | 3CF7232E5185109321921046D039CF10 |

| SHA-1 | 3A63477A078CE10E53DFB5639E35D74F93CEFA81 |

| SHA-256 | 492A643BD1EFDACA4CA125ADE1B606E7BBF00E995AC9115AC84D1C4C59CB66DD |

| اسم الملف | HSBC_job_offer․pdf |

| الوصف | OdicLoader ، أداة تنزيل 64 بت لنظام التشغيل Linux ، في Go. |

| سي أند سي | https://od[.]lk/d/NTJfMzg4MDE1NzJf/vxmedia |

| تم تحميلها من | N / A |

| كشف | لينكس / نوكسبيد إي |

| الطابع الزمني لتجميع PE | N / A |

| الروية الأولى | 2023-03-20 02:23:29 |

|---|---|

| MD5 | FC41CB8425B6432AF8403959BB59430D |

| SHA-1 | 9D8BADE2030C93D0A010AA57B90915EB7D99EC82 |

| SHA-256 | F638E5A20114019AD066DD0E856F97FD865798D8FBED1766662D970BEFF652CA |

| اسم الملف | HSBC_job_offer.pdf.zip |

| الوصف | أرشيف ZIP مع حمولة Linux ، من VirusTotal. |

| سي أند سي | N / A |

| تم تحميلها من | N / A |

| كشف | لينكس / نوكسبيد إي |

| الطابع الزمني لتجميع PE | N / A |

| الروية الأولى | 2023-02-01 23:47:05 |

|---|---|

| MD5 | AAC5A52B939F3FE792726A13FF7A1747 |

| SHA-1 | F6760FB1F8B019AF2304EA6410001B63A1809F1D |

| SHA-256 | CC307CFB401D1AE616445E78B610AB72E1C7FB49B298EA003DD26EA80372089A |

| اسم الملف | com.sysnetd |

| الوصف | BADCALL لنظام التشغيل Linux. |

| سي أند سي | tcp: //23.254.211 [.] 230 |

| تم تحميلها من | N / A |

| كشف | Linux / NukeSped.G |

| الطابع الزمني لتجميع PE | N / A |

شبكة

| عنوان IP | نطاق | مزود استضافة | الروية الأولى | التفاصيل |

|---|---|---|---|---|

| 23.254.211 [.] 230 | N / A | هوستويندز ذ.م.م. | N / A | خادم C & C لـ BADCALL لنظام التشغيل Linux |

| 38.108.185 [.] 79 38.108.185 [.] 115 |

od [.] lk | إقناعا الاتصالات | 2023-03-16 | تخزين OpenDrive البعيد الذي يحتوي على SimplexTea (/ د / NTJfMzg4MDE1NzJf / vxmedia) |

| 172.93.201 [.] 88 | جريدة [.] org | Nexeon Technologies، Inc. | 2023-03-29 | خادم C&C لـ SimplexTea (/djour.php) |

تقنيات MITER ATT & CK

| تكتيك | ID | الاسم | الوصف |

|---|---|---|---|

| استطلاع | T1593.001 | البحث في المواقع / المجالات المفتوحة: وسائل التواصل الاجتماعي | من المحتمل أن مهاجمي Lazarus اقتربوا من هدف من خلال عرض عمل وهمي تحت عنوان HSBC يناسب مصلحة الهدف. تم ذلك في الغالب عبر LinkedIn في الماضي. |

| تنمية الموارد | T1584.001 | اكتساب البنية التحتية: المجالات | على عكس العديد من الحالات السابقة من C & C المخترقة المستخدمة في عملية DreamJob ، سجل مشغلو Lazarus نطاقهم الخاص لهدف Linux. |

| T1587.001 | تطوير القدرات: البرامج الضارة | من المحتمل جدًا أن يكون المهاجمون قد طوروا الأدوات المخصصة من الهجوم. | |

| T1585.003 | إنشاء الحسابات: حسابات السحابة | استضاف المهاجمون المرحلة النهائية على OpenDrive للخدمة السحابية. | |

| T1608.001 | قدرات المرحلة: تحميل البرامج الضارة | استضاف المهاجمون المرحلة النهائية على OpenDrive للخدمة السحابية. | |

| التنفيذ | T1204.002 | تنفيذ المستخدم: ملف ضار | يتنكر OdicLoader كملف PDF من أجل خداع الهدف. |

| الوصول الأولي | T1566.002 | التصيد الاحتيالي: ارتباط Spearphishing | من المحتمل أن يكون الهدف قد تلقى رابطًا للتخزين البعيد لجهة خارجية بأرشيف ZIP ضار ، والذي تم إرساله لاحقًا إلى VirusTotal. |

| إصرار | T1546.004 | التنفيذ المشغل بالحدث: تعديل تهيئة Unix Shell | يقوم OdicLoader بتعديل ملف تعريف Bash للضحية ، لذلك يتم تشغيل SimplexTea في كل مرة يتم فيها بدء تشغيل Bash وكتم صوت إخراجها. |

| التهرب الدفاعي | T1134.002 | معالجة رمز الوصول: قم بإنشاء عملية باستخدام الرمز المميز | يمكن لـ SimplexTea إنشاء عملية جديدة ، إذا طلب ذلك من خادم القيادة والتحكم الخاص به. |

| T1140 | فك تشفير / فك تشفير الملفات أو المعلومات | يقوم SimplexTea بتخزين التكوين الخاص به في ملف apdl.cf. | |

| T1027.009 | ملفات أو معلومات مبهمة: الحمولات المضمنة | تحتوي قطارات جميع السلاسل الضارة على مصفوفة بيانات مضمنة بمرحلة إضافية. | |

| T1562.003 | دفاعات الضرر: تسجيل محفوظات أوامر إعاقة | يقوم OdicLoader بتعديل ملف تعريف Bash للضحية ، لذلك يتم كتم صوت رسائل الإخراج والخطأ من SimplexTea. تنفذ SimplexTea عمليات جديدة بنفس الأسلوب. | |

| T1070.004 | إزالة المؤشر: حذف الملف | SimplexTea لديه القدرة على حذف الملفات بأمان. | |

| T1497.003 | المحاكاة الافتراضية / التهرب من وضع الحماية: التهرب المستند إلى الوقت | تنفذ SimplexTea عدة تأخيرات نوم مخصصة في تنفيذها. | |

| الاكتشاف | T1083 | اكتشاف الملفات والدليل | يمكن لـ SimplexTea سرد محتوى الدليل مع الأسماء والأحجام والطوابع الزمنية (تقليد ملف ls -la أمر). |

| القيادة والتحكم | T1071.001 | بروتوكول طبقة التطبيق: بروتوكولات الويب | يمكن لـ SimplexTea استخدام HTTP و HTTPS للتواصل مع خادم C&C الخاص به ، باستخدام مكتبة Curl المرتبطة بشكل ثابت. |

| T1573.001 | القناة المشفرة: التشفير المتماثل | يقوم SimplexTea بتشفير حركة مرور C&C باستخدام خوارزمية AES-GCM. | |

| T1132.001 | ترميز البيانات: ترميز قياسي | يقوم SimplexTea بتشفير حركة مرور C & C باستخدام base64. | |

| T1090 | الوكيل | يمكن لـ SimplexTea استخدام وكيل للاتصالات. | |

| exfiltration | T1041 | تسلل عبر قناة C2 | يمكن لـ SimplexTea سحب البيانات كأرشيف ZIP إلى خادم C&C الخاص به. |

الزائدة الدودية

تحدد قاعدة YARA هذه المجموعة التي تحتوي على كل من IconicLoader و IconicStealer ، بالإضافة إلى الحمولات التي تم نشرها في حملات العملة المشفرة اعتبارًا من ديسمبر 2022.

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 |

/* The following rule will only work with YARA version >= 3.11.0 */ import “pe” rule RichHeaders_Lazarus_NukeSped_IconicPayloads_3CX_Q12023 { meta: description = ” Rich Headers-based rule covering the IconicLoader and IconicStealer from the 3CX supply chain incident, and also payloads from the cryptocurrency campaigns from 2022-12″ author = “ESET Research” date = “2023-03-31” hash = “3B88CDA62CDD918B62EF5AA8C5A73A46F176D18B” hash = “CAD1120D91B812ACAFEF7175F949DD1B09C6C21A” hash = “5B03294B72C0CAA5FB20E7817002C600645EB475” hash = “7491BD61ED15298CE5EE5FFD01C8C82A2CDB40EC” condition: pe.rich_signature.toolid(259, 30818) == 9 and pe.rich_signature.toolid(256, 31329) == 1 and pe.rich_signature.toolid(261, 30818) >= 30 and pe.rich_signature.toolid(261, 30818) <= 38 and pe.rich_signature.toolid(261, 29395) >= 134 and pe.rich_signature.toolid(261, 29395) <= 164 and pe.rich_signature.toolid(257, 29395) >= 6 and pe.rich_signature.toolid(257, 29395) <= 14 } |

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- سك المستقبل مع أدرين أشلي. الوصول هنا.

- المصدر https://www.welivesecurity.com/2023/04/20/linux-malware-strengthens-links-lazarus-3cx-supply-chain-attack/

- :لديها

- :يكون

- :ليس

- $ UP

- 000

- 000 عميل

- 1

- 11

- 20

- 2014

- 2020

- 2021

- 2022

- 2023

- 39

- 7

- 8

- 9

- a

- القدرة

- ماهرون

- من نحن

- فوق

- وفقا

- حسابي

- الحسابات

- نشاط

- الجهات الفاعلة

- وأضاف

- إضافي

- فضاء

- تؤثر

- ضد

- خوارزمية

- الكل

- يسمح

- جنبا إلى جنب

- سابقا

- أيضا

- من بين

- an

- المحللين

- و

- آخر

- أي وقت

- التطبيق

- واضح

- جذاب

- تطبيق

- التطبيقات

- تقترب

- ابريل

- APT

- أرشيف

- هي

- الأرجنتين

- مجموعة

- البند

- مقالات

- AS

- At

- مهاجمة

- الهجمات

- اهتمام

- أغسطس

- التحقّق من المُستخدم

- المؤلفة

- الى الخلف

- الباب الخلفي

- خلفي

- دعم

- سيئة

- على أساس

- سحق

- BE

- تتحمل

- لان

- كان

- قبل

- البداية

- وراء

- يجري

- اعتقد

- أقل من

- ما بين

- على حد سواء

- البرازيل

- المتصفح

- by

- C + +

- دعوة

- تسمى

- الحملات

- الحملات

- CAN

- لا تستطيع

- قدرات

- حقيبة

- الحالات

- سبب

- سلسلة

- السلاسل

- قناة

- حرف

- صفر

- CISO

- مطالبة

- فئة

- زبون

- سحابة

- سحابة التخزين

- كتلة

- الكود

- صاغ

- COM

- مشترك

- Communication

- مجال الاتصالات

- مجتمع

- الشركات

- حول الشركة

- الشركة

- مقارنة

- يكمل

- مجمع

- عنصر

- حل وسط

- تسوية

- حالة

- أجرت

- الثقة

- الاعداد

- أكد

- متصل

- صلة

- التواصل

- تحتوي على

- يحتوي

- محتوى

- المساهمة

- يتوافق

- يثبت

- استطاع

- البلد

- مغطى

- تغطية

- خلق

- خلق

- العملات المشفرة

- حالياًّ

- حاليا

- على

- العملاء

- البيانات

- قواعد البيانات

- التاريخ

- تمور

- أيام

- ميت

- ديسمبر

- قررت

- الترتيب

- المدافعين عن حقوق الإنسان

- الدفاع

- التأخير

- يسلم

- تظاهر

- يوضح

- نشر

- نشر

- عمق

- وصف

- سطح المكتب

- التفاصيل

- كشف

- حدد

- مصمم

- مدمر

- المتقدمة

- المطور

- فعل

- اختلف

- مباشرة

- مباشرة

- إفشاء

- اكتشف

- اكتشاف

- يعرض

- نشر

- وزعت

- توزيع

- توزيع

- وثيقة

- نطاق

- المجالات

- DOT

- بإمكانك تحميله

- التنزيلات

- مدفوع

- قطرة

- قطرات

- يطلق عليها اسم

- أثناء

- كل

- في وقت مبكر

- جزءا لا يتجزأ من

- تمكين

- مشفرة

- التشفير

- مهندس

- الهندسة

- ترفيه

- البيئة

- خطأ

- أبحاث إسيت

- أنشئ

- حتى

- أحداث

- دليل

- ينفذ

- القائمة

- شرح

- شرح

- تمديد

- خارجي

- استخراج

- العوامل

- زائف

- فبراير

- المنال

- قليل

- الشكل

- قم بتقديم

- ملفات

- نهائي

- الاسم الأول

- تناسب

- الأعلام

- الرائد

- يتبع

- متابعيك

- في حالة

- النموذج المرفق

- شكل

- وجدت

- تبدأ من

- جبهة

- بالإضافة إلى

- وظيفة

- جورجيا

- دولار فقط واحصل على خصم XNUMX% على جميع

- GitHub جيثب:

- معطى

- Go

- تجمع

- مجموعات

- ضيف

- مزيج

- يملك

- he

- رؤوس

- عناوين

- الرعاية الصحية

- مساعدة

- ساعد

- إخفاء

- مرتفع

- سلط الضوء

- تاريخ

- حسن الضيافة

- استضافت

- كيفية

- لكن

- HSBC

- HTML

- HTTP

- HTTPS

- مطابق

- الآثار

- التنفيذ

- الأدوات

- استيراد

- in

- حادث

- استجابة الحادث

- تتضمن

- بما فيه

- العالمية

- سيء السمعة

- معلومات

- البنية التحتية

- البنية التحتية

- في البداية

- استفسارات

- تثبيت

- بدلًا من ذلك

- إنتل

- رؤيتنا

- مصلحة

- وكتابة مواضيع مثيرة للاهتمام

- عالميا

- إلى

- بحث

- تحقيق

- المشاركة

- IT

- انها

- نفسها

- يناير

- وظيفة

- جو

- يوليو

- Kaspersky

- القفل

- مفاتيح

- نوع

- المعرفة

- الكوريّة

- اسم العائلة

- العام الماضي

- متأخر

- أطلقت

- طبقة

- لازاروس

- مجموعة لازاروس

- زعيم

- قادة

- مستوى

- المكتبة

- على الأرجح

- LINK

- مرتبط

- لينكدين:

- وصلات

- لينكس

- قائمة

- LLC

- محمل

- جار التحميل

- الأحمال

- طويل

- بحث

- الكثير

- آلة

- الآلات

- ماك

- صنع

- رائد

- يصنع

- البرمجيات الخبيثة

- مدير

- تلاعب

- كثير

- رسم خريطة

- مارس

- ماكس العرض

- مايو..

- المذكورة

- رسائل

- مييتااا

- البيانات الوصفية

- طريقة

- مایکروسافت

- ربما

- عسكر

- الجوال

- تطبيقات الجوال

- الأكثر من ذلك

- أكثر

- متعدد

- غامض

- الاسم

- عين

- أي

- أسماء

- محلي

- لا هذا ولا ذاك

- شبكة

- جديد

- التالي

- شمال

- سيئة السمعة

- of

- عرض

- عروض

- رسمي

- on

- ONE

- جارية

- فقط

- جاكيت

- افتتاح

- تعمل

- أنظمة التشغيل

- عملية

- مشغلي

- or

- طلب

- المنظمات

- أصلي

- أخرى

- لنا

- الناتج

- على مدى

- الخاصة

- P&E

- صفحة

- ورق

- جزء

- الماضي

- منظور

- للهواتف

- لوحات حائط

- مخطط

- منصات التداول

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- من فضلك

- المفضل

- وجود

- سابق

- سابقا

- قبل

- خاص

- المحتمل

- عملية المعالجة

- العمليات

- إنتاج

- ملفي الشخصي

- مشروع ناجح

- بروتوكول

- تزود

- المقدمة

- ويوفر

- توفير

- الوكيل

- جمهور

- علانية

- نشرت

- الناشر

- بسرعة

- بدلا

- أدركت

- خلاصة

- تلقى

- الأخيرة

- مؤخرا

- رديت

- مسجل

- ذات صلة

- صلة

- عن بعد

- إزالة

- تقرير

- وذكرت

- التقارير

- مثل

- ممثلة

- بحث

- الباحث

- الباحثين

- استجابة

- أظهرت

- النوادي الثرية

- النوع

- رومانيا

- قاعدة

- يجري

- تشغيل

- نفسه

- ثواني

- القسم

- قطاعات

- آمن

- أمن

- مسلسلات

- خوادم

- الخدمة

- خدماتنا

- طقم

- عدة

- شاركت

- قذيفة

- يظهر

- وقعت

- هام

- مماثل

- التشابه

- منذ

- عزباء

- المقاس

- الأحجام

- النوم

- So

- حتى الآن

- العدالة

- هندسة اجتماعية

- تطبيقات الكمبيوتر

- بعض

- شيء

- Sony

- جنوب

- كوريا الجنوبية

- محدد

- المسرح

- مراحل

- معيار

- بدأت

- المحافظة

- خطوة

- تخزين

- تخزين

- فروعنا

- مجرى

- تعزيز

- يقوي

- قوي

- بقوة

- ستوديو

- التقديمات

- المقدمة

- جوهري

- وتقترح

- تزويد

- سلسلة التوريد

- رمز

- بناء الجملة

- نظام

- أنظمة

- جدول

- الهدف

- المستهدفة

- استهداف

- الأهداف

- تقني

- تقنيات

- التكنولوجيا

- من

- أن

- •

- من مشاركة

- منهم

- أنفسهم

- تشبه

- طرف ثالث

- التهديد

- الجهات التهديد

- ثلاثة

- عبر

- الوقت

- الجدول الزمني

- معلومات سرية

- إلى

- سويا

- رمز

- أداة

- أدوات

- حركة المرور

- معالجة

- أثار

- نموذجي

- أسلوب الطباعة

- يونيكس

- تحديث

- تحديث

- URL

- us

- تستخدم

- مستعمل

- مستخدم

- المستخدمين

- الاستفادة من

- متنوع

- مختلف

- بائع

- الإصدار

- بواسطة

- ضحية

- ضحايا

- افتراضي

- الجهاز الظاهري

- قم بزيارتنا

- في إم وير

- vs

- اردل

- وكان

- طريق..

- we

- الويب

- متصفح الويب

- الموقع الإلكتروني

- أسابيع

- حسن

- كان

- ابحث عن

- سواء

- التي

- واسع

- ويكيبيديا

- سوف

- نوافذ

- مع

- للعمل

- سوف

- التفاف

- مكتوب

- عام

- زفيرنت

- الرمز البريدي