مقدمة

• السلامة اكتشف فريق الأمن خرقًا للبيانات أثر على موقع التجارة الإلكترونية لأزياء الأطفال الفرنسيين melijoe.com.

Melijoe هو تاجر تجزئة لأزياء الأطفال الراقية مقره في فرنسا. تم ترك حاوية Amazon S3 المملوكة للشركة يمكن الوصول إليها دون وجود ضوابط المصادقة ، مما يعرض البيانات الحساسة والشخصية لمئات الآلاف من العملاء.

تتمتع Melijoe بامتداد عالمي ، وبالتالي ، فإن هذا الحادث يؤثر على العملاء الموجودين في جميع أنحاء العالم.

ما هو ميليجو؟

تأسس موقع melijoe.com في عام 2007 ، وهو تاجر تجزئة للأزياء يعمل في مجال التجارة الإلكترونية ومتخصص في ملابس الأطفال الفاخرة. تقدم الشركة ملابس للبنات والأولاد والأطفال. يضم موقع Melijoe.com أيضًا أفضل العلامات التجارية ، مثل Ralph Lauren و Versace و Tommy Hilfiger و Paul Smith Junior.

يتم تشغيل "Melijoe" من قبل شركة مسجلة رسميًا باسم BEBEO ، ومقرها في باريس ، فرنسا. وفقًا لـ MELIJOE.COM ، تمتلك BEBEO رأس مال مسجل يبلغ حوالي 950,000 ألف يورو (حوالي 1.1 مليون دولار أمريكي). أنتجت خدمة Melijoe 12.5 مليون يورو (حوالي 14 مليون دولار أمريكي) على جولتين من التمويل (حسب Crunchbase).

اندمجت Melijoe مع مجموعة أزياء الأطفال السويدية البارزة Babyshop Group (BSG) في أواخر عام 2020 - وهي شركة يبلغ حجم مبيعاتها السنوية مليار كرونة سويدية (حوالي 1 مليون دولار أمريكي) عبر مجموعة من المتاجر الكبرى والمتاجر الإلكترونية.

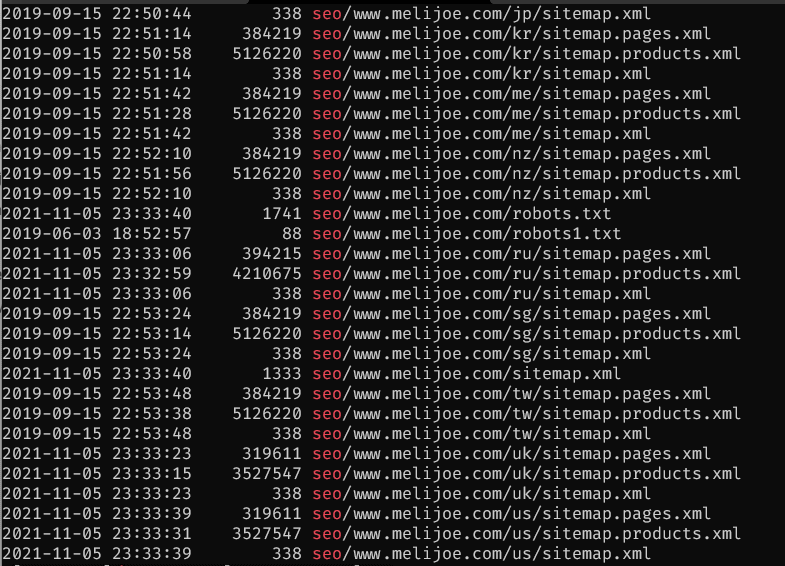

تؤكد العديد من المؤشرات أن Melijoe / BEBEO لها تأثير على حاوية Amazon S3 المفتوحة. بينما تشير العلامات التجارية وتواريخ الميلاد والمحتويات الأخرى الموجودة في الدلو إلى أن المالك هو تاجر تجزئة لأزياء الأطفال الفرنسية ، هناك أيضًا إشارات إلى "Bebeo" طوال الوقت. الأهم من ذلك ، أن الدلو يحتوي على خرائط مواقع لـ melijoe.com:

تم العثور على خرائط مواقع ضمن مرجع الحاوية المفتوحة melijoe.com

ماذا تعرض؟

إجمالاً ، كشفت حاوية Amazon S3 التي تم تكوينها بشكل خاطئ من melijoe.com ما يقرب من مليوني ملف ، بإجمالي حوالي 2 جيجابايت من البيانات.

كشفت بعض الملفات الموجودة في الحاوية عن مئات الآلاف من السجلات التي تحتوي على امتداد البيانات الحساسة و معلومات التعريف الشخصية (PII) of عملاء Melijoe.

احتوت هذه الملفات على مجموعات بيانات مختلفة: التفضيلات ، قوائم الرغبات ، و المشتريات.

كانت هناك أنواع ملفات أخرى في الحاوية أيضًا ، بما في ذلك ملصقات الشحن وبعض البيانات المتعلقة بمخزون منتجات melijoe.com.

التفضيلات

التفضيلات تم تصدير البيانات من حسابات العملاء. كشفت البيانات عن تفاصيل أذواق المستهلكين ، وما يعجبهم ، وما يكرهون فيما يتعلق بقرارات الشراء الخاصة بهم. كانت هناك عشرات الآلاف من السجلات وجدت في ملف واحد.

التفضيلات مكشوفة من أشكال معلومات تحديد الهوية الشخصية للعميل و بيانات العملاء الحساسة ، بما فيها:

- عناوين البريد الإلكتروني

- اسماء اولاد

- الأجناس

- تواريخ الميلاد

- تفضيلات العلامات التجارية

يمكن جمع بيانات التفضيلات عبر بيانات الشراء والنقرات في الموقع. غالبًا ما تستخدم التفضيلات لتخصيص توصيات كل عميل للمنتج.

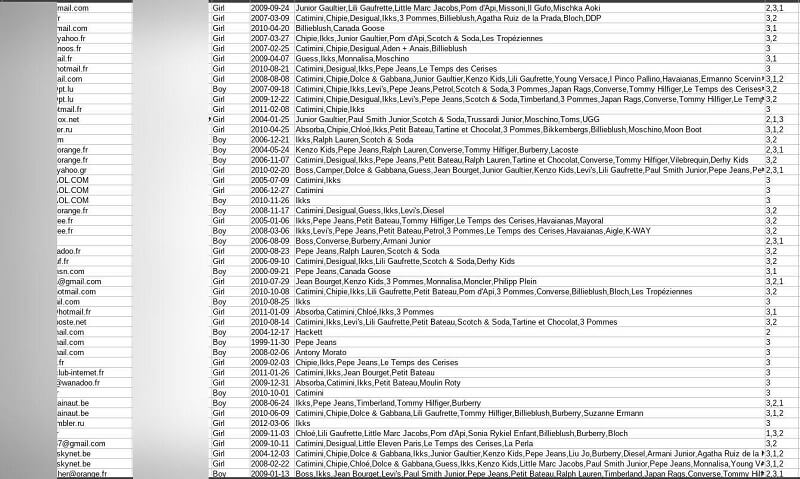

يمكنك أن ترى أدلة على التفضيلات أدناه.

كانت سجلات تفضيلات العملاء في المخزن

قوائم الامنيات

قوائم الامنيات كشفت البيانات عن تفاصيل حول قوائم رغبات العملاء في الموقع - وهي مجموعات من المنتجات المرغوبة برعاية كل عميل. مرة أخرى ، يبدو أن هذه المعلومات مأخوذة من حسابات العملاء. كانت هناك أكثر من 750,000،XNUMX سجل في ملف واحد مع بيانات تنتمي إلى أكثر من 63,000 عنوان بريد إلكتروني فريد للمستخدمين.

قوائم الامنيات مكشوفة من أشكال معلومات تحديد الهوية الشخصية للعميل و بيانات العملاء الحساسة:

- عناوين البريد الإلكتروني

- تم إضافة منتجات التمور إلى قوائم الرغبات

- تمت إزالة منتجات التاريخ من قوائم الرغبات (إذا تمت إزالتها)

- رموز الصنف ، تستخدم لتعريف المنتجات داخليًا

تم إنشاء قوائم الرغبات من قبل العملاء أنفسهم وليس من خلال تتبع السلوك في الموقع. تختلف قوائم الرغبات من عنصر واحد طويل إلى آلاف العناصر. قد تسمح قوائم الرغبات الأطول للشخص بمعرفة المزيد عن العناصر المفضلة للعملاء.

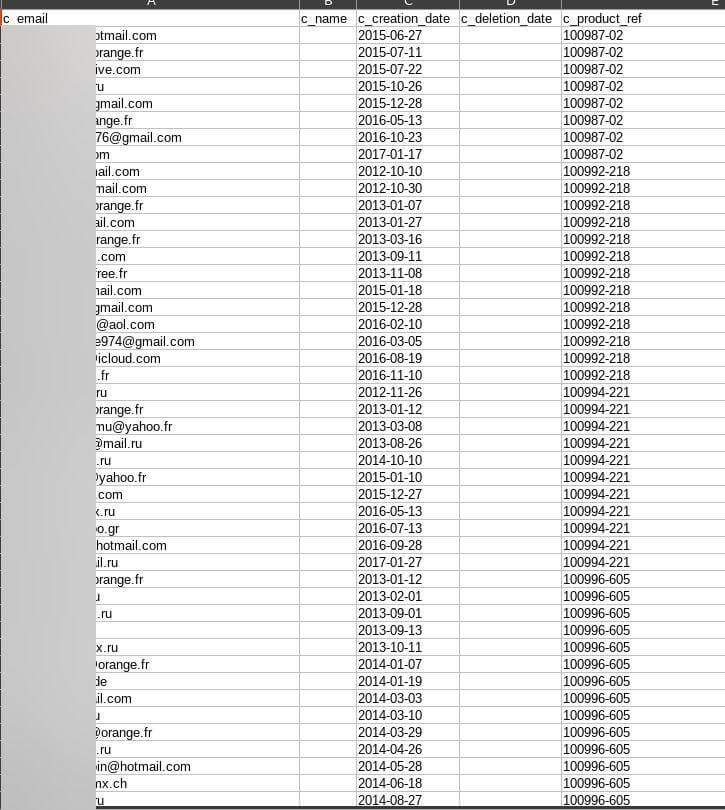

تظهر لقطات الشاشة التالية دليلاً على قوائم الرغبات.

سجلات ضخمة لقوائم رغبات العملاء واردة في ملف

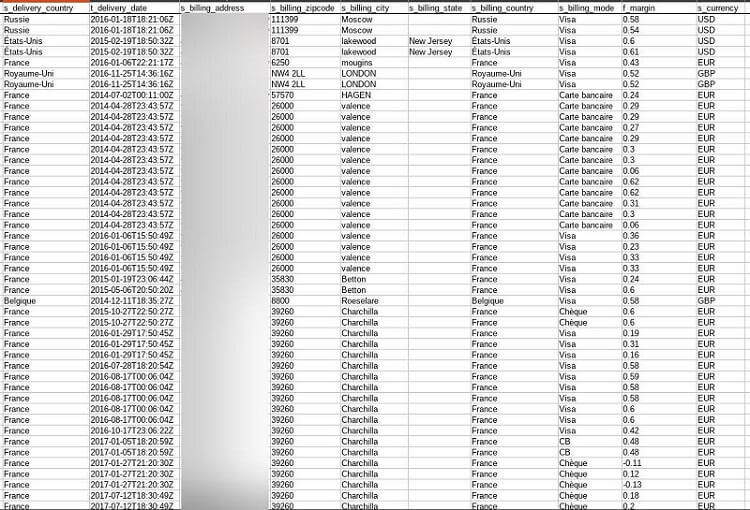

المشتريات

المشتريات أظهرت البيانات أكثر 1.5 مليون عنصر اشترى في مئات الآلاف من الطلبات. كانت هناك أوامر من أكثر من 150,000 عنوان بريد إلكتروني فريد في ملف واحد.

المشتريات مكشوف معلومات تحديد الهوية الشخصية للعميل و بيانات العملاء الحساسة، بما في ذلك:

- عناوين البريد الإلكتروني

- كود SKU الخاص بالعناصر المطلوبة

- وقت الطلب

- التفاصيل المالية للأوامر ، بما في ذلك. الأسعار المدفوعة والعملات

- طرق الدفع ، مثل Visa و PayPal وما إلى ذلك

- معلومات التوصيل، المؤتمر الوطني العراقي. عناوين التسليم ومواعيد التسليم

- عناوين الفواتير

المشتريات يبدو أن البيانات أثرت على أكبر عدد من المستخدمين مقارنة بمجموعتي البيانات الأخريين. توضح هذه السجلات بالتفصيل سلوك الشراء لعملاء Melijoe. مرة أخرى ، يكشف هذا عن معلومات خاصة يمكن استخدامها ضد المستهلكين.

اشترى بعض العملاء عددًا كبيرًا من المنتجات ، بينما اشترى عملاء آخرون عنصرًا واحدًا أو عنصرين فقط. كما هو الحال مع قوائم الرغبات ، كان لدى العملاء الذين طلبوا المزيد من العناصر المزيد من المعلومات المكشوفة حول منتجاتهم المفضلة.

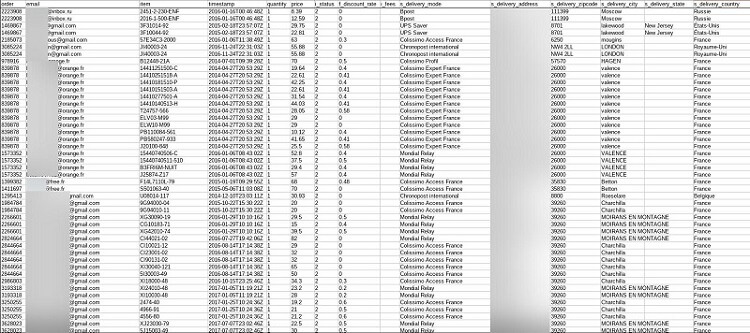

تظهر لقطات الشاشة أدناه دليلاً على سجلات الشراء.

كشفت سجلات المشتريات عن أشكال عديدة من البيانات

تم العثور على معلومات التسليم والفواتير والعملات داخل السجلات أيضًا

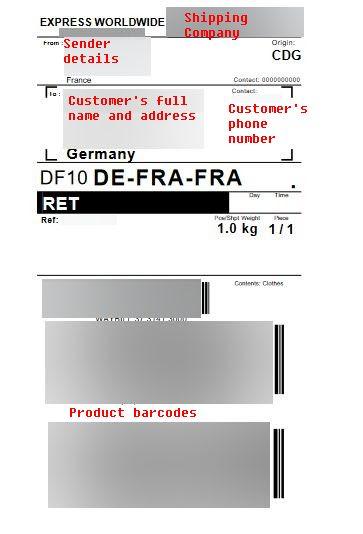

بطاقات الشحن

تم تضمين حاوية AWS S3 الخاصة بـ Melijoe ملصقات الشحن. ارتبطت ملصقات الشحن بأوامر عملاء Melijoe. كان هناك أكثر من 300 من هذه الملفات في الدلو.

بطاقات الشحن كشف العديد من الأمثلة معلومات تحديد الهوية الشخصية للعميل:

- الأسماء الكاملة

- أرقام الهواتف

- عناوين التسليم

- الباركود المنتج

يمكنك مشاهدة ملصق الشحن لطلب أحد العملاء أدناه.

تم العثور على ملصق شحن على الدلو

بالإضافة إلى البيانات المذكورة أعلاه ، احتوى دلو Melijoe أيضًا على معلومات حول Melijoe بيان المنتج و مستويات المخزون.

يمكننا فقط تحليل عينة من محتويات الدلو لأسباب أخلاقية. نظرًا للعدد الكبير من الملفات المخزنة في الحاوية ، يمكن أن يكون هناك عدة أشكال أخرى من البيانات الحساسة مكشوفة.

كان دلو Melijoe's Amazon S3 مباشرًا ويتم تحديثه وقت اكتشافه.

من المهم ملاحظة أن Amazon لا تدير دلو Melijoe ، وبالتالي فهي ليست مسؤولة عن التهيئة الخاطئة.

يبيع موقع Melijoe.com المنتجات إلى قاعدة عملاء عالمية ، وعلى هذا النحو ، فقد تم الكشف عن العملاء من جميع أنحاء العالم في سلة غير آمنة. في المقام الأول ، يتأثر العملاء من فرنسا وروسيا وألمانيا والمملكة المتحدة والولايات المتحدة.

نقدر أن ما يصل إلى 200,000 شخص قد تعرضوا لمعلوماتهم على دلو Melijoe غير الآمن Amazon S3. يعتمد هذا الرقم على عدد عناوين البريد الإلكتروني الفريدة التي رأيناها في المجموعة.

يمكنك أن ترى تفصيلاً كاملاً لعرض بيانات Melijoe في الجدول أدناه.

| عدد الملفات المكشوفة | ما يقرب من 2 مليون ملف |

| عدد المستخدمين المتضررين | حتى 200,000 |

| مقدار البيانات المكشوفة | حوالي 200 جيجا بايت |

| موقع الشركة | فرنسا |

تحتوي الحاوية على ملفات تم تحميلها بين تشرين الأول (أكتوبر) 2016 وتاريخ اكتشافنا لها - 8 تشرين الثاني (نوفمبر) 2021.

وفقًا للنتائج التي توصلنا إليها ، فإن البيانات المتعلقة بالملفات المتعلقة بالمشتريات وقوائم الرغبات التي تم إجراؤها على مدار عدة سنوات. تم إجراء عمليات الشراء المفصلة على دلو Melijoe بين مايو 2013 وأكتوبر 2017 ، بينما تم إنشاء قوائم الرغبات بين أكتوبر 2012 وأكتوبر 2017.

في 12 نوفمبر 2021 ، أرسلنا رسالة إلى Melijoe بخصوص دلوها المفتوح وفي 22 نوفمبر 2021 ، أرسلنا رسالة متابعة إلى بعض جهات اتصال Melijoe القديمة والجديدة. في 25 نوفمبر 2021 ، تواصلنا مع الفريق الفرنسي للاستجابة لحالات الطوارئ الحاسوبية (CERT) و AWS ، وأرسلنا رسائل متابعة إلى كلتا المنظمتين في 15 ديسمبر 2021. رد فريق الاستجابة للطوارئ الفرنسية وكشفنا الخرق بمسؤولية. قالت CERT الفرنسية إنها ستتصل بـ Melijoe لكننا لم نتلق أي رد منهم مرة أخرى.

في الخامس من كانون الثاني (يناير) 5 ، اتصلنا بـ CNIL وتابعنا ذلك في 2022 كانون الثاني (يناير) 10. ردت CNIL بعد ذلك بيوم ، وأبلغتنا أن "القضية يتم التعامل معها من خلال خدماتنا." اتصلنا أيضًا بفريق CERT الفرنسي في العاشر من كانون الثاني (يناير) 2022 ، الذي قال لنا "لسوء الحظ ، بعد العديد من التذكيرات ، لم يرد مالك المجموعة على رسائلنا".

تم تأمين الدلو في 18 فبراير 2022.

يمكن أن يواجه كل من melijoe.com وعملائه تأثيرات من التعرض لهذه البيانات.

تأثير خرق البيانات

لا يمكننا ولا نعرف ما إذا كانت الجهات الخبيثة قد وصلت إلى الملفات المخزنة على حاوية Amazon S3 المفتوحة من Melijoe. مع عدم وجود حماية بكلمة مرور ، كان يمكن الوصول إلى حاوية melijoe.com بسهولة لأي شخص قد يكون قد عثر على عنوان URL الخاص به.

هذا يعني أنه يمكن للمتسلل أو المجرم قراءة ملفات الحاوية أو تنزيلها. يمكن للممثلين السيئين استهداف عملاء Melijoe المكشوفين بأشكال من الجرائم الإلكترونية إذا كان الأمر كذلك.

يمكن أن يخضع Melijoe للفحص لانتهاكات حماية البيانات أيضًا.

التأثير على العملاء

يتعرض عملاء melijoe.com المعرضون لخطر الجرائم الإلكترونية بسبب خرق البيانات هذا. لدى العملاء أمثلة مكثفة من البيانات الشخصية والحساسة التي تم الكشف عنها في المجموعة.

كما ذكرنا ، فإن العملاء الذين لديهم قوائم رغبات أكبر أو تاريخ شراء أكبر قد حصلوا على مزيد من المعلومات المكشوفة حول منتجاتهم المفضلة. يمكن أن يواجه هؤلاء الأفراد هجمات أكثر تفصيلاً وتفصيلاً حيث يمكن للقراصنة معرفة المزيد عن ما يحبه وما يكره. يمكن أيضًا استهداف هؤلاء العملاء بناءً على افتراض أنهم أثرياء ويمكنهم شراء الكثير من المنتجات الراقية.

التصيد والبرامج الضارة

يمكن للقراصنة استهداف عملاء Melijoe المكشوفين باستخدام هجمات التصيد والبرامج الضارة إذا تمكنوا من الوصول إلى ملفات الحاوية.

تحتوي حاوية Melijoe's Amazon S3 على ما يقرب من 200,000 عنوان بريد إلكتروني فريد للعملاء والتي يمكن أن تزود المتسللين بقائمة طويلة من الأهداف المحتملة.

يمكن للقراصنة الاتصال بهؤلاء العملاء بينما يتظاهرون بأنهم موظفون شرعيون في melijoe.com. يمكن للقراصنة الإشارة إلى أي واحد من عدة تفاصيل مكشوفة لبناء سرد حول البريد الإلكتروني. على سبيل المثال ، يمكن للمخترق الإشارة إلى تفضيلات / قائمة رغبات الشخص لإقناع العميل بأنه يتم عرض صفقة عليه.

بمجرد أن تثق الضحية في المخترق ، يمكن للممثل السيئ إطلاق محاولات التصيد والبرامج الضارة.

في هجوم التصيد الاحتيالي ، سيستفيد المتسلل من الثقة لإجبار الضحية على الحصول على معلومات أكثر حساسية وشخصية. قد يقنع المتسلل الضحية بالكشف عن بيانات اعتماد بطاقة الائتمان الخاصة بهم ، على سبيل المثال ، أو النقر فوق ارتباط ضار. بمجرد النقر فوقها ، يمكن لمثل هذه الروابط تنزيل برامج ضارة على جهاز الضحية - وهي برامج ضارة تسمح للمتسللين بإجراء أشكال أخرى من جمع البيانات والجرائم الإلكترونية.

الاحتيال والغش

يمكن للقراصنة أيضًا استهداف العملاء المكشوفين باستخدام ملفات الاحتيال والاحتيال إذا تمكنوا من الوصول إلى ملفات الحاوية.

يمكن لمجرم الإنترنت أن يستهدف العملاء المكشوفين عبر البريد الإلكتروني ، باستخدام المعلومات الموجودة في الحاوية للظهور كشخص موثوق به ولديه سبب وجيه للتواصل معه.

يمكن للقراصنة استغلال ثقة الهدف لإجراء عمليات الاحتيال والاحتيال - وهي مخططات مصممة لخداع الضحية لتسليم الأموال. على سبيل المثال ، يمكن للمتسلل استخدام تفاصيل الطلب ومعلومات التسليم لإجراء عملية احتيال تسليم. هنا ، يمكن للمخترق أن يطلب من الضحايا دفع رسوم توصيل وهمية لاستلام بضائعهم.

التأثير على melijoe.com

قد تعاني Melijoe من آثار قانونية وجنائية نتيجة حادث البيانات الخاص بها. قد يكون دلو Amazon S3 الذي تم تكوينه بشكل خاطئ للشركة قد انتهك قوانين حماية البيانات ، في حين أن الشركات الأخرى قد تصل إلى محتوى الحاوية على نفقة melijoe.com.

انتهاكات حماية البيانات

ربما تكون Melijoe قد انتهكت اللائحة العامة لحماية البيانات (GDPR) للاتحاد الأوروبي حيث تم تكوين حاوية الشركة بشكل خاطئ ، مما أدى إلى كشف بيانات عملائها.

يحمي القانون العام لحماية البيانات (GDPR) البيانات الحساسة والشخصية لمواطني الاتحاد الأوروبي. يحكم القانون العام لحماية البيانات (GDPR) الشركات فيما يتعلق بجمعها وتخزينها واستخدامها لبيانات العملاء ، وأي تعامل غير لائق مع البيانات يُعاقب عليه بموجب اللائحة.

اللجنة الوطنية للمعلوماتية والحريات (CNIL) هي سلطة حماية البيانات في فرنسا وهي مسؤولة عن تطبيق اللائحة العامة لحماية البيانات (GDPR). يمكن أن يخضع Melijoe لفحص CNIL. يمكن لـ CNIL فرض غرامة قصوى قدرها 20 مليون يورو (حوالي 23 مليون دولار أمريكي) أو 4٪ من حجم مبيعات الشركة السنوي (أيهما أكبر) لخرق اللائحة العامة لحماية البيانات (GDPR).

لم تكشف حاوية Amazon S3 المفتوحة من Melijoe بيانات مواطني الاتحاد الأوروبي فحسب ، بل بيانات عملاء من دول حول العالم. لذلك ، يمكن أن يخضع موقع melijoe.com لعقوبات من عدة ولايات قضائية أخرى بالإضافة إلى CNIL. على سبيل المثال ، قد تختار لجنة التجارة الفيدرالية (FTC) بالولايات المتحدة التحقيق في melijoe.com لانتهاك محتمل لقانون FTC ، ويمكن لمكتب مفوض المعلومات في المملكة المتحدة (ICO) التحقيق في melijoe.com لاحتمال خرق قانون حماية البيانات 2018.

مع وجود عملاء مكشوفين من قارات أخرى مختلفة على دلو Melijoe ، يمكن للعديد من سلطات حماية البيانات اختيار التحقيق في melijoe.com.

تجسس المنافسة

يمكن أن يقوم المتسللون بجمع المعلومات المكشوفة وبيعها لأطراف ثالثة لها مصلحة في البيانات. قد يشمل ذلك الشركات المنافسة لـ melijoe.com ، مثل بائعي الملابس بالتجزئة الآخرين. قد ترى وكالات التسويق أيضًا قيمة في بيانات الحاوية.

يمكن للشركات المتنافسة استخدام البيانات لتنفيذها منافسة التجسس. على وجه الخصوص ، يمكن للمنافسين الوصول إلى قائمة عملاء melijoe.com للعثور على عملاء محتملين لأعمالهم الخاصة. يمكن للشركات المنافسة الاتصال بالعملاء المكشوفين من خلال العروض في محاولة لسرقة الأعمال بعيدًا عن Melijoe وتعزيز قاعدة عملائهم.

منع التعرض للبيانات

ما الذي يمكننا فعله للحفاظ على أمان بياناتنا وتقليل مخاطر التعرض لها؟

فيما يلي بعض النصائح لمنع التعرض للبيانات:

- لا تقدم سوى معلوماتك الشخصية للأفراد والمؤسسات والكيانات التي تثق بها تمامًا.

- قم بزيارة مواقع الويب ذات النطاق الآمن فقط (أي مواقع الويب التي تحتوي على رمز "https" و / أو رمز قفل مغلق في بداية اسم المجال الخاص بها).

- كن حذرًا بشكل خاص عند تقديم أكثر أشكال البيانات حساسية ، مثل رقم الضمان الاجتماعي الخاص بك.

- أنشئ كلمات مرور غير قابلة للكسر تستخدم مزيجًا من الأحرف والأرقام والرموز. قم بتحديث كلمات المرور الحالية بانتظام.

- لا تنقر فوق ارتباط في رسالة بريد إلكتروني أو رسالة أو في أي مكان آخر على الإنترنت ما لم تكن متأكدًا من أن المصدر شرعي.

- قم بتحرير إعدادات الخصوصية الخاصة بك على مواقع التواصل الاجتماعي حتى يتمكن الأصدقاء والمستخدمون الموثوق بهم فقط من رؤية المحتوى الخاص بك.

- تجنب عرض أو كتابة أشكال مهمة من البيانات (مثل أرقام بطاقات الائتمان أو كلمات المرور) عند الاتصال بشبكة WiFi غير آمنة.

- ثقّف نفسك بشأن الجرائم الإلكترونية وحماية البيانات والأساليب التي تقلل من فرص وقوعك ضحية لهجمات التصيد والبرامج الضارة.

من نحن

موقع SafetyDetectives.com هو أكبر موقع في العالم لمراجعة برامج مكافحة الفيروسات.

مختبر أبحاث SafetyDetectives هو خدمة مجانية تهدف إلى مساعدة المجتمع عبر الإنترنت في الدفاع عن نفسه ضد التهديدات الإلكترونية مع تثقيف المؤسسات حول كيفية حماية بيانات المستخدمين. الغرض الشامل من مشروعنا لرسم خرائط الويب هو المساعدة في جعل الإنترنت مكانًا أكثر أمانًا لجميع المستخدمين.

لقد سلطت تقاريرنا السابقة الضوء على العديد من نقاط الضعف البارزة وتسريبات البيانات ، بما في ذلك 2.6 مليون مستخدم تعرضوا لها بواسطة ملف منصة التحليلات الاجتماعية الأمريكية IGBlade، فضلا عن خرق في منصة تكامل السوق البرازيلية Hariexpress.com.br التي سربت أكثر من 610 غيغابايت من البيانات.

للحصول على مراجعة كاملة لتقارير الأمن السيبراني لـ SafetyDetectives على مدار السنوات الثلاث الماضية ، اتبع ذلك فريق SafetyDetectives الأمن السيبراني.

- &

- 000

- 2016

- 2020

- 2021

- 2022

- من نحن

- الوصول

- وفقا

- في

- عمل

- الكل

- أمازون

- تحليلات

- سنوي

- الحماية من الفيروسات

- في أى مكان

- حول

- التحقّق من المُستخدم

- السلطة

- AWS

- البداية

- يجري

- الفواتير

- مليار

- العلامات التجارية

- خرق

- نساعدك في بناء

- الأعمال

- الأعمال

- يشترى

- الموارد

- فرص

- أطفال

- صندوق توظيف برأس مال محدود

- ملابس

- مجموعة شتاء XNUMX

- عمولة

- مجتمع

- الشركات

- حول الشركة

- الشركة

- مقارنة

- المنافسين

- المستهلكين

- يحتوي

- محتوى

- محتويات

- استطاع

- أوراق اعتماد

- ائتمان

- بطاقة إئتمان

- مجرم

- CrunchBase

- العملة

- العملاء

- الانترنت

- جرائم الإنترنت

- الأمن السيبراني

- البيانات

- البيانات الاختراق

- حماية البيانات

- يوم

- صفقة

- التوصيل

- التفاصيل

- فعل

- مختلف

- اكتشف

- اكتشاف

- لا

- نطاق

- اسم نطاق

- التجارة الإلكترونية

- تعليم

- البريد الإلكتروني

- خاصة

- تجسس

- تقدير

- EU

- مثال

- استغلال

- الوجه

- زائف

- الأزياء

- عقار مميز

- المميزات

- اتحادي

- لجنة التجارة الاتحادية

- الشكل

- نهاية

- اتباع

- متابعيك

- أشكال

- وجدت

- فرنسا

- احتيال

- الفرنسية

- FTC

- بالإضافة إلى

- التمويل

- GDPR

- العلاجات العامة

- تنظيم حماية البيانات عام

- ألمانيا

- البنات

- العالمية

- بضائع

- تجمع

- القراصنة

- قراصنة

- معالجة

- مساعدة

- هنا

- مرتفع

- كيفية

- كيفية

- HTTPS

- مئات

- ICO

- أهمية

- تتضمن

- بما فيه

- معلومات

- مصلحة

- Internet

- المخزون

- بحث

- قضية

- يناير

- السلطات القضائية

- ملصقات

- كبير

- أكبر

- إطلاق

- القوانين

- التسريبات

- تعلم

- شروط وأحكام

- الرافعة المالية

- ضوء

- LINK

- وصلات

- قائمة

- طويل

- البرمجيات الخبيثة

- التسويق

- السوق

- الوسائط

- مليون

- مال

- أكثر

- شبكة

- أرقام

- كثير

- عروض

- online

- جاكيت

- طلب

- الطلبات

- المنظمات

- أخرى

- كاتوا ديلز

- مدفوع

- باريس

- كلمة المرور

- كلمات السر

- PayPal

- مجتمع

- الشخصية

- البيانات الشخصية

- إضفاء الطابع الشخصي

- التصيد

- هجوم التصيد

- هجمات التصيد

- المنصة

- ممكن

- خصوصية

- خاص

- برو

- منتج

- المنتجات

- تنفيذ المشاريع

- بارز

- حماية

- الحماية

- تزود

- شراء

- شراء

- مشتريات

- المشتريات

- غرض

- نطاق

- الأسباب

- تسلم

- تخفيض

- مسجل

- اللائحة

- التقارير

- بحث

- استجابة

- مسؤول

- متاجر التجزئة

- تجار التجزئة

- أظهرت

- مراجعة

- المخاطرة

- منافس

- جولات

- روسيا

- قال

- احتيال

- تأمين

- أمن

- الخدمة

- خدمات

- الشحن

- الموقع

- المواقع

- So

- العدالة

- وسائل التواصل الاجتماعي

- تطبيقات الكمبيوتر

- باعت

- تتخصص

- المحافظة

- تخزين

- فروعنا

- شارع

- الهدف

- فريق

- المصدر

- العالم

- طرف ثالث

- الآلاف

- التهديدات

- عبر

- طوال

- الوقت

- نصائح

- تيشرت

- تتبع الشحنة

- تجارة

- الثقة

- فريد من نوعه

- متحد

- المملكة المتحدة

- الولايات المتحدة

- غير مضمون

- تحديث

- us

- تستخدم

- المستخدمين

- قيمنا

- تأشيرة

- نقاط الضعف

- الويب

- الموقع الإلكتروني

- المواقع

- سواء

- من الذى

- واي فاي (WIFI)

- في غضون

- بدون

- العالم

- العالم

- في جميع أنحاء العالم

- سنوات