وقت القراءة: 7 دقائق

مع تحول العالم في التكنولوجيا ، تعد Metaverse البوابة إلى اجتماعات افتراضية والتواصل الاجتماعي من خلال تجربة ثلاثية الأبعاد غامرة.

ومن المثير للاهتمام أن إحدى الدراسات تكشف أنه بحلول عام 2026 ، ستكون زيارة Metaverse للعمل والتسوق واللعب والتعلم وما إلى ذلك ، جزءًا من الحياة اليومية لتجربة التطور والراحة التي توفرها الافتراضية.

لقد أدخلت اللقطات الكبيرة مثل Coca-Cola و Nike علاماتها التجارية بالفعل في Metaverse لتجعل حضور علامتها التجارية محسوسًا في كل مكان.

على الرغم من أن أهمية Metaverse تعود بفوائد أكبر على المستخدمين ، إلا أن الثغرات الأمنية تشكل عائقًا أكبر يحول دون دخول الملايين.

سيكون التصنيف الواسع للمخاوف الأمنية المختلفة والتدابير اللازمة لمواجهتها هو حديث المدونة.

مشاكل التهديد مع المصادقة والتحكم في الوصول

يتيح إنشاء هويات رقمية في Metaverse للمستخدمين إعادة اختراع هوياتهم كأفاتار لتمثيل أنفسهم في الفضاء الافتراضي.

لا تفشل حرية تصميم الصور الرمزية الخاصة بهم لتناسب الأجواء المختلفة مثل الألعاب والتسوق وما إلى ذلك في إثارة إعجاب المستخدمين المتحمسين.

ومع ذلك ، فإن عكس شخصيات المستخدمين كأفاتار في Metaverse يواجه مجموعة من التحديات ، مثل انتحال الهوية أو سرقتها. لنكتشف التهديدات وكيفية حلها.

سرقة الهوية: تمكن سرقة هوية المستخدم المهاجم من معرفة الحياة الرقمية للصورة الرمزية ، مثل الأصول الرقمية المرتبطة ، والحياة الاجتماعية ، والمفاتيح السرية للمحافظ ، وما إلى ذلك.

التمثيل: يمكن لأي مهاجم أن يتظاهر بأنه كيان مرخص له للحصول على الخدمة في Metaverse. على سبيل المثال ، تُسرق المعلومات السلوكية والبيولوجية التي تم جمعها من خلال استغلال خوذة Oculus التي يرتديها المستخدمون لعمل نسخ رقمية متماثلة.

مشاكل المصادقة: يتم التحقق من الصورة الرمزية في Metaverse من خلال التعرف على ملامح الوجه والصوت وما إلى ذلك. يؤدي هذا إلى ظهور روبوتات الذكاء الاصطناعي التي تحاكي المظهر والصوت والسلوكيات التي تخفي هوية الأفاتار الأصلية.

الاستخدام غير المصرح به لبيانات المستخدم / الصورة الرمزية: من المهم أن يكون لديك التسهيلات لضمان النقل السريع والفعال والموثوق عبر الأنظمة الأساسية للأصول بين مختلف عمليات تبادل الأصول أو البلوكشين. هذا يرفع المخاوف بشأن قضايا التشغيل البيني.

علاوة على ذلك ، فإن نقل البيانات في الوقت الفعلي إلى Metaverse يكون عرضة للهجمات إذا تمكن الأفراد غير المصرح لهم من الوصول إليها.

توصيات أمنية فعالة للمصادقة والتحكم في الوصول

قد تؤدي الأنظمة المركزية أو المنظمات شبه المركزية التي تتحكم في تدفق البيانات في Metaverse إلى مخاطر SPoF أو تخفف من مشكلات المصادقة في العمليات عبر المجالات. يمكن لنموذج هوية ذات سيادة ذاتية يتحكم فيه المستخدمون الفرديون تجاوز التحديات المحتملة.

يجب أن يكون نموذج السيادة الذاتية قادرًا على امتلاك ،

- قابلية التوسع إلى المستخدمين الهائلين

- المرونة في تلف العقدة

- قابلية التشغيل البيني عبر ميتافيرس فرعي مختلف

- يجب توخي الحذر لإدارة الخوذات القابلة للارتداء مثل Oculus و HoloLen وما إلى ذلك ، لإنشاء اتصال آمن لتقديم البيانات الحسية.

- يجب تصميم الأجهزة القابلة للارتداء بميزات آمنة مثل تغيير كلمة المرور ووظائف إبطال البطاقة الذكية لمصادقة الهوية.

- يمكن إنشاء المحتوى الذي تم إنشاؤه بواسطة المستخدم في Metaverse ضمن أنظمة تحكم في الوصول ومراجعة الاستخدام فعالة لـ UGC.

قضايا التهديد مع إدارة البيانات

العبث بالبيانات: خلال دورة خدمات البيانات metaverse ، تكون البيانات الأولية عرضة لتزوير أو استبدال أو إزالة المعلومات الأساسية. يؤدي هذا إلى مقاطعة الأنشطة العادية للمستخدمين والصور الرمزية.

إدخال بيانات كاذبة: تعمل النماذج المستندة إلى الذكاء الاصطناعي على تحسين غامرة المستخدم ؛ قد يؤدي إدخال بيانات خاطئة وإرشادات خاطئة إلى نماذج ذكاء اصطناعي متحيزة. يمكن أن يكون لذلك آثار خطيرة ، مثل التسبب في ألم جسدي للمستخدم أثناء ارتداء الخوذ.

قضايا الملكية للمحتوى الذي تم إنشاؤه بواسطة المستخدم: لتوفير التكاليف ، قد تنتج بعض الصور الرمزية محتويات منخفضة الجودة تقوض تجربة المستخدم من خلال تقديم توصية محتوى غير دقيقة. هذا يؤدي إلى تجربة سيئة وغير واقعية في Metaverse للمستخدمين.

توصيات أمنية فعالة لإدارة البيانات

- يساعد تطبيق تقنيات مثل التعلم العدائي الافتراضي ، والتعلم المعزز للخصم ، وتعلم النقل العدائي ، الذكاء الاصطناعي على مقاومة التهديدات العدائية في Metaverse.

- استخدام تقنية blockchain المرخصة لتمكين معاملات الخدمة المزدوجة الرقمية الموثوقة بين مزودي الخدمة الافتراضية وطالبي الخدمة.

- يمكن أن يساعد مصدر البيانات في تتبع أرشيفات المحتوى الذي ينشئه المستخدم لتقييم جودة البيانات / مصدر البيانات وإجراء مسارات تدقيق للمواضيع الموجهة نحو البيانات.

قضايا التهديد المتعلقة بالشبكات

نظرًا لتطور metaverse من الإنترنت التقليدي إلى دمج تقنية الاتصال اللاسلكي يؤدي إلى التهديدات التالية.

SPoF: يهدد البناء metaverse على الأنظمة المستندة إلى مجموعة النظراء تلف خادم الجذر المادي أو هجمات DDoS. كما أنه يجعل الشفافية والتحويل الخالي من الثقة للأصول الرقمية موضع تساؤل.

حجب الخدمة: يتكون Metaverse من أجهزة صغيرة يمكن ارتداؤها يستخدمها المهاجمون والتي تؤدي إلى حل وسط في الأجهزة الطرفية metaverse. يتم تنفيذ الهجمات من خلال إغراق الخادم المركزي بحركة مرور ضخمة ، مما يتسبب في سيناريوهات DDoS مثل انقطاع الشبكة وعدم توفر الخدمة.

هجوم سيبيل: من خلال التلاعب بالهويات المسروقة ، يكتسب المتسلل تأثيرًا أوسع على خدمات metaverse مثل إجماع blockchain ، وخدمة الحوكمة القائمة على التصويت ، وما إلى ذلك ، ويقوض فعالية النظام. هذا يعني أيضًا حظر العقد الفعالة لشبكة blockchain في metaverse من من اتخاذ القرار الصحيح للمنصة.

توصيات أمنية فعالة للقضايا المتعلقة بالشبكة

- اتخاذ دفاعات رد الفعل لمحاصرة الهجوم في الوقت المناسب للتهديدات غير المعروفة والجديدة في metaverse. يمكن تحقيق ذلك من خلال تدقيق الكود من قبل الخبراء.

- يقدم تقديم الخوارزميات لحل ألغاز اللعبة حلولًا للدفاع ضد الهجمات الموزعة على نطاق واسع.

قضايا التهديد للاقتصاد Metaverse

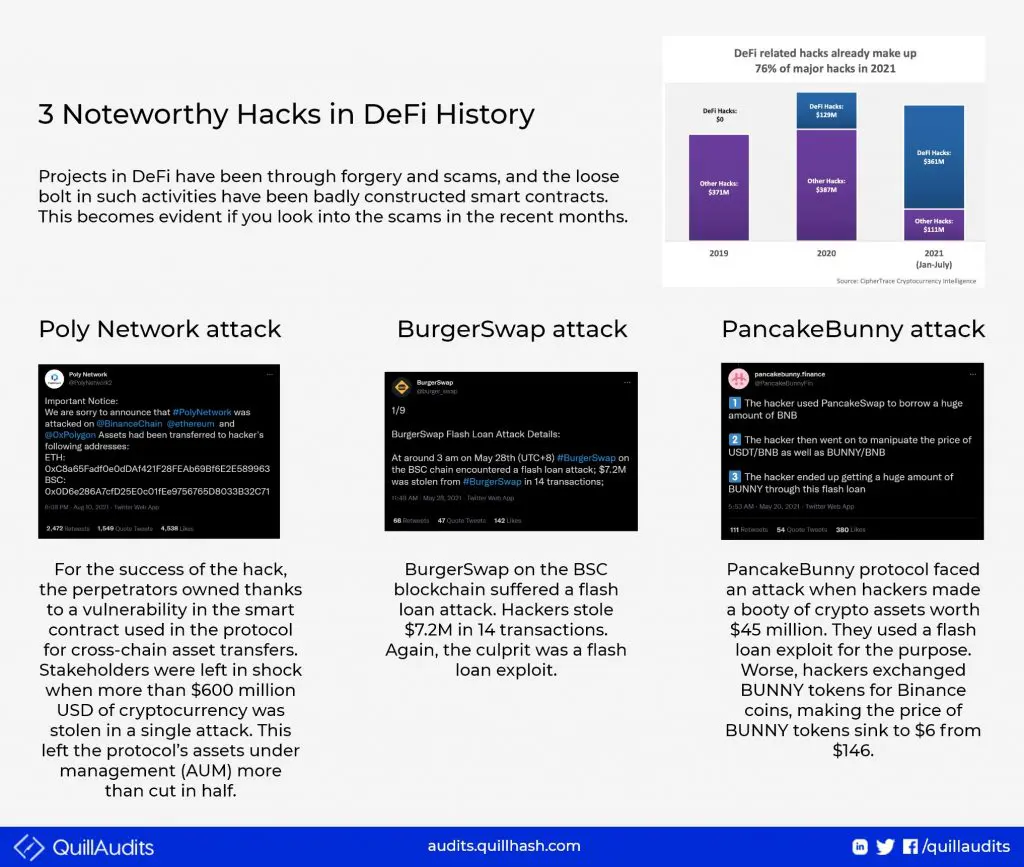

تداول الكائن الافتراضي: توجد مخاطر احتيال متأصلة في سوق metaverse المفتوح أثناء تداول العناصر الافتراضية ، مثل بيع النسخ الرقمية المكررة لكسب الأرباح. يستغل المهاجمون أيضًا عيوب إعادة الدخول في العقود الذكية لارتكاب عمليات احتيال في مساحة metaverse.

ملكية الأصول الرقمية: يزيد نظام metaverse الموزع من فرصة التناقضات في الأسعار والتداول الموثوق به وإمكانية تتبع الملكية بسبب غياب الهيئات التنظيمية.

تواجه NFTs المصممة بسمات غير قابلة للتجزئة ومقاومة للعبث تهديدات في شكل برامج الفدية وعمليات الاحتيال وهجمات التصيد الاحتيالي. قد يقوم المهاجمون بسك نفس NFTs عدة مرات أو صرف النقود بعد تضخيم قيم NFTS لكسب فوائد ضخمة.

العدالة الاقتصادية للمبدعين الرقميين: كسر سلسلة العرض والطلب في السوق الرقمية من خلال المبالغة في المطالبة بالتلاعب في سوق المزاد والفوز به ، والحصول بشكل غير عادل على خدمات metaverse من خلال تقديم تحديثات محلية لا معنى لها يضر باستدامة اقتصاد المبدع.

توصيات أمنية فعالة للعدالة الاقتصادية

الاقتصاد الخالق هو العنصر الأكثر حيوية وهو مصدر الإبداعات في metaverse. لذلك من الضروري أن يتم بناؤها على أطر لامركزية لمنع المخاطر المركزية.

أثناء البناء على شبكة لامركزية، يجب اتخاذ هذه التدابير للحفاظ على الاستدامة وتأمين الإبداع المفتوح في metaverse.

- تدقيق العقود الذكية: تلعب أكواد العقود الذكية دورًا مهمًا في العمل اللامركزي لعملية المزاد ونقل ملكية الأصول والعديد من الأنشطة الأخرى. يجب تدقيق هذه الرموز من قبل شركات مشهورة مثل QuillAudits لتقييم تأثير التهديدات المحتملة في العقود. هذا يقلل بشكل كبير من فرص استغلال الفضاء لسرقة الملايين.

- يجب ترميز العقود الذكية و NFT ومراجعتها بأقصى قدر من العناية للخصوصية والتلاعب بالأسعار وسهولة الاستخدام والأمان.

- تصميم آليات تحفيز مناسبة للأصل الذي يتم تداوله في الفضاء لجني الأرباح للاقتصاد المبدع.

التهديدات المتعلقة بالحوكمة Metaverse

قد تؤدي التهديدات التالية إلى تدهور كفاءة وأمن metaverse بسبب نقص القواعد واللوائح.

الجرائم الافتراضية: تشمل الجرائم الافتراضية المطاردة ، والتجسس على الصورة الرمزية ، واستخدام لغة مسيئة عن طريق الصورة الرمزية ، والمضايقات الافتراضية ، وما إلى ذلك. كل هذه تنشأ من عدم وجود لوائح في الفضاء metaverse.

المنظمون يسيئون التصرف: قد تسيء السلطات التنظيمية التي من المفترض أن تحافظ على الانضباط في metaverse التصرف. توفر اللوائح التلقائية مثل تلك التي تفرضها العقود الذكية دون الاعتماد على هيئات وسيطة موثوقة حلاً واعدًا.

الطب الشرعي الرقمي: قابلية التشغيل البيني للعالم الواقعي والافتراضي مع أنماط سلوك متنوعة ولا توجد حدود واضحة تخلط بين الحقيقة والخطأ. قد يؤدي استخدام هذا الممثل السيئ إلى إنتاج معلومات خاطئة ووجوه مزيفة ومقاطع فيديو عبر خوارزميات الذكاء الاصطناعي.

توصيات أمنية فعالة لحوكمة Metaverse

- دمج الحوكمة الرقمية: يمكن تحقيق الحوكمة العكسية العامة عن طريق الإملاء المستقل للمعايير القانونية التي يتم تحقيقها من خلال العقود الذكية التي يمكن أن تكون شفافة ومدفوعة بالمجتمع.

يمكن استخدام Blockchain في حلول الحوكمة اللامركزية المحتملة التي تستخدم العقود الذكية بشكل مباشر وتسليم الحقوق الإدارية للمستخدمين بشكل مباشر. هذا يعزز بيئة مفتوحة لتلبية احتياجات المستخدمين المتنوعة.

- حوكمة الذكاء الاصطناعي: يمكن لنهج الذكاء الاصطناعي اكتشاف الكيانات المسيئة وحسابات Sybil غير الطبيعية في metaverse. ومع ذلك ، فإن فعالية الذكاء الاصطناعي في دقة الكشف يمكن أن تكون متحيزة وغير عادلة.

ملاحظة أخيرة ،

قد يؤدي التخلص من التهديدات الأمنية الأساسية وتقوية العيوب إلى ظهور عالم مستقبلي خالي من الثقة لم يسبق له مثيل.

الأسئلة الشائعة

لماذا تعتبر قابلية التشغيل البيني مهمة في metaverse؟

قابلية التشغيل البيني هي قدرة المستخدمين على الاتصال والتفاعل مع عوالم افتراضية مختلفة. تعد قابلية التشغيل البيني Metaverse أمرًا ضروريًا لربط عدد أكبر من الأشخاص ، مما يؤدي إلى زيادة هائلة في الفرص المجزية.

لماذا يجب أن تكون metaverse لامركزية؟

تمنح اللامركزية مزيدًا من القوة للمستخدمين للتحكم في تجربتهم الافتراضية. يتيح للمستخدمين التمتع بالأمان وتقليل التلاعب بالبيانات وزيادة الخصوصية.

كيف يتم استخدام العقود الذكية في metaverse؟

تضمن العقود الذكية في metaverse تنفيذ الإجراءات وفقًا للقواعد المحددة مسبقًا بطريقة آمنة دون فحص من قبل أي سلطات. قيل باختصار ، تعمل العقود الذكية على أتمتة تنفيذ الأنشطة في metaverse.

لماذا تعتبر عمليات تدقيق العقود الذكية مهمة؟

تؤدي عيوب ترميز العقود الذكية إلى مشكلات أمنية خطيرة تؤدي إلى فقدان أصول التشفير المخزنة. لذلك ، يساعد التدقيق في اكتشاف نقاط الضعف في العقود الذكية ويعمل كدرع لمنع الهجمات.

25 المشاهدات

- إلى البيتكوين

- سلسلة كتلة

- الامتثال blockchain

- بلوكشين المؤتمر

- coinbase

- عملة عبقرية

- إجماع

- مؤتمر تشفير

- والتشفير التعدين

- العملات المشفرة

- اللامركزية

- الصدمة

- الأصول الرقمية

- ethereum

- آلة التعلم

- رمز غير قابل للاستبدال

- أفلاطون

- أفلاطون ع

- الذكاء افلاطون البيانات

- بلاتوبلوكشين

- أفلاطون داتا

- بلاتوغمينغ

- المضلع

- إثبات للخطر

- كويلهاش

- أمن العقود الذكية

- جديدة

- W3

- زفيرنت