وقت القراءة: 4 دقائق

وقت القراءة: 4 دقائق

إذا طلبت من محلل البرامج الضارة تسمية أحصنة طروادة الأكثر خطورة وشائنة ، فسيكون Emotet حاضرًا بالتأكيد في القائمة. بحسب ذا ناشيونال الأمن السيبراني ومركز تكامل الاتصالات حصان طروادة "لا تزال من بين البرامج الضارة الأكثر تكلفة والأكثر تدميراً التي تؤثر على حكومات الولايات والحكومات المحلية والقبلية والإقليمية والقطاعين الخاص والعام". الماكرة والمتستر منتشرة على نطاق واسع في جميع أنحاء العالم. تم اعتراض هجوم هائل جديد لمدة 4 أيام على Emotet من قبل منشآت Comodo لمكافحة البرامج الضارة.

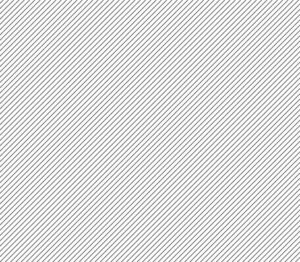

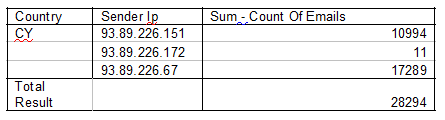

بدأ الهجوم برسالة بريد إلكتروني تصيدية تم إرسالها إلى 28,294 مستخدمًا.

كما ترى ، فإن البريد الإلكتروني يقلد رسالة DHL للشحن والتسليم. يعمل اسم العلامة التجارية الشهير كأداة لإلهام الثقة في المستخدمين. يلعب عامل الفضول دوره أيضًا ، لذا فإن فرص قيام الضحية بالنقر فوق الارتباط الموجود في البريد الإلكتروني دون التفكير كثيرًا تكون عالية جدًا. وفي اللحظة التي ينقر فيها الضحية على الرابط ، يبدأ السحر الأسود للمهاجمين.

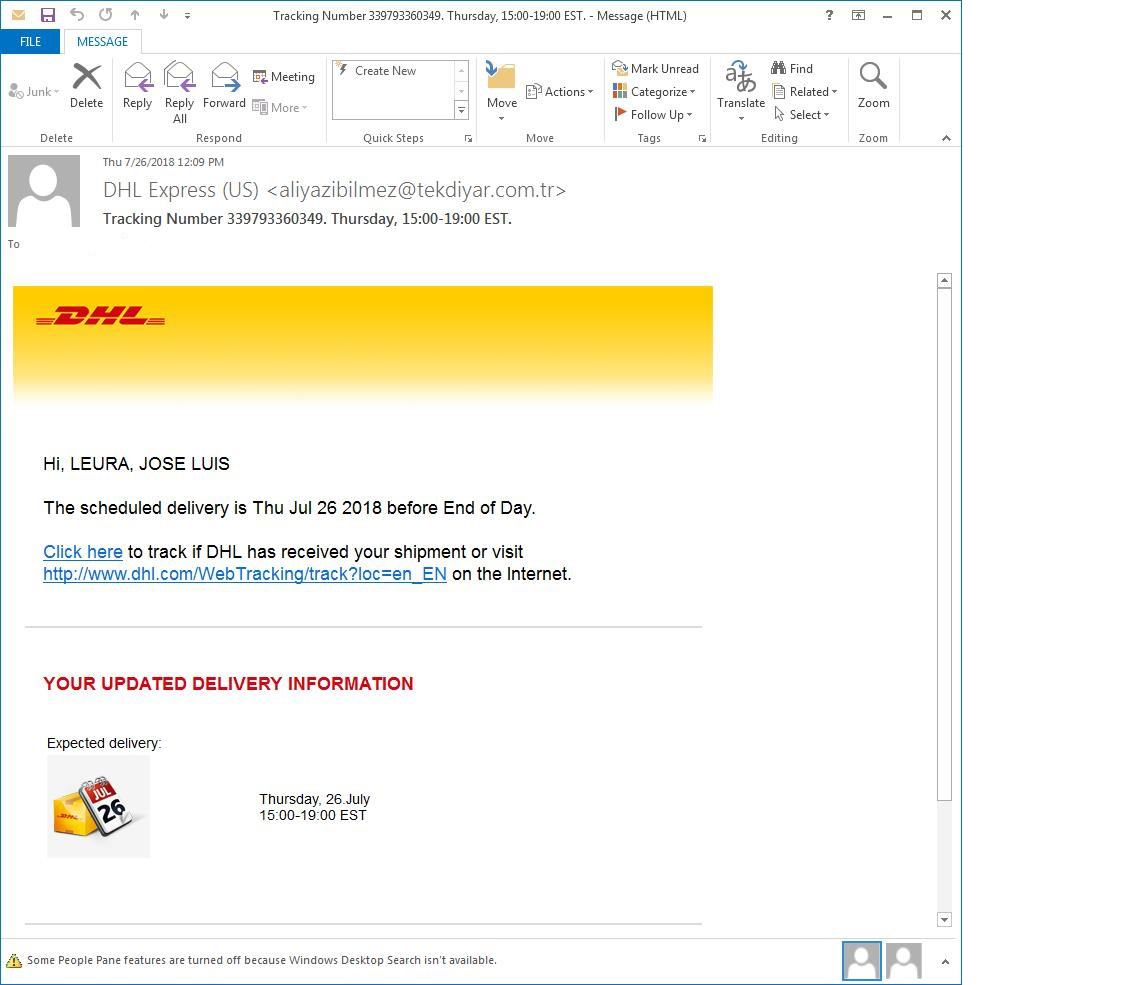

يؤدي النقر فوق الارتباط إلى تنزيل ملف Word. بالطبع ، ملف Word ليس له علاقة بأي تسليم - باستثناء تسليم البرامج الضارة. يحتوي على كود ماكرو ضار. نظرًا لأن Microsoft في الوقت الحاضر تقوم بإيقاف تشغيل وحدات الماكرو افتراضيًا في منتجاتها ، يحتاج المهاجمون إلى خداع المستخدمين لتشغيل إصدار أقدم. لهذا السبب عندما يحاول الضحية فتح الملف ، يظهر الشعار التالي.

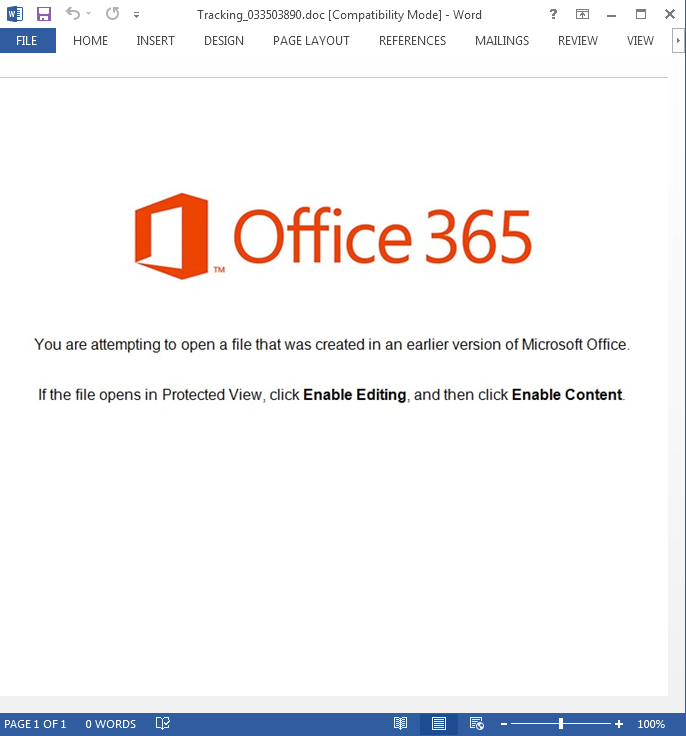

إذا امتثل المستخدم لطلب المهاجمين ، فإن البرنامج النصي للماكرو يفي بمهمته - إعادة إنشاء كود قشرة مبهم لتنفيذ cmd.exe

بعد إعادة بناء الشفرة المبهمة ، يقوم cmd.exe بتشغيل PowerShell ، ويحاول PowerShell تنزيل وتنفيذ ثنائي من أي عنوان URL متاح من القائمة:

-http: //deltaengineering.users31.interdns.co.uk/KepZJXT

http://d-va.cz/ZVjGOE9

http://dveri509.ru/y1

http://www.dupke.at/rFQA

http://clearblueconsultingltd.com/VkIiR

في وقت كتابة هذا التقرير ، احتوى الأخير فقط على ملف ثنائي ، 984.exe.

الثنائي ، كما قد تتخيل ، هو عينة من إيموتيت بانكر طروادة.

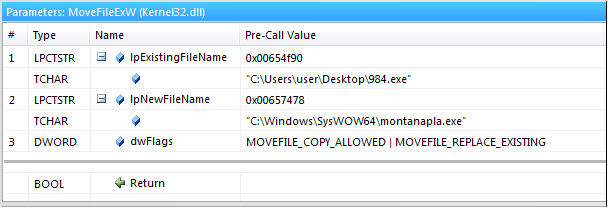

بمجرد التنفيذ ، يضع الثنائي نفسه على C: WindowsSysWOW64montanapla.exe.

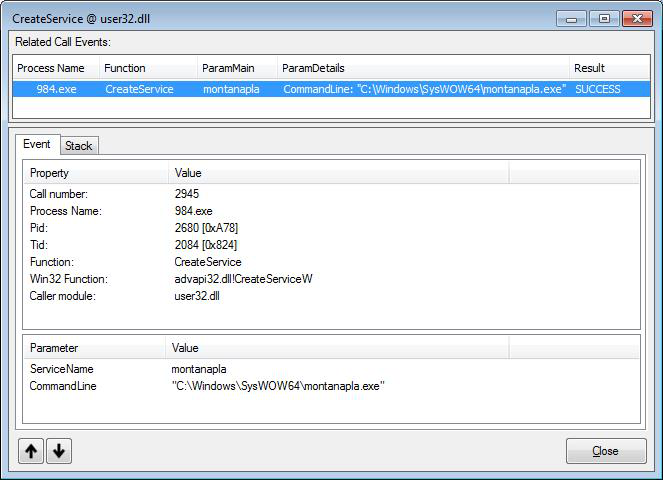

بعد ذلك ، تقوم بإنشاء خدمة تسمى montanapla تضمن بدء العملية الخبيثة مع كل بدء تشغيل.

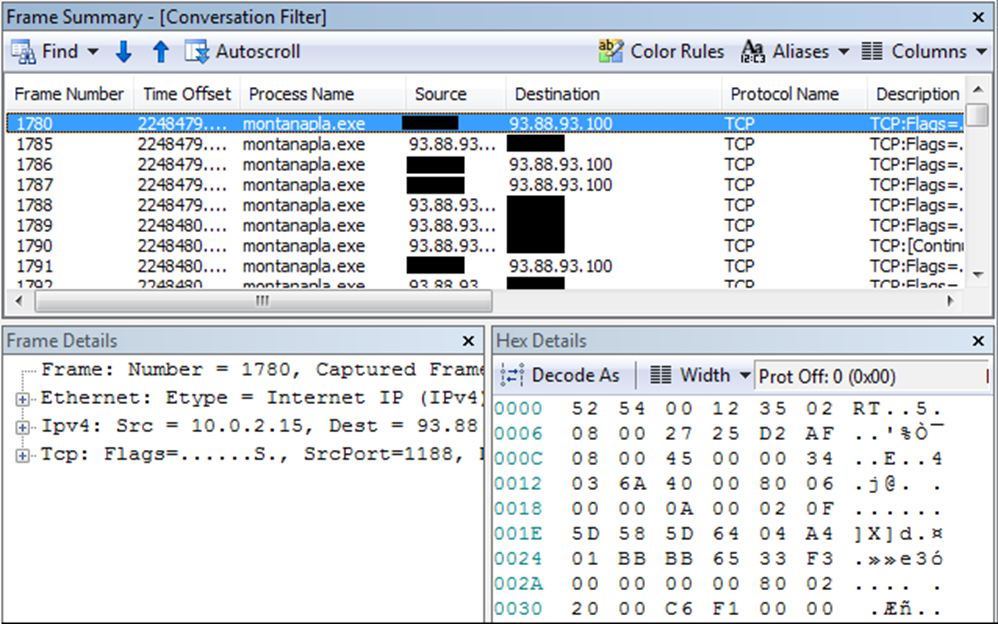

علاوة على ذلك ، يحاول الاتصال بخوادم الأوامر والتحكم (181.142.74.233 ، 204.184.25.164 ، 79.129.120.103 ، 93.88.93.100) لإبلاغ المهاجمين بالضحية الجديدة. ثم تنتظر البرامج الضارة أوامر المهاجمين.

الآن تم إنشاء الاتصال السري عن بعد مع خادم الأوامر والتحكم. Emotet ينتظر ، جاهز لتنفيذ أي أمر من المهاجمين. عادة ، يقتبس البيانات الخاصة على الجهاز المصاب ؛ المعلومات المصرفية هي أولوية. لكن هذا ليس كل شيء. يستخدم Emotet أيضًا كوسيلة لتقديم العديد من الأشياء الأخرى أنواع البرامج الضارة للآلات المصابة. وبالتالي ، يمكن أن تصبح الإصابة بـ Emotet مجرد الحلقة الأولى في سلسلة الإضرار اللانهائي بجهاز كمبيوتر الضحية ببرامج ضارة مختلفة.

لكن Emotet غير راضٍ عن المساومة على جهاز كمبيوتر واحد فقط. يحاول إصابة المضيفين الآخرين في الشبكة. بالإضافة إلى ذلك ، يتمتع Emotet بقدرات قوية لإخفاء أدوات مكافحة البرامج الضارة وتجاوزها. لكونه متعدد الأشكال ، فإنه يتجنب الاكتشاف القائم على التوقيع بواسطة مضادات الفيروسات. أيضًا ، Emotet قادر على اكتشاف بيئة الجهاز الظاهري وإخفاء نفسه بتوليد مؤشرات خاطئة. كل هذا يجعله صعبًا بالنسبة لبرنامج الأمان.

يقول فاتح أورهان ، رئيس مختبرات كومودو لأبحاث التهديد: "في هذه الحالة ، واجهنا هجومًا خطيرًا للغاية مع تداعيات بعيدة المدى". من الواضح أن مثل هذه الهجمات الهائلة تهدف إلى إصابة أكبر عدد ممكن من المستخدمين ، لكن هذا مجرد غيض من فيض.

إن إصابة الضحايا بـ Emotet يؤدي فقط إلى بدء العملية المدمرة. أولاً ، يصيب المضيفين الآخرين في الشبكة. ثانيًا ، يقوم بتنزيل أنواع أخرى من البرامج الضارة ، وبالتالي تصبح عملية إصابة أجهزة الكمبيوتر المعرضة للخطر لا نهاية لها وتنمو بشكل كبير. من خلال إيقاف هذا الهجوم الضخم ، قام Comodo بحماية عشرات الآلاف من المستخدمين من هذه البرامج الضارة الماكرة وقطع سلسلة القتل للمهاجمين. هذه الحالة هي تأكيد آخر على أن عملائنا محميون حتى من الهجمات الأكثر خطورة وقوة ".

عش بأمان مع Comodo!

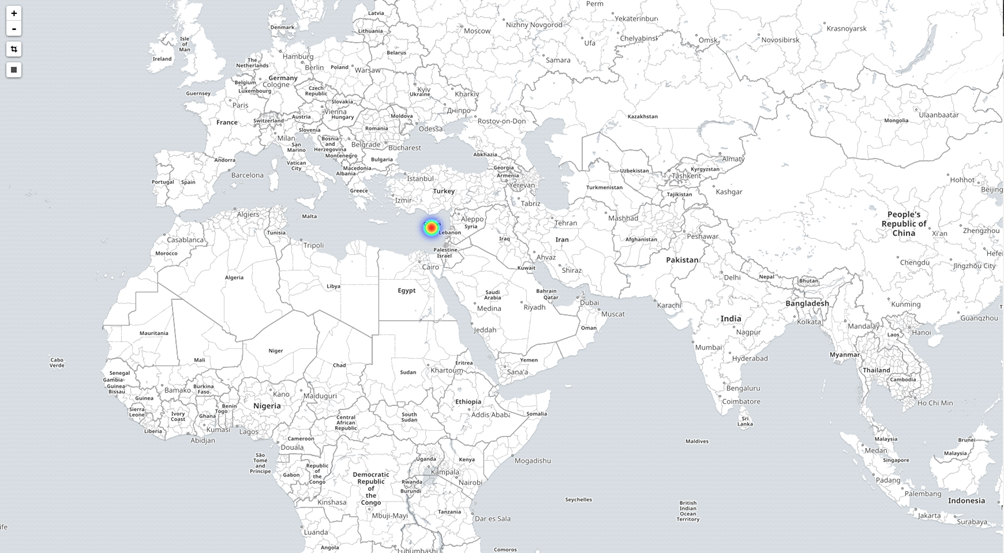

الخريطة الحرارية وعناوين IP المستخدمة في الهجوم

تم تنفيذ الهجوم من ثلاثة عناوين IP مقرها قبرص ونطاق @ tekdiyar.com.tr. بدأت في 23 يوليو 2018 الساعة 14:17:55 بالتوقيت العالمي المنسق وانتهت في 27 يوليو 2018 الساعة 01:06:00.

أرسل المهاجمون 28.294 رسالة بريد إلكتروني تصيدية.

موارد ذات الصلة:

بدء محاكمة حرة احصل على بطاقة نقاط الأمان الفورية الخاصة بك مجانًا

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://blog.comodo.com/comodo-news/new-immense-attack-emotet-trojan-targeted-thousands-users/

- 100

- 2018

- 2019

- 28

- a

- القدرات

- ماهرون

- من نحن

- وفقا

- إضافة

- تؤثر

- الكل

- من بين

- المحلل

- و

- الحماية من الفيروسات

- حول

- مهاجمة

- الهجمات

- متاح

- مصرفي

- البنوك والمصارف

- لوحة الاعلان

- أصبح

- يصبح

- بدأ

- يجري

- اسود

- المدونة

- العلامة تجارية

- حقيبة

- مركز

- سلسلة

- فرص

- الكود

- COM

- مجال الاتصالات

- تسوية

- مساومة

- الكمبيوتر

- التواصل

- صلة

- يحتوي

- مراقبة

- الدورة

- يخلق

- فضول

- العملاء

- قطع

- الانترنت

- الأمن الإلكتروني

- خطير

- البيانات

- الترتيب

- قطعا

- نقل

- التوصيل

- كشف

- مدمر

- نطاق

- بإمكانك تحميله

- التنزيلات

- البريد الإلكتروني

- رسائل البريد الإلكتروني

- التي لا نهاية لها

- يضمن

- البيئة

- أنشئ

- حتى

- الحدث/الفعالية

- كل

- إلا

- تنفيذ

- أضعافا مضاعفة

- واجه

- مشهور

- بعيد المدى

- قم بتقديم

- الاسم الأول

- متابعيك

- مجانًا

- تبدأ من

- توليد

- دولار فقط واحصل على خصم XNUMX% على جميع

- الحكومات

- ينمو

- الثابت

- رئيس

- إخفاء

- مرتفع

- HTTPS

- هائلة

- in

- من مؤشرات

- معلومات

- إلهام

- لحظة

- التكامل

- IP

- IT

- نفسها

- يوليو

- يوليو ٢٠٢٠

- مختبرات

- اسم العائلة

- إطلاق

- تطلق

- LINK

- قائمة

- محلي

- طويل

- الكثير

- آلة

- الآلات

- الماكرو

- وحدات الماكرو

- سحر

- يصنع

- البرمجيات الخبيثة

- كثير

- هائل

- نطاق واسع

- ماكس العرض

- يعني

- الرسالة

- مایکروسافت

- الرسالة

- لحظة

- الأكثر من ذلك

- أكثر

- الاسم

- عين

- محليات

- حاجة

- شبكة

- جديد

- ONE

- جاكيت

- أخرى

- PC

- أجهزة الكمبيوتر

- التصيد

- PHP

- وجهات

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- بلايستشن

- ممكن

- قوي

- بوويرشيل

- يقدم

- الأولوية

- خاص

- عملية المعالجة

- المنتجات

- محمي

- جمهور

- استعداد

- عن بعد

- طلب

- بحث

- الموارد

- النوع

- تشغيل

- راض

- راضي مع

- سجل الأداء

- الثاني

- تأمين

- أمن

- خوادم

- يخدم

- الخدمة

- قذيفة

- متستر

- So

- تطبيقات الكمبيوتر

- انتشار

- بدأت

- بدء التشغيل

- الولايه او المحافظه

- وقف

- قوي

- هذه

- المستهدفة

- •

- العالم

- تفكير

- الآلاف

- التهديد

- ثلاثة

- الوقت

- معلومات سرية

- إلى

- أداة

- أدوات

- حصان طروادة

- الثقة

- أنواع

- URL

- مستخدم

- المستخدمين

- عادة

- بالتوقيت العالمي

- مختلف

- الإصدار

- ضحية

- ضحايا

- افتراضي

- الجهاز الظاهري

- انتظار

- سوف

- بدون

- كلمة

- العالم

- جاري الكتابة

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت