بعد فحص روتين تشفير البرامج الضارة المستخدمة كجزء من هجمات Petya / ExPetr ، يدرك الخبراء أن مؤلف البرمجيات الخبيثة لا يمكن فك شفرة دائرة الضحايا - بغض النظر عن إمكانية التقسيط. كما اتضح ، فإن هجوم البرامج الضارة هذا يشبه إلى حد كبير ممسحة ولكنه يحاكي برنامج الفدية.

تقارير حول الصورة الرمزية الجديدة لـ رانسوموار الهجمات كانت متكررة بشكل مزعج منذ 27 يونيو 2017. مع الكشف عن إصدارات مختلفة من الأسماء - Petya ، NotPetya. Petrwrap و exPetr - مما تسبب في أ صدع في الفضاء الافتراضي في جميع أنحاء العالم. ركزت هجومها بشكل أساسي على المنظمات في أوكرانيا وروسيا وأوروبا الغربية.

لقد شمر خبراء الأمن عن سواعدهم للتخلص من عاصفة هجمات برامج الفدية هذه. ضمان فحوصات منتظمة على تحديثات النظام ومن خلال مطالبة المستخدم بأي عمليات استغلال مدمرة قابلة للتطبيق.

كيف تنتشر برامج الفدية؟

يقوم برنامج الفدية بالمهمة القذرة مع أنظمة Windows الموجودة الضعيفة. يجب على المستخدمين أن يضعوا أقدامهم لضمان بقاء "تحديثات النظام" في صدارة التهديدات. ومع ذلك ، فإن السيناريو مختلف ، حيث تفاجئنا مؤسسات الأعمال بنظام Windows الضعيف الذي عفا عليه الزمن حتى بعد أن تم تحذيرنا من ضربة قوية في أحدث هجوم wannacry. من المؤكد أن أنظمة Windows الضعيفة التي نجت من هجوم wanna cry معرضة الآن لهجوم برامج الفدية الشائعة.

ماذا تفعل بيتيا؟

تعمل بيتيا على أربعة أشياء.

1. إنها دودة تمر عبر نظام Windows المحلي الضعيف لإصابة الشبكة المحلية.

2. إنها أ الفدية التي تعمل ل تشفير سجل التشغيل الرئيسي هذا يشل الشركة من الانطلاق بالطريقة الصحيحة.

3. يعمل أيضًا على الملفات الأخرى عند فشل سجل التمهيد الرئيسي ، يظل النظام غير منضبط ومع المكون الرابع

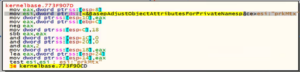

4. يعمل على سرقة أسماء المستخدمين وكلمات المرور وغيرها بيانات اعتماد تسجيل الدخول من النظام المصاب ، يوجه هذا الجسم الخبيث للتنقل والوصول إلى الأنظمة الأخرى في الشبكة المحلية باستخدام بيانات الاعتماد المنهوبة.

من في عرضة للخطر؟

على الرغم من أن أجهزة الكمبيوتر الشخصية مصححة بآخر تحديثات Windows وحتى إذا لم تكن متصلة بشبكات الأعمال فهي بالمثل عرضة للخطر لدودة بيتيا. هناك أيضًا فرصة أخرى للتعرض للخطر ، أي عندما يتصل النظام الفردي بشبكة VPN. لا يصيب Petya أجهزة Mac و Android و Linux بينما يعمل على استهداف أنظمة Windows فقط.

كيفية البقاء متقدمًا على Petya Ransomware

تثبيت الحق والقوي حماية نقطة النهاية من شأن النظام أن يساعد في أمن النظام مع فائض من التدابير الأمنية المتسقة. كما أنه يتيح تحديثات التصحيح التلقائية مع تجنب نظام Windows ليكون ثغرة على العداد. تأكد من استدعاء مكافحة البرمجيات الخبيثة, جدار الحماية الميزات وتقنيات منع التطفل الأخرى للخوادم وأجهزة سطح المكتب.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://blog.comodo.com/endpoint-security/petya-ransomware-how-it-spreads-and-how-to-stay-ahead/

- :يكون

- $ UP

- 2017

- المرتبة الرابعة

- a

- من نحن

- الوصول

- بعد

- قدما

- و

- الروبوت

- آخر

- هي

- حول

- AS

- At

- مهاجمة

- الهجمات

- المؤلفة

- أوتوماتيك

- الصورة الرمزية

- تجنب

- BE

- يجري

- ضربة

- الجسدي

- الأعمال

- by

- مما تسبب في

- بالتأكيد

- فرصة

- الشيكات

- حول الشركة

- أجهزة الكمبيوتر

- متصل

- ثابتة

- Counter

- أوراق اعتماد

- مختلف

- إلى أسفل

- تمكن

- التشفير

- نقطة النهاية

- ضمان

- ضمان

- أوروبا

- حتى

- خبرائنا

- استغلال

- مآثر

- فشل

- المميزات

- العناية بالقدم

- ملفات

- ركز

- في حالة

- رابع

- متكرر

- تبدأ من

- ربح

- يملك

- ثقيل

- كيفية

- كيفية

- لكن

- HTTPS

- in

- فرد

- IT

- انها

- وظيفة

- JPG

- آخر

- مثل

- لينكس

- محلي

- لجنة الهدنة العسكرية

- صنع

- البرمجيات الخبيثة

- هجوم البرمجيات الخبيثة

- رئيسي

- ماكس العرض

- الإجراءات

- الأكثر من ذلك

- خطوة

- أسماء

- شبكة

- الشبكات

- جديد

- of

- on

- تعمل

- المنظمات

- أخرى

- جزء

- كلمات السر

- بقعة

- PHP

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- إمكانية

- قوي

- الوقاية

- الحماية

- وضع

- الفدية

- هجمات الفدية

- سجل

- بغض النظر

- المخاطرة

- توالت

- طرق

- روسيا

- سيناريو

- أمن

- خوادم

- منذ

- الفضاء

- انتشار

- ينتشر

- ابتداء

- إقامة

- هذه

- فائض

- مفاجئ

- نجا

- نظام

- أنظمة

- الهدف

- تقنيات

- أن

- •

- من مشاركة

- الأشياء

- التهديدات

- عبر

- إلى

- جديدة

- أوكرانيا

- فهم

- كشف النقاب

- آخر التحديثات

- us

- مستخدم

- المستخدمين

- تستخدم

- قابل للحياة

- افتراضي

- الفضاء الافتراضي

- VPN

- الضعيفة

- طريق..

- الغربي

- أوروبا الغربية

- في حين

- نوافذ

- مع

- أعمال

- دودة

- سوف

- زفيرنت