16 نوفمبر، 2022

جوزيف بورليسون وميشيل كورفر ودان بونه

ملاحظة المحرر: يوجد أدناه النص الكامل للورقة "حلول تنظيمية لحماية الخصوصية باستخدام أدلة المعرفة الصفرية". تحميل PDF، أو اقرأ منشور المدونة الموجز الأقصر هنا.

المُقدّمة

من بين جميع الأدوات التي توفرها سلاسل الكتل القابلة للبرمجة - الأمان وإمكانية التنبؤ وقابلية التشغيل البيني والاقتصادات المستقلة ، من بين أمور أخرى - اعتبارًا من اليوم ، لا توفر سلاسل الكتل الأكثر استخدامًا الخصوصية. هذا لا يزال عائقا رئيسيا لاعتمادها على نطاق واسع. على الرغم من أن جميع الرموز المميزة للعملات المشفرة ليست فقط - أو حتى بشكل أساسي - أدوات مالية ، ويمكن استخدامها لمجموعة متنوعة من الأغراض داخل النظام البيئي web3 المتنامي ، إلا أن مستخدمي blockchain يتعاملون مع بعضهم البعض على blockchain باستخدام الأصول الرقمية. تعتمد البنى الحالية لمعظم سلاسل الكتل الحالية على شفافية المعاملات لتعزيز الثقة ، ولكن هذه الشفافية الافتراضية ونقص الخصوصية يزيدان من خطر إلحاق الضرر بالمستهلك من خلال السماح لمستخدمي blockchain الآخرين بمشاهدة سجل المعاملات ومقتنيات أي حامل محفظة. إن خاصية الاسم المستعار المميزة للكتل المتسلسلة هي الحماية الأساسية ضد العناصر السيئة ، ولكن يمكن التغلب عليها بسهولة. أظهرت ممارسات تحليلات blockchain الحديثة أنه يمكن استخدام التحليل الإرشادي لتفاعلات المستخدم لاختراق هذه الخصوصية ، ويمكن لأي شخص يتعامل مع صاحب المحفظة رؤية ملفه المالي بالكامل بشكل فعال. وبالتالي ، على الرغم من أنها توفر فائدة صافية في تتبع النشاط المالي غير المشروع ، إلا أن شفافية المعاملات تجعل مستخدمي تقنيات blockchain عرضة بشكل خاص للاحتيال ، والهندسة الاجتماعية ، وسرقة الأصول من قبل الجهات الفاعلة السيئة ، وكذلك الضرر غير المكتمل الناجم عن الكشف عن البيانات المالية الحساسة إلى الأطراف الثالثة.

تتناقض الطبيعة الشفافة لدفاتر الأستاذ العامة على سلاسل الكتل بشكل صارخ مع الخصوصية الافتراضية للنظام المالي التقليدي ، والتي تنشأ من تسجيل المعاملات على دفاتر الأستاذ الخاصة التي يحتفظ بها الوسطاء الماليون ، مدعومة بالحقوق القانونية للخصوصية المالية والضوابط البشرية على الوصول إلى معلومات مالية حساسة. في الواقع ، اللوائح والتوجيهات الصادرة عن وزارة الخزانة (الخزانة) مكتب مراقبة الأصول الأجنبية (OFAC) ، المسؤول عن نظام العقوبات المالية الأمريكية ، وشبكة إنفاذ الجرائم المالية (FinCEN) ، المسؤولة عن اللوائح الأمريكية لمكافحة غسيل الأموال والإشراف ، جنبًا إلى جنب مع قوانينها التمكينية ، تم تصميمهما لإجبار الشفافية على التغلب على الغموض المتأصل في النظام المالي التقليدي والخصوصية التي يوفرها. تتطلب متطلبات حفظ السجلات والإبلاغ الناشئة عن هذه القوانين من الوسطاء الماليين الاحتفاظ بالمعلومات والكشف عنها للحكومة (بالإضافة إلى اتخاذ إجراءات أخرى مثل منع الوصول إلى الأصول) من أجل دعم تحقيقات إنفاذ القانون ، ووقف تمويل الإرهاب ، وتعزيز الأمن القومي. السياسات ، من بين أمور أخرى. الأهم من ذلك ، هذه التدابير تخلق الاستثناءات إلى حقوق الخصوصية المحمية وتمثل توازنًا - وإن كان غير كامل - بين حقوق الخصوصية ومتطلبات الامتثال.

لا توجد أي من وسائل الحماية هذه - لا حماية الخصوصية العملية التي يوفرها التعتيم المتأصل في دفاتر الأستاذ الخاصة ، ولا الاعتراف القانوني الصريح بحقوق الخصوصية المالية - فيما يتعلق بالمستخدمين في سلاسل الكتل العامة. علاوة على ذلك ، فإن محاولات استيراد الإجراءات (مثل تحديد العميل والعناية الواجبة ، والمعروفة بالعامية بمتطلبات "اعرف عميلك" أو متطلبات "اعرف عميلك") تخاطر بتقويض حتى الحد الأدنى من مستويات الخصوصية التي يوفرها الاسم المستعار ، من خلال إنشاء "مواقع جذب" للمعلومات التي تجذب الهجمات الخبيثة والتهديدات الداخلية. في حين أن اختراق مثل هذه المعلومات يتسبب في ضرر للمستهلك في النظام المالي التقليدي ، فإنه يؤدي بشكل خطير إلى تفاقم المخاطر المتزايدة بالفعل من السرقة والاحتيال وحتى الأذى الجسدي الذي يحدث نتيجة للشفافية المالية الكاملة.

في حين أن هناك بلوكشين الطبقة 1 الأحدث والأكثر اعتمادًا والتي تركز بشكل أساسي على الخصوصية ، بالنسبة لتلك البلوكشين التي ليست خاصة بطبيعتها ، يتعين على المستخدمين الاعتماد على مجموعة من بروتوكولات العقود الذكية وسلسلة الكتل من الطبقة الثانية التي تخفي هوية بيانات المعاملات ، والعديد من التي تستخدم براهين المعرفة الصفرية ، وتقنيات التشفير التي تحافظ على الخصوصية ، لتحقيق إخفاء الهوية. عادة ما يتم الاستهزاء بهذه البروتوكولات والبلوكشين باعتبارها ذات أغراض شائنة فقط (بما في ذلك من خلال تسميتها "خلاطات") ، وفي حين أنه لا يمكن دحض أن جزءًا من حجمها له صلات بـ الخارقة وغيرها أغراض غير مشروعة,1 هناك قيمة لا يمكن إنكارها في تطوير تكنولوجيا تحافظ على الخصوصية للأغراض المشروعة. في الواقع ، يمكن أن تسمح هذه التقنيات للمستهلكين الشرعيين بالاستفادة من مستوى من الخصوصية المالية وحماية المستهلك يتجاوز ما يتمتع به مستهلكو الخدمات المالية التقليدية. ومع ذلك ، فإن نفس الحلول التي تزيد الخصوصية إلى أقصى حد قد تحبط قدرة الحكومة على متابعة التحقيقات ، أو مكافحة النشاط المالي غير المشروع ، أو استرداد الأصول المسروقة لتعزيز تطبيق القانون وأهداف الأمن القومي. هل هذا يعني أن تقنية blockchain تفرض بالضرورة الاختيار بين الامتثال لاكتشاف ومنع وتعطيل النشاط المالي غير المشروع من ناحية والخصوصية وحماية المستهلك من ناحية أخرى؟

تجادل هذه الورقة بشكل قاطع أن الإجابة هي لا. حل هذا التوتر باستخدام تقنيات التشفير الحديثة - على عكس الأطر الحالية التي تعتمد على الضوابط البشرية - ليس بالضرورة لعبة محصلتها صفر. التوفيق بين احتياجات الخصوصية للمستخدمين والاحتياجات المعلوماتية والأمن القومي للمنظمين وإنفاذ القانون أمر ممكن وضروري. تقترح هذه الورقة حالات استخدام محتملة لإثباتات المعرفة الصفرية في بروتوكولات blockchain التي يمكن أن تحقق مجموعتي الأهداف. أولاً ، نصف أساسيات تكنولوجيا إثبات المعرفة الصفرية ، تليها نظرة عامة على الأنظمة القانونية والتنظيمية ذات الصلة التي قد تنطبق. بعد ذلك ، باستخدام Tornado Cash كمثال ، قمنا بوضع عدد من الحلول عالية المستوى التي قد يفكر فيها المطورون وصانعو السياسات.

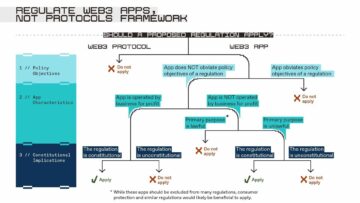

Iعند كتابة هذا ، يؤكد المؤلفان على الفرضية المهمة ، "تنظيم التطبيقات وليس البروتوكولات".2 في الولايات المتحدة ، من الشائع أن تقوم طبقة التطبيق بفحص العقوبات باستخدام تقنيات المبارزة الجغرافية وتقييد وصول المستخدم من خلال مجموعة متنوعة من الإجراءات. في حين أن هذه القيود مفيدة ، إلا أنها ليست آمنة من الفشل ، ومع ذلك قد يتحايل الفاعلون السيئون على مثل هذه الضوابط. نتيجة لذلك ، اختارت بعض التقنيات التي تحافظ على الخصوصية والتي قد تكون عرضة للاستخدام من قبل الأطراف الخاضعة للعقوبات تضمين قيود على مستوى البروتوكول لمعالجة مخاوف الأمن القومي. لا يتخذ المؤلفون موقفًا مفاده أن جميع تقنيات الحفاظ على الخصوصية يجب أن تتخذ نفس القرار ؛ يجب أن يتمتع المطورون بحرية اختيار ما إذا كانوا يريدون اعتماد قيود على مستوى البروتوكول أم لا للحماية من الاستخدام من قبل الجهات الفاعلة غير المشروعة والمسؤولية التنظيمية المحتملة. بالنسبة لأولئك الذين يختارون تبني وسائل الحماية ، فإننا نقدم ببساطة بدائل محتملة للنظر فيها والتي قد تجعل هذه الحلول أكثر فعالية ، مع الحد أيضًا من إمكانية استخدامها للرقابة.

خلفيّة

تحقيق الخصوصية باستخدام البراهين الصفرية المعرفة

من غير المحتمل أن تحقق تقنية blockchain اعتمادًا سائدًا دون ضمان الخصوصية. على سبيل المثال ، عندما يتعلق الأمر بالبنية التحتية المالية ، قد يكون المستخدمون المحتملون لأنظمة المدفوعات القائمة على blockchain مترددين بشدة في استخدام هذه الأنظمة إذا كانت رواتبهم أو غيرها من المعلومات المالية الحساسة ، بما في ذلك المدفوعات مقابل خدمات مثل العلاجات الطبية ، متاحة للجمهور. يمكن قول الشيء نفسه عن خدمات الشبكات الاجتماعية ، وبروتوكولات الإقراض اللامركزية ، والمنصات الخيرية ، وأي حالة استخدام أخرى حيث يقدر المستخدمون خصوصية معلوماتهم.

البيانات تؤكد هذا الموقف. بلغ المتوسط المتحرك لمدة 30 يومًا للقيمة السوقية للعملات المشفرة التي تلقتها خدمات أو بروتوكولات الحفاظ على الخصوصية على السلسلة 52 مليون دولار اعتبارًا من 29 أبريل 2022 ، بزيادة تقارب 200٪ خلال الأشهر الـ 12 السابقة.3 بالنسبة للسياق ، تستخدم العديد من بروتوكولات الحفاظ على الخصوصية التشفير الخوارزمي لتسهيل عنوان blockchain واحد لإيداع الأصول الرقمية في مجموعة من الأصول القابلة للتبديل المتشابهة ، متبوعًا بعنوان blockchain آخر يتحكم فيه نفس المستخدم ويسحب نفس عدد الأصول ونوعها من هذا التجمع ، بشكل فعال كسر سلسلة العهدة ومنع تتبع المعاملات. تستخدم بعض هذه البروتوكولات وبعض سلاسل الكتل المكونة من الطبقة الثانية خوارزميات تُعرف باسم أدلة المعرفة الصفرية لإخفاء هوية المعاملات دون تعريض معلومات المستخدم الحساسة للسلسلة.

تتيح البراهين الصفرية المعرفة المعاملات الخاصة على blockchain العامة. في جوهره ، فإن إثبات عدم المعرفة هو وسيلة لطرف واحد ، يسمى "المُثبِّت" ، لإقناع طرف آخر ، "المدقق" ، بأن بيانًا معينًا صحيحًا ، بينما لا يكشف شيئًا عن البيانات الأساسية التي تصنع البيان حقيقي. على سبيل المثال ، يمكن للمثل إثبات معرفته بحل أحجية سودوكو دون الكشف عن أي شيء عن الحل. والأمر الأكثر إثارة للاهتمام هو أنه يمكن لأي شخص أن يثبت أنه يبلغ من العمر ما يكفي لشراء الكحول أو التصويت ، دون الكشف عن الاسم وتاريخ الميلاد المطبوعين على رخصة قيادته. (من الناحية الفنية ، فإنهم سيثبتون بدون علم أن لديهم وثائق موقعة من الحكومة ، وأن تاريخ ميلادهم على هذه الوثائق يحدد العمر المطلوب للشخص.) والدليل يقنع المحقق بأن هذه الحقيقة صحيحة ، دون الكشف عن أي شيء آخر معلومة.4

يمكن للمرء بناء مجموعة متنوعة من آليات الخصوصية باستخدام أدوات المعرفة الصفرية. على سبيل المثال ، يمكن لـ Alice إرسال الأموال إلى خدمة تحافظ على خصوصية تفاصيل المعاملة ، وتعطي الخدمة Alice إيصالًا لإيداعها. علمت الخدمة ، وكذلك الجمهور ، أن أليس أرسلت الأموال. في وقت لاحق ، عندما تريد أليس سحب الأموال من الخدمة ، تقوم بتكوين إثبات عدم المعرفة بأن لديها إيصالًا صالحًا ، وأنها لم تسحب الأموال المرتبطة بهذا الإيصال بعد. لا يكشف الدليل شيئًا عن هوية أليس ، لكنه يقنع الخدمة بأنها تتفاعل مع شخص مؤهل لسحب هذه الأموال. هنا ، يتم استخدام إثبات عدم المعرفة لإقناع الخدمة بأن مطالبة السحب صحيحة ، مع الحفاظ على خصوصية هوية المنسحب.

بشكل حاسم ، تحمي براهين المعرفة الصفرية الخصوصية من خلال السماح بالكشف الانتقائي عن المعلومات اللازمة لتقييم الامتثال للسياسة ، دون الكشف عن جميع المعلومات الأساسية. يمكن أن تتيح البراهين الصفرية المعرفة درجات متفاوتة من الخصوصية ، بما في ذلك الخصوصية الكاملة حيث لا يمكن لأي شخص تتبع المعاملة ، أو الخصوصية من الجميع باستثناء عدد قليل من الأطراف المحددة. في حين أن هناك عددًا من الأسباب القانونية التي تجعل الناس بحاجة إلى حماية قوية للخصوصية ، يمكن أن تكون هذه التقنيات أيضًا نقطة جذب للجهات الفاعلة السيئة. تمامًا كما بلغ الاستخدام العام لبروتوكولات الحفاظ على الخصوصية ذروته في عام 2022 ، فقد ارتفعت أيضًا النسبة النسبية للقيمة المتلقاة من مصادر غير مشروعة ، حيث تمثل عناوين blockchain غير المشروعة حوالي 23 ٪ من جميع الأموال المرسلة إلى هذه البروتوكولات هذا العام حتى الربع الثاني. نشأ كل هذا النشاط غير المشروع تقريبًا من كيانات خاضعة للعقوبات أو تألف من أموال مسروقة.5 على الرغم من تقنية الحفاظ على الخصوصية التي تستخدمها هذه البروتوكولات ، فإن شركات تحليلات blockchain ، مثل Chainalysis و TRM Labs ، تكون قادرة في بعض الأحيان لتعقب الأموال غير المشروعة تتدفق من خلال هذه البروتوكولات حيث لا تحتوي على وحدات تخزين كافية لإخفاء النشاط ، أو عندما لا تكون وحدات التخزين الموجودة لديها متنوعة بما فيه الكفاية.6 علاوة على ذلك ، حتى عندما يستغل الفاعلون غير الشرعيين تكنولوجيا حماية الخصوصية ، فإنهم لا يزالون يواجهون تحديات في إخراج أصولهم من السلسلة ، حيث تُعتبر المنحدرات الورقية والمنحدرات الخارجية في معظم الحالات مؤسسات مالية في المراكز المالية الرئيسية والولايات القضائية الأخرى في جميع أنحاء العالم ، وهكذا تخضع لمتطلبات مكافحة غسل الأموال وتمويل الإرهاب.7 ومع ذلك ، فإن تنفيذ وإنفاذ هذه المتطلبات عالميًا غير متساوٍ في أحسن الأحوال ، وغير موجود في بعض الولايات القضائية ، مما يوفر مناخًا ملائمًا للجهات الفاعلة غير المشروعة لتبادل الأصول الرقمية بالعملة الورقية. نتيجة لذلك ، على الرغم من أن بروتوكولات الحفاظ على الخصوصية ضرورية للحفاظ على خصوصية معلومات المستخدم المشروعة ، إلا أنها تخلق ثغرات أمنية داخل أنظمة blockchain البيئية للجهات الفاعلة غير المشروعة لاستغلالها. من المؤكد أن الامتثال للأنظمة القانونية والتنظيمية الدولية أمر معقد ، لكن التنفيذ المعياري والمتوافق مع التنظيمات لإثباتات المعرفة الصفرية في بروتوكولات blockchain اللامركزية يمكن أن يعالج بعض نقاط الضعف الرئيسية بينما يفيد في نفس الوقت مشاركي web3.

الأنظمة المعمول بها

إن فهم كيف يمكن لأدلة المعرفة الصفرية التغلب على الخيار الثنائي الواضح بين الامتثال والخصوصية يتطلب تقديرًا للمتطلبات التنظيمية القضائية الخاصة التي تتعلق بمكافحة النشاط المالي غير المشروع. في الولايات المتحدة ، يمكن تصنيف اللوائح التي من المرجح أن تؤثر على بروتوكولات الحفاظ على الخصوصية إلى نظامين قانونيين أساسيين: (أ) بموجب سلسلة من القوانين واللوائح الفيدرالية المعروفة باسم قانون السرية المصرفية (BSA) - (XNUMX) برنامج تحديد هوية العميل ومتطلبات العناية الواجبة للعملاء (يشار إليها عادةً بمعايير "اعرف عميلك" أو "KYC") و (XNUMX) مراقبة المعاملات بالإضافة إلى غير ذلك متطلبات حفظ السجلات وإعداد التقارير;8 و (ب) في ظل سلطات الحرب والطوارئ الوطنية - برامج العقوبات الأمريكية.9 يجب على المشاركين في السوق Web3 معالجة المتطلبات القانونية لكلا النظامين من أجل تقليل أي مخاطر إنفاذ لعدم الامتثال والتخفيف من الاستخدام غير المشروع للبروتوكولات والمنصات. علاوة على ذلك ، قد يؤدي أي فشل في الامتثال إلى عواقب وخيمة ، بما في ذلك العقوبات المدنية والملاحقة الجنائية.10

يتطلب قانون العمل من بعض المؤسسات المالية والكيانات الأخرى ذات الصلة الامتثال لعدد من التزامات المراقبة وحفظ السجلات وإعداد التقارير. الغرض من هذه الالتزامات هو مساعدة FinCEN و OFAC ووكالات إنفاذ القانون في تحديد ومنع ومقاضاة غسل الأموال وتمويل الإرهاب ونشاط الاحتيال ، فضلاً عن تحديد الأصول الموجودة في النظام المالي الأمريكي المنتمية إلى النظام المالي الأمريكي. للأطراف الخاضعة للعقوبات وفقًا لأهداف الأمن القومي والسياسة الخارجية. يخلق الامتثال الكامل بموجب قانون BSA وأنظمة العقوبات مسارًا ورقيًا واضحًا وقابل للتدقيق للنشاط غير المشروع للجهات التنظيمية وأجهزة إنفاذ القانون لاتباعه وهو أمر بالغ الأهمية لإنفاذها الناجح.11

تشمل الكيانات التي يغطيها BSA أو الملزمة المؤسسات المالية التقليدية مثل البنوك ، وكذلك شركات خدمات الأموال (MSBs) مثل تجار العملات ، والمبادلات ، ومحولات الأموال ، من بين آخرين.12 لدى FinCEN المزيد توضيح أن الأفراد والكيانات التي تصدر أو تدير أو تتبادل العملة الافتراضية القابلة للتحويل (CVC) ، أو القيمة التي تحل محل العملة ، تعتبر أيضًا من MSBs ، وبالتالي تخضع لجميع التزامات الامتثال المعمول بها بموجب BSA.13 اعتمادًا على الحقائق والظروف الخاصة بتشغيل خدمة الخلط أو نموذج العمل ، يمكن اعتبار الخلاط MSB ويخضع لمتطلبات التسجيل والامتثال لـ BSA. هذا لأن بعض خدمات الخلط يمكن أن تمكّن القيمة التي تحل محل العملة للانتقال من محافظ داخل المنصة إلى محافظ خارج المنصة.14 في المقابل ، من المحتمل ألا تتضمن البلوكشين اللامركزية التي تحافظ على الخصوصية تحويل الأموال. كما تنص FinCEN صراحة في أحدث إرشاداتها الصادرة في عام 2019 ، فإن الكود أو البرنامج غير الخاضع للحراسة وذاتي التنفيذ وحده ، حتى لو كان يؤدي وظائف الخلط ، لن يؤدي في الوقت الحالي إلى تنفيذ التزامات BSA:

موفر برامج إخفاء الهوية ليس مرسل أموال. تستثني لوائح FinCEN من تعريف مرسل الأموال أولئك الأشخاص الذين يقدمون "خدمات التوصيل أو الاتصال أو الوصول إلى الشبكة التي يستخدمها مرسل الأموال لدعم خدمات تحويل الأموال". [31 CFR § 1010.100 (ff) (5) (ii)]. وذلك لأن موردي الأدوات (الاتصالات أو الأجهزة أو البرامج) التي يمكن استخدامها في تحويل الأموال ، مثل برامج إخفاء الهوية ، يشاركون في التجارة وليس تحويل الأموال.15

تطبيق متطلبات الامتثال للعقوبات أقل وضوحًا بعض الشيء. تنطبق أنظمة العقوبات التي يديرها مكتب مراقبة الأصول الأجنبية على جميع الأشخاص الأمريكيين ، الأفراد والكيانات ، أينما كانوا ، وتطلب منهم تحديد المعاملات التي تنطوي على ممتلكات الأطراف الخاضعة للعقوبات ومنعها وفصلها. على الرغم من أن مكتب مراقبة الأصول الأجنبية لديه ذكر أن أنظمة العقوبات لا تنطبق على نشر البرامج والتقنيات التي تحافظ على الخصوصية إلى se,16 إن الإخفاق في تنفيذ تدابير لمنع الأطراف الخاضعة للعقوبات من إساءة استخدام هذه التقنيات - كما نوقش بمزيد من التفصيل أدناه - يهدد الاستجابات من مكتب مراقبة الأصول الأجنبية التي يمكن أن تقوض قابلية هذه التقنيات للحياة ، مثل ما حدث مؤخرًا حالة تورنادو كاش.17

معايير "اعرف عميلك" ومراقبة المعاملات

هؤلاء الأفراد أو الكيانات التي تكون نماذج أعمالها المصنفة على أنها MSBs يجب أن تفي بمتطلبات معينة لجمع المعلومات ومراقبة المعاملات من أجل الوفاء بالتزاماتها بموجب BSA. يُطلب من الشركات الصغيرة والمتوسطة الحصول على معلومات "اعرف عميلك" من الأشخاص الذين يستخدمون خدماتهم لإجراء المعاملات ، من أجل التحقق من هوية هؤلاء الأشخاص.18 كحد أدنى ، يجب أن تحصل MSBs على اسم المستخدم وعنوانه ورقم التعريف الضريبي كجزء من عملية اعرف عميلك (KYC).19

بعد التحاقهم بالطائرة ، يجب على الشركات المتنقلة المهاجرة مراقبة المعاملات التي تتم من خلال أنظمتها الأساسية والإبلاغ عن أي نشاط مشبوه قد يشير إلى سلوك غير قانوني من خلال تقديم تقارير الأنشطة المشبوهة (SARs). تطلب BSA من MSBs تقديم طلب SAR في غضون 30 يومًا إذا علموا أو اشتبهوا في أن معاملة على نظامهم الأساسي قد تنطوي على نشاط غير قانوني ، شريطة أن تتضمن هذه المعاملة تحويل إجمالي 2,000 دولار على الأقل. من أجل تحفيز الإيداع في الوقت المناسب ، فإن الإيداع المناسب لـ SAR فيما يتعلق بالمعاملة سيحمي MSB من جميع المسؤوليات المدنية المتعلقة بتلك المعاملة.20

في حين أن BSA يفرض أيضًا متطلبات حفظ السجلات وإعداد التقارير الأخرى على MSBs مثل تقديم تقارير معاملات العملة (CTR) ، فإن هذا المطلب حاليًا لا ينطبق على الأصول الرقمية وليس له صلة مباشرة بالأغراض الحالية.21

عقوبات

تتمتع FinCEN بالسلطة الكاملة لإدارة BSA ، وإصدار القواعد بموجبه ، واتخاذ إجراءات إنفاذ ضد أولئك الذين ينتهكون قانون BSA ، لكن مكتب مراقبة الأصول الأجنبية لديه ولاية قضائية أوسع بكثير. معظم العقوبات الاقتصادية تأتي من السلطة المفوضة إلى الرئيس في قانون سلطات الطوارئ الاقتصادية الدولية (IEEPA) وقانون الطوارئ الوطنية (NEA).22 وبالتالي ، فإن العقوبات هي سلطة متصلة بالأمن القومي وأزمنة الحرب يتم سنها من خلال الأمر التنفيذي. يشرف مكتب مراقبة الأصول الأجنبية على جميع المعاملات المالية في الولايات المتحدة وقد يعاقب أي فرد أو كيان أو دولة تشكل تهديدًا للأمن القومي. نتيجة لذلك ، إذا كان لدى شخص أو كيان معين من قبل مكتب مراقبة الأصول الأجنبية مصلحة في أي معاملة تتم معالجتها من خلال أو ممتلكات يملكها أي شخص أو كيان أمريكي ، بما في ذلك على سبيل المثال لا الحصر الكيانات الملزمة ببنك البحرين المركزي مثل الشركات الصغيرة والمتوسطة والبنوك ، أو الشخص أو الكيان الأمريكي سيُطلب منه (XNUMX) حظر (تجميد) المعاملة المحظورة ، وأي حسابات أو ممتلكات متعلقة بالشخص المحدد ، و / أو (XNUMX) وضع أي أموال مستلمة فيما يتعلق بهذه المعاملة في حساب منفصل وموقوف ، و ( ج) تقديم تقارير معينة إلى مكتب مراقبة الأصول الأجنبية. في كلتا الحالتين ، لا يوجد شخص أو كيان أمريكي قد تقوم بمعالجة هذه المعاملة و / أو الإفراج عن هذه الأموال حتى يزيل مكتب مراقبة الأصول الأجنبية الفرد أو الكيان المعني من قائمة العقوبات ، يتم إلغاء برنامج العقوبات المطبق ، أو يصرح مكتب مراقبة الأصول الأجنبية صراحة بالإفراج عن الأموال المحتجزة من خلال منح الترخيص.23

بالنسبة للعقوبات المتعلقة بمعاملات العملة المشفرة ، تأتي السلطة عمومًا من الأمر التنفيذي 13694 الذي ركز على "الأنشطة الخبيثة التي يتم تمكينها عبر الإنترنت".24 قد يواجه الأفراد الذين ينتهكون العقوبات الاقتصادية عقوبات مدنية أو جنائية.25 وتجدر الإشارة إلى أن معيار المسؤولية الإدارية أو المدنية عن انتهاكات العقوبات هو مسؤولية صارمة ، مما يعني أنه يمكن تحميل الشخص المسؤولية عن إرسال أو تلقي معاملة أو عدم حظر ممتلكات مرتبطة بشخص أو كيان أو دولة خاضع للعقوبات إذا لم تكن هناك نية للقيام بذلك.26 وهذا يفرض فعليًا شرط العناية الواجبة للاستعلام عن مصدر الأموال عند الانخراط في الأنشطة المالية أو التجارية. من ناحية أخرى ، تتطلب المسؤولية الجنائية إظهار القصد - أن الشخص الذي ينتهك العقوبات قصد القيام بذلك. يتم رفع الدعاوى الجنائية لانتهاكات العقوبات من قبل وزارة العدل بموجب IEEPA أو قوانين غسيل الأموال المقننة في العنوان 18 من قانون الولايات المتحدة.27 ومع ذلك ، فإن الوجبات الجاهزة المهمة فيما يتعلق بمسؤولية العقوبات ومتطلبات الامتثال لمكتب مراقبة الأصول الأجنبية هي أن هذه الالتزامات تنطبق على من جميع الأشخاص والكيانات في الولايات المتحدة أو الذين يقومون بأعمال تجارية في الولايات المتحدة وغير مرتبطين بما إذا كان الشخص أو الكيان مشمولاً بـ BSA أم لا.

تحسين بروتوكولات الخصوصية للتخفيف من مخاطر التمويل غير المشروع

تتعارض إمكانات تحسينات الخصوصية التي توفرها براهين انعدام المعرفة مع الإطار التنظيمي المذكور أعلاه. إن قدرة التكنولوجيا على حماية تفاصيل المعاملات تعني أنها قد لا تفسح المجال بسهولة للامتثال الكامل للوائح مثل متطلبات BSA - على الرغم من أنه يظل سؤالًا مفتوحًا حول ما إذا كانت العقود الذكية والكود تخضع للمتطلبات المنصوص عليها في اللوائح الموصوفة وإلى أي مدى. كما هو مذكور أعلاه ، في إرشاداتها لعام 2019 ، تستثني FinCEN رمز البرنامج صراحة من نطاق BSA ، وبالتالي فإن البروتوكول اللامركزي حقًا مع عدم وجود فرد أو مجموعة وراء تشغيله ليس مطلوبًا - ولا حتى من الواضح كيف يمكن - جمع والاحتفاظ معلومات KYC أو ملف SAR على المستخدمين. وبالمثل ، فإن القوانين التمكينية والأمر التنفيذي للأمن السيبراني الذي سيحكم فرض أي عقوبات تشير إلى "الممتلكات والفوائد في الممتلكات" من الأفراد والكيانات المستهدفة، مما يشير إلى أن البرمجيات ورموز الكمبيوتر هي نفسها خارج نطاق العقوبات.28 وحديث توجيهات من مكتب مراقبة الأصول الأجنبية يبدو أنه يشير إلى أن نشر البرامج ليس في حد ذاته نشاطًا خاضعًا للعقوبات.29 ومع ذلك ، في ضوء تعيين مكتب مراقبة الأصول الأجنبية لبعض عناوين العقود الذكية المرتبطة بـ Tornado Cash ، فإن هذا الاستنتاج أبعد ما يكون عن الوضوح.

ومع ذلك ، يمكن تصميم أدلة عدم المعرفة للتخفيف من بعض مخاطر التعرض للنشاط المالي غير المشروع ومسؤولية العقوبات الاقتصادية من خلال بروتوكولات تعزيز الخصوصية ، بما في ذلك التخفيف من مخاطر الأمن القومي التي تسعى عقوبات مكتب مراقبة الأصول الأجنبية إلى معالجتها. على وجه الخصوص ، هناك العديد من التدابير التي يمكن أن تنفذها البروتوكولات التي تركز على الخصوصية لإدارة هذه المخاطر بشكل أفضل ، دون تقويض فعاليتها. فيما يلي تلخيص لثلاثة إجراءات ممكنة ، يتم تقييم كل منها في سياق بروتوكول حماية الخصوصية Tornado Cash.

مثال الإعصار النقدي

تتمثل إحدى طرق إثبات إمكانات إثبات عدم المعرفة الصفرية للتغلب على الخيار الثنائي الحالي بين المسؤولية المحتملة بموجب أنظمة العقوبات الحالية التي أثيرت من خلال تقنيات تعزيز الخصوصية من خلال عدسة تورنادو كاش - بروتوكول تعزيز الخصوصية الذي أقره مكتب مراقبة الأصول الأجنبية مؤخرًا. Tornado Cash هو بروتوكول يتم نشره على سلسلة Ethereum blockchain التي تسعى إلى إخفاء هوية أصول المستخدم من أجل حماية خصوصيتها. يمكن لأي شخص إرسال أموال من عنوان Ethereum الخاص به إلى عقود Tornado Cash الذكية ، وستظل هذه الأموال مودعة في العقود حتى يختار المالك سحبها. عادةً ما ينتظر المستخدمون في أي مكان من عدة أسابيع أو شهور أو حتى سنوات قبل أن ينسحبوا ، لأن الفترة الزمنية المتداخلة (التي يقوم خلالها المستخدمون الآخرون بإيداع الأموال وسحبها) يمكن أن تزيد أو تقلل من فعالية ميزات الحفاظ على الخصوصية في Tornado Cash. عند الانسحاب ، استخدم البروتوكول تقنية إثبات عدم المعرفة لتحويل الأموال إلى عنوان Ethereum جديد ، وكسر الرابط بين العنوان الذي تم إيداع الأموال منه في البداية في Tornado والعنوان الجديد الذي تم سحب الأموال إليه لاحقًا من Tornado.30 بروتوكول Tornado Cash ثابت وغير موثوق به ومؤتمت بالكامل.31 يعتمد إخفاء الهوية المقدم من Tornado Cash على العديد من المستخدمين الذين يستخدمون الخدمة في وقت واحد لقطع الاتصال بين عناوين المحفظة المستخدمة للإيداع والسحب. بالإضافة إلى ذلك ، احتفظ المستخدمون بشهادة يمكنهم فقط الكشف عن ملكية الرموز المودعة. تمشيا مع الارتفاع الأخير في استخدام الخلاط غير المشروع ، تم استخدام منصة Tornado Cash بالمثل وغالبًا ما تستخدم لغسل الأموال المسروقة. على سبيل المثال ، في عملية اختراق جسر رونين في أبريل 2022 ، تمت سرقة ما يقرب من 600 مليون دولار من الجسر وتحويلها إلى عنوان Ethereum الذي يمتلكه المهاجم. بعد بضعة أيام ، نقل المتسللون بعض ملفات الأموال المسروقة في تورنادو كاش.32 في أغسطس 8 ، 2022 ، مكتب مراقبة الأصول الأجنبية المعين، من بين أمور أخرى ، موقع الويب tornado.cash والعديد من عناوين Ethereum المرتبطة بالخدمة ، والتي كان العديد منها عناوين عقود ذكية بدون صاحب مفتاح محدد.33 في الإعلان العام المصاحب لهذا التصنيف ، أشارت وزارة الخزانة إلى أكثر من 7 مليارات دولار من العائدات غير المشروعة التي تم غسلها من خلال تورنادو كاش ، بما في ذلك 455 مليون دولار تم غسلها من قبل نقابة القرصنة الكورية الشمالية التي ترعاها الدولة والمعروفة باسم مجموعة لازاروس ، ومبالغ كبيرة مرتبطة بـ جسر الانسجام34 و سرقة البدو.35 على الرغم من أن المستخدمين شاركوا في قدر كبير من نشاط المعاملات المشروعة من خلال Tornado Cash ، فقد اتخذت الخزانة خيار اتخاذ إجراء ضد البروتوكول وعقودها الذكية على الرغم من الآثار الجانبية الكبيرة على الأطراف الثالثة الأبرياء ، بما في ذلك منع الأفراد غير الخاضعين للعقوبات من سحب الأموال المشروعة المودعة بالكامل باستخدام البروتوكول. تنشأ هذه المشكلة من الطبيعة اللامركزية وغير الاحتجازية لـ Tornado Cash ، مما يجعل من الصعب تحديد مؤسسة أو فرد مسؤول عن أنشطتها. ونتيجة لذلك ، فإن تطبيق تقنيات إنفاذ العقوبات التقليدية وحجب مصالح الملكية في هذا السياق يمكن أن يشكل تحديات قانونية تقنية. على الرغم من أن مثل هذه البروتوكولات في بعض الأحيان يتم وصفها فقط على أنها محاولات للتحايل على المتطلبات التنظيمية ، من منظور الأمن السيبراني ، يمكن أن تمثل البنية التقنية لـ Tornado Cash أيضًا تقنية قوية للحفاظ على الخصوصية والضرورية لردع الأطراف الثالثة غير المصرح بها والجهات الخبيثة من الحصول على معلومات حساسة للأفراد و الشركات التي تعمل على السلسلة. يُفضل هذا النهج وقد يكون أفضل من الناحية التكنولوجية من الضوابط التشغيلية التقليدية التي تقيد الوصول إلى المعلومات التي تفرضها أنظمة الاحتجاز المركزية ، والتي أثبتت أنها معرضة بشكل متزايد للهجمات الضارة والتهديدات الداخلية.

في بيانها الصحفي المصاحب لتسمية مكتب مراقبة الأصول الأجنبية ، أشارت وزارة الخزانة إلى أن "[د] احتواء الضمانات العامة بخلاف ذلك ، فشلت تورنادو كاش مرارًا وتكرارًا في فرض ضوابط فعالة مصممة لمنعها من غسل الأموال للجهات الفاعلة السيبرانية الضارة. . . . "36 في الواقع ، وكما هو موضح بمزيد من التفصيل أدناه ، فإن Tornado Cash لديها بعض الضوابط الفنية المعمول بها للحماية من استخدام النظام الأساسي للنشاط المالي غير المشروع. السؤال هو - هل كانت هناك ضوابط تقنية أكثر فاعلية ، مثل تلك التي تستفيد من براهين عدم المعرفة الصفرية ، والتي كان من الممكن أن تنفذها تورنادو كاش وكان من الممكن أن يقنع وزارة الخزانة بعدم اتخاذ الإجراءات التي قامت بها؟ دعنا نفكر في حلول إثبات المعرفة الصفرية ، بما في ذلك بعض الحلول التي نفذتها تورنادو كاش ، والبعض الآخر الذي قد يحسن الفعالية. في حين أن أيًا من هذه الأساليب وحدها لا يمثل حلًا سحريًا ، إلا أنها مجتمعة قد تحسن القدرة على اكتشاف وردع وتعطيل النشاط المالي غير المشروع واستخدام بروتوكولات الخصوصية من قبل الجهات الحكومية الخاضعة للعقوبات. هذه هي: (XNUMX) فحص الإيداع - فحص المحافظ التي تقوم بإجراء معاملات واردة مقابل قوائم الحظر والقوائم المسموح بها ؛ (XNUMX) فحص السحب - فحص المحافظ التي تطلب الأموال المرتجعة مقابل قوائم الحظر وقوائم السماح ؛ و (XNUMX) إلغاء إخفاء الهوية الانتقائي - ميزة من شأنها أن تزود المنظمين الفيدراليين وجهات إنفاذ القانون بإمكانية الوصول إلى معلومات المعاملات.

فحص الودائع

يمكن تبديل الأصول الرقمية الأصلية في سلسلة Ethereum blockchain أو التي يتم ربطها بها من سلسلة أخرى مقابل ETH وإيداعها في Tornado Cash في محاولة للحفاظ على خصوصية معاملات المستخدمين. لمنع ودائع الأصول الواردة من الأشخاص الخاضعين للعقوبات أو المحافظ المرتبطة بالاستغلال أو الاختراق ، استخدمت تورنادو كاش فحص الإيداع الذي يعتمد على "قائمة حظر" من العناوين المحددة. ومع ذلك ، يمكن استخدام الاستخدام الإضافي لـ "قائمة السماح" لمعالجة مخاوف الأمن القومي مع تقليل المخاطر التي يتعرض لها المستخدمون الشرعيون للبروتوكول ، كما هو موضح بمزيد من التفصيل أدناه.

قائمة الحظر

مكّن فحص الإيداع في Tornado Cash من تقييد الأشخاص الذين يمكنهم استخدام البروتوكول تلقائيًا عن طريق حظر أي ودائع مقترحة من العناوين التي تم فرض عقوبات أو حظرها من قبل حكومة الولايات المتحدة.. أنجزت شركة Tornado Cash ذلك من خلال استخدام شركة تحليل blockchain على سلسلة خدمة أوراكل لاختبار ما إذا كان العنوان محددًا حاليًا في قوائم الحظر الاقتصادي أو التجاري (أو "قوائم الحظر") من كيانات مختلفة ، بما في ذلك الولايات المتحدة أو الاتحاد الأوروبي أو الأمم المتحدة37 عقود تورنادو كاش الذكية ستفعل ذلك "استدعاء" عقد شركة التحليلات قبل قبول الأموال في أحد مجمعاتها.38 قد يفشل طلب الإيداع إذا كانت الأموال من أحد العناوين المحجوبة المدرجة في قائمة الشركات التحليلية للمواطنين المعينين خصيصًا (SDN).

بينما يعد فحص الإيداع باستخدام قوائم الحظر خطوة أولى جيدة ، إلا أن هناك العديد من المشكلات العملية في هذه الآلية. أولاً ، عندما يسرق مجرمو الإنترنت الأموال من الضحية ، يمكنهم على الفور نقل الأموال إلى Tornado Cash قبل أن يدرك الضحية أن الأموال قد اختفت ، وبالتأكيد قبل أن تقوم شركة التحليلات بوضع علامة على الأموال على أنها مسروقة أو مدرجة في قائمة SDN في برامجها . ثانيًا ، في حالة وضع عنوان المجرم الإلكتروني في قائمة الجهات الممنوعة المحددة قبل الإيداع في Tornado Cash ، يمكن للسارق ببساطة تحويل الأموال إلى عنوان جديد ، وإيداع الأموال على الفور في Tornado Cash من ذلك العنوان الجديد ، قبل الجديد تمت إضافة العنوان إلى قائمة العقوبات. تستخدم عصابات القرصنة المتطورة ، مثل مجموعة Lazarus Group في جمهورية كوريا الشعبية الديمقراطية ، هذه التقنيات بفعالية كبيرة لتجنب الاكتشاف. ولكن ، تحاول شركات تحليلات blockchain التغلب على هذا القيد باستخدام تحليل عنوان التغيير والاستدلال لتحديد المحافظ غير المعينة التي يتم التحكم فيها أيضًا من قبل مجموعات معينة.39 وأخيرًا ، فإن الاعتماد على كيان غير حكومي كحكم الحقيقة فيما يتعلق بمن أو ما هو مدرج في قائمة العقوبات يمكن أن يؤدي إلى مشاكل دقة يصعب تحديدها وتصحيحها. على سبيل المثال ، يمكن أن تدرج شركة التحليلات عن طريق الخطأ عنوانًا في قائمة الحظر الخاصة بها ، وليس من الواضح ما إذا كان مالك هذا العنوان سيكون له أي حق الرجوع لإصلاح الخطأ (على عكس حالة المؤسسات المالية التقليدية التي يمكنها تقديم شكاوى من عملاء). هناك أيضًا مشكلة قائمة العقوبات التي يتم إضافتها ، نظرًا لأن جميع العقوبات تمثل قرارات سياسية للحكومة المصدرة.

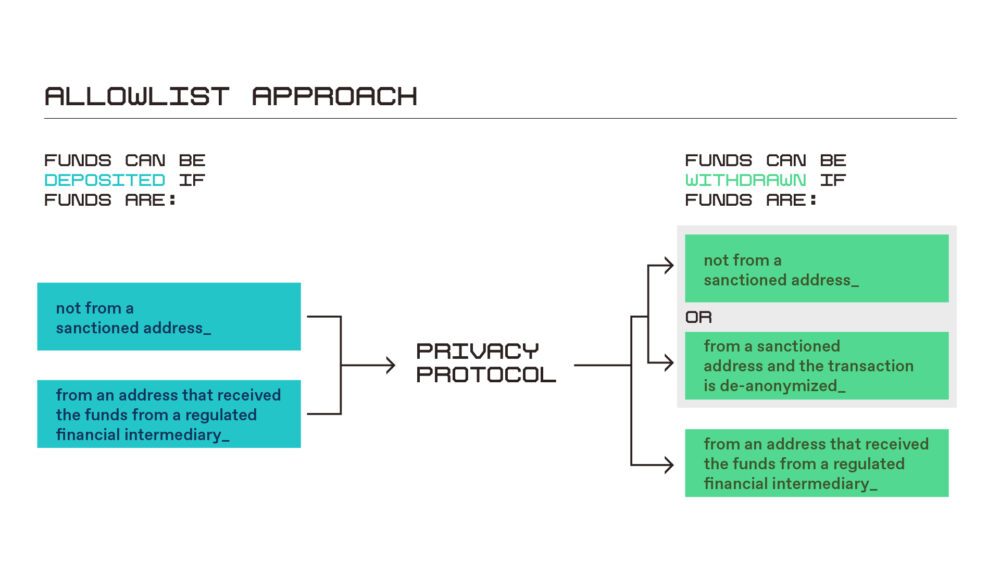

السماح

من أجل الحد من مخاطر قيام شركة تحليلات أو كيان حكومي باستخدام قوائم الحظر لفرض رقابة غير عادلة على المستخدمين الملتزمين بالقانون ، قد تنظر بروتوكولات الحفاظ على الخصوصية في شكل أكثر قوة من فحص الإيداع الذي يعتمد أيضًا على "قائمة" لعناوين المحفظة التي لن يتم تطبيق قيود فحص الودائع. ستتألف قائمة السماح هذه من عناوين المحفظة المرتبطة بالوسطاء الماليين المنظمين - مثل fiat on-ramps مثل Coinbase - التي تجري فحصًا شاملاً لـ KYC كجزء من عمليات الإعداد الخاصة بهم ، وبالتالي تتجنب الحاجة إلى بروتوكول الحفاظ على الخصوصية لفحص تلك العناوين ، مثل يصور أدناه.

سيسمح هذا النهج للمستخدم بإيداع الأموال في بروتوكول حماية الخصوصية فقط إذا لم يكن عنوان الإيداع (i) مدرجًا في قائمة SDN الخاصة بشركة التحليلات المعمول بها (أي العنوان ليس في قائمة الحظر) أو (XNUMX) تلقي الأموال المذكورة من وسيط مالي منظم (أي العنوان is في قائمة السماح). يمكن إدارة قائمة السماح هذه وتحديثها بمرور الوقت من قبل المنظمة المستقلة اللامركزية (DAO) التي تتحكم في البروتوكول أو يمكن الحصول عليها من سلسلة أوراكل من العناوين المرتبطة بالوسطاء الماليين المنظمين (على غرار قائمة الحظر التي تديرها Chainalysis). يمكن لبعض تقنيات الحفاظ على الخصوصية أن تأخذ هذا المفهوم خطوة إلى الأمام من خلال ربط بروتوكولها مباشرة بوسطاء ماليين منظمين ، مما يسمح للمستخدمين بإيداع الأموال مباشرة من هؤلاء الوسطاء في البروتوكول ، دون الحاجة إلى تحويل الأموال إلى عنوان محفظة منفصل أولاً.

إن استخدام كل من قائمة الحظر وقائمة السماح كجزء من عملية فحص الإيداع له العديد من المزايا المتميزة مقارنة بنهج قائمة الحظر فقط. أولاً ، سيتمكن المستخدم القانوني الذي تمت إضافته عن طريق الخطأ أو بشكل ضار إلى قائمة الحظر من تجنب الرقابة طالما استخدم وسيطًا ماليًا منظمًا لإيداع أمواله في البروتوكول. وبما أن معظم الفاعلين غير القانونيين لا ينبغي أن يكونوا قادرين على إنشاء حساب مع وسيط مالي منظم ، فلن يتمكنوا من الاستفادة من القائمة المسموح بها وسيظلون خاضعين للرقابة ، وبالتالي معالجة مخاوف الأمن القومي. بالإضافة إلى ذلك ، من شأن نهج قائمة السماح أن يحسن الخصوصية لعملاء جميع الوسطاء الماليين الخاضعين للتنظيم ، حيث سيضمن قدرتهم على التمتع بفوائد بروتوكولات الحفاظ على الخصوصية دون خوف من الرقابة.

في النهاية ، في حين أن فحص الودائع من شأنه أن يسهل التزامات تورنادو كاش بحظر المعاملات المحظورة ، بالنسبة لمقدمي خدمة الخصوصية الآخرين الذين يمكن اعتبارهم MSB وخاضعين لـ BSA ، أو للأفراد أو الكيانات الذين قد يُطلب منهم إجراء تقييم للمخاطر المتعلقة بالعقوبات الأنشطة التجارية ، فإنه لن يحسن قدرات مراقبة المعاملات لتلك الكيانات لأغراض تقييم المخاطر.40 يعد فحص الودائع خطوة أولى جيدة ، ولكن من غير المرجح أن يقلل استخدام التمويل غير المشروع للبروتوكول تمامًا.

فحص الانسحاب

بالنسبة لعناوين المحفظة التي لم يتم تضمينها في قائمة السماح كما هو موضح أعلاه ، تتمثل إحدى الطرق الإضافية لفحص الإيداع في التحقق من أوراكل عند السحب وحظر أي عمليات سحب مقترحة من خلال العناوين أو العناوين التي تم تحديدها على أنها مرتبطة بنشاط غير قانوني. على سبيل المثال ، افترض أن جهة فاعلة غير مشروعة ترسل الأموال إلى Tornado Cash من عنوان بعد الاختراق مباشرة. في وقت الإيداع ، لم يكن العنوان مدرجًا في قائمة السماح ولم يتم تحديده على أنه مرتبط بأموال مسروقة أو أفراد أو كيانات خاضعة للعقوبات ، وتم إكمال الإيداع بنجاح. ومع ذلك ، إذا حاول الفاعل غير المشروع سحب الأموال في وقت لاحق ، وخلال الفترة الزمنية الفاصلة ، تم تمييز العنوان على أنه مرتبط بأموال مسروقة أو في قائمة عقوبات ، فسيفشل طلب السحب. ستبقى الأموال مجمدة ولن يتمكن اللص من سحبها. هذا النهج له فوائد متعددة. أولاً ، يمنع السارق من غسل الأموال باستخدام بروتوكول تورنادو كاش. ثانيًا ، يعمل تنفيذ Tornado Cash لنقطة تفتيش الانسحاب كرادع ويجب أن يوضح للجهات الفاعلة الشريرة أنه إذا أرسلوا أموالًا مسروقة إلى Tornado Cash ، فيمكن تجميد هذه الأموال من خلال العقود الذكية إلى أجل غير مسمى ، مما يمنعهم من الوصول إلى ثمارهم. نشاط غير مشروع. مثل هذا الردع سيؤثر فقط على مجرمي الإنترنت ولن يؤثر على مستخدمي تورنادو كاش الملتزمين بالقانون. في الواقع ، نظرًا لخاصية فترة الإيداع التي تمت مناقشتها أعلاه ، واحتمال قيام الجهات الفاعلة غير المشروعة بإيقاف الأموال في Tornado Cash لفترات زمنية أطول من أجل إخفاء مصدرها بشكل أكثر فعالية ، فإن ميزة فحص السحب هذه ستكون مفيدة جدًا في قدرتها على الفحص ضد تحديث قوائم عقوبات الخزانة باستمرار.

على الرغم من أن فحص السحب يمكن أن يعالج العديد من أوجه القصور في فحص الودائع ، مثل فحص الودائع ، إلا أنه لا يفعل الكثير لمعالجة أي تقييمات ضرورية للمخاطر.41 بالإضافة إلى ذلك ، من شأنه أن يديم اعتماد تورنادو كاش على التشغيل الأمين لشركات تحليلات بلوكتشين لأوامر العقوبات. علاوة على ذلك ، كما هو الحال مع فحص الودائع ، هناك أيضًا مشكلة الرقابة الحكومية - فقط في حالة فحص السحب ، يمكن أن يؤدي سوء استخدام الحكومة لقائمة العقوبات إلى فقدان المستخدم لأمواله.

انتقائية إزالة إخفاء الهوية

يعتبر إلغاء إخفاء الهوية الانتقائي نهجًا ثالثًا لتلبية المتطلبات التنظيمية المحتملة ، وهو يأتي في نسختين: طوعي وغير طوعي.

إزالة إخفاء الهوية الاختيارية

من خلال وظيفة إيصال الإيداع ، تورنادو كاش نفذت شكل من أشكال إلغاء الهوية الاختيارية الاختيارية ، والذي يوفر للشخص الذي يعتقد أنه تمت إضافته عن طريق الخطأ إلى قائمة العقوبات خيار إلغاء هوية تفاصيل معاملته إلى أطراف محددة أو محددة.42 إذا تم بدلاً من ذلك اقتران وظيفة طوعية مماثلة لإلغاء الهوية مع فحص سحب عناوين المحفظة غير المدرجة في قائمة مسموح بها ، يمكن للمستخدم اختيار إلغاء إخفاء هوية معاملته ، وسيؤدي عقد Tornado المسؤول عن عمليات السحب إلى إزالة أي حظر في مكانه نتيجة لـ عملية فحص السحب الموضحة أعلاه. نتيجة لذلك ، سيتلقى المستخدم أمواله ، لكن المستخدم لن يحصل على مزايا تقنية الحفاظ على الخصوصية من Tornado ، حيث من الواضح أن عنوان السحب الخاص به سيكون مرتبطًا على السلسلة بعنوان الإيداع الخاص به. سيمكن إلغاء إخفاء الهوية الطوعي بروتوكولات مثل Tornado Cash لمعالجة بعض أوجه القصور في فحص السحب (على سبيل المثال ، لن يتعرض المستخدمون الأبرياء لخطر تجميد أموالهم) ، ولكنه سيقلل أيضًا من فعالية فحص السحب كرادع لأن الجهات الفاعلة السيئة سيتمكنون بعد ذلك من سحب أموالهم من تورنادو بمجرد إلغاء إخفاء هوية معاملتهم. في هذا السيناريو ، لن يتلقى المستخدمون غير الشرعيين أي فائدة على الإطلاق من استخدام خدمة تحسين الخصوصية.

إزالة إخفاء الهوية الانتقائية اللاإرادية

إلغاء إخفاء الهوية غير الطوعي الانتقائي هو إجراء إضافي يمكن دمجه في عقود تورنادو كاش الذكية لتزويد الحكومة بالقدرة على تتبع وتعقب العائدات غير المشروعة. بينما من غير المحتمل تطبيق متطلبات BSA على خدمات الويب 3 غير الحراسة ، فإن التتبع المرتبط ببروتوكولات blockchain يمثل عنصر تحكم رئيسي واحد لمنع النشاط المالي غير المشروع على نطاق أوسع ، بما في ذلك من قبل الأطراف الخاضعة للعقوبات. يمثل إلغاء إخفاء الهوية غير الطوعي أداة قوية للحفاظ على إمكانية التتبع للأغراض المصرح بها مع حماية الخصوصية من الجهات الفاعلة الخبيثة والأطراف الثالثة غير المصرح بها. السؤال الرئيسي هو ، من الذي يحتفظ بالمفتاح الخاص لفتح إمكانية التتبع؟

قد يتضمن أحد الحلول توفير مفتاح خاص لمنظمة من نوع حارس البوابة المحايد أو كيان موثوق به مماثل ، ومفتاح خاص آخر للسلطات الحكومية. يجب استخدام كلا المفتاحين لإلغاء إخفاء هوية معاملة الإيداع والسحب التي لم تنشأ من عنوان المحفظة في قائمة السماح ، ولن يتم الكشف عن تفاصيل هذه المعاملة إلا إلى وكالة إنفاذ القانون التي طلبت ذلك. - إخفاء الهوية. سيكون دور منظمة حارس البوابة هو مقاومة إزالة إخفاء الهوية دون أن تحصل سلطات إنفاذ القانون أولاً على مذكرة أو أمر محكمة صالح لإلغاء إخفاء الهوية وتقديمها. لن يؤدي ذلك فقط إلى تمكين تطبيق القانون من تحديد عنوان المصدر الذي وفر الأموال المستخدمة لأي سحب نقدي من تورنادو ، مما يسمح للحكومة بتنفيذ تفويضها المتعلق بالإنفاذ والأمن القومي ، ولكنه سيخفف أيضًا الحكومة من عبء حمل مفاتيح ، والتي ستكون دون المستوى الأمثل لكل من الحكومة ومستخدمي Tornado Cash.

هناك العديد من التحديات المرتبطة بهذا النهج. أولاً ، ليس من الواضح ما هي الكيانات التي يمكنها الوصول إلى المفاتيح الخاصة. لم يتم إنشاء أي منظمة حراسة بوابة معروفة تعمل اليوم لإدارة مثل هذه العملية. علاوة على ذلك ، هناك العديد من القضايا القضائية. هل سيكون لكل دولة - حتى الأنظمة القمعية - مفاتيحها الخاصة ، مما يتيح لها الوصول إلى بيانات المعاملات؟ إذا كان الأمر كذلك ، فكيف يمكن للمرء أن يضمن أن مثل هذه الأنظمة لا تحذف هوية معاملات المواطنين الأمريكيين؟ أيضًا ، كيف ستدير منظمة البواب والسلطات الحكومية مفاتيحها للتأكد من عدم إمكانية سرقتها؟ هذه الأسئلة ليست جديدة. يأتون في كل مناقشة حول الضمان الرئيسي ، وهو ما يعنيه عدم إخفاء الهوية الانتقائي غير الطوعي. هذا الحل لا يحظى بشعبية على الدوام ومليء بالتحديات التشغيلية - فكرة "الباب الخلفي". ومع ذلك ، فهو خيار يمكن للمطورين التفكير فيه من أجل تلبية المتطلبات التنظيمية أو التخفيف من استخدام المنصات لأغراض غير مشروعة.

يتمثل أحد الحلول الممكنة للتحديات السابقة في السماح للمستخدم ، أثناء السحب ، باختيار المفتاح العام الذي يريد استخدامه لتشفير العنوان.43 قد يحتوي عقد Tornado Cash على عدة مفاتيح عامة لإنفاذ القانون ، قل مفتاحًا عامًا واحدًا لكل دولة. أثناء الانسحاب ، يمكن للمستخدم اختيار أي مفتاح عام للتشفير به بناءً على اختصاصه القضائي المحلي. قد يحتاج المستخدم إلى تقديم دليل على اختصاصه ، وهذا من شأنه تحديد المفتاح العام الذي يستخدمه للتشفير. يمكن إخفاء هذا الدليل تحت إثبات عدم المعرفة الصفرية ، بحيث لا يعرف أي شخص آخر غير الوكالة الحكومية ذات الصلة اختصاص الانسحاب.44 من الناحية النظرية ، من شأن هذا أن يعالج مسألة الأنظمة القمعية التي تتمتع بإمكانية الوصول إلى المفتاح السري للصفقة ، لكنه لا يعالج احتمال أن تطلب الحكومة الخبيثة من أصحاب المفاتيح تقديم مفاتيحهم الخاصة تحت ستار حسن النية - ولكن سوء النية - أجراء قانوني.

بالنسبة لتلك الكيانات الملتزمة بـ BSA ، فإن إلغاء إخفاء الهوية الانتقائي سيكون له فائدة في الاحتفاظ بالجدوى التنظيمية لفحص السحب ، بما في ذلك القدرة على إجراء فحص العقوبات التي يفرضها مكتب مراقبة الأصول الأجنبية ، بالإضافة إلى القدرة على جمع معلومات KYC وبيانات المعاملات ، وربما ملف SARs. علاوة على ذلك ، يمكن تعديل طريقة عدم إخفاء الهوية الانتقائية غير الطوعية الموضحة أعلاه بحيث يكون لدى حاملي المفاتيح مفاتيح خاصة فقط للمعلومات المطلوبة على وجه التحديد ليتم جمعها والاحتفاظ بها والإبلاغ عنها بموجب BSA (على سبيل المثال ، معلومات KYC و SARs) ، ويمكن قدم هذه المفاتيح فقط إلى FinCEN و OFAC ، أو لإنفاذ القانون عند إجراء عملية قانونية سارية. من شأن هذا النهج أن يساعد في ضمان خصوصية بيانات المستخدمين ، مع السماح للهيئات الحكومية بالوفاء بتفويضاتها التنظيمية.

وفي الختام

من أجل ازدهار تقنيات الويب 3 في الولايات المتحدة ، يعد تطوير الحلول التنظيمية لحماية الخصوصية أمرًا بالغ الأهمية. عند صياغة هذه الأساليب ، يمكن أن توفر أدلة عدم المعرفة أداة قوية لمنع مجرمي الإنترنت والجهات الفاعلة في الدولة المعادية من استخدام تقنية blockchain لأغراض غير مشروعة مع الاستمرار في حماية خصوصية المعلومات الشخصية للمستخدمين وبياناتهم وأنشطتهم المالية. اعتمادًا على النموذج التشغيلي والاقتصادي والتزامات الامتثال التنظيمي لبروتوكول أو منصة معينة ، يمكن أن يؤدي استخدام أدلة عدم المعرفة الصفرية إلى تمكين فحص الودائع وفحص السحب وإلغاء إخفاء الهوية الانتقائي للوفاء بهذه الالتزامات وحماية النظام البيئي بشكل أفضل من الاستخدام غير المشروع و منع الإضرار بأمن الولايات المتحدة والدول الأخرى. قد يتطلب تنوع النشاط في فضاء blockchain المطورين والمؤسسين النظر في مناهج متعددة ، بما في ذلك تلك المطروحة في هذه الورقة ، في معالجة مخاطر التمويل غير المشروع.

إعادة التأكيد على المبدأ الذي سبق مناقشته والذي يقضي بعدم تنظيم البروتوكولات وذاك يجب أن يتمتع المطورون بحرية كاملة في اختيار ما إذا كانوا يريدون اعتماد قيود على مستوى البروتوكول للتخفيف من هذه المخاطر المهمة أم لا ، يأمل المؤلفون أن تثير هذه الأفكار نقاشًا إبداعيًا ، والمزيد من البحث ، والتطوير حول إمكانيات براهين انعدام المعرفة بين البناة وصناع السياسات على حدٍ سواء.

تحميل ورقة كاملة، أو اقرأ منشور المدونة الموجز هنا.

***

التعليقات الختامية

1 يرى يصل استخدام خلاط التشفير إلى أعلى مستوياته على الإطلاق في عام 2022 ، مع مساهمة الجهات الفاعلة في الدولة ومجرمي الإنترنت في حجم كبير، Chainalysis (14 يوليو 2022) ، https://blog.chainalysis.com/reports/cryptocurrency-mixers; انظر أيضا عقوبات الخزانة الأمريكية تستخدم على نطاق واسع خلاط التشفير تورنادو كاش، TRM Labs (8 أغسطس 2022) ، https://www.trmlabs.com/post/u-s-treasury-sanctions-widely-used-crypto-mixer-tornado-cash.

2 مايلز جينينغز ، تنظيم تطبيقات web3 ، وليس البروتوكولات، تشفير a16z (29 سبتمبر 2022) ، https://a16zcrypto.com/web3-regulation-apps-not-protocols/.

3 يرى Chainalysis ، أعلاه ملاحظة 1.

4 الطريقة التي ينجز بها المُثّل ذلك هي أولاً ترميز العبارة ليتم إثباتها كسلسلة من كثيرات الحدود (مجموع سلسلة من المصطلحات الجبرية) التي تكون صفرًا بشكل مماثل إذا وفقط إذا كانت العبارة صحيحة. هذا الترميز - الذي يُطلق عليه غالبًا "الحساب" - هو الخطوة السحرية التي تجعل براهين عدم المعرفة ممكنة. ثم يقنع المُثبِّت المُحقِّق أن كثيرات الحدود هي بالفعل صفرية متطابقة.

5 يرى Chainalysis ، أعلاه ملاحظة 1.

6 انظر إلى مجموعة Lazarus Group في كوريا الشمالية وهي تنقل الأموال من خلال Tornado Cash، TRM Labs (28 أبريل 2022) ، https://www.trmlabs.com/post/north-koreas-lazarus-group-moves-funds-through-tornado-cash.

7 "AML" هو مكافحة غسيل الأموال ، و "CFT" هو مكافحة تمويل الإرهاب. يرى زعنفة. شبكة الجرائم Enf't، تاريخ قوانين مكافحة غسيل الأموال, https://www.fincen.gov/history-anti-money-laundering-laws.

8 31 USC § 5311 وما يليها.

9 يرى وزارة الخزانة الأمريكية ، مكتب مراقبة الأصول الأجنبية (OFAC) - برنامج ومعلومات العقوبات, https://home.treasury.gov/policy-issues/office-of-foreign-assets-control-sanctions-programs-and-information.

10 على سبيل المثال ، في عام 2021 ، تم القبض على المشغل المزعوم لـ Bitcoin Fog ، وهي خدمة خلط ، ووجهت إليه تهمة غسيل الأموال ، وإدارة أعمال غير مرخصة لنقل الأموال ، وتحويل الأموال دون ترخيص في مقاطعة كولومبيا. يرى بيان صحفي ، وزارة العدل الأمريكية ، اعتقال فرد واتهامه بتشغيل "خلاط" العملة المشفرة Darknet (28 أبريل 2021) ، https://www.justice.gov/opa/pr/individual-arrested-and-charged-operating-notorious-darknet-cryptocurrency-mixer.

11 31 USC § 5311.

12 التعريفات المتعلقة بأعمال الخدمات المالية وتسجيلها، 64 بنك الاحتياطي الفيدرالي. ريج. 45438 (أغسطس 1999) ، https://www.govinfo.gov/content/pkg/FR-1999-08-20/pdf/FR-1999-08-20.pdf.

13 زعنفة. شبكة الجرائم Enf't، تطبيق لوائح FinCEN على الأشخاص الذين يديرون أو يتبادلون أو يستخدمون العملات الافتراضية، FIN-2013-G001 (18 مارس 2013) ، https://www.fincen.gov/sites/default/files/shared/FIN-2013-G001.pdf.

14 يتضمن تحويل الأموال تحويل الأموال أو رمز التحقق من البطاقة (CVC) أو القيمة التي تحل محل العملة إلى موقع أو شخص آخر بأي وسيلة. يرى زعنفة. شبكة الجرائم Enf't، تطبيق لوائح FinCEN على نماذج أعمال معينة تتضمن عملات افتراضية قابلة للتحويل، FIN-2019-G001 (9 مايو 2019) ، https://www.fincen.gov/sites/default/files/2019-05/FinCEN%20Guidance%20CVC%20FINAL%20508.pdf.

15 معرف. الساعة 20 ، 23-24.

16 الأسئلة المتداولة ، وزارة الخزانة الأمريكية. مراقبة الأصول الأجنبية ("OFAC") ، رقم 1076 ، https://home.treasury.gov/policy-issues/financial-sanctions/faqs/1076 ("أثناء الانخراط في أي معاملة مع Tornado Cash أو ممتلكاتها أو مصالحها المحظورة في الممتلكات محظور على الأشخاص الأمريكيين ، لا يُحظر التفاعل مع التعليمات البرمجية مفتوحة المصدر نفسها ، بطريقة لا تنطوي على معاملة محظورة مع Tornado Cash. على سبيل المثال ، لن يتم منع الأشخاص الأمريكيين بموجب لوائح العقوبات الأمريكية من نسخ التعليمات البرمجية مفتوحة المصدر وإتاحتها عبر الإنترنت للآخرين لعرضها… ").

17 بيان صحفي لوزارة الخزانة الأمريكية، عقوبات وزارة الخزانة الأمريكية (8 أغسطس 2022) ، https://home.treasury.gov/news/press-releases/jy0916.

18 ألكسندرا دي كومولي وميشيل آر كورفر ، تصفح الموجة الأولى من غسيل الأموال بالعملات المشفرة، 69 DOJ J. FED. L. & PRAC. 3 (2021).

19 قانون اللوائح الفيدرالية 31 CFR § 1010.410.

20 31 CFR § 1022.320 (a) (1) ؛ 31 USC § 5318 (g) (3).

21 تتطلب نسب النقر إلى الظهور الإبلاغ عن المعاملات النقدية أو العملات المعدنية التي تزيد قيمتها عن 10,000 دولار والتي يتم إجراؤها بواسطة شخص واحد أو نيابة عنه ، بالإضافة إلى معاملات العملات المتعددة التي تصل إلى أكثر من 10,000 دولار في اليوم الواحد. لا تنطبق على الأصول الرقمية حاليًا ، على الرغم من وجود قاعدة معلقة يمكن أن توسع متطلبات تشبه نسبة النقر إلى الظهور (CTR) لمعاملات CVC التي تفي بمعايير معينة. يرى قانون اللوائح الفيدرالية 31 CFR § 1010.311 ؛ انظر أيضا زعنفة. شبكة الجرائم Enf't ، إشعار للعملاء: دليل مرجعي لنسبة النقر إلى الظهور ، https://www.fincen.gov/sites/default/files/shared/CTRPamphlet.pdf.

22 يرى 50 USC § 1702 (a) ؛ نينا م. هارت ، إنفاذ العقوبات الاقتصادية: نظرة عامة، تقارير خدمة أبحاث الكونغرس (18 مارس 2022) ، https://crsreports.congress.gov/product/pdf/IF/IF12063.

23 تغذيها. زعنفة. مجلس امتحانات المؤسسات, قانون السرية المصرفية (BSA) / دليل فحص مكافحة غسل الأموال (AML) (2021) https://bsaaml.ffiec.gov/manual/OfficeOfForeignAssetsControl/01.

24 يرى الأسئلة الشائعة حول العقوبات المتعلقة بمكتب مراقبة الأصول الأجنبية ، أرقام 444 و 445 و 447 ، https://home.treasury.gov/policy-issues/financial-sanctions/faqs/topic/1546. قد تأتي العقوبات المتعلقة بالعملات المشفرة أيضًا من أوامر تنفيذية خاصة بدولة معينة ، مثل تلك التي تتعامل مع روسيا أو إيران أو كوريا الشمالية.

25 يرى 31 CFR Apx. من أ إلى نقطة. 501 ؛ 50 USC § 1705.

26 تنشأ المسؤولية المدنية دون معرفة أو سبب لمعرفة ما إذا كان الشخص متورطًا في انتهاك للعقوبات.

27 انظر ، على سبيل المثال، 18 USC §§ 1956 ، 1957 ، 1960.

28 يرى مكتب مراقبة الأصول الأجنبية ، دليل الامتثال للعقوبات لصناعة العملات الافتراضية (15 أكتوبر 2021) (ينص على أن برامج الامتثال للعقوبات وتقييمات المخاطر تنطبق على "الشركات") ، https://home.treasury.gov/system/files/126/virtual_currency_guidance_brochure.pdf [من الآن فصاعدًا: "إرشادات مكتب مراقبة الأصول الأجنبية"] ؛ ولكن انظر أسئلة وأجوبة ، مكتب مراقبة الأصول الأجنبية ، رقم 445 ، https://home.treasury.gov/policy-issues/financial-sanctions/faqs/topic/1546, (تشير إلى "[أ] مسألة عامة ، فإن الأشخاص الأمريكيين ، بما في ذلك الشركات التي تسهل التجارة عبر الإنترنت أو تشارك فيها ، مسؤولون عن ضمان عدم مشاركتهم في معاملات أو تعاملات غير مصرح بها مع الأشخاص الواردة أسماؤهم في أي من قوائم عقوبات مكتب مراقبة الأصول الأجنبية أو يعملون في نطاقات قضائية تستهدف برامج العقوبات الشاملة. يجب على هؤلاء الأشخاص ، بما في ذلك شركات التكنولوجيا ، تطوير برنامج امتثال مصمم خصيصًا وقائم على المخاطر ، والذي قد يشمل فحص قائمة العقوبات أو تدابير أخرى مناسبة. ").

29 أسئلة وأجوبة ، مكتب مراقبة الأصول الأجنبية ، رقم 1076 ، https://home.treasury.gov/policy-issues/financial-sanctions/faqs/1076.

30 انظر عموما تورنادو كاش https://tornado.cash (2022).

31 يدعم إصدار جديد من Tornado Cash ، يسمى Nova ، التحويلات المباشرة من حساب إلى حساب دون الحاجة إلى سحب الأموال أولاً من Tornado. انظر عموما تورنادو كاش نوفا https://nova.tornadocash.eth.link (2022).

32 تيم حقي ، تم إرسال ما يقرب من 7 ملايين دولار من أموال Ronin التي تم اختراقها إلى نظام الخصوصية Tornado Cash، فك تشفير (4 أبريل 2022) ، https://decrypt.co/96811/nearly-7m-hacked-ronin-funds-sent-privacy-mixer-tornado-cash.

33 يرى الأسئلة المتداولة حول العقوبات ذات الصلة بمكتب مراقبة الأصول الأجنبية ، رقم 1076 و 1095 ، https://home.treasury.gov/policy-issues/financial-sanctions/faqs/topic/1546.

34 يرى إليزابيث هووكروفت وآخرون وئام شركة التشفير الأمريكية ضرب سرقة 100 مليون دولاررويترز (24 يونيو 2022) https://www.reuters.com/technology/us-crypto-firm-harmony-hit-by-100-million-heist-2022-06-24.

35 يرى إليزابيث هوكروفت ، شركة التشفير الأمريكية Nomad تعرضت لسرقة 190 مليون دولار، رويترز (3 أغسطس ، 2022) ، https://www.reuters.com/technology/us-crypto-firm-nomad-hit-by-190-million-theft-2022-08-02.

36 انظر أعلاه ملاحظة 17.

37 انظر Chainalysis oracle لفحص العقوباتتحليل تسلسلي https://go.chainalysis.com/chainalysis-oracle-docs.html.

38 جيف بنسون أداة خصوصية Ethereum تقول Tornado Cash إنها تستخدم تحليل التسلسل لمنع المحافظ الخاضعة للعقوبات، فك تشفير (15 أبريل 2022) ، https://decrypt.co/97984/ethereum-privacytool-Tornado-cash-uses-chainalysis-block-sanctioned-wallets.

39 يرى ناقش بريان أرمسترونج وفيتاليك بوتيرين اللامركزية والخصوصية والمزيد، Coinbase: Around the Block ، الساعة 35:00 (30 أغسطس 2022) (متاح على Spotify) ، https://open.spotify.com/episode/2vzctO7qgvYqGLKbnMnqha?si=X3eu221IRvGIJn3kd4tWFA&nd=1; انظر ، على سبيل المثالبن فيش دراسة حالة الخصوصية القابلة للتكوين: تجمعات الخصوصية المقسمة، أنظمة اسبريسو (11 سبتمبر 2022) ، https://www.espressosys.com/blog/configurable-privacy-case-study-partitioned-privacy-pools.

40 يرى إرشادات مكتب مراقبة الأصول الأجنبية في 12-16 (تحدد التزامات تقييم المخاطر).

41 معرف.

42 انظر عموما تورنادو كاش الامتثال لـ Tornado.cash, متوسطة (3 يونيو 2020) ، https://tornado-cash.medium.com/tornado-cash-compliance-9abbf254a370.

43 يدعم بروتوكول Tornado Nova الأحدث التحويلات الخاصة أثناء وجود الأموال في نظام Tornado. في هذه الحالة ، يجب أن يكون "العنوان" المشفر بموجب المفتاح العام لإنفاذ القانون هو السلسلة الكاملة للمعاملات التي أدت إلى سحب الأموال حاليًا - بيانات أكثر من مجرد عنوان واحد.

44 يرى سمكة، أعلاه لاحظ 39

***

شكر وتقدير: مع الشكر لـ Jai Ramaswamy و Miles Jennings على ملاحظاتهم ومساهماتهم في المفاهيم الواردة في القطعة ، بما في ذلك اقتراح Miles "allowlist". شكرًا أيضًا لديفيد سفيردلوف الذي ساعد في وضع هذا معًا.

***

رئيس التحرير: روبرت هاكيت

***

جوزيف بورليسون هو مستشار عام مشارك في تشفير a16z ، حيث يقدم المشورة للشركة وشركات محفظتها بشأن المسائل القانونية والحوكمة واللامركزية.

ميشيل كورفر هو رئيس التنظيم في تشفير a16z. شغلت سابقًا منصب كبير مستشاري العملات الرقمية في FinCEN ، ومستشار العملة الرقمية بوزارة العدل ، وكمساعد المدعي العام للولايات المتحدة.

دان بونه هو مستشار أبحاث أول في تشفير a16z. وهو أستاذ علوم الكمبيوتر في جامعة ستانفورد ، حيث يرأس مجموعة التشفير التطبيقي. يشارك في إدارة مركز ستانفورد لأبحاث Blockchain ؛ ويشارك في إدارة مختبر ستانفورد لأمن الكمبيوتر.

***

الآراء المعبر عنها هنا هي آراء أفراد AH Capital Management، LLC ("a16z") المقتبس منهم وليست آراء a16z أو الشركات التابعة لها. تم الحصول على بعض المعلومات الواردة هنا من مصادر خارجية ، بما في ذلك من شركات محافظ الصناديق التي تديرها a16z. على الرغم من أنه مأخوذ من مصادر يُعتقد أنها موثوقة ، لم تتحقق a16z بشكل مستقل من هذه المعلومات ولا تقدم أي تعهدات حول الدقة الحالية أو الدائمة للمعلومات أو ملاءمتها لموقف معين. بالإضافة إلى ذلك ، قد يتضمن هذا المحتوى إعلانات جهات خارجية ؛ لم تقم a16z بمراجعة مثل هذه الإعلانات ولا تصادق على أي محتوى إعلاني وارد فيها.

يتم توفير هذا المحتوى لأغراض إعلامية فقط ، ولا ينبغي الاعتماد عليه كمشورة قانونية أو تجارية أو استثمارية أو ضريبية. يجب عليك استشارة مستشاريك بخصوص هذه الأمور. الإشارات إلى أي أوراق مالية أو أصول رقمية هي لأغراض توضيحية فقط ، ولا تشكل توصية استثمارية أو عرضًا لتقديم خدمات استشارية استثمارية. علاوة على ذلك ، هذا المحتوى غير موجه أو مخصص للاستخدام من قبل أي مستثمرين أو مستثمرين محتملين ، ولا يجوز الاعتماد عليه تحت أي ظرف من الظروف عند اتخاذ قرار بالاستثمار في أي صندوق تديره a16z. (سيتم تقديم عرض للاستثمار في صندوق a16z فقط من خلال مذكرة الاكتتاب الخاص واتفاقية الاشتراك والوثائق الأخرى ذات الصلة لأي صندوق من هذا القبيل ويجب قراءتها بالكامل.) أي استثمارات أو شركات محفظة مذكورة ، يشار إليها ، أو الموصوفة لا تمثل جميع الاستثمارات في السيارات التي تديرها a16z ، ولا يمكن أن يكون هناك ضمان بأن الاستثمارات ستكون مربحة أو أن الاستثمارات الأخرى التي تتم في المستقبل سيكون لها خصائص أو نتائج مماثلة. قائمة الاستثمارات التي أجرتها الصناديق التي يديرها Andreessen Horowitz (باستثناء الاستثمارات التي لم يمنحها المُصدر إذنًا لـ a16z للإفصاح علنًا عن الاستثمارات غير المعلنة في الأصول الرقمية المتداولة علنًا) على https://a16z.com/investments /.

الرسوم البيانية والرسوم البيانية المقدمة في الداخل هي لأغراض إعلامية فقط ولا ينبغي الاعتماد عليها عند اتخاذ أي قرار استثماري. الأداء السابق ليس مؤشرا على النتائج المستقبلية. المحتوى يتحدث فقط اعتبارًا من التاريخ المشار إليه. أي توقعات وتقديرات وتنبؤات وأهداف وآفاق و / أو آراء معبر عنها في هذه المواد عرضة للتغيير دون إشعار وقد تختلف أو تتعارض مع الآراء التي يعبر عنها الآخرون. يرجى الاطلاع على https://a16z.com/disclosures للحصول على معلومات إضافية مهمة.

- تشفير a16z

- أندرسن هورويتز

- إلى البيتكوين

- سلسلة كتلة

- الامتثال blockchain

- بلوكشين المؤتمر

- coinbase

- عملة عبقرية

- إجماع

- التشفير والويب 3

- مؤتمر تشفير

- والتشفير التعدين

- العملات المشفرة

- اللامركزية

- الصدمة

- الأصول الرقمية

- ethereum

- آلة التعلم

- رمز غير قابل للاستبدال

- أفلاطون

- أفلاطون ع

- الذكاء افلاطون البيانات

- بلاتوبلوكشين

- أفلاطون داتا

- بلاتوغمينغ

- السياسة والتنظيم

- المضلع

- إثبات للخطر

- الأمانة و أمبير؛ خصوصية

- W3

- زفيرنت

- البراهين صفر المعرفة