أكدت شركة خدمات الاستضافة السحابية المدارة Rackspace Technology أن هجوم 2 كانون الأول (ديسمبر) الفدية الهائل الذي عطّل خدمات البريد الإلكتروني لآلاف من عملائها من الشركات الصغيرة إلى المتوسطة جاء من خلال استغلال ليوم الصفر ضد ثغرة أمنية لتزوير الطلب من جانب الخادم (SSRF) في Microsoft Exchange Server ، المعروف أيضًا باسم CVE-2022-41080.

قالت كارين أورايلي سميث ، كبيرة مسؤولي الأمن في Rackspace ، لـ Dark Reading في رد بالبريد الإلكتروني: "نحن الآن واثقون جدًا من أن السبب الجذري في هذه الحالة يتعلق باستغلال يوم الصفر المرتبط بـ CVE-2022-41080". "كشفت Microsoft عن CVE-2022-41080 باعتبارها ثغرة أمنية في تصعيد الامتيازات ولم تقم بتضمين ملاحظات لكونها جزءًا من سلسلة تنفيذ التعليمات البرمجية عن بُعد التي كانت قابلة للاستغلال."

CVE-2022-41080 هو خطأ مايكروسوفت مصححة في نوفمبر.

أخبر مستشار خارجي لشركة Rackspace Dark Reading أن Rackspace قد أوقفت تطبيق تصحيح ProxyNotShell وسط مخاوف من التقارير التي تفيد بأنها تسببت في "أخطاء مصادقة" تخشى الشركة من أن تزيل خوادم Exchange الخاصة بها. كان Rackspace قد نفذ في السابق إجراءات التخفيف الموصى بها من Microsoft للثغرات الأمنية ، والتي اعتبرتها Microsoft وسيلة لإحباط الهجمات.

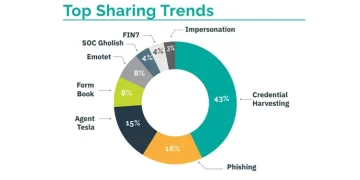

استأجرت Rackspace CrowdStrike للمساعدة في تحقيق الاختراق ، وشاركت شركة الأمان النتائج التي توصلت إليها في منشور مدونة يوضح بالتفصيل كيف كانت مجموعة Play ransomware باستخدام تقنية جديدة لتشغيل خطأ ProxyNotShell RCE في المرحلة التالية المعروف باسم CVE-2022-41082 باستخدام CVE-2022-41080. لم يذكر منشور CrowdStrike اسم Rackspace في ذلك الوقت ، لكن المستشار الخارجي للشركة أخبر Dark Reading أن البحث حول طريقة تجاوز التخفيف في Play كان نتيجة تحقيق CrowdStrike في الهجوم على مزود خدمات الاستضافة.

أخبرت Microsoft Dark Reading الشهر الماضي أنه بينما يتجاوز الهجوم إجراءات تخفيف ProxyNotShell التي تم إصدارها مسبقًا ، فإنه لا يتجاوز التصحيح الفعلي نفسه.

يقول المستشار الخارجي إن الترقيع هو الحل إذا كان بإمكانك القيام بذلك ، مشيرًا إلى أن الشركة قد وزنت بجدية مخاطر تطبيق التصحيح في وقت قيل إن التخفيف فيه فعّال وكان التصحيح ينطوي على مخاطر إزالة الخوادم. يقول المستشار الخارجي: "لقد قاموا بتقييم ودراسة ووزن [المخاطر] التي يعرفون عنها" في ذلك الوقت. لا تزال الشركة لم تطبق التصحيح منذ أن ظلت الخوادم معطلة.

لن يعلق متحدث باسم Rackspace على ما إذا كانت Rackspace قد دفعت لمهاجمي برامج الفدية.