تعد برامج الفدية (Ransomware) أهم تهديد للأمن السيبراني يواجه المؤسسات اليوم. لكن في الآونة الأخيرة ، قادة من وكالة الأمن القومي ومكتب التحقيقات الفدرالي على حد سواء أشار إلى أن الهجمات تراجعت خلال النصف الأول من عام 2022. قد يكون لمزيج العقوبات المفروضة على روسيا ، حيث تنشأ العديد من عصابات المجرمين الإلكترونيين ، وانهيار أسواق العملات المشفرة ، تأثير ، مما يجعل من الصعب على عصابات برامج الفدية استخراج الأموال والحصول على مدفوعاتها.

لكن نحن لم نخرج من الغابة بعد. على الرغم من التراجع المؤقت ، فإن برامج الفدية لا تزدهر فحسب ، بل تتطور أيضًا. اليوم ، تطورت برامج الفدية كخدمة (RaaS) من نموذج مؤتمت سلعي يعتمد على مجموعات استغلال الثغرات الجاهزة ، إلى عملية أعمال يديرها الإنسان ومستهدفة للغاية ومتطورة. هذا هو سبب قلق الشركات من أي حجم.

تصبح RaaS

من المعروف على نطاق واسع أن مجرمي الإنترنت اليوم مجهزون تجهيزًا جيدًا وحافزًا عاليًا وفعالًا للغاية. لم يحصلوا على هذا الطريق عن طريق الصدفة ، ولم يظلوا فعالين بدون استمرار تطوير تقنياتهم ومنهجياتهم. كان الدافع وراء تحقيق مكاسب مالية ضخمة هو الثابت الوحيد.

كانت هجمات برامج الفدية المبكرة عبارة عن هجمات بسيطة تعتمد على التكنولوجيا. أدت الهجمات إلى زيادة التركيز على قدرات النسخ الاحتياطي والاستعادة ، مما دفع الخصوم إلى البحث عن نسخ احتياطية عبر الإنترنت وتشفيرها أيضًا أثناء الهجوم. أدى نجاح المهاجم إلى دفع فدية أكبر ، وجعلت مطالب الفدية الأكبر من احتمال دفع الضحية أقل ، ومن المرجح أن تتدخل سلطات إنفاذ القانون. استجابت عصابات برامج الفدية بالابتزاز. لم ينتقلوا إلى تشفير البيانات فحسب ، بل إلى التسلل والتهديد بنشر البيانات الحساسة في كثير من الأحيان لعملاء الضحية أو شركائها ، مما يعرض مخاطر أكثر تعقيدًا للعلامة التجارية والضرر الذي يلحق بالسمعة. اليوم ، ليس من غير المعتاد لمهاجمي برامج الفدية البحث عن بوليصة تأمين إلكتروني للضحية للمساعدة في تحديد طلب الفدية وجعل العملية برمتها (بما في ذلك الدفع) فعالة قدر الإمكان.

لقد رأينا أيضًا هجمات رانسوم وير أقل انضباطًا (ولكنها ضارة بنفس القدر). على سبيل المثال ، اختيار دفع فدية بدوره يحدد أيضًا الضحية على أنها مناسبة موثوقة لهجوم مستقبلي ، مما يزيد من احتمالية تعرضها للضرب مرة أخرى ، من قبل نفس عصابة برامج الفدية أو مختلفة. تقديرات البحث بين 50٪ إلى٪ 80 (PDF) المنظمات التي دفعت فدية تعرضت لهجوم متكرر.

مع تطور هجمات برامج الفدية ، تطورت أيضًا تقنيات الأمان ، خاصة في مجالات تحديد التهديدات والحظر. تم ضبط تقنيات مكافحة التصيد الاحتيالي ومرشحات البريد العشوائي ومكافحة الفيروسات والكشف عن البرامج الضارة للتعامل مع التهديدات الحديثة لتقليل خطر الاختراق من خلال البريد الإلكتروني أو مواقع الويب الضارة أو ناقلات الهجوم الشائعة الأخرى.

أدت لعبة "القط والفأر" هذه بين الخصوم ومقدمي خدمات الأمن الذين يقدمون دفاعات أفضل وأساليب متطورة لإيقاف هجمات برامج الفدية إلى مزيد من التعاون داخل حلقات المجرمين الإلكترونيين العالمية. يشبه الخبراء في تطوير البرمجيات الخبيثة والوصول إلى الشبكة والاستغلال ، تمامًا مثل مفككات الخزائن والمتخصصين في عمليات الإنذار المستخدمة في عمليات السطو التقليدية ، هجمات اليوم و خلق الظروف للتطور التالي في برامج الفدية.

نموذج RaaS اليوم

لقد تطورت RaaS لتصبح عملية معقدة يقودها الإنسان مع نموذج أعمال معقد لتقاسم الأرباح. يتعاقد مشغل RaaS الذي ربما كان قد عمل بشكل مستقل في الماضي مع المتخصصين لزيادة فرص النجاح.

غالبًا ما يعمل مشغل RaaS - الذي يحتفظ بأدوات فدية معينة ويتواصل مع الضحية ويؤمن المدفوعات - جنبًا إلى جنب مع مخترق رفيع المستوى ، والذي سيقوم بالتطفل بنفسه. يتيح وجود مهاجم تفاعلي داخل البيئة المستهدفة اتخاذ القرار المباشر أثناء الهجوم. من خلال العمل معًا ، يمكنهم تحديد نقاط ضعف معينة داخل الشبكة ، وتصعيد الامتيازات ، وتشفير البيانات الأكثر حساسية لضمان المدفوعات. بالإضافة إلى ذلك ، يقومون بإجراء استطلاع للعثور على النسخ الاحتياطية عبر الإنترنت وحذفها وتعطيل الأدوات الأمنية. غالبًا ما يعمل المخترق المتعاقد معه جنبًا إلى جنب مع وسيط الوصول ، المسؤول عن توفير الوصول إلى الشبكة من خلال بيانات الاعتماد المسروقة أو آليات الاستمرارية الموجودة بالفعل.

إن الهجمات الناتجة عن هذا التعاون بين الخبراء لها طابع ومظهر الهجمات "القديمة الطراز" التي ترعاها الدولة من نمط التهديد المستمر المتقدم ، ولكنها أكثر انتشارًا.

كيف يمكن للمنظمات الدفاع عن نفسها

يعد نموذج RaaS الجديد الذي يتم تشغيله بواسطة الإنسان أكثر تعقيدًا واستهدافًا وتدميرًا من نماذج RaaS في الماضي ، ولكن لا تزال هناك أفضل الممارسات التي يمكن للمنظمات اتباعها للدفاع عن نفسها.

يجب أن تكون المنظمات منضبطة بشأن نظافتها الأمنية. تتغير تكنولوجيا المعلومات دائمًا ، وفي أي وقت تُضاف نقطة نهاية جديدة ، أو يتم تحديث نظام ما ، فمن المحتمل أن تتسبب في ثغرة أمنية أو مخاطر جديدة. يجب أن تظل فرق الأمان مركزة على أفضل الممارسات الأمنية: التصحيح ، واستخدام المصادقة متعددة العوامل ، وفرض بيانات الاعتماد القوية ، ومسح الويب المظلم بحثًا عن بيانات الاعتماد المخترقة ، وتدريب الموظفين على كيفية اكتشاف محاولات التصيد الاحتيالي ، والمزيد. هؤلاء تساعد أفضل الممارسات في تقليل سطح الهجوم وتقليل مخاطر أن يتمكن وسيط الوصول من استغلال ثغرة أمنية للدخول. بالإضافة إلى ذلك ، كلما زادت قوة النظافة الأمنية التي تتمتع بها المنظمة ، قل "الضجيج" الذي يمكن للمحللين الفرز من خلاله في مركز العمليات الأمنية (SOC) ، مما يمكنهم من التركيز على التهديد الحقيقي عند تحديده.

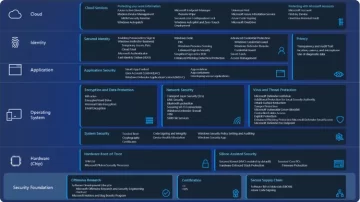

بالإضافة إلى أفضل الممارسات الأمنية ، يجب على المؤسسات أيضًا التأكد من أن لديها قدرات متقدمة للكشف عن التهديدات والاستجابة لها. نظرًا لأن وسطاء الوصول يقضون وقتًا في إجراء الاستطلاع في البنية التحتية للمؤسسة ، فإن محللي الأمن لديهم فرصة لاكتشافهم ووقف الهجوم في مراحله الأولى - ولكن فقط إذا كانت لديهم الأدوات المناسبة. يجب أن تبحث المؤسسات عن حلول الكشف والاستجابة الموسعة التي يمكنها اكتشاف القياس عن بُعد والربط المتبادل للأحداث الأمنية عبر نقاط النهاية والشبكات والخوادم والبريد الإلكتروني وأنظمة السحابة والتطبيقات. يحتاجون أيضًا إلى القدرة على الرد أينما تم تحديد الهجوم لإغلاقه بسرعة. قد تمتلك الشركات الكبيرة هذه القدرات المضمنة في SOC الخاصة بها ، في حين قد ترغب المؤسسات متوسطة الحجم في النظر في نموذج الكشف والاستجابة المُدار لمراقبة التهديدات والاستجابة لها على مدار الساعة طوال أيام الأسبوع.

على الرغم من الانخفاض الأخير في هجمات برامج الفدية ، لا ينبغي أن يتوقع المتخصصون في مجال الأمن أن ينقرض التهديد في أي وقت قريب. سيستمر RaaS في التطور، مع استبدال أحدث التعديلات بمقاربات جديدة استجابة لابتكارات الأمن السيبراني. ولكن مع التركيز على أفضل الممارسات الأمنية المقترنة بتقنيات منع التهديدات واكتشافها والاستجابة لها ، ستصبح المؤسسات أكثر مرونة ضد الهجمات.