كجزء من غزوها المستمر لأوكرانيا ، استعانت المخابرات الروسية مرة أخرى بخدمات مجموعة القراصنة Nobelium / APT29 ، هذه المرة للتجسس على وزارات الخارجية والدبلوماسيين من الدول الأعضاء في الناتو ، بالإضافة إلى أهداف أخرى في الاتحاد الأوروبي وأفريقيا .

يتوافق التوقيت أيضًا مع سلسلة من الهجمات على البنية التحتية الكندية ، والتي يُعتقد أيضًا أنها مرتبطة بروسيا.

أصدرت دائرة الاستخبارات العسكرية البولندية وفريق CERT في بولندا تنبيهًا في 13 أبريل ، إلى جانب مؤشرات التسوية ، محذرة الأهداف المحتملة لحملة التجسس من التهديد. نوبليوم، كما تم تعيين المجموعة من قبل Microsoft ، المسماة أيضًا APT29 بواسطة Mandiant، ليست جديدة على لعبة تجسس الدولة القومية ، كانت المجموعة وراء الشائنة هجوم سلسلة التوريد SolarWinds منذ ما يقرب من ثلاث سنوات.

الآن ، عادت APT29 بمجموعة جديدة كاملة من أدوات البرامج الضارة وأبلغت عن أوامرها للتسلل إلى السلك الدبلوماسي للدول الداعمة لأوكرانيا ، أوضح الجيش البولندي وتنبيه CERT.

عاد APT29 بأوامر جديدة

في كل حالة ، يبدأ التهديد المستمر المتقدم (APT) هجومه برسالة بريد إلكتروني للتصيد بالرمح مدروسة جيدًا ، وفقًا للتنبيه البولندي.

وأوضحت السلطات أن "رسائل البريد الإلكتروني التي تنتحل صفة سفارات الدول الأوروبية تم إرسالها إلى موظفين مختارين في المناصب الدبلوماسية". "تضمنت المراسلات دعوة إلى اجتماع أو للعمل معًا على الوثائق".

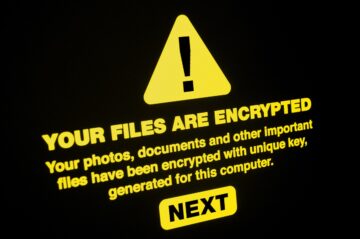

ستوجه الرسالة بعد ذلك المستلم للنقر فوق ارتباط أو تنزيل ملف PDF للوصول إلى تقويم السفير ، أو الحصول على تفاصيل الاجتماع - يرسل كلاهما الأهداف إلى موقع ضار محمّل بـ "نص التوقيع" لمجموعة التهديد ، والذي يحدده التقرير على أنه "Envyscout."

"إنتستخدم t تقنية تهريب HTML - حيث يتم فك تشفير ملف ضار يتم وضعه على الصفحة باستخدام JavaScript عند فتح الصفحة ثم تنزيلها على جهاز الضحية "، أضافت السلطات البولندية. "وهذا يجعل اكتشاف الملف الضار أكثر صعوبة من جانب الخادم حيث يتم تخزينه."

وقال التنبيه إن الموقع الضار يرسل أيضًا إلى الأهداف رسالة تطمئنهم على تنزيل الملف الصحيح.

يقول باتريك هار ، الرئيس التنفيذي لشركة SlashNext ، لـ Dark Reading عن الحملة: "تنجح هجمات التصيد بالرمح عندما تكون الاتصالات مكتوبة جيدًا ، وتستخدم المعلومات الشخصية لإثبات الإلمام بالهدف ، ويبدو أنها تأتي من مصدر شرعي". "حملة التجسس هذه تلبي جميع معايير النجاح".

واحد البريد التصيد الاحتيالي، على سبيل المثال ، انتحلت شخصية السفارة البولندية ، ومن المثير للاهتمام ، أنه خلال الحملة التي تمت ملاحظتها ، تم تعديل أداة Envyscout ثلاث مرات مع تحسينات التعتيم ، كما لاحظت السلطات البولندية.

بمجرد اختراقها ، تستخدم المجموعة إصدارات معدلة من برنامج تنزيل Snowyamber ، Halfrig ، الذي يتم تشغيله إضراب الكوبالت كرمز مضمن ، و Quarterrig ، الذي يشترك في الكود مع Halfrig ، قال التنبيه البولندي.

ويضيف هار: "إننا نشهد زيادة في هذه الهجمات حيث يستخدم الفاعل السيئ مراحل متعددة في حملة لتعديل وتحسين النجاح". "يستخدمون تقنيات الأتمتة والتعلم الآلي لتحديد ما يتهرب من الاكتشاف وتعديل الهجمات اللاحقة لتحسين النجاح."

يجب أن تكون الحكومات والدبلوماسيون والمنظمات الدولية والمنظمات غير الحكومية في حالة تأهب قصوى لهذا ، وجهود التجسس الروسية الأخرى ، وفقًا لسلطات الأمن السيبراني البولندية.

قال المسؤولون: "توصي دائرة مكافحة التجسس العسكري و CERT.PL بشدة بأن تنفذ جميع الكيانات التي قد تكون في مجال اهتمام الممثل تغييرات التكوين لتعطيل آلية التسليم التي تم استخدامها في الحملة الموصوفة".

الهجمات المرتبطة بالروسية على البنية التحتية الكندية

إلى جانب تحذيرات مسؤولي الأمن السيبراني البولنديين ، خلال الأسبوع الماضي ، أدلى رئيس الوزراء الكندي جاستن ترودو بتصريحات عامة حول موجة حديثة من الهجمات الإلكترونية المرتبطة بروسيا تهدف إلى البنية التحتية الكندية ، بما في ذلك هجمات الحرمان من الخدمة على Hydro-كيبيك ، مرفق الكهرباء ، الموقع الإلكتروني لمكتب ترودو ، ميناء كيبيكو بنك Laurentian. قال ترودو إن الهجمات الإلكترونية مرتبطة بدعم كندا لأوكرانيا.

"قال ترودو إن بضع هجمات لرفض الخدمة على مواقع الويب الحكومية ، وإزالتها لبضع ساعات ، لن تجعلنا نعيد التفكير في موقفنا الواضح المتمثل في القيام بكل ما يتطلبه الأمر من أجل دعم أوكرانيا ". و وفقا للتقارير.

قال رئيس المركز الكندي للأمن السيبراني ، سامي خوري ، في مؤتمر صحفي الأسبوع الماضي إنه على الرغم من عدم حدوث أي ضرر للبنية التحتية الكندية ، فإن "التهديد حقيقي". إذا قمت بتشغيل الأنظمة الهامة التي تعمل على تشغيل مجتمعاتنا ، فقدم الإنترنت قال خوري: "الوصول إلى الكنديين أو تقديم الرعاية الصحية أو تشغيل أي من الخدمات التي لا يستطيع الكنديون الاستغناء عنها بشكل عام ، يجب عليك حماية أنظمتك". "مراقبة شبكاتك. تطبيق عوامل التخفيف. "

تتواصل جهود مكافحة الجرائم الإلكترونية في روسيا

مع دخول الغزو الروسي لأوكرانيا عامه الثاني ، يقول مايك باركين من شركة فولكان سايبر إن الحملات الأخيرة لا ينبغي أن تكون مفاجأة.

"ظل مجتمع الأمن السيبراني يراقب التداعيات والأضرار الجانبية للصراع في أوكرانيا منذ بدايته ، وعرفنا أن الجهات الفاعلة في مجال التهديد الروسي والموالي لروسيا كانت نشطة ضد الأهداف الغربية ،" باركين يقول. "بالنظر إلى مستويات نشاط المجرمين الإلكترونيين التي كنا نتعامل معها بالفعل ، [هذه] مجرد بعض الأدوات الجديدة والأهداف الجديدة - وتذكير للتأكد من أن دفاعاتنا محدثة ومهيأة بشكل صحيح ".

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- سك المستقبل مع أدرين أشلي. الوصول هنا.

- المصدر https://www.darkreading.com/vulnerabilities-threats/russian-intel-services-behind-barrage-espionage-cyberattacks

- :يكون

- $ UP

- 7

- a

- من نحن

- الوصول

- وفقا

- نشط

- نشاط

- الجهات الفاعلة

- وأضاف

- يضيف

- متقدم

- أفريقيا

- ضد

- ملاحظه

- الكل

- سابقا

- سفير

- و

- تظهر

- التقديم

- ابريل

- APT

- هي

- المنطقة

- AS

- At

- مهاجمة

- الهجمات

- سلطات

- أتمتة

- الى الخلف

- سيئة

- مصرف

- BE

- وراء

- يعتقد

- رئيس

- وبذلك

- by

- التقويم السنوي

- الحملات

- الحملات

- CAN

- كندا

- الكندية

- الكنديين

- يهمني

- سبب

- مركز

- الرئيس التنفيذي

- سلسلة

- التغييرات

- انقر

- الكود

- مطبوعات

- تأتي

- مجال الاتصالات

- المجتمعات

- مجتمع

- حل وسط

- تسوية

- مؤتمر

- الاعداد

- صراع

- دولة

- زوجان

- الدورة

- المعايير

- حرج

- الانترنت

- الأمن الإلكتروني

- هجمات الكترونية

- جرائم الإنترنت

- الجريمة الإلكترونية

- الأمن السيبراني

- غامق

- قراءة مظلمة

- التاريخ

- تعامل

- التوصيل

- شرح

- وصف

- محدد

- تفاصيل

- كشف

- جهاز

- صعبة

- دبلوماسيون

- مباشرة

- تعطيل

- وثائق

- فعل

- إلى أسفل

- بإمكانك تحميله

- جهود

- كهربائي

- البريد الإلكتروني

- رسائل البريد الإلكتروني

- جزءا لا يتجزأ من

- الكيانات

- تجسس

- المجلة الأوروبية

- الدول الأوروبية

- الإتحاد الأوربي

- كل

- شرح

- تداعيات

- معرفة

- قليل

- قم بتقديم

- في حالة

- أجنبي

- جديد

- تبدأ من

- لعبة

- على العموم

- دولار فقط واحصل على خصم XNUMX% على جميع

- الذهاب

- حكومة

- تجمع

- القراصنة

- صحة الإنسان

- الرعاية الصحية

- مرتفع

- ساعات العمل

- HTTPS

- يحدد

- تحديد

- تنفيذ

- تحسن

- تحسينات

- in

- بما فيه

- القيمة الاسمية

- من مؤشرات

- سيء السمعة

- معلومات

- البنية التحتية

- مثل

- رؤيتنا

- مصلحة

- عالميا

- Internet

- الدخول إلى الإنترنت

- غزو

- دعوة

- نشر

- IT

- انها

- جافا سكريبت

- JPG

- جوستين

- جوستين ترودو

- معروف

- اسم العائلة

- إطلاق

- تعلم

- ومستوياتها

- LINK

- مرتبط

- طويل

- آلة

- آلة التعلم

- صنع

- جعل

- يصنع

- البرمجيات الخبيثة

- مايو..

- آلية

- الاجتماع

- يجتمع

- الرسالة

- مایکروسافت

- عسكر

- تم التعديل

- تعديل

- مراقبة

- الأكثر من ذلك

- متعدد

- عين

- تقريبا

- الشبكات

- جديد

- أخبار

- المنظمات غير الحكومية

- وأشار

- of

- عرض

- Office

- on

- جارية

- افتتح

- طريقة التوسع

- الطلبات

- المنظمات

- أخرى

- صفحة

- جزء

- الماضي

- الشخصية

- فردي

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- بولندا

- البولنديّة

- المنشورات

- محتمل

- قوة

- رئيسي

- رئيس الوزراء

- بصورة صحيحة

- حماية

- تزود

- جمهور

- غضب

- نادي القراءة

- حقيقي

- مطمئنة

- الأخيرة

- نوصي

- ذات صلة

- تقرير

- وذكرت

- يجري

- روسيا

- الروسية

- s

- قال

- يقول

- الثاني

- أمن

- رؤية

- مختار

- الخدمة

- خدماتنا

- طقم

- مشاركة

- ينبغي

- جانب

- منذ

- الموقع

- سولارويندز

- بعض

- مصدر

- مراحل

- بدأت

- البيانات

- المحافظة

- تخزين

- لاحق

- تحقيق النجاح

- ناجح

- تزويد

- سلسلة التوريد

- الدعم

- داعمة

- مفاجأة

- أنظمة

- يأخذ

- الهدف

- الأهداف

- فريق

- تقنيات

- يروي

- أن

- •

- منهم

- تشبه

- التهديد

- الجهات التهديد

- ثلاثة

- طوال

- الوقت

- مرات

- توقيت

- إلى

- سويا

- أداة

- أدوات

- ترودو

- أوكرانيا

- الاتحاد

- us

- تستخدم

- سهل حياتك

- يستخدم

- Ve

- ضحية

- فولكان

- أجور

- تحذير

- مراقبة

- الموقع الإلكتروني

- المواقع

- أسبوع

- حسن

- الغربي

- ابحث عن

- ما هي تفاصيل

- التي

- في حين

- كامل

- مع

- بدون

- للعمل

- العمل معا

- سوف

- مكتوب

- عام

- سنوات

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت