أمان أداة التحقق: الخطوة الأولى للاستفادة من إثبات الحصة (PoS).

اللامركزية هي قلب سلاسل نقاط البيع. إن اللامركزية في الأمان ، والإجماع ، وتخزين دفتر الأستاذ ، والتحقق من صحة المعاملات هو ما يضمن أمان الشبكة و blockchain.

تعتبر blockchain آمنة تمامًا مثل آلية إنشاء الكتلة الخاصة بها.

إثبات الحصة هو آلية يشارك فيها حاملو الرمز المميز في السلسلة ممتلكاتهم لكسب القدرة على اتخاذ قرارات بشأن blockchain. التحقق هو اسم عملية اتخاذ القرارات بشأن blockchain. يتحقق المدقق بشكل أساسي من المعاملات وفي بعض الحالات يصوت على قرارات حوكمة blockchain أيضًا. ومن ثم ، يعتمد blockchain PoS على جهات التحقق الخاصة به للتحقق من صحة وإنشاء كتل جديدة بالإضافة إلى الأمان التشغيلي للحفاظ على blockchain.

المدقق عبارة عن عقدة راهنت ما يكفي من المقتنيات لكسب حقوق التحقق من الصحة ، وقد تكون الأصول مملوكة فقط للعقدة أو معارة من بعض العقد الأخرى التي لا تقوم بالتحقق من الصحة بشكل مباشر. يعتبر المدقق المخترق مخاطرة على أصوله وأصوله المفوضة والشبكة أيضًا. لذلك ، فإن ضمان أمن المدقق له أهمية قصوى.

اختيار Blockchain المناسب

إن المراهنة أمر مربح بالفعل. إنه شرط أساسي لفهم ما يتوافق مع نقاط قوة المدقق للاستفادة من الفرصة بشكل أفضل. يتضمن تقييم blockchain المناسب تحليلًا متعدد الأوجه.

فرص المساهمة

استفد من قوتك

ابحث عن سلاسل الكتل التي تدعم نقاط قوتك. يجب أن يبحث المدقق الجيد في البنية التحتية أو op-sec عن blockchain حيث يكون ذلك مطلوبًا. بالنسبة لشخص جيد مع العقود الذكية ، يجب أن يكون الخيار هو blockchain الذي يوفر إمكانية التخزين القابلة للبرمجة. بالنسبة لخبراء نظرية الألعاب والاقتصاد ، ستكون سلاسل الكتل المقابلة مناسبة. يجب على المدقق بناء أدوات (منعزلة) لتعزيز نقاط قوتها واستخدامها على أفضل وجه.

استكشف خيارات كسب المكافآت

Staking هو مصدر الدخل الأساسي في PoS blockchain. إنه يمكّن المدقق من التحقق من المعاملات وكسب الحوافز للقيام بذلك. ومع ذلك ، فإن معظم سلاسل الكتل لديها أوضاع أخرى لكسب الحوافز أيضًا. أثناء اختيار blockchain ، ضع في اعتبارك نماذج التحفيز ، فقد يشمل التصويت على قرارات حوكمة السلسلة ، أو كشف مدقق توقيع مزدوج أو مخترق ، أو الكشف عن نقاط ضعف الشبكة ، أو تعزيز العقد الذكي.

قد تختلف القائمة وفقًا لـ blockchain وعملية التحقق الخاصة بها.

بصفتك مدققًا ، تأكد من فهمها والاستفادة منها لزيادة الحوافز.

ديناميكيات الشبكة

متطلبات مالية

لا شيء يأتي مجانًا ، وفرصة التحقق من صحة PoS blockchain ليست استثناءً. لإعداد مدقق ، ضع في الاعتبار تكاليف الأجهزة والقوى العاملة وعملة blockchain.

يحتاج المدقق إلى ذاكرة لتنزيل دفاتر الأستاذ ، وبالتالي حلول التخزين السحابي لإدارة مركز البيانات وحلول البرامج لإدارة وتشغيل المدقق.

تالياً ، القوى العاملة ، هؤلاء هم المدققون وأعضاء الفريق الذين يتعاملون مع أي حوادث غير مسبوقة ويبقون في حالة تأهب 24 × 7 × 365. هذا بشكل عام فريق دوري.

أخيرًا ، الأجهزة التي بدونها لا يمكن إنجاز أي شيء. يحتاج المدقق إلى التحقق من تكاليف الأجهزة المحلية والتكاليف المتكبدة في فصل طبقات الوصول إلى الشبكة وإدارة المفاتيح (التي تمت مناقشتها أدناه) عن أداة التحقق أيضًا.

إلى جانب التكاليف المذكورة أعلاه ، فإن فريق الخبراء أو مقدمي الخدمات للتعامل مع القضايا التنظيمية والقانونية عند ظهورهم أمر لا بد منه. يتعاملون مع الضرائب وتكاليف صرف العمولات كذلك.

الأهم من ذلك ، يحتاج المدقق إلى أصول للمشاركة ويمكن امتلاك أي أصل على blockchain إما من خلال كونه مساهمًا طويل الأجل من العقد الذكي أو مراحل الورقة البيضاء أو باستخدام fiat لشراء العملة المشفرة / الرمز المميز القابل للتثبيت للحصة.

يعد فهم التكاليف أمرًا ضروريًا لتقييم ربحية المشاركة في آلية إجماع blockchain.

آليات القطع

تضع كل شبكة blockchain بعض الآليات لحماية نفسها من أي سلوك ضار. تستخدم بلوكشين نقاط البيع القطع ، وهو مصادرة الأصول المحجوزة أو حتى حظر المشاركة بالإجماع ، لأي سلوك من المحتمل أن يعيق أمان blockchain.

مصنفة بشكل رئيسي إلى فئتين: الجهوزية القطع والقطع للمراوغة. فيما يلي بعض معايير القطع الأكثر شيوعًا:

- مدقق ينتج كتلتين بنفس الارتفاع

- يقدم المدقق تصويتًا إجماعيًا غير صالح ، أي يتحقق بشكل مشفر من معاملة قد تكون غير شرعية أو تتعارض مع مصالح blockchain.

- فشل المدقق في أن يكون مباشرًا على الشبكة للفترة المطلوبة.

- تم اكتشاف حالة إنفاق مزدوج من قبل المدقق

- يقدم المدققون الآخرون على الشبكة دليلاً على توقيع مزدوج أو أمان غير لائق للمدقق. هذا يشبه وضع مكافأة على أمان المدقق.

- حدث مؤسف لوقوع المدقق فريسة لهجمات القطع الجماعي من قبل المتسللين ، الذين قد يدلون بأصوات متضاربة أو يشرعون ببساطة في جعلها من حقوق المدقق.

هناك بلوكشين تعمل على `` معتقدات الثقة الخالصة '' ولا تستخدم القطع للحفاظ على سلامة المدقق على الرغم من أنه قد تكون هناك عقوبات أخرى أو حظر من blockchain لسلوك غير مرغوب فيه.

هندسة المدقق

تحتاج عقدة المدقق إلى تنزيل blockchain وتظل نشطة على الشبكة لفترات طويلة. يكشف تقييم متطلبات المستوى الأعلى أن المدقق سيحتاج إلى نسخ احتياطية لانقطاع التيار الكهربائي والتخزين والشبكة ، وحلول اتصال سلسة لأن البقاء على اتصال بالشبكة أمر أساسي في عالم blockchain. تعتبر النصيحة العامة لعدم استخدام آلة مطور أساسية وبدلاً من استخدام الأدوات المستندة إلى السحابة لتشغيل المدقق واضحة جدًا استنادًا إلى حقيقة أن الفرد لا يمكنه أبدًا التأكد من عدم تعرض أجهزته للخطر.

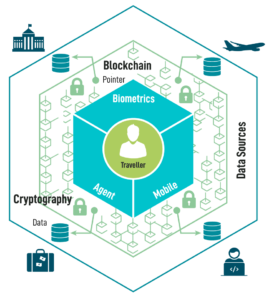

يوجد أدناه رسم توضيحي لنموذج أولي لهندسة المدقق استنادًا إلى ما تطوره مقدمو خدمة التحقق على مر السنين. إنه يصور طبقات المدقق بناءً على الوحدات الوظيفية التي يجب أن يكون لها آلات مستقلة وإمكانيات وصول.

الفكرة هنا هي عزل المدقق عن الشبكة لمنع أي تهديدات على مستوى الشبكة وحماية المدقق من رفض الخدمة أو هجمات القطع الجماعي. الطبقة الثانية هي طبقة إدارة المفاتيح أو آلية إنشاء التوقيع عن بعد ، والتي تفصل إدارة المفاتيح عن المدقق المشارك وتقدم طبقة أخرى لتطبيق فحوصات الأمان قبل التوقيع على أي معاملة. تناقش المدونة المزيد من عمليات التحقق من الإدارة الرئيسية.

SLOs و SLAs

يجب أن تكمل أهداف مستوى الخدمة واتفاقيات مستوى الخدمة بعضها البعض من أجل وظيفة تحقق سلسة.

اتفاقيات مستوى الخدمة:

هذه هي المتطلبات التي يوافق المدقق على الوفاء بها مرة واحدة ، ويتم اختيارها للتحقق من المعاملات. بصرف النظر عن التحقق من المعاملات ، يمكن للمدقق اقتراح الكتل والتصويت للكتل التي اقترحها المدققون الآخرون.

أهداف مستوى الخدمة:

يجب أن يكون المدقق واضحًا بشأن أهداف المشاركة في عملية صيانة الشبكة والتأكد من أن لديهم ما يكفي من الموارد والمخاطر المتاحة والإعداد. المدقق الذي يهدف فقط إلى كسب المزيد من المال سيتبع طريقة تشغيل مختلفة عن الشخص الذي يهدف إلى البقاء على الشبكة لضمان الأمان. في حين أن المدقق الوحيد سيهتم فقط بأهداف الأصول الشخصية الخاصة به / بها ، يحتاج مقدم الخدمة إلى ضمان الاهتمام بأهداف المفوض أيضًا.

بالإضافة إلى التعرف على SLO و SLAs وحقيقة أن المدقق لديه القدرة على إدارة كليهما ، من المهم التأكد من أنها تشكل اتحادًا وظيفيًا لصالح تمكين المدقق من البقاء نشطًا وكسب المكافآت على الشبكة. على سبيل المثال ، إذا لم يتمكن المدقق من البقاء متصلاً بالإنترنت في فترات زمنية محددة مسبقًا ، فإن البلوكتشين الذي يحتوي على قطع لعدم وجوده على الشبكة سيكون بمثابة انتحار.

حماية ثلاثية الحواف

القاعدة الوحيدة للأمن هي ردع الانتهاكات عن طريق جعل تكاليف الهجوم / الجهد أكبر من اللازم مقارنة بالمزايا المتلقاة. يتكون أمان المدقق بناءً على هذا المبدأ من ثلاثة جوانب تمت مناقشتها أدناه:

مفتاح الأمان:

المفاتيح الموجودة على شبكة blockchain هي التي تحافظ على أمانها. أ مفتاح هو رمز تم إنشاؤه بطريقة مشفرة يجب على المدقق استخدامه لأداء أنشطته. الحفاظ على المفتاح آمنًا هو الهدف من جميع الأنشطة الأمنية على مستوى المدقق. مفاتيح التشفير على شبكة blockchain هي مفتاح الحساب ومفتاح الإجماع. يعتمد ذلك على قواعد تطوير blockchain سواء كانت متشابهة أو مختلفة.

مفتاح الحساب هو مفتاح بارد ، نادرًا ما يستخدم عندما تريد عقدة المدقق تغيير التفاصيل أو نظام المكافآت أو جدول العمولات أو حتى تناوب الإجماع بين أعضاء الفريق. يُنصح بإبقاء هذا المفتاح خارج الشبكة في شيء يعرف باسم المحفظة الباردة. هذا يحافظ عليه آمنًا ويؤدي بدوره إلى المدقق. يجب أن تكون محافظ الأجهزة هذه مزودة بوصول متعدد الرموز.

مفتاح الإجماع هو المفتاح السريع. يتم استخدامه للتصويت على المعاملات ، واقتراح أو التوقيع على الكتل وحتى التصويت على قرارات حوكمة blockchain. سيتم استخدام هذا المفتاح بانتظام لكل معاملة تمر عبر المدقق. يتم إدارة مفتاح الإجماع والحفاظ عليه بواسطة آليات الأمان الرئيسية.

حلول إدارة مفاتيح الجهات الخارجية:

- تطبيقات مخصصة لدفتر المفاتيح - هذه لها عيب أنها ليست متاحة بشكل كبير وتتطلب حضورًا ماديًا لكل وصول فردي. قد تكون هذه الأنواع من الحلول مفيدة للمفاتيح الباردة ولكن مفاتيح التشغيل السريع تحتاج إلى المزيد من خيارات إدارة السوائل.

- حلول Enclave لإدارة المفاتيح- هذه حلول للأجهزة مصممة من قبل الشركات المتخصصة في الأوراق المالية الرئيسية. يمكن استخدام هذه مع الأخذ في الاعتبار أن الأمن تتم إدارته ومعالجته من قبل طرف ثالث وبالتالي ، يجب أن تكون ثقة المدقق في الحل ثابتة ويجب أن يكون المدقق قادرًا على الاستفادة من التسهيلات المقدمة على أكمل وجه.

- الأكثر أمانًا هو حل إدارة المفاتيح متعدد الأجزاء، حيث تتم إزالة التبعية من مزود خدمة سحابية واحد ويتم تخزين المفتاح جزئيًا في محافظ متعددة. يتطلب استخدام المفتاح الوصول إلى كل من المحافظ. يضيف توزيع هذه المحافظ بين أعضاء الفريق مستوى آخر من الأمان الذي يحركه الإنسان في هذه الطبقة.

يعمل مديرو المفاتيح المتعددة جنبًا إلى جنب مع تقنيات الجيب على تعزيز أمان أنظمة الإدارة الرئيسية. يضمن استخدام أدوات إدارة المفاتيح مستوى أعلى من الأمان من المؤسسات المتخصصة.

أمان العقدة:

أمن العقدة هو عملية من جزأين. الأول هو الأمان المادي من الجهاز. على الرغم من أن المدقق يستخدم الخدمات السحابية للمشاركة في عمليات التخزين ، فإنه سيتم استخدام هذا النوع من أنظمة الكمبيوتر المحمول / الكمبيوتر. ضمان أمنها هو مسؤولية الفرد الذي يصل إليها. والثاني هو الأمن من أي مهاجمين على الشبكة أو هجوم رفض الخدمة من قبل المستخدمين الضارين. لهذا الغرض ، توجد طبقة أمان الشبكة المضافة بحيث يقوم الحراس بترحيل المعاملة على الشبكة لمنع المدقق من الاتصال مباشرة بالشبكة. يمتلك الحراس القدرة على تجنب هجمات طبقة الشبكة بينما يجب التعامل مع هجمات طبقة التطبيق على جهاز المدقق فقط.

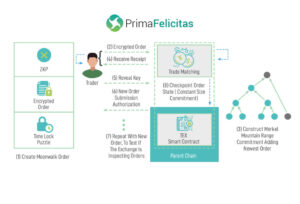

لهذا السبب ، يتم عزل إمكانيات التوقيع عن عقدة المدقق ويتم إضافة موقّع عن بعد بينهما. يقوم الموقّع عن بُعد بالوصول إلى المفتاح بعد إجراء المزيد من عمليات الفحص. على الرغم من أن الموقّع عن بُعد يتعرف على المدقق ، فمن الضروري اختبار حمولة الطلب للتأكد من استخدام المفاتيح لأغراض مشروعة فقط لأنه من الأفضل افتراض احتمال تعرض أمان المدقق للخطر. تشمل عمليات التحقق التي يتعين إجراؤها على الموقّع البعيد التحقق من أن المعاملة هي معاملة تحقق فقط. تأكد من أن حمل المعاملة موحد بشكل عام.

يجب على الموقّع عن بُعد تصفية احتمالات التوقيع المزدوج عن طريق الاستفادة من علامة مائية عالية أو عداد زيادة رتيب. أيضًا ، في حالة وقوع كارثة أو فشل الاسترداد / التراجع ، يثبت الكشف عن التوقيع المزدوج أنه أمر حيوي. كمستوى إضافي من الاحتياطات ، قم بسرد وفهم جميع التبعيات وتبعياتها أيضًا.

تأثير القوى العاملة:

الخطوة التالية هي أتمتة عملية التحقق العملية إلى أقصى حد وبالتالي الحفاظ عليها من أي نوع من الخطأ البشري. أساسًا تقييد الوصول إلى الإنتاج إلى الحد الأدنى. لهذا ، يُنصح باستخدام التخزين السحابي أو مستودع git يتحكم فيه اثنان على الأقل من أعضاء الفريق لضمان أن أي تغيير يمر عبر مجموعة مزدوجة من العيون قبل الالتزام بالنظام. إن وجود توقيعات مؤمنة مشفرة يقوي الأمان على مستوى المستودع.

بصرف النظر عن إصدار الكود وتتبع جميع أنواع المدفوعات ، وصرف العمولات ، من الضروري إدارة ومراقبة التغييرات التي تحدث في كود git.

تتبع SLO و SLAs من خلال نظام تتبع وتحديثها من وقت لآخر للحفاظ على التوافر العالي والعمل بشكل فعال على الشبكة. يثبت الخطأ هنا بشكل عام أنه فادح لعقدة المصادقة.

اختبر الإعداد الخاص بك

محاكاة الإخفاقات الشائعة:

ابدأ بالتسبب في أعطال أساسية مثل فشل الطاقة أو الشبكة وهجمات رفض الخدمة واختبر ثغرات الموقع البعيد. جنبًا إلى جنب مع هذا التناظر المباشر مع المدققين الموثوقين الآخرين ذوي الأمان العالي ، يضمن أمانًا أفضل للشبكة. حتى إذا كانت الشبكة نفسها بها بعض الثغرات ، فقد يتجاوز نظام المدققين الآمنين الذين ينظرون معًا إلى أي هجمات على مستوى الشبكة.

كن توأمك الشرير:

ادفع حدودك لاختبار الثغرات الأمنية إذا تمكن شخص ما من الوصول إلى كل المعلومات الأمنية التي لديك. كن توأمك الشرير للمدقق. إذا تمكن أي شخص من اختراق النظام بمفرده ، فأنت بحاجة إلى التحقق من أمنك مرة أخرى.

تعلم من الماضي:

تعرف على كيفية اختراق المدققين واختبروا هذه السيناريوهات مسبقًا ، وأنشئ المزيد من السيناريوهات حولهم واختبر مرونة المدقق.

الاستفادة من شبكات Testnets

دائماً! أكرر دائمًا أنك يجب أن تبدأ بشبكات testnets ، قبل وضع المدقق الخاص بك على الشبكة الرئيسية. يعطي هذا فكرة عن كيفية سير العمل الفعلي على أساس يومي ويكشف ما إذا كانت أي مخاوف لا تزال دون معالجة.

بعد النشر:

المراقبة: المهمة الوحيدة التي لا مفر منها على أساس منتظم هي مراقبة جميع المعاملات وتدفق وتدفق الرهانات إلى الخارج ، ويجب مراقبة الوصول إلى المفاتيح الباردة / الساخنة بجدية. الاحتفاظ بسجلات لجميع أنواع الوصول.

قم بإعداد تنبيهات لأي نوع من الانحراف عن العملية الطبيعية. تأكد من تصنيف التنبيهات عند الضرورة الملحة وحضرها بشكل مناسب. احصل على فريق للتعامل مع المشكلات الحرجة على مدار الساعة طوال أيام الأسبوع. قم بإعداد جداول التناوب عند الطلب مع سياسات التصعيد. يميل البشر إلى الخمول أو نسيان بروتوكولات إدارة الكوارث ، ويقومون بانتظام بإجراء تجارب وهمية لسيناريوهات الفشل. هذا يساعدهم على البقاء هادئين ومستعدين للتعامل مع تلك المواقف تحت الضغط أيضًا.

بروتوكولات التعامل مع الحوادث والإبلاغ عنها:

في حالة وقوع أي حوادث غير مرغوب فيها ، تأكد من أن التخفيف المناسب للمخاطر يتم وفقًا للبروتوكولات وأن كل شيء موثق والإبلاغ عنه للتحليل ولأغراض تعزيز الأمان الأخرى. يجب تحديد ماذا وكيف ومتى وأين من الحادث بوضوح واختبار المدقق ضدهم مرارًا وتكرارًا. استخدم هذه الحوادث لتحسين الممارسات للمستقبل.

كلمة أخيرة

لا مفر من تحديد نقاط الضعف في النظام حتى بعد نشره. الأمر الجدير بالملاحظة هو أنه يتم تشغيله مرة واحدة ويصبح تشغيله أكثر أهمية للحفاظ على علامات التبويب على بيانات المراقبة وما يجري في الفضاء. يجب أن يتأكد المدقق من أن جميع جوانب العناية الواجبة يتم إجراؤها بعناية فائقة قبل البدء لأن التصميم الذي تم إنشاؤه مع مراعاة الأمان هو بالتأكيد مؤشر جيد لنظام لمواجهة مشاكل الشبكة الصعبة. انشر هذا التنبيه المتبقي لتكون قادرًا على التعامل مع أي مواقف غير مرغوب فيها هو مفتاح التعامل مع أي نوع من الهجوم.

PrimaFelicitas هي مؤسسة تتمحور حول blockchain وتتمتع بخبرة في بناء محافظ متعددة الرموز آمنة للغاية وحلول إدارة مفاتيح الأمان ومنصات خدمة التحقق من الصحة وتبني حلول أمان شاملة لعقد blockchain.

هل تبحث عن مساعدة هنا؟

تواصل مع خبيرنا من أجل

مناقشة مفصلةn

وظيفة تأمين المدقق في STaaS ظهرت للمرة الأولى على بريما فيليسيتاس.

وظيفة تأمين المدقق في STaaS ظهرت للمرة الأولى على بريما فيليسيتاس.

- كوينسمارت. أفضل بورصة للبيتكوين والعملات المشفرة في أوروبا.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. دخول مجاني.

- كريبتوهوك. الرادار. تجربة مجانية.

- المصدر: https://www.primafelicitas.com/Insights/securing-a-validator-in-staas/؟utm_source=rss&utm_medium=rss&utm_campaign=securing-a-validator-in-staas

- 7

- a

- الوصول

- الحوادث

- وفقا

- حسابي

- نشط

- أنشطة

- وأضاف

- نصيحة

- ضد

- اتفاقيات

- الكل

- دائما

- من بين

- تحليل

- آخر

- بعيدا

- تطبيق

- التقديم

- بشكل مناسب

- التطبيقات

- هندسة معمارية

- حول

- التقييم المناسبين

- الأصول

- ممتلكات

- حضر

- أتمتة

- توفر

- متاح

- النسخ الاحتياطي

- في الأساس

- أساس

- قبل

- يجري

- أقل من

- الفوائد

- أفضل

- ما بين

- حظر

- سلسلة كتلة

- أمان blockchain

- blockchains

- المدونة

- الشجعان

- خرق

- مخالفات

- نساعدك في بناء

- ابني

- يبني

- يشترى

- قدرات

- يهمني

- الحالات

- مما تسبب في

- سلسلة

- تغيير

- الشيكات

- خيار

- سحابة

- الخدمات السحابية

- سحابة التخزين

- الكود

- المحفظة الباردة

- الجمع بين

- آت

- عمولة

- ملتزم

- مشترك

- الشركات

- تكملة

- إدارة

- متصل

- الإتصال

- إجماع

- نظر

- التواصل

- عقد

- عقود

- المقابلة

- التكاليف

- خلق

- خلق

- خلق

- المعايير

- حرج

- التشفير

- العملة

- يوميا

- البيانات

- صفقة

- لامركزية

- القرارات

- الحرمان من الخدمة

- يعتمد

- نشر

- نشر

- تصميم

- تصميم

- مفصلة

- تفاصيل

- كشف

- المطور

- التطوير التجاري

- مختلف

- الاجتهاد

- مباشرة

- مباشرة

- كارثة

- المدفوعات

- توزيع

- مضاعفة

- بإمكانك تحميله

- كسب

- الأرباح

- الاقتصاد - Economics

- على نحو فعال

- تمكن

- تمكين

- النهائي إلى نهاية

- ضمان

- أساسي

- أساسيا

- تقييم

- تقييم

- الحدث/الفعالية

- كل شىء

- مثال

- خبير

- خبرة

- خبرائنا

- فشل

- أمر

- الاسم الأول

- ثابت

- اتباع

- النموذج المرفق

- مجانًا

- تبدأ من

- الوفاء

- وظيفة

- وظيفي

- عمل

- إضافي

- مستقبل

- لعبة

- العلاجات العامة

- على العموم

- جيل

- بوابة

- هدف

- الأهداف

- الذهاب

- خير

- الحكم

- قراصنة

- مقبض

- معالجة

- أجهزة التبخير

- محافظ الأجهزة

- وجود

- مساعدة

- يساعد

- هنا

- مرتفع

- أعلى

- جدا

- أصحاب

- القابضة

- كيفية

- لكن

- HTTPS

- الانسان

- البشر

- فكرة

- التأثير

- أهمية

- أهمية

- تحسن

- تتضمن

- دخل

- القيمة الاسمية

- في ازدياد

- فرد

- البنية التحتية

- سلامة

- السريرية

- إدخال

- عزل

- مسائل

- IT

- نفسها

- احتفظ

- حفظ

- القفل

- مفاتيح

- المعرفة

- معروف

- طبقة

- دفتر الحسابات

- دفاتر

- شروط وأحكام

- قضايا قانونية

- مستوى

- الرافعة المالية

- الاستفادة من

- خط

- قائمة

- حي

- تحميل

- محلي

- طويل الأجل

- بحث

- مربح

- آلة

- الآلات

- المحافظة

- صيانة

- جعل

- القيام ب

- إدارة

- تمكن

- إدارة

- مديرو

- الأعضاء

- مكبر الصوت : يدعم، مع دعم ميكروفون مدمج لمنع الضوضاء

- ربما

- مانع

- مراقبة

- الأكثر من ذلك

- أكثر

- متعدد الأوجه

- متعدد

- Multisig

- طبيعي

- إحتياجات

- شبكة

- شبكة الأمن

- العقد

- أهداف

- واضح

- online

- عملية

- الفرصة

- مزيد من الخيارات

- منظمة

- المنظمات

- أخرى

- الخاصة

- مملوكة

- ورق

- شارك

- مشاركة

- حفلة

- دفعات

- أداء

- فترات

- شخص

- الشخصية

- مادي

- وضع

- منصات التداول

- البوينت

- سياسات الخصوصية والبيع

- نقاط البيع

- إمكانيات

- محتمل

- قوة

- إعداد

- وجود

- يقدم

- الضغط

- جميل

- منع

- ابتدائي

- مبدأ

- مشاكل

- عملية المعالجة

- العمليات

- الإنتــاج

- المزيد من الربح

- اقترح

- المقترح

- حماية

- البروتوكولات

- يثبت

- المقدمة

- مزود

- مقدمي

- ويوفر

- أغراض

- سريع

- تلقى

- يعترف

- تسجيل

- منتظم

- المنظمين

- لا تزال

- المتبقية

- عن بعد

- مستودع

- طلب

- تطلب

- مطلوب

- المتطلبات الأساسية

- يتطلب

- الموارد

- مسؤولية

- يكشف

- الجوائز

- المخاطرة

- المخاطر

- القواعد

- يجري

- تشغيل

- نفسه

- سلس

- تأمين

- مضمون

- ضمانات

- أمن

- الخدمة

- خدمات

- طقم

- الإعداد

- إشارة

- عزباء

- سمارت

- عقد الذكية

- العقود الذكية

- So

- تطبيقات الكمبيوتر

- حل

- الحلول

- بعض

- شخص ما

- شيء

- الفضاء

- متخصصة

- بقعة

- مراحل

- المحك

- عمادا

- بداية

- ذكر

- إقامة

- تخزين

- الدعم

- نظام

- أنظمة

- المستهدفة

- فرض الضرائب

- فريق

- التكنولوجيا

- تجربه بالعربي

- •

- المصدر

- وبالتالي

- التهديدات

- ثلاثة

- عبر

- الوقت

- سويا

- رمز

- أدوات

- افضل مستوى

- مسار

- تتبع الشحنة

- صفقة

- المعاملات

- الثقة

- مع

- فهم

- فهم

- الاتحاد

- الوحدات

- غير مسبوق

- تحديث

- تستخدم

- المستخدمين

- الاستفادة من

- التحقق من صحة

- التحقق

- تحقق من

- التحقق

- حيوي

- تصويت

- الأصوات

- تصويت

- نقاط الضعف

- محفظة

- محافظ

- ابحث عن

- ما هي تفاصيل

- في حين

- ورقة بيضاء

- من الذى

- بدون

- العالم

- قيمة

- سوف

- سنوات

- حل متجر العقارات الشامل الخاص بك في جورجيا