تاريخ التقرير: 2023-12-20

تاريخ الحادثة: 2023-12-14

نوع الحادث المكتشف: الوصول غير المصرح به والتعليمات البرمجية الضارة

ملخص تنفيذي

اكتشف Ledger ثغرة استغلال باستخدام Ledger Connect Kit يوم الخميس الموافق 14 ديسمبر 2023. أدى هذا الاستغلال إلى إدخال تعليمات برمجية ضارة داخل التطبيقات اللامركزية التي كانت تستخدم Ledger Connect Kit، مما يخدع مستخدمي EVM DApp لتوقيع المعاملات التي تستنزف محافظهم. تم اكتشاف الاستغلال بسرعة وتم تنفيذ القرار بعد فترة وجيزة. وفي هذه الأثناء، وقع عدد قليل من المستخدمين في الهجوم وقاموا بتوقيع المعاملات مما أدى إلى استنزاف محفظتهم.

Timeline

يتم تفصيل ساعات الجدول الزمني باستخدام المنطقة الزمنية بتوقيت وسط أوروبا (CET):

2023-12-14: صباح: وقع موظف سابق في Ledger ضحية لهجوم تصيد احتيالي متطور تمكن من الوصول إلى حساب NPMJS الخاص به، وتجاوز المصادقة الثنائية، باستخدام رمز جلسة الفرد.

2023-12-14 - 09:49 صباحًا / 10:44 صباحًا / 11:37 صباحًا: نشر المهاجم على NPMJS (مدير حزم لتعليمات Javascript البرمجية المشتركة بين التطبيقات)، إصدارًا ضارًا من Ledger Connect Kit (يؤثر على الإصدارات 1.1.5 و1.1.6 و1.1.7). استخدمت التعليمات البرمجية الضارة مشروع WalletConnect المارق لإعادة توجيه الأصول إلى محافظ المتسللين.

2023-12-14: 1.45 مساءً: تم إعلام ليدجر بالهجوم المستمر بفضل رد الفعل السريع من مختلف الجهات الفاعلة في النظام البيئي، بما في ذلك Blockaid الذي تواصل مع فريق Ledger وشارك التحديثات على X.

2023-12-14: 2.18 مساءً: تم تنبيه فرق التكنولوجيا والأمن في Ledger إلى الهجوم وتم نشر نسخة أصلية من Ledger Connect Kit Fix بواسطة فرق Ledger في غضون 40 دقيقة من علم Ledger. نظرًا لطبيعة CDN (شبكة توصيل المحتوى) وآليات التخزين المؤقت على الإنترنت، ظل الملف الضار متاحًا لفترة أطول قليلاً. لقد مرت حوالي 5 ساعات من اختراق NPMJS إلى الحل الكامل. كان هذا التوفر الممتد للتعليمات البرمجية الضارة نتيجة للوقت الذي استغرقته شبكة CDN لنشر وتحديث ذاكرات التخزين المؤقت الخاصة بها عالميًا بأحدث إصدار أصلي من الملف. على الرغم من وجود الملف لمدة خمس ساعات، فإننا نقدر من خلال التحقيق الذي أجريناه أن الفترة التي تم خلالها استنزاف أصول المستخدم بشكل فعال كانت مقتصرة على أقل من ساعتين إجمالاً.

قام Ledger بالتنسيق بسرعة مع شريكنا WalletConnect، الذي قام بتعطيل مثيل WalletConnect المخادع المستخدم لاستنزاف الأصول من المستخدمين.

2023-12-14: 2.55 مساءً بناءً على تنسيقنا، قامت شركة Tether بتجميد USDT للمهاجم (المهاجمين) (راجع: TX).

تحليل السبب الجذري والنتائج والتدابير الوقائية

السياق

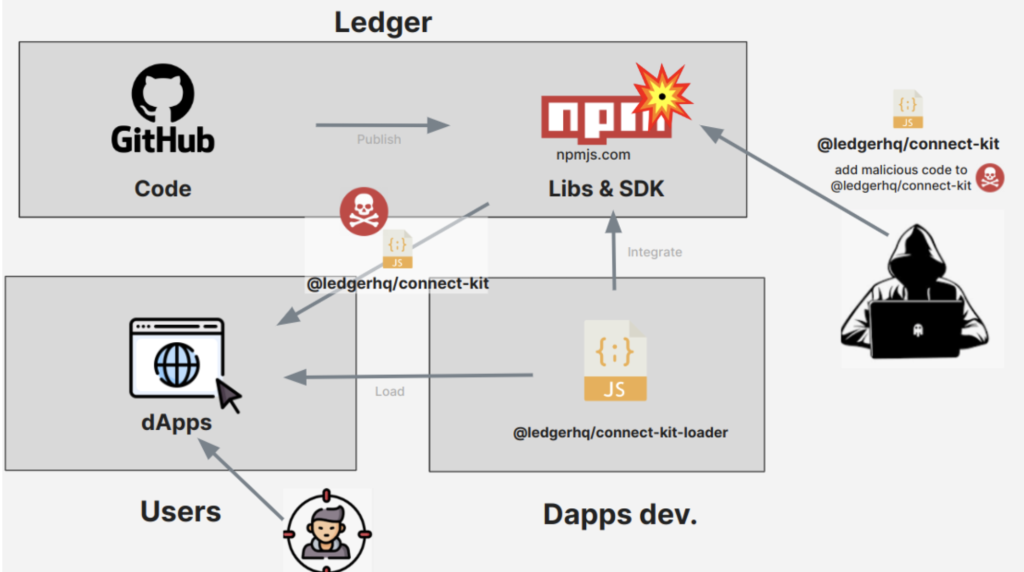

دفتر الحسابات مجموعة الاتصال هي مكتبة Java Script مفتوحة المصدر تسمح للمطورين بربط تطبيقاتهم اللامركزية بأجهزة Ledger. يمكن دمجها باستخدام محمل مجموعة الاتصال المكون الذي يسمح لتطبيق DApp بتحميل Connect-Kit في وقت التشغيل من CDN. يتيح ذلك لمطوري التطبيقات اللامركزية الحصول دائمًا على أحدث إصدار من مجموعة الاتصال دون الحاجة إلى تحديث إصدارات الحزمة يدويًا وإصدار إصدارات جديدة. CDN الذي يستخدمه Ledger للتوزيع هو NPMJS. قامت معظم التطبيقات اللامركزية بدمج مجموعة الاتصال باستخدام محمل Connect-Kit المذكور.

في استغلال Ledger Connect Kit، لم يتمكن المهاجم في أي وقت من الوصول إلى أي بنية أساسية لـ Ledger، أو مستودع كود Ledger، أو إلى DApps نفسها. تمكن المهاجم من دفع حزمة تعليمات برمجية ضارة داخل CDN بدلاً من Connect-Kit نفسها. تم بعد ذلك تحميل رمز Connect-Kit الخبيث هذا ديناميكيًا بواسطة التطبيقات اللامركزية التي قامت بالفعل بدمج أداة تحميل Connect-Kit.

يسلط استغلال Ledger Connect Kit الضوء على المخاطر التي يواجهها Ledger والصناعة بشكل جماعي لحماية المستخدمين، وهو أيضًا تذكير بأننا نحتاج بشكل جماعي إلى الاستمرار في رفع مستوى الأمان حول التطبيقات اللامركزية حيث سيشارك المستخدمون في التوقيع المستند إلى المتصفح. لقد كانت خدمة ليدجر هي التي تم استغلالها هذه المرة، ولكن في المستقبل يمكن أن يحدث هذا لخدمة أو مكتبة أخرى.

السبب الجذري

من أجل التمكن من دفع حزمة التعليمات البرمجية الضارة إلى NPMJS، قام المهاجم بالتصيد الاحتيالي لموظف سابق للاستفادة من وصول الفرد إلى NPMJS. تم إلغاء وصول الموظف السابق إلى أنظمة Ledger (بما في ذلك Github والخدمات المستندة إلى SSO وجميع أدوات Ledger الداخلية والأدوات الخارجية) بشكل صحيح، ولكن لسوء الحظ لم يتم إلغاء وصول الموظفين السابقين إلى NPMJS بشكل صحيح.

يمكننا أن نؤكد أن هذا كان حادثًا مؤسفًا معزولًا. يتم إلغاء وصول موظفي Ledger إلى البنية التحتية لـ Ledger تلقائيًا أثناء إخراج الموظفين من الخدمة، ومع ذلك، نظرًا لكيفية عمل خدمات وأدوات التكنولوجيا الحالية عالميًا، لا يمكننا إلغاء الوصول تلقائيًا إلى أدوات خارجية معينة (بما في ذلك NPMJS)، ويجب التعامل معها يدويًا باستخدام قائمة مراجعة مغادرة الموظف لكل فرد. يحتوي Ledger على إجراء حالي ويتم تحديثه بانتظام حيث نقوم بإزالة الموظفين المغادرين من جميع الأدوات الخارجية. في هذه الحالة الفردية، لم يتم إلغاء الوصول يدويًا إلى NPMJS، وهو الأمر الذي نأسف له، ونقوم بمراجعته مع شريك خارجي.

لقد كان هذا هجومًا متطورًا قام به المهاجم. على الرغم من فرض المصادقة الثنائية (2FA) على حساب NPMJS المستهدف، والذي عادةً ما يردع العديد من المحاولات، إلا أن المهاجم تحايل على هذا الإجراء الأمني من خلال استغلال مفتاح API المرتبط بحساب الموظف السابق.

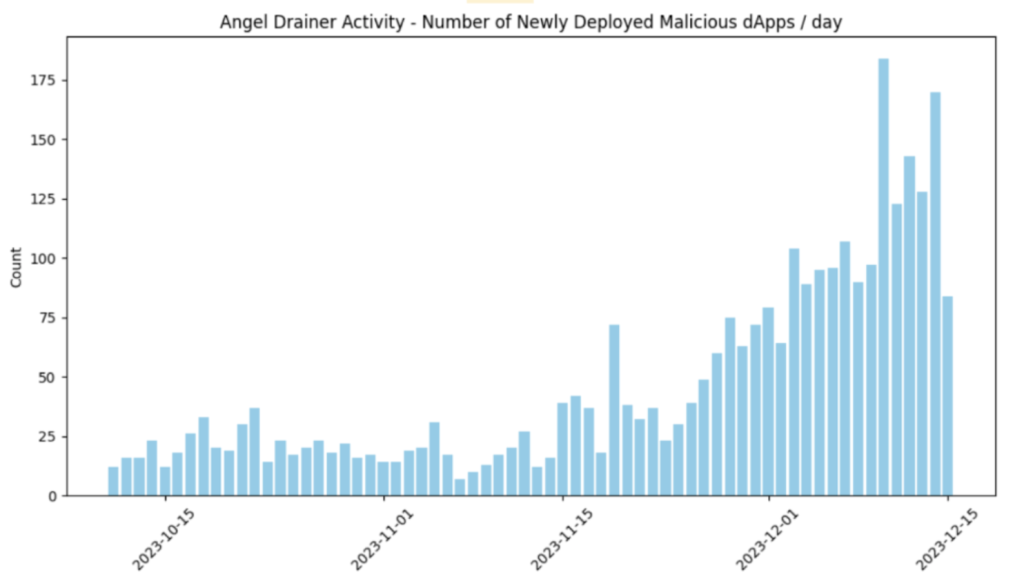

مكّن هذا الهجوم المحدد المهاجم من تحميل إصدار ضار جديد من Ledger Connect Kit والذي يحتوي على ما يشار إليه باسم البرنامج الضار Angel Drainer. Angel Drainer عبارة عن برنامج ضار كخدمة مصمم خصيصًا لصياغة المعاملات الضارة التي تستنزف المحافظ عند التوقيع. إنها بنية تحتية كاملة متخصصة في سلاسل EVM التي تنشر العقود الذكية عند الطلب وتصمم معاملات مخصصة من أجل زيادة الضرر إلى أقصى حد.

لسوء الحظ، NPMJS.com لا يسمح بالتخويل المتعدد أو التحقق من التوقيع تلقائيًا نشر. نحن نعمل على إضافة آليات مخصصة لفرض المزيد من الضوابط في مرحلة النشر.

النتائج

لقد كان هذا هجومًا مُجهزًا جيدًا ونفذه مهاجم (مهاجمون) ذوو خبرة. لم تركز تقنية التصيد الاحتيالي المطبقة على بيانات الاعتماد، وهو ما نراه في معظم هجمات الواجهة الأمامية التي تؤثر على النظام البيئي، ولكن بدلاً من ذلك عمل المهاجم مباشرة على الرمز المميز للجلسة.

البرمجيات الخبيثة المستخدمة هي Angel Drainer، وقد شهد فريق Ledger الأمني خلال الأشهر الثلاثة الماضية زيادة في الأنشطة الإجرامية باستخدام هذه البرامج الضارة (يرجى الرجوع إلى هذا المنشور تقرير الحظر). يمكننا أيضًا أن نرى على السلسلة أنه يتم تقسيم الأموال المسروقة: 85% للمستغل و15% لـ Angel Drainer، والتي يمكن اعتبارها برامج ضارة كخدمة.

يخدع Angel Drainer المستخدمين لتوقيع أنواع مختلفة من المعاملات اعتمادًا على نوع الأصل الذي يستهدفه حاليًا. بالنسبة لرموز ERC20 وNFT، يطلب من المستخدمين التوقيع موافقة و تصريح رسائل. بالنسبة إلى الرموز الأصلية، يطلب الاستنزاف من المستخدم التوقيع إما على معاملة "مطالبة" مزيفة حيث يكون مطالبة تقوم الطريقة ببساطة بمسح الأموال، أو عمليات نقل رمزية بسيطة يمكن مسحها لاحقًا عن طريق نشر عقد ذكي على العنوان المقابل.

ولهذا السبب نواصل تشجيع Clear Signing كصناعة، حتى يتمكن المستخدمون من التحقق مما يرونه على شاشة موثوقة على أجهزة Ledger الخاصة بهم.

الإجراءات العلاجية

تقوم فرق الأمان والتكنولوجيا في Ledger، بما في ذلك فريق Ledger التنفيذي، حاليًا بمراجعة وتدقيق جميع عناصر التحكم في الوصول لدينا على أدوات وأنظمة Ledger الداخلية والخارجية التي نستخدمها.

ستعمل Ledger على تعزيز سياساتها عندما يتعلق الأمر بمراجعة التعليمات البرمجية ونشرها وتوزيعها وعناصر التحكم في الوصول، بما في ذلك إضافة جميع الأدوات الخارجية إلى عمليات الصيانة والتفتيش الخاصة بنا. سنستمر في تعميم توقيع التعليمات البرمجية عندما يكون ذلك مناسبًا. بالإضافة إلى ذلك، نقوم بإجراء عمليات تدقيق داخلية متكررة للتأكد من تنفيذ ذلك بشكل صحيح.

ينظم Ledger بالفعل جلسات تدريب أمنية، بما في ذلك التدريب على التصيد الاحتيالي. كما سيتم تعزيز برنامج تدريب الأمن الداخلي مع بداية عام 2024 لجميع الموظفين في إداراتهم. ينظم Ledger بالفعل تقييمات أمنية منتظمة لجهة خارجية وسيستمر في تحديد أولويات هذه التقييمات.

في أوائل عام 2024، سيتم إجراء تدقيق محدد من طرف ثالث يركز على التحكم في الوصول وتعزيز التعليمات البرمجية وتوزيعها.

بالإضافة إلى ذلك، سنقوم بتعزيز أنظمة مراقبة البنية التحتية والتنبيه لدينا حتى نتمكن من اكتشاف الحوادث المستقبلية والاستجابة لها بشكل أسرع.

أخيرًا، سنعمل على مضاعفة الجهود لمنع التوقيع الأعمى، وإزالته كخيار لمستخدمي Ledger لضمان أقصى ممارسات الأمان، وتثقيف المستخدمين حول التأثير المحتمل لتوقيع المعاملات دون عرض آمن أو فهم ما يوقعون عليه من خلال عدم استخدامه. مسح التوقيع.

نشكر مرة أخرى شركائنا في النظام البيئي على العمل السريع مع فرق Ledger لتحديد الثغرات وحلها.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.ledger.com/blog/security-incident-report

- :لديها

- :يكون

- :ليس

- :أين

- 09

- 1

- 10

- 11

- المرتبة الرابعة

- 15%

- 2023

- 2024

- 26%

- 2FA

- 40

- 51

- 7

- a

- ماهرون

- الوصول

- يمكن الوصول

- حسابي

- بنشاط

- أنشطة

- الجهات الفاعلة

- Ad

- مضيفا

- إضافة

- وبالإضافة إلى ذلك

- العنوان

- تؤثر

- بعد

- مرة أخرى

- الكل

- السماح

- السماح

- يسمح

- سابقا

- أيضا

- دائما

- an

- تحليل

- و

- ملاك

- آخر

- أي وقت

- API

- ما يقرب من

- التطبيقات

- هي

- حول

- AS

- تقييم

- الأصول

- ممتلكات

- أسوشيتد

- At

- مهاجمة

- الهجمات

- محاولات

- التدقيق

- التدقيق

- التدقيق

- التحقّق من المُستخدم

- تلقائيا

- توفر

- علم

- شريط

- على أساس

- BE

- أن تصبح

- يجري

- ما بين

- موجز

- يبني

- لكن

- by

- CAN

- لا تستطيع

- حقيبة

- سبب

- مركزي

- معين

- السلاسل

- الشيكات

- واضح

- الكود

- مراجعة التعليمات البرمجية

- جماعي

- يأتي

- إكمال

- عنصر

- أجرت

- إجراء

- أكد

- التواصل

- الواردة

- محتوى

- استمر

- عقد

- عقود

- مراقبة

- ضوابط

- منسق

- تنسيق

- المقابلة

- استطاع

- حرفة

- أوراق اعتماد

- مجرم

- حالياًّ

- حاليا

- تلف

- DAPP

- مطورو DApp

- DApps

- ديسمبر

- التوصيل

- الطلب

- الإدارات

- اعتمادا

- نشر

- نشر

- نشر

- ينشر

- تصميم

- على الرغم من

- مفصلة

- بكشف أو

- الكشف عن

- المطورين

- جهاز

- فعل

- مختلف

- مباشرة

- معاق

- العرض

- توزيع

- هل

- مضاعفة

- إلى أسفل

- استنزاف

- استنزفت

- اثنان

- أثناء

- حيوي

- كل

- في وقت مبكر

- النظام الإيكولوجي

- تثقيف

- إما

- موظف

- الموظفين

- تمكين

- شجع

- فرض

- جذب

- ضمان

- ERC20

- تقدير

- المجلة الأوروبية

- حتى

- EVM

- أعدم

- تنفيذي

- القائمة

- تمكنت

- استغلال

- استغلال

- استغلال

- مدد

- خارجي

- الوجه

- زائف

- أسرع

- قم بتقديم

- النتائج

- خمسة

- حل

- تركز

- ركز

- في حالة

- سابق

- تبدأ من

- أموال

- الأموال المسروقة

- إضافي

- مستقبل

- اكتسبت

- حقيقي

- GitHub جيثب:

- على الصعيد العالمي

- يحدث

- أجهزة التبخير

- جهاز

- يملك

- وجود

- ويبرز

- ساعة

- ساعات العمل

- كيفية

- لكن

- HTTP

- HTTPS

- تحديد

- التأثير

- نفذت

- in

- حادث

- شامل

- بما فيه

- القيمة الاسمية

- فرد

- العالمية

- البنية التحتية

- في الداخل

- مثل

- بدلًا من ذلك

- دمج

- المتكاملة

- داخلي

- Internet

- إلى

- تحقيق

- معزول

- IT

- انها

- نفسها

- جافا

- جافا سكريبت

- القفل

- الى وقت لاحق

- آخر

- دفتر الحسابات

- أقل

- الرافعة المالية

- المكتبة

- القليل

- تحميل

- يعد

- منخفض

- صنع

- صيانة

- جعل

- البرمجيات الخبيثة

- مدير

- يدويا

- كثير

- ماكس العرض

- تعظيم

- غضون ذلك

- قياس

- آليات

- المذكورة

- رسائل

- دقيقة

- مراقبة

- المقبلة.

- صباحا

- أكثر

- يجب

- محلي

- الطبيعة

- حاجة

- شبكة

- جديد

- NFT

- nft الرموز

- عادة

- of

- on

- على السلسلة

- جارية

- جاكيت

- المصدر المفتوح

- طريقة التوسع

- خيار

- or

- طلب

- تنظم

- لنا

- خارج

- صفقة

- الشريكة

- شركاء

- حفلة

- مرت

- الماضي

- التصيد

- هجوم التصيد

- المكان

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- من فضلك

- pm

- سياسات الخصوصية والبيع

- محتمل

- الممارسات

- أعدت

- وجود

- منع

- أولويات

- الإجراءات

- البرنامج

- تنفيذ المشاريع

- ترقية

- بصورة صحيحة

- حماية

- نشرت

- دفع

- بسرعة

- رفع

- التي تم الوصول إليها

- رد فعل

- رد فعل

- الأخيرة

- الرجوع

- يشار

- ندم

- منتظم

- بانتظام

- تعزز

- الافراج عن

- ذات الصلة

- بقي

- تذكير

- إزالة

- إزالة

- تقرير

- مستودع

- طلبات

- دقة الشاشة

- حل

- هؤلاء

- نتيجة

- مراجعة

- مراجعة

- المخاطر

- وقت التشغيل

- s

- سيناريو

- تأمين

- أمن

- انظر تعريف

- رأيت

- الخدمة

- خدماتنا

- الجلسة

- دورات

- شاركت

- إشارة

- توقيع

- وقعت

- التوقيع

- الاشارات

- ببساطة

- سمارت

- عقد الذكية

- العقود الذكية

- So

- متطور

- مصدر

- متخصص

- محدد

- على وجه التحديد

- انقسم

- المسرح

- بداية

- مسروق

- بالتأكيد

- بسرعة

- أنظمة

- تناسب

- اتخذت

- المستهدفة

- استهداف

- فريق

- فريق

- تقنية

- تكنولوجيا

- حبل

- من

- شكر

- شكر

- أن

- •

- المستقبل

- من مشاركة

- أنفسهم

- then

- تشبه

- هم

- الثالث

- ثلاثة

- الخميس

- الوقت

- إلى

- رمز

- الرموز

- أدوات

- الإجمالي

- قادة الإيمان

- صفقة

- المعاملات

- التحويلات

- افضل

- اثنان

- نوع

- أنواع

- فهم

- يؤسف له

- لسوء الحظ

- تحديث

- آخر التحديثات

- USDT

- تستخدم

- مستعمل

- مستخدم

- المستخدمين

- استخدام

- قصارى

- التحقق

- تحقق من

- الإصدار

- الإصدارات

- ضحية

- حجم

- محفظة

- محافظ

- وكان

- we

- حسن

- كان

- ابحث عن

- ما هي تفاصيل

- متى

- التي

- من الذى

- لماذا

- سوف

- نافذة

- مع

- في غضون

- بدون

- عمل

- عامل

- سوف

- X

- زفيرنت