انقسم ثلاثة من الباحثين بين إيطاليا والمملكة المتحدة مؤخرًا نشرت ورقة حول نقاط عدم الأمان المشفرة التي وجدوها في المصباح الكهربائي الذكي المعروف على نطاق واسع.

يبدو أن الباحثين قد اختاروا الجهاز المستهدف، TP-Link Tapo L530E، على أساس أنه "حاليًا [الأفضل] مبيعًا على أمازون إيطاليا،" لذلك نحن لا نعرف كيف تتراكم المصابيح الذكية الأخرى، ولكن تقريرهم لديه الكثير ليعلمنا إياه على أي حال.

يقول الباحثون:

لقد اتصلنا بشركة TP-Link عبر برنامج أبحاث الثغرات الأمنية (VRP) الخاص بها، وأبلغنا عن جميع نقاط الضعف الأربعة التي وجدناها.

لقد أقروا بذلك جميعًا وأخبرونا أنهم بدأوا العمل على الإصلاحات على مستوى التطبيق وعلى مستويات البرامج الثابتة للمصباح، ويخططون لإصدارها في الوقت المناسب.

للأفضل أو للأسوأ (لم يذكر مؤلفو الورقة ما إذا كان قد تم الاتفاق على أي تواريخ للكشف مع TP-Link، لذلك لا نعرف كم من الوقت كانت الشركة تعمل على تصحيحاتها)، كشف الباحثون الآن كيف تنجح هجماتهم، على الرغم من عدم توفير أي كود هجوم قابل للنسخ واللصق ليتمكن قراصنة المنازل المتمنيون من استغلاله حسب الرغبة.

ولذلك اعتقدنا أن الورقة تستحق النظر فيها.

الإعداد اللاسلكي

مثل العديد من الأجهزة "الذكية"، تم تصميم Tapo L530E بحيث يمكن إعداده بسرعة وسهولة عبر شبكة Wi-Fi.

على الرغم من أن التكوين المعتمد على الاتصال اللاسلكي شائع حتى بالنسبة للأجهزة التي تعمل بالبطاريات والتي يمكن شحنها وإعدادها عبر منافذ USB مدمجة، مثل الكاميرات وملحقات الدراجة، إلا أن مصابيح الإضاءة بشكل عام لا تحتوي على منافذ USB، لأسباب ليس أقلها المساحة والسلامة لأسباب، نظرًا لأنها مصممة ليتم توصيلها وتركها في مقبس الإضاءة الرئيسي.

من خلال تشغيل وإيقاف مصباح Tapo L530E بشكل متكرر عند مفتاح الحائط لمدة ثانية واحدة في كل مرة، يمكنك إجباره على الدخول في وضع الإعداد (على ما يبدو، يومض المصباح تلقائيًا ثلاث مرات لإخبارك عندما يكون جاهزًا للتكوين).

مثل معظم الأجهزة القابلة للتكوين تلقائيًا، يؤدي هذا إلى تحويل المصباح الذكي نفسه إلى نقطة وصول Wi-Fi مع اسم شبكة يسهل التعرف عليه على شكل نموذج Tapo Bulb XXXX، حيث تشكل علامة X سلسلة من الأرقام.

يمكنك بعد ذلك الاتصال بنقطة الوصول المؤقتة، وهي ليست محمية بكلمة مرور، من أحد التطبيقات الموجودة على هاتفك الذكي.

ثم تخبر المصباح بكيفية الاتصال بشبكة Wi-Fi المنزلية المحمية بكلمة مرور وحساب TP-Link السحابي الخاص بك في المستقبل، وبعد ذلك يمكن للبرنامج الثابت للمصباح إعادة التشغيل وتوصيل نفسه بالإنترنت، مما يسمح لك بإدارته من التطبيق الموجود على هاتفك

يمكن للمصباح الانضمام إلى الشبكة المنزلية، مما يعني أنه يمكنك الاتصال به مباشرة عبر شبكة Wi-Fi الخاصة بك عندما تكون في المنزل، حتى لو كان مزود خدمة الإنترنت الخاص بك غير متصل بالإنترنت في ذلك الوقت.

ويمكن للمصباح الاتصال عبر الإنترنت بحسابك السحابي، بحيث يمكنك أيضًا إرسال الأوامر إليه بشكل غير مباشر عبر حسابك السحابي أثناء وجودك على الطريق، على سبيل المثال لتشغيل وإطفاء الأضواء إذا تأخرت في العودة. من أجل إعطاء الانطباع بأن هناك شخص ما في المنزل.

احذروا الدجالين

ربما يمكنك تخمين إلى أين يتجه هذا.

إذا كان التطبيق الموجود على هاتفك لا يحتوي على أي طريقة تشفير قوية لمعرفة أنه متصل بالفعل بمصباح كهربائي أصلي عند إجراء عملية الإعداد...

...ثم مهاجم قريب والذي صادف أنه بدأ عملية وهمية Tapo Bulb XXXX يمكن أن تجذبك نقطة الوصول في اللحظة المناسبة لإرسال أسرار الإعداد المهمة هذه إلى جهاز "المصباح الدجال" الخاص بهم بدلاً من إرسالها إلى الشيء الحقيقي، وبالتالي التقاط كلمة مرور Wi-Fi وتفاصيل حساب TP-Link الخاص بك.

والخبر السار هو أن الباحثين لاحظوا أن كلاً من تطبيق Tapo والبرنامج الثابت L530E يتضمن فحصًا أساسيًا للسلامة لمساعدة التطبيق والمصابيح الخاصة بك في العثور على بعضهما البعض بشكل موثوق، وبالتالي تقليل خطر قيام التطبيق بإفشاء كلمات المرور الخاصة بك عندما ينبغي ذلك ر.

لكن الخبر السيئ هو أن البروتوكول المستخدم لهذا الغرض هل أنت حقا مصباح كهربائي؟ من الواضح أن التبادل مصمم لتجنب الأخطاء بدلاً من منع الهجمات.

بشكل عام، يحدد التطبيق موقع أي مصابيح كهربائية على شبكته عن طريق بث حزم UDP خاصة إلى المنفذ 20002 ومعرفة الأجهزة التي ترد، إن وجدت.

لمساعدة أي مصابيح استماع تقرر ذلك هل أنت هناك؟ جاء الطلب من تطبيق Tapo، وليس من بعض المنتجات أو الخدمات الأخرى غير المعروفة التي تصادف أنها تستخدم المنفذ 20002 أيضًا، ويتضمن الطلب ما يُعرف في المصطلحات باسم تجزئة مقفلة.

• أنا هنا! يشتمل الرد من المصباح الكهربائي على نفس النوع من المجموع الاختباري ذي المفاتيح لمساعدة التطبيق على تصفية ردود UDP غير المتوقعة وغير المرغوب فيها.

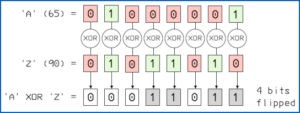

ببساطة، التجزئة ذات المفاتيح عبارة عن مجموع اختباري لا يعتمد فقط على البيانات الموجودة في حزمة UDP ولكن أيضًا على بعض بايتات المفاتيح الإضافية المطوية في المجموع الاختباري أيضًا.

لسوء الحظ، يستخدم بروتوكول Tapo بايتات مفاتيح ثابتة للمجموع الاختباري الخاص به، مع نفس "المفتاح" المثبت في التطبيق وفي البرامج الثابتة لكل لمبة Tapo.

بمعنى آخر، بمجرد أن يقوم شخص ما بفك ترجمة التطبيق أو البرنامج الثابت للمصباح الكهربائي أو كليهما، واستعادة هذا "المفتاح"، يجب أن تفترض أن أي شخص وكل شخص سيعرف ما هو، مما يجعل هؤلاء "مفتاحًا"هل أنت هناك؟/أنا هنا! رسائل تافهة لتزوير.

والأسوأ من ذلك، وجد الباحثون أنهم لم يكونوا بحاجة إلى فك أي شيء، لأن هذا "المفتاح" غير السري يبلغ طوله 32 بت فقط، مما يعني أنه من خلال ضبط لمبة Tapo الخاصة بك في وضع الإعداد ثم تغذيتها هل أنت هناك؟ الرسائل باستخدام الكل 232 مفاتيح المجموع الاختباري المحتملة، ستضغط في النهاية على المفتاح الصحيح من خلال ما يعرف بـ القوة الغاشمة.

هذا هو المعادل التشفيري لتدوير الأقراص لتجربة كل مجموعة على قفل الدراجة، على سبيل المثال 000 إلى 999، حتى يحالفك الحظ وينفتح القفل. (في المتوسط، ستفتح القفل بعد تجربة نصف المجموعات الممكنة، لكن الأمر لن يستغرق أكثر من 1000 مرة.)

في الواقع، لم يكونوا بحاجة لإرسال 232 رسائل من التطبيق إلى المصباح الكهربائي لكسر المفتاح.

من خلال التقاط رسالة واحدة معروفة وحقيقية تحتوي على تجزئة مفاتيح صالحة، يمكنهم بعد ذلك اختبار جميع المفاتيح المحتملة في وضع عدم الاتصال حتى ينتجوا رسالة تحتوي على نفس التجزئة ذات المفاتيح مثل تلك التي قاموا بحفظها.

وهذا يعني أن هجوم القوة الغاشمة يمكن أن يستمر بسرعة وحدة المعالجة المركزية، وليس فقط بسرعة حزمة شبكة Wi-Fi، ويذكر الباحثون ذلك "في إعدادنا، نجح هجوم القوة الغاشمة دائمًا في 140 دقيقة في المتوسط."

(نحن نفترض أنهم حاولوا ذلك مرارًا وتكرارًا فقط لاختبار ما إذا كان رمز الاختراق الخاص بهم يعمل بشكل صحيح، على الرغم من أنه مع وجود مفتاح موصول مشترك بين جميع مصابيح Tapo، فإن الاختراق الأول فقط سيكون كافيًا.)

طالما أنك ستتحدث بأمان، فلا يهمني من أنت

ظهرت مشكلة التشفير التالية في المرحلة التالية من عملية إعداد المصباح الكهربائي، وكانت بمثابة خطأ مماثل.

بعد قبول المصباح الكهربائي على أنه أصلي استنادًا إلى تجزئة المفاتيح التي لا تحتوي على مفتاح فعليًا، يوافق التطبيق على مفتاح جلسة لتشفير حركة المرور الخاصة به باستخدام المصباح "الحقيقي"...

...ولكن مرة أخرى لا توجد وسيلة للتحقق مما إذا كانت الاتفاقية الرئيسية قد تمت مع مصباح حقيقي أم محتال.

يعد الاتفاق على مفتاح الجلسة أمرًا مهمًا، لأنه يضمن عدم تمكن أي شخص آخر على الشبكة من التطفل على كلمات مرور Wi-Fi وTapo عندما يتم إرسالها لاحقًا من تطبيق Tapo إلى ما يعتقد أنه مصباح Tapo الكهربائي.

ولكن عدم وجود عملية تحقق لاتفاقية المفتاح نفسها يشبه إلى حد ما الاتصال بموقع ويب عبر HTTPS، ومن ثم عدم الاهتمام بإجراء حتى الفحص الأساسي على شهادة الويب التي يرسلها مرة أخرى: ستكون حركة المرور الخاصة بك آمنة أثناء النقل، ولكن ومع ذلك يمكن أن يذهب مباشرة إلى أيدي محتال.

يعرّف تطبيق Tapo نفسه للمصباح الكهربائي (أو ما يعتقد أنه مصباح كهربائي) عن طريق إرسال مفتاح RSA العام إليه، والذي يستخدمه الطرف الآخر لتشفير مفتاح AES الذي تم إنشاؤه عشوائيًا لتأمين البيانات المتبادلة أثناء الجلسة.

لكن جهاز المصباح الكهربائي لا يوفر أي نوع من التعريف، ولا حتى المجموع الاختباري بمفتاح 32 بت متصل بتطبيق Tapo.

لذلك، ليس أمام التطبيق خيار سوى قبول مفتاح الجلسة دون معرفة ما إذا كان مصدره مصباح كهربائي حقيقي أو جهاز مزيف.

النتيجة المجمعة لهذين العيبين هي أن أحد المهاجمين على شبكتك يمكنه أولاً إقناعك بأن نقطة الوصول المارقة الخاصة به كانت عبارة عن مصباح كهربائي حقيقي في انتظار تكوينه، وبالتالي يجذبك إلى المكان الخطأ، ثم يقنعك بإرساله نسخة مشفرة من كلمات مرور Wi-Fi وTapo الخاصة بك.

ومن المفارقات أن كلمات المرور المسربة هذه ستكون آمنة حقًا ضد الجميع... باستثناء المحتال الذي لديه نقطة وصول مارقة.

الرقم المستخدم مرة واحدة والذي يتم استخدامه مرارًا وتكرارًا

لسوء الحظ، هناك المزيد.

عندما قلنا فوق ذلك "كلمات المرور المسربة هذه ستكون آمنة حقًا" لم يكن ذلك صحيحا تماما.

لا يتم التعامل مع مفتاح الجلسة الذي تم إنشاؤه أثناء عملية اتفاقية المفتاح التي وصفناها سابقًا بشكل صحيح، لأن المبرمجين ارتكبوا خطأً فادحًا في استخدامهم لـ AES.

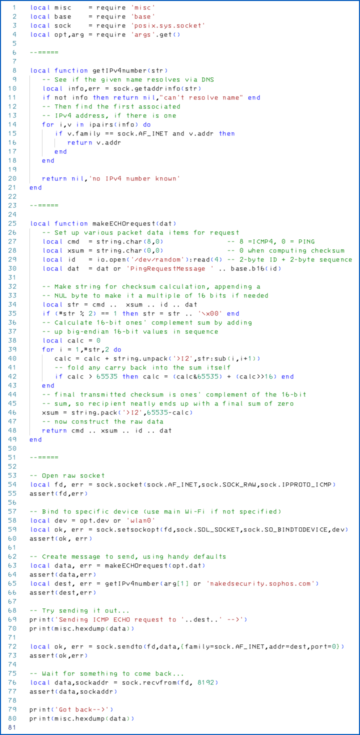

عندما يقوم التطبيق بتشفير كل طلب يرسله إلى المصباح الكهربائي، فإنه يستخدم وضع تشفير يسمى AES-128-CBC.

لن نشرح CBC (تسلسل كتلة التشفير) هنا، لكننا سنذكر فقط أن وضع CBC مصمم بحيث إذا قمت بتشفير نفس مجموعة البيانات أكثر من مرة (مثل الطلبات المتكررة لـ تشغيل الضوء و إطفاء الضوء، حيث تكون البيانات الأولية في الطلب هي نفسها في كل مرة)، فلن تحصل على نفس المخرجات في كل مرة.

إذا كان كل الضوء يعمل و الإضائة مطفئة تم تقديم الطلب بشكل متطابق، وبمجرد أن خمن أحد المهاجمين ما هو أ أطفئه على ما يبدو، لم يتمكنوا فقط من التعرف على تلك الحزم في المستقبل دون فك تشفيرها، ولكن أيضًا إعادة تشغيل تلك الحزم نفسها دون الحاجة إلى معرفة كيفية تشفيرها في المقام الأول.

وفي الواقع، يعتمد التشفير القائم على CBC بشكل فعال على "زرع" عملية التشفير لكل جزء من البيانات عن طريق خلط كتلة فريدة من البيانات تم اختيارها عشوائيًا في عملية التشفير، وبالتالي إنشاء تسلسل فريد من البيانات المشفرة في بقية البيانات. من القطعة.

هذه البيانات "البذرة" معروفة في المصطلحات IV، وهي اختصار لـ ناقل التهيئة، وعلى الرغم من أنه ليس المقصود أن يكون سرًا، إلا أنه يجب أن يكون مختلفًا بشكل لا يمكن التنبؤ به في كل مرة.

ببساطة: نفس المفتاح + IV الفريد = إخراج نص مشفر فريد، ولكن نفس المفتاح + نفس IV = تشفير يمكن التنبؤ به.

لسوء الحظ، قام مبرمجو TP-Link بإنشاء IV في نفس الوقت الذي قاموا فيه بإنشاء مفتاح جلسة AES الخاص بهم، ثم استخدموا نفس IV مرارًا وتكرارًا لكل حزمة بيانات لاحقة، حتى عندما تم تكرار البيانات السابقة تمامًا.

هذا لا لا التشفير.

هل أرسلت ست حزم أم خمس فقط؟

آخر مشكلة تشفير اكتشفها الباحثون هي مشكلة لا يزال من الممكن أن تضر بالأمن حتى لو تم إصلاح مشكلة ناقل التهيئة، أي أن الرسائل القديمة، سواء كان المهاجم يعرف ما تعنيه أم لا، يمكن تشغيلها لاحقًا كما لو كانت جديدة.

عادة، هذا النوع من هجوم الإعادة يتم التعامل معها في بروتوكولات التشفير من خلال نوع من الرقم التسلسلي، أو الطابع الزمني، أو كليهما، المضمن في كل حزمة بيانات من أجل الحد من صلاحيتها.

مثل التاريخ الموجود على تذكرة القطار الذي سيكشف لك إذا حاولت استخدامه لمدة يومين متتاليين، حتى لو لم يتم إلغاء التذكرة نفسها بواسطة ماكينة التذاكر أو ثقبها بواسطة مفتش التذاكر، وأرقام التسلسل والطوابع الزمنية في حزم البيانات يخدم غرضين مهمين.

أولاً، لا يستطيع المهاجمون تسجيل حركة المرور اليوم وتشغيلها بسهولة لاحقًا ومن المحتمل أن يتسببوا في حدوث فوضى.

ثانيًا، يمكن اكتشاف التعليمات البرمجية التي تحتوي على أخطاء والتي ترسل الطلبات بشكل متكرر عن طريق الخطأ، على سبيل المثال بسبب إسقاط الردود أو فقدان إقرارات الشبكة، والتحكم فيها بشكل موثوق.

ماذا ستفعلين.. إذًا؟

إذا كنت من مستخدمي لمبة تابو الكهربائية، أبقِ عينيك مفتوحتين للحصول على تحديثات البرامج الثابتة من TP-Link التي تعالج هذه المشكلات.

إذا كنت مبرمجًا مسؤولاً عن تأمين حركة مرور الشبكة وإعدادات المنتجات المستندة إلى الشبكة، من خلال قراءة ورقة البحث للتأكد من أنك لم ترتكب أي أخطاء مماثلة.

تذكر القواعد التالية:

- التشفير لا يقتصر فقط على السرية. التشفير هو مجرد جزء واحد من "الثالوث المقدس" التشفيري سرية (تشفيرها)، أصالة (التحقق من الموجود على الطرف الآخر)، و سلامة (تأكد من عدم العبث بها على طول الطريق).

- تأكد من أن أي مفاتيح أو مفاتيح IV تستخدم لمرة واحدة فريدة حقًا. المصطلح العامي السفير البابوي، يُستخدم لهذا النوع من البيانات، وهو اختصار لـ الرقم مستعمل مرة واحدة كلمة تذكرك بوضوح أنه لا ينبغي إعادة استخدام المحاليل الوريدية أبدًا.

- الحماية من هجمات الإعادة. وهذا جانب خاص لضمان أصالة و سلامة ذكرنا أعلاه. يجب ألا يتمكن المهاجم من التقاط الطلب الذي تقدمه الآن وإعادة تشغيله بشكل أعمى لاحقًا دون أن يتم اكتشافه. تذكر أن المهاجم لا يحتاج إلى أن يكون قادرًا على فهم الرسالة إذا كان بإمكانه إعادة تشغيلها وربما إحداث الفوضى.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- تشارت بريم. ارفع مستوى لعبة التداول الخاصة بك مع ChartPrime. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://nakedsecurity.sophos.com/2023/08/22/smart-light-bulbs-could-give-away-your-password-secrets/

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 1

- 125

- 15%

- 25

- 32

- 700

- a

- ماهرون

- من نحن

- فوق

- مطلق

- استمر

- قبول

- الوصول

- الاكسسوارات

- حسابي

- واعترف

- إضافي

- العنوان

- AES

- بعد

- مرة أخرى

- ضد

- متفق عليه

- اتفاقية

- الكل

- السماح

- على طول

- أيضا

- بالرغم ان

- دائما

- am

- أمازون

- an

- و

- أي وقت

- اى شى

- التطبيق

- هي

- AS

- جانب

- افترض

- At

- مهاجمة

- الهجمات

- المؤلفة

- الكتاب

- السيارات

- تلقائيا

- المتوسط

- تجنب

- بعيدا

- الى الخلف

- خلفية الصورة

- سيئة

- على أساس

- الأساسية

- أساس

- BE

- لان

- كان

- أفضل

- أفضل

- ما بين

- قطعة

- عمياء

- حظر

- الحدود

- على حد سواء

- الملابس السفلية

- إذاعة

- القوة الغاشمة

- مدمج

- لكن

- by

- تسمى

- أتى

- كاميرات

- CAN

- أسر

- اسر

- يهمني

- الأسباب

- مركز

- شهادة

- متهم

- التحقق

- تدقيق

- خيار

- اختيار

- بوضوح

- سحابة

- الكود

- اللون

- مجموعة

- تركيبات

- الجمع بين

- مشترك

- حول الشركة

- الاعداد

- تكوين

- التواصل

- متصل

- الرابط

- التواصل

- ذو شاهد

- إقناع

- تصحيح

- استطاع

- الدورة

- بهيكل

- صدع

- خلق

- خلق

- خلق

- التشفير

- البيانات

- التاريخ

- تمور

- أيام

- تقرر

- وصف

- تصميم

- تفاصيل

- الكشف عن

- جهاز

- الأجهزة

- مختلف

- الأرقام

- مباشرة

- إفشاء

- العرض

- do

- هل

- لا

- لا

- إسقاط

- اثنان

- أثناء

- كل

- في وقت سابق

- بسهولة

- على نحو فعال

- إما

- آخر

- مشفرة

- التشفير

- النهاية

- كاف

- ضمان

- يضمن

- ضمان

- تماما

- معادل

- أنشئ

- حتى

- في النهاية

- كل

- بالضبط

- مثال

- إلا

- تبادل

- تبادل

- شرح

- استغلال

- العيون

- حقيقة

- زائف

- تغذية

- تصفية

- الاسم الأول

- ثابت

- العيوب

- متابعيك

- في حالة

- القوة

- إقامة

- النموذج المرفق

- وجدت

- أربعة

- تبدأ من

- مستقبل

- على العموم

- ولدت

- حقيقي

- دولار فقط واحصل على خصم XNUMX% على جميع

- الحصول على

- منح

- معطى

- Go

- يذهب

- الذهاب

- خير

- خمنت

- كان

- نصفي

- العناية باليد

- يحدث

- ضرر

- مزيج

- يملك

- وجود

- ارتفاع

- مساعدة

- هنا

- ضرب

- الصفحة الرئيسية

- تحوم

- كيفية

- كيفية

- HTTPS

- i

- هوية

- يحدد

- if

- أهمية

- in

- شامل

- يشمل

- بشكل غير مباشر

- وأبلغ

- بدلًا من ذلك

- Internet

- إلى

- ISP

- مسائل

- IT

- إيطاليا

- انها

- نفسها

- رطانة

- الانضمام

- م

- واحد فقط

- احتفظ

- القفل

- مفاتيح

- علم

- معرفة

- معروف

- اسم العائلة

- متأخر

- الى وقت لاحق

- الأقل

- اليسار

- ومستوياتها

- ضوء

- المصابيح الكهربائية

- مثل

- مما سيحدث

- استماع

- طويل

- بدا

- أبحث

- آلة

- صنع

- جعل

- القيام ب

- إدارة

- كثير

- هامش

- ماكس العرض

- تعني

- يعني

- يعني

- المذكورة

- مجرد

- الرسالة

- رسائل

- دقيقة

- مفقود

- خطأ

- الأخطاء

- خلط

- موضة

- لحظة

- الأكثر من ذلك

- أكثر

- يجب

- الاسم

- أي

- حاجة

- الحاجة

- شبكة

- اسم الشبكة

- ازدحام انترنت

- القائم على الشبكة

- أبدا

- مع ذلك

- جديد

- أخبار

- التالي

- لا

- بدون اضاءة

- عادي

- الآن

- عدد

- أرقام

- of

- خصم

- حاليا

- قديم

- on

- مرة

- ONE

- فقط

- جاكيت

- or

- طلب

- أخرى

- لنا

- خارج

- نتيجة

- الناتج

- على مدى

- الخاصة

- الحزم

- ورق

- جزء

- كلمة المرور

- كلمات السر

- بقع

- بول

- نفذ

- للهواتف

- المكان

- تخطيط

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- بلايستشن

- لعبت

- وفرة

- مسدود

- البوينت

- الملوثات العضوية الثابتة

- ان يرتفع المركز

- ممكن

- المنشورات

- يحتمل

- قابل للتنبؤ

- منع

- سابق

- المحتمل

- المشكلة

- والمضي قدما

- عملية المعالجة

- أنتج

- المنتج

- البرنامج

- مبرمج

- المبرمجين

- محمي

- بروتوكول

- البروتوكولات

- تزود

- توفير

- جمهور

- مفتاح العام

- أغراض

- وضع

- بسرعة

- بشكل عشوائي

- بدلا

- الخام

- استعداد

- حقيقي

- في الحقيقة

- الأسباب

- مؤخرا

- تعرف

- سجل

- تقليص

- نسبي

- الافراج عن

- تذكر

- متكرر

- مرارا وتكرارا

- الرد

- تقرير

- التقارير

- طلب

- طلبات

- بحث

- الباحثين

- مسؤول

- REST

- أظهرت

- حق

- المخاطرة

- طريق

- صف

- آر إس إيه

- القواعد

- السلامة

- قال

- نفسه

- قول

- الثاني

- سيكريت

- تأمين

- آمن

- تأمين

- أمن

- رؤية

- بدا

- إرسال

- إرسال

- يرسل

- أرسلت

- تسلسل

- خدمة

- الخدمة

- الجلسة

- طقم

- ضبط

- الإعداد

- شاركت

- قصير

- ينبغي

- مماثل

- SIX

- سمارت

- الهاتف الذكي

- تجسس

- So

- الصلبة

- بعض

- شخص ما

- الفضاء

- تحدث

- تختص

- سرعة

- انقسم

- كومة

- المسرح

- بداية

- بدأت

- الولايه او المحافظه

- لا يزال

- مستقيم

- خيط

- قوي

- لاحق

- بعد ذلك

- هذه

- بالتأكيد

- SVG

- مفاتيح

- أخذ

- الهدف

- اقول

- مؤقت

- مصطلح

- تجربه بالعربي

- من

- أن

- •

- المملكة المتحدة

- من مشاركة

- منهم

- then

- هناك.

- وبالتالي

- تشبه

- هم

- شيء

- يعتقد

- هؤلاء

- فكر

- ثلاثة

- عبر

- وهكذا

- تذكرة

- الوقت

- مرات

- الطابع الزمني

- إلى

- اليوم

- استغرق

- تيشرت

- حركة المرور

- قطار

- عبور

- انتقال

- شفاف

- حاول

- ثلاثي

- حقا

- محاولة

- منعطف أو دور

- تحول

- تحول

- اثنان

- نوع

- Uk

- فهم

- غير متوقع

- لسوء الحظ

- فريد من نوعه

- غير معروف

- حتى

- آخر التحديثات

- URL

- us

- USB

- تستخدم

- مستعمل

- مستخدم

- يستخدم

- استخدام

- التحقق

- تحقق من

- بواسطة

- نقاط الضعف

- الضعف

- انتظار

- جدار

- وكان

- طريق..

- we

- الويب

- الموقع الإلكتروني

- حسن

- كان

- ابحث عن

- متى

- سواء

- التي

- في حين

- من الذى

- واي فاي

- عرض

- سوف

- مع

- بدون

- كلمة

- كلمات

- للعمل

- عامل

- أسوأ

- قيمة

- سوف

- خاطئ

- X's

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت

![S3 Ep103: المحتالون في Slammer (وقصص أخرى) [صوت + نص] S3 Ep103: المحتالون في Slammer (وقصص أخرى) [صوت + نص] ذكاء بيانات PlatoBlockchain. البحث العمودي. منظمة العفو الدولية.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep103-cover-1200-360x188.png)