اكتشف باحثو ESET حملة Ballistic Bobcat تستهدف كيانات مختلفة في البرازيل وإسرائيل والإمارات العربية المتحدة، باستخدام باب خلفي جديد أطلقنا عليه اسم Sponsor.

لقد اكتشفنا الراعي بعد أن قمنا بتحليل عينة مثيرة للاهتمام اكتشفناها على نظام الضحية في إسرائيل في مايو 2022 وحددنا نطاق الضحية حسب البلد. وبعد الفحص، اتضح لنا أن العينة كانت عبارة عن باب خلفي جديد نشرته مجموعة Ballistic Bobcat APT.

يُشتبه في أن Ballistic Bobcat، الذي تم تتبعه سابقًا بواسطة ESET Research باسم APT35/APT42 (المعروف أيضًا باسم Charming Kitten أو TA453 أو PHOSPHORUS)، مجموعة التهديد المستمر المتقدمة المتحالفة مع إيران والتي تستهدف مؤسسات التعليم والحكومة والرعاية الصحية، بالإضافة إلى نشطاء حقوق الإنسان والصحفيين. وهي أكثر نشاطًا في إسرائيل والشرق الأوسط والولايات المتحدة. والجدير بالذكر أنه خلال الوباء، كان يستهدف المنظمات ذات الصلة بكوفيد-19، بما في ذلك منظمة الصحة العالمية وشركة جلعاد للأدوية، والعاملين في مجال البحوث الطبية.

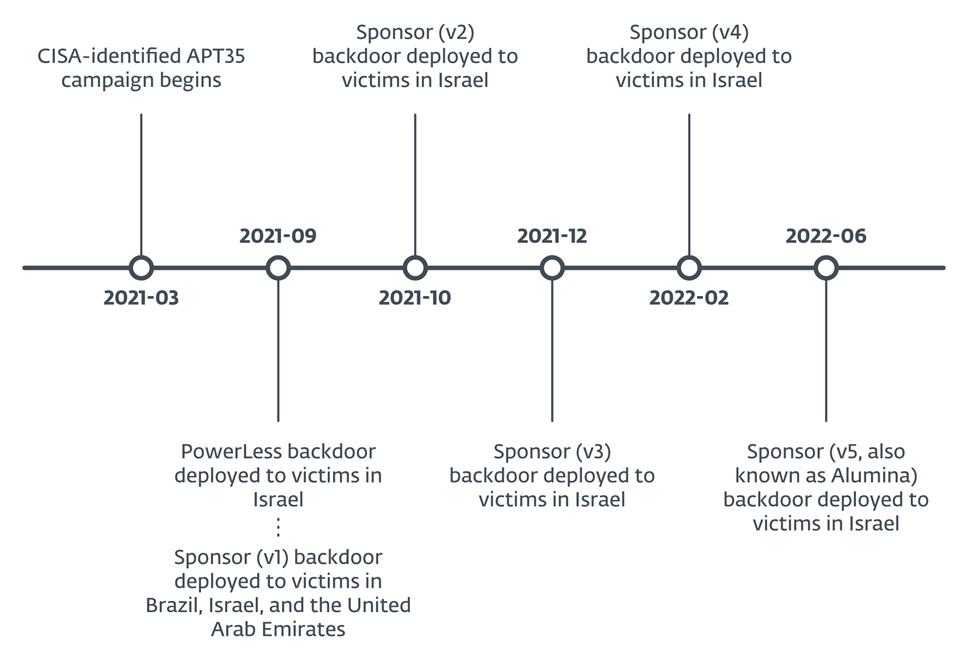

التداخلات بين حملات البوبكات الباليستية وتُظهر إصدارات الجهات الراعية من الباب الخلفي نمطًا واضحًا إلى حدٍ ما لتطوير الأدوات ونشرها، مع حملات مستهدفة بشكل ضيق، وتكون كل منها محدودة المدة. اكتشفنا لاحقًا أربعة إصدارات أخرى من الباب الخلفي للراعي. في المجمل، رأينا الراعي ينتشر على ما لا يقل عن 34 ضحية في البرازيل وإسرائيل والإمارات العربية المتحدة، كما هو موضح في REF _Ref143075975 ح الشكل 1

.

النقاط الرئيسية لهذه المدونة:

- لقد اكتشفنا بابًا خلفيًا جديدًا تم نشره بواسطة Ballistic Bobcat والذي أطلقنا عليه فيما بعد اسم الراعي.

- نشرت شركة Ballistic Bobcat الباب الخلفي الجديد في سبتمبر 2021، بينما كانت تختتم الحملة الموثقة في CISA Alert AA21-321A وحملة PowerLess.

- يستخدم الباب الخلفي للراعي ملفات التكوين المخزنة على القرص. يتم نشر هذه الملفات بشكل سري بواسطة ملفات دفعية ويتم تصميمها عمدًا لتبدو غير ضارة، وبالتالي محاولة تجنب اكتشافها بواسطة محركات الفحص.

- تم توزيع الراعي على ما لا يقل عن 34 ضحية في البرازيل وإسرائيل والإمارات العربية المتحدة؛ لقد أطلقنا على هذا النشاط اسم حملة الوصول الداعم.

الوصول الأولي

حصلت شركة Ballistic Bobcat على إمكانية الوصول الأولي من خلال استغلال نقاط الضعف المعروفة في خوادم Microsoft Exchange المعرضة للإنترنت عن طريق إجراء عمليات فحص دقيقة للنظام أو الشبكة أولاً لتحديد نقاط الضعف أو نقاط الضعف المحتملة، ومن ثم استهداف نقاط الضعف المحددة واستغلالها. من المعروف أن المجموعة تنخرط في هذا السلوك لبعض الوقت. ومع ذلك، قد يكون من الأفضل وصف العديد من الضحايا الـ 34 الذين تم تحديدهم في قياس ESET عن بعد على أنهم ضحايا الفرصة بدلاً من الضحايا الذين تم اختيارهم مسبقًا والبحث عنهم، حيث نشتبه في تورط Ballistic Bobcat في سلوك المسح والاستغلال الموصوف أعلاه لأنه لم يكن التهديد الوحيد الفاعل مع الوصول إلى هذه الأنظمة. لقد أطلقنا على نشاط Ballistic Bobcat هذا باستخدام الباب الخلفي للراعي اسم حملة Sponsoring Access.

يستخدم الباب الخلفي للراعي ملفات التكوين الموجودة على القرص، ويتم إسقاطها بواسطة ملفات دفعية، وكلاهما غير ضار لتجاوز محركات الفحص. هذا النهج المعياري هو النهج الذي استخدمته شركة Ballistic Bobcat كثيرًا وبنجاح متواضع في العامين ونصف العام الماضيين. في الأنظمة المخترقة، تستمر شركة Ballistic Bobcat أيضًا في استخدام مجموعة متنوعة من الأدوات مفتوحة المصدر، والتي نصفها - جنبًا إلى جنب مع الباب الخلفي للراعي - في منشور المدونة هذا.

بالضحايا

الغالبية العظمى من الضحايا الـ 34 كانوا موجودين في إسرائيل، مع وجود اثنتين فقط في بلدان أخرى:

- البرازيل، لدى شركة تعاونية طبية وتأمين صحي، و

- الإمارات العربية المتحدة لدى جهة غير محددة.

REF _Ref112861418 ح طاولات ومكاتب 1

يصف القطاعات والتفاصيل التنظيمية للضحايا في إسرائيل.

طاولات ومكاتب جدول التسلسل * عربي 1. القطاعات والتفاصيل التنظيمية للضحايا في إسرائيل

|

عمودي |

التفاصيل |

|

قطاع المعدات الثقيلة |

· شركة سيارات متخصصة في التعديلات المخصصة. · شركة إصلاح وصيانة السيارات. |

|

مجال الاتصالات |

· إحدى وسائل الإعلام الإسرائيلية. |

|

الهندسة |

· شركة هندسة مدنية. · شركة هندسة بيئية. · شركة تصميم معماري. |

|

الخدمات المالية |

· شركة خدمات مالية متخصصة في الاستشارات الاستثمارية. · شركة تدير الإتاوات. |

|

الرعاية الصحية |

· مقدم رعاية طبية. |

|

تأمين |

· شركة تأمين تدير سوق التأمين. · شركة تأمين تجارية. |

|

القانون |

· شركة متخصصة في القانون الطبي. |

|

تصنيع |

· العديد من شركات تصنيع الإلكترونيات. · شركة تقوم بتصنيع المنتجات التجارية القائمة على المعادن. · شركة تصنيع التكنولوجيا متعددة الجنسيات. |

|

خدمات البيع بالتجزئة |

· تاجر تجزئة للمواد الغذائية. · تاجر تجزئة متعدد الجنسيات للألماس. · تاجر تجزئة لمنتجات العناية بالبشرة. · بائع تجزئة ومثبت لمعالجة النوافذ. · مورد عالمي للأجزاء الإلكترونية. · مورد التحكم في الوصول المادي. |

|

تكنولوجيا |

· شركة تكنولوجيا خدمات تكنولوجيا المعلومات. · مزود حلول تكنولوجيا المعلومات. |

|

الاتصالات السلكية واللاسلكية |

· شركة اتصالات. |

|

مجهولة الهوية |

· منظمات متعددة مجهولة الهوية. |

عزو

في أغسطس 2021، تعرضت الضحية الإسرائيلية المذكورة أعلاه والتي تدير سوقًا للتأمين لهجوم بواسطة شركة Ballistic Bobcat باستخدام الأدوات تم الإبلاغ عن CISA في نوفمبر 2021. مؤشرات التسوية التي لاحظناها هي:

- MicrosoftOutlookUpdateSchedule,

- MicrosoftOutlookUpdateSchedule.xml,

- GoogleChangeManagementو

- GoogleChangeManagement.xml.

أدوات Bobcat الباليستية تتواصل مع نفس خادم القيادة والتحكم (C&C) كما في تقرير CISA: 162.55.137 [.] 20.

ثم، في سبتمبر 2021، تلقت نفس الضحية الجيل التالي من أدوات بوبكات الباليستية: PowerLes الباب الخلفي ومجموعة الأدوات الداعمة لها. وكانت مؤشرات التسوية التي لاحظناها هي:

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/dll.dll,

- windowsprocesses.exeو

- http://162.55.137[.]20/gsdhdDdfgA5sS/ff/windowsprocesses.exe.

نوفمبر 18th، 2021، ثم قامت الجماعة بنشر أداة أخرى (طقطقة) الذي تم تناوله في تقرير CISA، مثل MicrosoftOutLookUpdater.exe. وبعد عشرة أيام، في 28 نوفمبرth، 2021، نشرت شركة Ballistic Bobcat وكيل ميرلين (الجزء الوكيل من خادم ووكيل التحكم والتحكم مفتوح المصدر مكتوب بلغة Go). على القرص، تم تسمية وكيل ميرلين هذا googleUpdate.exe، وذلك باستخدام نفس اصطلاح التسمية كما هو موضح في تقرير CISA للاختباء على مرأى من الجميع.

قام وكيل Merlin بتنفيذ غلاف عكسي لـ Meterpreter والذي أعاد الاتصال بخادم القيادة والتحكم الجديد، 37.120.222 [.] 168: 80. في 12 ديسمبرth، 2021، أسقطت القشرة العكسية ملفًا دفعيًا، install.bat، وفي غضون دقائق من تنفيذ الملف الدفعي، دفع مشغلو Ballistic Bobcat أحدث باب خلفي لهم، وهو Sponsor. سيكون هذا هو الإصدار الثالث من الباب الخلفي.

التحليل الفني

الوصول الأولي

تمكنا من تحديد وسيلة محتملة للوصول الأولي لـ 23 من أصل 34 ضحية لاحظناها في قياس ESET عن بعد. وعلى غرار ما ورد في القوة و CISA التقارير، ربما استغلت شركة Ballistic Bobcat ثغرة أمنية معروفة، CVE-2021-26855، في خوادم Microsoft Exchange للحصول على موطئ قدم على هذه الأنظمة.

بالنسبة لـ 16 من الضحايا الـ 34، يبدو أن شركة Ballistic Bobcat لم تكن جهة التهديد الوحيدة التي يمكنها الوصول إلى أنظمتها. قد يشير هذا، إلى جانب التنوع الكبير في الضحايا والافتقار الواضح إلى القيمة الاستخباراتية الواضحة لعدد قليل من الضحايا، إلى أن شركة Ballistic Bobcat انخرطت في سلوك المسح والاستغلال، على عكس الحملة المستهدفة ضد الضحايا المختارين مسبقًا.

مجموعة أدوات

أدوات مفتوحة المصدر

استخدمت شركة Ballistic Bobcat عددًا من الأدوات مفتوحة المصدر خلال حملة Sponsoring Access. يتم سرد هذه الأدوات ووظائفها في REF _Ref112861458 ح طاولات ومكاتب 2

.

طاولات ومكاتب جدول التسلسل * عربي 2. أدوات مفتوحة المصدر تستخدمها شركة Ballistic Bobcat

|

اسم الملف |

الوصف |

host2ip.exe

|

الخرائط أ اسم المضيف إلى عنوان IP داخل الشبكة المحلية. |

CSRSS.EXE

|

ريفسوكس، تطبيق النفق العكسي. |

mi.exe

|

Mimikatz، مع اسم الملف الأصلي لـ midongle.exe ومعبأة مع أرماديلو بي باكر. |

gost.exe

|

اذهب إلى النفق البسيط (GOST)، وهو تطبيق نفق مكتوب بلغة Go. |

chisel.exe

|

إزميل، نفق TCP/UDP عبر HTTP باستخدام طبقات SSH. |

csrss_protected.exe

|

نفق RevSocks محمي بالإصدار التجريبي من برنامج Enigma Protector لحماية البرامج. |

plink.exe

|

طقطقة (PuTTY Link)، أداة اتصال سطر الأوامر. |

|

WebBrowserPassView.exe

|

A أداة استعادة كلمة المرور لكلمات المرور المخزنة في متصفحات الويب.

|

sqlextractor.exe

|

A أداة للتفاعل مع قواعد بيانات SQL واستخراج البيانات منها. |

procdump64.exe

|

بروكدومبأو المعلم أداة سطر الأوامر Sysinternals لمراقبة التطبيقات وإنشاء عمليات تفريغ الأعطال. |

ملفات دفعية

قامت شركة Ballistic Bobcat بنشر ملفات دفعية على أنظمة الضحايا قبل لحظات من نشر الباب الخلفي للراعي. مسارات الملفات التي نعرفها هي:

- C:inetpubwwwrootaspnet_clientInstall.bat

- %USERPROFILE%DesktopInstall.bat

- %WINDOWS%TasksInstall.bat

لسوء الحظ، لم نتمكن من الحصول على أي من هذه الملفات الدفعية. ومع ذلك، نعتقد أنهم يكتبون ملفات تكوين غير ضارة على القرص، والتي يتطلبها الباب الخلفي للراعي ليعمل بشكل كامل. تم أخذ أسماء ملفات التكوين هذه من الأبواب الخلفية للراعي ولكن لم يتم جمعها مطلقًا:

- ملف التكوين.txt

- العقدة.txt

- خطأ.txt

- إلغاء التثبيت.bat

نعتقد أن الملفات الدفعية وملفات التكوين هي جزء من عملية التطوير المعيارية التي فضلتها شركة Ballistic Bobcat خلال السنوات القليلة الماضية.

الراعي مستتر

تتم كتابة الأبواب الخلفية للراعي بلغة C++ مع الطوابع الزمنية للتجميع ومسارات قاعدة بيانات البرنامج (PDB) كما هو موضح في REF _Ref112861527 ح طاولات ومكاتب 3

. ملاحظة على أرقام الإصدارات: العمود التجريبية يمثل الإصدار الذي نتتبعه داخليًا بناءً على التقدم الخطي للأبواب الخلفية للراعي حيث يتم إجراء التغييرات من إصدار إلى الإصدار التالي. ال نسخة داخلية يحتوي العمود على أرقام الإصدارات التي تمت ملاحظتها في كل باب خلفي للجهة الراعية ويتم تضمينها لسهولة المقارنة عند فحص هذه العينات وغيرها من عينات الجهة الراعية المحتملة.

طاولات ومكاتب 3. الطوابع الزمنية لتجميع الراعي و PDBs

|

التجريبية |

نسخة داخلية |

الطابع الزمني للتجميع |

PDB |

|

1 |

1.0.0 |

2021-08-29 09:12:51 |

د:TempBD_Plus_SrvcReleaseBD_Plus_Srvc.pdb |

|

2 |

1.0.0 |

2021-10-09 12:39:15 |

D:TempSponsorReleaseSponsor.pdb |

|

3 |

1.4.0 |

2021-11-24 11:51:55 |

D:TempSponsorReleaseSponsor.pdb |

|

4 |

2.1.1 |

2022-02-19 13:12:07 |

D:TempSponsorReleaseSponsor.pdb |

|

5 |

1.2.3.0 |

2022-06-19 14:14:13 |

D:TempAluminaReleaseAlumina.pdb |

يتطلب التنفيذ الأولي للراعي وسيطة وقت التشغيل تثبيت، والتي بدونها يخرج الراعي بأمان، من المحتمل أن تكون هذه تقنية بسيطة لمكافحة المحاكاة/مكافحة وضع الحماية. إذا تم تمرير هذه الوسيطة، يقوم الراعي بإنشاء خدمة تسمى شبكة النظام (في v1) و تحديث (في جميع الإصدارات الأخرى). فهو يحدد الخدمة نوع بدء التشغيل إلى أوتوماتيك، وتعيينه لتشغيل عملية الراعي الخاصة به، ويمنحه حق الوصول الكامل. ثم يبدأ الخدمة.

يحاول الراعي، الذي يعمل الآن كخدمة، فتح ملفات التكوين المذكورة أعلاه والتي تم وضعها مسبقًا على القرص. إنه يبحث عن ملف التكوين.txt و العقدة.txt، سواء في دليل العمل الحالي. إذا كان الأول مفقودًا، يقوم الراعي بتعيين الخدمة على توقف ويخرج برشاقة.

تكوين الباب الخلفي

تكوين الراعي، المخزنة في ملف التكوين.txt، يحتوي على حقلين:

- الفاصل الزمني للتحديث، بالثواني، للاتصال بخادم القيادة والسيطرة بشكل دوري للحصول على الأوامر.

- قائمة خوادم القيادة والسيطرة، المشار إليها باسم التبديلات في ثنائيات الراعي.

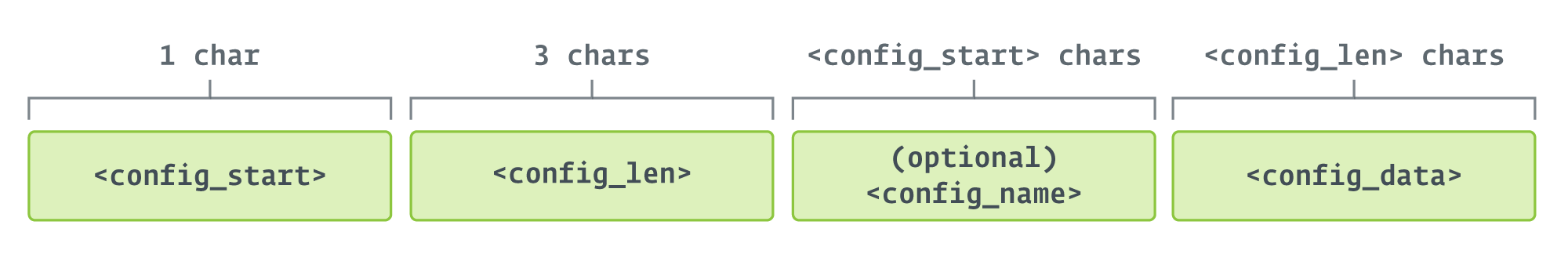

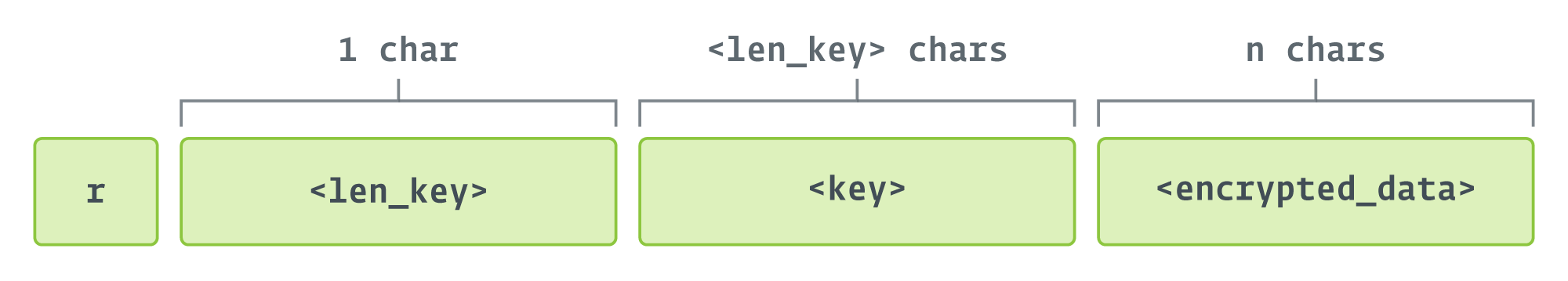

يتم تخزين خوادم القيادة والتحكم بشكل مشفر (RC4)، ويوجد مفتاح فك التشفير في السطر الأول من ملف التكوين.txt. كل حقل، بما في ذلك مفتاح فك التشفير، له التنسيق الموضح به REF _Ref142647636 ح الشكل 3

.

هذه الحقول الفرعية هي:

- config_start: يدل على طول config_name، إذا كان موجودا، أو صفر، إذا لم يكن كذلك. يستخدم من الباب الخلفي لمعرفة مكانه config_data يبدأ.

- config_len: طول config_data.

- config_name: اختياري، يحتوي على الاسم المعطى لحقل التكوين.

- config_data: التكوين نفسه، مشفر (في حالة خوادم القيادة والتحكم) أم لا (جميع الحقول الأخرى).

REF _Ref142648473 ح الشكل 4

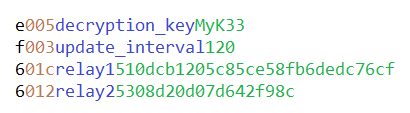

يعرض مثالاً بمحتويات مرمزة بالألوان لاحتمال ملف التكوين.txt ملف. لاحظ أن هذا ليس ملفًا فعليًا لاحظناه، ولكنه مثال ملفق.

الحقلين الأخيرين في ملف التكوين.txt يتم تشفيرها باستخدام RC4، باستخدام تمثيل السلسلة لتجزئة SHA-256 لمفتاح فك التشفير المحدد، كمفتاح لتشفير البيانات. نرى أن وحدات البايت المشفرة يتم تخزينها بترميز سداسي عشري كنص ASCII.

جمع المعلومات المضيفة

يقوم الراعي بجمع معلومات حول المضيف الذي يعمل عليه، ويبلغ كافة المعلومات المجمعة إلى خادم القيادة والسيطرة، ويتلقى معرف العقدة، الذي تتم كتابته إلى العقدة.txt. REF _Ref142653641 ح طاولات ومكاتب 4

REF _Ref112861575 ح

يسرد المفاتيح والقيم الموجودة في سجل Windows الذي يستخدمه الراعي للحصول على المعلومات، ويقدم مثالاً للبيانات التي تم جمعها.

الجدول 4. المعلومات التي تم جمعها من قبل الراعي

|

مفتاح التسجيل |

القيم |

مثال |

HKEY_LOCAL_MACHINESYSTEMCمجموعة التحكم الحاليةالخدماتTcpipالمعلمات

|

اسم المضيف

|

د-835MK12

|

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTimeZoneInformation

|

اسم المنطقة الزمنية

|

توقيت إسرائيل الرسمي

|

HKEY_USERS.DEFAULTلوحة التحكم الدولية

|

الاسم المحلي

|

هو-ايل

|

HKEY_LOCAL_MACHINEHARDWARDSCRIPTIONystemBIOS

|

BaseBoardProduct

|

10NX0010IL

|

HKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSystemCentralProcessor

|

سلسلة اسم المعالج

|

وحدة المعالجة المركزية Intel(R) Core(TM) i7-8565U بسرعة 1.80 جيجاهرتز

|

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersion

|

اسم المنتج

|

Windows 10 Enterprise N

|

كرنتفرسون

|

6.3

|

|

رقم البناء الحالي

|

19044

|

|

نوع التثبيت

|

العميل

|

يقوم الراعي أيضًا بجمع مجال Windows الخاص بالمضيف باستخدام ما يلي WMIC أمر:

نظام الكمبيوتر Wmic يحصل على المجال

وأخيرًا، يستخدم الراعي واجهات برمجة تطبيقات Windows لتجميع اسم المستخدم الحالي (GetUserNameW)، تحديد ما إذا كانت عملية الراعي الحالية تعمل كتطبيق 32 بت أو 64 بت (GetCurrentProcess، ثم IsWow64Process(العملية الحالية))، ويحدد ما إذا كان النظام يعمل على طاقة البطارية أو متصلاً بمصدر طاقة تيار متردد أو مستمر (GetSystemPowerStatus).

أحد الأمور الغريبة فيما يتعلق بفحص تطبيق 32 أو 64 بت هو أن جميع عينات الراعي التي تمت ملاحظتها كانت 32 بت. قد يعني هذا أن بعض أدوات المرحلة التالية تتطلب هذه المعلومات.

يتم إرسال المعلومات المجمعة في رسالة مشفرة بـ base64 والتي تبدأ بـ قبل التشفير r ولها الشكل الموضح في REF _Ref142655224 ح الشكل 5

.

يتم تشفير المعلومات باستخدام RC4، ومفتاح التشفير عبارة عن رقم عشوائي يتم إنشاؤه على الفور. تتم تجزئة المفتاح باستخدام خوارزمية MD5، وليس SHA-256 كما ذكرنا سابقًا. هذا هو الحال بالنسبة لجميع الاتصالات التي يتعين على الراعي فيها إرسال بيانات مشفرة.

يرد خادم القيادة والتحكم برقم يستخدم للتعرف على الكمبيوتر الضحية في الاتصالات اللاحقة، والذي تتم كتابته إليه العقدة.txt. لاحظ أنه يتم اختيار خادم القيادة والسيطرة بشكل عشوائي من القائمة عندما يكون r يتم إرسال الرسالة، ويتم استخدام نفس الخادم في جميع الاتصالات اللاحقة.

حلقة معالجة الأوامر

يطلب الراعي الأوامر في حلقة، وينام وفقًا للفاصل الزمني المحدد في ملف التكوين.txt. الخطوات هي:

- ارسل chk=Test الرسالة بشكل متكرر، حتى يرد خادم القيادة والسيطرة Ok.

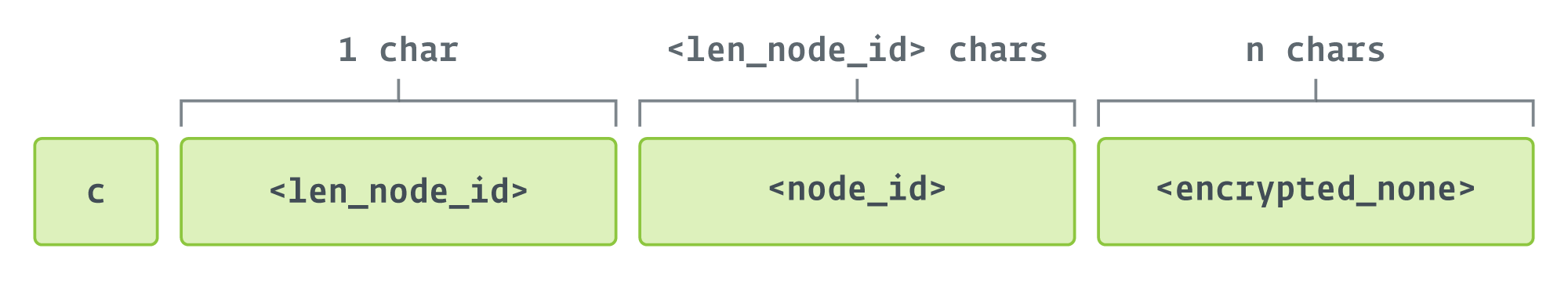

- ارسل c (IS_CMD_AVAIL) إلى خادم C&C، واستلام أمر المشغل.

- معالجة الأمر.

- إذا كان هناك مخرجات ليتم إرسالها إلى خادم القيادة والتحكم، فأرسل a (ACK) الرسالة، بما في ذلك الإخراج (المشفر)، أو

- إذا فشل التنفيذ، أرسل f

(فشل) رسالة. لا يتم إرسال رسالة الخطأ.

- النوم.

• c يتم إرسال الرسالة لطلب أمر لتنفيذه، ويكون التنسيق (قبل ترميز base64) موضحًا REF _Ref142658017 ح الشكل 6

.

• encrypted_none الحقل الموجود في الشكل هو نتيجة تشفير السلسلة المشفرة بدون اضاءة مع RC4. مفتاح التشفير هو تجزئة MD5 معرف_العقدة.

تم إنشاء عنوان URL المستخدم للاتصال بخادم القيادة والسيطرة على النحو التالي: http://<IP_or_domain>:80. وهذا قد يدل على ذلك 37.120.222 [.] 168: 80 هو خادم القيادة والسيطرة الوحيد المستخدم طوال حملة Sponsoring Access، حيث كان عنوان IP الوحيد الذي لاحظنا وصول الأجهزة الضحية إليه عبر المنفذ 80.

أوامر المشغل

يتم تحديد أوامر المشغل في REF _Ref112861551 ح طاولات ومكاتب 5

وتظهر بالترتيب الذي وجدت به في الكود. يتم الاتصال بخادم التحكم والسيطرة عبر المنفذ 80.

الجدول 5. أوامر المشغل وأوصافه

|

أمر |

الوصف |

|

p |

يرسل معرف العملية لعملية الراعي قيد التشغيل. |

|

e |

ينفذ الأمر، كما هو محدد في وسيطة إضافية لاحقة، على مضيف الراعي باستخدام السلسلة التالية: ج:windowssystem32cmd.exe/c > نتيجة.txt 2>&1 يتم تخزين النتائج في result.txt في دليل العمل الحالي. يرسل ان a رسالة ذات الإخراج المشفر إلى خادم القيادة والسيطرة إذا تم تنفيذها بنجاح. إذا فشلت، يرسل f الرسالة (دون تحديد الخطأ). |

|

d |

يتلقى ملفًا من خادم C&C وينفذه. يحتوي هذا الأمر على العديد من الوسائط: اسم الملف الهدف الذي سيتم كتابة الملف فيه، وتجزئة MD5 للملف، والدليل الذي سيتم كتابة الملف إليه (أو دليل العمل الحالي، افتراضيًا)، وقيمة منطقية للإشارة إلى ما إذا كان سيتم تشغيل الملف أم لا. لا، ومحتويات الملف القابل للتنفيذ، بتشفير Base64. في حالة عدم حدوث أي أخطاء، أ a يتم إرسال الرسالة إلى خادم C&C باستخدام تحميل وتنفيذ الملف بنجاح or تم تحميل الملف بنجاح دون تنفيذ (مشفرة). في حالة حدوث أخطاء أثناء تنفيذ الملف، سيتم حذف f تم إرسال الرسالة. إذا كانت تجزئة MD5 لمحتويات الملف لا تتطابق مع التجزئة المتوفرة، فسيتم حذف e (CRC_ERROR) يتم إرسال الرسالة إلى خادم القيادة والسيطرة (بما في ذلك مفتاح التشفير المستخدم فقط، وليس أي معلومات أخرى). استخدام المصطلح تحميل من المحتمل أن يكون هذا أمرًا مربكًا لأن مشغلي ومبرمجي Ballistic Bobcat يأخذون وجهة النظر من جانب الخادم، في حين أن الكثيرين قد ينظرون إلى هذا على أنه تنزيل يعتمد على سحب الملف (أي تنزيله) بواسطة النظام باستخدام الباب الخلفي للراعي. |

|

u |

محاولات تنزيل ملف باستخدام URLDownloadFileW Windows API وتنفيذها. النجاح يرسل a رسالة تحتوي على مفتاح التشفير المستخدم، ولا توجد معلومات أخرى. الفشل يرسل f رسالة ذات بنية مماثلة. |

|

s |

ينفذ ملفًا موجودًا بالفعل على القرص، إلغاء التثبيت.bat في دليل العمل الحالي، والذي على الأرجح يحتوي على أوامر لحذف الملفات المتعلقة بالباب الخلفي. |

|

n |

يمكن توفير هذا الأمر بشكل صريح بواسطة المشغل أو يمكن استنتاجه بواسطة الراعي باعتباره الأمر الذي يجب تنفيذه في حالة عدم وجود أي أمر آخر. يشار إليه داخل الراعي باسم NO_CMD، فإنه ينفذ سكونًا عشوائيًا قبل التحقق مرة أخرى من خادم القيادة والسيطرة. |

|

b |

يقوم بتحديث قائمة الشروط والأحكام المخزنة في ملف التكوين.txt في دليل العمل الحالي. تحل عناوين C&C الجديدة محل العناوين السابقة؛ لم تتم إضافتهم إلى القائمة. يرسل ا a رسالة مع |

|

i |

يقوم بتحديث فترة تسجيل الوصول المحددة مسبقًا والمحددة في ملف التكوين.txt. يرسل ا a رسالة مع تم استبدال الفاصل الزمني الجديد بنجاح إلى خادم C&C إذا تم تحديثه بنجاح. |

تحديثات للراعي

أجرى مبرمجو Ballistic Bobcat مراجعات للكود بين الراعي v1 وv2. أهم تغييرين في الأخير هما:

- تحسين التعليمات البرمجية حيث تم تصغير العديد من الوظائف الأطول إلى وظائف ووظائف فرعية، و

- تمويه الراعي كبرنامج محدث عن طريق تضمين الرسالة التالية في تكوين الخدمة:

تعد تحديثات التطبيقات رائعة لكل من مستخدمي التطبيق والتطبيقات - التحديثات تعني أن المطورين يعملون دائمًا على تحسين التطبيق، مع الأخذ في الاعتبار تجربة أفضل للعملاء مع كل تحديث.

البنية الأساسية للشبكة

بالإضافة إلى الاستفادة من البنية التحتية للتحكم والتحكم المستخدمة في حملة PowerLess، قدمت Ballistic Bobcat أيضًا خادم تحكم والتحكم جديدًا. استخدمت المجموعة أيضًا عناوين IP متعددة لتخزين أدوات الدعم وتقديمها أثناء حملة Sponsoring Access. لقد أكدنا أن أيًا من عناوين IP هذه لا تعمل في الوقت الحالي.

وفي الختام

تواصل شركة Ballistic Bobcat العمل وفقًا لنموذج الفحص والاستغلال، بحثًا عن أهداف الفرص ذات الثغرات الأمنية غير المصححة في خوادم Microsoft Exchange المعرضة للإنترنت. تستمر المجموعة في استخدام مجموعة أدوات متنوعة مفتوحة المصدر مكملة بالعديد من التطبيقات المخصصة، بما في ذلك الباب الخلفي للراعي. يُنصح المدافعون بتصحيح أي أجهزة معرضة للإنترنت والبقاء يقظين للتطبيقات الجديدة التي تظهر داخل مؤسساتهم.

لأية استفسارات حول بحثنا المنشور على WeLiveSecurity ، يرجى الاتصال بنا على التهديدintel@eset.com.

تقدم ESET Research تقارير استخباراتية خاصة لـ APT وموجزات بيانات. لأية استفسارات حول هذه الخدمة ، قم بزيارة استخبارات التهديدات من إسيت .

شركات النفط العالمية

ملفات

|

SHA-1 |

اسم الملف |

كشف |

الوصف |

098B9A6CE722311553E1D8AC5849BA1DC5834C52

|

N / A |

Win32/Agent.UXG |

الباب الخلفي للبوبكات الباليستية، الراعي (الإصدار 1). |

5AEE3C957056A8640041ABC108D0B8A3D7A02EBD

|

N / A |

Win32/Agent.UXG |

الباب الخلفي للبوبكات الباليستية، الراعي (الإصدار 2). |

764EB6CA3752576C182FC19CFF3E86C38DD51475

|

N / A |

Win32/Agent.UXG |

الباب الخلفي للبوبكات الباليستية، الراعي (الإصدار 3). |

2F3EDA9D788A35F4C467B63860E73C3B010529CC

|

N / A |

Win32/Agent.UXG |

الباب الخلفي للبوبكات الباليستية، الراعي (الإصدار 4). |

E443DC53284537513C00818392E569C79328F56F

|

N / A |

Win32/Agent.UXG |

الباب الخلفي لبوبكات الباليستية، الراعي (الإصدار 5، المعروف أيضًا باسم الألومينا). |

C4BC1A5A02F8AC3CF642880DC1FC3B1E46E4DA61

|

N / A |

WinGo/Agent.BT |

RevSocks النفق العكسي. |

39AE8BA8C5280A09BA638DF4C9D64AC0F3F706B6

|

N / A |

نظيف |

ProcDump، أداة مساعدة لسطر الأوامر لمراقبة التطبيقات وإنشاء عمليات تفريغ الأعطال. |

A200BE662CDC0ECE2A2C8FC4DBBC8C574D31848A

|

N / A |

Generik.EYWYQYF |

ميميكاتز. |

5D60C8507AC9B840A13FFDF19E3315A3E14DE66A

|

N / A |

WinGo/Riskware.Gost.D |

اذهب إلى النفق البسيط (GOST). |

50CFB3CF1A0FE5EC2264ACE53F96FADFE99CC617

|

N / A |

WinGo/HackTool.Chisel.A |

إزميل النفق العكسي. |

1AAE62ACEE3C04A6728F9EDC3756FABD6E342252

|

N / A |

N / A |

أداة اكتشاف Host2IP. |

519CA93366F1B1D71052C6CE140F5C80CE885181

|

N / A |

Win64/Packed.Enigma.BV |

نفق RevSocks، محمي بالإصدار التجريبي من برنامج حماية Enigma Protector. |

4709827C7A95012AB970BF651ED5183083366C79

|

N / A |

N / A |

Plink (PuTTY Link)، أداة اتصال سطر الأوامر. |

99C7B5827DF89B4FAFC2B565ABED97C58A3C65B8

|

N / A |

Win32/PSWTool.WebBrowserPassView.I |

أداة لاستعادة كلمة المرور لكلمات المرور المخزنة في متصفحات الويب. |

E52AA118A59502790A4DD6625854BD93C0DEAF27

|

N / A |

MSIL/HackTool.SQLDump.A |

أداة للتفاعل مع قواعد بيانات SQL واستخراج البيانات منها. |

مسارات الملفات

فيما يلي قائمة بالمسارات التي تم فيها نشر الباب الخلفي للراعي على الأجهزة الضحية.

%SYSTEMDRIVE%inetpubwwwrootaspnet_client

%USERPROFILE%AppDataLocalTempfile

%USERPROFILE%AppDataLocalTemp2low

سطح المكتب٪ USERPROFILE٪

%USERPROFILE% التنزيلاتأ

%WINDIR%

%WINDIR%INFMSExchange Delivery DSN

%WINDIR%المهام

%WINDIR%Temp%WINDIR%Tempcrashpad1Files

شبكة

IP

مزود

الروية الأولى

شوهد للمرة الاخيرة

التفاصيل

162.55.137 [.] 20

هيتزنر أون لاين شركة محدودة

2021-06-14

2021-06-15

تحكم وتحكم أقل قوة.

37.120.222 [.] 168

M247 المحدودة

2021-11-28

2021-12-12

الراعي C&C.

198.144.189 [.] 74

كولوكروسينغ

2021-11-29

2021-11-29

موقع تحميل أدوات الدعم.

5.255.97 [.] 172

مجموعة البنية التحتية BV

2021-09-05

2021-10-28

موقع تحميل أدوات الدعم.

IP

مزود

الروية الأولى

شوهد للمرة الاخيرة

التفاصيل

162.55.137 [.] 20

هيتزنر أون لاين شركة محدودة

2021-06-14

2021-06-15

تحكم وتحكم أقل قوة.

37.120.222 [.] 168

M247 المحدودة

2021-11-28

2021-12-12

الراعي C&C.

198.144.189 [.] 74

كولوكروسينغ

2021-11-29

2021-11-29

موقع تحميل أدوات الدعم.

5.255.97 [.] 172

مجموعة البنية التحتية BV

2021-09-05

2021-10-28

موقع تحميل أدوات الدعم.

تم بناء هذا الجدول باستخدام إصدار 13 من إطار MITER ATT & CK.

|

تكتيك |

ID |

الاسم |

الوصف |

|

استطلاع |

المسح النشط: فحص الثغرات الأمنية |

يقوم Ballistic Bobcat بالبحث عن الإصدارات الضعيفة من خوادم Microsoft Exchange لاستغلالها. |

|

|

تنمية الموارد |

تطوير القدرات: البرامج الضارة |

قامت شركة Ballistic Bobcat بتصميم وترميز الباب الخلفي للراعي. |

|

|

الحصول على القدرات: الأداة |

يستخدم Ballistic Bobcat العديد من الأدوات مفتوحة المصدر كجزء من حملة Sponsoring Access. |

||

|

الوصول الأولي |

استغلال التطبيق العام |

أهداف Bobcat الباليستية المكشوفة على الإنترنت خوادم مايكروسوفت إكستشينج. |

|

|

التنفيذ |

مترجم الأوامر والبرمجة: Windows Command Shell |

يستخدم الباب الخلفي للراعي واجهة أوامر Windows لتنفيذ الأوامر على نظام الضحية. |

|

|

خدمات النظام: تنفيذ الخدمة |

يحدد الباب الخلفي للراعي نفسه كخدمة ويبدأ وظائفه الأساسية بعد تنفيذ الخدمة. |

||

|

إصرار |

إنشاء أو تعديل عملية النظام: خدمة Windows |

يحافظ الراعي على الثبات من خلال إنشاء خدمة ذات بدء تشغيل تلقائي تنفذ وظائفها الأساسية في حلقة. |

|

|

التصعيد امتياز |

الحسابات الصالحة: الحسابات المحلية |

يحاول مشغلو Ballistic Bobcat سرقة بيانات اعتماد المستخدمين الصالحين بعد استغلال النظام في البداية قبل نشر الباب الخلفي للراعي. |

|

|

التهرب الدفاعي |

فك تشفير / فك تشفير الملفات أو المعلومات |

يقوم الراعي بتخزين المعلومات على القرص المشفر والمبهم، ويقوم بإزالة التشويش عنها في وقت التشغيل. |

|

|

ملفات أو معلومات مبهمة |

ملفات التكوين التي يتطلبها الباب الخلفي للراعي على القرص تكون مشفرة ومبهمة. |

||

|

الحسابات الصالحة: الحسابات المحلية |

يتم تنفيذ الراعي بامتيازات المسؤول، على الأرجح باستخدام بيانات الاعتماد التي عثر عليها المشغلون على القرص؛ جنبًا إلى جنب مع اصطلاحات التسمية غير الضارة لـ Ballistic Bobcat، يسمح هذا للراعي بالاندماج في الخلفية. |

||

|

الوصول إلى بيانات الاعتماد |

بيانات الاعتماد من مخازن كلمات المرور: بيانات الاعتماد من متصفحات الويب |

يستخدم مشغلو Ballistic Bobcat أدوات مفتوحة المصدر لسرقة بيانات الاعتماد من مخازن كلمات المرور داخل متصفحات الويب. |

|

|

الاكتشاف |

اكتشاف النظام عن بعد |

يستخدم Ballistic Bobcat أداة Host2IP، التي كانت تستخدمها شركة Agrius سابقًا، لاكتشاف الأنظمة الأخرى ضمن شبكات يمكن الوصول إليها وربط أسماء المضيفين وعناوين IP الخاصة بها. |

|

|

القيادة والتحكم |

التعتيم على البيانات |

يقوم الباب الخلفي للراعي بتشويش البيانات قبل إرسالها إلى خادم القيادة والتحكم. |

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- تشارت بريم. ارفع مستوى لعبة التداول الخاصة بك مع ChartPrime. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://www.welivesecurity.com/en/eset-research/sponsor-batch-filed-whiskers-ballistic-bobcats-scan-strike-backdoor/

- :لديها

- :يكون

- :ليس

- :أين

- $ UP

- 09

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 150

- 16

- 179

- 20

- 2021

- 2022

- 23

- 24

- 25

- 31

- 39

- 51

- 60

- 7

- 8

- 80

- 9

- a

- ماهرون

- من نحن

- فوق

- AC

- الوصول

- وفقا

- الحسابات

- نشط

- نشطاء

- نشاط

- يقدم

- وأضاف

- إضافة

- إضافي

- العنوان

- عناوين

- مشرف

- متقدم

- بعد

- ضد

- الوكيل

- يعرف أيضا باسم

- ملاحظه

- خوارزمية

- الكل

- يسمح

- على طول

- سابقا

- أيضا

- دائما

- an

- حلل

- و

- آخر

- أي وقت

- API

- واجهات برمجة التطبيقات

- التطبيق

- واضح

- تظهر

- يبدو

- تطبيق

- التطبيقات

- نهج

- التطبيقات

- APT

- عربي

- العربيّة المُتحدة

- العربية

- معماري

- هي

- حجة

- الحجج

- AS

- تطلب

- At

- محاولة

- محاولات

- أغسطس

- أوتوماتيك

- السيارات

- علم

- الى الخلف

- الباب الخلفي

- خلفي

- خلفية

- على أساس

- بطارية

- BE

- وأصبح

- لان

- كان

- قبل

- سلوك

- اعتقد

- أفضل

- أفضل

- ما بين

- مزيج

- على حد سواء

- البرازيل

- المتصفحات

- بنيت

- لكن

- by

- C + +

- تسمى

- الحملات

- الحملات

- CAN

- قدرات

- يهمني

- حقيبة

- مركز

- التغييرات

- التحقق

- تدقيق

- اختيار

- مدني

- واضح

- الكود

- مشفرة

- جمع

- عمود

- COM

- تجاري

- Communication

- مجال الاتصالات

- الشركات

- حول الشركة

- مقارنة

- حل وسط

- تسوية

- الكمبيوتر

- إجراء

- الاعداد

- تم تأكيد

- مربك

- متصل

- صلة

- التواصل

- يحتوي

- محتويات

- تواصل

- مراقبة

- اتفاقية

- تعاوني

- استطاع

- دولة

- البلد

- مغطى

- تحطم

- يخلق

- خلق

- أوراق اعتماد

- حالياًّ

- على

- زبون

- تجربة العملاء

- البيانات

- قاعدة البيانات

- قواعد البيانات

- أيام

- dc

- ديسمبر

- الترتيب

- المدافعين عن حقوق الإنسان

- تعريف

- نقل

- التوصيل

- نشر

- نشر

- نشر

- وصف

- وصف

- تصميم

- تصميم

- تفاصيل

- الكشف عن

- كشف

- حدد

- يحدد

- المطورين

- التطوير التجاري

- الأجهزة

- داياموند

- اكتشف

- اكتشف

- اكتشاف

- توزيع

- عدة

- هل

- نطاق

- بإمكانك تحميله

- إسقاط

- مدة الأقامة

- أثناء

- e

- كل

- سهولة

- الشرق

- التعليم

- إلكتروني

- الإلكترونيات

- الإمارات

- يعمل

- مشفرة

- التشفير

- جذب

- مخطوب

- الهندسة

- محركات

- لغز

- مشروع

- الكيانات

- بيئي

- خطأ

- أخطاء

- أبحاث إسيت

- واضح

- دراسة

- مثال

- تبادل

- تنفيذ

- أعدم

- ينفذ

- تنفيذ

- مخارج

- الخبره في مجال الغطس

- استغلال

- استغلال

- استغلال

- فشل

- فشل

- بإنصاف

- قليل

- حقل

- مجال

- الشكل

- قم بتقديم

- ملفات

- مالي

- الخدمات المالية

- شركة خدمات مالية

- شركة

- الاسم الأول

- متابعيك

- طعام

- في حالة

- شكل

- وجدت

- أربعة

- تبدأ من

- بالإضافة إلى

- تماما

- وظيفة

- وظائف

- ربح

- جمعت

- ولدت

- توليد

- جيل

- الجغرافية

- دولار فقط واحصل على خصم XNUMX% على جميع

- معطى

- العالمية

- Go

- حكومة

- منح

- عظيم

- تجمع

- نصفي

- مزيج

- المجزأة

- يملك

- صحة الإنسان

- التأمين الصحي

- الرعاية الصحية

- هنا

- إخفاء

- مضيف

- لكن

- HTML

- HTTP

- HTTPS

- الانسان

- حقوق الانسان

- i

- ID

- محدد

- تحديد

- if

- صورة

- تحسين

- in

- في أخرى

- شامل

- بما فيه

- تشير

- يشير

- من مؤشرات

- معلومات

- البنية التحتية

- في البداية

- في البداية

- يبادر

- استفسارات

- في الداخل

- التأمين

- رؤيتنا

- التفاعل

- وكتابة مواضيع مثيرة للاهتمام

- داخليا

- إلى

- أدخلت

- استثمار

- IP

- عنوان IP

- عناوين الانترنت بروتوكول

- إسرائيل

- IT

- انها

- نفسها

- الصحفيين

- حفظ

- القفل

- مفاتيح

- علم

- معروف

- نقص

- اسم العائلة

- الى وقت لاحق

- القانون

- طبقات

- الأقل

- الطول

- على الأرجح

- محدود

- خط

- LINK

- قائمة

- المدرج

- محلي

- تقع

- يعد

- أبحث

- تبدو

- الآلات

- صنع

- تحتفظ

- صيانة

- أغلبية

- يدير

- تصنيع

- كثير

- السوق

- مباراة

- مايو..

- MD5

- تعني

- يعني

- الوسائط

- طبي

- الرعاية الطبية

- البحوث الطبية

- المذكورة

- الرسالة

- شديد التدقيق

- مایکروسافت

- وسط

- الشرق الأوسط

- ربما

- مانع

- دقيقة

- مفقود

- نموذج

- متواضع

- التعديلات

- تعديل

- وحدات

- لحظات

- مراقبة

- أكثر

- متعدد الجنسيات

- متعدد

- الاسم

- عين

- تسمية

- شبكة

- الشبكات

- أبدا

- جديد

- الأحدث

- التالي

- لا

- العقدة

- بدون اضاءة

- لا سيما

- رواية

- نوفمبر

- الآن

- عدد

- أرقام

- تحصل

- تم الحصول عليها

- واضح

- of

- عروض

- غالبا

- on

- على الفور

- ONE

- منها

- online

- فقط

- جاكيت

- المصدر المفتوح

- طريقة التوسع

- تعمل

- عملية

- عامل

- مشغلي

- الفرصة

- معارض

- or

- طلب

- منظمة

- التنظيمية

- المنظمات

- أصلي

- أخرى

- لنا

- خارج

- مخرج

- أوجز

- الناتج

- على مدى

- الخاصة

- P&E

- موضب

- صفحة

- وباء

- جزء

- أجزاء

- مرت

- كلمة المرور

- كلمات السر

- الماضي

- بقعة

- نمط

- إصرار

- فردي

- المستحضرات الصيدلانية

- مادي

- عادي

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- من فضلك

- البوينت

- بسبب، حظ

- نقاط

- جزء

- ممكن

- محتمل

- يحتمل

- قوة

- يقدم

- سابق

- سابقا

- ابتدائي

- خاص

- الامتيازات

- المحتمل

- عملية المعالجة

- معالجة

- المنتجات

- البرنامج

- تقدم

- محمي

- الحماية

- المقدمة

- مزود

- ويوفر

- نشرت

- سحب

- دفع

- R

- عشوائية

- عشوائي

- بدلا

- الوصول إلى

- تسلم

- تلقى

- يتلقى

- استرجاع

- يشار

- بخصوص

- تسجيل جديد

- سجل

- ذات صلة

- لا تزال

- يصلح

- مرارا وتكرارا

- يحل محل

- استبدال

- تقرير

- وذكرت

- التقارير

- التمثيل

- طلب

- طلبات

- تطلب

- يتطلب

- بحث

- الباحثين

- نتيجة

- متاجر التجزئة

- عكس

- المراجعات

- حقوق

- الإتاوات

- يجري

- تشغيل

- نفسه

- رأى

- تفحص

- مسح

- ثواني

- انظر تعريف

- إرسال

- إرسال

- يرسل

- أرسلت

- سبتمبر

- خوادم

- الخدمة

- خدماتنا

- شركة خدمات

- باكجات

- عدة

- قذيفة

- إظهار

- أظهرت

- يظهر

- جانب

- مشهد

- هام

- مماثل

- الاشارات

- الموقع

- بيج

- النوم

- So

- تطبيقات الكمبيوتر

- الحلول

- بعض

- مصدر

- تتخصص

- متخصصة

- محدد

- رعاية

- رعاية

- بقعة

- المسرح

- معيار

- يبدأ

- بدء التشغيل

- المحافظة

- خطوات

- متجر

- تخزين

- فروعنا

- ضرب

- خيط

- بناء

- لاحق

- بعد ذلك

- تحقيق النجاح

- بنجاح

- زودت

- مزود

- الدعم

- دعم

- نظام

- أنظمة

- جدول

- أخذ

- اتخذت

- الهدف

- المستهدفة

- استهداف

- الأهداف

- تكنولوجيا

- الاتصالات

- عشرة

- مصطلح

- نص

- من

- أن

- •

- المعلومات

- العالم

- من مشاركة

- then

- هناك.

- وبالتالي

- تشبه

- هم

- الثالث

- هؤلاء

- التهديد

- طوال

- الوقت

- الجدول الزمني

- TM

- إلى

- سويا

- أداة

- أدوات

- الإجمالي

- مسار

- علاج

- محاكمة

- نفق

- منعطف أو دور

- اثنان

- غير قادر

- متحد

- العربية المتحدة

- الإمارات العربية المتحدة

- الولايات المتحدة

- حتى

- تحديث

- تحديث

- آخر التحديثات

- بناء على

- URL

- us

- تستخدم

- مستعمل

- المستخدمين

- يستخدم

- استخدام

- سهل حياتك

- تستخدم

- استخدام

- v1

- قيمنا

- القيم

- تشكيلة

- مختلف

- الإصدار

- الإصدارات

- القطاعات

- ضحية

- ضحايا

- المزيد

- قم بزيارتنا

- نقاط الضعف

- الضعف

- الضعيفة

- وكان

- we

- الويب

- متصفحات الانترنت

- حسن

- كان

- ابحث عن

- متى

- في حين

- سواء

- التي

- في حين

- واسع

- عرض

- نافذة

- نوافذ

- مع

- في غضون

- بدون

- عامل

- العالم

- منظمة الصحة العالمية

- سوف

- اكتب

- مكتوب

- سنوات

- نعم فعلا

- زفيرنت

- صفر