وقت القراءة: 3 دقائق

عندما كنت طفلاً ، بافتراض أنك كبرت بالفعل ، هل سبق لك أن لعبت لعبة "Man in the Middle"؟ هذا هو المكان الذي يلعب فيه لاعبان لعبة الإمساك بالكرة الكبيرة ، لكن يجب أن يرميها فوق رأس لاعب ثالث في المنتصف. يفوز اللاعب الموجود في المنتصف باللعبة إذا كان بإمكانه اعتراض الكرة.

عندما كنت طفلاً ، بافتراض أنك كبرت بالفعل ، هل سبق لك أن لعبت لعبة "Man in the Middle"؟ هذا هو المكان الذي يلعب فيه لاعبان لعبة الإمساك بالكرة الكبيرة ، لكن يجب أن يرميها فوق رأس لاعب ثالث في المنتصف. يفوز اللاعب الموجود في المنتصف باللعبة إذا كان بإمكانه اعتراض الكرة.

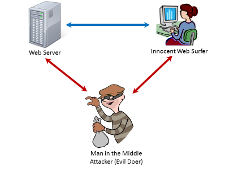

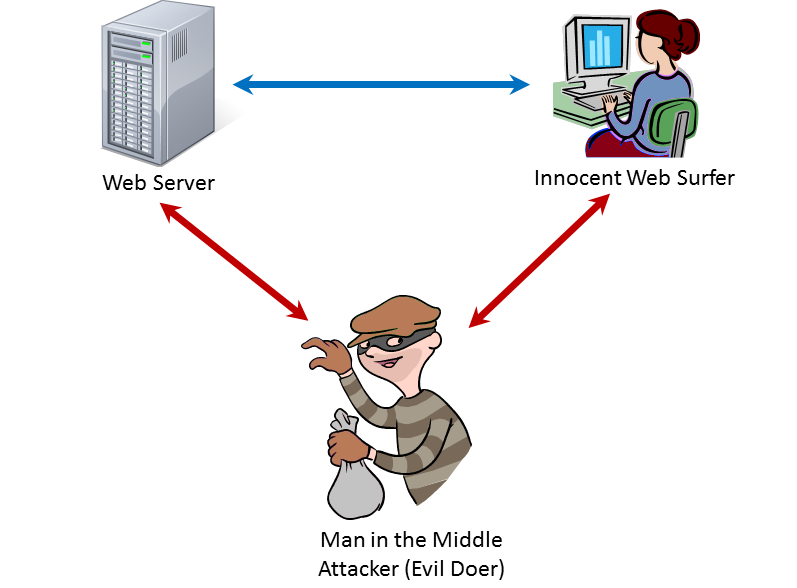

في أمن الشبكة ، "رجل في منتصف الهجوم"يشير إلى متسلل قادر على إدخال نفسه في منتصف الاتصال بين نظام العميل ونظام الخادم. يخدع العميل ليعتقد أنه الخادم والخادم ليعتقد أنه العميل. إذا نجح المخترق فإنه يفوز وتخسر أهداف الهجوم. اعتمادًا على مدى شراسة المهاجم ، فقد يفقدون وقتًا كبيرًا.

يمكن استخدام هجمات Man in the Middle (MIM) لمراقبة حركة مرور الشبكة لسرقة البيانات القيمة أو بيانات اعتماد الأمان مثل المعرفات وكلمات المرور. يمكن استخدامه لإنشاء هجوم رفض الخدمة الذي يبطئ اتصال الشبكة أو يوقفه. يمكن استخدامه لإعادة توجيه زائر موقع ويب إلى موقع وهمي كجزء من مخطط إجرامي. يمكن استخدامه لاعتراض الملفات والبريد الإلكتروني. يمكن استخدامه لإصابة العميل والخادم بفيروس.

على سبيل المثال ، يذهب المستخدم إلى موقع الويب الخاص بمصرفه للقيام ببعض الأعمال المصرفية عبر الإنترنت. ومع ذلك ، يقوم رجل في منتصف الهجوم بإعادة توجيهه إلى موقع ويب مزيف يشبه تمامًا موقع البنك. يلتقط المخترق معلومات تسجيل الدخول والحساب للمستخدم. يمكنه معالجة معاملات المستخدم حتى لا يعرف أي خطأ ، حتى يكتشف المتسلل حسابه لاحقًا.

يعتبر الاتصال عبر الويب مصدر قلق خاص لأن بروتوكول نقل النص التشعبي (HTTP) يستخدم رسائل ASCII النصية المنقولة بشكل غير متزامن. لا يؤسس HTTP اتصالاً مستمرًا مطلوبًا للأمان. باستخدام http ، يكون من السهل نسبيًا على المتسلل اعتراض الرسائل وقراءتها وتعديلها. قبل أن يتم تسويق الإنترنت في عام 1994 ، كانت هناك حاجة إلى طريقة لإنشاء اتصالات آمنة مع الرسائل المشفرة.

أنشأ Netscape بهذه الطريقة باستخدام بروتوكول طبقة المقابس الآمنة (SSL) الذي يعمل جنبًا إلى جنب مع HTTP لتوفير اتصالات آمنة ومشفرة على الإنترنت. لن أقدم أبدًا معلومات شخصية على موقع ويب ما لم أرى https على سطر العنوان! ومع ذلك ، فإن استراتيجية التشفير المستخدمة من قبل SSL يمكن أن يترك فتحة لهجوم MIM. يرسل المستعرض رسالة إلى خادم الويب لبدء العملية ويستجيب الخادم بالمعلومات لإنشاء اتصال آمن في ملف يسمى شهادة. يتضمن قيمة تسمى "مفتاح" يحتاجه المستعرض لتشفير رسائله للخادم. إذا تمكن المتسلل من إنشاء عملية MIM ، فيمكنه استبدال مفتاحه الخاص بخادم الويب. يمكنه بعد ذلك قراءة رسائل المتصفح وتحريرها. يمكنه أن يفعل الشيء نفسه مع رسائل الخادم.

الآن ، هذا هو الجزء المخيف حقًا. توجد دروس حول كيفية إنشاء MIM في جميع أنحاء الإنترنت ، بما في ذلك مقاطع فيديو YouTube. إذا لم يكن ذلك كافيًا ، فهناك أدوات متاحة على الويب من شأنها أتمتة وتبسيط عملية إنشاء MIM. كيف يمكن للقوى التي تسمح بحدوث ذلك؟ إلى جانب شيء صغير يسمى التعديل الأول ، هناك استخدامات مشروعة لـ MIM. يُسمح للشركات بمراقبة استخدام الموظفين لموارد الشركة. يستخدمون MIM لمشاهدة ما يفعله الموظفون وقراءة رسائل البريد الإلكتروني الخاصة بهم. يبدو الأمر مخيفًا بعض الشيء ، لكن غالبًا ما يسيء الموظفون إلى امتيازاتهم ويحق لأصحاب العمل معرفة ذلك.

لحسن الحظ ، تم تضمين ميزة أخرى في SSL للتعامل مع هذه المشكلة. تتضمن شهادة SSL حقلاً لـ "التوقيع". التوقيع هو اسم الطرف الذي قام بالتحقق من أن الشهادة صادرة عن الموقع الذي يحاول الاتصال به. لا يزال من الممكن أن تنجح عملية MIM إذا تم إبطال الشهادة أو "موقعة ذاتيًا". يتم توقيع شهادة موقعة ذاتيًا بواسطة الموقع نفسه.

ومع ذلك ، إذا تم توقيع الشهادة من قبل جهة خارجية تسمى المرجع المصدق (CA) ، فإن المتصفح يضمن أن الشهادة قد تم إصدارها بالفعل لمالك الموقع.

تم حل المشكلة؟ جزئيًا ، ولكن هناك شيء آخر يجب مراعاته.

هناك مستويات مختلفة من التأكيد تقدمها CA. للمعاملات الهامة ، على وجه الخصوص المعاملات المالية، تريد أن يطمئن مستخدمو موقعك على أنك عملية مستمرة شرعية. لذلك ، يجب أن تحصل على المصادقة المحسنة (EV) SSL أعلى مستوى من الضمان المقدم.

باستخدام EV من Comodo ، يمكنك أنت وجميع زوار موقع الويب متابعة "الرجل في الوسط" !.

بدء محاكمة حرة احصل على بطاقة نقاط الأمان الفورية الخاصة بك مجانًا

- سلسلة كتلة

- عملة عبقرية

- محافظ cryptocurrency

- cryptoexchange

- الأمن الإلكتروني

- مجرمو الإنترنت

- الأمن السيبراني

- كومودو الأمن السيبراني

- وزارة الأمن الداخلي

- محافظ رقمية

- التجارة الإلكترونية

- جدار الحماية

- Kaspersky

- البرمجيات الخبيثة

- مكافي

- NexBLOC

- أفلاطون

- أفلاطون ع

- الذكاء افلاطون البيانات

- لعبة أفلاطون

- أفلاطون داتا

- بلاتوغمينغ

- VPN

- أمن الانترنت

- زفيرنت