عندما كان المخبر إدوارد سنودن يتواصل مع جلين غرينوالد في عام 2013 حول الأحداث الجارية في وكالة الأمن القومي ، كانت إحدى الأدوات التي استخدمها لحماية نفسه هي ذيولز. ولكن ذلك كان منذ فترة طويلة. هل لا يزال سنودن يحب الذيل؟ إليك ما قاله عن هذا الموضوع في تغريدة 13 ديسمبر 2017:

الذيل (Tails_live, https://t.co/Re3LzE4WdO) هو الأكثر سهولة بالنسبة للأشخاص العاديين الذين يتطلعون إلى "تعديل" حركة المرور غير المتصلة بالمتصفح ، ومقدمة لطيفة لنظام Linux (الذي لا يزال يمثل تجربة تعليمية). يمكنك تشغيله من محرك أقراص USB دون الكتابة فوق نظام التشغيل اليومي. https://t.co/eHqYarXFjZ

- إدوارد سنودن (Snowden) 13 كانون الأول، 2017

حتى إذا كنت لا تفهم بالضبط ما يتحدث عنه (حتى الآن) ، فإن هذا الأمر الذي يهم هو المهم. استمر في القراءة لتتعرف على ماهيتها ولماذا أصبحت شائعة جدًا.

ما هو Tails ، ولماذا يحب عشاق الخصوصية ذلك؟

الذيول هو نظام تشغيل كمبيوتر فريد. وهي مصممة لمساعدتك على استخدام الإنترنت بشكل مجهول والتغلب على الرقابة. ذيول أ نظام حي (نظام تشغيل مباشر) يتم تشغيله من USB stick أو DVD. يتيح لك الاتصال بالإنترنت باستخدام أي جهاز كمبيوتر تقريبًا دون ترك أي أثر لأنشطتك بعد الانتهاء.

والأفضل من ذلك أن برنامج Tails عبارة عن برنامج مجاني يمكن لأي شخص تثبيته واستخدامه كلما وحيثما كانت الخصوصية والسرية أمرًا مهمًا.

ما الذي يجعل Tails أكثر أمانًا من أنظمة التشغيل الأخرى؟

نظرًا لأن Tails تم تصميمه من البداية لتوفير الخصوصية وإخفاء الهوية ، فإنه يختلف عن أنظمة التشغيل الأخرى في العديد من المجالات:

- الذيول يفرض جميع اتصالات الإنترنت للذهاب من خلال تور شبكة الاتصال. Tor هي شبكة موزعة في جميع أنحاء العالم تمنع الأشخاص من مشاهدة اتصال شبكتك من معرفة مواقع الويب التي تزورها مع منع تلك المواقع من معرفة موقعك الفعلي. لمزيد من التفاصيل حول كيفية عمل ذلك ، قم بزيارة صفحة تور الرسمية.

- يتصل Tails بجهاز الكمبيوتر ولكنه لا يستخدم نظام التشغيل أو محركات الأقراص. هذا يعني أنه لا يوجد سجل دائم لأنشطتك على هذا الكمبيوتر. بمجرد إزالة Tails USB Stick أو DVD وإعادة تشغيل الكمبيوتر ، لن تكون هناك طريقة لإخبار Tails باستخدامه.

- يأتي Tails مع أحدث تقنيات التشفير. من عند PGP و وتر دعم الاتصالات الآمنة للاستخدام التلقائي لـ HTTPS عند زيارة مواقع الويب ، إلى القدرة على تشفير الملفات الموجودة على عصا USB أو قرص DVD ، وقد غطت Tails.

مع كل ميزات الخصوصية وإخفاء الهوية هذه معًا في حزمة يمكنك حملها في جيبك ، من السهل أن ترى لماذا يحب عشاق الخصوصية تطبيق Tails.

كل هذا يبدو رائعًا ، ولكن ربما لا تزال تتساءل: "هل استخدام Tails آمن للاستخدام؟" يعد Tails أكثر أمانًا من نظام التشغيل النموذجي ، ولكنه ليس مضمونا. هناك العديد من الطرق التي يمكن من خلالها للأشرار الالتفاف حول الحماية المضمنة في Tails. هنا شرح مفصل لتيولز القيود الأمنية.

شاهد الفيديو التالي للحصول على مقدمة أكثر تفصيلاً لـ Tails:

أحد الأشياء الرائعة حول Tails هو أنه يمكنك إنشاء USB Tails أو قرص DVD الخاص بك وتجربته بنفسك. وبما أنه برنامج مجاني ، فكل ما ستكلفه هو USB Stick أو DVD الذي تقوم بتثبيته عليه.

في الأقسام القليلة التالية ، سنتحدث عن عملية إنشاء وتكوين نظام Tails باستخدام USB Stick. لن نوجهك خلال العملية خطوة بخطوة ، حيث تعتمد التفاصيل على نوع الكمبيوتر الذي تقوم بالتثبيت منه والوسائط التي ستقوم بالتثبيت عليها.

نحن نشجعك على إنشاء نظام Tails الخاص بك عن طريق اتباع الإرشادات الموجودة على تنزيل وتثبيت Tails الصفحة التي تنطبق على موقفك.

بمجرد الانتهاء ، ستتمكن من رؤية كيفية عمل Tails والبرامج المضمنة فيه بنفسك.

نحن سوف نذهب الئ:

- تنزيل Tails والتحقق منه

- قم بتثبيت Tails على USB Stick

- تكوين Tails & Tor

تنزيل وتحقق ذيول

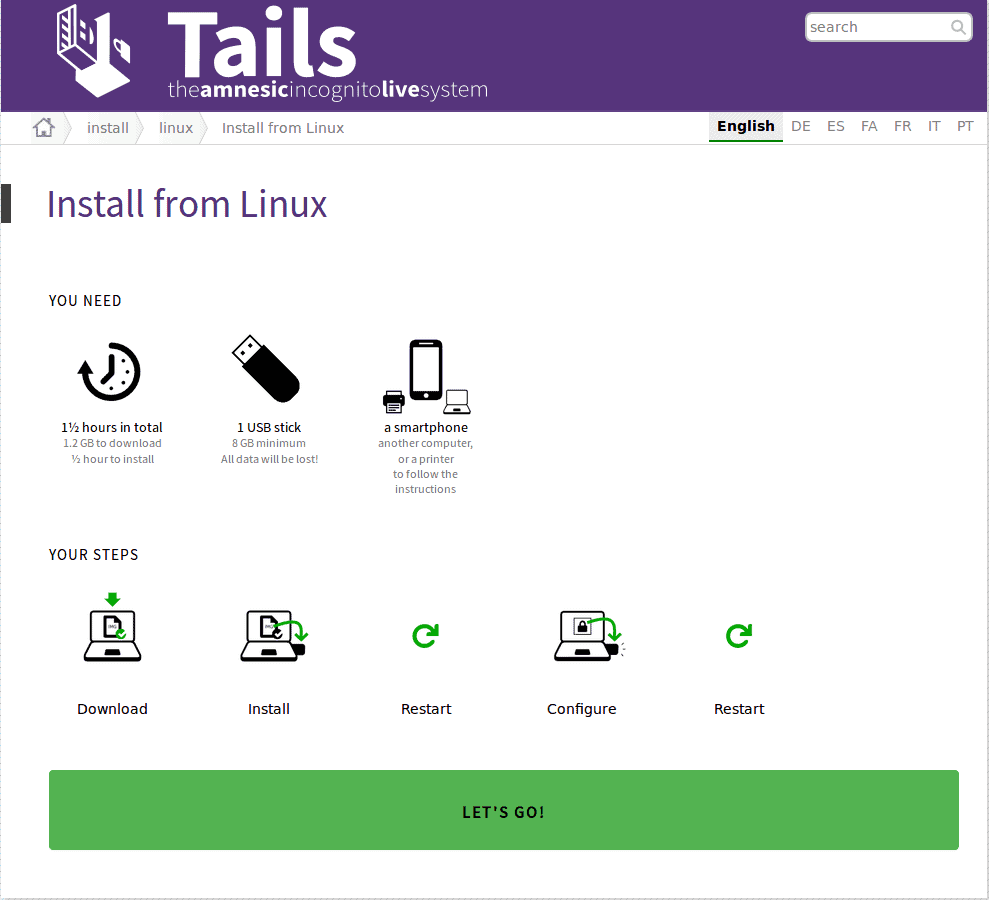

استخدمنا جهاز كمبيوتر يعمل بنظام Linux لإنشاء نظام Tails. قادنا النقر على الخيارات الموجودة في صفحة تنزيل وتثبيت ذيول هنا:

بمجرد أن نكون مستعدين ، قمنا بالنقر فوق الزر الأخضر الكبير "دعنا نذهب" ، الذي قادنا إلى التعليمات التفصيلية. من الآن فصاعدًا ، كانت مجرد عملية اتباع الإرشادات التفصيلية المقدمة من فريق Tails.

قمنا بتنزيل صورة Tails USB ثم تحققنا منها باستخدام ملحق مستعرض التحقق من Tails. التحقق من التنزيل مهم للغاية. سيخبرك هذا إذا كان التنزيل الخاص بك تالفًا إلى حد ما.

تكون التنزيلات غير مكتملة في بعض الأحيان ، أو قد لا يكون جزء من التنزيل مطابقًا بنسبة 100٪ للإصدار الأصلي. وأحيانًا ، يخترق المتسللون الأمان على موقع ويب ويستبدلون النسخة الأصلية بنسخة مخترقة. سيؤدي التحقق من التنزيل إلى اكتشاف أي من هذه المشاكل لك.

بمجرد حصولنا على نسخة تم التحقق منها من صورة Tails USB على جهاز الكمبيوتر الخاص بنا ، اتبعنا التعليمات الخاصة بتثبيتها على USB stick.

تثبيت وتشغيل ذيول على عصا USB

قد يكون تثبيت Tails مبالغًا فيه في الأمور قليلاً هنا. كل ما نحتاجه حقًا هو نسخ صورة Tails USB التي تم التحقق منها على USB Stick الخاص بك. ستخبرك الإرشادات بالضبط عن كيفية القيام بذلك للكمبيوتر الذي تستخدمه لتثبيت Tails.

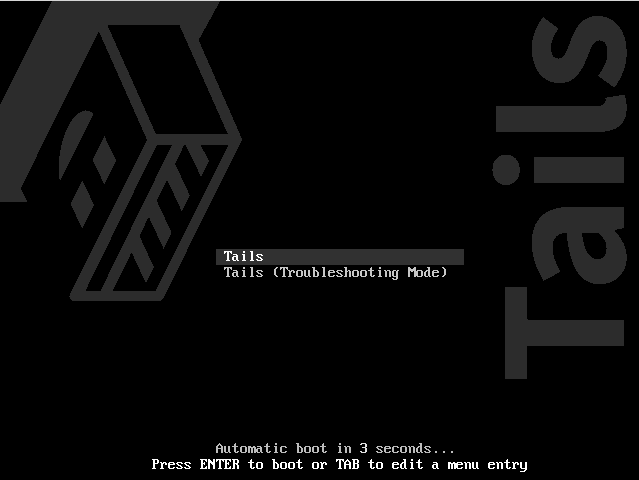

قد يكون تشغيل Tails للمرة الأولى أصعب من تنزيله وتثبيته. ذلك لأن معظم أجهزة الكمبيوتر غير مهيأة للتشغيل من USB Stick.

كانت لدينا هذه المشكلة واضطررنا لقضاء بعض الوقت في معرفة كيفية إعداد جهاز الكمبيوتر بشكل صحيح. ال لا يبدأ ذيول على الإطلاق ساعدنا دليل استكشاف الأخطاء وإصلاحها على التعامل مع هذا.

تكوين ذيول

لا يوجد الكثير من التكوينات للتعامل مع Tails في البداية. عند بدء تشغيل Tails ، سترى شاشة تشبه هذه الشاشة:

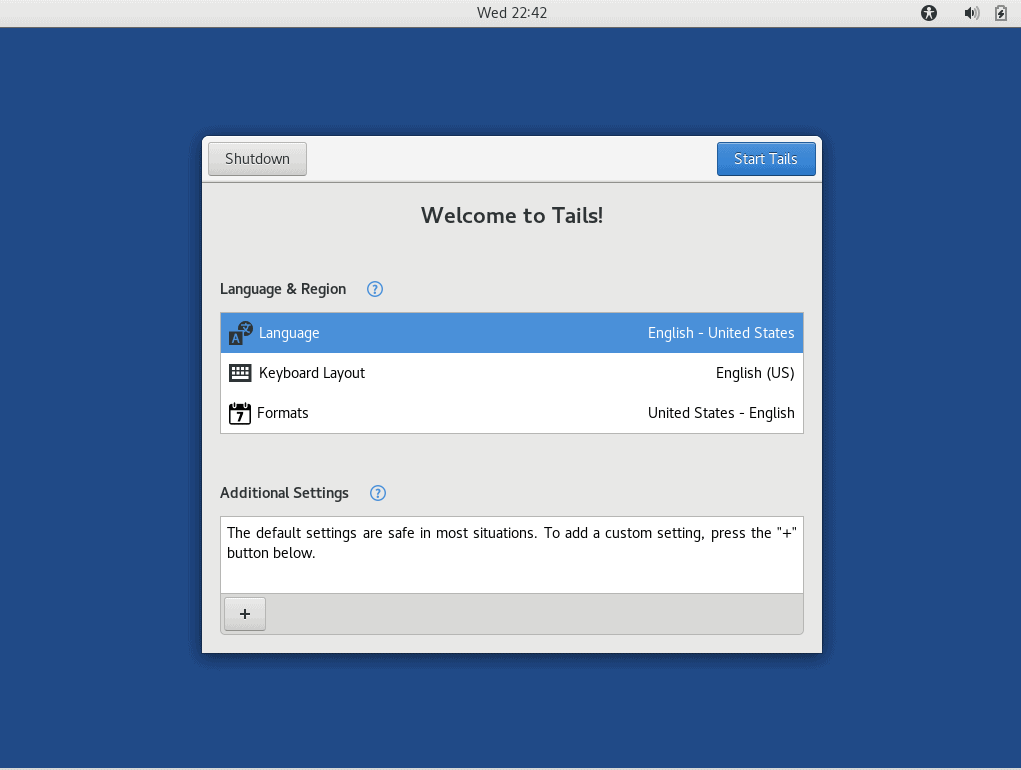

بعد الضغط على Enter (أو عدة ثوان دون إدخال) ، تظهر شاشة Tails Greeter:

هنا تقول ذيول اللغة تريد استخدامها تخطيط لوحة المفاتيح، و تنسيقات لاستخدامها لأشياء مثل التاريخ والوقت.

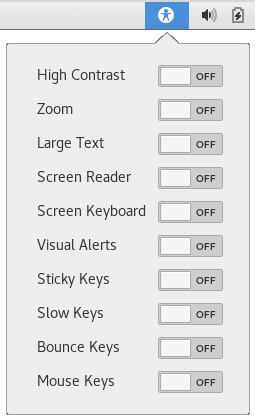

بالإضافة إلى ذلك ، يمكنك تنشيط مجموعة كاملة من خيارات إمكانية الوصول من قائمة الوصول الشامل:

NOTE: قام فريق Tails بتهيئة Tails ليكون آمنًا قدر الإمكان بشكل افتراضي. إذا كنت بحاجة إلى الانحراف عن الإعدادات الافتراضية ، فإن قسم الإعدادات الإضافية في Greeter هو المكان الذي تُجري فيه هذه التغييرات. نوصيك بتجنب إجراء أي تغييرات هنا ، إن أمكن ذلك.

بمجرد الانتهاء من إعداد الأشياء في Greeter ، انقر فوق بدء ذيول .

مقدمة سريعة لسطح المكتب الذيول

يستخدم ذيول GNOME واجهة المستخدم الرسومية. يستخدم جنوم في عدة إصدارات من لينكس وهو أحد واجهات المستخدم الأكثر شعبية. في Tails ، يبدو سطح مكتب GNOME كما يلي:

يحتوي شريط التنقل العلوي على قائمتي Tails الرئيسيين ، جنبًا إلى جنب مع مجموعة من الرموز ذات الوظائف المختلفة. في ما يلي ملخص سريع لما ستجده في شريط التنقل هذا ، من اليسار إلى اليمين:

- • التطبيقات تمنحك القائمة اختصارات للبرنامج الذي يتم تثبيته مسبقًا على Tails ، إلى جانب بعض الأدوات المساعدة لتكوين سطح المكتب. ستجد جميع التطبيقات الأساسية التي تحتاج إليها لإنجاز الأمور هنا ، إلى جانب بعض الأشياء المتخصصة المتعلقة بخصوصية وخصوصية الهوية في Tails.

- • وجهات تحتوي القائمة على اختصارات للمجلدات على النظام ، بالإضافة إلى أي وسائط تخزين مثل محركات الأقراص التي قد تكون متصلة.

- • التقويم والإخطارات تظهر معًا في أعلى منتصف النافذة.

- • برنامج OpenPGP الصغير يأتي بعد ذلك. ستستخدم هذا لتشفير وفك تشفير النص لمزيد من الخصوصية.

- • رمز حالة Tor يشبه البصل ، ويمكنك النقر فوقه لرؤية Open Onion Circuits Tails الذي يعرفه Tails.

- تحدثنا عن رمز الوصول الشامل والقائمة مرة أخرى في قسم تكوين ذيول.

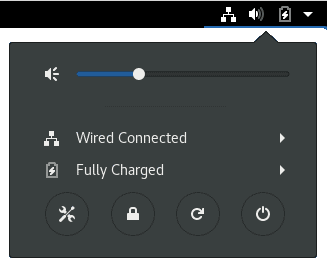

- • قائمة النظام يحتوي على معلومات حول اتصال الشبكة وحالة بطارية الكمبيوتر والإعدادات الأخرى.

ربط ذيول بالشبكة والإنترنت

Tails غير ذي فائدة إلا إذا كان متصلاً بالإنترنت. ولكن قبل أن يتمكن Tails من الاتصال بالإنترنت ، يحتاج إلى الاتصال بشبكتك. يمكنك رؤية حالة اتصالك بالشبكة المحلية في قائمة النظام:

لم يكن لدينا مشكلة في ربط Tails بشبكتنا المحلية. بمجرد قيامنا بذلك ، قام تلقائيًا بتوصيل نفسه بشبكة Tor ومن خلال ذلك بالإنترنت.

يمكنك معرفة ما إذا كنت متصلاً بشبكة Tor من خلال النظر إلى رمز حالة Tor في شريط التنقل العلوي.

إذا كانت Tails متصلة بشبكة Tor ، فسيبدو رمز حالة Tor كما يلي:

إذا كان Tails غير متصل بشبكة Tor ، فسيبدو رمز حالة Tor كما يلي:

على الرغم من أننا لم نواجه أي مشاكل ، إلا أن ربط Tails بالإنترنت لا يتم بسلاسة دائمًا. إذا كانت لديك مشاكل ، فإن وثائق Tails بها تعليمات تفصيلية حول كيفية القيام بذلك الاتصال بالإنترنت بشكل مجهول.

متصفح تور

يعتمد متصفح Tor على متصفح Firefox الشهير. ولكن تم تعديله بشكل كبير ، مع مراعاة خصوصيتك وإخفاء هويتك. قام المطورون بتجريد خدمات مثل JavaScript وملفات تعريف الارتباط التي يمكن استخدامها للتغلب على عدم الكشف عن الهوية التي تقدمها شبكة Tor. هذا يجعل متصفح Tor أكثر أمانًا لاستخدامه ، ولكن قد تجد أن بعض مواقع الويب لا تعمل بشكل صحيح بدون هذه الخدمات. يمكنك معرفة المزيد عن الاختلافات في متصفح تور .

أدوات ذيول للخصوصية

توفر لك شبكة ومتصفح Tor عدم الكشف عن هويته عند استخدام الإنترنت. لكن إخفاء الهوية لا يضمن الخصوصية. دعنا نلقي نظرة سريعة على بعض أدوات التشفير الأكثر فائدة التي يمنحك Tails إليها لتعزيز خصوصيتك.

لماذا تحتاج التشفير أيضا

قد يكون هذا مربكًا ، فلنلق نظرة على مثال. لنفترض أنني أريد إرسال رسالة إلى زوجتي روث. لا أستخدم تطبيقًا مشفرًا لإنشائه ، لذلك تبدأ الرسالة بنص عادي. قبل أن تغادر الرسالة حاسوبي ، يقوم Tor بلفها في ثلاث طبقات من التشفير. هذا جزء أساسي من كيف يعمل تور.

مع مرور رسالتي عبر الشبكة ، يزيل Tor طبقات التشفير. عندما تغادر رسالتي وضع خروج Tor وتذهب إلى وجهتها ، تختفي جميع طبقات التشفير التي أضافها Tor. ما فعله تور يجعل من المستحيل تتبع رسالتي إلى الكمبيوتر الذي أتت منه. هذا يوفر عدم الكشف عن هويته.

ولكن ماذا عن محتويات رسالتي؟ المحتويات الآن في نفس الحالة التي دخلت فيها شبكة Tor. منذ أن أرسلت رسالة نصية عادية إلى الشبكة ، تخرج رسالة نصية من الشبكة.

قد يكون هذا جيدًا ، ولكنه قد يكون كارثيًا. عندما تكون في شك ، فمن الأفضل أن تكون آمنًا وأن تستخدم أدوات التشفير التي توفرها Tails. بهذه الطريقة ، لا يمكن قراءة رسائلك وبياناتك إلا من قِبل الأشخاص الذين يفترض أن يقرؤوها. حتى إذا تمكنوا بطريقة أو بأخرى من اعتراض رسائلك في الطريق ، فإن كل ما سيراه أي سنوب سيكون غير مفهومة.

الحفاظ على اتصالاتك آمنة

يمنحك Tails عدة طرق للحفاظ على اتصالاتك آمنة من أعين المتطفلين.

تشفير الرسائل وفك تشفيرها والتحقق منها باستخدام برنامج OpenPGP الصغير

إذا كنت تريد أقصى قدر من الخصوصية ، فيجب عليك استخدام برنامج OpenPGP الصغير. يعد تشفير وفك تشفير الرسائل أكثر خطورة إذا قمت بذلك في متصفح الويب. لاستخدام التطبيق الصغير ، يمكنك إنشاء رسالتك في محرر نصوص ، ثم استخدام التطبيق الصغير لتشفيرها. وبالمثل ، يمكنك تلقي رسالة مشفرة واستيرادها في التطبيق الصغير قبل فك تشفيرها.

يمكن أن يكون استخدام OpenPGP مكثفًا للعمالة. إذا كنت ترسل الكثير من الرسائل المشفرة عبر البريد الإلكتروني ، فقد يكون Thunderbird ، وهو برنامج بريد إلكتروني مثبت مسبقًا على Tails ، خيارًا أفضل من OpenPGP. إذا كنت تريد الذهاب في هذا الطريق ، يمكنك العثور على مزيد من المعلومات على مساعدة ثندربرد .

الدردشة بأمان مع Pidgin Instant Messenger وتشفير OTR

Pidgin Instant Messenger هو تطبيق دردشة يمكنه الاتصال بالعديد من أنظمة الدردشة المختلفة في نفس الوقت. عند دمجها مع رسائل OTR (خارج السجل) ، تحصل على التشفير والمزيد. إذا كنت تريد أن تكون قادرًا على الدردشة بأمان أثناء استخدام Tails ، احصل على جميع التفاصيل في الدردشة مع Pidgin .

الحفاظ على تأمين بياناتك

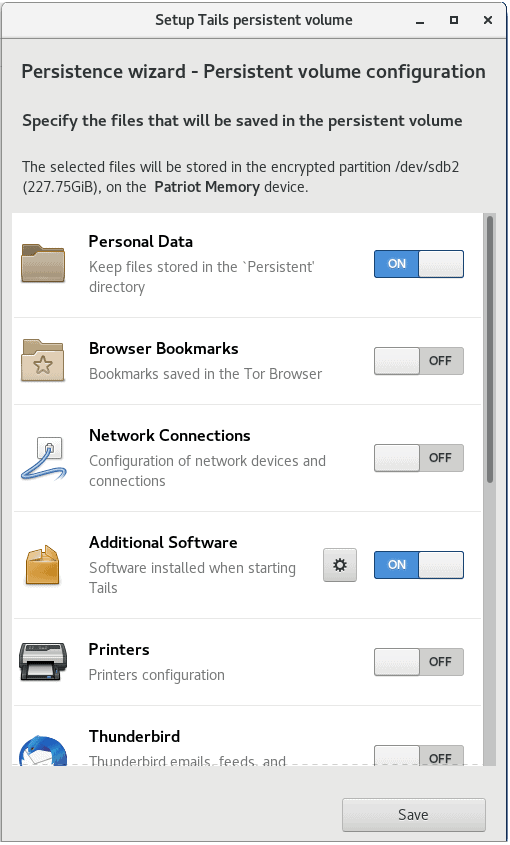

عادةً ما يخزن Tails البيانات فقط حتى يتم إيقاف تشغيله. ولكن إذا كنت تقوم بتشغيل Tails على USB Stick مع مساحة إضافية متاحة ، فيمكنك إنشاء منطقة تخزين مستمر على USB Stick للاحتفاظ بالبيانات على المدى الطويل.

هناك إيجابيات وسلبيات لإنشاء منطقة تخزين مستمر ، وينصح فريق Tails بعدم القيام بذلك في معظم الحالات. ومع ذلك ، إذا كنت بحاجة إلى تخزين البيانات بشكل آمن ، أو إضافة تطبيقات إضافية بخلاف تلك التي يتم تثبيتها مسبقًا ، فهذا هو خيارك الأفضل.

إيجابيات وسلبيات استخدام التخزين المستمر مع ذيول

| الايجابيات | سلبيات |

| يسمح لك بتخزين البيانات المشفرة على Tails USB Stick | وحدة التخزين المستمرة مرئية لأي شخص لديه حق الوصول إلى USB Stick. |

| يمكنك تثبيت تطبيقات إضافية | يمكن أن يؤدي تثبيت التطبيقات غير الافتراضية إلى كسر أمان Tails |

| يمكنك تغيير تكوين التطبيقات | يمكن أن يؤدي تغيير تكوينات التطبيقات الافتراضية إلى إضعاف الهوية |

| يمكنك فتح التخزين المستمر من أنظمة تشغيل أخرى | الوصول إلى التخزين الدائم من أنظمة تشغيل أخرى يمكن أن يضر بالأمان |

لتقليل مخاطر استخدام التخزين المستمر ، يمكنك تحديد أنواع الملفات التي يمكن لـ Tails تخزينها هناك.

إذا كنت لا تزال ترغب في المضي قدمًا بعد النظر في الإيجابيات والسلبيات ، فستحتاج إلى التوجه إلى مشفرة الثبات صفحة للحصول على تعليمات مفصلة.

إدارة كلمات المرور

أحد أفضل استخدامات التخزين المستمر هو تتبع جميع كلمات المرور الخاصة بك. يعد استخدام كلمة مرور مختلفة وقوية لكل موقع ويب وتطبيق يحتاج إلى واحد أمرًا ضروريًا ، ولكن تتبعها جميعًا دون مساعدة محوسبة يكاد يكون مستحيلًا.

لمعالجة هذه المشكلة ، يأتي Tails مع KeePassX، مدير كلمة مرور بجودة مفتوحة. يمكنك استخدامه لتتبع جميع كلمات المرور الخاصة بك بينما تحتاج فقط لتذكر كلمة المرور الوحيدة التي تفتح هذا التطبيق.

الذيول والعملات المشفرة تشكل فريقًا رائعًا

إذا كنت مهتمًا بالعملات المشفرة وأنت على دراية بها تبادلات التشفير، تريد بالتأكيد التحقق من Tails. تجعل خصوصيته وإخفاء هويته مكانًا أكثر أمانًا للاحتفاظ بمحافظ العملات المشفرة من جهاز كمبيوتر قياسي. يتضمن ذيول أ بيتكوين المحفظة في برنامجها المثبت مسبقًا.

دعم Bitcoin مدمج مع محفظة Electrum

تأتي محفظة Electrum Bitcoin بشكل قياسي مع Tails. مع القليل من العمل ، يمكنك نقل مفاتيح Bitcoin الخاصة بك إلى Electrum. بمجرد القيام بذلك ، ستكون مفاتيحك أكثر أمانًا ، وستكتسب معاملات البيتكوين الخاصة بك إخفاء هوية شبكة Tor. لمعرفة المزيد عن محفظة Electrum Bitcoin ، قم بزيارة الصفحة الرئيسية Electrum.

ماذا عن استخدام Monero مع ذيول؟

Monero هي عملة مشفرة آمنة وخاصة لا يمكن تعقبها. وهذا يجعل Tails مكانًا طبيعيًا لتخزين Monero. إذا كنت ترغب في الاحتفاظ بـ Monero on Tails ، فستحتاج إلى إعداد التخزين الدائم على USB Tails الخاص بك. هذا لأن Tails ليس لديه محفظة مثبتة مسبقًا لـ Monero كما هو الحال مع Bitcoin.

إليك تعليمات الإعداد التخزين المستمر. بمجرد أن يكون لديك هذا الإعداد ، وهنا تعليمات تثبيت محفظة مونيرو على ذيول.

إذا كنت تريد أقصى درجات الأمان لجهاز Monero الخاص بك ، فسوف تقوم بتخزينه في محفظة باردة. يعد Tails أداة مثالية لإنشاء مثل هذه المحفظة. لا تترك ذيول أي شيء وراء جهاز الكمبيوتر الذي يمكن أن يساعد الشخص السيئ في الوصول إلى محفظتك الباردة أو حتى يعرف أنه موجود. وباستخدام Tails ، ستقوم بإنشاء محفظتك الباردة على نظام أكثر أمانًا.

تحقق من هذا الرابط إذا كنت ترغب في إنشاء محفظة مونيرو الباردة باستخدام ذيول.

هل يعد Tails دائمًا أفضل حل للخصوصية وإخفاء الهوية؟

على الرغم من أن Tails هو نظام تشغيل رائع للخصوصية ، إلا أنه ليس الوحيد المتاح ، أو حتى الأفضل لكل موقف. على وجه الخصوص ، غالبًا ما يستخدم الأشخاص المهتمون بالخصوصية وعدم الكشف عن الهوية عبر الإنترنت Whonix or Qubes.

اذا ماهو أفضل؟ كالعادة ، الجواب هو "هذا يعتمد". دعونا نرى كيف يتراكم كل واحد ضد Tails.

هل Whonix أفضل من Tails؟

يعمل Whonix عادةً كجهازين ظاهريين VirtualBox. تقوم بعملك في جهاز افتراضي واحد (محطة العمل). الآخر (البوابة) يعالج جميع الاتصالات بين محطة العمل والإنترنت بتمريرها عبر شبكة Tor.

هذا التصميم يعني أن أي جهاز كمبيوتر يمكنه تشغيل VirtualBox يجب أن يكون قادرًا على تشغيل Whonix. هذا يجعل من السهل تثبيت Whonix ، ولكن هناك بعض الآثار الأمنية الكبيرة لهذا التصميم.

عندما تقوم بتشغيل Tails من USB stick أو DVD ، فهو نظام التشغيل الوحيد الذي يعمل على الكمبيوتر. لتشغيل Whonix ، تحتاج إلى تشغيل نظام تشغيل المضيف أيضًا. يمكنك بسهولة التنقل ذهابًا وإيابًا بين محطة عمل Whonix الخاصة والمجهولة والكمبيوتر المضيف.

في حين أن هذا مناسب ، فإنه يجعل من السهل جدًا القيام بشيء ما في المضيف عندما يجب أن تفعل ذلك في Whonix والعكس صحيح. والأسوأ من ذلك ، أن Whonix لا يمكنها فرض الاتصالات بين المضيف والإنترنت للذهاب عبر Tor. إذا انزلقت وفعلت شيئًا في المضيف لا يجب عليك فعله ، فقد فقدت هويتك.

بينما تتمتع Whonix ببعض المزايا ، نعتقد أن Tails هو حل خصوصية أفضل من Whonix.

هل Qubes أفضل من Tails؟

في بعض النواحي ، Qubes يشبه Tails أكثر من Whonix. هذا لأنه عندما تقوم بتشغيل Qubes ، فهو نظام التشغيل الوحيد الذي يعمل على الكمبيوتر. هذا أكثر أمانًا بطبيعته من نهج Whonix نظرًا لأنه لا توجد طريقة للحصول على "خارج" بيئة Qubes الآمنة عن طريق الخطأ.

يحتوي Qubes على أجهزته الافتراضية الخاصة به مع مستويات مختلفة من الثقة لتشغيل التطبيقات. يتم عزل الأجهزة الافتراضية تمامًا عن بعضها البعض بواسطة Qubes. وهذا يحد من الضرر الذي يمكن أن يحدثه التطبيق السيئ (مثل برامج التجسس أو الفيروسات) عن طريق قصر هذا الضرر على جهاز افتراضي واحد.

Qubes نفسها لا تقدم أي إخفاء حقيقي. لمعالجة هذا ، يركض الناس في بعض الأحيان Whonix داخل Qubes.

أحد العوائق الكبيرة لـ Qubes (مع Whonix أو بدونه) هو عدم وجود إصدار USB مباشر منه. هذا يعني أنه عند استخدام Qubes ، من المحتمل أن تكون هناك آثار متبقية على الكمبيوتر المضيف بمجرد إنهاء الجلسة.

كما هو الحال مع Whonix ، بينما تتمتع Qubes ببعض الفوائد ، نعتقد أن Tails هو حل أفضل بشكل عام.

هل Tails مناسب لك؟

يعتمد ما إذا كان Tails هو نظام التشغيل "الصحيح" بالنسبة لك على ما تخطط للقيام به. ربما لا ترغب في استخدامه كنظام التشغيل الرئيسي. الميزات التي تجعلها أداة خصوصية جيدة يمكن أن تجعلها خرقاء للاستخدام بدوام كامل. قد يكون تثبيت البرنامج المفضل لديك أمرًا صعبًا وقد يكسر حماية الخصوصية التي توفرها خدمة Tails. سيؤدي جعل جميع اتصالاتك بالإنترنت من خلال شبكة Tor إلى إبطاء تصفحك.

ولكن هناك العديد من المواقف التي يكون فيها Tails مفيدًا للغاية لأي شخص مهتم بالخصوصية وإخفاء الهوية على الإنترنت:

- هل يزعجك أن مزودي خدمات الإنترنت ومواقع الويب يشاهدون ما تفعله عبر الإنترنت ويبيعون هذه المعلومات إلى المسوقين أو تسليمها إلى وكالات التجسس؟ إذا كان الأمر كذلك ، فإن استخدام Tails يمكن أن يمنعهم من معرفة أي شيء مفيد عنك.

- هل سبق لك سرقة بياناتك الشخصية من بعض مواقع الويب المحمية بشكل سيء من قِبل المتسللين؟ يمكن أن يؤدي استخدام Tails إلى تقليل كمية مواقع البيانات المتوفرة عنك. لا يمكنهم فقدان ما ليس لديهم.

- هل تحتاج إلى زيارة المواقع الحساسة التي لا تريد حكومتك أن تراها؟ باستخدام Tails ، يمكنك الالتفاف حول الكتل التي تم وضعها لإيقافك بشكل مجهول.

- هل لدى حكومتك نظام مثل الصين ، حيث يتم مراقبة كل ما تفعله على الإنترنت واستخدامه لتحديد ما إذا كنت مواطنًا صالحًا أم لا؟ يمكنك استخدام Tails للقيام بالأشياء التي لا تحبها الحكومة بشكل مجهول.

- هل تريد الحفاظ على عملاتك المشفرة آمنة؟ يؤدي الاحتفاظ بمحافظ العملات الرقمية الخاصة بك على عصا USB Tails إلى إضافة طبقات من الحماية إلى التشفير الخاص بك.

باختصار ، يمكن لأي شخص يقرأ هذا تقريبًا التفكير في المواقف التي يمكنه فيها استخدام الخصوصية وإخفاء الهوية التي يمكن أن يمنحك Tails إياها. نعتقد أنها أداة رائعة ، طالما أنك تتذكر أنه لا يوجد شيء آمن 100٪. تفحص ال صفحة تحذيرات ذيول للتأكد من أنك تفهم القيود ، ثم جرّب Tails.

وفي حال كنت تتساءل لماذا يسمون هذا الشيء "ذيول" ، الاسم هو اختصار. وهو يشير إلى "نظام Amnesic Incognito Live System". الآن أنت تعرف.

- 7

- الوصول

- إمكانية الوصول

- أنشطة

- إضافي

- الكل

- الغفلية

- التطبيق

- تطبيق

- التطبيقات

- المنطقة

- حول

- فنـون

- أفضل

- قطعة

- إلى البيتكوين

- بيتكوين المعاملات

- بيتكوين محفظة

- المتصفح

- دعوة

- الحالات

- رقابة

- تغيير

- الصين

- المحفظة الباردة

- مجال الاتصالات

- أجهزة الكمبيوتر

- التواصل

- محتويات

- خلق

- العملات الرقمية

- العملات المشفرة

- السيفاربونكس

- البيانات

- صفقة

- تصميم

- المطورين

- فعل

- رئيس التحرير

- البريد الإلكتروني

- التشفير

- البيئة

- خروج

- المميزات

- نهاية

- برنامج فايرفوكس

- الاسم الأول

- لأول مرة

- مجانًا

- البرمجيات الحرة

- بالإضافة إلى

- خير

- حكومة

- عظيم

- أخضر

- تجمع

- توجيه

- قراصنة

- أجهزة التبخير

- رئيس

- هنا

- الصفحة الرئيسية

- كيفية

- كيفية

- HTTPS

- اي كون

- صورة

- معلومات

- Internet

- IT

- جافا سكريبت

- قفز

- حفظ

- مفاتيح

- قيادة

- تعلم

- تعلم

- ليد

- LINK

- لينكس

- محلي

- موقع

- طويل

- حب

- القيام ب

- الوسائط

- الرسائل

- رسول

- Monero

- موزيلا

- قائمة الإختيارات

- شبكة

- الشبكات

- online

- الخصوصية على شبكة الإنترنت

- جاكيت

- تعمل

- نظام التشغيل

- أنظمة التشغيل

- خيار

- مزيد من الخيارات

- أخرى

- كلمة المرور

- كلمات السر

- مجتمع

- البيانات الشخصية

- لاعب

- أكثر الاستفسارات

- صحافة

- خصوصية

- خاص

- البرنامج

- حماية

- الحماية

- جودة

- نطاق

- نادي القراءة

- مورد

- طريق

- يجري

- تشغيل

- خزنة

- شاشة

- أمن

- بيع

- خدمات

- طقم

- ضبط

- قصير

- المواقع

- So

- تطبيقات الكمبيوتر

- الفضاء

- أنفق

- بقعة

- المعايير

- بداية

- الولايه او المحافظه

- الحالة

- مسروق

- تخزين

- متجر

- فروعنا

- الدعم

- نظام

- أنظمة

- الحديث

- تكنولوجيا

- الوقت

- تيشرت

- تور

- حركة المرور

- المعاملات

- الثقة

- سقسقة

- عالمي

- us

- USB

- التحقق

- فيديو

- افتراضي

- الجهاز الظاهري

- فيروس

- حجم

- محفظة

- محافظ

- شاهد

- الويب

- متصفح الويب

- الموقع الإلكتروني

- المواقع

- من الذى

- ويكيبيديا

- كسب

- للعمل

- أعمال

- في جميع أنحاء العالم

- موقع YouTube

![ما هو توزيعة Linux الأفضل للخصوصية؟ لقد انتهينا من البحث [الدليل] ما هو توزيع Linux الأفضل للخصوصية؟ لقد انتهينا من [دليل] ذكاء بيانات PlatoBlockchain. البحث العمودي. عاي.](https://platoblockchain.com/wp-content/uploads/2021/05/which-linux-distro-is-best-for-privacy-weve-done-the-research-guide-300x168.png)

![25 أفضل خدمات استضافة الويب [2020] - قبول Bitcoin أفضل 25 خدمة استضافة على الويب [2020] - تقبل Bitcoin ذكاء بيانات PlatoBlockchain. البحث العمودي. عاي.](https://platoblockchain.com/wp-content/uploads/2021/05/25-best-web-hosting-services-2020-bitcoin-accepted-300x168.png)

![دليل متعمق للمبتدئين في Uniswap [2023] دليل متعمق للمبتدئين في Uniswap [2023]](https://platoblockchain.com/wp-content/uploads/2023/11/an-in-depth-beginners-guide-to-uniswap-2023-300x168.png)

![Crypto OPSEC [2020]: الحسابات ، الهواتف المحمولة ، 2FA & Security Crypto OPSEC [2020]: الحسابات ، والهواتف المحمولة ، و 2FA ، واستخبارات بيانات PlatoBlockchain الأمنية. البحث العمودي. عاي.](https://platoblockchain.com/wp-content/uploads/2021/05/crypto-opsec-2020-accounts-cell-phones-2fa-security-300x300.jpg)

![دليل المبتدئين الملحمي إلى Uniswap [2020] دليل المبتدئين الملحمي إلى Uniswap [2020] ذكاء بيانات PlatoBlockchain. البحث العمودي. عاي.](https://platoblockchain.com/wp-content/uploads/2021/05/an-epic-beginners-guide-to-uniswap-2020-300x168.png)