عند التسوق لشراء هاتف ذكي جديد، من المرجح أن تبحث عن أفضل قيمة مقابل أموالك. إذا كنت تبحث عن جهاز من الطراز الأول ولكنك لست حريصًا على دفع أعلى سعر له، فمن المحتمل أن تكون العروض المقدمة من الشركات المصنعة الأقل شهرة في قائمتك المختصرة. في الواقع، في سوق الهواتف الذكية الذي يشهد منافسة شديدة، قد تكون مدللًا للاختيار حيث يمكن لبعض المتنافسين غير المعروفين ولكن المتميزين، في كثير من النواحي، منافسة المنتجات الرئيسية لعمالقة التكنولوجيا الراسخين مثل Apple وSamsung وGoogle.

من ناحية أخرى، في حين أن الهواتف التي تستهدف الأشخاص المهتمين بالأسعار قد لا تتفوق على البنك، فإنها تخسر عند تقييمها وفقًا لمعايير مثل التعرف على العلامة التجارية، وتقنيات الاتصالات المنافسة، وفي بعض الحالات، اعتبارات الأمن العالمي وخصوصية البيانات. إن المكانة (أو عدم وجودها) وسياسات التسعير المرتبطة ببعض الشركات المصنعة لها أيضًا تأثيرات على الإدراك العام - ففي نهاية المطاف، تطور الهاتف الذكي ليصبح أحد رموز المكانة الرئيسية في عصرنا.

في بعض النواحي، يمكن بعد ذلك نقل بعض الأجهزة المتطورة إلى الفئة المتوسطة أو ربما حتى الفئة الملائمة للميزانية. غالبًا ما تأتي الهواتف الذكية محملة بإصدارات Android الأقدم، خاصة في هذه الأخيرة، ويكون دعمها بعد الشراء أقل، إن وجد. غالبًا ما لا يتلقون أي تحديثات للميزات أو الأمان، ويتلقونها متأخرًا أو لفترة قصيرة من الوقت فقط، وقد يتم منع الشركات المصنعة لها من النظام البيئي لتطبيق متجر Google Play تمامًا. كما تبين عدة حالات حيث كانت الهواتف يتم شحنها مع البرامج الضارة مباشرة بمجرد إخراجها من الصندوقوأمن سلسلة التوريد هو سبب آخر للقلق.

الروبوت المتعدد؟

مع حصة السوق أكثر من 70 في المئة، أو حوالي 3.3 مليار مستخدم نشط، يحتفظ نظام Android بمكانته باعتباره نظام التشغيل العالمي الرائد للهواتف المحمولة (OS). ومع ذلك، ليس كل شيء متساويًا في عالم Android. ومن بين الهواتف الذكية التي تعمل بنظام Android والمزودة بميزات كاملة، تتصدر سامسونج الطريق بحصة سوقية تبلغ حوالي 35 بالمائة بينما تصل حصتها من إجمالي سوق الهواتف الذكية إلى 20 بالمائة، خلف شركة Apple مباشرة.

تتصدر سامسونج المجموعة ليس فقط بفضل ابتكاراتها والجودة العالية لمنتجاتها التي تتميز بخيارات متنوعة لكل ميزانية. تتعلق ريادة سامسونج أيضًا بحقيقة أن هواتفها تستفيد من الضمانات الأمنية المضمنة في Google Play وأن العديد من هواتفها تأتي مع تحديثات البرامج لفترات زمنية أطول من معظم منافسيها في نظام Android البيئي المجزأ. ويضمن كل هذا في النهاية تكاملًا محسّنًا للأجهزة والبرامج، وبالتالي يعزز تجربة المستخدم وأمانه.

وفي الوقت نفسه، تم حظر الهواتف الجديدة من شركة التكنولوجيا الصينية العملاقة هواوي، على سبيل المثال، من الوصول إلى متجر جوجل بلاي منذ عام 2019. ومن أجل الحفاظ على وجودها في السوق العالمية، قامت الشركة، التي تفتخر بمجموعتها الخاصة من طرازات الهواتف الذكية المتطورة قامت ببناء نظام التشغيل الخاص بها المسمى HarmonyOS. يعتمد نظام التشغيل هذا إلى حد كبير على مشروع Android مفتوح المصدر (AOSP) المتوفر مجانًا. ومع ذلك، فإن مثل هذه الاستثناءات من Google Play قد يكون لها آثار أمنية على المستخدمين النهائيين.

الأمن الجماعي

بالإضافة إلى ميزات الأمان المخبأة في Android، يستفيد المستخدمون أيضًا من الأمان الممتد عبر متجر Google Play نفسه وأدوات حماية Play Protect الممكّنة افتراضيًا. تم دمج بيئة تطبيقات Android المعتمدة رسميًا في هواتف الشركات المصنعة للهواتف الذكية المتوافقة مع لوائح الولايات المتحدة والاتحاد الأوروبي. يتم دعم أمان المتجر بواسطة تحالف الدفاع عن التطبيقات من Google، والذي كان أطلقت في نوفمبر 2019 والتهم إسيت كعضو.

يعد متجر Google Play موطنًا لـ أكثر من 2.6 مليون تطبيق، وجميعها تقريبًا، من الناحية النظرية، يمكن أن تحتوي على "وظائف نائمة" ضارة غير مرئية في وقت التحميل أو، كما كان الحال مع البرمجيات الخبيثة Ahmyth تم اكتشافه بواسطة ESET مؤخرًا، وتلقي تحديثًا ضارًا لاحقًا في حادثة تم تسليط الضوء عليها أيضًا في Google تقرير آفاق التهديد لشهر أغسطس 2023. حيث يتم رصد التهديدات على المتاجر المهتمة بالأمن مثل متجر Samsung Galaxy وحتى متجر Google Play، يتصرف مشغلوه بسرعة لإزالة التطبيقات.

وعلى هذا النحو، فإن أجهزة Android معرضة للخطر من عدة أنواع رئيسية من البرامج الضارة. إنها أحصنة طروادة المصرفية، التي تسرق بيانات اعتماد تسجيل الدخول ويمكنها حتى تجاوز المصادقة الثنائية (2FA).. هناك تهديد آخر تمثله أحصنة طروادة للوصول عن بعد (RATs)، والتي يمكنها التجسس على الضحايا وتلقي أوامر مباشرة من المهاجمين لسرقة الأموال أو بيانات الاعتماد أو البيانات، واختطاف حسابات وسائل التواصل الاجتماعي وتسجيل المكالمات الهاتفية. ثم هناك أيضًا برامج الفدية التي تعمل بنظام Android والتي غالبًا ما تنتشر عبر الروابط الضارة على مواقع الويب غير الآمنة أو في رسائل البريد الإلكتروني والرسائل. يعد الحفاظ على سلامة الأشخاص من هذه الأنواع من المخاطر أمرًا أساسيًا لمهمة التحالف.

الأمن يهمنا جميعا

تأتي معظم أجهزة Android مزودة بمظاهر الشركة المصنعة أعلى إصدار Android المجرد وتوفر إمكانية الوصول إلى Google Play. هناك أيضًا بائعون أنشأوا موطئ قدم في السوق باستخدام أنظمة تشغيل أخرى تعتمد على AOSP، لكن متاجر التطبيقات والتطبيقات المتوفرة فيها لا يتم فحصها بواسطة App Defense Alliance.

قد يكون استخدام متاجر تطبيقات الطرف الثالث أو الأماكن الأخرى التي لم يتم فحصها أمرًا مغريًا، نظرًا لأنها تتميز بها التطبيقات التي قد لا تجدها في المتاجر الرئيسية أو تقديم بدائل مفتوحة المصدر بالكامل (FOSS) تتجاوز القيود الإقليمية - أو لم يتم تصنيعها بواسطة شركة تقنية عملاقة لا ترغب في مشاركة بياناتك معها. وعلى الرغم من أن بعض هذه المتاجر قد يتم تنظيمها وإدارتها بشكل صحيح الشركات الشرعية، هناك أيضا المئات من متاجر التطبيقات التي تخضع لعمليات فحص أقل صرامة، إن وجدت.

تظهر خلاصة الأمر، حيث من المرجح أن تؤثر المخاطر الناجمة عن التطبيقات ومتاجر التطبيقات البديلة على بعض العلامات التجارية للهواتف أكثر من غيرها، ويشكل ذلك مصدر قلق خاصة بالنسبة لأولئك الذين ليس لديهم إمكانية الوصول إلى نظام التشغيل وبيئات التطبيقات الأصلية من Google. [ملاحظة: حتى الأشخاص الذين يقررون الاستغناء عن الضمانات المضمنة في أجهزة Android التي تدعم Google Play وتثبيت التطبيقات من خارج متجر التطبيقات الرسمي يمكنهم، أو سيتمكنون قريبًا، من ذلك، استخدم الماسح الضوئي في الوقت الفعلي للمتجر للتحقق من التطبيقات من مصادر أخرى.]

الحكايات التحذيرية كثيرة

لم يكن هناك نقص في الأمثلة على المخاطر التي تنطوي على متاجر التطبيقات التابعة لجهات خارجية وشركات تصنيع الهواتف، بما في ذلك تلك التي ربما لم تسمع عنها من قبل. دعونا نراجع على الأقل عددًا قليلًا منها التي ظهرت على مر السنين:

- الوحدات الاقتصادية الإقليمية والجرائم الإلكترونية في شمال شرق بريطانيا أصدر تحذيرا مرة أخرى في عام 2020 حول المحتالين الذين يزعمون أن هناك تطبيقات محددة مدفوعة الأجر - في هذه الحالة، تطبيق "TikTokPro" مزيف - يمكن تنزيله "مجانًا" من بعض متاجر تطبيقات الطرف الثالث. حصل الضحايا على برامج تجسس أو برامج إعلانية بدلاً من ذلك.

- وكما أن هناك تطبيقات وهمية, تحديثات التطبيق ومتاجر التطبيقات التي تم إنشاؤها لجذب الضحايا إلى تنزيل البرامج الضارة، يمكن أن تنشأ مخاطر مماثلة من الأجهزة الرخيصة التي تصنعها العلامات التجارية للهواتف المحمولة من الدرجة B أو التي لا تحمل أي اسم. في عام 2020، شركة مكافحة الاحتيال تم العثور على برامج ضارة في المنبع تقديم طلبات احتيالية لخدمات الاشتراك على 53,000 ألف هاتف ذكي من طراز Tecno W2 المباعة في بعض الدول الإفريقية.

- ويمكن العثور على تهديدات مماثلة، مضمنة في البرامج الثابتة، في الأجهزة التي تم شراؤها بسعر رخيص على منصات التجارة الإلكترونية الكبيرة مثل علي بابا و أمازون ومن المحتمل أن العديد من العروض ذات الميزانية المحدودة والعروض الرخيصة للغاية تأتي مع "تكاليف إضافية"، مثل البرامج الإعلانية وغيرها من الأشياء السيئة.

- لا يتم بالضرورة توزيع الهواتف الرخيصة في العالم النامي فقط. في عام 2020، أصدرت الحكومة الأمريكية هواتف ذكية UMX U686CL تعمل بنظام Android للمستخدمين ذوي الدخل المنخفض. وتبين فيما بعد أنهم جاءوا مثبتة مسبقًا ببرامج ضارة غير قابلة للإزالة عرض الإعلانات غير المرغوب فيها وتنزيل التطبيقات غير المصرح بها.

هنا يكون هناك وحوش

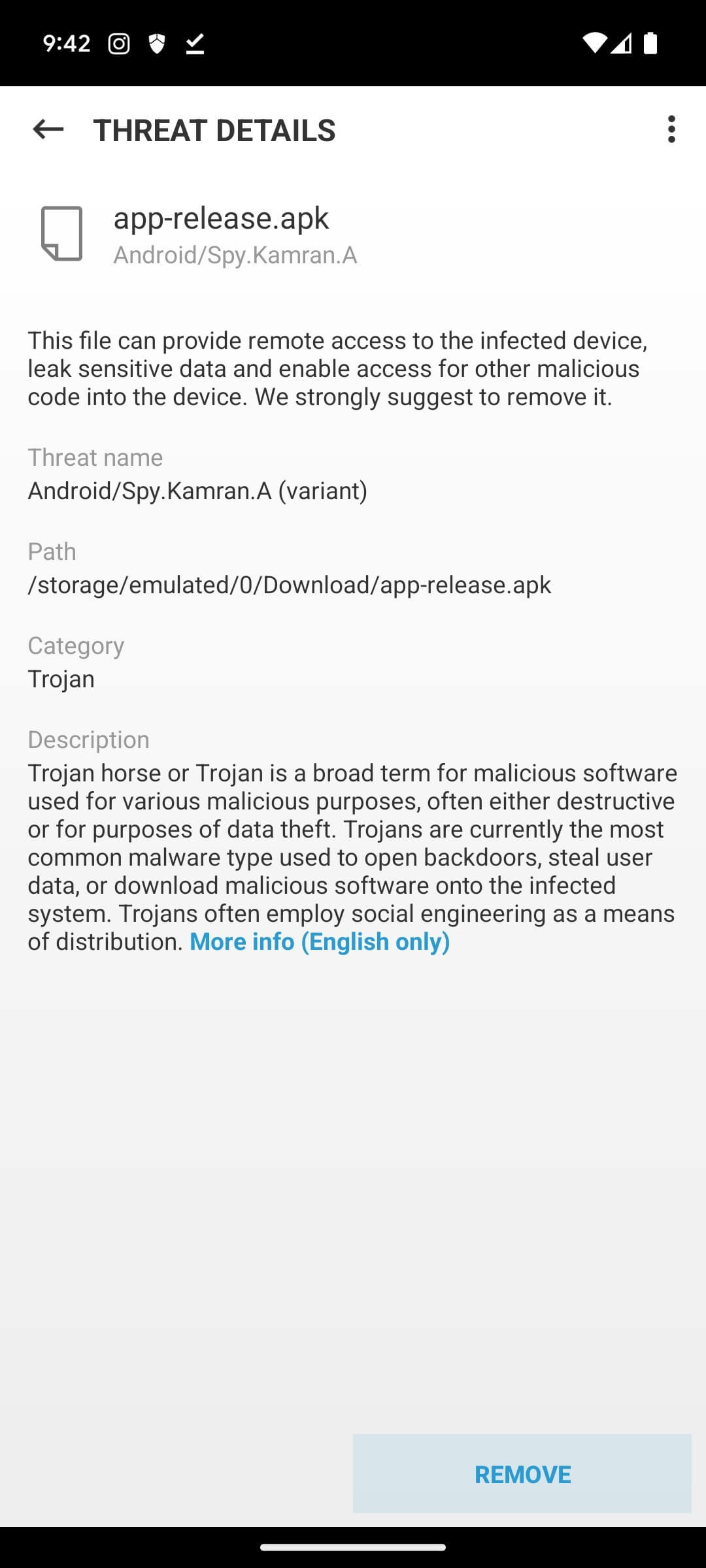

تستمر أبحاث ESET في تعقب تهديدات الأجهزة المحمولة، بما في ذلك تلك التي تستهدف مستخدمي البرامج من متاجر الطرف الثالث أو البرامج الضارة الموزعة في الرسائل أو على مواقع الويب. التهديدات الأخيرة مثل برنامج تجسس Kamran، مخبأ في تطبيق إخباري في باكستان وتنزيلها مباشرة من موقع إخباري شرعي، تظهر مشكلة واحدة فقط من بين العديد من المشكلات المتعلقة بالتطبيقات التي لم يتم فحصها. بعد تنزيل التطبيق والموافقة على شروطه، بدأ التطبيق في جمع البيانات مثل جهات الاتصال وأحداث التقويم وسجلات المكالمات ومعلومات الموقع وملفات الجهاز والرسائل النصية القصيرة والصور والمزيد.

من المحتمل جدًا أنك لست من منطقة جيلجيت بالتستان في باكستان. ومع ذلك، بغض النظر عن المكان الذي تعيش فيه، فمن المحتمل أنك تستخدم مجموعة متنوعة من التطبيقات التي تساعدك في الخدمات المصرفية، أو توفر تحديثات الأخبار الهامة، أو مجرد الترفيه. مهما كان السعر أو العلامة التجارية أو نظام التشغيل الذي يشغل جهازك الذي اخترته، فأنت بحاجة إلى استكشاف عالم الإنترنت بحذر.

الذهاب لخيار الأمان متعدد الطبقات

ومن بين أمور أخرى، كشفت حملة Kamran عن أهمية المكان الذي يصدر فيه المستخدمون تطبيقاتهم بالإضافة إلى الحاجة إلى طبقات متعددة من الأمان على الأجهزة المحمولة. ببساطة، فإن ترسانة التهديدات وأساليب الهجوم المتنوعة المتاحة للمجرمين - بغض النظر عن الموقع - تتطلب الحماية. لهذا السبب، مثل الحلول إسيت موبايل سيكيوريتي (EMS) لا يقتصر الأمر على حظر البرامج الضارة كما هو موضح في قضية Kamran، بل يوفر أيضًا حماية شاملة تقوم بالبحث عن مواقع الويب التي يحتمل أن تكون ضارة وتحظرها، ويأتي مزودًا بحماية الدفع ومكافحة التصيد الاحتيالي وإمكانات استباقية لمكافحة السرقة.

من برامج التجسس مثل كامران وغيرها من التهديدات المذكورة في هذه المدونة، EMS يقطع شوطا طويلا نحو حمايتك من هذه التهديدات. في الواقع، كان EMS قد اكتشف Kamran مرتين - أولاً، عبر ميزة مكافحة التصيد الاحتيالي التي كانت ستمنع الوصول إلى الصفحة وثانيًا، بفضل وحدة مكافحة الفيروسات التي كانت ستفحص التطبيق الضار قبل وأثناء عملية التثبيت. حظره كما هو موضح في الصورة أدناه.

سواء كان ذلك بسبب الحاجة أو الشعور بالمغامرة، إذا كنت تغوص في المياه غير المعروفة للهواتف ذات الميزانية المحدودة من الشركات المصنعة الغامضة ومتاجر تطبيقات الطرف الثالث والتطبيقات غير السائدة، فقد تواجه رحلة محفوفة بالمخاطر. في مثل هذه الرحلة، يعد تحديد أولويات الأمن أمرًا ضروريًا. أسهل شيء يمكنك القيام به هو تنزيل ملف حل أمني تم اختباره عبر الزمن مثل ESET Mobile Security، الذي تم منحه بشكل متكرر بواسطة مختبرين خارجيين مثل AV Comparatives وغيرها.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.welivesecurity.com/en/mobile-security/these-arent-android-phones-you-should-be-looking-for/

- :لديها

- :يكون

- :ليس

- :أين

- 000

- 20

- 2019

- 2020

- 2023

- 2FA

- 35 في المئة

- 35%

- 70

- a

- ماهرون

- من نحن

- قبول

- الوصول

- الوصول

- الحسابات

- عمل

- نشط

- إضافة

- مغامرة

- الأفريقي

- بعد

- ضد

- مساعدة

- الكل

- اليانز

- تقريبا

- أيضا

- البديل

- بالبدائل

- من بين

- المبالغ

- an

- و

- الروبوت

- آخر

- مكافحة الغش

- أي وقت

- التطبيق

- المتجر

- تفاح

- التطبيقات

- هي

- حول

- ارسنال

- AS

- تقييم

- أسوشيتد

- At

- مهاجمة

- الأصالة

- AV

- متاح

- منحت

- الى الخلف

- المدعومة

- مصرف

- البنوك والمصارف

- على أساس

- بي بي سي

- BE

- كان

- قبل

- وراء

- أقل من

- تستفيد

- أفضل

- كبير

- مليار

- حظر

- حجب

- Blocks

- المدونة

- تفتخر

- على حد سواء

- الملابس السفلية

- اشترى

- العلامة تجارية

- إعتراف بعلامة تجارية

- العلامات التجارية

- استراحة

- بريطاني

- ميزانية

- بنيت

- لكن

- by

- التقويم السنوي

- دعوة

- تسمى

- دعوات

- الحملات

- CAN

- قدرات

- حقيبة

- الحالات

- الفئة

- اشتعلت

- الحذر

- مركزي

- معين

- سلسلة

- رخيص

- التحقق

- الصينية

- خيار

- اختيار

- ادعاء

- CO

- تأتي

- يأتي

- حول الشركة

- المنافسة

- تنافسي

- المنافسين

- متوافقة

- شامل

- اهتمامات

- جهات الاتصال

- تواصل

- استطاع

- دولة

- خلق

- أوراق اعتماد

- نسبة الجريمة

- المجرمين

- المعايير

- حرج

- المتطور والحديث

- الانترنت

- الجريمة الإلكترونية

- الأخطار

- البيانات

- خصوصية البيانات

- تقرر

- الدفاع

- مطالب

- تطوير

- العالم النامي

- جهاز

- الأجهزة

- مباشرة

- مباشرة

- اكتشف

- عرض

- وزعت

- عدة

- تنوع

- غوص

- do

- دولار

- لا

- إلى أسفل

- بإمكانك تحميله

- تحميل

- أثناء

- التجارة الإلكترونية

- أسهل

- اقتصادي

- النظام الإيكولوجي

- رسائل البريد الإلكتروني

- جزءا لا يتجزأ من

- ظهرت

- يظهر

- النهاية

- يعزز

- يضمن

- ترفيه

- تماما

- البيئة

- البيئات

- متساو

- خاصة

- أنشئ

- EU

- حتى

- أحداث

- كل

- تطورت

- مثال

- أمثلة

- الخبره في مجال الغطس

- اكتشف

- مدد

- تمديد

- الوجه

- حقيقة

- زائف

- الميزات

- المميزات

- قليل

- بعنف

- ملفات

- شركة

- الاسم الأول

- الرائد

- في حالة

- الشرق الأوسط

- وجدت

- مجزأة

- محتال

- بحرية

- تبدأ من

- بالإضافة إلى

- تماما

- Galaxy

- جمع

- عملاق

- العالمية

- متجر عالمي

- يذهب

- شراء مراجعات جوجل

- Google Play

- متجر Google Play

- جوجل

- حصلت

- حكومة

- كان

- يد

- أجهزة التبخير

- الضارة

- يملك

- سمعت

- مخفي

- مرتفع

- الراقية

- سلط الضوء

- خطف

- الصفحة الرئيسية

- آفاق

- لكن

- HTML

- HTTPS

- هواوى

- مطاردة

- if

- صورة

- صور

- التأثير

- الآثار

- آثار

- أهمية

- in

- حادث

- بما فيه

- في الواقع

- معلومات

- غير آمن

- تثبيت

- التركيب

- بدلًا من ذلك

- التكامل

- إلى

- غير مرئى

- تنطوي

- نشر

- IT

- انها

- نفسها

- رحلة

- م

- واحد فقط

- شديد

- حفظ

- نقص

- إلى حد كبير

- متأخر

- الى وقت لاحق

- طبقات

- قيادة

- قيادة

- يؤدي

- الأقل

- شرعي

- أقل

- أقل

- أقل شهرة

- مثل

- على الأرجح

- خط

- وصلات

- حي

- موقع

- تسجيل الدخول

- طويل

- يعد

- بحث

- أبحث

- فقد

- صنع

- الرئيسية

- التيار

- المحافظة

- تحتفظ

- جعل

- صناع

- البرمجيات الخبيثة

- الشركة المصنعة

- الشركات المصنعة

- كثير

- تجارة

- الحصة السوقية

- مايو..

- الوسائط

- المذكورة

- رسائل

- طرق

- ربما

- مليون

- الرسالة

- الجوال

- أجهزة محمولة

- الأمن موبايل

- عارضات ازياء

- وحدة

- مال

- الأكثر من ذلك

- أكثر

- متعدد الطبقات،

- متعدد

- الكون المتعدد

- يجب

- ne

- بالضرورة

- حاجة

- لا هذا ولا ذاك

- أبدا

- جديد

- أخبار

- لا

- لاحظ

- نوفمبر

- of

- عرض

- عروض

- رسمي

- رسميا

- غالبا

- أقدم

- on

- ONE

- online

- فقط

- المصدر المفتوح

- تعمل

- نظام التشغيل

- أنظمة التشغيل

- مشغلي

- الأمثل

- مزيد من الخيارات

- or

- طلب

- OS

- أخرى

- أخرى

- لنا

- خارج

- في الخارج

- على مدى

- الخاصة

- حزمة

- صفحة

- باكستان

- خاصة

- حفلة

- دفع

- وسائل الدفع

- مجتمع

- فى المائة

- الإدراك

- فترة

- فترات

- للهواتف

- المكالمات الهاتفية

- الهواتف

- صورة

- وجهات

- منصات التداول

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- بلايستشن

- اللعب مخزن

- سياسات الخصوصية والبيع

- طرح

- ان يرتفع المركز

- ربما

- يحتمل

- توفير الطاقة

- وجود

- قدم

- برستيج

- السعر

- التسعير

- ترتيب الاولويات

- خصوصية

- استباقية

- المحتمل

- مشاكل

- عملية المعالجة

- المنتجات

- تنفيذ المشاريع

- بصورة صحيحة

- حماية

- حماية

- الحماية

- جمهور

- جودة

- بسرعة

- نطاق

- الفدية

- في الوقت الحقيقي

- سبب

- تسلم

- الأخيرة

- مؤخرا

- اعتراف

- سجل

- بغض النظر

- منطقة

- إقليمي

- ما هو مقنن

- قوانين

- عن بعد

- الوصول عن بعد

- إزالة

- مرارا وتكرارا

- طلبات

- بحث

- يحترم

- القيود

- رويترز

- مراجعة

- حق

- المخاطرة

- المخاطر

- منافس

- يجري

- s

- خزنة

- الضمانات

- سامسونج

- تقرها

- المحتالين

- الثاني

- أمن

- إحساس

- خدمة

- خدماتنا

- عدة

- مشاركة

- التسوق والترفيه

- قصير

- نقص

- ينبغي

- إظهار

- أظهرت

- مماثل

- ببساطة

- منذ

- الموقع

- الهاتف الذكي

- الهواتف الذكية

- SMS

- العدالة

- وسائل التواصل الاجتماعي

- تطبيقات الكمبيوتر

- باعت

- الحلول

- بعض

- قريبا

- مصدر

- مصادر

- محدد

- ينتشر

- برامج التجسس

- بدأت

- الحالة

- جذع

- متجر

- فروعنا

- مستقيم

- صارم

- اشتراك

- خدمات الاشتراك

- هذه

- تزويد

- سلسلة التوريد

- الدعم

- نظام

- أنظمة

- حكايات

- الهدف

- استهداف

- التكنولوجيا

- عملاق التكنولوجيا

- التكنولوجيا

- الاتصالات

- سياسة الحجب وتقييد الوصول

- اختبار

- من

- شكر

- أن

- •

- العالم

- من مشاركة

- منهم

- then

- نظرية

- هناك.

- تشبه

- هم

- شيء

- الأشياء

- الثالث

- طرف ثالث

- هؤلاء

- التهديد

- التهديدات

- الوقت

- جبابرة

- عنوان

- إلى

- تيشرت

- الإجمالي

- نحو

- تحول

- مرتين

- أنواع

- لنا

- الحكومة الأميركية

- في النهاية

- غير مصرح

- الوحدات

- غير معروف

- غير مرغوب فيه

- تحديث

- آخر التحديثات

- us

- تستخدم

- مستخدم

- تجربة المستخدم

- المستخدمين

- مختلف

- الباعة

- الإصدار

- الإصدارات

- فحص

- بواسطة

- ضحايا

- تريد

- وكان

- مياه

- طريق..

- المواقع

- حسن

- كان

- أيا كان

- متى

- التي

- في حين

- من الذى

- عرض

- سوف

- مع

- بدون

- العالم

- قلق

- سوف

- سنوات

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت