تقرير موجز عن بعض الأدوات الأكثر استخدامًا التي يمكن لمتخصصي الأمان استخدامها للبحث عن الأجهزة التي يمكن الوصول إليها من الإنترنت ومراقبتها

يعد أمن الإنترنت مصدر قلق دائم لمتخصصي التكنولوجيا والأمن السيبراني. مع العدد المتزايد باستمرار من الأجهزة والخدمات عبر الإنترنت ، من المهم الحصول على رؤية واضحة ودقيقة لوجود هذه الأجهزة والخدمات عبر الإنترنت من أجل حمايتها وحماية البيانات من التهديدات عبر الإنترنت. تلعب بعض محركات البحث للأجهزة المتصلة بالإنترنت ، مثل Shodan و Censys و Zoomeye و Fofa و BinaryEdge ، دورًا مهمًا في هذه المهمة.

إنها تسمح لمحترفي الأمن السيبراني والتقنيين الآخرين بالحصول على رؤية كاملة ودقيقة لوجود أجهزتهم وخدماتهم عبر الإنترنت. يقدم كل منها معلومات مفصلة حول كل جهاز وخدمة ، بما في ذلك عنوان IP ونظام التشغيل والبرامج والمنافذ المفتوحة. بالإضافة إلى ذلك ، فإنها توفر ميزات فريدة تميزها عن غيرها من محركات البحث على الإنترنت.

من خلال مراقبة هذه الأجهزة والخدمات ، يمكن لمتخصصي الأمن السيبراني اتخاذ خطوات لحمايتها من التهديدات عبر الإنترنت ، بما في ذلك المسح الآلي للمنافذ ، وانتشار البرامج الضارة ، ومسح الثغرات الأمنية. بالإضافة إلى ذلك ، يمكن أن تكون محركات البحث هذه مفيدة أيضًا لمحترفي التكنولوجيا الآخرين الذين يرغبون في مراقبة تواجد علاماتهم التجارية عبر الإنترنت وحماية سمعتهم عبر الإنترنت.

في هذه المدونة ، سنلقي نظرة على خمس أدوات من هذا القبيل ، وهي Shodan و Censys و Zoomeye و Fofa و BinaryEdge ، ونناقش ميزاتها الفريدة وتطبيقاتها وأهميتها للأمن الرقمي.

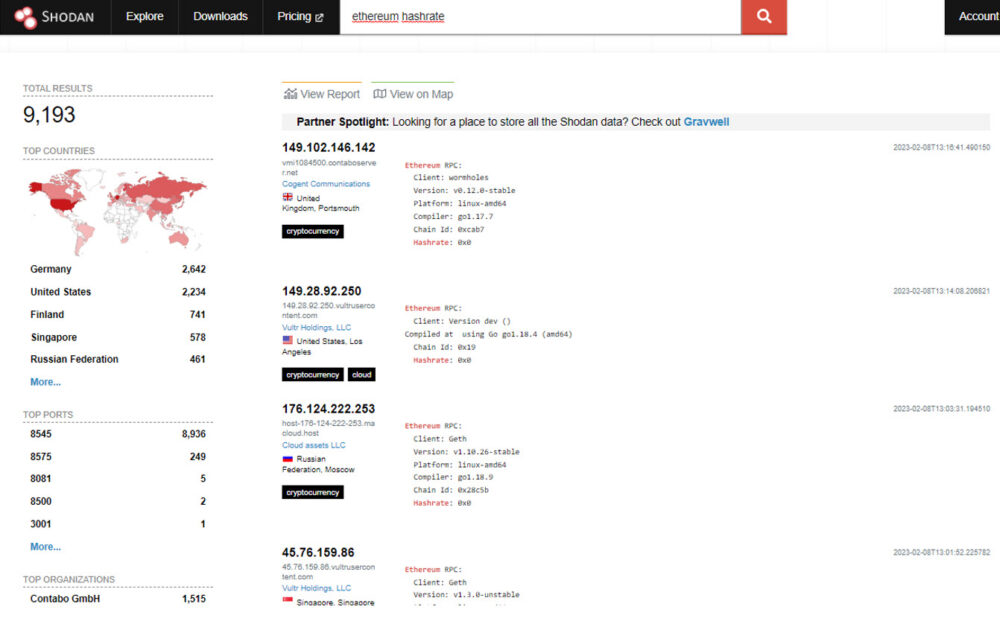

الحزام الأسود

الحزام الأسود يتيح لك العثور على الأجهزة المتصلة بالإنترنت ، بما في ذلك خوادم الويب وكاميرات IP وأجهزة التوجيه والمزيد. يعتبر Shodan فريدًا من حيث أنه يركز على البحث عن هذه الأجهزة ويوفر معلومات مفصلة عن كل جهاز ، بما في ذلك عنوان IP ونظام التشغيل والبرامج والمنافذ المفتوحة. إنها أداة قيمة لمحترفي الأمن السيبراني الذين يرغبون في تحديد الأجهزة والخدمات التي قد تتعرض لثغرات أمنية محتملة.

Censys

Censys هو محرك بحث آخر يركز على البحث عن الأجهزة المتصلة بالإنترنت. مثل Shodan ، يوفر Censys معلومات مفصلة حول كل جهاز ، بما في ذلك عنوان IP ونظام التشغيل والبرامج والمنافذ المفتوحة. ومع ذلك ، بخلاف Shodan ، تركز Censys أيضًا على أمان الجهاز وتوفر معلومات حول نقاط الضعف المعروفة وشهادات SSL. هذه المعلومات ذات قيمة لمراقبة الأجهزة والخدمات عبر الإنترنت وتأمينها.

Zoomeye

Zoomeye هي منصة بحث شائعة أخرى للأجهزة والخدمات المتصلة بالإنترنت. يسمح لك بالبحث عن الأجهزة والخدمات عبر الإنترنت ومراقبتها وتلقي تنبيهات في الوقت الفعلي حول التغييرات في نتائج البحث الخاصة بهم. يركز Zoomeye على تحديد الأجهزة والخدمات عبر الإنترنت ويوفر معلومات مفصلة حول كل جهاز.

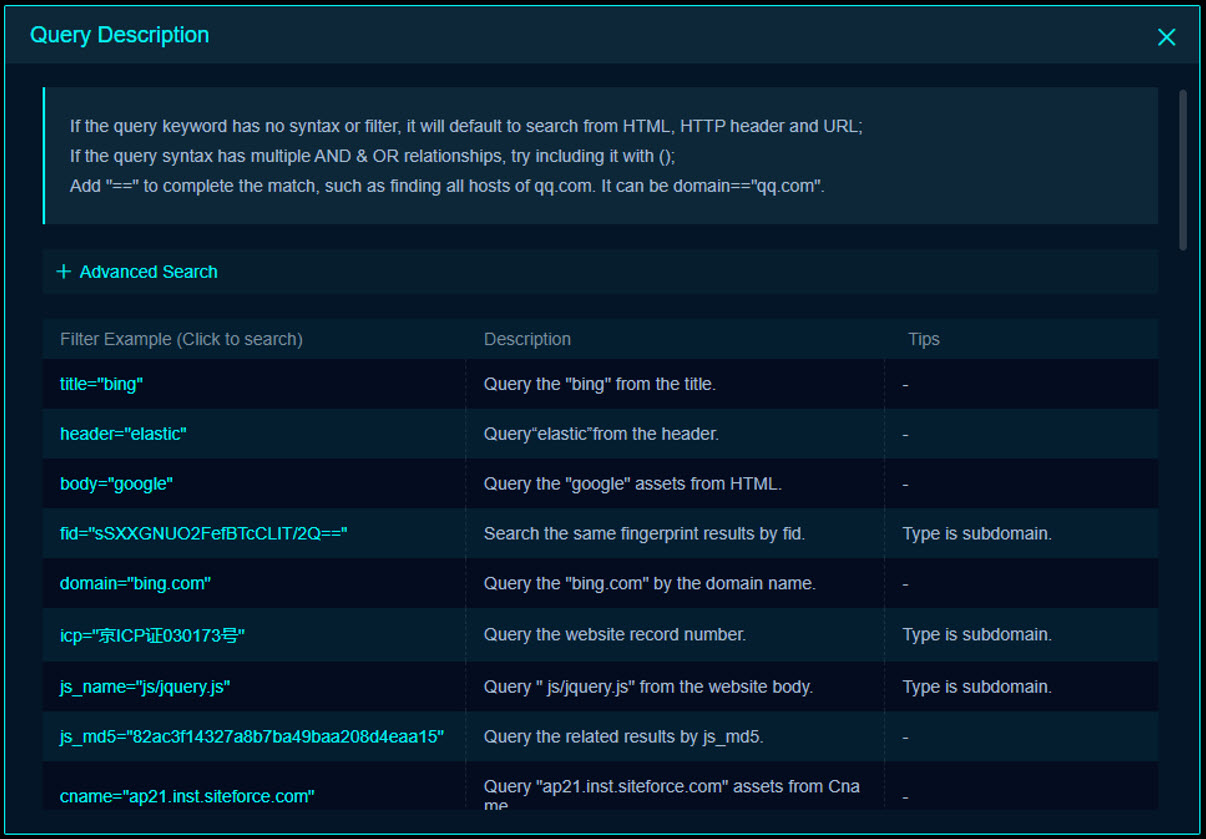

فوفا

فوفا يوفر معلومات مفصلة حول كل جهاز وخدمة ، مع إبراز المعلومات المتعلقة بالعلامة التجارية أيضًا. إحدى الميزات المثيرة للاهتمام هي إمكانية استخدام صيغة بحث مع عوامل تصفية مختلفة ، مما يجعل من الممكن استخدام البرامج النصية الخاصة بك وإجراء عمليات بحث أكثر تحديدًا.

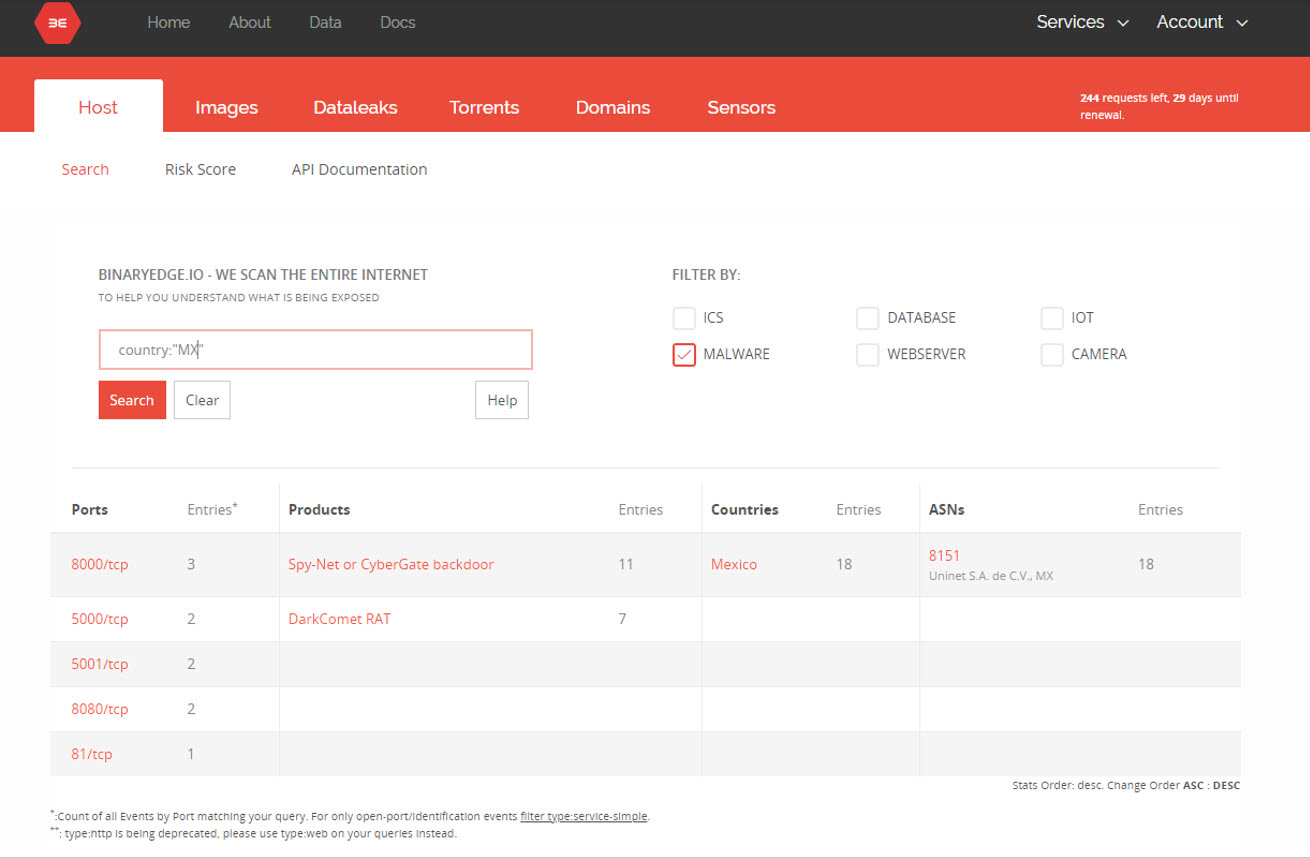

بينارييدج

وأخيرا، بينارييدج هو محرك بحث أمني يسمح للمستخدمين بتلقي تنبيهات في الوقت الفعلي حول التغييرات في نتائج البحث الخاصة بهم. على غرار Shodan أو Censys ، تتضمن المعلومات التي تم جمعها بواسطة BinaryEdge منافذ وخدمات مفتوحة مع نقاط الضعف المحتملة المرتبطة بها ، بالإضافة إلى البيانات الموجودة على أجهزة سطح المكتب البعيدة التي يمكن الوصول إليها وشهادات SSL غير الصالحة ومشاركة الشبكة مع التكوينات التي قد تؤدي إلى انتهاكات أمنية. من الممكن أيضًا التحقق مما إذا كان أي حساب بريد إلكتروني متورطًا في تسرب البيانات.

المكافأة: GreyNoise

الضوضاء الرمادية هي أداة للأمن السيبراني تسمح للمستخدمين بمراقبة وتحليل حركة الإنترنت غير المرغوب فيها. يستخدم GreyNoise خوارزميات التعلم الآلي لتحديد وتصنيف نشاط الشبكة الذي يعتبر ضوضاء أو يمكن اعتباره ضارًا. يتم تحديث منصة GreyNoise باستمرار لتعكس أحدث التهديدات والاتجاهات في مجال الأمن السيبراني.

على عكس محركات البحث الأخرى المذكورة أعلاه ، يركز GreyNoise على تحديد وتصنيف أنشطة الشبكة التي تعتبر ضوضاء ، مثل المسح الآلي للمنافذ وانتشار البرامج الضارة ومسح الثغرات الأمنية. يوفر GreyNoise أيضًا واجهة برمجة تطبيقات تسمح لمتخصصي الأمن السيبراني بدمج المعلومات التي يوفرها GreyNoise في أدواتهم وأنظمتهم الحالية.

وفي الختام

تقدم محركات البحث هذه ميزات فريدة وقيمة للأمن السيبراني وغيرهم من المتخصصين في مجال التكنولوجيا الذين يرغبون في مراقبة أجهزتهم وخدماتهم عبر الإنترنت وحمايتها ؛ خاصة للشركات التي تحتاج إلى زيادة جهود استخبارات التهديدات. عند التفكير في أي من هذه الماسحات الضوئية مناسب لاحتياجاتك ، من المهم مراعاة الميزات والقدرات المحددة لكل منها وكيف يمكن استخدامها لتلبية احتياجاتك الخاصة.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- أفلاطونايستريم. ذكاء بيانات Web3. تضخيم المعرفة. الوصول هنا.

- سك المستقبل مع أدرين أشلي. الوصول هنا.

- شراء وبيع الأسهم في شركات ما قبل الاكتتاب مع PREIPO®. الوصول هنا.

- المصدر https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :يكون

- 8

- a

- من نحن

- فوق

- يمكن الوصول

- حسابي

- دقيق

- أنشطة

- نشاط

- إضافة

- العنوان

- ضد

- التنبيهات

- خوارزميات

- السماح

- يسمح

- أيضا

- an

- تحليل

- و

- آخر

- أي وقت

- بعيدا

- API

- التطبيقات

- هي

- AS

- أسوشيتد

- At

- الآلي

- BE

- العلامة تجارية

- مخالفات

- by

- كاميرات

- CAN

- قدرات

- الشهادات

- التغييرات

- صنف

- واضح

- الشركات

- إكمال

- قلق

- متصل

- نظر

- نظرت

- النظر

- ثابت

- باستمرار

- استطاع

- حاسم

- الأمن السيبراني

- البيانات

- تسرب التاريخ

- مفصلة

- جهاز

- الأجهزة

- مختلف

- رقمي

- بحث

- كل

- جهود

- البريد الإلكتروني

- محرك

- محركات

- خاصة

- يتزايد باستمرار

- القائمة

- مكشوف

- الميزات

- المميزات

- مرشحات

- ويركز

- في حالة

- تبدأ من

- أسهل

- يملك

- تسليط الضوء

- كيفية

- لكن

- HTTPS

- تحديد

- تحديد

- if

- أهمية

- أهمية

- in

- يشمل

- بما فيه

- القيمة الاسمية

- معلومات

- دمج

- رؤيتنا

- وكتابة مواضيع مثيرة للاهتمام

- Internet

- متصل بالإنترنت

- إلى

- المشاركة

- IP

- عنوان IP

- IT

- JPG

- معروف

- آخر

- قيادة

- تسرب

- تعلم

- مثل

- بحث

- آلة

- آلة التعلم

- يصنع

- البرمجيات الخبيثة

- ماكس العرض

- مايو..

- تعرف علي

- المذكورة

- مراقبة

- مراقبة

- الأكثر من ذلك

- أي

- حاجة

- إحتياجات

- شبكة

- ضجيج

- عدد

- of

- عرض

- عروض

- on

- ONE

- online

- جاكيت

- تعمل

- نظام التشغيل

- or

- طلب

- أخرى

- الخاصة

- المنصة

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- بلايستشن

- الرائج

- إمكانية

- ممكن

- محتمل

- وجود

- المهنيين

- حماية

- ويوفر

- في الوقت الحقيقي

- تسلم

- تعكس

- بخصوص

- عن بعد

- سمعة

- النتائج

- حق

- النوع

- تقرير اخبارى

- يجري

- مسح

- مخطوطات

- بحث

- محرك البحث

- محركات البحث

- البحث

- تأمين

- أمن

- اختراقات أمنية

- خوادم

- الخدمة

- خدماتنا

- طقم

- مشاركة

- وبالمثل

- تطبيقات الكمبيوتر

- بعض

- محدد

- الانتشار

- SSL

- خطوات

- هذه

- زودت

- بناء الجملة

- نظام

- أنظمة

- أخذ

- مهمة

- تكنولوجيا

- أن

- •

- المعلومات

- من مشاركة

- منهم

- تشبه

- هم

- هؤلاء

- التهديد

- التهديدات

- إلى

- أداة

- أدوات

- تيشرت

- 5 الأعلى

- حركة المرور

- جديد الموضة

- فريد من نوعه

- مختلف

- غير مرغوب فيه

- تحديث

- تستخدم

- مستعمل

- المستخدمين

- القيمة

- تحقق من

- المزيد

- نقاط الضعف

- الضعف

- فحص الثغرات الأمنية

- تريد

- we

- الويب

- حسن

- متى

- التي

- في حين

- من الذى

- واسع

- سوف

- مع

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت