وقت القراءة: 6 دقائق إذا كان العنوان أعلاه خائفًا أو على الأقل يثير قلقك ، فهذا يعني أنه يمكنك بالفعل أن تقع فريسة لهذه الجريمة الإلكترونية. لأنه يختلف قليلاً عن الآخرين. بينما يهدف الجناة عادةً إلى ضعف جهاز الكمبيوتر الخاص بك ، فإن هذا الهجوم يستهدف نقاط ضعف عقلك. في جميع أنحاء المحتالين لا يستخدمون برامج ضارة ، فهو يتيح لهم جيوبًا فارغة من آلاف الضحايا. لقد وقع العديد من المستخدمين بالفعل فريسة لجرائم الإنترنت هذه مجتمعة من تقنيات الاحتيال والإباحية والابتزاز والتقنيات السيبرانية.

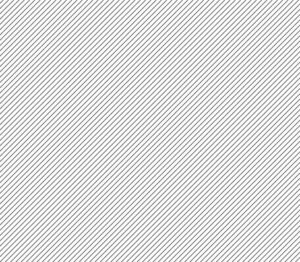

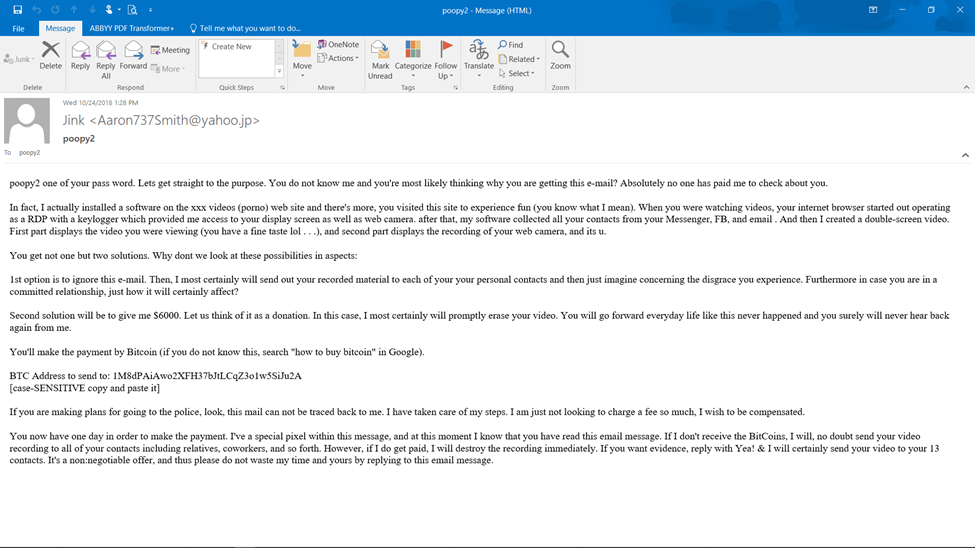

هنا المثال الأحدث.

اكتشف متخصصو كومودو 9382 رسالة إلكترونية ضارة مرسلة إلى الضحايا المحتملين. استخدم المحتالون مبلغًا مذهلاً من 8590 عنوان IP لنشر رسائل البريد الإلكتروني - وهي الحقيقة البليغة التي توضح بحدة النطاق الهائل للهجوم.

ماذا كان داخل رسائل البريد الإلكتروني الإجرامية هذه؟

مجرد رسالة. لكن هذه الرسالة جعلت الآلاف من الناس يفتحون محافظهم لصالح المحتالين.

تبدأ الرسالة ببيان مذهل (يتم الاحتفاظ بالتهجئة):

"أعرف حافظة هي عبارة مرورك. يتيح الحق في الوصول إلى هذه النقطة. أنت لا تعرفني وأنت على الأرجح تفكر في سبب تلقيك هذا البريد الإلكتروني؟ لم يعوضني شخص واحد للتحقيق عن الصابون

أنت.

في الواقع أنا الإعداد برنامج ضار على موقع مقاطع الفيديو xxx (مواقع الجنس) وهل تعرف ماذا ، لقد زرت هذا الموقع لتجربة ممتعة (أنت تعرف ما أعنيه). عندما كنت تشاهد مقاطع الفيديو ، بدأ متصفح الإنترنت الخاص بك يعمل RDP يحتوي على مسجل مفتاح مما أتاح لي الوصول إلى شاشتك وكاميرا الويب. مباشرة بعد ذلك ، حصل برنامجي على جهات الاتصال الكاملة الخاصة بك من Messenger و Facebook وكذلك حساب البريد الإلكتروني. بعد أن لقد أنشأت فيديو مزدوجًا. يعرض الجزء الأول الفيديو الذي كنت تشاهده (لديك طعم جيد هههه ...) ، ويعرض الجزء الثاني تسجيل كاميرا ويبو هو أنت.

لديك بديلان. يتيح دراسة هذه الخيارات بالتفصيل:

جدا الحل الأول هو تجاهل رسالة البريد الإلكتروني هذه. في هذه الحالة ، سأرسل بالتأكيد شريطك الفعلي إلى جميع جهات اتصالك تقريبًا وأيضًا أتصور فيما يتعلق بالحرج الذي ستحصل عليه. ناهيك عما إذا كنت في علاقة غرامية ، فقط كيف ستؤثر بالتأكيد؟

الخيار التالي هو أن يدفع لي 4000 دولار. يتيح فكر في الأمر على أنه تبرع. بعد ذلك ، سأقوم بالتأكيد بحذف لقطات الفيديو الخاصة بك على الفور. يمكنك الاستمرار في حياتك مثل هذا لم يحدث ولن تسمع مني مرة أخرى.

ستقوم بالدفع من خلال Bitcoin (إذا كنت لا تعرف ذلك ، ابحث عن "كيفية شراء bitcoin" في Google).

عنوان BTC: 13JtJDtepN4MARpKbDrWADpd592seKW1kj

[CASE SENSITIVE نسخه ولصقه]

إذا كنت تفكر في الذهاب إلى رجال الشرطة ، حسنًا ، لا يمكن تتبع هذا البريد الإلكتروني لي. لقد اعتنيت بأفعالي. أنا أيضا لا أحاول أن أطلب منك الكثير ، أنا ببساطة أفضل أن أتقاضى.

لديك الآن يوم واحد لإجراء الدفع. لقد بكسل محدد داخل هذا البريد ، وفي هذه اللحظة أعلم أنك قرأت رسالة البريد الإلكتروني هذه. إذا لم أحصل على BitCoins ، فسأفعل بالتأكيد إرسال تسجيل الفيديو الخاص بك إلى جميع جهات الاتصال الخاصة بك بما في ذلك أفراد الأسرة وزملاء العمل وغيرهم الكثير. ومع ذلك ، إذا تلقيت الدفعة ، فسوف أتلف الفيديو على الفور. إذا كنت تريد دليلاً ، قم بالرد نعم! ثم سأرسل بالتأكيد الفيديو الخاص بك إلى أصدقائك 11. هذا ال غير قابل للتفاوض عرض ، وبالتالي لا تضيع وقتي الشخصي ووقتك بالرد على رسالة البريد الإلكتروني هذه ".

Looks مخيفة ، أليس كذلك؟ وهذا ليس مفاجئًا: إنهم يتصلون بكلمة المرور الحقيقية منذ البداية ، لذا لا بد أنهم قد اخترقوك حقًا ، أليس كذلك؟ أكثر من ذلك ، وصفوا كيف اخترقوك بالضبط في التفاصيل. لقد قاموا "بإعداد برنامج ضار على مقاطع الفيديو xxx (مواقع الجنس)" وقاموا بتحويل متصفح الإنترنت الخاص بك "في RDP الذي يحتوي على مسجل رئيسي الذي أعطاني الوصول إلى شاشتك وكاميرا الويب". ولديهم جميع "جهات الاتصال من Messenger و Facebook وكذلك حساب البريد الإلكتروني".

لذا يبدو أنها ليست خدعة. يمكنهم حقًا إرسال هذا الفيديو الرهيب إلى جميع أصدقائك ... زملائك في العمل ... رئيسك ... أصدقاؤك ... حبيبك ... أنت تقترب من البرد الحلو ، ويبدأ قلبك في السباق ، وضيق في التنفس. أنت تبذل جهودا محمومة لمنع هذا الرعب ، والسبب الوحيد للتخلص من كل ذلك هو دفع المهاجم. لذلك تسارع إلى google لكيفية إجراء الدفع بعملة Bitcoins و ...

قف! يمكنك الاسترخاء. كل هذا هراء. لم يزرع أي شخص برنامجًا ضارًا في "مقاطع فيديو xxx". متصفحك لم يتحول إلى "RDP يحتوي على كلوغر"(بالمناسبة ، يا لها من هراء!). ولا أحد سرق اتصالاتك.

ولكن ... ماذا عن كلمة المرور؟ كيف عرفوا ذلك إذا لم يخترقوك؟

على الأرجح ، وجدوا ذلك في تفريغ قاعدة بيانات تم شراؤها في Darknet. هناك الكثير من هذه المقالب المستمدة من قواعد البيانات التي تم اختراقها من قبل المجرمين الإلكترونيين. على سبيل المثال ، يمكنك في الماضي استخدام كلمة المرور لتسجيل الدخول إلى متجر عبر الإنترنت. بعد ذلك ، تم اختراق قاعدة بيانات المتجر وبيعها عبر Darknet.

إذن ألست تحت التهديد؟

لا يمكن. كل ما عليك فعله هو حذف البريد الإلكتروني وتغيير كلمة المرور المنسوخة إذا كنت لا تزال تستخدمها. آه ... أيضا ، يمكنك أن تضحك على همومك.

هذه الرسالة الإلكترونية مجرد خدعة تحاول استغلال مشاعرك. التلاعب بمشاعر الذنب والعار والخوف ، يجعل الضحايا يفتحون محافظهم. يتضمن النص حيلًا نفسية محترفة للتلاعب بالقراء ، لذا يصعب على الكثير من الناس مقاومة تأثيره. لهذا السبب ، طوال فترة وجود فقاعة الصابون من الناحية الفنية ، يجب اعتبارها تهديدًا خطيرًا. ولا شك أن العديد من المجرمين الإلكترونيين سيستخدمونه في المستقبل القريب.

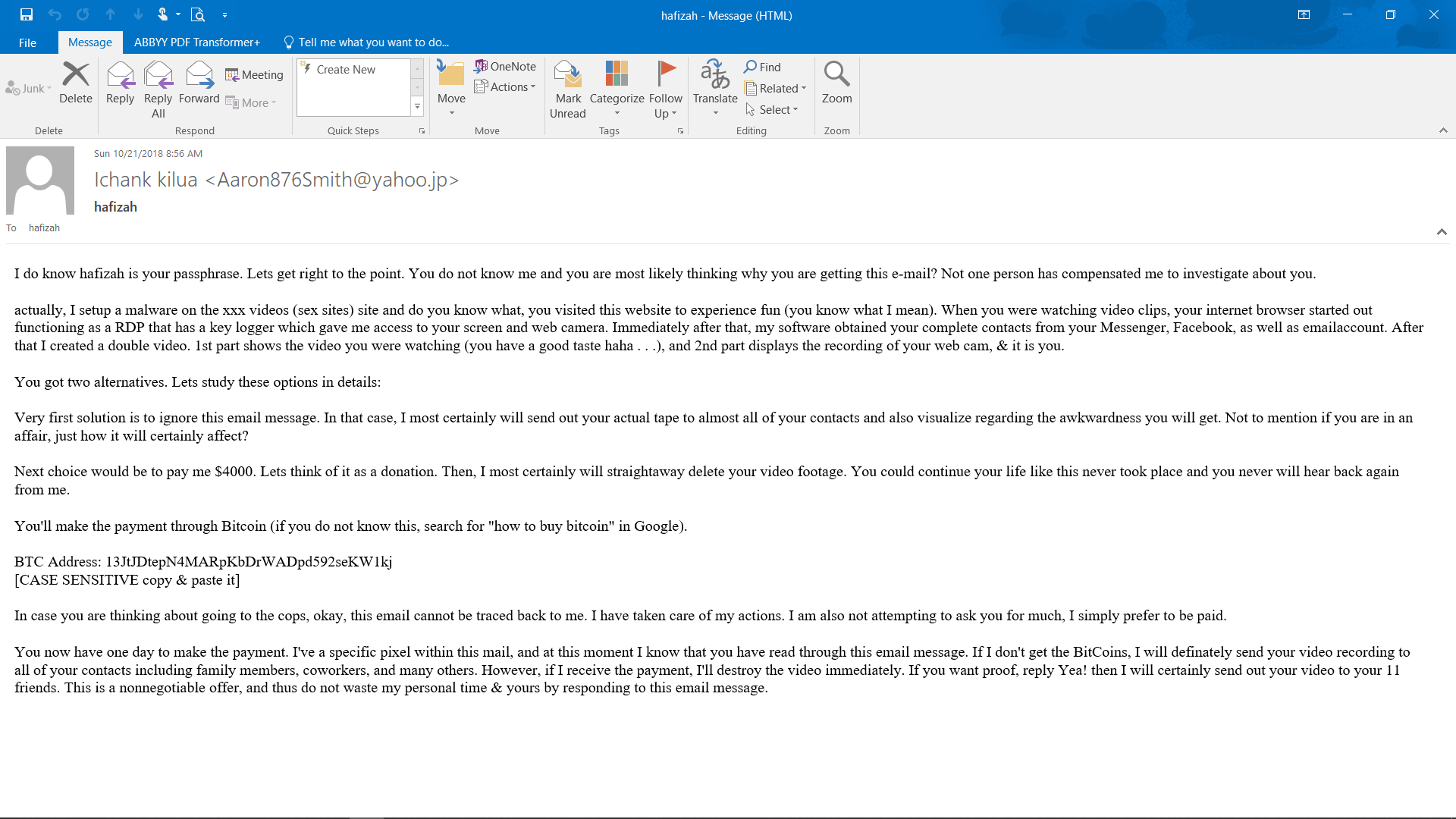

ما هو مثير للاهتمام ، رسائل البريد الإلكتروني المخادعة التي تم اعتراضها تقنيات Comodo تم إرسالها من مجالات مختلفة. كان الأول yahoo.jp والبعض الآخر من النطاق الذي شكله النموذج "smith + أرقام تتكرر من 1 إلى 999" + .edu ". تم استخدام النمط المماثل في عناوين البريد الإلكتروني مع المجال yahoo.jp. في الواقع ، من الأسهل الفهم من خلال الرؤية بدلاً من القراءة ، لذا ألق نظرة على الصورة أدناه:

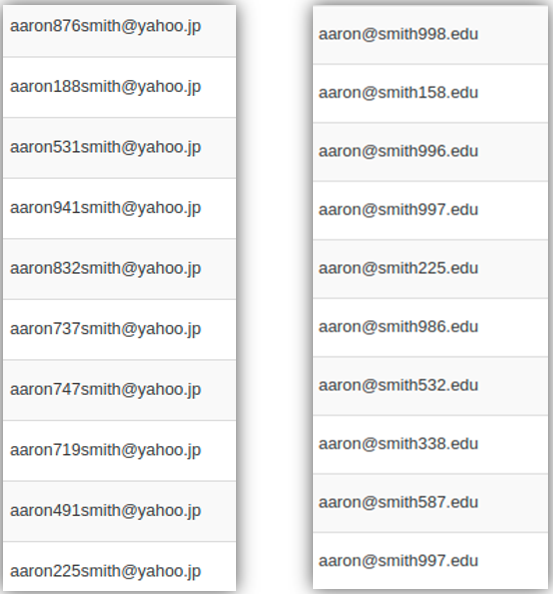

في جميع رسائل البريد الإلكتروني تتضمن اسم "آرون سميث" ، يختلف محتوى رسائل البريد الإلكتروني قليلاً في بعض الأحيان. فيما يلي مثالان آخران على رسائل البريد الإلكتروني.

كما ترون ، فإن التناقضات ليست كبيرة وترتبط ببعض الكلمات والعبارات المتغيرة. على سبيل المثال ، "إذا كنت تخطط لذهاب الشرطة" يتم تغيير "إذا كنت تفكر في الذهاب إلى رجال الشرطة" وما إلى ذلك. هذه التغييرات لا تحل محل معنى الرسالة ، ومن الواضح أنها تم إنشاؤها لتجاوز مرشحات الأمن. تمييز آخر هو عناوين محافظ Bitcoin مختلفة. من الواضح أن الهدف هو نفسه - تجنب وضع كل البيض في سلة واحدة. إذا تم حظر محفظة واحدة ، فستستمر الأخرى في تحقيق الربح الإجرامي. وهو دليل آخر - جنبًا إلى جنب مع النص المصاغ ومجموعة IPs الهجومية الواسعة - على أن الهجوم تم إعداده بعناية.

تفاصيل الهجوم

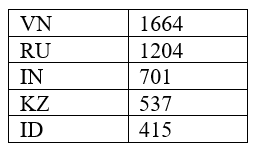

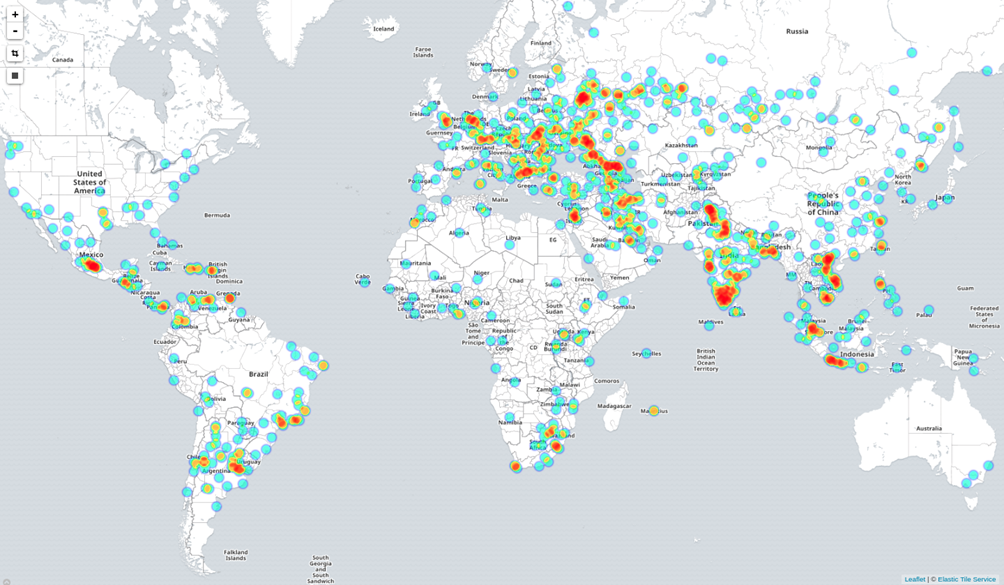

بدأ الهجوم في 09 أكتوبر 2018 الساعة 7:31:36 UTC وانتهى في 26 أكتوبر 2018 الساعة 12:09:30 UTC. تم إرسال رسائل البريد الإلكتروني عن طريق قطع صغيرة من 8590 عنوان IP من 159 دولة حول العالم.

أكبر 5 دول متورطة في الهجوم وعدد رسائل البريد الإلكتروني المرسلة من كل دولة.

خريطة الحرارة للهجوم

يقول فاتح أورهان ، رئيس مختبرات أبحاث تهديدات كومودو: "يشير هذا الهجوم بشكل حاد إلى أن تعقيد الاحتيال السيبراني ينمو وكذلك الهجمات الإلكترونية القائمة على البرمجيات الخبيثة". "لقد اعتدنا في الماضي على الاعتقاد بأن عملية الاحتيال عبر الإنترنت هي شيء يشبه عملية الاحتيال النيجيرية التي يسهل اكتشافها من قبل أي شخص عاقل وشيء لا يؤخذ على محمل الجد. ومع ذلك ، فإن هذه الحالة أصعب بكثير. في الواقع ، يمكن مقارنة رسالة المجرمين إلى حصان طروادة للعقول البشرية. يلعب المحتالون على خوف الناس من المجرمين الإلكترونيين - وصف كيفية "اختراق" الضحايا يبدو معقولاً للغاية ، لأنه يشبه إلى حد كبير ما يقرأه الناس في وسائل الإعلام أو يشاهدونه على التلفزيون حول المتسللين الخبيثة. يساعد هذا المعقول على تجاوز التفكير النقدي للضحايا. ومثل طروادة حقيقية ، فإن هذه البرامج الضارة النفسية تسيطر على عقل الضحية وتجعلها تدفع المحتالين. أنا سعيد لأن تقنيات Comodo ساعدت في تأمين الآلاف من الناس من هذه الفضيحة الخطيرة ".

عش بأمان مع Comodo!

موارد ذات الصلة:

- الماسح الضوئي لينك أون لاين

- ويكيبيديا اخترقها هجوم DDoS

- هجوم DDoS يفرض على ويكيبيديا غير متصل

- موقع النسخ الاحتياطي

- حالة الموقع

وظيفة هل زرت موقعًا للبالغين؟ ثم أنت في خطر الآن! ظهرت للمرة الأولى على أخبار كومودو ومعلومات أمن الإنترنت.

- &

- 11

- 7

- a

- من نحن

- الوصول

- الإجراءات

- العنوان

- عناوين

- تؤثر

- قلق

- الكل

- سابقا

- بالبدائل

- كمية

- آخر

- ظهر

- حول

- لان

- البداية

- أقل من

- تستفيد

- قطعة

- إلى البيتكوين

- محافظ بيتكوين

- حظر

- المتصفح

- يشترى

- دعوة

- وكاميرا

- يهمني

- حقيبة

- تغيير

- خيار

- مقاطع

- الجمع بين

- مقارنة

- تعويض

- إكمال

- محتوى

- استمر

- مراقبة

- استطاع

- دولة

- البلد

- خلق

- مجرم

- حرج

- الانترنت

- جرائم الإنترنت

- مجرمو الإنترنت

- داركنت

- قاعدة البيانات

- قواعد البيانات

- يوم

- دوس

- وصف

- وصف

- هدم

- تفاصيل

- الكشف عن

- فعل

- مختلف

- العرض

- يعرض

- لا

- نطاق

- المجالات

- هبة

- مضاعفة

- تفريغ

- بريد الإلكتروني

- كل

- جهد

- بيض

- البريد الإلكتروني

- العواطف

- إلخ

- بالضبط

- مثال

- أمثلة

- الخبره في مجال الغطس

- مآثر

- فيسبوك

- للعائلات

- مرشحات

- الاسم الأول

- وجدت

- احتيال

- تبدأ من

- مرح

- عمل

- مستقبل

- كسب

- الحصول على

- الذهاب

- خير

- شراء مراجعات جوجل

- الإختراق

- اخترق

- قراصنة

- رئيس

- عنوان رئيسي

- ساعد

- يساعد

- هنا

- رعب

- كيفية

- كيفية

- لكن

- HTTPS

- الانسان

- فورا

- مثير للإعجاب

- تتضمن

- يشمل

- بما فيه

- تأثير

- Internet

- الإنترنت الأمن

- بحث

- المشاركة

- IT

- القفل

- علم

- مختبرات

- على الأرجح

- LINK

- القليل

- بحث

- صنع

- جعل

- يصنع

- القيام ب

- البرمجيات الخبيثة

- التلاعب

- هائل

- يعني

- الوسائط

- الأعضاء

- رسول

- مانع

- العقول

- الأكثر من ذلك

- أكثر

- أخبار

- عدد

- أرقام

- تم الحصول عليها

- عرض

- حسنا

- online

- جاكيت

- مزيد من الخيارات

- أخرى

- مدفوع

- جزء

- كلمة المرور

- نمط

- وسائل الدفع

- PC

- مجتمع

- شخص

- الشخصية

- عبارات

- صورة

- خطط

- بلايستشن

- وفرة

- فرنسي

- البوينت

- بسبب، حظ

- محتمل

- محترف

- الربح

- دليل

- سباق

- نطاق

- RE

- القراء

- نادي القراءة

- معقول

- تسلم

- بخصوص

- بحث

- الموارد

- اندفاع

- نفسه

- احتيال

- المحتالين

- شاشة

- بحث

- تأمين

- أمن

- إحساس

- جدي

- الجنس

- قصير

- هام

- مماثل

- الموقع

- المواقع

- So

- تطبيقات الكمبيوتر

- باعت

- حل

- بعض

- شيء

- البريد المزعج

- محدد

- بدأت

- يبدأ

- ملخص الحساب

- لا يزال

- مسروق

- دراسة

- حلو

- تقني

- التكنولوجيا

- •

- العالم

- تفكير

- الآلاف

- عبر

- طوال

- الوقت

- تيشرت

- 5 الأعلى

- حصان طروادة

- tv

- مع

- فهم

- تستخدم

- المستخدمين

- عادة

- بالتوقيت العالمي

- ضحايا

- فيديو

- مقاطع فيديو

- المزيد

- نقاط الضعف

- الضعف

- محفظة

- محافظ

- الويب

- الموقع الإلكتروني

- ابحث عن

- في حين

- ويكيبيديا

- في غضون

- كلمات

- العالم

- سوف

- بريد ياهووو

- حل متجر العقارات الشامل الخاص بك في جورجيا