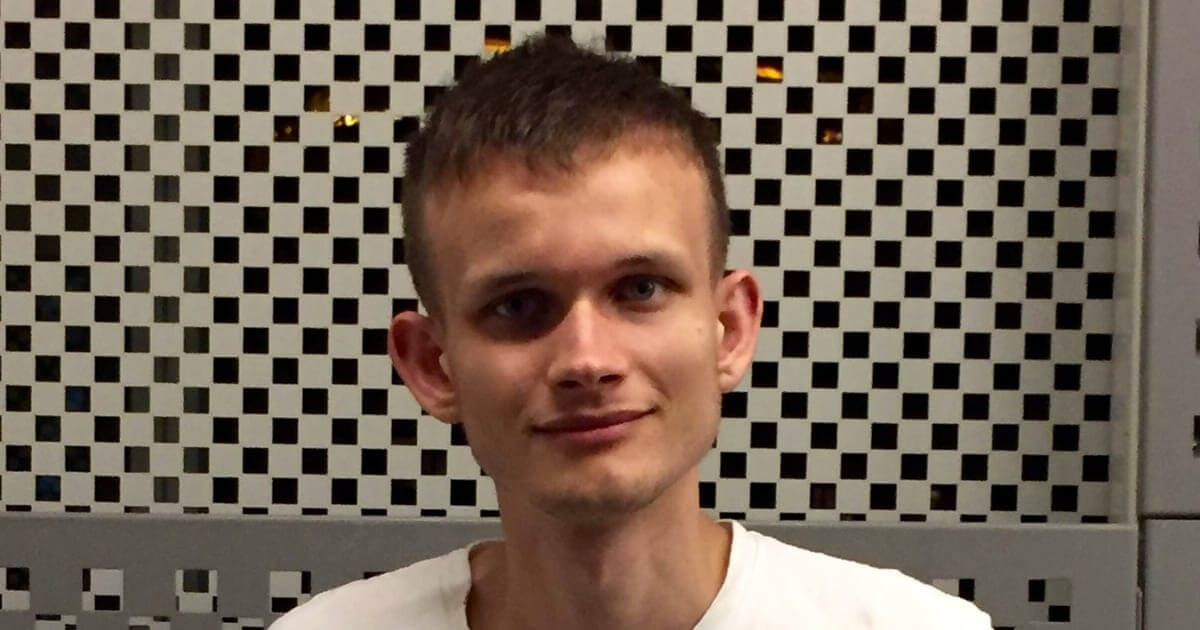

يقترح فيتاليك بوتيرين استراتيجية الانقسام الكلي للإيثريوم لحماية الأموال من هجمات الكمبيوتر الكمي، مما أثار نقاشًا على مستوى المجتمع حول الأمن الكمي.

اقترح المؤسس المشارك لـ Ethereum، فيتاليك بوتيرين، استراتيجية الانقسام الكلي. تم تصميم هذا الإجراء الوقائي لحماية أموال المستخدمين في حالة أصبحت أجهزة الكمبيوتر الكمومية قادرة على كسر دفاعات التشفير الحالية.

يسلط الاقتراح، الذي تم توضيحه في مناقشة في منتدى أبحاث إيثريوم، الضوء على الحاجة الملحة للتحضير لقدرة أجهزة الكمبيوتر الكمومية على حل مشكلات مثل اللوغاريتم المنفصل، والذي يدعم أمان العديد من خوارزميات التشفير الحالية بما في ذلك تلك التي تستخدمها إيثريوم.

سوف يستلزم الانقسام الكلي المقترح الخطوات التالية:

- إرجاع جميع الكتل بعد اكتشاف الهجمات الكمومية واسعة النطاق.

- تعطيل معاملات الحساب التقليدية المملوكة خارجيًا (EOA) لمنع المزيد من الضعف.

- تقديم نوع جديد من المعاملات لمحافظ العقود الذكية، بما يتماشى مع معيار RIP-7560 المتوقع.

- تنفيذ نوع معاملة جديد أو كود تشغيل يسمح للمستخدمين بتقديم أدلة STARK، مما يوضح المعرفة بالصورة الأولية الخاصة والعنوان العام المشتق من خلال وظائف التجزئة المعتمدة. سيتم بعد ذلك استبدال رمز حساب المستخدم برمز تحقق جديد مقاوم للكم.

يتم إثراء المحادثة في مجتمع Ethereum من خلال مجموعة من مدخلات الخبراء. شارك أحد المشاركين أداة مساعدة مرئية للمساعدة في فهم بيان الإثبات، بينما ناقش آخرون الإجراءات الاحتياطية الحالية الآمنة للكم للمحافظ ودمج الصور المسبقة في أرقام توقيع ECDSA لإنشاء مخططات توقيع توقف الفشل.

وقد حذر بعض أعضاء المجتمع من أنه إذا كانت أجهزة الكمبيوتر الكمومية القادرة على اختراق محافظ إيثريوم موجودة بالفعل في أيدٍ خبيثة، فقد يكون الوقت قد فات للتمييز بين المالكين الشرعيين والمهاجمين. يقترحون أنه بدلاً من الاعتماد على خوارزميات ما بعد الكم، يجب على إيثريوم استخدام خوارزميات NIST القياسية في الوضع المختلط مع خوارزمية كلاسيكية، مثل الجمع بين Dilithium وed25519. ومع ذلك، فإن هذا من شأنه أن يزيد من أحجام الكتل بسبب التوقيع الكبير وأحجام المفاتيح العامة لمخططات ما بعد الكم الحالية.

واقترح آخرون تطوير أنظمة التعلم الآلي لرصد واكتشاف المعاملات غير الطبيعية كنظام إنذار مبكر لإطلاق شوكة آمنة من الفشل.

تؤكد استجابة المجتمع على أهمية البقاء في المقدمة في سباق التسلح الأمني ضد الحوسبة الكمومية. إن الابتكارات مثل توقيعات لامبورت ومحافظ العقود الذكية المقاومة للكم المستندة إلى ERC 4337 قيد التطوير بالفعل، كما هو الحال مع دمج تدابير التشفير الآمنة الكم في تطبيقات التوقيع الرقمي الأخرى.

تعكس هذه المبادرة من مجتمع Ethereum التزام النظام البيئي الأوسع لـ blockchain بالمرونة والقدرة على التكيف في مواجهة التهديدات التكنولوجية الناشئة. مع تقدم الحوسبة الكمومية، يعد الموقف الاستباقي لقطاع البلوكشين بشأن الأمن بأن يكون عاملاً حاسماً في جدواه وموثوقيته على المدى الطويل.

يُظهر النهج الاستباقي لفريق Ethereum والمجتمع تجاه الأمن الكمي إدراكًا واضحًا للتحديات المقبلة والرغبة في معالجتها بشكل مباشر. من المرجح أن تشكل هذه المحادثة المستمرة مستقبل البنية التحتية لـ Ethereum وتمثل سابقة لمنصات blockchain الأخرى.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://Blockchain.News/news/vitalik-buterin-proposes-a-quantum-resistant-hard-fork-for-ethereum-

- :لديها

- :يكون

- a

- القدرة

- غير طبيعى

- حسابي

- العنوان

- السلف

- ضد

- قدما

- مساعدة

- خوارزمية

- خوارزميات

- الكل

- السماح

- سابقا

- an

- و

- كان متوقعا

- التطبيقات

- نهج

- من وزارة الصحة

- هي

- أسلحة

- AS

- الهجمات

- BE

- أصبح

- ما بين

- حظر

- سلسلة كتلة

- النظام البيئي blockchain

- Blocks

- كسر

- أوسع

- Buterin

- by

- قادر على

- التحديات

- واضح

- المؤسس المشارك

- الكود

- الجمع بين

- التزام

- مجتمع

- الكمبيوتر

- أجهزة الكمبيوتر

- الحوسبة

- عقد

- محادثة

- جوهر

- تكسير

- خلق

- حرج

- التشفير

- حالياًّ

- الدفاعات

- يوضح

- التظاهر

- مستمد

- تصميم

- بكشف أو

- كشف

- التطوير التجاري

- تميز

- رقمي

- ناقش

- مناقشة

- اثنان

- في وقت مبكر

- النظام الإيكولوجي

- الناشئة

- إيوا

- ethereum

- محافظ الايثيروم

- الحدث/الفعالية

- القائمة

- خبير

- خارجيا

- الوجه

- عامل

- متابعيك

- في حالة

- شوكة

- المنتدى

- وظائف

- أموال

- إضافي

- مستقبل

- العناية باليد

- الثابت

- شوكة الصلب

- مزيج

- يملك

- مساعدة

- ويبرز

- لكن

- HTTPS

- مهجنة

- if

- أهمية

- in

- في أخرى

- بما فيه

- القيمة الاسمية

- وأبلغ

- البنية التحتية

- مبادرة

- الابتكارات

- المدخلات

- بدلًا من ذلك

- التكامل

- إلى

- IT

- انها

- JPG

- القفل

- المعرفة

- كبير

- على نطاق واسع

- متأخر

- تعلم

- شرعي

- مثل

- على الأرجح

- خط

- طويل الأجل

- آلة

- آلة التعلم

- خبيث

- كثير

- قياس

- الإجراءات

- الأعضاء

- ربما

- موضة

- مراقبة

- صاف

- جديد

- نيست

- of

- on

- ONE

- منها

- جارية

- كود التشغيل

- or

- أخرى

- أخرى

- أوجز

- مملوكة

- أصحاب

- مشارك

- منصات التداول

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- سابق

- إعداد

- منع

- خاص

- استباقية

- مشاكل

- وعود

- دليل

- البراهين

- مقترح

- المقترح

- يقترح

- حماية

- جمهور

- مفتاح العام

- كمية

- كمبيوتر الكم

- أجهزة الكمبيوتر الكم

- الاحصاء الكمية

- سباق

- نطاق

- اعتراف

- يعكس

- الاعتماد

- استبدال

- بحث

- مرونة

- استجابة

- s

- مخططات

- القطاع

- أمن

- طقم

- الشكل

- شاركت

- ينبغي

- توقيع

- التوقيعات

- الأحجام

- سمارت

- عقد الذكية

- حل

- موقف

- معيار

- قاس

- ملخص الحساب

- البقاء

- خطوات

- الإستراتيجيات

- تقدم

- هذه

- اقترح

- نظام

- أنظمة

- فريق

- التكنولوجية

- أن

- •

- المستقبل

- منهم

- then

- هم

- هؤلاء

- التهديدات

- عبر

- إلى

- جدا

- تقليدي

- صفقة

- المعاملات

- يثير

- الثقة

- نوع

- يؤكد

- فهم

- إلحاح

- تستخدم

- مستعمل

- مستخدم

- أموال المستخدم

- المستخدمين

- التحقق من صحة

- بقاء

- بصري

- vitalik

- فيتاليك بوتيرين

- الضعف

- محافظ

- تحذير

- التي

- في حين

- سوف

- استعداد

- نوافذ

- مع

- سوف

- زفيرنت