هجمات تسميم العناوين هي تكتيكات ضارة يستخدمها المهاجمون الذين يمكنهم إعادة توجيه حركة المرور أو مقاطعة الخدمات أو الحصول على وصول غير مصرح به إلى البيانات الحساسة عن طريق إدخال بيانات زائفة أو تغيير جداول التوجيه. تتعرض سلامة البيانات وأمن الشبكات لتهديد خطير بسبب هذه الاعتداءات، التي تستغل العيوب في بروتوكولات الشبكة.

ستشرح هذه المقالة ماهية هجمات التسمم وأنواعها وعواقبها وكيفية حماية النفس من مثل هذه الهجمات.

شرح معالجة هجمات التسمم في العملات المشفرة

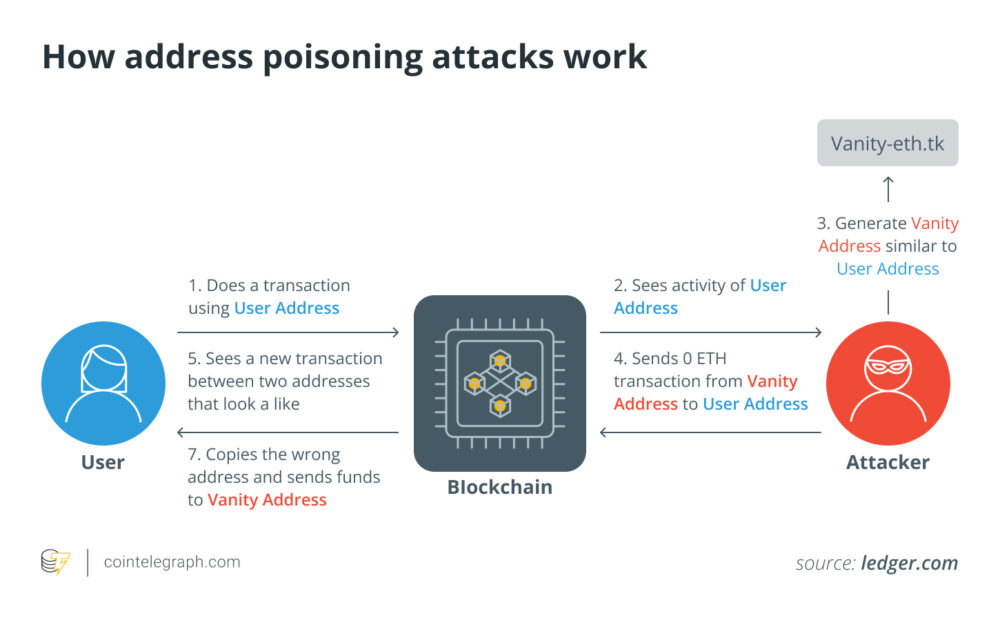

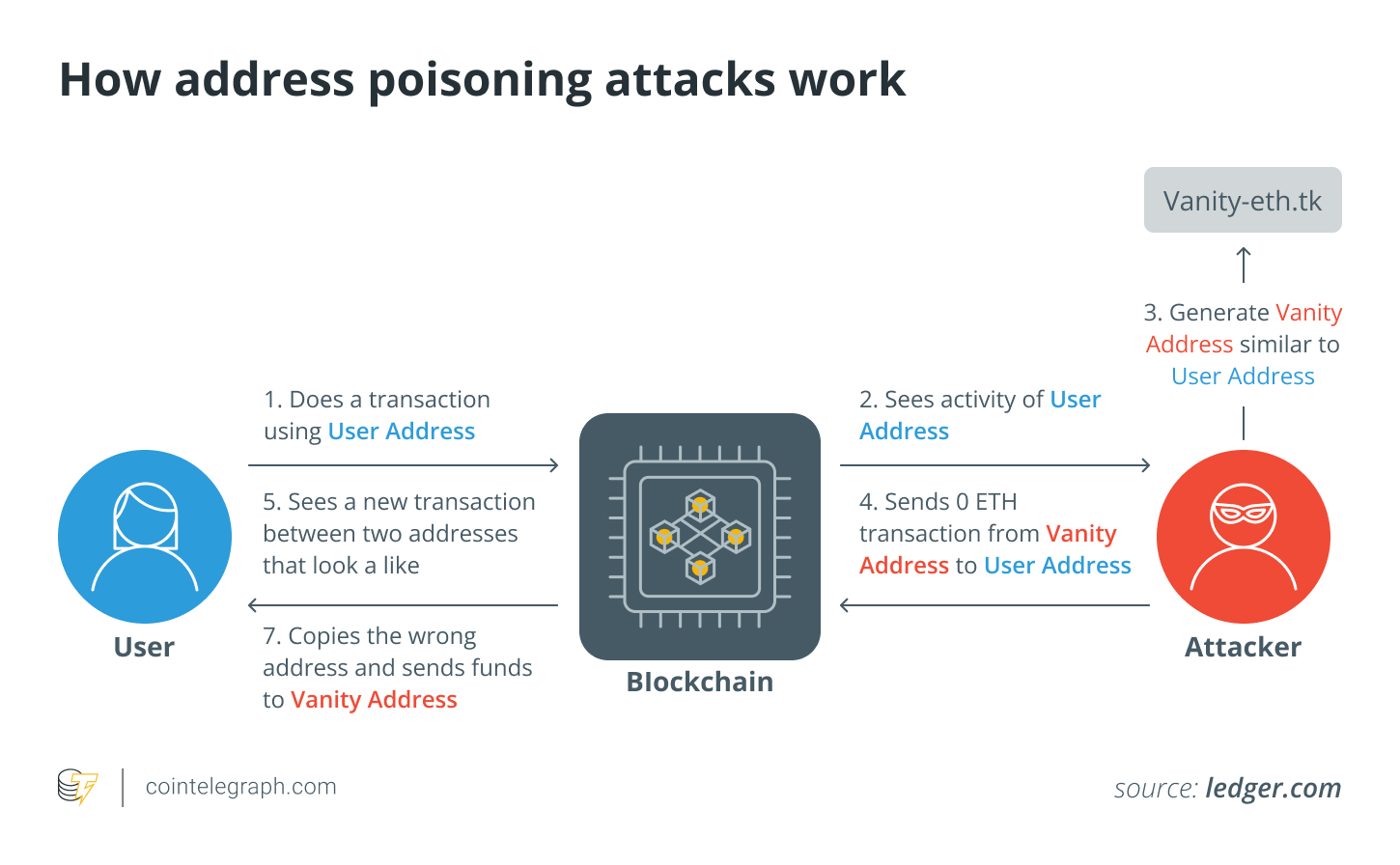

في عالم العملات المشفرة، يُشار إلى الإجراءات العدائية التي يؤثر فيها المهاجمون على المستهلكين أو يخدعونهم عن طريق التلاعب بعناوين العملات المشفرة باسم معالجة هجمات التسمم.

في شبكة blockchain، تعمل هذه العناوين، التي تتكون من سلاسل أبجدية رقمية مميزة، كمصدر أو وجهة للمعاملات. تستخدم هذه الهجمات مجموعة متنوعة من الأساليب لتقويض سلامة وأمن محافظ ومعاملات التشفير.

تُستخدم هجمات تسميم العناوين في مجال العملات المشفرة في الغالب إما للحصول على الأصول الرقمية بشكل غير قانوني أو إضعاف التشغيل السلس لشبكات blockchain. قد تشمل هذه الهجمات:

سرقة

قد يخدع المهاجمون المستخدمين لتحويل أموالهم إلى عناوين ضارة باستخدام استراتيجيات مثل التصيد الاحتيالي أو اعتراض المعاملات أو التلاعب بالعناوين.

تشويش

يمكن استخدام تسميم العناوين لتعطيل العمليات العادية لشبكات البلوكتشين عن طريق إحداث ازدحام أو تأخير أو انقطاع في المعاملات والعقود الذكية، مما يقلل من فعالية الشبكة.

خداع

يحاول المهاجمون في كثير من الأحيان تضليل مستخدمي العملات المشفرة من خلال التظاهر بأنهم شخصيات معروفة. وهذا يقوض ثقة المجتمع في الشبكة وقد يؤدي إلى معاملات خاطئة أو ارتباك بين المستخدمين.

لحماية الأصول الرقمية والسلامة العامة لتقنية blockchain، فإن معالجة هجمات التسمم تسلط الضوء على أهمية الإجراءات الأمنية الصارمة والاهتمام المستمر داخل النظام البيئي للعملات المشفرة.

هذا الموضوع ذو علاقة بـ: كيفية التخفيف من مخاطر الأمان المرتبطة بمدفوعات التشفير

أنواع هجمات تسميم العناوين

تتضمن هجمات تسميم العناوين في العملات المشفرة التصيد الاحتيالي واعتراض المعاملات واستغلال إعادة استخدام العناوين وهجمات Sybil ورموز QR المزيفة وانتحال العناوين ونقاط ضعف العقود الذكية، حيث يشكل كل منها مخاطر فريدة على أصول المستخدمين وسلامة الشبكة.

هجمات التصيد الاحتيالي

في عالم العملات المشفرة، هجمات التصيد هي نوع شائع من تسميم العناوين، والذي يتضمن قيام جهات إجرامية ببناء مواقع ويب أو رسائل بريد إلكتروني أو اتصالات زائفة تشبه إلى حد كبير الشركات ذات السمعة الطيبة مثل بورصات العملات المشفرة أو موفري المحافظ.

تحاول هذه المنصات الاحتيالية خداع المستخدمين المطمئنين للكشف عن معلومات تسجيل الدخول الخاصة بهم أو المفاتيح الخاصة أو العبارات التذكيرية (عبارات الاسترداد/البذور). بمجرد اكتسابها، يمكن للمهاجمين تنفيذ معاملات غير قانونية والحصول على وصول غير مصرح به إلى عملة البيتكوين الخاصة بالضحايا (BTC) الأصول، على سبيل المثال.

على سبيل المثال، قد يقوم المتسللون بإنشاء موقع ويب مزيف للتبادل يبدو تمامًا مثل الموقع الحقيقي ويطلبون من المستهلكين تسجيل الدخول. وبمجرد قيامهم بذلك، يمكن للمهاجمين الوصول إلى أموال العملاء في البورصة الفعلية، مما قد يؤدي إلى خسائر مالية كبيرة.

اعتراض الصفقة

هناك طريقة أخرى لتسميم العناوين وهي اعتراض المعاملات، حيث يعترض المهاجمون معاملات العملة المشفرة الصالحة ويغيرون عنوان الوجهة. يتم تحويل الأموال المخصصة للمستلم الحقيقي عن طريق تغيير عنوان المستلم إلى عنوان تحت سيطرة المهاجم. يتضمن هذا النوع من الهجمات في كثير من الأحيان برامج ضارة تهدد جهاز المستخدم أو شبكته أو كليهما.

معالجة استغلال إعادة الاستخدام

يقوم المهاجمون بمراقبة blockchain بحثًا عن حالات تكرار العنوان قبل استخدام مثل هذه الأحداث لصالحهم. يمكن أن تكون إعادة استخدام العناوين محفوفة بالمخاطر بالنسبة للأمان لأنها قد تكشف عن سجل معاملات العنوان ونقاط الضعف فيه. يتم استخدام نقاط الضعف هذه من قبل جهات ضارة للوصول إلى محافظ المستخدمين وسرقة الأموال.

على سبيل المثال، إذا كان المستخدم يحصل باستمرار على أموال من نفس عنوان إيثريوم، فقد يلاحظ المهاجم هذا النمط ويستغل الخلل في برنامج محفظة المستخدم للوصول إلى أموال المستخدم دون إذن.

هجمات سايبيل

لممارسة سيطرة غير متناسبة على عمل شبكة العملة المشفرة، هجمات سايبيل يستلزم إنشاء عدة هويات أو عقد زائفة. ومن خلال عنصر التحكم هذا، يتمكن المهاجمون من تعديل البيانات وخداع المستخدمين وربما تعريض أمان الشبكة للخطر.

قد يستخدم المهاجمون عددًا كبيرًا من العقد الاحتيالية في سياق إثبات الحصة (PoS) تؤثر شبكات blockchain بشكل كبير على آلية الإجماع، مما يمنحها القدرة على تعديل المعاملات وربما إنفاق العملات المشفرة بشكل مزدوج.

رموز QR أو عناوين الدفع المزيفة

يمكن أن يحدث تسميم العناوين أيضًا عند توزيع عناوين دفع مزيفة أو رموز QR. غالبًا ما يقوم المهاجمون بتسليم هذه الرموز الزائفة في شكل مادي للمستخدمين غير الحذرين في محاولة لخداعهم لإرسال عملة مشفرة إلى موقع لم يخططوا له.

على سبيل المثال، قد ينشر أحد المتسللين رموز QR لمحافظ العملات المشفرة التي تبدو حقيقية ولكنها تتضمن في الواقع تغييرات طفيفة على العنوان المشفر. يقوم المستخدمون الذين يقومون بمسح هذه الرموز بإرسال الأموال عن غير قصد إلى عنوان المهاجم بدلاً من عنوان المستلم المقصود، مما يتسبب في خسائر مالية.

انتحال العنوان

يقوم المهاجمون الذين يستخدمون انتحال العناوين بإنشاء عناوين عملات مشفرة تشبه إلى حد كبير العناوين الحقيقية. وتتمثل الفكرة في خداع المستخدمين لتحويل الأموال إلى عنوان المهاجم بدلاً من العنوان الخاص بالمستلم المقصود. يتم استخدام التشابه البصري بين العنوان المزيف والعنوان الحقيقي في طريقة تسميم العنوان هذه.

على سبيل المثال، قد يقوم أحد المهاجمين بإنشاء عنوان بيتكوين يحاكي بشكل وثيق عنوان التبرع الخاص بمؤسسة خيرية حسنة السمعة. قد يقوم المتبرعون غير المدركين بتحويل الأموال عن غير قصد إلى عنوان المهاجم أثناء إرسال التبرعات إلى المنظمة، مما يؤدي إلى تحويل الأموال عن الاستخدام المقصود.

نقاط الضعف في العقود الذكية

يستغل المهاجمون العيوب أو نقاط الضعف in التطبيقات اللامركزية (DApps) أو العقود الذكية على أنظمة blockchain لتنفيذ تسميم العناوين. يمكن للمهاجمين إعادة توجيه الأموال أو التسبب في سلوك العقد عن غير قصد من خلال التلاعب بكيفية تنفيذ المعاملات. وقد يعاني المستخدمون من خسائر مالية نتيجة لذلك التمويل اللامركزي (DeFi) قد تواجه الخدمات اضطرابات.

عواقب هجمات التسمم عنوان

يمكن أن يكون لهجمات تسميم العناوين آثار مدمرة على كل من المستخدمين الفرديين واستقرار شبكات blockchain. ونظرًا لأن المهاجمين قد يسرقون ممتلكات العملات المشفرة أو يغيرون المعاملات لإعادة توجيه الأموال إلى محافظهم الخاصة، فإن هذه الاعتداءات كثيرًا ما تتسبب في خسائر مالية كبيرة لضحاياهم.

بالإضافة إلى الخسائر المالية، قد تؤدي هذه الهجمات أيضًا إلى انخفاض الثقة بين مستخدمي العملات المشفرة. قد تتضرر ثقة المستخدمين في أمان واعتمادية شبكات blockchain والخدمات ذات الصلة إذا وقعوا في فخ مخططات احتيالية أو سُرقت ممتلكاتهم الثمينة.

بالإضافة إلى ذلك، يتناول البعض اعتداءات التسمم، مثل هجمات سيبيل أو إساءة استخدام عقد الذكية يمكن أن تمنع العيوب شبكات blockchain من العمل بشكل طبيعي، مما يؤدي إلى تأخير أو ازدحام أو عواقب غير متوقعة لها تأثير على النظام البيئي بأكمله. تسلط هذه التأثيرات الضوء على الحاجة إلى ضوابط أمنية قوية ووعي المستخدم في النظام البيئي للعملات المشفرة لتقليل مخاطر هجمات تسميم العناوين.

هذا الموضوع ذو علاقة بـ: كيفية وضع الكلمات في عنوان بيتكوين؟ وإليك كيفية عمل العناوين الغرور

كيفية تجنب هجمات التسمم عنوان

لحماية الأصول الرقمية للمستخدمين والحفاظ على أمان شبكات blockchain، من الضروري تجنب هجمات تسميم العناوين في عالم العملات المشفرة. قد تساعد الطرق التالية في منع كونك هدفًا لمثل هذه الهجمات:

استخدم عناوين جديدة

من خلال إنشاء عنوان محفظة تشفير جديد لكل معاملة، يمكن تقليل فرصة قيام المهاجمين بربط عنوان بهوية الشخص أو المعاملات السابقة. على سبيل المثال، يمكن تقليل هجمات تسمم العناوين باستخدام محافظ حتمية هرمية (HD)، والتي تنشئ عناوين جديدة لكل معاملة وتقلل من إمكانية التنبؤ بالعناوين.

يؤدي استخدام محفظة HD إلى زيادة حماية المستخدم ضد هجمات تسميم العنوان لأن التدوير التلقائي لعنوان المحفظة يجعل من الصعب على المتسللين إعادة توجيه الأموال.

استخدام محافظ الأجهزة

عند مقارنتها بالمحافظ البرمجية، محافظ الأجهزة هي بديل أكثر أمانا. إنها تقلل من التعرض عن طريق إبقاء المفاتيح الخاصة في وضع عدم الاتصال.

توخي الحذر عند الكشف عن العناوين العامة

يجب على الأشخاص توخي الحذر عند الكشف عن عناوين العملات المشفرة الخاصة بهم في المجال العام، وخاصة على مواقع التواصل الاجتماعي، ويجب عليهم اختيار استخدام أسماء مستعارة.

اختر محافظ حسنة السمعة

من المهم استخدام موفري المحفظة المعروفين والمعروفين بميزات الأمان وتحديثات البرامج المنتظمة لحماية أنفسهم من تسمم العناوين والهجمات الأخرى.

تحديثات منتظمة

للبقاء محميًا ضد هجمات تسميم العناوين، من الضروري تحديث برنامج المحفظة باستمرار بأحدث الإصلاحات الأمنية.

تنفيذ القائمة البيضاء

استعمل القائمة البيضاء للحد من المعاملات إلى مصادر موثوقة. تسمح بعض المحافظ أو الخدمات للمستخدمين بإدراج عناوين معينة يمكنها إرسال الأموال إلى محافظهم في القائمة البيضاء.

فكر في محافظ multisig

تُعرف المحافظ التي تتطلب مفاتيح خاصة متعددة للموافقة على المعاملة باسم محافظ متعددة التوقيع (multisig).. يمكن أن توفر هذه المحافظ درجة إضافية من الحماية من خلال طلب توقيعات متعددة للموافقة على المعاملة.

استخدم أدوات تحليل blockchain

لاكتشاف السلوك الضار المحتمل، يمكن للأشخاص تتبع وفحص المعاملات الواردة باستخدام أدوات تحليل blockchain. إرسال يبدو تافها، كميات صغيرة من التشفير (الغبار) إلى عناوين عديدة هي ممارسة شائعة تعرف باسم الغبار. يمكن للمحللين اكتشاف جهود التسمم المحتملة من خلال فحص أنماط تجارة الغبار هذه.

مخرجات المعاملات غير المنفقة (UTXOs) بكميات صغيرة من العملات المشفرة غالبًا ما تكون نتيجة المعاملات الغبارية. يمكن للمحللين تحديد العناوين التي يحتمل أن تكون مسمومة من خلال تحديد موقع UTXOs المتصل بمعاملات الغبار.

الإبلاغ عن الهجمات المشتبه بها

يجب على الأفراد الاستجابة فورًا في حالة حدوث هجوم تسميم عنوان مشتبه به من خلال الاتصال بالشركة التي توفر محفظة العملات المشفرة الخاصة بهم من خلال قنوات الدعم الرسمية وتقديم تفاصيل عن الحادث.

بالإضافة إلى ذلك، يمكنهم الإبلاغ عن الحادث إلى سلطات إنفاذ القانون أو السلطات التنظيمية ذات الصلة لإجراء مزيد من التحقيق واتخاذ الإجراءات القانونية المحتملة إذا كان الهجوم ينطوي على ضرر مالي كبير أو نية خبيثة. لتقليل المخاطر المحتملة وحماية المصالح الفردية والجماعية في النظام البيئي للعملات المشفرة، يعد الإبلاغ في الوقت المناسب أمرًا ضروريًا.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون السيارات / المركبات الكهربائية ، كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- تشارت بريم. ارفع مستوى لعبة التداول الخاصة بك مع ChartPrime. الوصول هنا.

- BlockOffsets. تحديث ملكية الأوفست البيئية. الوصول هنا.

- المصدر https://cointelegraph.com/news/address-poisoning-attacks-in-crypto

- :يكون

- :ليس

- :أين

- $ UP

- a

- القدرة

- ماهرون

- سوء المعاملة

- الوصول

- كسب

- اكشن

- الإجراءات

- الجهات الفاعلة

- يقدم

- في الواقع

- إضافي

- العنوان

- عناوين

- مميزات

- تؤثر

- ضد

- السماح

- أيضا

- البديل

- من بين

- المبالغ

- an

- تحليل

- المحللين

- و

- التطبيقات

- الموافقة على

- هي

- البند

- AS

- تطلب

- ممتلكات

- أسوشيتد

- مهاجمة

- الهجمات

- اهتمام

- سلطات

- ترخيص

- أوتوماتيك

- تجنب

- وعي

- بعيدا

- BE

- لان

- قبل

- يجري

- ما بين

- إلى البيتكوين

- عنوان بيتكوين

- سلسلة كتلة

- تحليل Blockchain

- شبكة blockchain

- شبكات Blockchain

- بلوكشين التكنولوجيا

- على حد سواء

- نساعدك في بناء

- ابني

- لكن

- by

- CAN

- نفذت

- حمل

- سبب

- الأسباب

- الحذر

- فرصة

- تغيير

- التغييرات

- متغير

- قنوات

- خيرية

- عن كثب

- رموز

- Cointelegraph

- مشترك

- مجال الاتصالات

- مجتمع

- الشركات

- حول الشركة

- مقارنة

- مساومة

- إدارة

- الثقة

- ارتباك

- احتقان

- متصل

- الرابط

- إجماع

- آلية توافق الآراء

- النتائج

- كبير

- باتساق

- ثابت

- المستهلكين

- سياق الكلام

- عقد

- عقود

- مراقبة

- ضوابط

- خلق

- خلق

- خلق

- مجرم

- حاسم

- التشفير

- تشفير النظام البيئي

- تشفير الفضاء

- محفظة تشفير

- العملات الرقمية

- العملات المشفرة

- النظام البيئي للعملات المشفرة

- تبادل كريبتوكيرنسي

- محافظ cryptocurrency

- التشفير

- زبون

- أموال العملاء

- DApps

- البيانات

- رفض

- انخفض

- الصدمة

- الدرجة العلمية

- التأخير

- نقل

- افضل الرحلات السياحية

- معد

- تفصيل

- مدمر

- جهاز

- فعل

- صعبة

- رقمي

- الأصول الرقمية

- إفشاء

- غير متكافئ مع

- تعطيل

- الاضطرابات

- خامد

- وزعت

- do

- هبة

- التبرعات

- غبار

- كل

- النظام الإيكولوجي

- تأثير

- فعالية

- الآثار

- جهد

- جهود

- إما

- رسائل البريد الإلكتروني

- شمل

- تطبيق

- كامل

- خاصة

- أساسي

- ethereum

- الحدث/الفعالية

- بالضبط

- بحث

- دراسة

- مثال

- تبادل

- الاستبدال

- ممارسة

- الخبره في مجال الغطس

- شرح

- استغلال

- تعرض

- زائف

- فال

- زائف

- المميزات

- الأرقام

- تمويل

- مالي

- عيب

- العيوب

- متابعيك

- في حالة

- النموذج المرفق

- محتال

- كثيرا

- جديد

- تبدأ من

- عمل

- أموال

- إضافي

- ربح

- اكتسبت

- العلاجات العامة

- حقيقي

- دولار فقط واحصل على خصم XNUMX% على جميع

- الحصول على

- إعطاء

- تجمع

- القراصنة

- قراصنة

- يحدث

- أجهزة التبخير

- ضرر

- الضارة

- يملك

- مساعدة

- تسليط الضوء

- تاريخ

- القابضة

- كيفية

- كيفية

- HTTPS

- فكرة

- المتطابقات

- هوية

- if

- بشكل غير قانوني

- أهمية

- in

- دون قصد

- تتضمن

- الوارد

- الزيادات

- فرد

- تأثير

- معلومات

- مثل

- سلامة

- معد

- نية

- السريرية

- إلى

- إدخال

- تحقيق

- المشاركة

- IT

- يعرض للخطر

- JPG

- احتفظ

- حفظ

- مفاتيح

- نوع

- معروف

- كبير

- القانون

- تطبيق القانون

- قيادة

- شروط وأحكام

- إجراءات قانونية

- مثل

- مما سيحدث

- موقع

- سجل

- تسجيل الدخول

- بحث

- تبدو

- خسائر

- صنع

- يصنع

- البرمجيات الخبيثة

- تلاعب

- مايو..

- يمكن

- آلية

- الوسائط

- طريقة

- طرق

- ربما

- قاصر

- تخفيف

- تعديل

- نقدي

- مال

- مراقبة

- الأكثر من ذلك

- خاصة

- متعدد

- Multisig

- حاجة

- شبكة

- شبكة الأمن

- الشبكات

- جديد

- الأحدث

- العقد

- عادي

- عادة

- يلاحظ..

- عدد

- كثير

- تحصل

- ظهور

- of

- رسمي

- حاليا

- غالبا

- on

- مرة

- ONE

- منها

- تعمل

- عملية

- عمليات

- or

- منظمة

- أخرى

- خارج

- على مدى

- الخاصة

- خاص

- الماضي

- نمط

- أنماط

- وسائل الدفع

- مجتمع

- التصيد

- متصنع

- عبارات

- مادي

- خطة

- منصات التداول

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- نقاط البيع

- ممكن

- ربما

- محتمل

- يحتمل

- ممارسة

- سائد

- منع

- خاص

- مفاتيح خاصة

- الإجراءات

- حماية

- محمي

- الحماية

- البروتوكولات

- تزود

- مقدمي

- ويوفر

- جمهور

- وضع

- qr- رموز

- بدلا

- حقيقي

- مملكة

- إعادة توجيه

- تخفيض

- عقار مخفض

- تقليص

- يشار

- منتظم

- المنظمين

- ذات صلة

- ذات الصلة

- تقرير

- التقارير

- حسن السمعة

- تطلب

- الرد

- نتيجة

- إعادة استخدام

- كشف

- حق

- المخاطر

- محفوف بالمخاطر

- التوجيه

- نفسه

- تفحص

- مخططات

- تأمين

- أمن

- المخاطر الأمنية

- على ما يبدو

- إرسال

- إرسال

- حساس

- بشكل جاد

- خدمة

- خدماتنا

- عدة

- ينبغي

- التوقيعات

- أهمية

- بشكل ملحوظ

- المواقع

- سمارت

- عقد الذكية

- العقود الذكية

- كمنعم

- So

- العدالة

- وسائل التواصل الاجتماعي

- تطبيقات الكمبيوتر

- بعض

- مصدر

- مصادر

- الفضاء

- بقعة

- استقرار

- إقامة

- مسروق

- استراتيجيات

- صارم

- قوي

- جوهري

- هذه

- الدعم

- أنظمة

- التكتيكات

- أخذ

- الهدف

- تكنولوجيا

- من

- أن

- •

- المصدر

- العالم

- من مشاركة

- منهم

- تشبه

- هم

- شيء

- عبر

- في حينه

- إلى

- أدوات

- تواصل

- مسار

- تجارة

- حركة المرور

- صفقة

- المعاملات

- تحويل

- نقل

- الثقة

- محاولة

- نوع

- أنواع

- غير مصرح

- مع

- تقويض

- غير متوقع

- فريد من نوعه

- تحديث

- آخر التحديثات

- تستخدم

- مستعمل

- مستخدم

- المستخدمين

- استخدام

- VANITY

- تشكيلة

- ضحايا

- نقاط الضعف

- محفظة

- محافظ

- طرق

- الموقع الإلكتروني

- المواقع

- معروف

- ابحث عن

- متى

- التي

- في حين

- القائمة البيضاء

- من الذى

- سوف

- مع

- في غضون

- بدون

- كلمات

- العالم

- سوف

- زفيرنت