وقت القراءة: 6 دقائق

في عالم الويب 3 ، تأتي محاولات التصيد في أشكال متنوعة. نظرًا لأن التكنولوجيا لا تزال تتطور ، يمكن أن تظهر أنواع جديدة من الهجمات. بعض الهجمات ، مثل التصيد على الجليد ، خاصة بـ Web3 ، بينما يشبه البعض الآخر هجمات تصيد بيانات الاعتماد الأكثر شيوعًا على Web2.

قبل معرفة ماهية هجوم التصيد على الجليد بالضبط وكيف يعمل ، دعنا نفهم أولاً كيفية تسجيل المعاملات في Blockchain وما هو بدل الرمز المميز.

توقيع صفقة

يمكننا الاتصال بالتطبيقات اللامركزية باستخدام محافظ مثل Metamask لتنفيذ إجراءات مثل الإقراض والاقتراض وشراء NFT وما إلى ذلك. يحاول المستخدمون المؤذون الاستفادة من حقيقة أنه يجب على المستخدمين توقيع المعاملات باستخدام Metamask الخاصة بهم لتنفيذ هذه الأعمال.

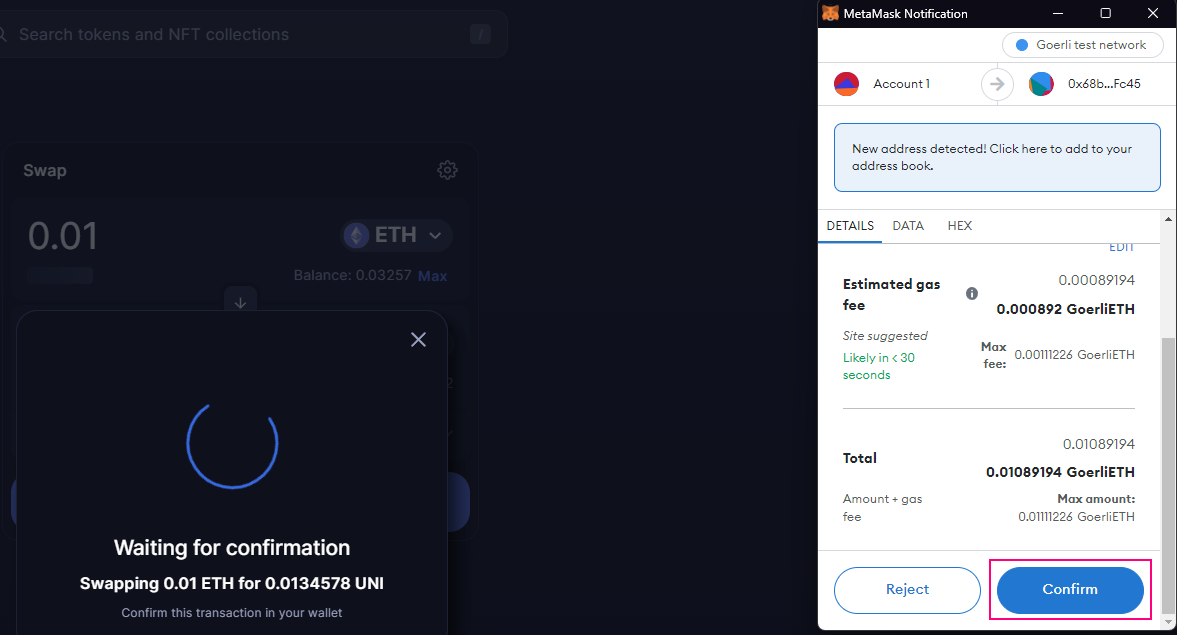

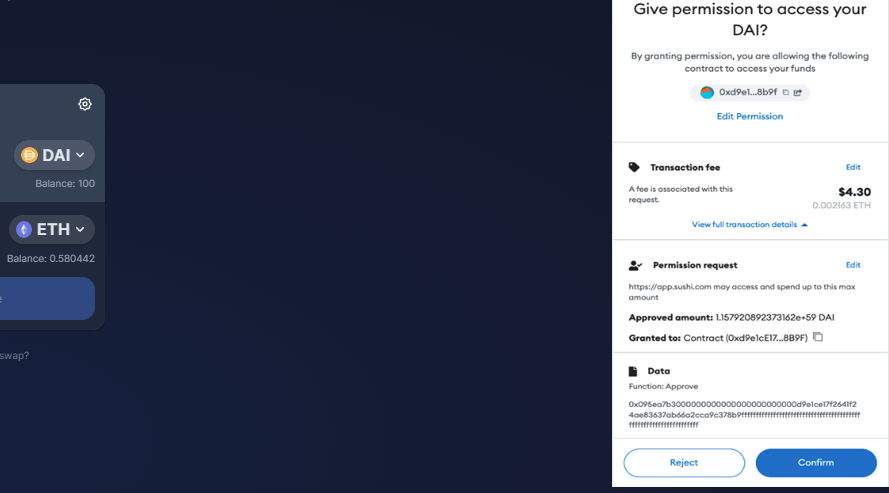

ستظهر نافذة Metamask المنبثقة وتسأل المستخدم عما إذا كان يريد تأكيد المعاملة أو إلغائها عندما يتعين على التطبيق إجراء عملية على السلسلة. انظر الصورة أدناه.

في المثال أعلاه ، يمكننا أن نرى أن metamask يطالبنا بالتأكيد عندما نتبادل ETH برموز UNI. سيتم تنفيذ الصفقة بمجرد تأكيدها. نتيجة لذلك ، قد يكون من الصعب فهم الأنشطة التي تسمح بها في بعض المعاملات ، خاصة إذا كنا نسمح بسلسلة من الأعمال بدلاً من إجراء واحد فوري. يتطلع المهاجمون إلى استغلال هذا النقص في الوضوح عندما يذهبون للتصيد الاحتيالي على الجليد.

بدل الرمز

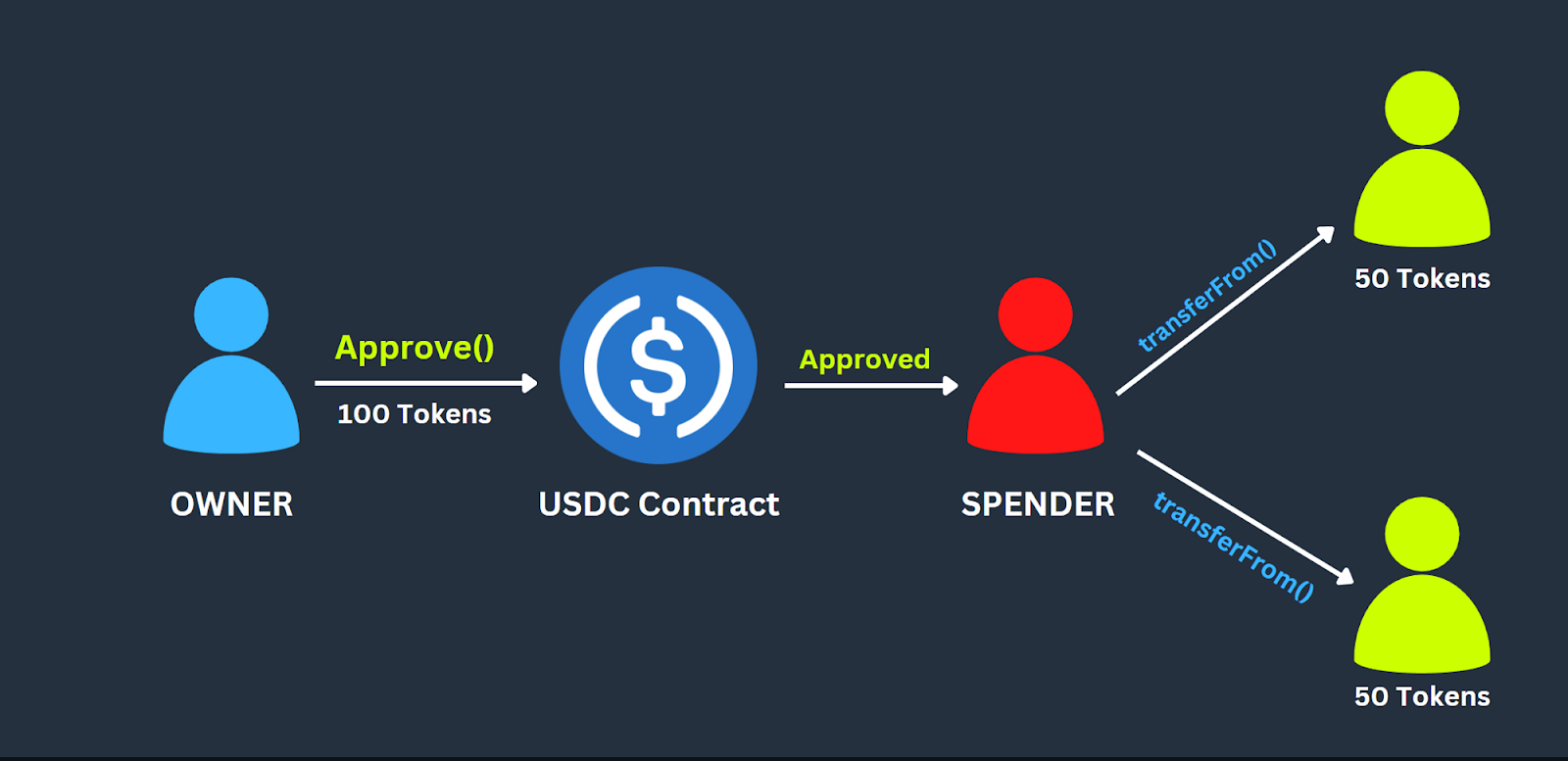

معاملة يقوم فيها مالك الرمز المميز بتفويض من ينفق الرمز المميز لإنفاق مبلغ الرمز المميز نيابة عن مالك الرمز المميز. يمكن للمالك توفير بدل رمزي لـ الرموز غير القابلة للاستبدال والمعاينة. المالك هو الحساب الذي يمتلك التوكنات ويمنح المنفق البدل.

ما هو التصيد على الجليد

بعبارات بسيطة ، يتضمن Ice Phishing خداع المستخدم للتوقيع على معاملة ضارة حتى يتمكن المهاجم من التحكم في أصول التشفير.

لا تتضمن طريقة "التصيد على الجليد" سرقة المفاتيح الخاصة بشخص آخر. بدلاً من ذلك ، يتطلب الأمر محاولة خداع المستخدم للموافقة على معاملة تمنح المهاجم التحكم في الرموز المميزة للمستخدم.

الموافقات هي نوع متكرر من المعاملات التي تسمح بتفاعل المستخدمين مع بروتوكولات DeFi. هذا يجعل التصيد الاحتيالي على الجليد تهديدًا كبيرًا لمستثمري Web3 لأن التفاعل مع بروتوكولات DeFi يتطلب منك منح إذن للتفاعل.

كيف يعمل الهجوم؟

ينفذ المهاجم هذا الهجوم على خطوتين:

1. خداع الضحية لتوقيع معاملات الموافقة:

ينشئ المهاجمون مواقع ويب احتيالية تنتحل شخصية DEX ، مثل SushiSwap ، أو كصفحة مساعدة لمنتج تشفير.

عادةً ما يرسل المهاجم هذه الروابط الضارة إلى الهدايا الترويجية و NFTs "الحصرية" ورسائل البريد الإلكتروني التصيدية والتغريدات والخلافات وما إلى ذلك ، مما يدفع الأشخاص إلى القفز إلى هذه المواقع الضارة من خلال خلق شعور زائف بالإلحاح واستفزاز FOMO (الخوف من الضياع) بين المستخدمين. انظر المثال أدناه:

ينجح المحتالون عندما يمكنهم خداع المستخدمين لربط المحافظ بمواقعهم الإلكترونية الضارة والتلاعب بالمستخدمين لتوقيع الموافقات لإنفاق أصولهم.

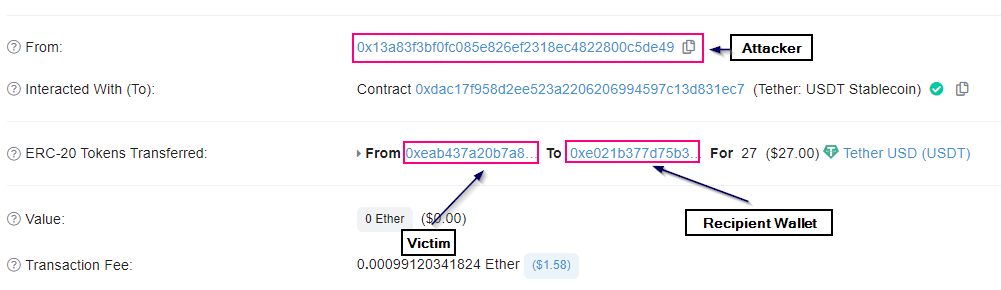

2. سرقة الرموز من محافظ المستخدمين:

بمجرد موافقة المستخدم على الرموز المميزة لعنوان المهاجم الضار. يستدعي المهاجم وظيفة TransferFrom وينقل جميع الرموز إلى محفظته. تتضمن عملية الاحتيال عادةً محفظتين على الأقل. في البداية ، محفظة Ice Phishing التي منحها المستخدمون موافقتهم ، ثم محفظة المستلم ، حيث قام المهاجم بنقل الرموز المميزة.

دراسة حالة بادجر داو

Badger هو بروتوكول DeFi يسمح للشخص بكسب فائدة على الودائع. في الثاني من كانون الأول (ديسمبر) 2 ، تعرض BadgerDAO لهجوم تصيد على الجليد. تم اختراق مفتاح Cloudflare API الخاص بـ Badger ، مما يسمح للمهاجم بالاستيلاء على البنية التحتية للواجهة الأمامية.

وبذلك تمكن المهاجم من إدخال نص خبيث في الواجهة الأمامية. الآن ، حاول المستخدمون الاتصال بـ BadgerDAO ، معتقدين أنهم كانوا يودعون الرموز للحصول على عائد. ومع ذلك ، فإن المعاملة الفعلية التي وقعوا عليها منحت المهاجمين وصولاً كاملاً إلى أصولهم.

استولى المهاجمون على الملايين من حسابات الضحايا واختاروا تحديدًا الأفراد ذوي الأرصدة الأعلى لاستهدافهم. قاموا بتغيير السيناريو الخاص بهم على مدار اليوم في محاولة للبقاء غير مكتشفة. في النهاية ، تعرّف BadgerDAO على الهجوم وأوقف العقد الذكي ، لكن المستغِلين سرقوا بالفعل حوالي 121 مليون دولار من 200 حساب.

كيف تحمي نفسك

لا تنقر فوق الروابط المشبوهة: لتجنب عناوين URL للتصيد الاحتيالي ومكتبي المجال ، استخدم فقط عنوان URL الذي تم التحقق منه للوصول إلى dApps والخدمات. يتوفر عنوان URL الخاص بالمشروع عادةً على حساب Twitter الذي تم التحقق منه إذا كان لديك شك.

تحقق من المعاملة قبل التوقيع: من الضروري قراءة تفاصيل المعاملة قبل التوقيع عليها في Metamask أو أي محفظة أخرى لضمان تنفيذ الإجراءات التي تنويها.

قم بإدارة أصول التشفير الخاصة بك من خلال محافظ متعددة: قم بتوزيع مقتنياتك من العملات المشفرة ، وتخزين الاستثمارات طويلة الأجل و NFTs القيمة في التخزين البارد مثل محافظ الأجهزة مع الاحتفاظ بالأموال للمعاملات المنتظمة والمزيد من dApps النشطة في محفظة ساخنة مختلفة.

مراجعة دورية وإلغاء المخصصات: تعد المراجعة الدورية وإلغاء مخصصاتك فكرة جيدة دائمًا ، خاصة بالنسبة لأسواق NFT ، عندما لا تستخدم تطبيق dapp بشكل نشط. هذا يقلل من فرصتك في خسارة الأموال للاستغلال أو الهجمات ويقلل من تأثير عمليات التصيد الاحتيالي. يمكنك استخدام إبطال النقود or مدقق الموافقة على رمز Etherscan لذلك.

احصل على تحديث مع عمليات الاحتيال لتجنبها: ترقب عمليات الاحتيال وأبلغ عن أي سلوك غير عادي. سيساعد الإبلاغ عن عمليات الاحتيال المتخصصين في مجال الأمن وإنفاذ القانون في القبض على المحتالين قبل أن يتسببوا في الكثير من الضرر.

وفي الختام

من المحتمل أن تزداد هجمات التصيد الاحتيالي على الجليد وغيرها من عمليات الاحتيال على العملات المشفرة مع استمرار ارتفاع سوق العملات المشفرة. الاهتمام والتعليم من أرقى الاحتياطات الأمنية. يجب أن يكون المستخدمون على دراية بكيفية عمل عمليات الاحتيال هذه حتى يتخذوا الاحتياطات المناسبة للحفاظ على سلامتهم. من المفيد دائمًا قضاء بعض الوقت الإضافي للتأكيد على أن عنوان URL الذي تتفاعل معه قد تم التحقق منه سواء على مستوى السلسلة أو بواسطة مصدر موثوق.

الأسئلة الشائعة

ماذا أفعل إذا اشتبهت في وجود محاولة تصيد احتيالي على الجليد؟

تحقق من موافقاتك وألغها لأي عناوين قد تكون قد أساءت إلى محفظتك. https://etherscan.io/tokenapprovalchecker. أيضًا ، قم بتحويل جميع أموالك إلى محافظ أخرى.

كيف يمكنني حماية نفسي من التصيد الاحتيالي على الجليد؟

لحماية نفسك من هجمات التصيد الاحتيالي على الجليد ، يجب أن تكون حذرًا من رسائل البريد الإلكتروني والرسائل والمكالمات الهاتفية غير المرغوب فيها ، حتى لو بدت وكأنها من مصدر حسن السمعة. تحقق من المعاملة قبل التوقيع عليها.

كيف تلغي الموافقات على عنوان؟

يمكنك استخدام إبطال النقود or مدقق الموافقة على رمز Etherscan لإزالة الموافقات على عنوان.

24 المشاهدات

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- ماهرون

- فوق

- الوصول

- حسابي

- الحسابات

- اكشن

- الإجراءات

- نشط

- بنشاط

- أنشطة

- الأفعال

- العنوان

- عناوين

- مميزات

- الكل

- السماح

- يسمح

- سابقا

- دائما

- من بين

- كمية

- و

- API

- التطبيق

- تظهر

- التطبيقات

- مناسب

- موافقة

- حول

- ممتلكات

- مهاجمة

- الهجمات

- محاولات

- اهتمام

- متاح

- أرصدة

- قبل

- أقل من

- سلسلة كتلة

- الاقتراض

- دعوات

- حقيبة

- النقد

- سبب

- حذر

- فرصة

- اختار

- وضوح

- كلودفلاري

- التخزين البارد

- تأتي

- مشترك

- إكمال

- تسوية

- أكد

- التواصل

- الرابط

- كبير

- بناء

- تواصل

- عقد

- مراقبة

- بهيكل

- خلق

- الاعتماد

- التشفير

- سوق تشفير

- الأصول التشفير

- العملات المشفرة

- DAO

- DAPP

- DApps

- يوم

- ديسمبر

- اللامركزية

- التطبيقات اللامركزية

- الصدمة

- بروتوكول DEFI

- بروتوكولات DeFi

- الودائع

- تفاصيل

- تطوير

- التنفيذ المباشر

- مختلف

- صعبة

- نشر

- نطاق

- الشك

- كسب

- التعليم

- جهد

- آخر

- رسائل البريد الإلكتروني

- تطبيق

- ضمان

- خاصة

- أساسي

- إلخ

- ETH

- etherscan

- حتى

- في النهاية

- بالضبط

- مثال

- تنفيذ

- ينفذ

- استغلال

- مآثر

- احتفل على

- عين

- خوف

- الاسم الأول

- FOMO

- أشكال

- المحتالين

- محتال

- متكرر

- تبدأ من

- جبهة

- نهاية المقدمة

- وظيفة

- أموال

- ممكن إستبداله

- ربح

- دولار فقط واحصل على خصم XNUMX% على جميع

- الحصول على

- هبات

- معطى

- Go

- خير

- منح

- منح

- منح

- النمو

- أجهزة التبخير

- محافظ الأجهزة

- مساعدة

- أعلى

- القابضة

- أفضل العروض

- المحفظة الساخنة

- كيفية

- كيفية

- HTTPS

- ICE

- فكرة

- صورة

- فوري

- التأثير

- in

- الأفراد

- البنية التحتية

- في البداية

- بدلًا من ذلك

- تفاعل

- التفاعل

- التفاعلات

- مصلحة

- الاستثمارات

- المستثمرين

- تنطوي

- IT

- قفز

- احتفظ

- حفظ

- القفل

- مفاتيح

- معرفة

- نقص

- القانون

- تطبيق القانون

- الإقراض

- وصلات

- طويل الأجل

- أبحث

- فقدان

- يصنع

- تجارة

- الأسواق

- رسائل

- MetaMask

- طريقة

- مليون

- ملايين

- مفقود

- لحظة

- مال

- الأكثر من ذلك

- متعدد

- جديد

- NFT

- أسواق NFT

- NFTS

- على السلسلة

- ONE

- طريقة التوسع

- عملية

- أخرى

- أخرى

- كاتوا ديلز

- تملك

- خاصة

- مجتمع

- نفذ

- إذن

- التصيد

- هجوم التصيد

- هجمات التصيد

- حيل الخداع

- للهواتف

- المكالمات الهاتفية

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- المنبثقة

- سائد

- خاص

- مفاتيح خاصة

- المحتمل

- المنتج

- المهنيين

- تنفيذ المشاريع

- الترويجية

- حماية

- بروتوكول

- البروتوكولات

- تزود

- المشتريات

- دفع

- كويلهاش

- عرض

- المعترف بها

- يقلل

- منتظم

- الخدمة الموثوقة

- لا تزال

- إزالة

- تقرير

- التقارير

- حسن السمعة

- يتطلب

- نتيجة

- مراجعة

- ارتفاع

- خزنة

- احتيال

- الحيل

- أمن

- إحساس

- مسلسلات

- خدماتنا

- ينبغي

- إشارة

- وقعت

- التوقيع

- الاشارات

- منذ

- عزباء

- سمارت

- عقد الذكية

- So

- بعض

- شخص ما

- مصدر

- محدد

- على وجه التحديد

- أنفق

- خطوات

- لا يزال

- مسروق

- تخزين

- النجاح

- هذه

- سوشيسواب

- مشكوك فيه

- أخذ

- الهدف

- تكنولوجيا

- سياسة الحجب وتقييد الوصول

- •

- من مشاركة

- أنفسهم

- تفكير

- التهديد

- عبر

- طوال

- الوقت

- إلى

- رمز

- الرموز

- جدا

- صفقة

- المعاملات

- تحويل

- نقل

- التحويلات

- صحيح

- تويت

- أو تويتر

- مع

- فهم

- UNI

- غير المرغوب فيها

- تحديث

- إلحاح

- URL

- us

- تستخدم

- مستخدم

- المستخدمين

- عادة

- التحقق من صحة

- القيمة

- تشكيلة

- التحقق

- تحقق من

- ضحية

- محفظة

- محافظ

- Web2

- Web3

- عالم Web3

- المواقع

- ابحث عن

- سواء

- التي

- في حين

- سوف

- أعمال

- العالم

- جدير بالاهتمام

- التوزيعات للسهم الواحد

- أنت

- حل متجر العقارات الشامل الخاص بك في جورجيا

- نفسك

- زفيرنت