أبحاث إسيت

كيف عثرت أبحاث ESET على مفتاح إيقاف تم استخدامه للقضاء على واحدة من أكثر شبكات الروبوتات انتشارًا

01 نوفمبر 2023 • , 3 دقيقة. اقرأ

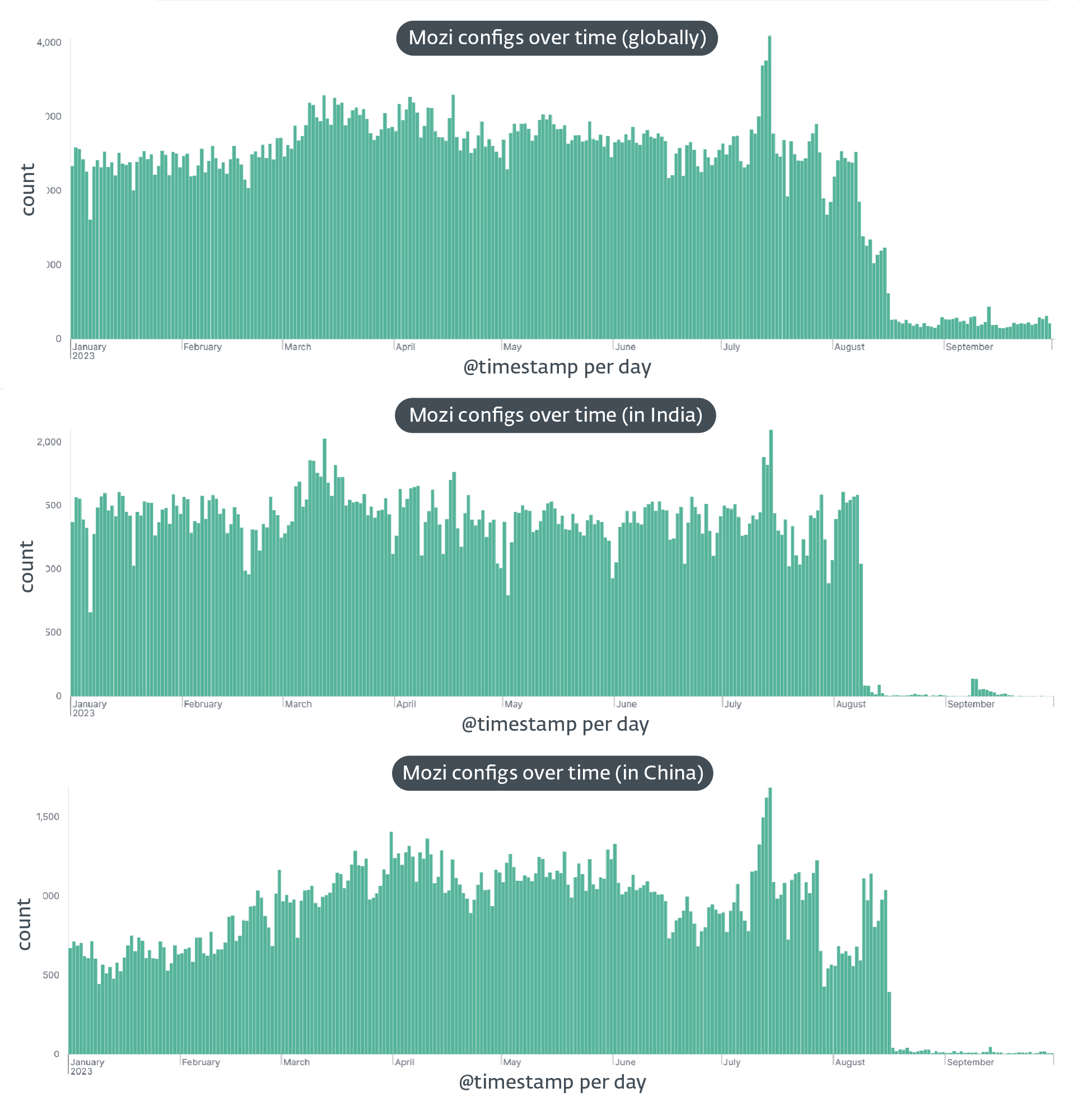

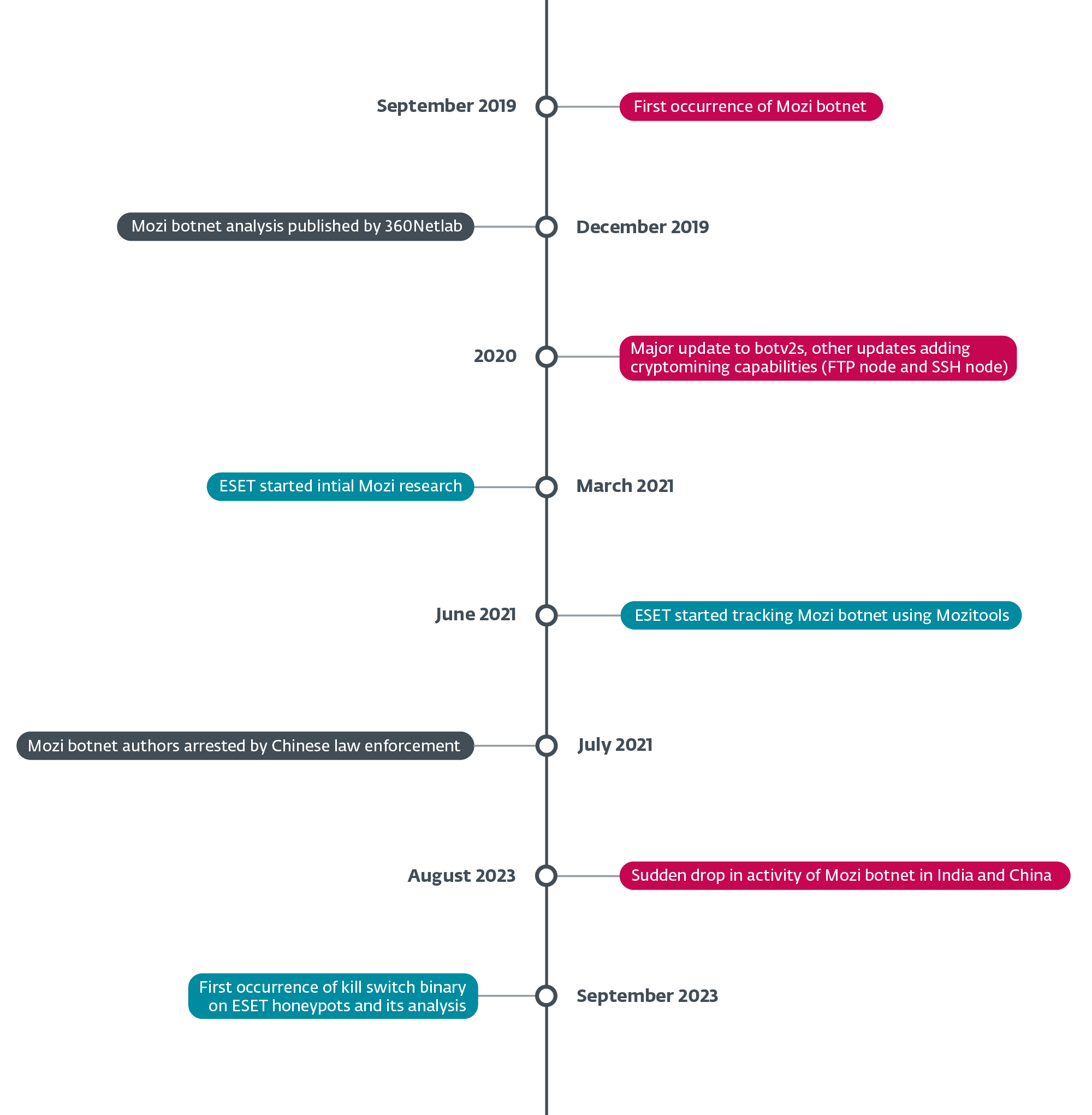

في أغسطس 2023، شهدت شبكة الروبوتات Mozi سيئة السمعة، والتي اشتهرت باستغلال نقاط الضعف في مئات الآلاف من أجهزة إنترنت الأشياء كل عام، انخفاضًا مفاجئًا وغير متوقع في النشاط. لوحظ لأول مرة في الهند في 8 أغسطسth، 2023 وبعد أسبوع في الصين في 16 أغسطسth، أدى هذا الاختفاء الغامض إلى تجريد روبوتات Mozi من معظم وظائفها.

قادنا تحقيقنا في هذا الحدث إلى اكتشاف مفتاح القتل في 27 سبتمبرth، 2023. لقد اكتشفنا حمولة التحكم (ملف التكوين) داخل رسالة بروتوكول مخطط بيانات المستخدم (UDP) التي كانت تفتقد التغليف النموذجي لبروتوكول جدول التجزئة غير المتقن الموزع (BT-DHT) الخاص بـ BitTorrent. أرسل الشخص الذي يقف وراء عملية الإزالة حمولة التحكم ثماني مرات، وفي كل مرة يطلب من الروبوت تنزيل وتثبيت تحديث خاص به عبر HTTP.

أظهر مفتاح القتل العديد من الوظائف، بما في ذلك:

- قتل العملية الأصلية، أي برنامج Mozi الخبيث الأصلي،

- تعطيل بعض خدمات النظام مثل sshd وdropbear،

- استبدال ملف Mozi الأصلي بنفسه،

- تنفيذ بعض أوامر تكوين جهاز التوجيه/الجهاز،

- تعطيل الوصول إلى المنافذ المختلفة (iptables -j إسقاط)، و

- إنشاء نفس موطئ قدم ملف Mozi الأصلي الذي تم استبداله

لقد حددنا نسختين من حمولة التحكم، حيث يعمل الإصدار الأخير كمظروف يحتوي على الإصدار الأول مع تعديلات طفيفة، مثل إضافة وظيفة لاختبار اتصال خادم بعيد، ربما يكون ذلك مخصصًا للأغراض الإحصائية.

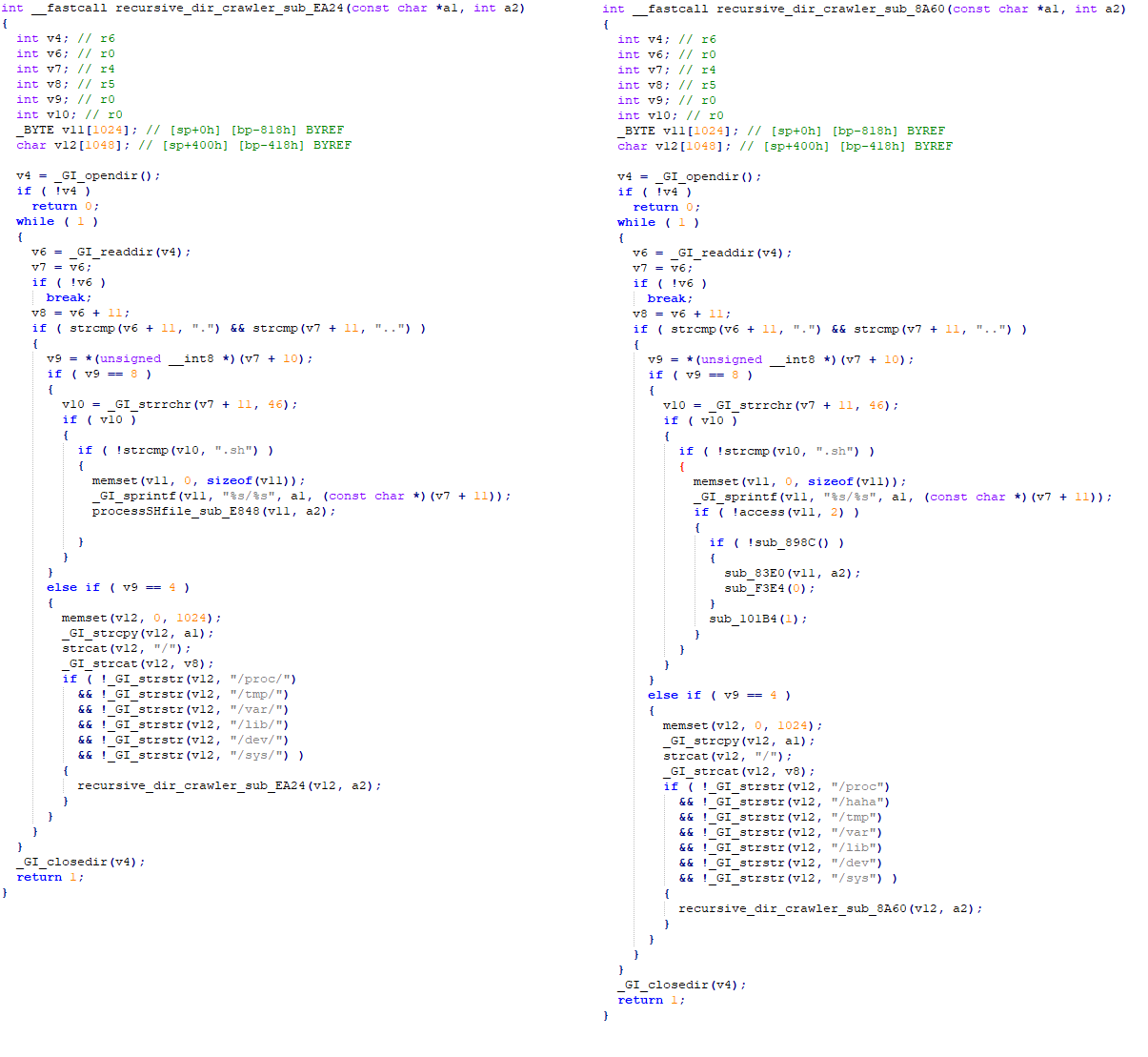

على الرغم من الانخفاض الكبير في الوظائف، حافظت روبوتات Mozi على ثباتها، مما يشير إلى عملية إزالة متعمدة ومحسوبة. يُظهر تحليلنا لمفتاح الإيقاف وجود علاقة قوية بين كود المصدر الأصلي لشبكة الروبوتات والثنائيات المستخدمة مؤخرًا، وكذلك استخدام المفاتيح الخاصة الصحيحة للتوقيع على حمولة التحكم (انظر الشكل 2).

يقودنا هذا إلى فرضية تقترح وجود اثنين من المنشئين المحتملين لهذه الإزالة: منشئو شبكة Mozi الروبوتية، أو سلطات إنفاذ القانون الصينية التي تجبر المبدعين على التعاون. يشير الاستهداف المتسلسل للروبوتات في الهند ثم في الصين إلى أن عملية الإزالة تم تنفيذها بشكل متعمد، حيث تم استهداف دولة واحدة أولاً ثم الأخرى بعد أسبوع.

يعد زوال واحدة من أكثر شبكات الروبوتات الخاصة بإنترنت الأشياء إنتاجًا بمثابة حالة رائعة من الطب الشرعي السيبراني، حيث يزودنا بمعلومات تقنية مثيرة للاهتمام حول كيفية إنشاء مثل هذه الشبكات وتشغيلها وتفكيكها. نحن مستمرون في التحقيق في هذه القضية وسننشر تحليلاً مفصلاً في الأشهر المقبلة. لكن في الوقت الحالي يبقى السؤال: من قتل موزي؟

لأية استفسارات حول بحثنا المنشور على WeLiveSecurity ، يرجى الاتصال بنا على التهديدintel@eset.com.

تقدم ESET Research تقارير استخباراتية خاصة لـ APT وموجزات بيانات. لأية استفسارات حول هذه الخدمة ، قم بزيارة استخبارات التهديدات من إسيت .

شركات النفط العالمية

ملفات

|

SHA-1 |

اسم الملف |

كشف |

الوصف |

|

758BA1AB22DD37F0F9D6FD09419BFEF44F810345 |

mozi.m |

لينكس/موزي.أ |

بوت موزي الأصلي. |

|

9DEF707F156DD4B0147FF3F5D1065AA7D9F058AA |

ud.7 |

لينكس/موزي.سي |

مفتاح قتل موزي بوت. |

شبكة

|

IP |

نطاق |

مزود استضافة |

الروية الأولى |

التفاصيل |

|

157.119.75 [.] 16 |

N / A |

AS135373 EFLYPRO-AS-AP EFLY NETWORK المحدودة |

2023-09-20 |

اقتل خادم استضافة التبديل |

تقنيات MITER ATT & CK

تم بناء هذا الجدول باستخدام إصدار 13 من إطار MITER ATT & CK.

|

تكتيك |

ID |

الاسم |

الوصف |

|

تنمية الموارد |

اكتساب البنية التحتية: الخادم الافتراضي الخاص |

استأجر مشغلو مفتاح القتل Mozi خادمًا في flycloud.com لاستضافة ملفات التحديث. استأجر مشغلو مفتاح القتل Mozi خوادم متعددة ترسل حمولات على شبكات BT-DHT. |

|

|

الوصول الأولي |

استغلال التطبيق العام |

أرسل مشغلو مفتاح القتل Mozi أمر تحديث إلى عملاء Mozi على شبكة BT-DHT. |

|

|

إصرار |

البرامج النصية لتهيئة التمهيد أو تسجيل الدخول: البرامج النصية لـ RC |

يقوم مفتاح الإيقاف بإنشاء نصوص برمجية متعددة، مثل /etc/rc.d/rc.local، لتأسيس الثبات. |

|

|

exfiltration |

التسلل عبر بروتوكول بديل: التسلل عبر بروتوكول غير مشفر غير C2 |

يرسل مفتاح الإيقاف إشارة ICMP إلى المشغل ربما بغرض المراقبة. |

|

|

التأثير |

توقف الخدمة |

يقوم مفتاح الإيقاف بإيقاف خدمة SSH ويمنع الوصول إليها باستخدام iptables. |

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.welivesecurity.com/en/eset-research/who-killed-mozi-finally-putting-the-iot-zombie-botnet-in-its-grave/

- :يكون

- 1

- 10

- 2023

- 30

- 7

- 8

- 84

- a

- من نحن

- الوصول

- نشاط

- مضيفا

- أيضا

- البديل

- an

- تحليل

- و

- أي وقت

- APT

- هي

- AS

- At

- أغسطس

- كان

- وراء

- ما بين

- Blocks

- أحذية طويلة

- الروبوتات

- إقناعا

- البوتات

- الملابس السفلية

- بنيت

- لكن

- محسوب

- نفذت

- حقيبة

- الفئة

- الصين

- الصينية

- عميل

- الكود

- COM

- آت

- الاعداد

- صلة

- التواصل

- استمرار

- مراقبة

- تعاون

- تصحيح

- البلد

- خلق

- يخلق

- المبدعين

- البيانات

- تظاهر

- مفصلة

- الأجهزة

- اكتشاف

- وزعت

- إلى أسفل

- بإمكانك تحميله

- قطرة

- e

- كل

- تطبيق

- أبحاث إسيت

- إنشاء

- الحدث/الفعالية

- exfiltration

- تمكنت

- استغلال

- ساحر

- الشكل

- قم بتقديم

- ملفات

- أخيرا

- الاسم الأول

- تدفق

- في حالة

- إجبار

- وجدت

- الإطار

- وظيفة

- وظائف

- وظيفة

- عمل

- على الصعيد العالمي

- كان

- مزيج

- يملك

- مضيف

- استضافة

- كيفية

- HTTP

- HTTPS

- مئات

- i

- ICMP

- محدد

- صورة

- in

- بما فيه

- الهند

- سيء السمعة

- معلومات

- البنية التحتية

- استفسارات

- في الداخل

- تثبيت

- رؤيتنا

- إلى

- مثيرة للاهتمام

- بحث

- تحقيق

- قام المحفل

- أجهزة IOT

- IT

- انها

- نفسها

- مفاتيح

- قتل

- الى وقت لاحق

- آخر

- القانون

- تطبيق القانون

- يؤدي

- ليد

- اليسار

- البرمجيات الخبيثة

- ماكس العرض

- يعني

- الرسالة

- وسط

- دقيقة

- قاصر

- مفقود

- التعديلات

- مراقبة

- المقبلة.

- أكثر

- متعدد

- غامض

- شبكة

- الشبكات

- سيئة السمعة

- نوفمبر

- الآن

- of

- عروض

- on

- ONE

- تعمل

- عامل

- مشغلي

- or

- أصلي

- المنشئون

- أخرى

- لنا

- خارج

- على مدى

- صفحة

- ربما

- إصرار

- شخص

- بينغ

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- من فضلك

- محتمل

- خاص

- مفاتيح خاصة

- المحتمل

- عملية المعالجة

- غزير الإنتاج

- بروتوكول

- توفير

- نشر

- نشرت

- غرض

- أغراض

- وضع

- سؤال

- مؤخرا

- تخفيض

- بقايا

- عن بعد

- استبدال

- التقارير

- بحث

- حق

- نفسه

- مخطوطات

- انظر تعريف

- رأيت

- إرسال

- يرسل

- أرسلت

- سبتمبر

- الخادم

- خوادم

- الخدمة

- خدماتنا

- عدة

- يظهر

- إشارة

- بعض

- مصدر

- شفرة المصدر

- إحصائي

- توقف

- قوي

- هذه

- مفاجئ

- وتقترح

- مفاتيح

- نظام

- جدول

- أخذ

- المستهدفة

- استهداف

- تقني

- أن

- •

- من مشاركة

- then

- الآلاف

- التهديد

- الوقت

- الجدول الزمني

- مرات

- عنوان

- إلى

- تيشرت

- اثنان

- نموذجي

- غير متوقعة

- تحديث

- us

- تستخدم

- مستعمل

- مستخدم

- استخدام

- مختلف

- الإصدارات

- بواسطة

- افتراضي

- قم بزيارتنا

- vs

- نقاط الضعف

- وكان

- we

- أسبوع

- من الذى

- عرض

- بري

- سوف

- مع

- عام

- زفيرنت

- الاموات الاحياء