تعمل مجموعة Agenda Ransomware على تكثيف الإصابات في جميع أنحاء العالم، وذلك بفضل نسخة جديدة ومحسنة من برنامج الفدية الذي يركز على الآلة الافتراضية.

تم اكتشاف Agenda (المعروف أيضًا باسم Qilin وWater Galura) لأول مرة في عام 2022. وتم استخدام برنامج الفدية الأول المستند إلى Golang ضد مجموعة عشوائية من الأهداف: في الرعاية الصحية والتصنيع والتعليم، من كندا إلى كولومبيا وإندونيسيا.

قرب نهاية عام 2022، أعاد مالكو الأجندة كتابة البرمجيات الخبيثة الخاصة بهم الصدأ، لغة مفيدة لمؤلفي البرامج الضارة الذين يتطلعون إلى نشر أعمالهم عبر أنظمة التشغيل. مع متغير Rust، تمكنت Agenda من اختراق المؤسسات في مجالات التمويل والقانون والبناء وغير ذلك، في الولايات المتحدة في الغالب ولكن أيضًا في الأرجنتين وأستراليا وتايلاند وأماكن أخرى.

في الآونة الأخيرة، تم تحديد تريند مايكرو متغير برنامج الفدية الجديد Agenda في البرية. يأتي هذا الإصدار الأخير المبني على Rust مزودًا بمجموعة متنوعة من الوظائف الجديدة وآليات التخفي، ويضع نصب عينيه بشكل مباشر خوادم VMware vCenter وESXi.

ويشير ستيفن هيلت، كبير الباحثين في مجال التهديدات لدى Trend Micro، إلى أن "هجمات برامج الفدية ضد خوادم ESXi تمثل اتجاهًا متناميًا". "إنها أهداف جذابة لهجمات برامج الفدية لأنها غالبًا ما تستضيف أنظمة وتطبيقات مهمة، ويمكن أن يكون تأثير الهجوم الناجح كبيرًا."

برنامج الفدية الجديد

بدأت حالات الإصابة بالأجندة في التزايد في شهر ديسمبر، وفقًا لشركة Trend Micro، ربما لأن المجموعة أصبحت أكثر نشاطًا الآن، أو ربما لأنها أكثر فعالية.

تبدأ العدوى عندما يتم تسليم برنامج الفدية الثنائي عبر Cobalt Strike أو أداة المراقبة والإدارة عن بعد (RMM). يسمح برنامج PowerShell النصي المضمن في الملف الثنائي لبرنامج الفدية بالانتشار عبر خوادم vCenter وESXi.

بمجرد نشر البرنامج الضار بشكل صحيح، يقوم بتغيير كلمة المرور الجذرية على جميع مضيفي ESXi، وبالتالي قفل أصحابها، ثم يستخدم Secure Shell (SSH) لتحميل الحمولة الضارة.

تشترك هذه البرامج الضارة الجديدة والأكثر قوة في نفس الوظائف مثل سابقتها: فحص مسارات ملفات معينة أو استبعادها، والنشر إلى الأجهزة البعيدة عبر PsExec، وتحديد التوقيت الدقيق عند تنفيذ الحمولة، وما إلى ذلك. ولكنه يضيف أيضًا عددًا من الأوامر الجديدة لتصعيد الامتيازات وانتحال الرموز المميزة وتعطيل مجموعات الأجهزة الافتراضية والمزيد.

إحدى الميزات الجديدة التافهة ولكنها ذات تأثير نفسي تسمح للمتسللين بطباعة مذكرة الفدية الخاصة بهم، بدلاً من مجرد عرضها على شاشة مصابة.

يقوم المهاجمون بتنفيذ كل هذه الأوامر المختلفة بشكل نشط عبر الصدفة، مما يمكنهم من تنفيذ سلوكياتهم الضارة دون ترك أي ملفات خلفهم كدليل.

لتعزيز تخفيها بشكل أكبر، تستعير Agenda أيضًا اتجاهًا شائعًا مؤخرًا بين مهاجمي برامج الفدية - إحضار السائق الضعيف الخاص بك (BYOVD) - استخدام برامج تشغيل SYS الضعيفة للتهرب من برامج الأمان.

مخاطر برامج الفدية

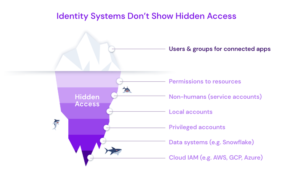

لقد ازدهرت برامج الفدية، التي كانت في السابق مقتصرة على نظام التشغيل Windows لينكس و VWware وحتى ماكوذلك بفضل مقدار المعلومات الحساسة التي تحتفظ بها الشركات في هذه البيئات.

“تقوم المؤسسات بتخزين مجموعة متنوعة من البيانات على خوادم ESXi، بما في ذلك المعلومات الحساسة مثل بيانات العملاء والسجلات المالية والملكية الفكرية. ويوضح هيلت أنه يمكنهم أيضًا تخزين نسخ احتياطية من الأنظمة والتطبيقات المهمة على خوادم ESXi. يستغل مهاجمو برامج الفدية هذا النوع من المعلومات الحساسة، حيث قد تستخدم جهات التهديد الأخرى هذه الأنظمة نفسها كمنصة انطلاق لمزيد من الهجمات على الشبكة.

وأوصت تريند مايكرو في تقريرها بأن تقوم المؤسسات المعرضة للخطر بمراقبة الامتيازات الإدارية عن كثب، وتحديث المنتجات الأمنية بانتظام، وإجراء عمليات الفحص، والنسخ الاحتياطي للبيانات، وتثقيف الموظفين حول الهندسة الاجتماعية، وممارسة النظافة السيبرانية الدؤوبة.

ويضيف هيلت: "إن الضغط من أجل خفض التكاليف والبقاء على فرضية العمل سيؤدي إلى قيام المؤسسات بالمحاكاة الافتراضية واستخدام أنظمة مثل ESXi لجعل الأنظمة افتراضية"، لذلك من المرجح أن يستمر خطر الهجمات الإلكترونية الافتراضية في النمو.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- PlatoData.Network Vertical Generative Ai. تمكين نفسك. الوصول هنا.

- أفلاطونايستريم. ذكاء Web3. تضخيم المعرفة. الوصول هنا.

- أفلاطون كربون، كلينتك ، الطاقة، بيئة، شمسي، إدارة المخلفات. الوصول هنا.

- أفلاطون هيلث. التكنولوجيا الحيوية وذكاء التجارب السريرية. الوصول هنا.

- المصدر https://www.darkreading.com/cloud-security/agenda-ransomware-vmware-esxi-servers

- :لديها

- :يكون

- :أين

- $ UP

- 2022

- 7

- a

- ماهرون

- من نحن

- وفقا

- في

- نشط

- بنشاط

- الجهات الفاعلة

- يضيف

- إداري

- ضد

- جدول أعمال

- يعرف أيضا باسم

- الكل

- يسمح

- أيضا

- من بين

- an

- و

- أي وقت

- التطبيقات

- هي

- الأرجنتين

- AS

- At

- مهاجمة

- الهجمات

- جذاب

- أستراليا

- الكتاب

- دعم

- النسخ الاحتياطي

- BE

- لان

- كان

- بدأ

- بدأ

- السلوكيات

- وراء

- لكن

- CAN

- كندا

- حمل

- سبب

- معين

- التغييرات

- اغلاق

- الكوبالت

- كولومبيا

- يأتي

- الشركات

- حل وسط

- إنشاء

- استمر

- التكلفة

- تقليل التكاليف

- حرج

- زبون

- بيانات العميل

- الانترنت

- هجمات الكترونية

- البيانات

- ديسمبر

- تم التوصيل

- سائق

- السائقين

- تثقيف

- التعليم

- الطُرق الفعّالة

- إما

- في مكان آخر

- جزءا لا يتجزأ من

- الموظفين

- تمكين

- النهاية

- الهندسة

- تعزيز

- البيئات

- تصعيد

- الهروب

- حتى

- دليل

- ازالة

- حصري

- تنفيذ

- أعدم

- ويوضح

- الميزات

- قم بتقديم

- ملفات

- تمويل

- مالي

- الاسم الأول

- في حالة

- تبدأ من

- وظائف

- وظيفة

- إضافي

- تجمع

- النمو

- متزايد

- قراصنة

- الرعاية الصحية

- مضيف

- المضيفين

- كيفية

- HTML

- HTTPS

- محدد

- التأثير

- تأثيرا

- تحسن

- in

- بما فيه

- عشوائي

- أندونيسيا

- إصابة

- العدوى

- معلومات

- بدلًا من ذلك

- فكري

- الملكية الفكرية

- IT

- انها

- JPG

- م

- احتفظ

- نوع

- آخر

- انطلاق

- القانون

- مغادرة

- مثل

- على الأرجح

- قفل

- أبحث

- آلة

- الآلات

- خبيث

- البرمجيات الخبيثة

- إدارة

- تصنيع

- مايو..

- آليات

- الصغير

- ربما

- مراقبة

- مراقبة

- الأكثر من ذلك

- كثيرا

- شبكة

- جديد

- لاحظ

- ملاحظة

- الآن

- عدد

- of

- غالبا

- on

- مرة

- فقط

- تعمل

- أنظمة التشغيل

- or

- المنظمات

- أخرى

- خارج

- على مدى

- الخاصة

- أصحاب

- كلمة المرور

- مسارات

- نفذ

- ربما

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- الرائج

- قوي

- بوويرشيل

- ممارسة

- على وجه التحديد

- السلف

- في الغالب

- تقديم

- فريسة

- طباعة

- الامتيازات

- المنتجات

- بصورة صحيحة

- الملكية

- دفع

- منحدر

- نطاق

- فدية

- الفدية

- هجمات الفدية

- RE

- مؤخرا

- توصي

- تسجيل

- تخفيض

- بانتظام

- المتبقية

- عن بعد

- تقرير

- الباحث

- المخاطرة

- جذر

- Rust

- s

- نفسه

- مسح

- مسح

- سيناريو

- تأمين

- أمن

- كبير

- حساس

- خوادم

- باكجات

- مشاركة

- قذيفة

- مشاهد

- هام

- So

- العدالة

- هندسة اجتماعية

- تطبيقات الكمبيوتر

- انتشار

- سه

- الشبح الأسود

- ستيفن

- متجر

- ضرب

- ناجح

- هذه

- SYS

- أنظمة

- الأهداف

- تايلاند

- شكر

- أن

- •

- من مشاركة

- منهم

- then

- وبالتالي

- تشبه

- هم

- التهديد

- الجهات التهديد

- توقيت

- إلى

- الرموز

- أداة

- اكثر شيوعا

- تحديث

- بناء على

- us

- تستخدم

- مستعمل

- مفيد

- يستخدم

- استخدام

- متنوع

- تشكيلة

- مختلف

- الإصدار

- بواسطة

- افتراضي

- الجهاز الظاهري

- في إم وير

- الضعيفة

- وكان

- شاهد

- مياه

- موجة

- متى

- بري

- سوف

- نوافذ

- مع

- في غضون

- بدون

- للعمل

- في جميع أنحاء العالم

- حل متجر العقارات الشامل الخاص بك في جورجيا

- زفيرنت