কোম্পানিগুলির জন্য সাইবার নিরাপত্তার বাস্তবতা হল যে প্রতিপক্ষরা সব সময় সিস্টেম এবং নেটওয়ার্কগুলির সাথে আপস করে এবং এমনকি সু-পরিচালিত লঙ্ঘন-প্রতিরোধ প্রোগ্রামগুলিকে প্রায়শই তাদের পরিধির মধ্যে আক্রমণকারীদের সাথে মোকাবিলা করতে হয়।

5 মার্চ, ন্যাশনাল সিকিউরিটি এজেন্সি ফেডারেল এজেন্সিগুলির কাছে তার সর্বোত্তম-অভ্যাসের সুপারিশ অব্যাহত রেখেছে, তার শূন্য-বিশ্বাস কাঠামোর নেটওয়ার্ক এবং পরিবেশ স্তম্ভে তার সর্বশেষ সাইবারসিকিউরিটি ইনফরমেশন শিট (CIS) প্রকাশ করেছে। এনএসএ ডকুমেন্ট সুপারিশ করে যে সংস্থাগুলি তাদের নেটওয়ার্কগুলিকে বিভক্ত করে অননুমোদিত ব্যবহারকারীদের বিভাজন যদিও সংবেদনশীল তথ্য অ্যাক্সেস করা থেকে সীমিত করতে। এর কারণ হল শক্তিশালী সাইবার নিরাপত্তা ব্যবস্থাগুলি নেটওয়ার্কের এমন এলাকায় সমস্ত ব্যবহারকারীর অ্যাক্সেস সীমিত করে যেখানে তাদের কোনও বৈধ ভূমিকা নেই, সম্পূর্ণরূপে লঙ্ঘনে পরিণত হওয়া থেকে আপস করা বন্ধ করতে পারে৷

সার্জারির NSA থেকে নির্দেশিকা এছাড়াও সুরক্ষা দলগুলিকে সুরক্ষা সুরক্ষার জন্য পরিচালনার জন্য একটি শক্তিশালী ব্যবসায়িক কেস তৈরি করার অনুমতি দেয়, তবে সিআইএসওগুলিকে প্রত্যাশা নির্ধারণ করতে হবে কারণ বাস্তবায়ন একটি টায়ার্ড এবং জটিল প্রক্রিয়া।

যদিও নথিটি প্রতিরক্ষা-সম্পর্কিত সরকারী সংস্থা এবং শিল্পকে লক্ষ্য করে, বৃহত্তর ব্যবসায়িক বিশ্ব শূন্য-বিশ্বাস নির্দেশিকা থেকে উপকৃত হতে পারে, স্টিভ উইন্টারফেল্ড, ইন্টারনেট পরিষেবা জায়ান্ট আকমাই-এর উপদেষ্টা সিআইএসও বলেছেন।

"বাস্তবতা হল আপনার অননুমোদিত অ্যাক্সেসের ঘটনা [কি না], এটা যদি আপনি সেগুলি লঙ্ঘন হওয়ার আগেই ধরতে পারেন," তিনি বলেছেন। "কী হল 'প্রসঙ্গের সাথে দৃশ্যমানতা' যা মাইক্রোসেগমেন্টেশন প্রদান করতে পারে, দ্রুত দূষিত আচরণকে বিচ্ছিন্ন করার ক্ষমতা সহ ব্যাক আপ করে।"

কোম্পানি আছে শূন্য-বিশ্বাসের উদ্যোগ গ্রহণ করেছে তাদের ডেটা, সিস্টেম এবং নেটওয়ার্কগুলিকে আপস করা কঠিন করে তুলতে এবং, যখন তারা আপস করে, আক্রমণকারীদের ধীর করে দিতে। ফ্রেমওয়ার্কটি কীভাবে এগিয়ে যেতে হবে তার জন্য একটি দৃঢ় নির্দেশিকা, কিন্তু এটি বাস্তবায়ন করা সহজ নয়, বলেছেন মাইক মেস্ট্রোভিচ, রুব্রিকের সিআইএসও, একটি ডেটা সুরক্ষা এবং শূন্য-বিশ্বাস প্রদানকারী৷

"বেশিরভাগ নেটওয়ার্ক সময়ের সাথে বিকশিত হয়েছে এবং ব্যবসা চালিয়ে যাওয়ার সময় ফিরে যাওয়া এবং তাদের পুনর্নির্মাণ করা খুব কঠিন," তিনি বলেছেন। "এটি সম্ভব, তবে এটি সময় এবং অর্থ উভয় ক্ষেত্রেই ব্যয়বহুল হতে পারে।"

এখানে NSA নির্দেশিকা থেকে ছয়টি টেকঅ্যাওয়ে রয়েছে।

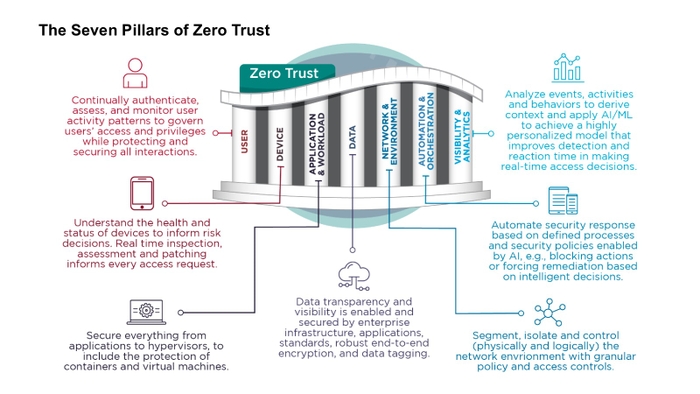

1. জিরো ট্রাস্টের সমস্ত সাতটি স্তম্ভ শিখুন

ন্যাশনাল সিকিউরিটি এজেন্সির সর্বশেষ নথিটি শূন্য বিশ্বাসের সাতটি স্তম্ভের পঞ্চম স্তম্ভে ডুব দেয়: নেটওয়ার্ক এবং পরিবেশ। তবুও অন্য ছয়টি স্তম্ভ সমানভাবে গুরুত্বপূর্ণ এবং দেখায় "একটি শূন্য-বিশ্বাসের কৌশল সফল হওয়ার জন্য কতটা বিস্তৃত এবং রূপান্তরমূলক হতে হবে," বলেছেন অ্যাশলে লিওনার্ড, সিক্সসেন্সের সিইও, একটি স্বয়ংক্রিয় এন্ডপয়েন্ট এবং দুর্বলতা ব্যবস্থাপনা সংস্থা৷

"নেটওয়ার্ক এবং পরিবেশ" হল জাতীয় নিরাপত্তা সংস্থার জিরো ট্রাস্টের সাতটি স্তম্ভের পঞ্চম স্তম্ভ। সূত্র: এনএসএ

"জিরো ট্রাস্টের সাথে শুরু করতে চাইছেন এমন কোম্পানিগুলির জন্য, আমি তাদের ব্যবহারকারী এবং ডিভাইস পিলারগুলিতে NSA তথ্য শীটগুলি পর্যালোচনা করতে উত্সাহিত করব - যথাক্রমে শূন্য বিশ্বাসের প্রথম এবং দ্বিতীয় স্তম্ভ," তিনি বলেছেন৷ "যদি একটি কোম্পানি সবেমাত্র শুরু করে, এই নেটওয়ার্কিং এবং পরিবেশ স্তম্ভের দিকে তাকানো অনেকটা ঘোড়ার আগে গাড়ি রাখার মতো।"

2. আশা করুন আক্রমণকারীরা আপনার পরিধি লঙ্ঘন করবে

NSA-এর শূন্য-বিশ্বাস পরিকল্পনার নেটওয়ার্ক এবং পরিবেশ স্তম্ভ হল আক্রমণকারীরা ইতিমধ্যে একটি সিস্টেমের সাথে আপস করার পরে একটি লঙ্ঘন প্রসারিত করা থেকে বিরত করার চেষ্টা করা। NSA নির্দেশিকা নির্দেশ করে 2013 এর লক্ষ্য লঙ্ঘন — স্পষ্টভাবে কোম্পানির নামকরণ না করে — কারণ আক্রমণকারীরা কোম্পানির তৃতীয় পক্ষের HVAC সিস্টেমের দুর্বলতার মাধ্যমে প্রবেশ করেছিল, কিন্তু তারপরে নেটওয়ার্কের মধ্য দিয়ে যেতে এবং ম্যালওয়্যার দিয়ে পয়েন্ট-অফ-সেল ডিভাইসগুলিকে সংক্রমিত করতে সক্ষম হয়েছিল।

কোম্পানির অনুমান করা উচিত যে তারা আপোস করবে এবং আক্রমণকারীদের সীমিত বা ধীর করার উপায় খুঁজে বের করবে, এনএসএ সাইবার সিকিউরিটি ডিরেক্টর রব জয়েস এক বিবৃতিতে জানিয়েছেন NSA নথি প্রকাশের ঘোষণা।

"সংগঠনগুলিকে এমন মানসিকতা নিয়ে কাজ করতে হবে যে হুমকিগুলি তাদের সিস্টেমের সীমানার মধ্যে বিদ্যমান," তিনি বলেছিলেন। "এই নির্দেশিকাটি নেটওয়ার্ক মালিকদের এবং অপারেটরদের তাদের এন্টারপ্রাইজ আর্কিটেকচারে দুর্বলতা বা ফাঁককে কাজে লাগাতে পারে এমন হুমকিগুলিকে সতর্কতার সাথে প্রতিরোধ, সনাক্তকরণ এবং প্রতিক্রিয়া জানাতে প্রয়োজনীয় প্রক্রিয়াগুলির সাথে সজ্জিত করার উদ্দেশ্যে।"

3. শুরু করার জন্য ম্যাপ ডেটা প্রবাহ

এনএসএ নির্দেশিকা হল একটি টায়ার্ড মডেল, যেখানে সংস্থাগুলিকে প্রাথমিক বিষয়গুলি দিয়ে শুরু করা উচিত: কে কী অ্যাক্সেস করছে তা বোঝার জন্য তাদের নেটওয়ার্কগুলিতে ম্যাপিং ডেটা প্রবাহিত হয়৷ অন্যান্য শূন্য-বিশ্বাসের সাথে যোগাযোগ করার সময় নথিভুক্ত করা হয়েছে, যেমন NIST এর SP 800-207 জিরো ট্রাস্ট আর্কিটেকচার, NSA-এর স্তম্ভগুলি সংস্থাগুলিকে তাদের নিরাপত্তা নিয়ন্ত্রণ সম্পর্কে চিন্তা করার একটি উপায় প্রদান করে, Akamai's Winterfeld বলে৷

"ডেটা প্রবাহ বোঝা প্রাথমিকভাবে কোথায় এবং কি সম্ভাব্য ঝুঁকিগুলি সম্পর্কে পরিস্থিতিগত সচেতনতা প্রদান করে," তিনি বলেছেন। "মনে রাখবেন, আপনি যা জানেন না তা রক্ষা করতে পারবেন না।"

4. ম্যাক্রোসেগমেন্টেশনে যান

অন্য কোন মৌলিক স্তম্ভগুলি মোকাবেলা করার পরে, কোম্পানিগুলিকে তাদের নেটওয়ার্কগুলিকে বিভক্ত করে নেটওয়ার্ক এবং পরিবেশ স্তম্ভে প্রবেশ করা উচিত — সম্ভবত প্রথমে বিস্তৃতভাবে, কিন্তু ক্রমবর্ধমান গ্রানুলারিটি সহ। প্রধান কার্যকরী ক্ষেত্রগুলির মধ্যে রয়েছে বিজনেস-টু-বিজনেস (B2B) সেগমেন্ট, ভোক্তা-মুখী (B2C) সেগমেন্ট, অপারেশনাল প্রযুক্তি যেমন IoT, পয়েন্ট-অফ-সেল নেটওয়ার্ক এবং ডেভেলপমেন্ট নেটওয়ার্ক।

একটি উচ্চ স্তরে নেটওয়ার্ক বিভক্ত করার পরে, কোম্পানিগুলিকে আরও পরিমার্জিত করার লক্ষ্য রাখতে হবে, রুব্রিকের মেস্ট্রোভিচ বলেছেন।

"আপনি যদি অপারেশনের এই কার্যকরী ক্ষেত্রগুলিকে সংজ্ঞায়িত করতে পারেন, তাহলে আপনি নেটওয়ার্কটিকে সেগমেন্ট করতে শুরু করতে পারেন যাতে এই অঞ্চলগুলির যে কোনও একটিতে প্রমাণীকৃত সত্তাগুলি অন্য কোনও এলাকায় অতিরিক্ত প্রমাণীকরণ অনুশীলনের মাধ্যমে না গিয়ে অ্যাক্সেস না পায়," তিনি বলেছেন। "অনেক বিষয়ে, আপনি দেখতে পাবেন যে এটি অত্যন্ত সম্ভাবনাময় যে ব্যবহারকারী, ডিভাইস এবং কাজের চাপ যা একটি এলাকায় কাজ করে তাদের আসলে অন্য এলাকায় পরিচালনার জন্য বা সংস্থানগুলির কোন অধিকারের প্রয়োজন হয় না।"

5. সফ্টওয়্যার-সংজ্ঞায়িত নেটওয়ার্কিং থেকে পরিপক্ক

জিরো-ট্রাস্ট নেটওয়ার্কিং-এর জন্য কোম্পানিগুলির সম্ভাব্য আক্রমণে দ্রুত প্রতিক্রিয়া দেখানোর ক্ষমতা থাকা প্রয়োজন, সফ্টওয়্যার-সংজ্ঞায়িত নেটওয়ার্কিং (SDN) কে শুধুমাত্র মাইক্রোসেগমেন্টেশন অনুসরণ করার জন্য নয়, একটি সম্ভাব্য আপসের সময় নেটওয়ার্ক লক ডাউন করার জন্য একটি মূল পদ্ধতি তৈরি করে।

যাইহোক, SDN একমাত্র পদ্ধতি নয়, Akamai's Winterfeld বলে।

"এসডিএন অপারেশন পরিচালনার চারপাশে আরও বেশি কিন্তু আপনার অবকাঠামোর উপর নির্ভর করে সর্বোত্তম সমাধান হতে পারে না," তিনি বলেছেন। "এটি বলেছে, আপনি আপনার পরিবেশকে যেভাবে স্থপতি করেন তা নির্বিশেষে SDN যে ধরনের সুবিধা প্রদান করে তা আপনার প্রয়োজন।"

6. উপলব্ধি করুন অগ্রগতি পুনরাবৃত্তিমূলক হবে

পরিশেষে, কোনো শূন্য-বিশ্বাসের উদ্যোগ একটি এককালীন প্রকল্প নয় বরং একটি চলমান উদ্যোগ। প্রযুক্তির মোতায়েন করার জন্য সংস্থাগুলির শুধুমাত্র ধৈর্য এবং অধ্যবসায়ের প্রয়োজন নেই, তবে নিরাপত্তা দলগুলিকে পরিকল্পনাটি পুনর্বিবেচনা করতে হবে এবং চ্যালেঞ্জগুলির মুখোমুখি হওয়ার সাথে সাথে এটিকে পরিবর্তন করতে হবে - এবং কাটিয়ে উঠতে হবে৷

উইন্টারফেল্ড বলেছেন, "জিরো-ট্রাস্ট যাত্রা শুরু করার বিষয়ে চিন্তা করার সময় ম্যাপিং ডেটা প্রবাহের সাথে শুরু করার বিষয়ে তাদের নির্দেশিকা তখন সেগুলিকে বিভক্ত করা হয়" পরিকল্পনা আপডেট করা হচ্ছে।"

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://www.darkreading.com/cybersecurity-operations/6-ciso-takeaways-nsa-zero-trust-guidance

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 1

- 7

- 8

- a

- ক্ষমতা

- সক্ষম

- সম্পর্কে

- প্রবেশ

- অ্যাক্সেস করা

- প্রকৃতপক্ষে

- যোগ

- অতিরিক্ত

- উপদেশক

- পর

- সংস্থা

- এজেন্সি

- লক্ষ্য

- সব

- অনুমতি

- ইতিমধ্যে

- এছাড়াও

- an

- এবং

- উদ্গাতা

- কোন

- অভিগমন

- স্থাপত্য

- রয়েছি

- এলাকায়

- এলাকার

- এআরএম

- কাছাকাছি

- AS

- অনুমান

- At

- আক্রমন

- অনুমোদিত

- প্রমাণীকরণ

- অটোমেটেড

- সচেতনতা

- B2B

- B2C

- পিছনে

- সাহায্যপ্রাপ্ত

- মূলতত্ব

- BE

- কারণ

- পরিণত

- হয়েছে

- আগে

- শুরু করা

- আচরণ

- সুবিধা

- সুবিধা

- বিট

- উভয়

- সীমানা

- লঙ্ঘন

- ভঙ্গের

- বিস্তৃতভাবে

- ব্যবসায়

- কিন্তু

- by

- CAN

- মামলা

- দঙ্গল

- সিইও

- চ্যালেঞ্জ

- সিআইএস

- CISO

- কোম্পানি

- কোম্পানি

- জটিল

- আপস

- সংকটাপন্ন

- প্রসঙ্গ

- অব্যাহত

- নিয়ন্ত্রণগুলি

- ব্যয়বহুল

- সাইবার নিরাপত্তা

- উপাত্ত

- তথ্য নিরাপত্তা

- লেনদেন

- নির্ধারণ করা

- নির্ভর করে

- মোতায়েন

- সনাক্ত

- উন্নয়ন

- যন্ত্র

- ডিভাইস

- কঠিন

- Director

- আবিষ্কার

- do

- দলিল

- ডন

- Dont

- নিচে

- সময়

- সহজ

- উত্সাহিত করা

- শেষপ্রান্ত

- প্রবিষ্ট

- উদ্যোগ

- সত্ত্বা

- পরিবেশ

- সমানভাবে

- এমন কি

- বিবর্তিত

- থাকা

- বিস্তৃত

- আশা করা

- প্রত্যাশা

- স্পষ্টভাবে

- কাজে লাগান

- মুখ

- যুক্তরাষ্ট্রীয়

- আবিষ্কার

- দৃঢ়

- প্রথম

- প্রবাহ

- প্রবাহ

- জন্য

- হানা

- ফ্রেমওয়ার্ক

- থেকে

- কার্মিক

- মৌলিক

- অধিকতর

- ফাঁক

- পাওয়া

- পেয়ে

- দৈত্য

- Go

- চালু

- শাসন

- সরকার

- পথপ্রদর্শন

- নির্দেশিকা

- কঠিনতর

- আছে

- he

- উচ্চ

- অত্যন্ত

- ঘোড়া

- কিভাবে

- কিভাবে

- HTTPS দ্বারা

- i

- if

- ভাবমূর্তি

- বাস্তবায়ন

- বাস্তবায়ন

- গুরুত্বপূর্ণ

- in

- অন্যান্য

- অন্তর্ভুক্ত করা

- ক্রমবর্ধমান

- শিল্প

- তথ্য

- পরিকাঠামো

- ইনিশিয়েটিভ

- ভিতরে

- অভিপ্রেত

- Internet

- মধ্যে

- IOT

- IT

- এর

- যাত্রা

- JPG

- মাত্র

- পালন

- চাবি

- পদাঘাত

- জানা

- সর্বশেষ

- শিখতে

- বৈধ

- লিওনার্ড

- উচ্চতা

- মত

- সম্ভবত

- LIMIT টি

- সীমিত

- তালা

- দেখুন

- খুঁজছি

- মুখ্য

- করা

- মেকিং

- বিদ্বেষপরায়ণ

- ম্যালওয়্যার

- ব্যবস্থাপনা

- অনেক

- মানচিত্র

- ম্যাপিং

- মার্চ

- পরিণত

- পরিমাপ

- হতে পারে

- মাইক

- মানসিকতা

- মডেল

- পরিবর্তন

- টাকা

- অধিক

- সেতু

- পদক্ষেপ

- নামকরণ

- জাতীয়

- জাতীয় নিরাপত্তা

- প্রয়োজন

- নেটওয়ার্ক

- নেটওয়ার্কিং

- নেটওয়ার্ক

- না।

- এনএসএ

- of

- বন্ধ

- প্রায়ই

- on

- ONE

- নিরন্তর

- কেবল

- পরিচালনা করা

- অপারেশন

- কর্মক্ষম

- অপারেশনস

- অপারেটরদের

- অনুকূল

- or

- সংগঠন

- অন্যান্য

- শেষ

- পরাস্ত

- মালিকদের

- ধৈর্য

- সম্ভবত

- কাল

- অধ্যবসায়

- স্তম্ভ

- স্তম্ভ

- পরিকল্পনা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- বিন্দু

- সম্ভাব্য

- প্রাথমিকভাবে

- এগিয়ে

- প্রক্রিয়া

- প্রসেস

- প্রোগ্রাম

- উন্নতি

- প্রকল্প

- রক্ষা করা

- প্রদান

- প্রদানকারী

- উপলব্ধ

- প্রকাশক

- স্থাপন

- দ্রুত

- দ্রুত

- প্রতিক্রিয়া

- বাস্তবতা

- সাধা

- সুপারিশ

- বিশেষ পরামর্শ দেওয়া হচ্ছে

- পরিমার্জন

- তথাপি

- শুভেচ্ছা সহ

- মুক্তি

- মনে রাখা

- প্রয়োজন

- প্রয়োজন

- Resources

- যথাক্রমে

- প্রতিক্রিয়া

- এখানে ক্লিক করুন

- অধিকার

- ঝুঁকি

- হরণ করা

- ভূমিকা

- দৌড়

- s

- বলেছেন

- বলেছেন

- এসডিএন

- দ্বিতীয়

- নিরাপত্তা

- রেখাংশ

- সেগমেন্টেশন

- অংশ

- সংবেদনশীল

- সেবা

- সেট

- সাত

- চাদর

- চাদর

- উচিত

- প্রদর্শনী

- ছয়

- ধীর

- So

- কঠিন

- সমাধান

- উৎস

- অকুস্থল

- শুরু

- শুরু

- শুরু হচ্ছে

- স্টিভ

- থামুন

- কৌশল

- শক্তিশালী

- শক্তিশালী

- সফল

- এমন

- পদ্ধতি

- সিস্টেম

- সাজ-সরঞ্জাম জলে

- takeaways

- লক্ষ্যমাত্রা

- দল

- প্রযুক্তিঃ

- শর্তাবলী

- যে

- সার্জারির

- অধিকার

- তাদের

- তাহাদিগকে

- তারপর

- এইগুলো

- তারা

- মনে

- চিন্তা

- তৃতীয় পক্ষের

- এই

- যদিও?

- হুমকি

- দ্বারা

- সময়

- থেকে

- রূপান্তরমূলক

- আস্থা

- চেষ্টা

- বাঁক

- ধরনের

- অনধিকার

- বোঝা

- বোধশক্তি

- আপডেট

- ব্যবহারকারী

- ব্যবহারকারী

- খুব

- মাধ্যমে

- দৃষ্টিপাত

- দুর্বলতা

- উপায়..

- উপায়

- দুর্বলতা

- ছিল

- কি

- কখন

- কিনা

- যে

- যখন

- হু

- ব্যাপকতর

- ইচ্ছা

- সঙ্গে

- মধ্যে

- ছাড়া

- বিশ্ব

- would

- এখনো

- আপনি

- আপনার

- zephyrnet

- শূন্য

- শূন্য ভরসা