কার্যত বলতে গেলে, কোয়ান্টাম কম্পিউটারগুলি এখনও বহু বছর দূরে, তবে মার্কিন সাইবারসিকিউরিটি অ্যান্ড ইনফ্রাস্ট্রাকচার এজেন্সি এখনও সুপারিশ করছে যে সংস্থাগুলি এর জন্য প্রস্তুতি শুরু করে। পোস্ট-কোয়ান্টাম ক্রিপ্টোগ্রাফিক স্ট্যান্ডার্ডে স্থানান্তর.

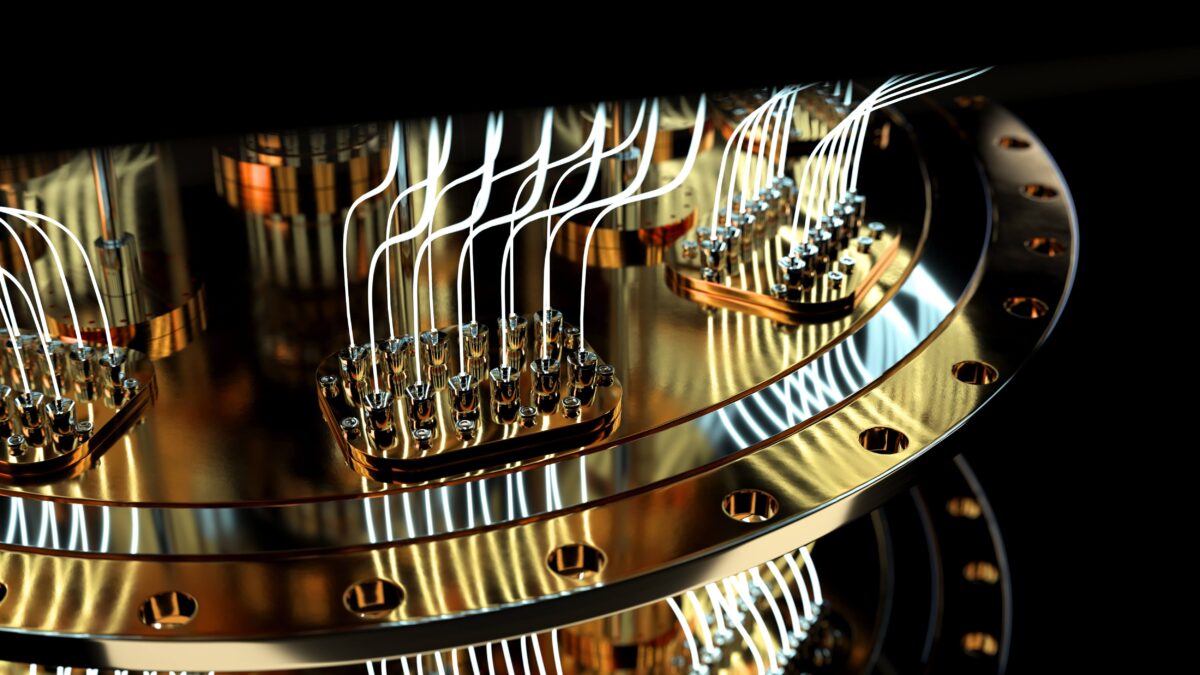

কোয়ান্টাম কম্পিউটারগুলি উচ্চতর কম্পিউটিং শক্তি এবং গতি প্রদানের জন্য কোয়ান্টাম বিট (কুবিট) ব্যবহার করে এবং বিদ্যমান ক্রিপ্টোগ্রাফিক অ্যালগরিদমগুলি যেমন RSA এবং উপবৃত্তাকার কার্ভ ক্রিপ্টোগ্রাফি ভাঙতে সক্ষম বলে আশা করা হচ্ছে। এটি সমস্ত অনলাইন যোগাযোগের নিরাপত্তার পাশাপাশি ডেটা গোপনীয়তা এবং সততাকে প্রভাবিত করবে। নিরাপত্তা বিশেষজ্ঞরা সতর্ক করেছেন যে ব্যবহারিক কোয়ান্টাম কম্পিউটার দশ বছরেরও কম সময়ে সম্ভব হতে পারে।

ন্যাশনাল ইনস্টিটিউট অফ স্ট্যান্ডার্ডস অ্যান্ড টেকনোলজি প্রথম চারটি কোয়ান্টাম-প্রতিরোধী অ্যালগরিদম ঘোষণা করেছে যা জুলাই মাসে পোস্ট-কোয়ান্টাম-ক্রিপ্টোগ্রাফিক স্ট্যান্ডার্ডের অংশ হয়ে উঠবে, কিন্তু চূড়ান্ত মান 2024 সাল পর্যন্ত প্রত্যাশিত নয়। তবুও, CISA সমালোচনামূলক অবকাঠামো অপারেটরদের তাদের প্রস্তুতি আগে থেকেই শুরু করতে উৎসাহিত করছে।

“যদিও বর্তমান মানদণ্ডে পাবলিক কী এনক্রিপশন অ্যালগরিদম ভাঙতে সক্ষম কোয়ান্টাম কম্পিউটিং প্রযুক্তি এখনও বিদ্যমান নেই, সরকারী এবং সমালোচনামূলক অবকাঠামো সংস্থাগুলি-সরকারি এবং বেসরকারী উভয় সংস্থা সহ-এর বিরুদ্ধে রক্ষা করার জন্য একটি নতুন পোস্ট-কোয়ান্টাম ক্রিপ্টোগ্রাফিক স্ট্যান্ডার্ডের জন্য প্রস্তুত করতে একসঙ্গে কাজ করতে হবে। ভবিষ্যতের হুমকি,” CISA বলে।

সংস্থাগুলিকে তাদের পরিকল্পনায় সহায়তা করার জন্য, NIST এবং হোমল্যান্ড সিকিউরিটি বিভাগ তৈরি করেছে পোস্ট-কোয়ান্টাম ক্রিপ্টোগ্রাফি রোডম্যাপ. সিআইএসএ বলেছে, প্রথম পদক্ষেপটি দুর্বল সমালোচনামূলক অবকাঠামো ব্যবস্থার একটি তালিকা তৈরি করা উচিত।

সংস্থাগুলিকে কোথায় এবং কী উদ্দেশ্যে, সর্বজনীন কী ক্রিপ্টোগ্রাফি ব্যবহার করা হচ্ছে তা চিহ্নিত করা উচিত এবং সেই সিস্টেমগুলিকে কোয়ান্টাম-ভালনারেবল হিসাবে চিহ্নিত করা উচিত। এর মধ্যে রয়েছে সবচেয়ে সংবেদনশীল এবং সমালোচনামূলক ডেটাসেটের একটি ইনভেন্টরি তৈরি করা যা অবশ্যই বর্ধিত সময়ের জন্য সুরক্ষিত থাকতে হবে এবং ক্রিপ্টোগ্রাফিক প্রযুক্তি ব্যবহার করে সমস্ত সিস্টেম। যখন সুইচ করার সময় আসে তখন সমস্ত সিস্টেমের একটি তালিকা থাকলে স্থানান্তর সহজ হবে।

সংস্থাগুলিকে প্রতিটি সিস্টেমের জন্য অগ্রাধিকার স্তরের মূল্যায়ন করতে হবে। ইনভেন্টরি এবং অগ্রাধিকার তথ্য ব্যবহার করে, সংস্থাগুলি তারপরে নতুন মান প্রকাশিত হওয়ার জন্য একটি সিস্টেম রূপান্তর পরিকল্পনা তৈরি করতে পারে।

নিরাপত্তা পেশাদারদের অধিগ্রহণ, সাইবার নিরাপত্তা, এবং ডেটা সুরক্ষা মানগুলি সনাক্ত করতে উত্সাহিত করা হয় যা পোস্ট-কোয়ান্টাম প্রয়োজনীয়তা প্রতিফলিত করার জন্য আপডেট করা প্রয়োজন। CISA পোস্ট-কোয়ান্টাম মান উন্নয়নশীল সংস্থাগুলির সাথে ক্রমবর্ধমান সম্পৃক্ততাকে উত্সাহিত করে৷

জায় উপর সংস্থার ফোকাস দ্বারা করা সুপারিশ প্রতিধ্বনিত RSA সম্মেলনে ওয়েলস ফার্গো এই বছরের শুরুতে. আর্থিক দৈত্যের কোয়ান্টাম যাত্রা নিয়ে আলোচনার একটি অধিবেশনে, ওয়েলস ফার্গোর প্রযুক্তি বিশ্লেষক রিচার্ড টুহেই পরামর্শ দিয়েছিলেন যে সংস্থাগুলি তাদের ক্রিপ্টো ইনভেন্টরি শুরু করবে।

"আবিষ্কার করুন যেখানে আপনার কাছে নির্দিষ্ট অ্যালগরিদম বা নির্দিষ্ট ধরণের ক্রিপ্টোগ্রাফির উদাহরণ রয়েছে, কারণ কতজন লোক ছিল Log4j ব্যবহার করে এবং কোন ধারণা ছিল না কারণ এটা এত গভীরে চাপা পড়েছিল?" টুহে বলল। “এটি একটি বড় প্রশ্ন, আপনার সমস্ত তৃতীয় পক্ষের সাথে আপনার ব্যবসা জুড়ে ব্যবহৃত প্রতিটি ধরণের ক্রিপ্টোগ্রাফি জানতে - এটি তুচ্ছ নয়। এটি অনেক কাজ, এবং এটি এখনই শুরু করা দরকার।"

ওয়েলস ফার্গোর তথ্য সুরক্ষা স্থাপত্যের প্রধান স্থপতি ডেল মিলারের মতে, পাঁচ বছরে পোস্ট-কোয়ান্টাম ক্রিপ্টোগ্রাফি চালানোর জন্য প্রস্তুত হওয়ার জন্য ওয়েলস ফার্গোর একটি "খুব আক্রমণাত্মক লক্ষ্য" রয়েছে।

ইন্ডাস্ট্রিয়াল কন্ট্রোল সিস্টেম (ICSs) কে পোস্ট-কোয়ান্টাম ক্রিপ্টোগ্রাফিতে স্থানান্তর করা সমালোচনামূলক অবকাঠামো অপারেটরদের জন্য একটি বড় চ্যালেঞ্জ হবে, প্রধানত কারণ সরঞ্জামগুলি প্রায়শই ভৌগলিকভাবে ছড়িয়ে পড়ে, CISA সতর্কতায় বলেছে। তবুও CISA সমালোচনামূলক অবকাঠামো সংস্থাগুলিকে তাদের কৌশলগুলিতে কোয়ান্টাম কম্পিউটিং ক্ষমতা থেকে ঝুঁকি মোকাবেলায় প্রয়োজনীয় পদক্ষেপগুলি অন্তর্ভুক্ত করার আহ্বান জানিয়েছে।

CISA শুরু করার বিষয়ে শঙ্কা বাজানো একমাত্র নয়। মার্চ মাসে, ক্লাউড সিকিউরিটি অ্যালায়েন্স (CSA) এর কোয়ান্টাম-সেফ ওয়ার্কিং গ্রুপ 14 এপ্রিল, 2030 এর একটি সময়সীমা নির্ধারণ করে, যার দ্বারা কোম্পানিগুলির তাদের পোস্ট-কোয়ান্টাম অবকাঠামো থাকা উচিত।

"কোয়ান্টাম কম্পিউটারগুলি কাজ করার জন্য আমাদের প্রতিপক্ষের দ্বারা ব্যবহার করা পর্যন্ত অপেক্ষা করবেন না। প্রারম্ভিক প্রস্তুতি একবার এটি উপলব্ধ হলে পোস্ট-কোয়ান্টাম ক্রিপ্টোগ্রাফি স্ট্যান্ডার্ডে একটি মসৃণ স্থানান্তর নিশ্চিত করবে,” CISA বলেছে।