জেনারেটিভ আর্টিফিশিয়াল ইন্টেলিজেন্স (এআই) অ্যাপ্লিকেশনগুলি বৃহৎ ভাষা মডেল (এলএলএম) এর চারপাশে নির্মিত ব্যবসাগুলির জন্য অর্থনৈতিক মূল্য তৈরি এবং ত্বরান্বিত করার সম্ভাবনা প্রদর্শন করেছে। অ্যাপ্লিকেশন উদাহরণ অন্তর্ভুক্ত কথোপকথন অনুসন্ধান, গ্রাহক সহায়তা এজেন্ট সহায়তা, গ্রাহক সমর্থন বিশ্লেষণ, স্ব-পরিষেবা ভার্চুয়াল সহকারী, chatbots, সমৃদ্ধ মিডিয়া প্রজন্ম, কন্টেন্ট সংযম, সুরক্ষিত, উচ্চ-পারফরম্যান্স সফ্টওয়্যার বিকাশকে ত্বরান্বিত করতে সঙ্গী কোডিং, মাল্টিমডাল কন্টেন্ট উৎস থেকে গভীর অন্তর্দৃষ্টি, আপনার সংস্থার নিরাপত্তা তদন্ত এবং প্রশমনের ত্বরণ, এবং আরো অনেক কিছু. অনেক গ্রাহকরা কীভাবে নিরাপত্তা, গোপনীয়তা এবং সম্মতি পরিচালনা করবেন সে বিষয়ে নির্দেশিকা খুঁজছেন কারণ তারা জেনারেটিভ এআই অ্যাপ্লিকেশন তৈরি করছে। ডিজাইন এবং আর্কিটেকচারের পর্যায়গুলির সময় এলএলএম দুর্বলতা, হুমকি এবং ঝুঁকিগুলি বোঝা এবং মোকাবেলা করা দলগুলিকে অর্থনৈতিক এবং উত্পাদনশীলতার সুবিধাগুলি সর্বাধিক করার দিকে মনোনিবেশ করতে সহায়তা করে যা জেনারেটিভ AI আনতে পারে৷ ঝুঁকি সম্পর্কে সচেতন হওয়া জেনারেটিভ এআই অ্যাপ্লিকেশনগুলিতে স্বচ্ছতা এবং আস্থা বাড়ায়, বর্ধিত পর্যবেক্ষণকে উত্সাহিত করে, সম্মতির প্রয়োজনীয়তা পূরণে সহায়তা করে এবং নেতাদের দ্বারা অবহিত সিদ্ধান্ত গ্রহণের সুবিধা দেয়।

এই পোস্টের লক্ষ্য হল AI এবং মেশিন লার্নিং (ML) ইঞ্জিনিয়ার, ডেটা সায়েন্টিস্ট, সলিউশন আর্কিটেক্ট, সিকিউরিটি টিম এবং অন্যান্য স্টেকহোল্ডারদের একটি সাধারণ মানসিক মডেল এবং ফ্রেমওয়ার্ক যাতে নিরাপত্তার সর্বোত্তম অনুশীলনগুলি প্রয়োগ করা যায়, যাতে AI/ML টিমগুলিকে স্থানান্তরিত করতে পারে। গতির জন্য নিরাপত্তা বন্ধ ট্রেড ছাড়া দ্রুত. বিশেষত, এই পোস্টটি AI/ML এবং ডেটা বিজ্ঞানীদের সাহায্য করতে চায় যারা নিরাপত্তা নীতির পূর্বে এক্সপোজার নাও থাকতে পারে LLM ব্যবহার করে জেনারেটিভ AI অ্যাপ্লিকেশনগুলি বিকাশের প্রেক্ষাপটে মূল সুরক্ষা এবং গোপনীয়তার সর্বোত্তম অনুশীলন সম্পর্কে বোঝার জন্য। আমরা সাধারণ নিরাপত্তা উদ্বেগ নিয়েও আলোচনা করি যা এআই-এর উপর আস্থা নষ্ট করতে পারে, যেমনটি দ্বারা চিহ্নিত করা হয়েছে এলএলএম অ্যাপ্লিকেশনের জন্য ওয়ার্ল্ডওয়াইড অ্যাপ্লিকেশন সিকিউরিটি প্রজেক্ট (OWASP) শীর্ষ 10 খুলুন, এবং জেনারেটিভ AI এর সাথে উদ্ভাবনের সময় আপনার নিরাপত্তা ভঙ্গি এবং আত্মবিশ্বাস বাড়াতে আপনি AWS ব্যবহার করতে পারেন এমন উপায় দেখান।

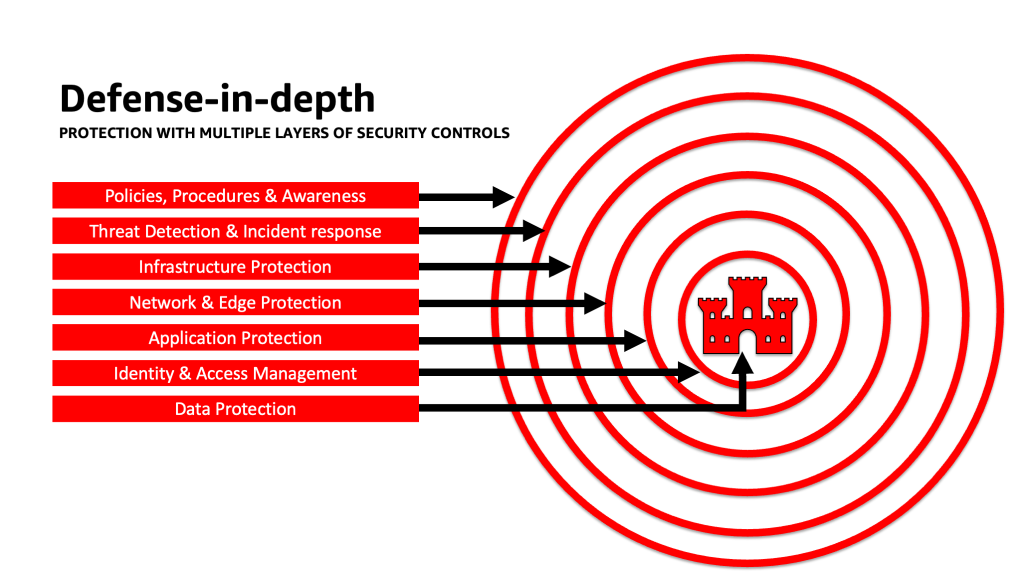

এই পোস্টটি এলএলএম ব্যবহার করে জেনারেটিভ এআই অ্যাপ্লিকেশন তৈরি করার সময় ঝুঁকি ব্যবস্থাপনার কৌশল স্থপতি করার জন্য তিনটি নির্দেশিত পদক্ষেপ প্রদান করে। আমরা প্রথমে দুর্বলতা, হুমকি এবং LLM সলিউশনের প্রয়োগ, স্থাপনা এবং ব্যবহার থেকে উদ্ভূত ঝুঁকিগুলি নিয়ে আলোচনা করি এবং নিরাপত্তার কথা মাথায় রেখে কীভাবে উদ্ভাবন শুরু করতে হয় তার নির্দেশিকা প্রদান করি। তারপরে আমরা আলোচনা করব কিভাবে একটি নিরাপদ ভিত্তি তৈরি করা জেনারেটিভ AI এর জন্য অপরিহার্য। পরিশেষে, আমরা এগুলিকে একটি উদাহরণের সাথে একত্রে সংযুক্ত করি LLM কাজের চাপের সাথে আস্থার সীমানা জুড়ে প্রতিরক্ষা-ইন-গভীর নিরাপত্তা সহ আর্কিটেক্টিংয়ের দিকে একটি পদ্ধতির বর্ণনা দিতে।

এই পোস্টের শেষে, এআই/এমএল ইঞ্জিনিয়ার, ডেটা সায়েন্টিস্ট, এবং নিরাপত্তা-মনস্ক প্রযুক্তিবিদরা তাদের জেনারেটিভ এআই অ্যাপ্লিকেশনের জন্য স্তরযুক্ত প্রতিরক্ষা স্থপতি করার কৌশলগুলি সনাক্ত করতে সক্ষম হবেন, কিছু সংশ্লিষ্ট নিয়ন্ত্রণের সাথে এলএলএম-এর নিরাপত্তা সংক্রান্ত উদ্বেগগুলির জন্য OWASP শীর্ষ 10 কীভাবে ম্যাপ করবেন তা বুঝতে পারবেন এবং এর প্রতি ভিত্তিগত জ্ঞান তৈরি করতে পারবেন। তাদের অ্যাপ্লিকেশনের জন্য নিম্নলিখিত শীর্ষ AWS গ্রাহক প্রশ্ন থিম উত্তর:

- আমার অ্যাপ্লিকেশানগুলিতে এলএলএম-এর উপর ভিত্তি করে জেনারেটিভ এআই ব্যবহার করার সাথে কিছু সাধারণ নিরাপত্তা এবং গোপনীয়তার ঝুঁকিগুলি কী কী যা আমি এই নির্দেশিকা দ্বারা সবচেয়ে বেশি প্রভাবিত করতে পারি?

- AWS-এ জেনারেটিভ AI LLM অ্যাপ্লিকেশনগুলির জন্য বিকাশের জীবনচক্রে সুরক্ষা এবং গোপনীয়তা নিয়ন্ত্রণগুলি কার্যকর করার কিছু উপায় কী কী?

- আমার সংস্থা কীভাবে এলএলএম ব্যবহার করে জেনারেটিভ এআই অ্যাপ্লিকেশনগুলিতে আস্থা বাড়াতে এবং ঝুঁকি পরিচালনা করতে জেনারেটিভ এআই এলএলএম অ্যাপ্লিকেশন তৈরি করে তাতে আমি কোন অপারেশনাল এবং প্রযুক্তিগত সেরা অনুশীলনগুলিকে একীভূত করতে পারি?

জেনারেটিভ এআই তৈরি করার সময় নিরাপত্তার ফলাফল উন্নত করুন

এলএলএম ব্যবহার করে জেনারেটিভ এআই-এর সাথে উদ্ভাবনের জন্য সাংগঠনিক স্থিতিস্থাপকতা বিকাশের জন্য, একটি সুরক্ষিত ভিত্তি গড়ে তোলার জন্য এবং গভীর সুরক্ষা পদ্ধতিতে সুরক্ষার সাথে সুরক্ষাকে একীভূত করার জন্য সুরক্ষার কথা মাথায় রেখে শুরু করা প্রয়োজন। নিরাপত্তা একটি যৌথ দায়িত্ব AWS এবং AWS গ্রাহকদের মধ্যে। AWS শেয়ার্ড রেসপনসিবিলিটি মডেলের সমস্ত নীতিগুলি জেনারেটিভ AI সমাধানগুলির জন্য প্রযোজ্য৷ আপনি যখন LLM সমাধানগুলি তৈরি করেন তখন এটি অবকাঠামো, পরিষেবা এবং ডেটাতে প্রযোজ্য হওয়ায় AWS শেয়ার্ড রেসপন্সিবিলিটি মডেল সম্পর্কে আপনার বোঝাপড়া রিফ্রেশ করুন।

সাংগঠনিক স্থিতিস্থাপকতা বিকাশের জন্য নিরাপত্তার কথা মাথায় রেখে শুরু করুন

আপনার নিরাপত্তা এবং সম্মতির উদ্দেশ্য পূরণ করে এমন জেনারেটিভ এআই অ্যাপ্লিকেশন তৈরির জন্য সাংগঠনিক স্থিতিস্থাপকতা বিকাশের জন্য নিরাপত্তার কথা মাথায় রেখে শুরু করুন। সাংগঠনিক স্থিতিস্থাপকতা উপর আঁকা এবং প্রসারিত AWS ওয়েল-আর্কিটেক্টেড ফ্রেমওয়ার্কে স্থিতিস্থাপকতার সংজ্ঞা বিঘ্ন থেকে পুনরুদ্ধার করার জন্য একটি সংস্থার ক্ষমতা অন্তর্ভুক্ত করা এবং প্রস্তুত করা। এলএলএম-এর সাথে জেনারেটিভ এআই বিকাশের সামগ্রিক প্রস্তুতি এবং যেকোনো সম্ভাব্য প্রভাবের জন্য আপনার সাংগঠনিক স্থিতিস্থাপকতা মূল্যায়ন করার সময় আপনার নিরাপত্তা ভঙ্গি, শাসন এবং অপারেশনাল শ্রেষ্ঠত্ব বিবেচনা করুন। আপনার প্রতিষ্ঠান যখন জেনারেটিভ এআই এবং এলএলএম-এর মতো উদীয়মান প্রযুক্তির ব্যবহারকে এগিয়ে নিয়ে যাচ্ছে, সামগ্রিক সাংগঠনিক স্থিতিস্থাপকতাকে অনাকাঙ্ক্ষিত পরিণতি থেকে সম্পদ এবং ব্যবসার লাইনগুলিকে রক্ষা করার জন্য একটি স্তরযুক্ত প্রতিরক্ষামূলক কৌশলের ভিত্তি হিসাবে বিবেচনা করা উচিত।

LLM অ্যাপ্লিকেশনের জন্য সাংগঠনিক স্থিতিস্থাপকতা যথেষ্ট গুরুত্বপূর্ণ

যদিও সমস্ত ঝুঁকি ব্যবস্থাপনা প্রোগ্রাম স্থিতিস্থাপকতা থেকে উপকৃত হতে পারে, তবে জেনারেটিভ এআই-এর জন্য সাংগঠনিক স্থিতিস্থাপকতা উল্লেখযোগ্যভাবে গুরুত্বপূর্ণ। LLM অ্যাপ্লিকেশনগুলির জন্য OWASP- চিহ্নিত শীর্ষ 10 ঝুঁকিগুলির মধ্যে পাঁচটি স্থাপত্য এবং অপারেশনাল নিয়ন্ত্রণগুলিকে সংজ্ঞায়িত করার উপর নির্ভর করে এবং ঝুঁকি পরিচালনা করার জন্য একটি সাংগঠনিক স্কেলে সেগুলি প্রয়োগ করে৷ এই পাঁচটি ঝুঁকি হল অনিরাপদ আউটপুট পরিচালনা, সরবরাহ চেইন দুর্বলতা, সংবেদনশীল তথ্য প্রকাশ, অত্যধিক সংস্থা এবং অতিরিক্ত নির্ভরতা। AI, ML, এবং জেনারেটিভ AI নিরাপত্তাকে একটি মূল ব্যবসায়িক প্রয়োজনীয়তা এবং পণ্যের সমগ্র জীবনচক্রে শীর্ষ অগ্রাধিকার হিসাবে বিবেচনা করার জন্য আপনার দলগুলিকে সামাজিকীকরণ করে সাংগঠনিক স্থিতিস্থাপকতা বৃদ্ধি করা শুরু করুন, ধারণার সূচনা থেকে গবেষণা, অ্যাপ্লিকেশনের বিকাশ, স্থাপনা, এবং ব্যবহার সচেতনতা ছাড়াও, আপনার দলগুলিকে শাসন, আশ্বাস, এবং সম্মতি বৈধতা অনুশীলনে জেনারেটিভ AI এর জন্য অ্যাকাউন্টে পদক্ষেপ নেওয়া উচিত।

জেনারেটিভ এআই এর চারপাশে সাংগঠনিক স্থিতিস্থাপকতা তৈরি করুন

সংস্থাগুলি তাদের প্রতিষ্ঠানের মধ্যে AI/ML এবং জেনারেটিভ AI সুরক্ষার জন্য তাদের ক্ষমতা এবং ক্ষমতা তৈরি করার উপায়গুলি গ্রহণ করা শুরু করতে পারে। জেনারেটিভ এআই-এর জন্য আপনার বিদ্যমান নিরাপত্তা, আশ্বাস, সম্মতি এবং উন্নয়ন প্রোগ্রামগুলিকে প্রসারিত করে শুরু করা উচিত।

সাংগঠনিক AI, ML, এবং জেনারেটিভ AI নিরাপত্তার জন্য আগ্রহের পাঁচটি মূল ক্ষেত্র নিচে দেওয়া হল:

- AI/ML নিরাপত্তা ল্যান্ডস্কেপ বুঝুন

- নিরাপত্তা কৌশলে বিভিন্ন দৃষ্টিভঙ্গি অন্তর্ভুক্ত করুন

- গবেষণা ও উন্নয়ন কার্যক্রম সুরক্ষিত করার জন্য সক্রিয়ভাবে পদক্ষেপ নিন

- সাংগঠনিক ফলাফলের সাথে প্রণোদনা সারিবদ্ধ করুন

- এআই/এমএল এবং জেনারেটিভ এআই-এ বাস্তবসম্মত নিরাপত্তা পরিস্থিতির জন্য প্রস্তুত হন

আপনার জেনারেটিভ এআই লাইফসাইকেল জুড়ে একটি হুমকি মডেল তৈরি করুন

জেনারেটিভ এআই সহ প্রতিষ্ঠানগুলিকে ঝুঁকি ব্যবস্থাপনায় ফোকাস করা উচিত, ঝুঁকি নির্মূলে নয়, এবং অন্তর্ভুক্ত করা উচিত হুমকি মডেলিং ভেতরে এবং বাণিজ্যিক ধারাবাহিকতা পরিকল্পনা জেনারেটিভ এআই ওয়ার্কলোডের পরিকল্পনা, উন্নয়ন এবং অপারেশন। প্রথাগত নিরাপত্তা ঝুঁকির পাশাপাশি জেনারেটিভ এআই-নির্দিষ্ট ঝুঁকি ব্যবহার করে প্রতিটি অ্যাপ্লিকেশনের জন্য একটি হুমকি মডেল তৈরি করে জেনারেটিভ এআই-এর উৎপাদন ব্যবহার থেকে পিছিয়ে কাজ করুন। কিছু ঝুঁকি আপনার ব্যবসার জন্য গ্রহণযোগ্য হতে পারে, এবং একটি হুমকি মডেলিং অনুশীলন আপনার কোম্পানিকে আপনার গ্রহণযোগ্য ঝুঁকির ক্ষুধা কী তা সনাক্ত করতে সাহায্য করতে পারে। উদাহরণস্বরূপ, আপনার ব্যবসার জন্য একটি জেনারেটিভ এআই অ্যাপ্লিকেশনে 99.999% আপটাইমের প্রয়োজন নাও হতে পারে, তাই ব্যবহার করে পুনরুদ্ধারের সাথে যুক্ত অতিরিক্ত পুনরুদ্ধারের সময় AWS ব্যাকআপ সঙ্গে আমাজন S3 হিমবাহ একটি গ্রহণযোগ্য ঝুঁকি হতে পারে। বিপরীতভাবে, আপনার মডেলের ডেটা অত্যন্ত সংবেদনশীল এবং অত্যন্ত নিয়ন্ত্রিত হতে পারে, তাই এর থেকে বিচ্যুতি AWS কী ব্যবস্থাপনা পরিষেবা (AWS KMS) গ্রাহক পরিচালিত কী (CMK) ঘূর্ণন এবং ব্যবহার AWS নেটওয়ার্ক ফায়ারওয়াল ইনগ্রেস এবং এগ্রেস ট্র্যাফিকের জন্য ট্রান্সপোর্ট লেয়ার সিকিউরিটি (TLS) কার্যকর করতে সাহায্য করা ডেটা এক্সফিল্ট্রেশন থেকে রক্ষা করার জন্য একটি অগ্রহণযোগ্য ঝুঁকি হতে পারে।

সঠিক ভিত্তিগত এবং অ্যাপ্লিকেশন-স্তরের নিয়ন্ত্রণগুলি সনাক্ত করতে একটি উত্পাদন সেটিংয়ে জেনারেটিভ এআই অ্যাপ্লিকেশন ব্যবহার করার ঝুঁকিগুলি (সহজাত বনাম অবশিষ্ট) মূল্যায়ন করুন। প্রোডাকশন সিকিউরিটি ইভেন্ট এবং পরিষেবার ব্যাঘাত থেকে রোলব্যাক এবং পুনরুদ্ধারের পরিকল্পনা করুন যেমন প্রম্পট ইনজেকশন, প্রশিক্ষণ ডেটা বিষাক্তকরণ, পরিষেবার মডেল অস্বীকার, এবং মডেল চুরির প্রথম দিকে, এবং আপনি প্রয়োগের প্রয়োজনীয়তাগুলি সংজ্ঞায়িত করার সাথে সাথে আপনি যে প্রশমনগুলি ব্যবহার করবেন তা সংজ্ঞায়িত করুন৷ ঝুঁকি এবং নিয়ন্ত্রণগুলি যেগুলি স্থাপন করা প্রয়োজন সেগুলি সম্পর্কে শেখা একটি জেনারেটিভ এআই অ্যাপ্লিকেশন তৈরির জন্য সর্বোত্তম বাস্তবায়ন পদ্ধতিকে সংজ্ঞায়িত করতে সাহায্য করবে এবং ঝুঁকি সম্পর্কে অবহিত ব্যবসায়িক সিদ্ধান্ত নেওয়ার জন্য স্টেকহোল্ডার এবং সিদ্ধান্ত গ্রহণকারীদের তথ্য সরবরাহ করবে। আপনি যদি সামগ্রিক AI এবং ML কর্মপ্রবাহের সাথে অপরিচিত হন তবে পর্যালোচনা করে শুরু করুন আপনার মেশিন লার্নিং কাজের চাপের নিরাপত্তা উন্নত করার 7টি উপায় ঐতিহ্যগত AI/ML সিস্টেমের জন্য প্রয়োজনীয় নিরাপত্তা নিয়ন্ত্রণের সাথে পরিচিতি বাড়াতে।

যেকোন এমএল অ্যাপ্লিকেশন তৈরি করার মতোই, একটি জেনারেটিভ এআই অ্যাপ্লিকেশন তৈরি করা গবেষণা এবং বিকাশের জীবনচক্র পর্যায়ের একটি সেটের মধ্য দিয়ে যাওয়া জড়িত। আপনি পর্যালোচনা করতে চাইতে পারেন AWS জেনারেটিভ এআই সিকিউরিটি স্কোপিং ম্যাট্রিক্স আপনি কোন জেনারেটিভ এআই সলিউশন নির্বাচন করবেন তার উপর নির্ভর করে আপনার বিবেচনা করা উচিত এমন মূল নিরাপত্তা শৃঙ্খলা বোঝার জন্য একটি মানসিক মডেল তৈরি করতে সাহায্য করার জন্য।

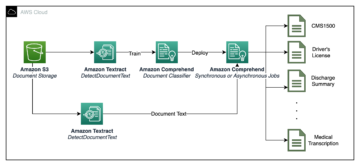

এলএলএম ব্যবহার করে জেনারেটিভ এআই অ্যাপ্লিকেশনগুলি সাধারণত নিম্নোক্ত ধাপে বিকশিত এবং পরিচালিত হয়:

- আবেদন প্রয়োজনীয়তা - ব্যবহারের ক্ষেত্রে ব্যবসার উদ্দেশ্য, প্রয়োজনীয়তা এবং সাফল্যের মানদণ্ড চিহ্নিত করুন

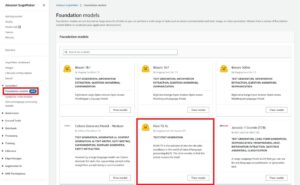

- মডেল নির্বাচন - একটি ফাউন্ডেশন মডেল নির্বাচন করুন যা ব্যবহারের ক্ষেত্রে প্রয়োজনীয়তার সাথে সারিবদ্ধ

- মডেল অভিযোজন এবং ফাইন-টিউনিং - ডেটা প্রস্তুত করুন, প্রকৌশলী প্রম্পট করুন এবং মডেলটি সূক্ষ্ম-টিউন করুন

- মডেল মূল্যায়ন - কেস-নির্দিষ্ট মেট্রিক্স ব্যবহার করে ফাউন্ডেশন মডেলের মূল্যায়ন করুন এবং সেরা-পারফর্মিং মডেল নির্বাচন করুন

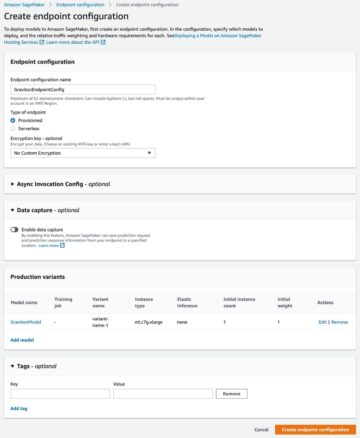

- স্থাপনা এবং ইন্টিগ্রেশন - আপনার অপ্টিমাইজ করা অবকাঠামোতে নির্বাচিত ফাউন্ডেশন মডেল স্থাপন করুন এবং আপনার জেনারেটিভ এআই অ্যাপ্লিকেশনের সাথে একীভূত করুন

- অ্যাপ্লিকেশন পর্যবেক্ষণ - মূল কারণ বিশ্লেষণ সক্ষম করতে অ্যাপ্লিকেশন এবং মডেলের কর্মক্ষমতা নিরীক্ষণ করুন

নিশ্চিত করুন যে দলগুলি আপনার সফ্টওয়্যার ডেভেলপমেন্ট লাইফসাইকেলের ডিজাইন এবং আর্কিটেকচারের পর্যায়গুলির অংশ হিসাবে নিরাপত্তার জটিল প্রকৃতি বুঝতে পেরেছে। এর অর্থ হল আপনার স্ট্যাক এবং লাইফসাইকেলের প্রতিটি স্তরে নিরাপত্তা নিয়ে আলোচনা করা এবং ব্যবসায়িক উদ্দেশ্যগুলি অর্জনে সক্ষমকারী হিসাবে নিরাপত্তা এবং গোপনীয়তার অবস্থান নির্ধারণ করা। আপনি আপনার LLM অ্যাপ্লিকেশন চালু করার আগে হুমকির জন্য আর্কিটেক্ট নিয়ন্ত্রণ করে এবং মডেল অভিযোজন এবং ফাইন-টিউনিং ওয়ারেন্টের জন্য আপনি যে ডেটা এবং তথ্য ব্যবহার করবেন তা গবেষণা, উন্নয়ন এবং প্রশিক্ষণ পরিবেশে বাস্তবায়ন নিয়ন্ত্রণ করে কিনা তা বিবেচনা করুন। গুণমান নিশ্চিতকরণ পরীক্ষার অংশ হিসাবে, নিয়মিতভাবে আপনার প্রতিরক্ষা এবং নিরাপত্তা ভঙ্গি পরীক্ষা করার জন্য সিন্থেটিক নিরাপত্তা হুমকির পরিচয় দিন (যেমন প্রশিক্ষণের ডেটা বিষাক্ত করার চেষ্টা করা, বা দূষিত প্রম্পট ইঞ্জিনিয়ারিংয়ের মাধ্যমে সংবেদনশীল ডেটা বের করার চেষ্টা)।

উপরন্তু, স্টেকহোল্ডারদের উচিত উৎপাদন AI, ML, এবং জেনারেটিভ AI কাজের চাপের জন্য একটি ধারাবাহিক পর্যালোচনা ক্যাডেন্স স্থাপন করা এবং লঞ্চের আগে মানব ও মেশিন নিয়ন্ত্রণ এবং ত্রুটির মধ্যে ট্রেড-অফ বোঝার জন্য সাংগঠনিক অগ্রাধিকার সেট করা উচিত। যাচাই করা এবং নিশ্চিত করা যে এই ট্রেড-অফগুলি স্থাপন করা LLM অ্যাপ্লিকেশনগুলিতে সম্মান করা হয় তা ঝুঁকি প্রশমনের সাফল্যের সম্ভাবনা বাড়িয়ে তুলবে।

নিরাপদ ক্লাউড ফাউন্ডেশনে জেনারেটিভ এআই অ্যাপ্লিকেশন তৈরি করুন

AWS-এ, নিরাপত্তা আমাদের সর্বোচ্চ অগ্রাধিকার। AWS হল সবচেয়ে সুরক্ষিত গ্লোবাল ক্লাউড অবকাঠামো যার উপর তৈরি করা, স্থানান্তর করা এবং অ্যাপ্লিকেশন এবং কাজের চাপ পরিচালনা করা। এটি আমাদের 300 টিরও বেশি ক্লাউড সুরক্ষা সরঞ্জামের গভীর সেট এবং সরকার, স্বাস্থ্যসেবা এবং আর্থিক পরিষেবাগুলির মতো সবচেয়ে সুরক্ষা-সংবেদনশীল সংস্থাগুলি সহ আমাদের লক্ষ লক্ষ গ্রাহকদের আস্থা দ্বারা সমর্থিত। এডব্লিউএস-এ এলএলএম ব্যবহার করে জেনারেটিভ এআই অ্যাপ্লিকেশন তৈরি করার সময়, আপনি এর থেকে নিরাপত্তা সুবিধা লাভ করেন নিরাপদ, নির্ভরযোগ্য এবং নমনীয় AWS ক্লাউড কম্পিউটিং পরিবেশ.

নিরাপত্তা, গোপনীয়তা এবং সম্মতির জন্য একটি AWS গ্লোবাল অবকাঠামো ব্যবহার করুন

আপনি যখন AWS-এ ডেটা-ইনটেনসিভ অ্যাপ্লিকেশনগুলি বিকাশ করেন, তখন আপনি AWS গ্লোবাল রিজিওন অবকাঠামো থেকে উপকৃত হতে পারেন, যা আপনার মূল নিরাপত্তা এবং সম্মতির প্রয়োজনীয়তাগুলি পূরণ করার ক্ষমতা প্রদানের জন্য স্থাপিত। এই আমাদের দ্বারা চাঙ্গা করা হয় AWS ডিজিটাল সার্বভৌমত্ব অঙ্গীকার, আপনাকে ক্লাউডে উপলব্ধ সার্বভৌমত্ব নিয়ন্ত্রণ এবং বৈশিষ্ট্যগুলির সবচেয়ে উন্নত সেট অফার করার জন্য আমাদের প্রতিশ্রুতি। আমরা আপনাকে আপনার সাথে দেখা করার অনুমতি দিতে আমাদের ক্ষমতা প্রসারিত করতে প্রতিশ্রুতিবদ্ধ ডিজিটাল সার্বভৌমত্ব AWS ক্লাউডের কর্মক্ষমতা, উদ্ভাবন, নিরাপত্তা বা স্কেলের সাথে আপস না করেই প্রয়োজন। সুরক্ষা এবং গোপনীয়তার সর্বোত্তম অনুশীলনের বাস্তবায়নকে সহজ করার জন্য, রেফারেন্স ডিজাইন এবং অবকাঠামোকে কোড সংস্থান হিসাবে ব্যবহার করার কথা বিবেচনা করুন যেমন AWS নিরাপত্তা রেফারেন্স আর্কিটেকচার (AWS SRA) এবং AWS প্রাইভেসি রেফারেন্স আর্কিটেকচার (AWS PRA). সম্পর্কে আরো পড়ুন স্থাপত্য গোপনীয়তা সমাধান, নকশা দ্বারা সার্বভৌমত্ব, এবং AWS এ সম্মতি এবং যেমন পরিষেবা ব্যবহার করুন AWS কনফিগারেশন, AWS আর্টিফ্যাক্ট, এবং AWS অডিট ম্যানেজার আপনার গোপনীয়তা, সম্মতি, নিরীক্ষা এবং পর্যবেক্ষণের প্রয়োজনীয়তা সমর্থন করতে।

AWS Well-architected এবং Cloud Adoption Frameworks ব্যবহার করে আপনার নিরাপত্তা ভঙ্গি বুঝুন

AWS তাদের ক্লাউড এনভায়রনমেন্ট আর্কিটেক্ট করার জন্য গ্রাহকদের বছরের অভিজ্ঞতা থেকে তৈরি করা সেরা অনুশীলন নির্দেশিকা অফার করে এডাব্লুএস ভাল-আর্কিটেটেড ফ্রেমওয়ার্ক এবং এর সাথে ক্লাউড প্রযুক্তি থেকে ব্যবসায়িক মূল্য উপলব্ধি করার জন্য AWS ক্লাউড অ্যাডপশন ফ্রেমওয়ার্ক (AWS CAF). একটি ভাল-আর্কিটেক্টেড ফ্রেমওয়ার্ক পর্যালোচনা করে আপনার AI, ML, এবং জেনারেটিভ AI ওয়ার্কলোডগুলির নিরাপত্তা ভঙ্গি বুঝুন। রিভিউ যেমন টুল ব্যবহার করে সঞ্চালিত করা যেতে পারে AWS ভাল-আর্কিটেক্ট টুল, অথবা আপনার AWS টিমের সাহায্যে AWS এন্টারপ্রাইজ সাপোর্ট. AWS ভাল-আর্কিটেক্টেড টুল স্বয়ংক্রিয়ভাবে অন্তর্দৃষ্টি সংহত করে থেকে AWS বিশ্বস্ত উপদেষ্টা সর্বোত্তম অনুশীলনগুলি কী রয়েছে এবং কার্যকারিতা এবং ব্যয়-অপ্টিমাইজেশন উন্নত করার জন্য কী কী সুযোগ বিদ্যমান তা মূল্যায়ন করতে। AWS Well-architected Tool এছাড়াও কাস্টমাইজড লেন্স অফার করে নির্দিষ্ট সর্বোত্তম অনুশীলন যেমন মেশিন লার্নিং লেন্স আপনি নিয়মিতভাবে আপনার আর্কিটেকচারগুলিকে সর্বোত্তম অনুশীলনের বিরুদ্ধে পরিমাপ করতে এবং উন্নতির জন্য ক্ষেত্রগুলি চিহ্নিত করার জন্য। AWS গ্রাহকরা কীভাবে সাংগঠনিক সক্ষমতা বিকাশের কৌশল গ্রহণ করে তা বোঝার মাধ্যমে মূল্য উপলব্ধি এবং ক্লাউড পরিপক্কতার পথে আপনার যাত্রাকে চেকপয়েন্ট করুন কৃত্রিম বুদ্ধিমত্তা, মেশিন লার্নিং এবং জেনারেটিভ এআই এর জন্য AWS ক্লাউড অ্যাডপশন ফ্রেমওয়ার্ক. আপনি একটি অংশগ্রহণ করে আপনার সামগ্রিক মেঘ প্রস্তুতি বোঝার সুবিধা পেতে পারেন AWS ক্লাউড রেডিনেস অ্যাসেসমেন্ট. AWS ব্যস্ততার জন্য অতিরিক্ত সুযোগ অফার করে- কিভাবে শুরু করবেন সে সম্পর্কে আরও তথ্যের জন্য আপনার AWS অ্যাকাউন্ট টিমকে জিজ্ঞাসা করুন জেনারেটিভ এআই ইনোভেশন সেন্টার.

সর্বোত্তম অনুশীলন নির্দেশিকা, প্রশিক্ষণ এবং শংসাপত্র সহ আপনার নিরাপত্তা এবং AI/ML শেখার গতি বাড়ান

এডব্লিউএস থেকে সুপারিশগুলিও কিউরেট করে নিরাপত্তা, পরিচয়, এবং সম্মতির জন্য সর্বোত্তম অনুশীলন এবং AWS নিরাপত্তা ডকুমেন্টেশন আপনার প্রশিক্ষণ, উন্নয়ন, পরীক্ষা, এবং অপারেশনাল পরিবেশ সুরক্ষিত করার উপায়গুলি সনাক্ত করতে আপনাকে সাহায্য করার জন্য। আপনি যদি সবেমাত্র শুরু করছেন, নিরাপত্তা প্রশিক্ষণ এবং শংসাপত্রের উপর গভীরভাবে ডুব দিন, শুরু করার কথা বিবেচনা করুন AWS সিকিউরিটি ফান্ডামেন্টাল এবং AWS সিকিউরিটি লার্নিং প্ল্যান। আপনি এটি ব্যবহার করতে পারেন AWS নিরাপত্তা পরিপক্কতা মডেল AWS-এ পরিপক্কতার বিভিন্ন পর্যায়ে সেরা ক্রিয়াকলাপগুলি খুঁজে পেতে এবং অগ্রাধিকার দেওয়ার জন্য আপনাকে গাইড করতে সাহায্য করতে, দ্রুত জয়ের সাথে শুরু করে, ভিত্তিগত, দক্ষ এবং অপ্টিমাইজ করা পর্যায়ের মাধ্যমে। আপনি এবং আপনার টিম AWS-এর নিরাপত্তা সম্পর্কে প্রাথমিক ধারণা পাওয়ার পরে, আমরা দৃঢ়ভাবে পর্যালোচনা করার পরামর্শ দিই কীভাবে হুমকি মডেলিংয়ের কাছে যেতে হয় এবং তারপর থেকে শুরু করে আপনার দলগুলির সাথে একটি হুমকি মডেলিং অনুশীলনের নেতৃত্ব দিচ্ছেন বিল্ডার কর্মশালার জন্য হুমকি মডেলিং প্রশিক্ষণ প্রোগ্রাম আরো অনেক আছে AWS নিরাপত্তা প্রশিক্ষণ এবং সার্টিফিকেশন সম্পদ পাওয়া যায়.

এলএলএম অ্যাপ্লিকেশনগুলিকে সুরক্ষিত করতে একটি প্রতিরক্ষা-গভীর পদ্ধতি প্রয়োগ করুন

আপনার জেনারেটিভ এআই ওয়ার্কলোড, ডেটা এবং তথ্যে একটি প্রতিরক্ষা-ইন-গভীর সুরক্ষা পদ্ধতি প্রয়োগ করা আপনার ব্যবসার উদ্দেশ্যগুলি অর্জনের জন্য সর্বোত্তম পরিস্থিতি তৈরি করতে সহায়তা করতে পারে। প্রতিরক্ষা-গভীর নিরাপত্তার সর্বোত্তম অনুশীলনগুলি যে কোনও কাজের চাপের মুখোমুখি হওয়া অনেকগুলি সাধারণ ঝুঁকিকে প্রশমিত করে, আপনাকে এবং আপনার দলগুলিকে আপনার জেনারেটিভ AI উদ্ভাবনকে ত্বরান্বিত করতে সহায়তা করে। একটি প্রতিরক্ষা-গভীর নিরাপত্তা কৌশল আপনার AWS অ্যাকাউন্ট, কাজের চাপ, ডেটা এবং সম্পদ রক্ষা করতে একাধিক অপ্রয়োজনীয় প্রতিরক্ষা ব্যবহার করে। এটি নিশ্চিত করতে সাহায্য করে যে যদি কোনো একটি নিরাপত্তা নিয়ন্ত্রণ আপস করা হয় বা ব্যর্থ হয়, তাহলে হুমকিগুলিকে বিচ্ছিন্ন করতে এবং সুরক্ষা ইভেন্টগুলি থেকে প্রতিরোধ, সনাক্তকরণ, প্রতিক্রিয়া এবং পুনরুদ্ধার করতে সহায়তা করার জন্য অতিরিক্ত স্তর বিদ্যমান। আপনার জেনারেটিভ এআই কাজের চাপের নিরাপত্তা এবং স্থিতিস্থাপকতা উন্নত করতে আপনি প্রতিটি স্তরে AWS পরিষেবা এবং সমাধান সহ কৌশলগুলির সংমিশ্রণ ব্যবহার করতে পারেন।

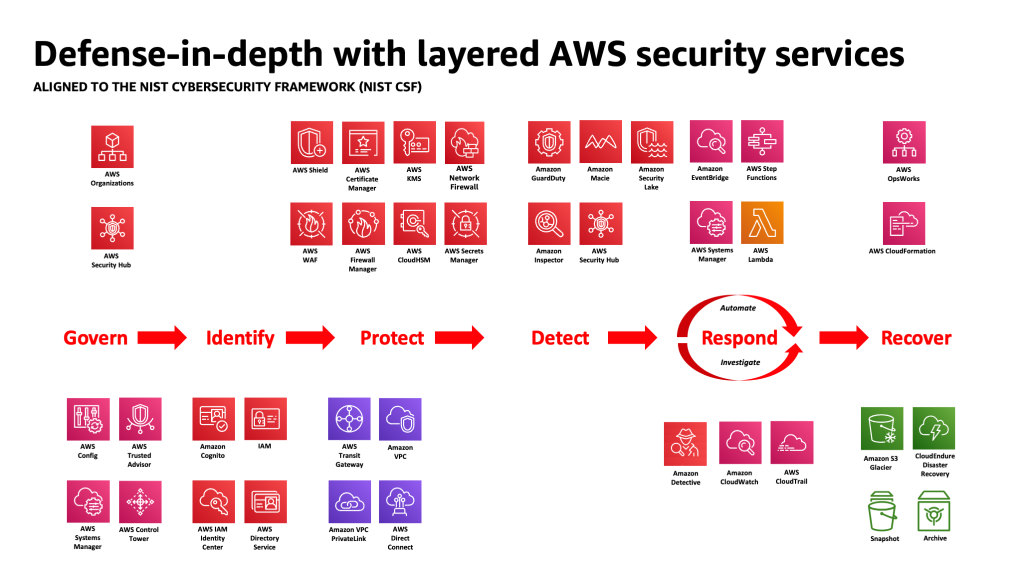

অনেক AWS গ্রাহক শিল্পের মানক কাঠামোর সাথে সারিবদ্ধ, যেমন এনআইএসটি সাইবারসিকিউরিটি ফ্রেমওয়ার্ক. এই ফ্রেমওয়ার্কটি নিশ্চিত করতে সাহায্য করে যে আপনার নিরাপত্তা রক্ষায় আইডেন্টিফাই, প্রোটেক্ট, ডিটেক্ট, রেসপন্ড, রিকভার এবং অতি সম্প্রতি যোগ করা গভর্নের স্তম্ভ জুড়ে সুরক্ষা রয়েছে। এই ফ্রেমওয়ার্কটি তখন সহজেই AWS সিকিউরিটি সার্ভিস এবং ইন্টিগ্রেটেড থার্ড পার্টির সাথে সাথে ম্যাপ করতে পারে আপনার প্রতিষ্ঠানের যে কোনো নিরাপত্তা ইভেন্টের জন্য পর্যাপ্ত কভারেজ এবং নীতি যাচাই করতে।

গভীরভাবে প্রতিরক্ষা: আপনার পরিবেশ সুরক্ষিত করুন, তারপর উন্নত এআই/এমএল-নির্দিষ্ট নিরাপত্তা এবং গোপনীয়তা ক্ষমতা যোগ করুন

একটি প্রতিরক্ষা-গভীর কৌশল প্রথমে আপনার অ্যাকাউন্ট এবং সংস্থাকে সুরক্ষিত করে শুরু করা উচিত এবং তারপরে পরিষেবাগুলির অতিরিক্ত অন্তর্নির্মিত সুরক্ষা এবং গোপনীয়তা উন্নত বৈশিষ্ট্যগুলির উপর স্তর স্থাপন করা উচিত যেমন আমাজন বেডরক এবং আমাজন সেজমেকার. নিরাপত্তা, পরিচয়, এবং কমপ্লায়েন্স পোর্টফোলিওতে Amazon-এর 30 টিরও বেশি পরিষেবা রয়েছে৷ যেগুলি AWS AI/ML পরিষেবাগুলির সাথে একত্রিত, এবং আপনার কাজের চাপ, অ্যাকাউন্ট, সংস্থাকে সুরক্ষিত করতে সাহায্য করার জন্য একসাথে ব্যবহার করা যেতে পারে৷ LLM-এর জন্য OWASP Top 10-এর বিরুদ্ধে সঠিকভাবে রক্ষা করতে, এগুলিকে AWS AI/ML পরিষেবার সাথে একসাথে ব্যবহার করা উচিত।

ন্যূনতম সুবিধার নীতি প্রয়োগ করে শুরু করুন, যেমন পরিষেবাগুলি ব্যবহার করে৷ আইএএম অ্যাক্সেস বিশ্লেষক থেকে স্বল্প-মেয়াদী শংসাপত্র ব্যবহার করে অ্যাক্সেস সীমিত করতে অত্যধিক অনুমতিমূলক অ্যাকাউন্ট, ভূমিকা এবং সংস্থানগুলি সন্ধান করুন. এর পরে, নিশ্চিত করুন যে বাকি সমস্ত ডেটা AWS KMS-এর সাথে এনক্রিপ্ট করা হয়েছে, যার মধ্যে CMK-এর ব্যবহার বিবেচনা করা হয়েছে এবং সমস্ত ডেটা এবং মডেলগুলি সংস্করণ করা হয়েছে এবং ব্যবহার করে ব্যাক আপ করা হয়েছে আমাজন সিম্পল স্টোরেজ সার্ভিস (Amazon S3) এর সাথে অবজেক্ট-লেভেল অপরিবর্তনীয়তার সংস্করণ এবং প্রয়োগ Amazon S3 অবজেক্ট লক. ব্যবহার করে পরিষেবাগুলির মধ্যে ট্রানজিটের সমস্ত ডেটা সুরক্ষিত করুন৷ AWS সার্টিফিকেট ম্যানেজার এবং / অথবা AWS প্রাইভেট CA, এবং এটি ব্যবহার করে VPC এর মধ্যে রাখুন AWS প্রাইভেট লিঙ্ক. ভিপিসি ব্যবহার করে ম্যানিপুলেশন এবং এক্সফিল্ট্রেশন থেকে রক্ষা করতে সাহায্য করার জন্য কঠোর ডেটা প্রবেশ এবং প্রস্থান নিয়ম সংজ্ঞায়িত করুন AWS নেটওয়ার্ক ফায়ারওয়াল নীতি সন্নিবেশ বিবেচনা করুন AWS ওয়েব অ্যাপ্লিকেশন ফায়ারওয়াল (AWS WAF) মুখোমুখি, মুখের ওপর, সরাসরি ওয়েব অ্যাপ্লিকেশন এবং এপিআই সুরক্ষিত করুন থেকে দূষিত বট, এসকিউএল ইনজেকশন আক্রমণ, ক্রস-সাইট স্ক্রিপ্টিং (এক্সএসএস), এবং সঙ্গে অ্যাকাউন্ট টেকওভার জালিয়াতি নিয়ন্ত্রণ. সঙ্গে লগিং AWS CloudTrail, আমাজন ভার্চুয়াল প্রাইভেট ক্লাউড (Amazon VPC) ফ্লো লগ, এবং অ্যামাজন ইলাস্টিক কুবারনেটস পরিষেবা (Amazon EKS) অডিট লগগুলি পরিষেবাগুলিতে উপলব্ধ প্রতিটি লেনদেনের ফরেনসিক পর্যালোচনা প্রদান করতে সহায়তা করবে যেমন অ্যামাজন গোয়েন্দা। তুমি ব্যবহার করতে পার আমাজন ইন্সপেক্টর জন্য দুর্বলতা আবিষ্কার এবং ব্যবস্থাপনা স্বয়ংক্রিয় করতে অ্যামাজন ইলাস্টিক কম্পিউট ক্লাউড (Amazon EC2) উদাহরণ, পাত্রে, এডাব্লুএস ল্যাম্বদা ফাংশন, এবং আপনার কাজের চাপের নেটওয়ার্কে পৌঁছানোর ক্ষমতা সনাক্ত করুন. ব্যবহার করে সন্দেহজনক কার্যকলাপ থেকে আপনার ডেটা এবং মডেলগুলিকে রক্ষা করুন অ্যামাজন গার্ডডিউটিএর ML-চালিত হুমকি মডেল এবং বুদ্ধিমত্তা ফিড, এবং EKS সুরক্ষা, ECS সুরক্ষা, S3 সুরক্ষা, RDS সুরক্ষা, ম্যালওয়্যার সুরক্ষা, ল্যাম্বডা সুরক্ষা এবং আরও অনেক কিছুর জন্য এর অতিরিক্ত বৈশিষ্ট্যগুলি সক্ষম করে৷ আপনি যেমন সেবা ব্যবহার করতে পারেন AWS নিরাপত্তা হাব নিরাপত্তার সর্বোত্তম অনুশীলনগুলি থেকে বিচ্যুতিগুলি সনাক্ত করতে এবং তদন্তকে ত্বরান্বিত করতে এবং প্লেবুকগুলির সাথে সুরক্ষা অনুসন্ধানের স্বয়ংক্রিয় প্রতিকারের জন্য আপনার সুরক্ষা পরীক্ষাগুলিকে কেন্দ্রীভূত এবং স্বয়ংক্রিয় করতে৷ আপনি একটি বাস্তবায়ন বিবেচনা করতে পারেন শূন্য ভরসা মানব ব্যবহারকারী বা মেশিন-টু-মেশিন প্রক্রিয়াগুলি প্রতি-অনুরোধের ভিত্তিতে যা অ্যাক্সেস করতে পারে তার জন্য সূক্ষ্ম-দানাযুক্ত প্রমাণীকরণ এবং অনুমোদন নিয়ন্ত্রণ আরও বাড়াতে AWS-এর আর্কিটেকচার। এছাড়াও ব্যবহার বিবেচনা করুন আমাজন সিকিউরিটি লেক AWS পরিবেশ, SaaS প্রদানকারী, প্রাঙ্গনে এবং ক্লাউড উত্স থেকে স্বয়ংক্রিয়ভাবে নিরাপত্তা ডেটা কেন্দ্রীভূত করতে আপনার অ্যাকাউন্টে সঞ্চিত একটি উদ্দেশ্য-নির্মিত ডেটা লেকে। সিকিউরিটি লেকের সাহায্যে, আপনি আপনার পুরো সংস্থা জুড়ে আপনার নিরাপত্তা ডেটা সম্পর্কে আরও সম্পূর্ণ ধারণা পেতে পারেন।

আপনার জেনারেটিভ এআই কাজের চাপের পরিবেশ সুরক্ষিত হওয়ার পরে, আপনি এআই/এমএল-নির্দিষ্ট বৈশিষ্ট্যগুলিতে স্তর রাখতে পারেন, যেমন অ্যামাজন সেজমেকার ডেটা র্যাংলার ডেটা প্রস্তুতির সময় সম্ভাব্য পক্ষপাত সনাক্ত করতে এবং আমাজন সেজমেকার স্পষ্ট করুন এমএল ডেটা এবং মডেলগুলিতে পক্ষপাত সনাক্ত করতে। আপনিও ব্যবহার করতে পারেন অ্যামাজন সেজমেকার মডেল মনিটর উৎপাদনে SageMaker ML মডেলের গুণমান মূল্যায়ন করতে, এবং ডেটার গুণমান, মডেলের গুণমান এবং বৈশিষ্ট্য বৈশিষ্ট্যে প্রবাহিত হলে আপনাকে অবহিত করতে। এই AWS AI/ML পরিষেবাগুলি AWS সুরক্ষা পরিষেবাগুলির সাথে একসাথে কাজ করে (Amazon Bedrock এর সাথে কাজ করা SageMaker সহ) আপনাকে প্রাকৃতিক পক্ষপাতের সম্ভাব্য উত্সগুলি সনাক্ত করতে এবং ক্ষতিকারক ডেটা টেম্পারিং থেকে রক্ষা করতে সহায়তা করতে পারে৷ LLM দুর্বলতার জন্য প্রতিটি OWASP শীর্ষ 10-এর জন্য এই প্রক্রিয়াটি পুনরাবৃত্তি করুন যাতে আপনি আপনার ডেটা এবং কাজের চাপগুলিকে সুরক্ষিত রাখতে গভীরভাবে প্রতিরক্ষা বাস্তবায়নের জন্য AWS পরিষেবার মান সর্বাধিক করছেন।

AWS এন্টারপ্রাইজ স্ট্র্যাটেজিস্ট ক্লার্ক রজার্স তার ব্লগ পোস্টে লিখেছেন "CISO অন্তর্দৃষ্টি: প্রতিটি AWS পরিষেবা একটি নিরাপত্তা পরিষেবা", "আমি যুক্তি দিব যে AWS ক্লাউডের মধ্যে কার্যত প্রতিটি পরিষেবা হয় নিজের দ্বারা একটি নিরাপত্তা ফলাফল সক্ষম করে, অথবা একটি নিরাপত্তা, ঝুঁকি বা সম্মতি লক্ষ্য অর্জনের জন্য গ্রাহকদের দ্বারা (একা বা এক বা একাধিক পরিষেবার সাথে) ব্যবহার করা যেতে পারে।" এবং “গ্রাহক চিফ ইনফরমেশন সিকিউরিটি অফিসার (সিআইএসও) (অথবা তাদের নিজ নিজ দল) তারা সমস্ত AWS পরিষেবার সাথে ভালভাবে পারদর্শী তা নিশ্চিত করার জন্য সময় নিতে চাইতে পারে কারণ একটি নিরাপত্তা, ঝুঁকি বা সম্মতির উদ্দেশ্য থাকতে পারে যা পূরণ করা যেতে পারে, এমনকি যদি একটি পরিষেবা 'নিরাপত্তা, পরিচয়, এবং সম্মতি' বিভাগে না পড়ে।

এলএলএম অ্যাপ্লিকেশনগুলিতে বিশ্বাসের সীমানায় স্তর প্রতিরক্ষা

জেনারেটিভ এআই-ভিত্তিক সিস্টেম এবং অ্যাপ্লিকেশনগুলি বিকাশ করার সময়, আপনার অন্য যেকোনো এমএল অ্যাপ্লিকেশনের মতো একই উদ্বেগ বিবেচনা করা উচিত, যেমনটি উল্লেখ করা হয়েছে MITER ATLAS মেশিন লার্নিং থ্রেট ম্যাট্রিক্স, যেমন সফ্টওয়্যার এবং ডেটা উপাদানের উত্স সম্পর্কে সচেতন হওয়া (যেমন একটি ওপেন সোর্স সফ্টওয়্যার অডিট করা, সফ্টওয়্যার বিল অফ ম্যাটেরিয়াল (SBOMs) পর্যালোচনা করা এবং ডেটা ওয়ার্কফ্লো এবং API ইন্টিগ্রেশন বিশ্লেষণ করা) এবং LLM সাপ্লাই চেইন হুমকির বিরুদ্ধে প্রয়োজনীয় সুরক্ষা বাস্তবায়ন করা। শিল্প কাঠামো থেকে অন্তর্দৃষ্টি অন্তর্ভুক্ত করুন, এবং AI, ML, এবং জেনারেটিভ AI সুরক্ষা ঝুঁকির জন্য অ্যাকাউন্টে আপনার নিরাপত্তা প্রতিরক্ষা সামঞ্জস্য এবং প্রসারিত করতে হুমকি বুদ্ধিমত্তা এবং ঝুঁকির তথ্যের একাধিক উত্স ব্যবহার করার উপায় সম্পর্কে সচেতন হন যা উদ্ভূত এবং ঐতিহ্যগত কাঠামোতে অন্তর্ভুক্ত নয়৷ শিল্প, প্রতিরক্ষা, সরকারী, আন্তর্জাতিক এবং একাডেমিক উত্স থেকে AI-নির্দিষ্ট ঝুঁকি সম্পর্কে সহচর তথ্য সন্ধান করুন, কারণ এই স্থানটিতে নিয়মিত নতুন হুমকির উদ্ভব এবং বিকাশ ঘটে এবং সহচর কাঠামো এবং গাইডগুলি ঘন ঘন আপডেট করা হয়। উদাহরণস্বরূপ, একটি পুনরুদ্ধার অগমেন্টেড জেনারেশন (RAG) মডেল ব্যবহার করার সময়, যদি মডেলটি প্রয়োজনীয় ডেটা অন্তর্ভুক্ত না করে, তাহলে এটি অনুমান এবং ফাইন-টিউনিংয়ের সময় ব্যবহারের জন্য একটি বাহ্যিক ডেটা উত্স থেকে অনুরোধ করতে পারে। এটি যে উত্সটি অনুসন্ধান করে তা আপনার নিয়ন্ত্রণের বাইরে হতে পারে এবং আপনার সরবরাহ শৃঙ্খলে আপস করার একটি সম্ভাব্য উত্স হতে পারে৷ এটি যে ডেটা অ্যাক্সেস করছে তার বিশ্বাস, প্রমাণীকরণ, অনুমোদন, অ্যাক্সেস, সুরক্ষা, গোপনীয়তা এবং নির্ভুলতা প্রতিষ্ঠার জন্য একটি প্রতিরক্ষা-গভীর পদ্ধতি বহিরাগত উত্সগুলির দিকে প্রসারিত করা উচিত। আরও গভীরে যেতে, পড়ুন "Amazon SageMaker JumpStart ব্যবহার করে Generative AI এবং RAG দিয়ে একটি নিরাপদ এন্টারপ্রাইজ অ্যাপ্লিকেশন তৈরি করুন"

আপনার এলএলএম অ্যাপ্লিকেশনগুলিতে ঝুঁকি বিশ্লেষণ এবং হ্রাস করুন

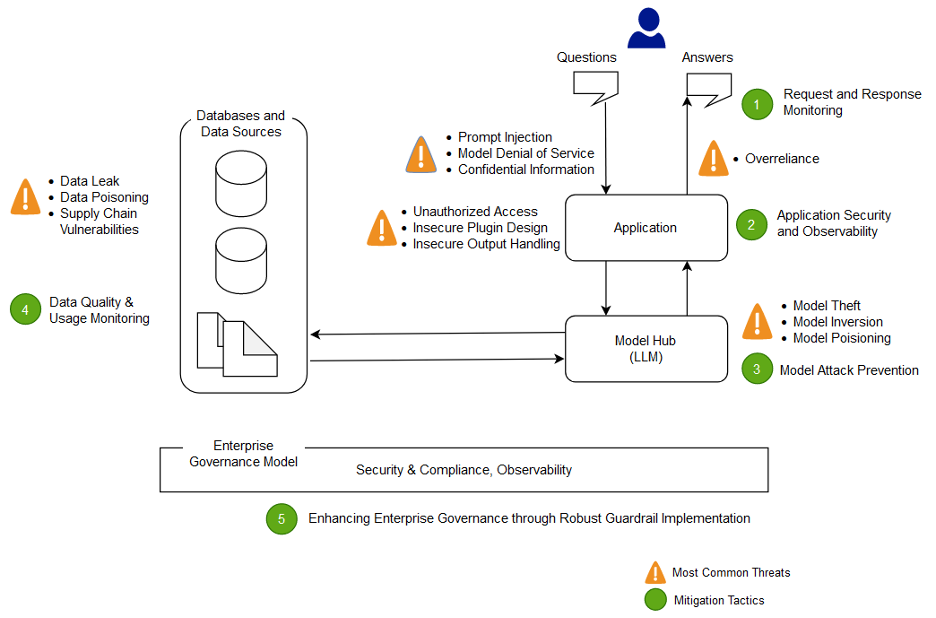

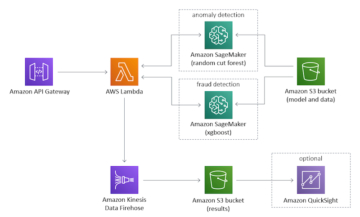

এই বিভাগে, আমরা বিশ্বাসের সীমানা এবং মিথস্ক্রিয়া, বা অনুরূপ উপযুক্ত নিয়ন্ত্রণের সুযোগ এবং ঝুঁকি প্রোফাইল সহ কাজের চাপের স্বতন্ত্র ক্ষেত্রগুলির উপর ভিত্তি করে কিছু ঝুঁকি প্রশমন কৌশল বিশ্লেষণ এবং আলোচনা করি। একটি চ্যাটবট অ্যাপ্লিকেশনের এই নমুনা আর্কিটেকচারে, AWS গ্রাহকরা সাধারণত তাদের LLM অ্যাপ্লিকেশনগুলি কীভাবে তৈরি করে তার উপর ভিত্তি করে পাঁচটি বিশ্বাসের সীমানা রয়েছে যেখানে নিয়ন্ত্রণগুলি প্রদর্শন করা হয়। আপনার LLM আবেদনের আরও বা কম সংজ্ঞায়িত বিশ্বাসের সীমানা থাকতে পারে। নিম্নলিখিত নমুনা আর্কিটেকচারে, এই বিশ্বাসের সীমানাগুলিকে সংজ্ঞায়িত করা হয়েছে:

- ইউজার ইন্টারফেস মিথস্ক্রিয়া (অনুরোধ এবং প্রতিক্রিয়া)

- অ্যাপ্লিকেশন মিথস্ক্রিয়া

- মডেল মিথস্ক্রিয়া

- ডেটা মিথস্ক্রিয়া

- সাংগঠনিক মিথস্ক্রিয়া এবং ব্যবহার

ইউজার ইন্টারফেস মিথস্ক্রিয়া: অনুরোধ এবং প্রতিক্রিয়া পর্যবেক্ষণ বিকাশ করুন

জেনারেটিভ এআই অ্যাপ্লিকেশনের ইনপুট এবং আউটপুট থেকে ঝুঁকি মোকাবেলার জন্য একটি কৌশল মূল্যায়ন করে সময়মত জেনারেটিভ এআই সম্পর্কিত সাইবার ঘটনাগুলি সনাক্ত করুন এবং প্রতিক্রিয়া জানান। উদাহরণস্বরূপ, আপনার ডোমেন বা সংস্থার বাইরে সংবেদনশীল তথ্য প্রকাশ শনাক্ত করার জন্য আচরণ এবং ডেটা বহিঃপ্রবাহের জন্য অতিরিক্ত পর্যবেক্ষণের প্রয়োজন হতে পারে, যে ক্ষেত্রে এটি এলএলএম অ্যাপ্লিকেশনে ব্যবহৃত হয়।

জেনারেটিভ এআই অ্যাপ্লিকেশনগুলি এখনও ডেটা সুরক্ষিত করার ক্ষেত্রে স্ট্যান্ডার্ড নিরাপত্তা সর্বোত্তম অনুশীলনগুলিকে সমর্থন করে। স্থাপন নিরাপদ ডেটা পরিধি এবং সুরক্ষিত সংবেদনশীল ডেটা স্টোর. বিশ্রামে এবং ট্রানজিটে এলএলএম অ্যাপ্লিকেশনের জন্য ব্যবহৃত ডেটা এবং তথ্য এনক্রিপ্ট করুন। কোন ব্যবহারকারী, প্রক্রিয়া এবং ভূমিকাগুলিকে ডেটা স্টোরে অবদান রাখার অনুমতি দেওয়া হয়, সেইসাথে কীভাবে অ্যাপ্লিকেশনে ডেটা প্রবাহিত হয়, পক্ষপাত বিচ্যুতিগুলির জন্য নিরীক্ষণ করা এবং সংস্করণ ব্যবহার করে তা বোঝা এবং নিয়ন্ত্রণ করে আপনার মডেলকে প্রশিক্ষণ ডেটা বিষক্রিয়া থেকে প্রশিক্ষণের জন্য ব্যবহৃত ডেটা রক্ষা করুন। Amazon S3 এর মতো স্টোরেজ পরিষেবাগুলিতে অপরিবর্তনীয় স্টোরেজ। সন্দেহজনক ইনপুট এবং ডেটা অপসারণের সম্ভাবনা থেকে রক্ষা করতে AWS নেটওয়ার্ক ফায়ারওয়াল এবং AWS VPC-এর মতো পরিষেবাগুলি ব্যবহার করে কঠোর ডেটা প্রবেশ এবং প্রস্থান নিয়ন্ত্রণ স্থাপন করুন।

প্রশিক্ষণ, পুনঃপ্রশিক্ষণ বা ফাইন-টিউনিং প্রক্রিয়া চলাকালীন, ব্যবহার করা হয় এমন কোনো সংবেদনশীল ডেটা সম্পর্কে আপনার সচেতন হওয়া উচিত। এই প্রক্রিয়াগুলির মধ্যে একটির সময় ডেটা ব্যবহার করার পরে, আপনার এমন একটি দৃশ্যের জন্য পরিকল্পনা করা উচিত যেখানে আপনার মডেলের কোনও ব্যবহারকারী হঠাৎ প্রম্পট ইনজেকশন কৌশলগুলি ব্যবহার করে ডেটা বা তথ্য বের করতে সক্ষম হন। আপনার মডেল এবং অনুমানে সংবেদনশীল ডেটা ব্যবহার করার ঝুঁকি এবং সুবিধাগুলি বুঝুন। সূক্ষ্ম-দানাযুক্ত অ্যাক্সেস অনুমতিগুলি প্রতিষ্ঠা এবং পরিচালনার জন্য শক্তিশালী প্রমাণীকরণ এবং অনুমোদনের প্রক্রিয়া প্রয়োগ করুন, যা প্রকাশ প্রতিরোধের জন্য LLM অ্যাপ্লিকেশন যুক্তির উপর নির্ভর করে না। একটি জেনারেটিভ এআই অ্যাপ্লিকেশনে ব্যবহারকারী-নিয়ন্ত্রিত ইনপুট মডেল বা ইনপুটের যেকোনো অ-ব্যবহারকারী-নিয়ন্ত্রিত অংশ থেকে তথ্য বের করার জন্য একটি ভেক্টর প্রদান করতে সক্ষম হওয়ার জন্য কিছু শর্তে প্রদর্শিত হয়েছে। এটি প্রম্পট ইনজেকশনের মাধ্যমে ঘটতে পারে, যেখানে ব্যবহারকারী ইনপুট প্রদান করে যার ফলে মডেলটির আউটপুট LLM অ্যাপ্লিকেশনের প্রত্যাশিত রেলপথ থেকে বিচ্যুত হয়, যার মধ্যে মডেলটি মূলত প্রশিক্ষিত ছিল এমন ডেটাসেটের সূত্র প্রদান করে।

একটি মডেল থেকে ইনপুট প্রদান এবং আউটপুট গ্রহণকারী ব্যবহারকারীদের জন্য ব্যবহারকারী-স্তরের অ্যাক্সেস কোটা প্রয়োগ করুন। আপনার এমন পন্থাগুলি বিবেচনা করা উচিত যেগুলি এমন পরিস্থিতিতে বেনামী অ্যাক্সেসের অনুমতি দেয় না যেখানে মডেল প্রশিক্ষণের ডেটা এবং তথ্য সংবেদনশীল হয়, বা যেখানে একটি প্রতিপক্ষের প্রশিক্ষণ থেকে ঝুঁকি থাকে তাদের ইনপুট এবং আপনার সারিবদ্ধ মডেল আউটপুটের উপর ভিত্তি করে আপনার মডেলের প্রতিকৃতি। সাধারণভাবে, যদি একটি মডেলের ইনপুটের অংশে ব্যবহারকারী-প্রদত্ত পাঠ্য থাকে, তবে আউটপুটটিকে প্রম্পট ইনজেকশনের জন্য সংবেদনশীল বলে বিবেচনা করুন এবং সেই অনুযায়ী আউটপুটগুলির ব্যবহার নিশ্চিত করুন যাতে অনিরাপদ আউটপুট হ্যান্ডলিং, অত্যধিক এজেন্সি প্রশমিত করার জন্য বাস্তবায়িত প্রযুক্তিগত এবং সাংগঠনিক পাল্টা ব্যবস্থা অন্তর্ভুক্ত থাকে। , এবং অতিরিক্ত নির্ভরতা। AWS WAF ব্যবহার করে দূষিত ইনপুট ফিল্টার করার সাথে সম্পর্কিত উদাহরণে, প্রম্পটের এই ধরনের সম্ভাব্য অপব্যবহারের জন্য আপনার অ্যাপ্লিকেশনের সামনে একটি ফিল্টার তৈরি করার কথা বিবেচনা করুন এবং আপনার মডেল এবং ডেটা বৃদ্ধির সাথে সাথে কীভাবে সেগুলি পরিচালনা এবং বিকাশ করা যায় তার জন্য একটি নীতি তৈরি করুন। আউটপুটটি ব্যবহারকারীর কাছে ফেরত দেওয়ার আগে এটির গুণমান, নির্ভুলতা বা বিষয়বস্তু সংযম মানদণ্ডগুলি পূরণ করে তা নিশ্চিত করার জন্য একটি ফিল্টার করা পর্যালোচনা বিবেচনা করুন। সন্দেহজনক ট্র্যাফিক প্যাটার্নগুলি প্রশমিত করার জন্য আপনার মডেলের সামনে ইনপুট এবং আউটপুটগুলির উপর নিয়ন্ত্রণের একটি অতিরিক্ত স্তর সহ আপনার প্রতিষ্ঠানের প্রয়োজনের জন্য আপনি এটিকে আরও কাস্টমাইজ করতে চাইতে পারেন।

অ্যাপ্লিকেশন মিথস্ক্রিয়া: অ্যাপ্লিকেশন নিরাপত্তা এবং পর্যবেক্ষণযোগ্যতা

আপনার এলএলএম অ্যাপ্লিকেশনটি মনোযোগ সহকারে পর্যালোচনা করুন যে কীভাবে একজন ব্যবহারকারী স্ট্যান্ডার্ড অনুমোদনকে একটি ডাউনস্ট্রিম টুল বা টুলচেইনে বাইপাস করতে আপনার মডেলকে ব্যবহার করতে পারে যা তাদের অ্যাক্সেস বা ব্যবহারের অনুমোদন নেই। এই স্তরের আরেকটি উদ্বেগের মধ্যে রয়েছে নিরবচ্ছিন্ন প্রযুক্তিগত বা সাংগঠনিক এলএলএম ঝুঁকি ব্যবহার করে আক্রমণ প্রক্রিয়া হিসাবে একটি মডেল ব্যবহার করে বাহ্যিক ডেটা স্টোরগুলিতে অ্যাক্সেস করা। উদাহরণস্বরূপ, যদি আপনার মডেলটি নির্দিষ্ট ডেটা স্টোরগুলিতে অ্যাক্সেস করার জন্য প্রশিক্ষিত হয় যাতে সংবেদনশীল ডেটা থাকতে পারে, তাহলে আপনাকে নিশ্চিত করতে হবে যে আপনার মডেল এবং ডেটা স্টোরের মধ্যে আপনার যথাযথ অনুমোদন পরীক্ষা রয়েছে। অনুমোদন চেক করার সময় মডেল থেকে আসে না এমন ব্যবহারকারীদের সম্পর্কে অপরিবর্তনীয় বৈশিষ্ট্য ব্যবহার করুন। অনিরাপদ আউটপুট হ্যান্ডলিং, অনিরাপদ প্লাগইন ডিজাইন এবং অত্যধিক এজেন্সি এমন পরিস্থিতি তৈরি করতে পারে যেখানে কোনও হুমকি অভিনেতা অনুমোদন ব্যবস্থাকে কার্যকর সুযোগ-সুবিধা বাড়ানোর জন্য প্রতারণার জন্য একটি মডেল ব্যবহার করতে পারে, যার ফলে ব্যবহারকারী ডেটা পুনরুদ্ধার বা একটি নির্দিষ্ট নেওয়ার জন্য অনুমোদিত বলে বিশ্বাস করে একটি ডাউনস্ট্রিম উপাদানের দিকে পরিচালিত করে। কর্ম.

যেকোন জেনারেটিভ এআই প্লাগইন বা টুল বাস্তবায়ন করার সময়, মঞ্জুর করা অ্যাক্সেসের স্তর পরীক্ষা করা এবং বোঝার পাশাপাশি কনফিগার করা অ্যাক্সেস নিয়ন্ত্রণগুলি পরীক্ষা করা অপরিহার্য। নিরবচ্ছিন্ন অনিরাপদ জেনারেটিভ এআই প্লাগইনগুলি ব্যবহার করা আপনার সিস্টেমকে সরবরাহের চেইন দুর্বলতা এবং হুমকির জন্য সংবেদনশীল করে তুলতে পারে, যা সম্ভাব্যভাবে দূরবর্তী কোড চালানো সহ দূষিত ক্রিয়াগুলির দিকে পরিচালিত করে৷

মডেল মিথস্ক্রিয়া: মডেল আক্রমণ প্রতিরোধ

সরবরাহ শৃঙ্খলের দুর্বলতাগুলি মূল্যায়ন এবং প্রশমিত করার জন্য আপনার ব্যবহার করা যেকোন মডেল, প্লাগইন, টুল বা ডেটার উত্স সম্পর্কে আপনার সচেতন হওয়া উচিত। উদাহরণস্বরূপ, কিছু সাধারণ মডেল ফর্ম্যাটগুলি নিজেরাই মডেলগুলিতে নির্বিচারে চালানোযোগ্য কোড এম্বেড করার অনুমতি দেয়। আপনার প্রতিষ্ঠানের নিরাপত্তা লক্ষ্যগুলির সাথে প্রাসঙ্গিক হিসাবে প্যাকেজ আয়না, স্ক্যানিং এবং অতিরিক্ত পরিদর্শনগুলি ব্যবহার করুন৷

আপনি যে ডেটাসেটগুলিকে প্রশিক্ষণ দেন এবং আপনার মডেলগুলিকে সূক্ষ্ম-টিউন করেন তাও পর্যালোচনা করা আবশ্যক৷ আপনি যদি ব্যবহারকারীর প্রতিক্রিয়ার (বা অন্যান্য শেষ-ব্যবহারকারী-নিয়ন্ত্রণযোগ্য তথ্য) উপর ভিত্তি করে একটি মডেলকে আরও স্বয়ংক্রিয়ভাবে সূক্ষ্ম-টিউন করেন, তাহলে আপনাকে অবশ্যই বিবেচনা করতে হবে যে কোনও দূষিত হুমকি অভিনেতা তাদের প্রতিক্রিয়াগুলিকে ম্যানিপুলেট করার উপর ভিত্তি করে এবং প্রশিক্ষণ ডেটা বিষক্রিয়া অর্জনের উপর ভিত্তি করে নির্বিচারে মডেল পরিবর্তন করতে পারে কিনা।

ডেটা মিথস্ক্রিয়া: ডেটা গুণমান এবং ব্যবহার নিরীক্ষণ করুন

জেনারেটিভ এআই মডেল যেমন এলএলএম সাধারণত ভাল কাজ করে কারণ তাদের প্রচুর পরিমাণে ডেটার উপর প্রশিক্ষণ দেওয়া হয়েছে। যদিও এই ডেটা LLM-গুলিকে জটিল কাজগুলি সম্পূর্ণ করতে সাহায্য করে, এটি আপনার সিস্টেমকে প্রশিক্ষণ ডেটা বিষক্রিয়ার ঝুঁকিতেও প্রকাশ করতে পারে, যা ঘটে যখন অনুপযুক্ত ডেটা একটি প্রশিক্ষণ ডেটাসেটের ভিতরে অন্তর্ভুক্ত বা বাদ দেওয়া হয় যা একটি মডেলের আচরণকে পরিবর্তন করতে পারে। এই ঝুঁকি কমাতে, আপনার সাপ্লাই চেইনের দিকে নজর দেওয়া উচিত এবং আপনার মডেলের মধ্যে ব্যবহার করার আগে আপনার সিস্টেমের ডেটা পর্যালোচনা প্রক্রিয়াটি বুঝতে হবে। যদিও প্রশিক্ষণ পাইপলাইন ডেটা বিষক্রিয়ার একটি প্রধান উৎস, তবে আপনার মডেলটি কীভাবে ডেটা পায়, যেমন একটি RAG মডেল বা ডেটা লেকে, এবং সেই ডেটার উত্স বিশ্বস্ত এবং সুরক্ষিত কিনা তাও দেখতে হবে৷ Amazon EC2, Amazon EKS, Amazon S3-এ সন্দেহজনক কার্যকলাপের জন্য ক্রমাগত নিরীক্ষণ করতে সাহায্য করার জন্য AWS সুরক্ষা পরিষেবাগুলি যেমন AWS নিরাপত্তা হাব, Amazon GuardDuty এবং Amazon Inspector ব্যবহার করুন। অ্যামাজন রিলেশনাল ডাটাবেস পরিষেবা (Amazon RDS), এবং নেটওয়ার্ক অ্যাক্সেস যা উদীয়মান হুমকির সূচক হতে পারে এবং নিরাপত্তা তদন্তগুলি কল্পনা করতে গোয়েন্দা ব্যবহার করে। এছাড়াও যেমন পরিষেবা ব্যবহার বিবেচনা করুন আমাজন সিকিউরিটি লেক AWS পরিবেশ, SaaS প্রদানকারী, প্রাঙ্গনে এবং ক্লাউড উত্স থেকে নিরাপত্তা ডেটা কেন্দ্রীভূত করার জন্য একটি উদ্দেশ্য-নির্মিত ডেটা লেক তৈরি করে নিরাপত্তা তদন্তকে ত্বরান্বিত করতে যা আপনার AI/ML কাজের চাপে অবদান রাখে।

সাংগঠনিক মিথস্ক্রিয়া: জেনারেটিভ এআই-এর জন্য এন্টারপ্রাইজ গভর্নেন্স গার্ডেলগুলি প্রয়োগ করুন

আপনার ব্যবসার জন্য জেনারেটিভ এআই ব্যবহারের সাথে যুক্ত ঝুঁকি চিহ্নিত করুন। জেনারেটিভ এআই সলিউশন মোতায়েন করার সময় আপনাকে আপনার প্রতিষ্ঠানের ঝুঁকি শ্রেণীবিন্যাস তৈরি করা এবং জ্ঞাত সিদ্ধান্ত নেওয়ার জন্য ঝুঁকি মূল্যায়ন করা উচিত। একটি উন্নত ব্যবসায়িক ধারাবাহিকতা পরিকল্পনা (BCP) যেটিতে AI, ML, এবং জেনারেটিভ AI ওয়ার্কলোড রয়েছে এবং এটি আপনার SLAs পূরণের জন্য প্রভাবিত বা অফলাইন LLM অ্যাপ্লিকেশনের হারানো কার্যকারিতা প্রতিস্থাপন করতে দ্রুত কার্যকর করা যেতে পারে।

প্রক্রিয়া এবং সম্পদের ফাঁক, অদক্ষতা এবং অসঙ্গতি সনাক্ত করুন এবং আপনার ব্যবসা জুড়ে সচেতনতা এবং মালিকানা উন্নত করুন। হুমকি মডেল সম্ভাব্য নিরাপত্তা হুমকি সনাক্ত এবং প্রশমিত করার জন্য সমস্ত জেনারেটিভ এআই ওয়ার্কলোড যা ব্যবসা-প্রতিঘাতমূলক ফলাফলের দিকে পরিচালিত করতে পারে, যার মধ্যে ডেটাতে অননুমোদিত অ্যাক্সেস, পরিষেবা অস্বীকার এবং সম্পদের অপব্যবহার সহ। নতুন সুবিধা নিন AWS থ্রেট কম্পোজার মডেলিং টুল হুমকি মডেলিং সম্পাদন করার সময় সময় থেকে মান কমাতে সাহায্য করতে। পরবর্তীতে আপনার বিকাশের চক্রে, প্রবর্তন সহ বিবেচনা করুন নিরাপত্তা বিশৃঙ্খলা প্রকৌশল আপনার সিস্টেম কীভাবে অজানাদের প্রতিক্রিয়া জানাবে এবং সিস্টেমের স্থিতিস্থাপকতা এবং সুরক্ষার প্রতি আস্থা তৈরি করবে তা বোঝার জন্য বাস্তব-বিশ্বের পরিস্থিতি তৈরি করতে ফল্ট ইনজেকশন পরীক্ষাগুলি।

নিরাপত্তা কৌশল এবং ঝুঁকি ব্যবস্থাপনা পদ্ধতির উন্নয়নে বিভিন্ন দৃষ্টিভঙ্গি অন্তর্ভুক্ত করুন যাতে এআই/এমএল-এর আনুগত্য এবং কভারেজ এবং সমস্ত চাকরির ভূমিকা এবং ফাংশন জুড়ে জেনারেটিভ নিরাপত্তা নিশ্চিত করা যায়। প্রয়োজনীয়তার সাথে সারিবদ্ধ করার জন্য যেকোন জেনারেটিভ AI অ্যাপ্লিকেশনের সূচনা এবং গবেষণা থেকে টেবিলে একটি নিরাপত্তা মানসিকতা আনুন। আপনার যদি AWS থেকে অতিরিক্ত সহায়তার প্রয়োজন হয়, তাহলে আপনার AWS অ্যাকাউন্ট ম্যানেজারকে বলুন যে সমান সমর্থন আছে কিনা তা নিশ্চিত করার জন্য AWS সিকিউরিটি এবং AI/ML থেকে AWS সলিউশন আর্কিটেক্টদের অনুরোধ করে সাহায্য করুন।

নিশ্চিত করুন যে আপনার নিরাপত্তা সংস্থা নিয়মিতভাবে ঝুঁকি সচেতনতা এবং ঝুঁকি ব্যবস্থাপনা বোঝার উভয় বিষয়ে যোগাযোগ বাড়াতে পদক্ষেপ নেয় যেমন পণ্য পরিচালক, সফ্টওয়্যার ডেভেলপার, ডেটা সায়েন্টিস্ট এবং এক্সিকিউটিভ লিডারদের মধ্যে, যাতে হুমকির বুদ্ধিমত্তা এবং নিয়ন্ত্রণ নির্দেশিকা সেই দলগুলির কাছে পৌঁছতে পারে প্রভাবিত করা নিরাপত্তা সংস্থাগুলি আলোচনায় অংশগ্রহণ করে এবং তাদের ব্যবসায়িক উদ্দেশ্যগুলির সাথে সম্পর্কিত জেনারেটিভ এআই স্টেকহোল্ডারদের কাছে নতুন ধারণা এবং তথ্য নিয়ে এসে দায়িত্বশীল প্রকাশ এবং পুনরাবৃত্তিমূলক উন্নতির সংস্কৃতিকে সমর্থন করতে পারে। এই সম্পর্কে আরও জানো দায়িত্বশীল এআই-এর প্রতি আমাদের প্রতিশ্রুতি এবং অতিরিক্ত দায়ী এআই সম্পদ আমাদের গ্রাহকদের সাহায্য করার জন্য।

আপনার প্রতিষ্ঠানের বিদ্যমান নিরাপত্তা প্রক্রিয়ায় সময়কে অবরোধ মুক্ত করে জেনারেটিভ এআই-এর জন্য আরও ভালো সাংগঠনিক ভঙ্গি সক্ষম করার সুবিধা লাভ করুন। জেনারেটিভ এআই নিরাপত্তা প্রেক্ষাপটে আপনার প্রতিষ্ঠানের কোথায় এমন প্রসেসের প্রয়োজন হতে পারে যা অত্যধিক ভারসাম্যপূর্ণ এবং বিকাশকারী এবং বিজ্ঞানীদের সঠিক নিয়ন্ত্রণের সাথে চালু করার জন্য একটি পরিষ্কার পথ প্রদান করতে এগুলিকে পরিমার্জন করুন।

কোথায় প্রণোদনা সারিবদ্ধ করার সুযোগ থাকতে পারে তা মূল্যায়ন করুন, ডিরিস্ক করুন এবং পছন্দসই ফলাফলের উপর একটি স্পষ্ট দৃষ্টিভঙ্গি প্রদান করুন। আপডেট এআই/এমএল এবং জেনারেটিভ এআই অ্যাপ্লিকেশন ডেভেলপমেন্টের ক্রমবর্ধমান চাহিদা মেটাতে নির্দেশিকা এবং প্রতিরক্ষা নিয়ন্ত্রণ করে যাতে বিভ্রান্তি এবং অনিশ্চয়তা কমাতে পারে যা বিকাশের সময় ব্যয় করতে পারে, ঝুঁকি বাড়াতে পারে এবং প্রভাব বাড়াতে পারে।

নিশ্চিত করুন যে স্টেকহোল্ডাররা যারা নিরাপত্তা বিশেষজ্ঞ নন তারা উভয়ই বুঝতে সক্ষম যে কীভাবে সাংগঠনিক শাসন, নীতি এবং ঝুঁকি ব্যবস্থাপনা পদক্ষেপগুলি তাদের কাজের চাপে প্রযোজ্য হয়, সেইসাথে ঝুঁকি ব্যবস্থাপনা পদ্ধতি প্রয়োগ করে। জেনারেটিভ এআই অ্যাপ্লিকেশানগুলির সাথে ঘটতে পারে এমন বাস্তবসম্মত ঘটনা এবং পরিস্থিতিতে প্রতিক্রিয়া জানাতে আপনার সংস্থাকে প্রস্তুত করুন এবং নিশ্চিত করুন যে জেনারেটিভ AI নির্মাতার ভূমিকা এবং প্রতিক্রিয়া দলগুলি কোনও সন্দেহজনক কার্যকলাপের জন্য উদ্বেগের ক্ষেত্রে বৃদ্ধির পথ এবং ক্রিয়া সম্পর্কে সচেতন।

উপসংহার

যেকোনো নতুন এবং উদীয়মান প্রযুক্তির সাথে সফলভাবে উদ্ভাবনের বাণিজ্যিকীকরণের জন্য একটি নিরাপত্তা-প্রথম মানসিকতা দিয়ে শুরু করতে হবে, একটি নিরাপদ অবকাঠামোর ভিত্তি তৈরি করতে হবে এবং প্রতিরক্ষা-গভীর নিরাপত্তার সাথে প্রযুক্তি স্ট্যাকের প্রতিটি স্তরে নিরাপত্তাকে আরও সংহত করার বিষয়ে চিন্তাভাবনা করতে হবে। পন্থা সাংগঠনিক স্থিতিস্থাপকতা নিশ্চিত করতে এতে আপনার প্রযুক্তি স্ট্যাকের একাধিক স্তরে মিথস্ক্রিয়া এবং আপনার ডিজিটাল সাপ্লাই চেইনের মধ্যে ইন্টিগ্রেশন পয়েন্ট অন্তর্ভুক্ত রয়েছে। যদিও জেনারেটিভ AI কিছু নতুন নিরাপত্তা এবং গোপনীয়তা চ্যালেঞ্জের সাথে পরিচয় করিয়ে দেয়, আপনি যদি মৌলিক নিরাপত্তার সর্বোত্তম অনুশীলনগুলি অনুসরণ করেন যেমন স্তরযুক্ত সুরক্ষা পরিষেবাগুলির সাথে প্রতিরক্ষা-ইন-ডেপ্থ ব্যবহার করে, আপনি আপনার সংস্থাকে অনেক সাধারণ সমস্যা এবং ক্রমবর্ধমান হুমকি থেকে রক্ষা করতে সহায়তা করতে পারেন। আপনার জেনারেটিভ এআই ওয়ার্কলোড এবং বৃহত্তর সংস্থা জুড়ে স্তরযুক্ত AWS সুরক্ষা পরিষেবাগুলি প্রয়োগ করা উচিত এবং আপনার ক্লাউড পরিবেশগুলিকে সুরক্ষিত করতে আপনার ডিজিটাল সরবরাহ শৃঙ্খলে ইন্টিগ্রেশন পয়েন্টগুলিতে ফোকাস করা উচিত। তারপর আপনি আপনার জেনারেটিভ AI অ্যাপ্লিকেশনগুলিতে বর্ধিত সুরক্ষা এবং গোপনীয়তা নিয়ন্ত্রণের আরও স্তর যুক্ত করতে AWS AI/ML পরিষেবা যেমন Amazon SageMaker এবং Amazon Bedrock-এ উন্নত নিরাপত্তা এবং গোপনীয়তা ক্ষমতা ব্যবহার করতে পারেন। শুরু থেকে নিরাপত্তা এম্বেড করা সম্মতি সহজ করার সাথে সাথে জেনারেটিভ AI এর সাথে উদ্ভাবন করাকে দ্রুত, সহজ এবং আরও সাশ্রয়ী করে তুলবে। এটি আপনাকে আপনার কর্মচারী, গ্রাহক, অংশীদার, নিয়ন্ত্রক এবং অন্যান্য সংশ্লিষ্ট স্টেকহোল্ডারদের জন্য আপনার জেনারেটিভ AI অ্যাপ্লিকেশনগুলিতে নিয়ন্ত্রণ, আত্মবিশ্বাস এবং পর্যবেক্ষণযোগ্যতা বাড়াতে সাহায্য করবে।

অতিরিক্ত রেফারেন্স

- AI/ML-নির্দিষ্ট ঝুঁকি ব্যবস্থাপনা এবং নিরাপত্তার জন্য শিল্পের মানক কাঠামো:

লেখক সম্পর্কে

ক্রিস্টোফার রে একজন প্রিন্সিপাল বিশ্বব্যাপী নিরাপত্তা জিটিএম বিশেষজ্ঞ কৌশলগত উদ্যোগের বিকাশ এবং কার্যকর করার উপর দৃষ্টি নিবদ্ধ করে যা AWS সুরক্ষা পরিষেবাগুলিকে ত্বরান্বিত করে এবং স্কেল করে। তিনি মিডিয়া, বিনোদন এবং টেলিকম গ্রাহকদের নিরাপত্তা সমাধান প্রদানের জন্য বিশ্বব্যাপী কৌশলগত নেতৃত্বের ভূমিকায় 20+ বছরের অভিজ্ঞতা সহ সাইবার নিরাপত্তা এবং উদীয়মান প্রযুক্তির ছেদ সম্পর্কে উত্সাহী। তিনি পড়া, ভ্রমণ, খাবার এবং ওয়াইন, নতুন সঙ্গীত আবিষ্কার এবং প্রাথমিক পর্যায়ে স্টার্টআপের পরামর্শ দেওয়ার মাধ্যমে রিচার্জ করেন।

ক্রিস্টোফার রে একজন প্রিন্সিপাল বিশ্বব্যাপী নিরাপত্তা জিটিএম বিশেষজ্ঞ কৌশলগত উদ্যোগের বিকাশ এবং কার্যকর করার উপর দৃষ্টি নিবদ্ধ করে যা AWS সুরক্ষা পরিষেবাগুলিকে ত্বরান্বিত করে এবং স্কেল করে। তিনি মিডিয়া, বিনোদন এবং টেলিকম গ্রাহকদের নিরাপত্তা সমাধান প্রদানের জন্য বিশ্বব্যাপী কৌশলগত নেতৃত্বের ভূমিকায় 20+ বছরের অভিজ্ঞতা সহ সাইবার নিরাপত্তা এবং উদীয়মান প্রযুক্তির ছেদ সম্পর্কে উত্সাহী। তিনি পড়া, ভ্রমণ, খাবার এবং ওয়াইন, নতুন সঙ্গীত আবিষ্কার এবং প্রাথমিক পর্যায়ে স্টার্টআপের পরামর্শ দেওয়ার মাধ্যমে রিচার্জ করেন।

ইলিয়াস উইন্টার অ্যামাজন সিকিউরিটির একজন সিনিয়র সিকিউরিটি ইঞ্জিনিয়ার, সাইবার সিকিউরিটি ইঞ্জিনিয়ারিং-এ BS ধারণ করেছেন এবং হ্যারি পটারের প্রতি ভালোবাসায় উদ্বুদ্ধ। এলিজা এআই সিস্টেমের দুর্বলতাগুলি সনাক্তকরণ এবং মোকাবেলা করার ক্ষেত্রে দক্ষতা অর্জন করে, যাদুবিদ্যার স্পর্শে প্রযুক্তিগত দক্ষতাকে মিশ্রিত করে। এলিজা এআই ইকোসিস্টেমের জন্য উপযোগী নিরাপত্তা প্রোটোকল ডিজাইন করেছেন, যা ডিজিটাল প্রতিরক্ষায় একটি জাদুকরী ফ্লেয়ার এনেছে। সততা চালিত, আস্থা রক্ষার উপর দৃষ্টি নিবদ্ধ করে পাবলিক এবং বাণিজ্যিক উভয় ক্ষেত্রের সংস্থায় এলিজার একটি নিরাপত্তা পটভূমি রয়েছে।

ইলিয়াস উইন্টার অ্যামাজন সিকিউরিটির একজন সিনিয়র সিকিউরিটি ইঞ্জিনিয়ার, সাইবার সিকিউরিটি ইঞ্জিনিয়ারিং-এ BS ধারণ করেছেন এবং হ্যারি পটারের প্রতি ভালোবাসায় উদ্বুদ্ধ। এলিজা এআই সিস্টেমের দুর্বলতাগুলি সনাক্তকরণ এবং মোকাবেলা করার ক্ষেত্রে দক্ষতা অর্জন করে, যাদুবিদ্যার স্পর্শে প্রযুক্তিগত দক্ষতাকে মিশ্রিত করে। এলিজা এআই ইকোসিস্টেমের জন্য উপযোগী নিরাপত্তা প্রোটোকল ডিজাইন করেছেন, যা ডিজিটাল প্রতিরক্ষায় একটি জাদুকরী ফ্লেয়ার এনেছে। সততা চালিত, আস্থা রক্ষার উপর দৃষ্টি নিবদ্ধ করে পাবলিক এবং বাণিজ্যিক উভয় ক্ষেত্রের সংস্থায় এলিজার একটি নিরাপত্তা পটভূমি রয়েছে।

রাম বিট্টল AWS-এর একজন প্রিন্সিপাল এমএল সলিউশন আর্কিটেক্ট। তার 3 দশকের বেশি অভিজ্ঞতা রয়েছে আর্কিটেক্টিং এবং বিল্ডিং ডিস্ট্রিবিউটেড, হাইব্রিড এবং ক্লাউড অ্যাপ্লিকেশনের। এন্টারপ্রাইজ গ্রাহকদের তাদের ব্যবসায়িক ফলাফল উন্নত করতে তাদের ক্লাউড গ্রহণ এবং অপ্টিমাইজেশন যাত্রায় সহায়তা করার জন্য নিরাপদ এবং মাপযোগ্য AI/ML এবং বড় ডেটা সমাধান তৈরির বিষয়ে তিনি উত্সাহী। অবসর সময়ে, তিনি তার মোটরসাইকেল চালান এবং তার 3 বছর বয়সী শিপডুডল নিয়ে হাঁটেন!

রাম বিট্টল AWS-এর একজন প্রিন্সিপাল এমএল সলিউশন আর্কিটেক্ট। তার 3 দশকের বেশি অভিজ্ঞতা রয়েছে আর্কিটেক্টিং এবং বিল্ডিং ডিস্ট্রিবিউটেড, হাইব্রিড এবং ক্লাউড অ্যাপ্লিকেশনের। এন্টারপ্রাইজ গ্রাহকদের তাদের ব্যবসায়িক ফলাফল উন্নত করতে তাদের ক্লাউড গ্রহণ এবং অপ্টিমাইজেশন যাত্রায় সহায়তা করার জন্য নিরাপদ এবং মাপযোগ্য AI/ML এবং বড় ডেটা সমাধান তৈরির বিষয়ে তিনি উত্সাহী। অবসর সময়ে, তিনি তার মোটরসাইকেল চালান এবং তার 3 বছর বয়সী শিপডুডল নিয়ে হাঁটেন!

Navneet টুটেজা আমাজন ওয়েব সার্ভিসের একজন ডেটা বিশেষজ্ঞ। AWS-এ যোগদানের আগে, নবনীত তাদের ডেটা আর্কিটেকচারের আধুনিকীকরণ এবং ব্যাপক AI/ML সমাধানগুলি বাস্তবায়ন করতে চাওয়া সংস্থাগুলির জন্য একজন সুবিধাদাতা হিসাবে কাজ করেছিলেন। তিনি থাপার ইউনিভার্সিটি থেকে ইঞ্জিনিয়ারিং ডিগ্রি অর্জন করেছেন, পাশাপাশি টেক্সাস এএন্ডএম বিশ্ববিদ্যালয় থেকে পরিসংখ্যানে স্নাতকোত্তর ডিগ্রি অর্জন করেছেন।

Navneet টুটেজা আমাজন ওয়েব সার্ভিসের একজন ডেটা বিশেষজ্ঞ। AWS-এ যোগদানের আগে, নবনীত তাদের ডেটা আর্কিটেকচারের আধুনিকীকরণ এবং ব্যাপক AI/ML সমাধানগুলি বাস্তবায়ন করতে চাওয়া সংস্থাগুলির জন্য একজন সুবিধাদাতা হিসাবে কাজ করেছিলেন। তিনি থাপার ইউনিভার্সিটি থেকে ইঞ্জিনিয়ারিং ডিগ্রি অর্জন করেছেন, পাশাপাশি টেক্সাস এএন্ডএম বিশ্ববিদ্যালয় থেকে পরিসংখ্যানে স্নাতকোত্তর ডিগ্রি অর্জন করেছেন।

এমিলি সোওয়ার্ড AWS প্রফেশনাল সার্ভিসের সাথে একজন ডেটা সায়েন্টিস্ট। তিনি ন্যাচারাল ল্যাঙ্গুয়েজ প্রসেসিং (NLP) এর উপর জোর দিয়ে যুক্তরাজ্যের স্কটল্যান্ডের এডিনবার্গ বিশ্ববিদ্যালয় থেকে কৃত্রিম বুদ্ধিমত্তায় ডিস্টিনশন সহ বিজ্ঞানে স্নাতকোত্তর করেছেন। এমিলি এআই-সক্ষম পণ্য গবেষণা এবং উন্নয়ন, কর্মক্ষম উৎকর্ষতা এবং সরকারী ও বেসরকারী সেক্টরে সংস্থাগুলিতে চলমান এআই কাজের চাপের জন্য শাসনের উপর দৃষ্টি নিবদ্ধ করে প্রয়োগকৃত বৈজ্ঞানিক এবং প্রকৌশল ভূমিকায় কাজ করেছেন। তিনি AWS সিনিয়র স্পিকার এবং সম্প্রতি AWS Well-Architected in the Machine Learning Lens-এর লেখক হিসেবে গ্রাহক নির্দেশনায় অবদান রেখেছেন।

এমিলি সোওয়ার্ড AWS প্রফেশনাল সার্ভিসের সাথে একজন ডেটা সায়েন্টিস্ট। তিনি ন্যাচারাল ল্যাঙ্গুয়েজ প্রসেসিং (NLP) এর উপর জোর দিয়ে যুক্তরাজ্যের স্কটল্যান্ডের এডিনবার্গ বিশ্ববিদ্যালয় থেকে কৃত্রিম বুদ্ধিমত্তায় ডিস্টিনশন সহ বিজ্ঞানে স্নাতকোত্তর করেছেন। এমিলি এআই-সক্ষম পণ্য গবেষণা এবং উন্নয়ন, কর্মক্ষম উৎকর্ষতা এবং সরকারী ও বেসরকারী সেক্টরে সংস্থাগুলিতে চলমান এআই কাজের চাপের জন্য শাসনের উপর দৃষ্টি নিবদ্ধ করে প্রয়োগকৃত বৈজ্ঞানিক এবং প্রকৌশল ভূমিকায় কাজ করেছেন। তিনি AWS সিনিয়র স্পিকার এবং সম্প্রতি AWS Well-Architected in the Machine Learning Lens-এর লেখক হিসেবে গ্রাহক নির্দেশনায় অবদান রেখেছেন।

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- উত্স: https://aws.amazon.com/blogs/machine-learning/architect-defense-in-depth-security-for-generative-ai-applications-using-the-owasp-top-10-for-llms/

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 1

- 10

- 100

- 125

- 140

- 150

- 30

- 300

- 7

- a

- ক্ষমতা

- সক্ষম

- সম্পর্কে

- একাডেমিক

- দ্রুততর করা

- গ্রহণযোগ্য

- প্রবেশ

- ডেটাতে অ্যাক্সেস

- অ্যাক্সেস করা

- তদনুসারে

- হিসাব

- অ্যাকাউন্টস

- সঠিকতা

- অর্জন করা

- অর্জনের

- দিয়ে

- কর্ম

- স্টক

- ক্রিয়াকলাপ

- কার্যকলাপ

- অভিযোজন

- যোগ

- যোগ

- যোগ

- অতিরিক্ত

- ঠিকানা

- সম্ভাষণ

- আনুগত্য

- পোষ্যপুত্র গ্রহণ করা

- দত্তক

- গ্রহণ

- অগ্রসর

- অগ্রগতি

- সুবিধা

- পরামর্শ

- পর

- বিরুদ্ধে

- এজেন্সি

- প্রতিনিধি

- AI

- এআই মডেল

- এআই সিস্টেমগুলি

- এআই / এমএল

- শ্রেণীবদ্ধ করা

- প্রান্তিককৃত

- সারিবদ্ধ

- সব

- অনুমতি

- অনুমতি

- অনুমতি

- একা

- এছাড়াও

- যদিও

- মর্দানী স্ত্রীলোক

- আমাজন EC2

- অ্যামাজন আরডিএস

- আমাজন সেজমেকার

- অ্যামাজন ওয়েব সার্ভিসেস

- মধ্যে

- পরিমাণ

- an

- বিশ্লেষণ করা

- বিশ্লেষণ

- এবং

- এবং অবকাঠামো

- নামবিহীন

- অন্য

- উত্তর

- কোন

- API

- ক্ষুধা

- প্রাসঙ্গিক

- আবেদন

- অ্যাপ্লিকেশন ডেভেলপমেন্ট

- অ্যাপ্লিকেশন নিরাপত্তা

- অ্যাপ্লিকেশন

- ফলিত

- প্রযোজ্য

- প্রয়োগ করা

- প্রয়োগ করা হচ্ছে

- অভিগমন

- পন্থা

- যথাযথ

- স্থাপত্যবিদ

- স্থাপত্য

- স্থাপত্য

- রয়েছি

- এলাকার

- তর্ক করা

- উঠা

- কাছাকাছি

- কৃত্রিম

- কৃত্রিম বুদ্ধিমত্তা

- কৃত্রিম বুদ্ধিমত্তা (এআই)

- AS

- জিজ্ঞাসা করা

- পরিমাপন

- মূল্যায়ন

- সম্পদ

- সহায়তা

- সহায়ক

- যুক্ত

- বীমা

- At

- আক্রমণ

- আক্রমন

- প্রচেষ্টা

- মনোযোগ

- বৈশিষ্ট্যাবলী

- নিরীক্ষা

- উদ্দীপিত

- প্রমাণীকরণ

- লেখক

- অনুমোদন

- অনুমোদিত

- স্বয়ংক্রিয় পদ্ধতি প্রয়োগ করা

- স্বয়ংক্রিয়ভাবে

- সহজলভ্য

- সচেতন

- সচেতনতা

- ডেস্কটপ AWS

- AWS গ্রাহক

- AWS প্রফেশনাল সার্ভিসেস

- পিছনে

- সাহায্যপ্রাপ্ত

- পটভূমি

- ভিত্তি

- মৌলিক

- ভিত্তি

- BE

- কারণ

- হয়ে

- হয়েছে

- আগে

- শুরু করা

- আচরণ

- আচরণে

- হচ্ছে

- বিশ্বাসী

- সুবিধা

- সুবিধা

- সর্বোত্তম

- সেরা অভ্যাস

- উত্তম

- মধ্যে

- পক্ষপাত

- বিশাল

- বড় ডেটা

- বিল

- মিশ্রণ

- ব্লগ

- উভয়

- সীমানা

- আনা

- আনয়ন

- নির্মাণ করা

- নির্মাতা

- বিল্ডার

- ভবন

- তৈরী করে

- নির্মিত

- বিল্ট-ইন

- ব্যবসায়

- ব্যবসা

- by

- পার্শ্বপথ

- CAN

- পেতে পারি

- ক্ষমতা

- ধারণক্ষমতা

- কেস

- বিভাগ

- কারণ

- কারণসমূহ

- কেন্দ্রীভূত করা

- কিছু

- শংসাপত্র

- সাক্ষ্যদান

- চেন

- চেইন

- চ্যালেঞ্জ

- পরিবর্তন

- বিশৃঙ্খলা

- chatbot

- চেক

- নেতা

- পরিষ্কার

- মেঘ

- মেঘ গ্রহণ

- ক্লাউড কম্পিউটিং

- মেঘ অবকাঠামো

- মেঘ সুরক্ষা

- কোড

- সমাহার

- আসা

- আসে

- ব্যবসায়িক

- বাণিজ্যিকীকরণ

- প্রতিশ্রুতি

- প্রতিজ্ঞাবদ্ধ

- সাধারণ

- সাধারণভাবে

- যোগাযোগ

- সহচর

- সঙ্গী

- কোম্পানি

- সম্পূর্ণ

- জটিল

- সম্মতি

- উপাদান

- সুরকার

- বোঝা

- ব্যাপক

- আপস

- সংকটাপন্ন

- সন্দেহজনক

- গনা

- কম্পিউটিং

- উদ্বেগ

- উদ্বিগ্ন

- উদ্বেগ

- পরিবেশ

- আচার

- বিশ্বাস

- কনফিগার

- বিশৃঙ্খলা

- সংযোগ

- সংযোগ করা

- ফল

- বিবেচনা

- বিবেচিত

- বিবেচনা করা

- সঙ্গত

- গঠিত

- ধারণ করা

- কন্টেনারগুলি

- বিষয়বস্তু

- প্রসঙ্গ

- ধারাবাহিকতা

- একটানা

- অবদান

- অবদান

- নিয়ন্ত্রণ

- নিয়ামক

- নিয়ন্ত্রণগুলি

- বিপরীতভাবে

- মূল

- ভিত্তি

- ঠিক

- অনুরূপ

- মূল্য

- সাশ্রয়ের

- পারা

- কভারেজ

- সৃষ্টি

- তৈরি করা হচ্ছে

- সংকটপূর্ণ

- সংস্কৃতি

- কিউরেটস

- ক্রেতা

- গ্রাহকদের

- কাস্টমাইজ

- কাস্টমাইজড

- সাইবার

- সাইবার নিরাপত্তা

- সাইবার নিরাপত্তা

- চক্র

- উপাত্ত

- ডেটা লেক

- ডেটা প্রস্তুতি

- তথ্য বিজ্ঞানী

- ডেটা টেম্পারিং

- ডেটাবেস

- ডেটাসেট

- দিন

- কয়েক দশক ধরে

- সিদ্ধান্ত মেকিং

- নীতি নির্ধারক

- সিদ্ধান্ত

- গভীর

- গভীর

- প্রতিরক্ষা

- আত্মরক্ষামূলক

- নির্ধারণ করা

- সংজ্ঞায়িত

- সংজ্ঞা

- ডিগ্রী

- প্রদান

- উপত্যকা

- প্রদর্শিত

- সেবা দিতে অস্বীকার করা

- নির্ভর করে

- স্থাপন

- মোতায়েন

- মোতায়েন

- বিস্তৃতি

- গভীরতা

- বর্ণনা করা

- নকশা

- ডিজাইন

- আকাঙ্ক্ষিত

- সনাক্ত

- বিকাশ

- উন্নত

- ডেভেলপারদের

- উন্নয়নশীল

- উন্নয়ন

- বিচ্যুত

- চ্যুতি

- বিভিন্ন

- ডিজিটাল

- নিয়মানুবর্তিতা

- প্রকাশ

- আবিষ্কার

- আবিষ্কার

- আলোচনা করা

- আলোচনা

- আলোচনা

- বিঘ্ন

- স্বতন্ত্র

- পার্থক্য

- বণ্টিত

- ডুব

- বিচিত্র

- বিভিন্ন দৃষ্টিকোণ

- না

- ডোমেইন

- Dont

- স্বপক্ষে

- চালিত

- সময়

- প্রতি

- পূর্বে

- গোড়ার দিকে

- প্রাথমিক পর্যায়ে

- সহজ

- সহজে

- অর্থনৈতিক

- অর্থনৈতিক মূল্য

- ইকোসিস্টেম

- কার্যকর

- দক্ষ

- পারেন

- এম্বেডিং

- উত্থান করা

- শিরীষের গুঁড়ো

- বহির্গামী প্রযুক্তি

- নব প্রযুক্তি

- জোর

- কর্মচারী

- ক্ষমতাপ্রদান করা

- সক্ষম করা

- সম্ভব

- সক্রিয়

- উত্সাহ দেয়

- এনক্রিপ্ট করা

- শেষ

- জোরদার করা

- প্রয়োগ

- প্রকৌশলী

- প্রকৌশল

- প্রকৌশলী

- উন্নত

- নিশ্চিত করা

- উদ্যোগ

- বিনোদন

- সমগ্র

- পরিবেশ

- পরিবেশের

- সমান

- ভুল

- তীব্রতাবৃদ্ধি

- অপরিহার্য

- স্থাপন করা

- প্রতিষ্ঠার

- মূল্যায়ন

- মূল্যায়নের

- মূল্যায়ন

- এমন কি

- ঘটনা

- ঘটনাবলী

- প্রতি

- গজান

- নব্য

- পরীক্ষক

- উদাহরণ

- উদাহরণ

- শ্রেষ্ঠত্ব

- অত্যধিক

- নির্বাহ

- কার্যনির্বাহী

- ব্যায়াম

- বহিষ্কার

- থাকা

- বিদ্যমান

- বিস্তৃত

- প্রত্যাশিত

- অভিজ্ঞতা

- পরীক্ষা-নিরীক্ষা

- ল্যাপারোস্কোপিক পদ্ধতি

- বিশেষজ্ঞদের

- প্রকাশ

- প্রসারিত করা

- সম্প্রসারিত

- ব্যাপ্ত

- প্রসারিত

- বহিরাগত

- অতিরিক্ত

- নির্যাস

- অত্যন্ত

- মুখ

- সমাধা

- ফ্যাসিলিটেটর

- ব্যর্থ

- পতন

- ঘনিষ্ঠতা

- দ্রুত

- দ্রুত

- বৈশিষ্ট্য

- বৈশিষ্ট্য

- প্রতিক্রিয়া

- কম

- ছাঁকনি

- ফিল্টারিং

- আর্থিক

- অর্থনৈতিক সেবা সমূহ

- আবিষ্কার

- আবিষ্কার

- তথ্যও

- ফায়ারওয়াল

- প্রথম

- পাঁচ

- নমনীয়

- প্রবাহ

- প্রবাহ

- কেন্দ্রবিন্দু

- দৃষ্টি নিবদ্ধ করা

- অনুসরণ করা

- অনুসরণ

- খাদ্য

- জন্য

- আদালতসম্বন্ধীয়

- লালনপালন করা

- শগবভচফ

- ভিত

- মূল

- ফ্রেমওয়ার্ক

- অবকাঠামো

- ঘনঘন

- থেকে

- সদর

- কার্যকারিতা

- ক্রিয়াকলাপ

- মৌলিক

- অধিকতর

- লাভ করা

- ফাঁক

- সাধারণ

- সাধারণত

- প্রজন্ম

- সৃজক

- জেনারেটিভ এআই

- পাওয়া

- পেয়ে

- প্রদত্ত

- বিশ্বব্যাপী

- লক্ষ্য

- গোল

- চালু

- শাসন করা

- শাসন

- সরকার

- সরকারি

- মঞ্জুর

- বৃদ্ধি

- পথপ্রদর্শন

- কৌশল

- পরিচালিত

- নির্দেশিকা

- ছিল

- হাতল

- হ্যান্ডলিং

- আছে

- he

- স্বাস্থ্যসেবা

- সাহায্য

- সাহায্য

- সাহায্য

- উচ্চ পারদর্শিতা

- অত্যন্ত

- তার

- অধিষ্ঠিত

- ঝুলিতে

- কিভাবে

- কিভাবে

- এইচটিএমএল

- HTTP

- HTTPS দ্বারা

- নাভি

- মানবীয়

- অকুলীন

- i

- ধারণা

- ধারনা

- চিহ্নিত

- সনাক্ত করা

- চিহ্নিতকরণের

- পরিচয়

- if

- অপরিবর্তনীয়তা

- অপরিবর্তনীয়

- প্রভাব

- প্রভাব

- প্রভাব

- অনুজ্ঞাসূচক

- বাস্তবায়ন

- বাস্তবায়ন

- বাস্তবায়িত

- বাস্তবায়ন

- উন্নত করা

- উন্নতি

- in

- ইন্সেনটিভস

- গোড়া

- অন্তর্ভুক্ত করা

- অন্তর্ভুক্ত

- অন্তর্ভুক্ত

- সুদ্ধ

- অসঙ্গতি

- বৃদ্ধি

- বর্ধিত

- ক্রমবর্ধমান

- সূচক

- শিল্প

- অদক্ষতা

- তথ্য

- তথ্য নিরাপত্তা

- অবগত

- পরিকাঠামো

- আক্রান্ত

- সহজাত

- উদ্যোগ

- পরিবর্তন করা

- উদ্ভাবনী

- ইনোভেশন

- ইনপুট

- ইনপুট

- নিরাপত্তাহীন

- ভিতরে

- সূক্ষ্মদৃষ্টি

- অর্ন্তদৃষ্টি

- সম্পূর্ণ

- সংহত

- সংহত

- ইন্টিগ্রেশন

- ঐক্যবদ্ধতার

- অখণ্ডতা

- বুদ্ধিমত্তা

- পারস্পরিক ক্রিয়ার

- স্বার্থ

- ইন্টারফেস

- আন্তর্জাতিক

- ছেদ

- মধ্যে

- প্রবর্তন করা

- পরিচয় করিয়ে দেয়

- উপস্থাপক

- তদন্ত

- তদন্ত

- জড়িত

- সমস্যা

- IT

- এর

- নিজেই

- কাজ

- যোগদান

- যাত্রা

- JPG

- মাত্র

- রাখা

- চাবি

- প্রধান ক্ষেত্র

- রাজ্য

- জ্ঞান

- হ্রদ

- ভাষা

- বড়

- বৃহত্তর

- সর্বশেষে

- পরে

- শুরু করা

- স্তর

- স্তরপূর্ণ

- স্তর

- নেতৃত্ব

- নেতাদের

- নেতৃত্ব

- নেতৃত্ব

- শিখতে

- শিক্ষা

- অন্তত

- লেন্স

- লেন্স

- উচ্চতা

- জীবনচক্র

- মত

- সম্ভাবনা

- লাইন

- লাইন

- LLM

- লগিং

- যুক্তিবিদ্যা

- দেখুন

- খুঁজছি

- নষ্ট

- ভালবাসা

- মেশিন

- মেশিন লার্নিং

- করা

- বিদ্বেষপরায়ণ

- ম্যালওয়্যার

- পরিচালনা করা

- পরিচালিত

- ব্যবস্থাপনা

- পরিচালক

- পরিচালকের

- পরিচালক

- হেরফের

- দক্ষতা সহকারে হস্তচালন

- পদ্ধতি

- অনেক

- মানচিত্র

- মালিক

- মাস্টার্স

- উপকরণ

- ম্যাটার্স

- পরিপক্বতা

- সর্বাধিক করা হচ্ছে

- মে..

- মানে

- মাপ

- পদ্ধতি

- মেকানিজম

- মিডিয়া

- সম্মেলন

- পূরণ

- মানসিক

- উল্লিখিত

- মিলিত

- ছন্দোবিজ্ঞান

- হতে পারে

- মাইগ্রেট

- লক্ষ লক্ষ

- মন

- মানসিকতা

- অপব্যবহার

- প্রশমিত করা

- প্রশমন

- ML

- মডেল

- মূর্তিনির্মাণ

- মডেল

- সংযম

- আধুনিকীকরণ

- মনিটর

- পর্যবেক্ষণ

- অধিক

- সেতু

- মোটরসাইকেল

- পদক্ষেপ

- অনেক

- বহু

- সঙ্গীত

- অবশ্যই

- my

- প্রাকৃতিক

- স্বাভাবিক ভাষা প্রক্রিয়াকরণ

- প্রকৃতি

- প্রয়োজনীয়

- প্রয়োজন

- প্রয়োজন

- চাহিদা

- নেটওয়ার্ক

- নতুন

- পরবর্তী

- nst

- NLP

- লক্ষ্য

- উদ্দেশ্য

- উদ্দেশ্য

- of

- বন্ধ

- নৈবেদ্য

- অফার

- কর্মকর্তা

- অফলাইন

- on

- ONE

- খোলা

- ওপেন সোর্স

- চিরা

- কর্মক্ষম

- অপারেশনস

- সুযোগ

- অপ্টিমাইজেশান

- অপ্টিমাইজ

- or

- ক্রম

- সংগঠন

- সাংগঠনিক

- সংগঠন

- উত্স

- মূলত

- উৎপত্তি

- অন্যান্য

- আমাদের

- বাইরে

- ফলাফল

- ফলাফল

- আউটপুট

- আউটপুট

- বাহিরে

- শেষ

- সামগ্রিক

- মালিকানা

- প্যাকেজ

- অংশ

- অংশগ্রহণকারী

- দলগুলোর

- অংশীদারদের

- যন্ত্রাংশ

- কামুক

- পথ

- পাথ

- নিদর্শন

- পিডিএফ

- কর্মক্ষমতা

- সম্পাদিত

- করণ

- অনুমতি

- দৃষ্টিকোণ

- পর্যায়ক্রমে

- স্তম্ভ

- পাইপলাইন

- জায়গা

- পরিকল্পনা

- পরিকল্পনা

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- প্লাগ লাগানো

- প্লাগ-ইন

- পয়েন্ট

- বিষ

- নীতি

- নীতি

- পজিশনিং

- পোস্ট

- সম্ভাব্য

- সম্ভাব্য

- অনুশীলন

- চর্চা

- প্রস্তুতি

- প্রস্তুত করা

- প্রতিরোধ

- আগে

- প্রধান

- অধ্যক্ষ

- নীতিগুলো

- পূর্বে

- প্রকল্প ছাড়তে

- অগ্রাধিকার

- গোপনীয়তা

- ব্যক্তিগত

- ব্যক্তিগত খাত

- সুবিধা

- বিশেষাধিকার

- প্রক্রিয়া

- প্রসেস

- প্রক্রিয়াজাতকরণ

- পণ্য

- উত্পাদনের

- প্রমোদ

- পেশাদারী

- প্রোফাইল

- কার্যক্রম

- প্রোগ্রাম

- প্রকল্প

- অনুরোধ জানানো

- সঠিক

- সঠিকভাবে

- রক্ষা করা

- রক্ষিত

- রক্ষা

- রক্ষা

- প্রোটোকল

- প্রদান

- প্রদানকারীর

- উপলব্ধ

- প্রদানের

- প্রকাশ্য

- করা

- গুণ

- প্রশ্নের

- প্রশ্ন

- দ্রুত

- দ্রুত

- টেনা

- নাগাল

- প্রতিক্রিয়া

- পড়া

- প্রস্তুতি

- পড়া

- বাস্তব জগতে

- বাস্তবানুগ

- সাধনা

- সাধা

- গ্রহণ

- সম্প্রতি

- সুপারিশ করা

- সুপারিশ

- উদ্ধার করুন

- আরোগ্য

- হ্রাস করা

- উল্লেখ

- পরিমার্জন

- এলাকা

- নিয়মিত

- নিয়মিতভাবে

- নিয়ন্ত্রিত

- নিয়ন্ত্রকেরা

- সংশ্লিষ্ট

- প্রাসঙ্গিক

- বিশ্বাসযোগ্য

- নির্ভর করা

- উপসম

- দূরবর্তী

- পারিশ্রমিক প্রদান করা

- পুনরাবৃত্তি

- প্রতিস্থাপন করা

- অনুরোধ

- অনুরোধ

- প্রয়োজন

- প্রয়োজন

- আবশ্যকতা

- প্রয়োজন

- গবেষণা

- গবেষণা ও উন্নয়ন

- স্থিতিস্থাপকতা

- সংস্থান

- Resources

- সম্মানিত

- নিজ নিজ

- প্রতিক্রিয়া

- প্রতিক্রিয়া

- প্রতিক্রিয়া

- দায়িত্ব

- দায়ী

- বিশ্রাম

- সীমাবদ্ধ করা

- উদ্ধার

- এখানে ক্লিক করুন

- পর্যালোচনা

- পর্যালোচনা

- পর্যালোচনা

- ভর

- অধিকার

- ঝুঁকি

- ঝুকিপুন্ন ক্ষুধা

- ঝুকি ব্যবস্থাপনা

- ঝুঁকি

- শক্তসমর্থ

- রডজার্স

- ভূমিকা

- শিকড়

- নিয়মিতভাবে

- নিয়ম

- দৌড়

- s

- SaaS

- ঋষি নির্মাতা

- একই

- মাপযোগ্য

- স্কেল

- স্ক্যানিং

- দৃশ্যকল্প

- পরিস্থিতিতে

- বিজ্ঞান

- বৈজ্ঞানিক

- বিজ্ঞানী

- বিজ্ঞানীরা

- সুযোগ

- স্কোপিং

- সার্চ

- অধ্যায়

- সেক্টর

- নিরাপদ

- সুরক্ষিত

- সুরক্ষিত

- নিরাপত্তা

- নিরাপত্তা সুবিধা

- নিরাপত্তা ঘটনা

- নিরাপত্তা ঝুঁকি

- নিরাপত্তা হুমকি

- খোঁজ

- সচেষ্ট

- আহ্বান

- নির্বাচন করা

- নির্বাচিত

- জ্যেষ্ঠ

- সংবেদনশীল

- সার্ভিস পেয়েছে

- সেবা

- সেবা

- সেট

- বিন্যাস

- ভাগ

- সে

- উচিত

- প্রদর্শনী

- দৃষ্টিশক্তি

- অনুরূপ

- সহজ

- সহজতর করা

- সরলীকরণ

- So

- সামাজিকীকরণ

- সফটওয়্যার

- সফ্টওয়্যার বিল

- সফটওয়্যার বিকাশকারীগণ

- সফটওয়্যার উন্নয়ন

- সমাধান

- সলিউশন

- কিছু

- উৎস

- সোর্স

- সার্বভৌম ক্ষমতা

- স্থান

- বক্তা

- বিশেষজ্ঞ

- নির্দিষ্ট

- বিশেষভাবে

- স্পীড

- গাদা

- ইন্টার্নশিপ

- অংশীদারদের

- মান

- মান

- শুরু

- শুরু

- শুরু হচ্ছে

- প্রারম্ভ

- পরিসংখ্যান

- প্রারম্ভিক ব্যবহারের নির্দেশাবলী

- এখনো

- স্টোরেজ

- সঞ্চিত

- দোকান

- কৌশলগত

- কৌশল

- সৈনাপত্যে দক্ষ ব্যক্তি

- কৌশল

- যথাযথ

- প্রবলভাবে

- যথেষ্ট

- সাফল্য

- সফলভাবে

- এমন

- সরবরাহ

- সরবরাহ শৃঙ্খল

- সরবারহ শৃঙ্খল

- সমর্থন

- সমর্থক

- নিশ্চিত

- কার্যক্ষম

- সন্দেহজনক

- কৃত্রিম

- পদ্ধতি

- সিস্টেম

- টেবিল

- উপযোগী

- গ্রহণ করা

- লাগে

- টমটম

- কাজ

- বর্গীকরণ সূত্র

- টীম

- দল

- কারিগরী

- প্রযুক্তি

- প্রযুক্তি

- প্রযুক্তিবিদ

- প্রযুক্তিঃ

- টেলিকম

- পরীক্ষা

- পরীক্ষামূলক

- পরীক্ষা

- টেক্সাস

- পাঠ

- যে

- সার্জারির

- উৎস

- চুরি

- তাদের

- তাহাদিগকে

- থিম

- নিজেদের

- তারপর

- সেখানে।

- এইগুলো

- তারা

- চিন্তা

- তৃতীয়

- তৃতীয় পক্ষগুলি

- এই

- সেগুলো

- হুমকি

- হুমকি

- তিন

- দ্বারা

- সর্বত্র

- সময়

- সময়োপযোগী

- থেকে

- একসঙ্গে

- টুল

- সরঞ্জাম

- শীর্ষ

- শীর্ষ 10

- স্পর্শ

- প্রতি

- লেনদেন

- ঐতিহ্যগত

- ট্রাফিক

- রেলগাড়ি

- প্রশিক্ষিত

- প্রশিক্ষণ

- লেনদেন

- পরিবহন

- স্বচ্ছতা

- পরিবহন

- ভ্রমণ

- আস্থা

- বিশ্বস্ত

- সাধারণত

- অনধিকার

- অনিশ্চয়তা

- অধীনে

- অধোদেশ খনন করা

- বোঝা

- বোধশক্তি

- অপরিচিত

- অবিভক্ত

- যুক্তরাজ্য

- বিশ্ববিদ্যালয়

- unmitigated

- আপডেট

- আপডেট

- সমর্থন করা

- আপটাইম

- ব্যবহার

- ব্যবহার ক্ষেত্রে

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারকারী

- ব্যবহারসমূহ

- ব্যবহার

- সদ্ব্যবহার করা

- ব্যবহার

- ব্যবহার

- যাচাই করুন

- যাচাই করা হচ্ছে

- বৈধতা

- মূল্য

- পারদর্শী

- মাধ্যমে

- ভার্চুয়াল

- ফলত

- ঠাহর করা

- vs

- দুর্বলতা

- দুর্বলতা

- পদচারনা

- প্রয়োজন

- পরোয়ানা

- ছিল

- উপায়

- we

- ওয়েব

- ওয়েব অ্যাপ্লিকেশন

- ওয়েব অ্যাপ্লিকেশন

- ওয়েব সার্ভিস

- আমরা একটি

- কি

- কখন

- কিনা

- যে

- যখন

- হু

- সমগ্র

- ইচ্ছা

- মদ

- জয়ী

- সঙ্গে

- মধ্যে

- ছাড়া

- হয়া যাই ?

- কাজ করছে

- কর্মপ্রবাহ

- কর্মপ্রবাহ

- কাজ

- বিশ্বব্যাপী

- would

- লিখেছেন

- পদ্ধতি এটা XSS

- বছর

- আপনি

- আপনার

- zephyrnet