পড়ার সময়: 3 মিনিটসংক্ষিপ্ত বিবরণ

2017 সালে যখন WannaCry শুরু হয়েছিল তখন জনসাধারণ প্রথমবার প্রত্যক্ষ করেছিল এবং র্যানসমওয়্যারের শক্তি বুঝতে পেরেছিল। সরকার, শিক্ষা, হাসপাতাল, শক্তি, যোগাযোগ, উত্পাদন এবং অন্যান্য অনেক গুরুত্বপূর্ণ তথ্য পরিকাঠামো খাত অভূতপূর্ব ক্ষতির সম্মুখীন হয়েছিল। পিছনে ফিরে তাকালে, এটি ছিল মাত্র শুরু। , যেহেতু অনেকগুলি সংস্করণ রয়েছে, যেমন সিম্পললকার, স্যামসাম এবং ওয়ানাডিক্রিপ্টর উদাহরণস্বরূপ।

কমোডোর থ্রেট রিসার্চ ল্যাবস খবর পেয়েছে যে 'ব্ল্যাক রোজ লুসি' র্যানসমওয়্যারের নতুন রূপ রয়েছে যা AndroidOS-কে আক্রমণ করছে।

ব্ল্যাক রোজ লুসি ম্যালওয়্যার 2018 সালের সেপ্টেম্বরে চেক পয়েন্টের দ্বারা এটির আবিষ্কারের সময় র্যানসমওয়্যার ক্ষমতা ছিল না৷ সেই সময়ে, লুসি একটি ম্যালওয়্যার-অ্যা-অ-সার্ভিস(মাস) বটনেট এবং অ্যান্ড্রয়েড ডিভাইসের জন্য ড্রপার ছিল৷ এখন, এটি নতুন র্যানসমওয়্যার ক্ষমতার সাথে ফিরে এসেছে যা এটিকে নতুন ম্যালওয়্যার অ্যাপ্লিকেশনগুলি সংশোধন এবং ইনস্টল করার জন্য সংক্রামিত ডিভাইসগুলির নিয়ন্ত্রণ নিতে দেয়৷

ডাউনলোড করা হলে, লুসি সংক্রামিত ডিভাইসটি এনক্রিপ্ট করে এবং ব্রাউজারে একটি মুক্তিপণ বার্তা পপ আপ হয়, দাবি করে যে ডিভাইসটিতে পাওয়া পর্নোগ্রাফিক সামগ্রীর কারণে এটি মার্কিন ফেডারেল ব্যুরো অফ ইনভেস্টিগেশন (এফবিআই) এর একটি বার্তা। শিকারকে $ 500 জরিমানা দিতে নির্দেশ দেওয়া হয়। আরও সাধারণ বিটকয়েন পদ্ধতির পরিবর্তে ক্রেডিট কার্ডের তথ্য প্রবেশ করান।

চিত্র 1. লুসি র্যানসমওয়্যার ব্যবহার করা রিসোর্স ইমেজ।

বিশ্লেষণ

কমোডো থ্রেট রিসার্চ সেন্টার নমুনা সংগ্রহ করে এবং একটি বিশ্লেষণ পরিচালনা করে যখন আমরা বুঝতে পারি যে ব্ল্যাক রোজ লুসি ফিরে এসেছে।

ট্রান্সমিশন

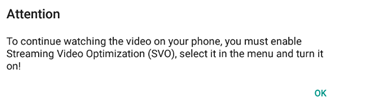

একটি সাধারণ ভিডিও প্লেয়ার অ্যাপ্লিকেশন হিসাবে ছদ্মবেশে, মিডিয়া শেয়ার লিঙ্কের মাধ্যমে, এটি নীরবে ইনস্টল হয়ে যায় যখন একজন ব্যবহারকারী ক্লিক করে৷ অ্যান্ড্রয়েড নিরাপত্তা একটি বার্তা প্রদর্শন করে যাতে ব্যবহারকারীকে স্ট্রিমিং ভিডিও অপ্টিমাইজেশান (এসভিও) সক্ষম করার অনুরোধ জানানো হয়৷ 'ঠিক আছে' ক্লিক করার মাধ্যমে, ম্যালওয়্যার অ্যাক্সেসিবিলিটি সার্ভিসের অনুমতি লাভ করবে। একবার এটি ঘটলে, লুসি শিকারের ডিভাইসে ডেটা এনক্রিপ্ট করতে পারে।

চিত্র 2. লুসি পপআপ প্রতারণার বার্তা

বোঝা

MainActivity মডিউলের ভিতরে, অ্যাপ্লিকেশনটি দূষিত পরিষেবাটিকে ট্রিগার করে, যা তারপর একটি BroadcastReceiver রেজিস্টার করে যাকে SCREEN_ON কমান্ড দ্বারা ডাকা হয় এবং তারপর নিজেই কল করে।

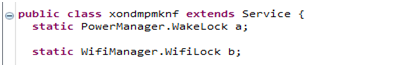

এটি 'WakeLock' এবং 'WifiLock' পরিষেবা অর্জন করতে ব্যবহৃত হয়:

WakeLock: যা ডিভাইসের স্ক্রীন অন রাখে;

WifiLock: যা ওয়াইফাই চালু রাখে।

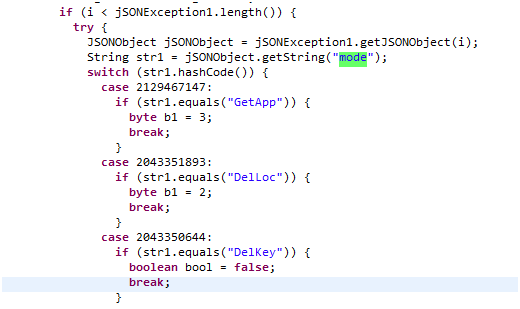

চিত্র 3

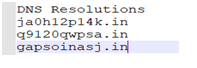

সিএন্ডসি

ম্যালওয়্যারের পূর্ববর্তী সংস্করণগুলির বিপরীতে, TheC&Cservers হল একটি ডোমেন, একটি IP ঠিকানা নয়৷ এমনকি যদি সার্ভারটি ব্লক করা থাকে, এটি সহজেই একটি নতুন IP ঠিকানা সমাধান করতে পারে৷

চিত্র 4. C&C সার্ভার

চিত্র 5. লুসি C&C সার্ভার ব্যবহার করে

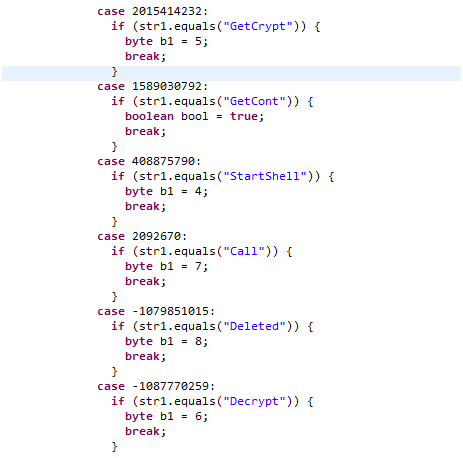

চিত্র 6: লুসি কমান্ড এবং নিয়ন্ত্রণ

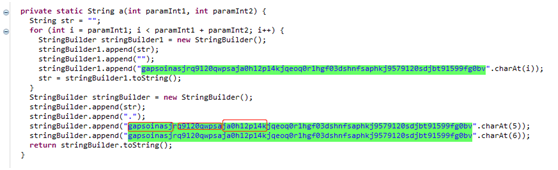

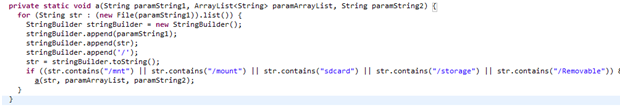

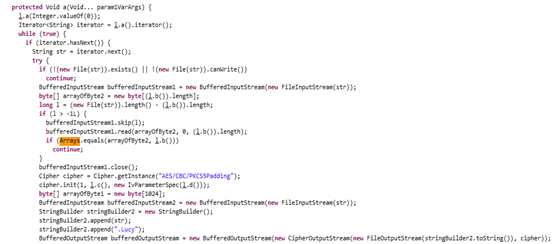

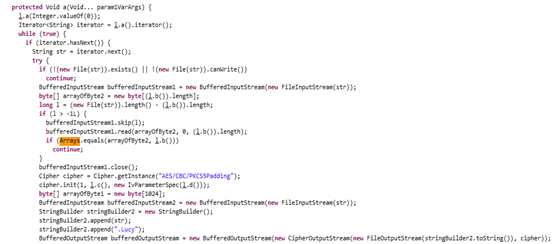

এনক্রিপশন/ডিক্রিপশন

চিত্র 7: গিট ডিভাইস ডিরেক্টরি

চিত্র 8: লুসি এনক্রিপশন/ডিক্রিপশন ফাংশন

মুক্তিপণ

লুসি একবার সংক্রামিত ডিভাইসটি এনক্রিপ্ট করার পরে, ব্রাউজারে একটি মুক্তিপণ বার্তা পপ আপ হয়, দাবি করে যে বার্তাটি মার্কিন ফেডারেল ব্যুরো অফ ইনভেস্টিগেশন (এফবিআই) থেকে এসেছে, ডিভাইসটিতে পাওয়া পর্নোগ্রাফিক সামগ্রীর কারণে। ভিকটিমকে প্রবেশ করে $500 জরিমানা দিতে নির্দেশ দেওয়া হয়। আরও সাধারণ বিটকয়েন পদ্ধতির পরিবর্তে ক্রেডিট কার্ডের তথ্য।

সারাংশ

দূষিত ভাইরাস বিকশিত হয়েছে. এগুলি আগের চেয়ে আরও বৈচিত্র্যময় এবং দক্ষ৷ শীঘ্রই বা পরে, মোবাইল একটি বিশাল র্যানসমওয়্যার আক্রমণ প্ল্যাটফর্ম হবে৷

প্রতিরোধের জন্য টিপস

1. শুধুমাত্র বিশ্বস্ত অ্যাপ্লিকেশন ডাউনলোড এবং ইনস্টল করুন

2.অজানা উৎসের কোনো অ্যাপ্লিকেশনে ক্লিক করবেন না,

3. গুরুত্বপূর্ণ ফাইলগুলির নিয়মিত, অ-স্থানীয় ব্যাকআপ করুন,

4. অ্যান্টি-ভাইরাস সফ্টওয়্যার ইনস্টল করুন

সম্পর্কিত সম্পদ

ওয়েবসাইট ম্যালওয়্যার স্ক্যানার

পোস্টটি Black Rose Lucy Back-Ransomware AndroidOS প্রথম দেখা কমোডো সংবাদ এবং ইন্টারনেট নিরাপত্তা তথ্য.

- "

- &

- 7

- a

- অর্জন

- কর্ম

- ঠিকানা

- বিশ্লেষণ

- অ্যান্ড্রয়েড

- আবেদন

- অ্যাপ্লিকেশন

- ব্যাক-আপ

- শুরু

- Bitcoin

- কালো

- বাধা

- বটনেট

- ব্রাউজার

- ক্ষমতা

- সাধারণ

- যোগাযোগমন্ত্রী

- বিষয়বস্তু

- নিয়ন্ত্রণ

- ধার

- ক্রেডিটকার্ড

- উপাত্ত

- যন্ত্র

- ডিভাইস

- DID

- আবিষ্কার

- প্রদর্শন

- ডোমেইন

- ডাউনলোড

- সহজে

- প্রশিক্ষণ

- দক্ষ

- সক্ষম করা

- এনক্রিপশন

- শক্তি

- নব্য

- উদাহরণ

- এফবিআই

- যুক্তরাষ্ট্রীয়

- ফেডারেল ব্যুরো অফ ইনভেস্টিগেশন

- ব্যক্তিত্ব

- জরিমানা

- প্রথম

- পাওয়া

- থেকে

- ক্রিয়া

- git

- সরকার

- হাসপাতাল

- HTTPS দ্বারা

- চিত্র

- গুরুত্বপূর্ণ

- তথ্য

- পরিকাঠামো

- ইনস্টল

- Internet

- ইন্টারনেট নিরাপত্তা

- তদন্ত

- IP

- আইপি ঠিকানা

- IT

- নিজেই

- চাবি

- ল্যাবস

- লিঙ্ক

- খুঁজছি

- ভাগ্য

- করা

- ম্যালওয়্যার

- উত্পাদন

- বৃহদায়তন

- মিডিয়া

- অধিক

- সংবাদ

- সাধারণ

- অপ্টিমাইজেশান

- অন্যান্য

- বেতন

- মাচা

- খেলোয়াড়

- বিন্দু

- ক্ষমতা

- আগে

- প্রকাশ্য

- মুক্তিপণ

- ransomware

- Ransomware আক্রমণ

- প্রতীত

- গৃহীত

- খাতাপত্র

- নিয়মিত

- গবেষণা

- সংস্থান

- স্ক্রিন

- সেক্টর

- নিরাপত্তা

- সেবা

- শেয়ার

- থেকে

- স্ট্রিমিং

- সার্জারির

- সময়

- বার

- অভূতপূর্ব

- us

- ব্যবহার

- ভিডিও

- ভাইরাস

- ওয়াইফাই

![জিরো ট্রাস্ট সিকিউরিটি আর্কিটেকচারের সাথে লঙ্ঘন প্রতিরোধ [নতুন চেকলিস্ট] জিরো ট্রাস্ট সিকিউরিটি আর্কিটেকচারের সাথে লঙ্ঘন প্রতিরোধ [নতুন চেকলিস্ট]](https://platoblockchain.com/wp-content/uploads/2024/03/breach-prevention-with-zero-trust-security-architecture-new-checklist-300x262.jpg)