ব্ল্যাকলোটাস, প্রথম ইন-দ্য-ওয়াইল্ড ম্যালওয়্যার যা মাইক্রোসফটের সিকিউর বুট (এমনকি সম্পূর্ণ প্যাচ করা সিস্টেমেও) বাইপাস করে, কপিক্যাট তৈরি করবে এবং ডার্ক ওয়েবে সহজে ব্যবহারযোগ্য বুটকিটে উপলব্ধ, ফার্মওয়্যার আক্রমণকারীদের তাদের কার্যকলাপ বাড়াতে অনুপ্রাণিত করবে, নিরাপত্তা বিশেষজ্ঞরা এই সপ্তাহে ড.

এর মানে হল যে কোম্পানিগুলিকে তাদের সার্ভার, ল্যাপটপ এবং ওয়ার্কস্টেশনগুলির অখণ্ডতা যাচাই করার প্রচেষ্টা বাড়াতে হবে, এখন থেকে।

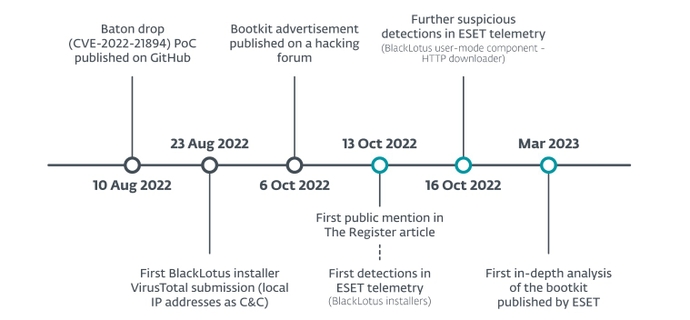

1 মার্চ, সাইবার নিরাপত্তা সংস্থা ESET একটি বিশ্লেষণ প্রকাশ করেছে ব্ল্যাকলোটাস বুটকিট, যা ইউনিফাইড এক্সটেনসিবল ফার্মওয়্যার ইন্টারফেস (UEFI) সিকিউর বুট নামে পরিচিত একটি মৌলিক Windows নিরাপত্তা বৈশিষ্ট্যকে বাইপাস করে। মাইক্রোসফ্ট এক দশকেরও বেশি আগে সিকিউর বুট চালু করেছিল এবং এটি এখন একটি হিসাবে বিবেচিত হয় উইন্ডোজের জন্য এর জিরো ট্রাস্ট ফ্রেমওয়ার্কের ভিত্তি কারণ এটি বিকৃত করতে অসুবিধা হয়.

তবুও হুমকি অভিনেতা এবং নিরাপত্তা গবেষকরা নিরাপদ বুট বাস্তবায়নকে আরও বেশি করে লক্ষ্য করেছেন এবং সঙ্গত কারণে: যেহেতু UEFI হল একটি সিস্টেমে ফার্মওয়্যারের সর্বনিম্ন স্তর (বুট-আপ প্রক্রিয়ার জন্য দায়ী), ইন্টারফেস কোডে একটি দুর্বলতা খুঁজে পাওয়া একটি অনুমতি দেয় অপারেটিং সিস্টেম কার্নেল, সিকিউরিটি অ্যাপস এবং অন্য যেকোন সফটওয়্যার অ্যাকশনে যাওয়ার আগেই ম্যালওয়্যার চালানোর জন্য আক্রমণকারী। এটি ক্রমাগত ম্যালওয়ারের ইমপ্লান্টেশন নিশ্চিত করে যা সাধারণ নিরাপত্তা এজেন্টরা সনাক্ত করতে পারবে না। এটি কার্নেল মোডে এক্সিকিউট করার ক্ষমতাও দেয়, মেশিনে অন্য প্রতিটি প্রোগ্রামকে নিয়ন্ত্রণ ও বিকৃত করার ক্ষমতা দেয় — এমনকি OS পুনরায় ইনস্টল এবং হার্ড ড্রাইভ প্রতিস্থাপনের পরেও — এবং কার্নেল স্তরে অতিরিক্ত ম্যালওয়্যার লোড করে।

বুট প্রযুক্তিতে আগের কিছু দুর্বলতা রয়েছে, যেমন বুটহোলের ত্রুটি 2020 সালে প্রকাশিত হয়েছে যা লিনাক্স বুটলোডার GRUB2 কে প্রভাবিত করেছে, এবং পাঁচটি Acer ল্যাপটপ মডেলের একটি ফার্মওয়্যার ত্রুটি যা নিরাপদ বুট নিষ্ক্রিয় করতে ব্যবহার করা যেতে পারে। এমনকি সম্প্রতি মার্কিন হোমল্যান্ড সিকিউরিটি এবং ডিপার্টমেন্ট অফ কমার্স ডিপার্টমেন্ট ক্রমাগত হুমকি সম্পর্কে সতর্ক করা হয়েছে ফার্মওয়্যার রুটকিটস এবং বুটকিটগুলি সরবরাহ চেইন নিরাপত্তা সংক্রান্ত একটি খসড়া প্রতিবেদনে তুলে ধরেছে। কিন্তু ব্ল্যাকলোটাস ফার্মওয়্যার ইস্যুতে উল্লেখযোগ্যভাবে বাজি ধরে।

কারণ মাইক্রোসফ্ট ব্ল্যাকলোটাসের লক্ষ্যবস্তুতে ত্রুটির সমাধান করার সময় (ব্যাটন ড্রপ নামে পরিচিত একটি দুর্বলতা) জন্য CVE-2022-21894), প্যাচ শুধুমাত্র শোষণকে আরও কঠিন করে তোলে - অসম্ভব নয়। এবং দুর্বলতার প্রভাব পরিমাপ করা কঠিন হবে, কারণ এই সপ্তাহে প্রকাশিত Eclypsium-এর একটি সতর্কতা অনুসারে প্রভাবিত ব্যবহারকারীরা সম্ভবত আপসের লক্ষণ দেখতে পাবেন না।

"যদি একজন আক্রমণকারী পা রাখতে সক্ষম হয়, তাহলে কোম্পানিগুলি অন্ধ হয়ে যেতে পারে, কারণ একটি সফল আক্রমণের অর্থ হল একজন আক্রমণকারী আপনার সমস্ত ঐতিহ্যবাহী নিরাপত্তা প্রতিরক্ষার চারপাশে রয়েছে," বলেছেন পল আসাদুরিয়ান, ইক্লিপসিয়ামের প্রধান নিরাপত্তা প্রচারক৷ "তারা লগিং বন্ধ করতে পারে, এবং সবকিছু ঠিক আছে তা বলার জন্য সিস্টেমে আপনার থাকতে পারে এমন প্রতিটি ধরণের প্রতিরক্ষামূলক পাল্টা ব্যবস্থার সাথে মূলত মিথ্যা বলতে পারে।"

এখন যেহেতু ব্ল্যাকলোটাসকে বাণিজ্যিকীকরণ করা হয়েছে, এটি অনুরূপ পণ্যগুলির বিকাশের পথ প্রশস্ত করে, গবেষকরা নোট করেন। ESET-এর ম্যালওয়্যার গবেষক মার্টিন স্মোলার বলেছেন, "আমরা ভবিষ্যতে আরও হুমকি গোষ্ঠীগুলিকে তাদের অস্ত্রাগারে সুরক্ষিত বুট বাইপাস অন্তর্ভুক্ত করার আশা করছি।" "প্রতিটি হুমকি অভিনেতার চূড়ান্ত লক্ষ্য হ'ল সিস্টেমে অধ্যবসায়, এবং UEFI দৃঢ়তার সাথে, তারা অন্য যেকোন ধরণের OS-স্তরের অধ্যবসায়ের চেয়ে অনেক বেশি গোপনে কাজ করতে পারে।"

প্যাচিং যথেষ্ট নয়

যদিও মাইক্রোসফ্ট এক বছরেরও বেশি সময় আগে ব্যাটন ড্রপ প্যাচ করেছিল, তবে দুর্বল সংস্করণের শংসাপত্রটি বৈধ রয়েছে, Eclypsium অনুযায়ী. আপোসকৃত সিস্টেমে অ্যাক্সেস সহ আক্রমণকারীরা একটি দুর্বল বুটলোডার ইনস্টল করতে পারে এবং তারপর দুর্বলতাকে কাজে লাগাতে পারে, অধ্যবসায় এবং নিয়ন্ত্রণের আরও সুবিধাপ্রাপ্ত স্তর অর্জন করতে পারে।

Microsoft বৈধ সিকিউর বুট বুটলোডারদের ক্রিপ্টোগ্রাফিক হ্যাশের একটি তালিকা বজায় রাখে। দুর্বল বুট লোডারকে কাজ করা থেকে বিরত রাখতে, কোম্পানিকে হ্যাশ প্রত্যাহার করতে হবে, তবে এটি বৈধ - যদিও আনপ্যাচড - সিস্টেমগুলিকে কাজ করা থেকে বাধা দেবে৷

"এটি ঠিক করার জন্য আপনাকে সেই সফ্টওয়্যারটির হ্যাশগুলিকে প্রত্যাহার করতে হবে সিকিউর বুট এবং মাইক্রোসফ্টের নিজস্ব অভ্যন্তরীণ প্রক্রিয়াকে বলতে হবে যে সেই সফ্টওয়্যারটি আর বুট প্রক্রিয়ায় বৈধ নয়," আসাদুরিয়ান বলেছেন। "তাদের প্রত্যাহার করতে হবে, প্রত্যাহার তালিকা আপডেট করতে হবে, কিন্তু তারা তা করছে না, কারণ এটি অনেক কিছু ভেঙে দেবে।"

কোম্পানিগুলি যা করতে পারে তা হল নিয়মিতভাবে তাদের ফার্মওয়্যার এবং প্রত্যাহার তালিকা আপডেট করা এবং আক্রমণকারী পরিবর্তন করেছে এমন ইঙ্গিতগুলির জন্য শেষ পয়েন্টগুলি পর্যবেক্ষণ করা, Eclypsium তার পরামর্শে বলেছে।

ESET এর Smolár, কে আগের তদন্তের নেতৃত্ব দেন ব্ল্যাকলোটাসে, 1 মার্চের একটি বিবৃতিতে বলেছেন শোষণ বাড়বে বলে আশা করা।

"পাবলিক সোর্স এবং আমাদের টেলিমেট্রি উভয় থেকেই আমরা কম সংখ্যক ব্ল্যাকলোটাস নমুনা পেতে পেরেছি, আমাদের বিশ্বাস করতে পরিচালিত করে যে অনেক হুমকি অভিনেতা এখনও এটি ব্যবহার শুরু করেননি," তিনি বলেছিলেন। "আমরা উদ্বিগ্ন যে এই বুটকিটটি ক্রাইমওয়্যার গোষ্ঠীর হাতে চলে গেলে, বুটকিটের সহজ স্থাপনা এবং তাদের বটনেট ব্যবহার করে ম্যালওয়্যার ছড়িয়ে দেওয়ার জন্য ক্রাইমওয়্যার গোষ্ঠীগুলির ক্ষমতার উপর ভিত্তি করে জিনিসগুলি দ্রুত পরিবর্তন হবে।"

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- প্লেটোব্লকচেন। Web3 মেটাভার্স ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- উত্স: https://www.darkreading.com/threat-intelligence/blacklotus-secure-boot-bypass-malware-set-to-ramp-up

- : হয়

- $ ইউপি

- 1

- 7

- a

- ক্ষমতা

- সক্ষম

- সম্পর্কে

- প্রবেশ

- অনুযায়ী

- এসার

- কর্ম

- কার্যকলাপ

- অভিনেতা

- অতিরিক্ত

- উপদেশক

- পর

- এজেন্ট

- সব

- অনুমতি

- যদিও

- বিশ্লেষণ

- এবং

- অ্যাপস

- রয়েছি

- কাছাকাছি

- অস্ত্রাগার

- AS

- At

- আক্রমণ

- সহজলভ্য

- ভিত্তি

- ভিত্তি

- BE

- কারণ

- আগে

- বিশ্বাস করা

- সর্বোত্তম

- botnets

- বিরতি

- by

- CAN

- ক্ষমতা

- শংসাপত্র

- চেন

- পরিবর্তন

- কোড

- বাণিজ্য

- কোম্পানি

- কোম্পানি

- আপস

- সংকটাপন্ন

- উদ্বিগ্ন

- বিবেচিত

- নিয়ন্ত্রণ

- পারা

- সৃষ্টি

- ক্রিপ্টোগ্রাফিক

- সাইবার নিরাপত্তা

- অন্ধকার

- ডার্ক ওয়েব

- দশক

- আত্মরক্ষামূলক

- বিভাগ

- হোমল্যান্ড সিকিউরিটি ডিপার্টমেন্ট

- বিস্তৃতি

- উন্নয়ন

- কঠিন

- অসুবিধা

- করছেন

- খসড়া

- ড্রাইভ

- ড্রপ

- পূর্বে

- ব্যবহার করা সহজ

- প্রচেষ্টা

- নিশ্চিত

- মূলত

- ধর্মপ্রচারক

- এমন কি

- প্রতি

- সব

- এক্সিকিউট

- আশা করা

- বিশেষজ্ঞদের

- কাজে লাগান

- শোষণ

- বৈশিষ্ট্য

- আবিষ্কার

- দৃঢ়

- প্রথম

- ঠিক করা

- ত্রুটি

- অনুসৃত

- জন্য

- ফাউন্ডেশন

- ফ্রেমওয়ার্ক

- থেকে

- সম্পূর্ণরূপে

- মৌলিক

- ভবিষ্যৎ

- হত্তন

- পাওয়া

- পেয়ে

- লক্ষ্য

- ভাল

- গ্রুপের

- হাত

- কঠিন

- হার্ড ড্রাইভ

- কাটা

- আছে

- স্বদেশ

- মাতৃভুমির নিরাপত্তা

- HTTPS দ্বারা

- প্রভাব

- অসম্ভব

- in

- একত্রিত

- বৃদ্ধি

- সূত্রানুযায়ী

- অনুপ্রাণিত করা

- ইনস্টল

- অখণ্ডতা

- ইন্টারফেস

- অভ্যন্তরীণ

- উপস্থাপিত

- সমস্যা

- সমস্যা

- IT

- এর

- JPG

- রকম

- পরিচিত

- ল্যাপটপ

- ল্যাপটপের

- বিশালাকার

- উচ্চতা

- সম্ভবত

- লিনাক্স

- তালিকা

- পাখি

- বোঝা

- লোডার

- আর

- অনেক

- কম

- সর্বনিম্ন স্তর

- মেশিন

- প্রণীত

- রক্ষণাবেক্ষণ

- তৈরি করে

- ম্যালওয়্যার

- পরিচালনা করা

- অনেক

- মার্চ

- মার্চ 1

- মার্টিন

- সর্বোচ্চ প্রস্থ

- মানে

- মাপ

- মাইক্রোসফট

- হতে পারে

- মোড

- পরিবর্তন

- মনিটর

- অধিক

- প্রয়োজন

- সাধারণ

- সংখ্যা

- প্রাপ্ত

- of

- অফার

- ঠিক আছে

- on

- ONE

- পরিচালনা করা

- অপারেটিং

- অপারেটিং সিস্টেম

- মূল

- OS

- অন্যান্য

- নিজের

- তালি

- পল

- অধ্যবসায়

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- প্রতিরোধ

- আগে

- অধ্যক্ষ

- সুবিধাপ্রাপ্ত

- প্রক্রিয়া

- কার্যক্রম

- প্রকাশ্য

- প্রকাশিত

- প্রকাশক

- দ্রুত

- ঢালু পথ

- দ্রুত

- RE

- কারণ

- সম্প্রতি

- নিয়মিত

- দেহাবশেষ

- রিপোর্ট

- গবেষক

- গবেষকরা

- দায়ী

- দৌড়

- s

- বলেছেন

- বলেছেন

- নিরাপদ

- নিরাপত্তা

- সার্ভারের

- সেট

- উচিত

- উল্লেখযোগ্যভাবে

- স্বাক্ষর

- অনুরূপ

- সফটওয়্যার

- কিছু

- উৎস

- সোর্স

- পাতন

- শুরু

- শুরু হচ্ছে

- সফল

- এমন

- সরবরাহ

- সরবরাহ শৃঙ্খল

- পদ্ধতি

- সিস্টেম

- লক্ষ্যবস্তু

- লক্ষ্যমাত্রা

- প্রযুক্তিঃ

- যে

- সার্জারির

- ভবিষ্যৎ

- তাদের

- কিছু

- এই সপ্তাহ

- হুমকি

- হুমকি অভিনেতা

- টাইমলাইনে

- থেকে

- ঐতিহ্যগত

- আস্থা

- ট্রাস্ট ফ্রেমওয়ার্ক

- চালু

- চূড়ান্ত

- সমন্বিত

- আপডেট

- ইউ.পি.

- us

- ব্যবহারকারী

- যাচাই করুন

- সংস্করণ

- দুর্বলতা

- দুর্বলতা

- জেয়

- সতর্কবার্তা

- উপায়..

- ওয়েব

- সপ্তাহান্তিক কাল

- যে

- যখন

- হু

- ইচ্ছা

- জানালা

- সঙ্গে

- কাজ

- would

- বছর

- আপনি

- আপনার

- zephyrnet

- শূন্য

- শূন্য ভরসা