পড়ার সময়: 4 মিনিট

পড়ার সময়: 4 মিনিট

এটা এখন পর্যন্ত অধিকাংশ মানুষের কাছে বেশ পরিষ্কার পিসির জন্য অ্যান্টিভাইরাস শুধু কাজ করছে না। এটি একটি তিন শতাংশ সফল বা নব্বই শতাংশ সাফল্য কিনা তা আপনি বলতে পারবেন না, এই পরিমাপটি নির্ধারণ করা কেবল অসম্ভব। কারণগুলোও সুস্পষ্ট। এটি অন্য সময় থেকে অবশিষ্ট একটি সরঞ্জাম, এবং যদিও এটির এখনও ব্যবহার রয়েছে, এটি কেবল আপনার প্রতিরক্ষার প্রধান লাইন হওয়ার জন্য উপযুক্ত নয়। এটা কাজ আপ না.

শুরু করতে, একটি এভি স্ক্যানার আপনি ইতিমধ্যে সংক্রামিত কি শুধুমাত্র সনাক্ত করা হবে. অপেশাদার ভাইরাসের পুরানো দিনে, ভাইরাসের জন্য একটি সক্রিয়করণের তারিখ ছিল (উদাহরণস্বরূপ, মিশেল অ্যাঞ্জেলো, শুক্রবার 6 মার্চ সক্রিয় হয়েছিলth) এবং এটি সংক্রমণ সনাক্তকরণ এবং অপসারণের জন্য ট্রিগার তারিখ পর্যন্ত সমস্ত সময় রেখেছিল। আমরা আর ট্রিগার তারিখ সম্পর্কে শুনি না। ম্যালওয়্যার একটি কারণের জন্য আছে, যে কারণ যাই হোক না কেন.

আজ, ভাইরাস ইতিহাসের পুরো প্রথম দশকে উত্পাদিত হওয়ার চেয়ে প্রতিদিন ম্যালওয়ারের আরও নতুন এবং অনন্য নমুনা রয়েছে। (এই লেখার হিসাবে প্রতিদিন দুই লক্ষেরও বেশি নতুন নমুনা, সম্ভবত আপনি যখন এটি পড়বেন তখন আরও বেশি) এই ম্যালওয়্যার নমুনাগুলি বেশিরভাগই প্রতিলিপি করে না এবং প্রায় কখনই বন্যের মধ্যে বলে রিপোর্ট করা যায় না। অবশেষে তারা শুধুমাত্র 27 ঘন্টার জন্য প্রচলন আছে. এটি খুব বেশি কাজ এবং এমনকি সেরা পুরানো ফ্যাশনের AV স্ক্যানারের জন্য পর্যাপ্ত সময় নয়। স্ক্যানিং এবং ম্যালওয়্যার সম্পর্কে পরিচিত অন্যান্য তথ্যের সাথে নেওয়া, একটি জিনিস পরিষ্কার হয়ে যায়: AV স্ক্যানারটি অপ্রচলিত।

অন্যান্য জিনিস চেষ্টা করা হয়েছে, এবং তারা সব তাদের জায়গা আছে

অনেক পার্থক্য স্কিম ম্যালওয়্যার এবং নিরাপত্তা সমস্যায় প্রয়োগ করা হয়েছে, বিভিন্ন পরিমাণে সাফল্য সহ। ক ফায়ারওয়াল আপনাকে রক্ষা করার জন্য যথেষ্ট নয়, তবে ডেটার বহির্গামী প্যাকেটগুলি সনাক্ত এবং বিশ্লেষণ করার জন্য এটি একটি শক্তিশালী হাতিয়ার হতে পারে। হোস্ট ভিত্তিক অনুপ্রবেশ প্রতিরোধ ম্যালওয়্যারের কার্যকারিতার জন্য প্যাটার্ন ফাইলের উপর নির্ভর করে (এর প্রকৃত বিষয়বস্তুর স্ট্রিংগুলির পরিবর্তে) তবে ব্যবহার করা নিদর্শনগুলি এড়াতে আক্রমণের কাঠামোকে যথেষ্ট পরিমাণে পরিবর্তন করে সহজেই পরাজিত করা যেতে পারে। হিউরিস্টিকস, রেপুটেশন সার্ভিসেস, নেটওয়ার্ক ফিল্টার এবং অন্যান্য অনেক জিনিস প্রতিটি ম্যালওয়্যার এবং হ্যাকার সমস্যার একটি অংশকে লক্ষ্য করে, প্রায়শই খুব ভাল ফলাফলের সাথে, কিন্তু তাদের কোনটিই কাজ করে না।

সমস্যার প্রধান উৎস পরীক্ষা করা ভাল হতে পারে।

আমাদের বিদ্যমান সিস্টেমের নকশা দর্শন একটি অমূলক হুমকির যুগ থেকে আসে। কম্পিউটার প্রোগ্রামাররা যারা PC DOS 1.0 তৈরি করেছে তারা কখনও ভাইরাস, ট্রোজান বা ওয়ার্ম দেখেনি। তারা ক্লাউড কম্পিউটিং বা বটনেট বা আন্তর্জাতিক সাইবার অপরাধের প্রত্যাশা করছিল না। এগুলি ছিল বিজ্ঞান কল্পকাহিনীর ধারণা, এবং এই জাতীয় সমস্ত সেরা ধারণাগুলির মতো, বাস্তবে এবং শেষ পর্যন্ত কেবল তাদের কাল্পনিক শিকড়গুলিকে বাঁচাতেই আসেনি বরং সেগুলিকে সর্বত্র ছাড়িয়ে গেছে। যেহেতু পার্সোনাল কম্পিউটার 1980 এর শুভ সৌভাগ্যের দশকে শুরু হয়েছিল, তাই সবকিছু একটি ডিফল্ট অনুমতি আর্কিটেকচার দিয়ে ডিজাইন করা হয়েছিল। এর মানে হল যে সমস্ত আগত বিষয়বস্তু ব্যক্তিগত কম্পিউটার দ্বারা বিশ্বস্ত, এবং ব্যবহারকারীর অংশ বা কম্পিউটারের অংশে কোনো যাচাই-বাছাই ছাড়াই চালানো বা ইনস্টল করা হবে। আপনি বলতে পারেন যে আউট কম্পিউটারগুলি শুধুমাত্র অনিরাপদ নয়, কিন্তু তারা আসলে অশ্লীল এটি একটি দুঃখজনক কারণ পিসি যুগের আগে যে যুগে এসেছিল, মেইনফ্রেম কম্পিউটারগুলিতে খুব কঠোর অনুমতি সেটিংস ছিল। পিসির জগতে প্রত্যেক মানুষই তার নিজস্ব সিস্টেম অ্যাডমিনিস্ট্রেটর। এই অবস্থাকে আমরা বলি ডিফল্ট অনুমতি মোড.

তাই আমরা ইন্টারনেটে খুঁজে পাওয়া প্রতিটি প্রোগ্রামকে (যখন কেউ ইন্টারনেট ব্রাউজ করে তখন সেগুলিকে না দেখেও প্রোগ্রামগুলি বাছাই করে) চালাতে এবং ইনস্টল করতে এবং তারপরে পরিচিত ম্যালওয়্যারের একটি ডাটাবেসের বিরুদ্ধে সেগুলিকে পরীক্ষা করতে দেই।

বিকল্পটি হ'ল ডিফল্ট অস্বীকার, এবং এটি অনেক নামে পরিচিত, হোয়াইটলিস্টিং, কম সুবিধা ব্যবহারকারী, মাত্র কয়েকটি নাম। কম্পিউটিং ক্লায়েন্টের অ্যাক্সেসযোগ্যতা সীমিত করার পূর্ববর্তী প্রচেষ্টাগুলি ব্যবহারকারীর উপর অনুমোদনের বোঝা চাপিয়েছে। এটি ম্যাকে বেশ ভাল কাজ করছে, তবে তাদের পদ্ধতিতে ডাউনলোড বা ইনস্টল করা প্রতিটি এক্সিকিউটেবল ফাইলের জন্য একটি পাসওয়ার্ড প্রয়োজন। এটি কেবল অস্বীকার করার জন্য যথেষ্ট শক্তিশালী নয়, তবে এটি ব্যবহারকারীদের বিরক্ত করে যারা উইন্টেল ভিত্তিক সিস্টেমে সম্পূর্ণ অ্যাডমিন সুবিধা পেতে অভ্যস্ত। একইভাবে, সাম্প্রতিক ভিস্তা এবং উইন7 অস্বীকৃতির ক্ষেত্রে খুব নেতিবাচক ব্যবহারকারীর পূর্বরূপ দেখা গেছে। ব্যবহারকারীরা কোন সিস্টেমে দারোয়ান হতে পছন্দ করেন না, এটি AV বিক্রেতার কাছে ছেড়ে দিতে পছন্দ করেন।

ডিফল্ট অস্বীকার অনুমান করে যে ব্যবহারকারীর মেশিন পরিষ্কার এবং ম্যালওয়্যার মুক্ত শুরু করার জন্য, এবং একটি একেবারে নতুন মেশিনে বা এমন একটি মেশিনে সাজানো উচিত যা এই উদ্দেশ্যে বিশেষভাবে ফরম্যাট করা হয়েছে। এমন একটি বিশ্বে যেখানে AV সবকিছু সনাক্ত করতে পারে না, ম্যালওয়্যারটি যেমন পাওয়া যায় তেমনটি অপসারণ না করে, একটি ফাঁকা পৃষ্ঠা দিয়ে শুরু করে আপনাকে সর্বোত্তম পরিবেশন করা হয়।

আজ অবধি, একটি পর্যাপ্ত ডিনায়াল সিস্টেম তৈরি করা বিভিন্ন AV বিক্রেতা এবং জায়ান্ট অফ রেডমন্ডের বাইরেও প্রমাণিত হয়েছে। এখানে কমোডোতে আমাদের একটি ভিন্ন দৃষ্টিকোণ রয়েছে, কারণ আমরা একটি ভিন্ন ধরনের কোম্পানি। আমাদের হোয়াইটলিস্ট ইতিমধ্যেই আশি মিলিয়নেরও বেশি প্রত্যয়িত অ্যাপ্লিকেশনগুলি জেনে আপনার কম্পিউটারে পৌঁছেছে। একটি সার্টিফিকেট অথরিটি হিসেবে, আমরা আসলে বিশ্বের প্রতিটি সাধারণ অ্যাপ্লিকেশন পরিমাপ এবং তালিকাভুক্ত করেছি। আপনি যদি এমন কোনও অ্যাপ্লিকেশনের মুখোমুখি হন যা সাদা তালিকার সাথে খাপ খায় না, তবে প্রোগ্রামটি একটি নির্জন স্যান্ডবক্সে চালানো হয়, কোনও প্রকৃত ক্ষতি করার ক্ষমতা থেকে দূরে। এই সংমিশ্রণটি ক্লায়েন্টকে খুব সুরক্ষিত রাখে এবং শেষ ব্যবহারকারীকে বিরক্ত বা ভয় না করে এটি করে।

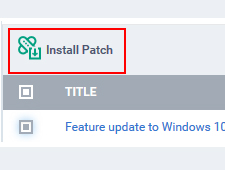

এটি একটি ব্যাপক নিরাপত্তা কৌশলের অংশ যা ব্যাকআপ অন্তর্ভুক্ত করে, ম্যালওয়্যার স্ক্যান, HIPS, আচরণ স্বীকৃতি, একটি ফায়ারওয়াল, এবং ব্যাপক প্রযুক্তিগত সহায়তা। কমোডো শেষ ব্যবহারকারী, ছোট এবং মাঝারি ব্যবসা এবং বৃহত্তম এন্টারপ্রাইজের জন্য নিরাপত্তা পণ্যগুলির একটি সম্পূর্ণ বর্ণালী অফার করে। সব পরে, আমরা একটি বিশ্বস্ত কর্তৃপক্ষ।

কমোডো এতটাই আত্মবিশ্বাসী যে এই ব্যাপক নিরাপত্তা অফারটি আপনার সিস্টেমকে সুরক্ষিত করতে পারে যে আমরা আসলে একটি গ্যারান্টি অফার করি যার মধ্যে আমাদের ব্যর্থতার কারণে সৃষ্ট যেকোনও সিস্টেম সমস্যা মেরামত করার জন্য একটি অফার রয়েছে যা আপনাকে পাঁচশ ডলার পর্যন্ত রক্ষা করতে পারে। অন্য কোন বিক্রেতা কখনও এই ধরনের দাবি করেনি, এবং, আজ পর্যন্ত, আমাদের কখনই অর্থ প্রদান করতে হয়নি। (আইনি বিধিনিষেধ প্রযোজ্য, গ্যারান্টি শুধুমাত্র সফ্টওয়্যারের অর্থপ্রদানের সংস্করণে ভাল, বিনামূল্যের সংস্করণ নয়)। সম্পূর্ণ বিবরণের জন্য দেখুন Comodo.com/news/press_releases/2010/04/comodo-internet-security-complete-v4.html.

আপনি এখানে কমোডোর ডিফল্ট অস্বীকার সুরক্ষা ব্যবহার করে দেখতে পারেন antivirus.comodo.com/download-free-antivirus.php.

বিনামূল্যে পরীক্ষা শুরু করুন নিখরচায় আপনার ইনস্ট্যান্ট সুরক্ষা স্কোরকার্ড পান G

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- PlatoData.Network উল্লম্ব জেনারেটিভ Ai. নিজেকে ক্ষমতায়িত করুন। এখানে প্রবেশ করুন.

- প্লেটোএআইস্ট্রিম। Web3 ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- প্লেটোইএসজি। মোটরগাড়ি / ইভি, কার্বন, ক্লিনটেক, শক্তি, পরিবেশ সৌর, বর্জ্য ব্যবস্থাপনা. এখানে প্রবেশ করুন.

- প্লেটো হেলথ। বায়োটেক এবং ক্লিনিক্যাল ট্রায়াল ইন্টেলিজেন্স। এখানে প্রবেশ করুন.

- চার্টপ্রাইম। ChartPrime এর সাথে আপনার ট্রেডিং গেমটি উন্নত করুন। এখানে প্রবেশ করুন.

- ব্লকঅফসেট। পরিবেশগত অফসেট মালিকানার আধুনিকীকরণ। এখানে প্রবেশ করুন.

- উত্স: https://blog.comodo.com/pc-security/the-art-of-denial/

- : আছে

- : হয়

- :না

- :কোথায়

- $ ইউপি

- 1

- 2020

- 225

- 27

- a

- ক্ষমতা

- সম্পর্কে

- অভিগম্যতা

- সক্রিয়করণ

- আসল

- প্রকৃতপক্ষে

- অ্যাডমিন

- অগ্রসর

- পর

- বিরুদ্ধে

- সব

- অনুমতি

- প্রায়

- ইতিমধ্যে

- এছাড়াও

- বিকল্প

- যদিও

- অপেশাদার

- পরিমাণে

- an

- বিশ্লেষণ করা

- এবং

- অন্য

- প্রত্যাশিত

- অ্যান্টিভাইরাস

- কোন

- আবেদন

- অ্যাপ্লিকেশন

- ফলিত

- প্রয়োগ করা

- অনুমোদন

- স্থাপত্য

- রয়েছি

- আয়োজিত

- পৌঁছাবে

- AS

- অনুমান

- At

- আক্রমণ

- আক্রমন

- প্রচেষ্টা

- কর্তৃত্ব

- AV

- এভি স্ক্যানার

- গড়

- দূরে

- ব্যাকআপ

- ভিত্তি

- BE

- কারণ

- হয়ে

- হয়েছে

- আগে

- শুরু হয়

- আচরণ

- হচ্ছে

- সর্বোত্তম

- উত্তম

- তার পরেও

- ব্লগ

- botnets

- তরবার

- ব্র্যান্ড নিউ

- বোঝা

- ব্যবসায়

- কিন্তু

- by

- কল

- মাংস

- CAN

- না পারেন

- ঘটিত

- শংসাপত্র

- শংসাপত্র কর্তৃপক্ষ

- প্রত্যয়িত

- চেক

- প্রচলন

- দাবি

- পরিষ্কার

- ক্লিক

- মক্কেল

- মেঘ

- ক্লাউড কম্পিউটিং

- সমাহার

- আসে

- সাধারণ

- কোম্পানি

- সম্পূর্ণ

- ব্যাপক

- কম্পিউটার

- কম্পিউটার

- কম্পিউটিং

- ধারণা

- শর্ত

- সুনিশ্চিত

- বিষয়বস্তু

- অপরাধ

- সাইবার

- সাইবার হামলা

- সাইবার অপরাধ

- উপাত্ত

- ডেটাবেস

- তারিখ

- দিন

- দিন

- দশক

- ডিফল্ট

- প্রতিরক্ষা

- নকশা

- পরিকল্পিত

- বিস্তারিত

- সনাক্ত

- নির্ধারণ

- বিভিন্ন

- do

- না

- না

- করছেন

- ডলার

- Dont

- ডস

- প্রতি

- সহজে

- পারেন

- শেষ

- যথেষ্ট

- উদ্যোগ

- সমগ্র

- যুগ

- এমন কি

- ঘটনা

- অবশেষে

- কখনো

- প্রতি

- সব

- পরীক্ষক

- উদাহরণ

- বিদ্যমান

- সত্য

- তথ্য

- ব্যর্থতা

- কয়েক

- উপন্যাস

- কল্পিত

- ফাইল

- নথি পত্র

- ফিল্টার

- পরিশেষে

- আবিষ্কার

- ফায়ারওয়াল

- প্রথম

- ফিট

- পাঁচ

- জন্য

- পাওয়া

- বিনামূল্যে

- শুক্রবার

- থেকে

- সম্পূর্ণ

- পূর্ণ বর্ণালী

- কার্যকারিতা

- দ্বাররক্ষী

- পাওয়া

- দৈত্য

- Go

- ভাল

- জামিন

- হ্যাকার

- ছিল

- খুশি

- আছে

- জমিদারি

- শোনা

- এখানে

- তার

- ইতিহাস

- নিমন্ত্রণকর্তা

- ঘন্টার

- এইচটিএমএল

- HTTP

- HTTPS দ্বারা

- শত

- if

- অসম্ভব

- in

- অন্তর্ভুক্ত

- ইনকামিং

- নিরাপত্তাহীন

- ইনস্টল

- ইনস্টল

- তাত্ক্ষণিক

- পরিবর্তে

- আন্তর্জাতিক

- Internet

- ইন্টারনেট নিরাপত্তা

- মধ্যে

- IT

- এর

- নিজেই

- কাজ

- JPG

- মাত্র

- রকম

- বুদ্ধিমান

- পরিচিত

- বৃহত্তম

- নেতৃত্ব

- ত্যাগ

- বাম

- আইনগত

- দিন

- মত

- LIMIT টি

- লাইন

- জীবিত

- আর

- নত

- ম্যাক

- মেশিন

- প্রণীত

- মুখ্য

- ম্যালওয়্যার

- এক

- অনেক

- মার্চ

- মানে

- মাপা

- মধ্যম

- মিলিত

- পদ্ধতি

- হতে পারে

- মিলিয়ন

- মোড

- অধিক

- সেতু

- অধিকাংশ ক্ষেত্রে

- অনেক

- নাম

- নাম

- নেতিবাচক

- নেটওয়ার্ক

- না

- নতুন

- না।

- না

- এখন

- nt

- অপ্রচলিত

- সুস্পষ্ট

- of

- অর্পণ

- নৈবেদ্য

- অফার

- প্রায়ই

- পুরাতন

- on

- ONE

- কেবল

- or

- অন্যান্য

- আমাদের

- ভালুক

- বাইরে

- শেষ

- নিজের

- প্যাকেট

- পৃষ্ঠা

- দেওয়া

- অংশ

- পাসওয়ার্ড

- প্যাটার্ন

- নিদর্শন

- বেতন

- PC

- সম্প্রদায়

- শতাংশ

- অনুমতি

- ব্যক্তিগত

- পরিপ্রেক্ষিত

- দর্শন

- পিএইচপি

- পিক

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- ক্ষমতাশালী

- চমত্কার

- প্রতিরোধ

- প্রিভিউ

- আগে

- বিশেষাধিকার

- সম্ভবত

- সমস্যা

- সমস্যা

- প্রযোজনা

- আবহ

- পণ্য

- কার্যক্রম

- প্রোগ্রামাররা

- প্রোগ্রাম

- রক্ষা করা

- রক্ষা

- প্রতিপন্ন

- উদ্দেশ্য

- করা

- পড়া

- বাস্তব

- কারণ

- কারণে

- সাম্প্রতিক

- স্বীকার

- অপসারণ

- সরানোর

- মেরামত

- রিপোর্ট

- খ্যাতি

- প্রয়োজন

- সীমাবদ্ধতা

- ফলাফল

- শিকড়

- চালান

- স্যান্ডবক্স

- বলা

- স্ক্যানিং

- বিজ্ঞান

- কল্পবিজ্ঞান

- স্কোরকার্ড

- সুবিবেচনা

- নিরাপদ

- নিরাপত্তা

- এইজন্য

- দেখা

- পাঠান

- সেবা

- সেটিংস

- উচিত

- কেবল

- থেকে

- ছোট

- So

- সফটওয়্যার

- উৎস

- বিশেষভাবে

- বর্ণালী

- শুরু

- শুরু হচ্ছে

- এখনো

- কৌশল

- যথাযথ

- গঠন

- সাফল্য

- এমন

- সমর্থন

- অতিক্রান্ত

- পদ্ধতি

- সিস্টেম

- ধরা

- লক্ষ্য

- কার্য

- কারিগরী

- বলা

- চেয়ে

- যে

- সার্জারির

- বিশ্ব

- তাদের

- তাহাদিগকে

- তারপর

- সেখানে।

- এইগুলো

- তারা

- জিনিস

- কিছু

- এই

- হাজার

- হুমকি

- তিন

- সময়

- থেকে

- অত্যধিক

- টুল

- চেষ্টা

- ট্রিগার

- সাহসী যোদ্ধা

- বিশ্বস্ত

- চেষ্টা

- দুই

- অনন্য

- ব্যবহৃত

- ব্যবহারকারী

- ব্যবহারকারী

- ব্যবহারসমূহ

- বিভিন্ন

- বিক্রেতা

- বিক্রেতারা

- সংস্করণ

- খুব

- দুষ্ট

- ভাইরাস

- দেখুন

- ছিল

- উপায়..

- we

- আমরা একটি

- ছিল

- কি

- যাই হোক

- কখন

- পরিচ্ছন্ন তালিকা

- হু

- বন্য

- ইচ্ছা

- সঙ্গে

- ছাড়া

- হয়া যাই ?

- কাজ

- বিশ্ব

- কীট

- লেখা

- আপনি

- আপনার

- zephyrnet